Gehen Sie zu Start und klicken Sie auf die Systemsteuerung. Gehen Sie nun zu Sounds und Audio und klicken Sie darauf. Sie sollten ein kleines Quadrat in der Mitte sehen, um zu überprüfen, ob das Soundsymbol auf der mytaskbar platziert ist. Klicken Sie unten im Feld auf OK und prüfen Sie, ob Sie jetzt ein Lautsprechersymbol in Ihrer Taskleiste finden, um die Stummschaltung aufzuheben. Zuletzt bearbeitet: 2025-01-22 17:01

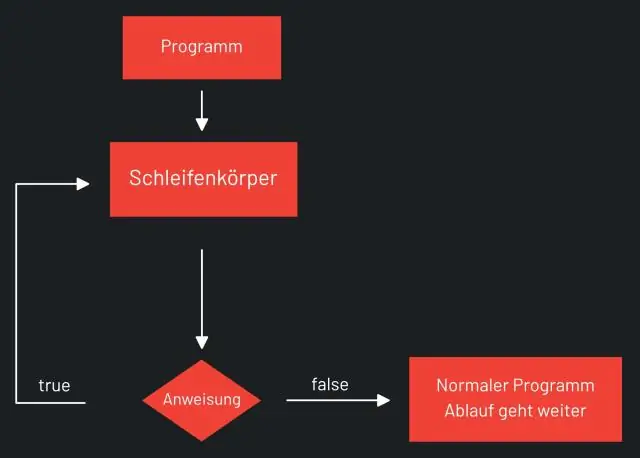

Die Continue-Anweisung gilt nur für Schleifen, nicht für eine switch-Anweisung. Ein Weiter innerhalb eines Schalters innerhalb einer Schleife bewirkt die nächste Schleifeniteration. Natürlich brauchst du eine einschließende Schleife (while, for, do while) um weiter zu arbeiten. Zuletzt bearbeitet: 2025-01-22 17:01

Amazon EC2 EC2 verwendet den Begriff EC2 Compute Unit (ECU), um CPU-Ressourcen für jede Instance-Größe zu beschreiben, wobei eine ECU die äquivalente CPU-Kapazität eines 1,0-1,2 GHz 2007 Opteron- oder 2007 Xeon-Prozessors bietet. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Ihr SMTP-Server / Konto für ausgehende E-Mails ständig als "Offline" angezeigt wird, können Sie dies folgendermaßen beheben: Wählen Sie das Konto mit dem defekten Postausgangsserver aus und klicken Sie dann unten auf das Minuszeichen. Starten Sie Ihren Mac neu. Klicken Sie auf das Apple-Menü> Systemeinstellungen> Internetkonten. Zuletzt bearbeitet: 2025-01-22 17:01

Apache Solr ist Open-Source-Software und wird daher an jedermann „umsonst verschenkt“. Im Gegensatz zu einigen anderen Open-Source-Produkten besitzt Solr kein einzelnes Unternehmen, aber das Produkt ist Teil des Lucene-Projekts der Apache Software Foundation. Die ASF ist eine gemeinnützige Organisation, die die Community über den Code stellt, auch The Apache Way genannt. Zuletzt bearbeitet: 2025-01-22 17:01

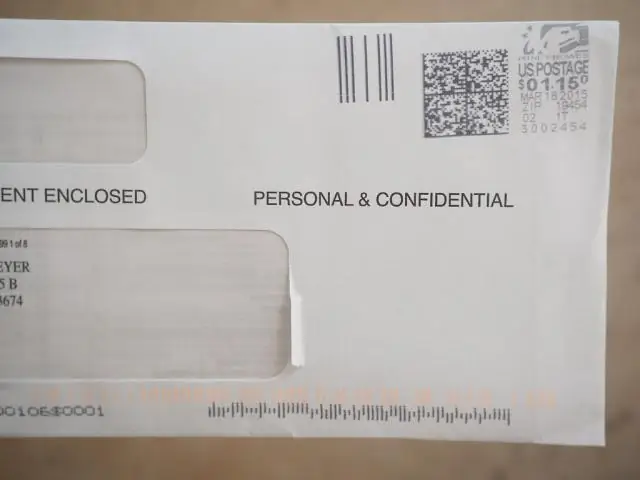

PRIVAT UND VERTRAULICH: Geben Sie diese Wörter auf der linken Seite direkt über der Empfängeradresse in Großbuchstaben ein, wie oben beschrieben. Dies bedeutet, dass der Brief nur vom Adressaten geöffnet und gelesen werden sollte. Das bedeutet, dass dieser Brief einige wichtige und vertrauliche Dinge enthält, die andere nicht lesen sollten. Zuletzt bearbeitet: 2025-01-22 17:01

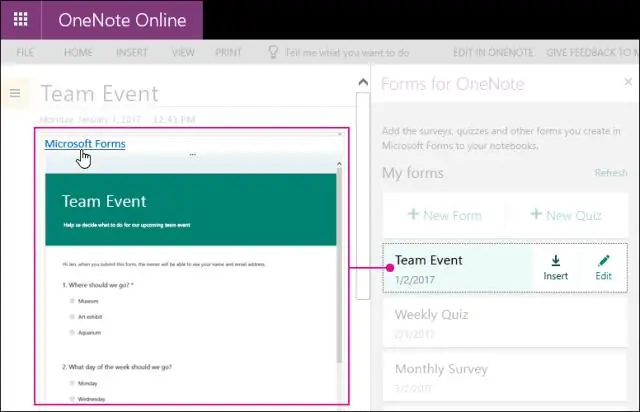

Wählen Sie auf der Registerkarte Einfügen die Option Formulare aus. Ein Formsfor OneNote-Bereich wird geöffnet und an der rechten Seite Ihres OneNote-Notizbuchs angedockt, mit einer Liste aller von Ihnen erstellten Formulare und Quizfragen. Suchen Sie das Formular oder Quiz, das Sie in Ihre OneNote-Seite einfügen möchten, unter Meine Formulare, und wählen Sie dann Einfügen . aus. Zuletzt bearbeitet: 2025-01-22 17:01

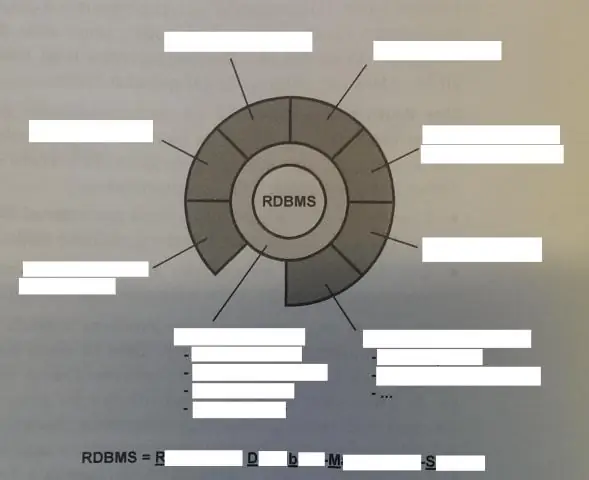

So erstellen Sie eine Filmdatenbank Laden Sie ein Datenbankprogramm oder ein Filmkatalogisierungsprogramm aus dem Internet herunter. Öffnen Sie das Programm Personal Video Database und erstellen Sie eine neue Datenbank. Fügen Sie einen Film zur Datenbank hinzu, indem Sie oben im Hauptfenster auf „Hinzufügen“klicken. Importieren Sie weitere Filmdetails wie Schauspieler, Regisseure, Auszeichnungen usw. Zuletzt bearbeitet: 2025-06-01 05:06

Die Device Health Services-App bietet „personalisierte Akkuschätzungen basierend auf Ihrer tatsächlichen Nutzung“für Geräte mit Android 9 Pie. Version 1.6 wird jetzt eingeführt und ermöglicht Benutzern das schnelle Zurücksetzen der adaptiven Helligkeit. Zuletzt bearbeitet: 2025-01-22 17:01

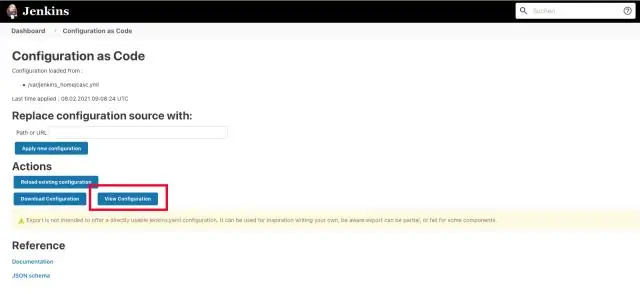

Jenkins als System-Job-Scheduler. Jenkins ist ein offenes Softwaretool, das typischerweise für die kontinuierliche Integration in der Softwareentwicklung verwendet wird. Zum Beispiel kann die Switch-Konfiguration oder die Installation von Firewall-Richtlinien skriptgesteuert und manuell ausgeführt oder in Jenkins geplant werden (hier als „Builds“, „Jobs“oder „Projekte“bezeichnet). Zuletzt bearbeitet: 2025-01-22 17:01

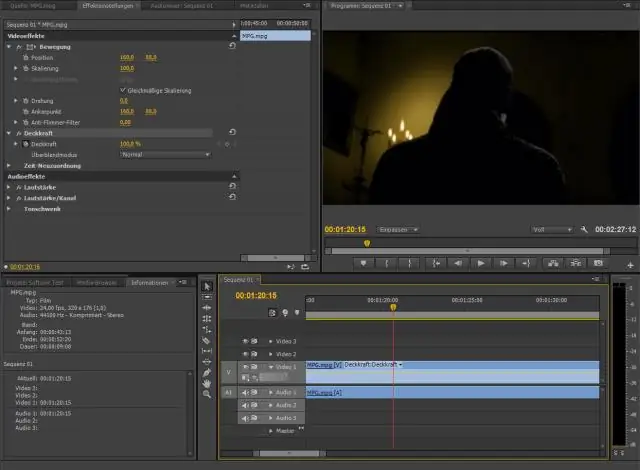

Die meisten Videos (aber nicht alle) sind urheberrechtlich geschützt, und die meisten Länder respektieren die Urheberrechtsgesetze (die meisten haben den WIPO-Vertrag unterzeichnet, der international grundlegende Urheberrechtsgesetze festlegt). Das Herunterladen von Videos von Google Drive ist also absolut legal, es sei denn, dies ist nicht der Fall. Zuletzt bearbeitet: 2025-01-22 17:01

Ein konsistenter Datenbankzustand ist ein Zustand, in dem alle Einschränkungen der Datenintegrität erfüllt sind. Um einen konsistenten Datenbankzustand zu erreichen, muss eine Transaktion die Datenbank von einem konsistenten Zustand in einen anderen bringen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Sicherheitsmodell ist eine technische Bewertung jedes Teils eines Computersystems, um seine Übereinstimmung mit Sicherheitsstandards zu bewerten. D. Ein Sicherheitsmodell ist der Prozess der formalen Abnahme einer zertifizierten Konfiguration. Zuletzt bearbeitet: 2025-06-01 05:06

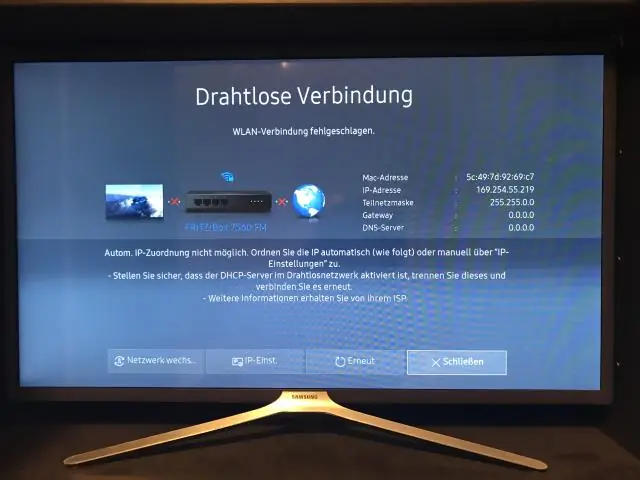

Sie können die IP- und DHCP-Einstellungen Ihres Hubs anzeigen und ändern (wenn Sie die Standardeinstellungen wiederherstellen müssen, befindet sich oben rechts auf der Seite die Schaltfläche Auf Standard zurücksetzen). Die Standard-IP-Adresse ist 192.168. 1.254, aber Sie können das hier ändern. Sie können den DHCP-Server des Hubs ein- und ausschalten. Zuletzt bearbeitet: 2025-01-22 17:01

Starten der Automatisierung der Android-App mit Appium Verbinden Sie Ihr Android-Telefon mit dem PC und aktivieren Sie den USB-Debugging-Modus. Öffnen Sie die Eingabeaufforderung. Geben Sie den Befehl adb logcat ein. Öffnen Sie die App auf Ihrem Android-Handy. Drücken Sie sofort STRG + C in der Eingabeaufforderung. Zuletzt bearbeitet: 2025-01-22 17:01

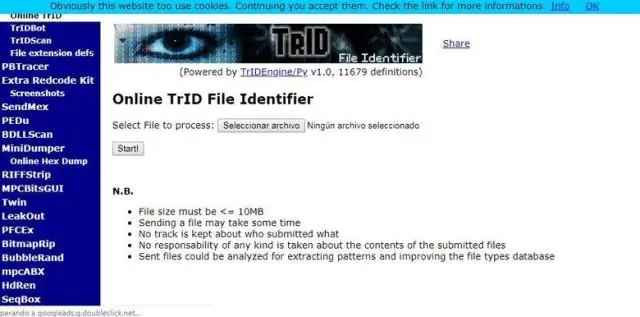

ICO-Datei. Laden Sie ein.ICO-kompatibles Programm herunter und installieren Sie es (siehe Ressourcen). Doppelklicken Sie auf die. ICO-Datei. Wählen Sie das heruntergeladene Programm im Fenster „Programm öffnen“aus. Die. Die ICO-Datei wird im ausgewählten Programm geöffnet. Zuletzt bearbeitet: 2025-01-22 17:01

AOP-Proxy: ein Objekt, das vom AOP-Framework erstellt wurde, um die Aspektverträge zu implementieren (Methodenausführungen beraten usw.). Im Spring Framework ist ein AOP-Proxy ein dynamischer JDK-Proxy oder ein CGLIB-Proxy. Weben: Aspekte mit anderen Anwendungstypen oder Objekten verknüpfen, um ein empfohlenes Objekt zu erstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Benannte Tupel sind im Grunde einfach zu erstellende, schlanke Objekttypen. Auf benannte Tupelinstanzen kann mit objektähnlicher Variablendereferenzierung oder der Standardtupelsyntax verwiesen werden. Sie können ähnlich wie struct oder andere gängige Datensatztypen verwendet werden, außer dass sie unveränderlich sind. Zuletzt bearbeitet: 2025-01-22 17:01

Adobe Photoshop CS6 – Windows-Installation Öffnen Sie das Photoshop-Installationsprogramm. Doppelklicken Sie auf Photoshop_13_LS16. Wählen Sie den Speicherort für den Download. Weiter klicken. Lassen Sie das Installationsprogramm laden. Das kann mehrere Minuten dauern. Öffnen Sie den Ordner „Adobe CS6“. Öffnen Sie den Photoshop-Ordner. Öffnen Sie den Adobe CS6-Ordner. Öffnen Sie den Einrichtungsassistenten. Initialisierer laden lassen. Zuletzt bearbeitet: 2025-01-22 17:01

Um herauszufinden, ob Ihr Webbrowser JavaScript unterstützt oder um JavaScript zu aktivieren, lesen Sie die Webbrowser-Hilfe. Bitte melden Sie sich mit dem ttueRaider-Benutzernamen oder ttuhsceRaider-Benutzernamen oder Ihrer @ttu.edu-E-Mail-Adresse an. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie im Fenster AllControl Panel Items auf den Link 'Windows Firewall'. Klicken Sie in der linken Seitenleiste auf den Link "Windows-Firewall ein- oder ausschalten". Deaktivieren Sie das Kontrollkästchen neben "Alle eingehenden Verbindungen blockieren, einschließlich derer in der Liste der zugelassenen Apps" unter Einstellungen für privates Netzwerk und Einstellungen für öffentliches Netzwerk. Zuletzt bearbeitet: 2025-01-22 17:01

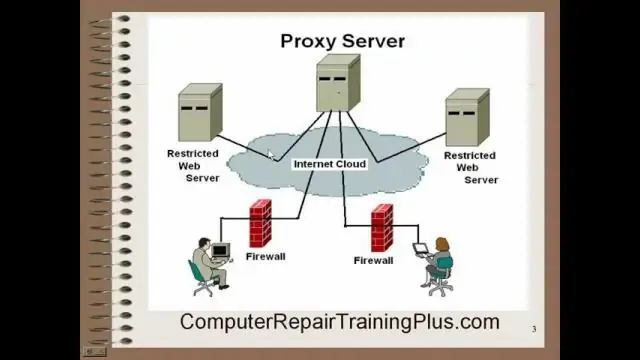

Verbinde alles. Jedes Programm oder sogar Windows kann die KProxy-Erweiterung verwenden, um eine Verbindung zum Internet herzustellen. Es wandelt Ihren Computer in einen Proxy-Server um und andere Geräte (ein Mobiltelefon, ein Fernseher) können ihren Datenverkehr hinter KProxy-Servern verbergen. Besser als ein VPN. KProxy Extension ist kein VPN, ein einfach zu blockierendes und langsames Protokoll. Zuletzt bearbeitet: 2025-01-22 17:01

Da jede Windows-Installation mit Windows Media Player geliefert wird, prüfen Sie, ob das Dropbox-Video wiedergegeben wird, das Sie anzeigen möchten. Wenn dies nicht der Fall ist, laden Sie einen Mediaplayer herunter und installieren Sie ihn, der die Datei abspielen kann. Viele Mediaplayer spielen gängige Dateitypen wie AVIs ab. Einige Dropbox-Dateien haben möglicherweise SWF-Erweiterungen. Zuletzt bearbeitet: 2025-01-22 17:01

App-Berechtigungen erklärt Kalender – ermöglicht es Apps, Ihre Kalenderereignisse zu lesen, zu erstellen, zu bearbeiten oder zu löschen. Kamera – Aufnehmen von Fotos und Aufnehmen von Videos. Kontakte – Lesen, erstellen oder bearbeiten Sie Ihre Kontaktliste und greifen Sie auf die Liste aller Konten zu, die auf Ihrem Gerät verwendet werden. Zuletzt bearbeitet: 2025-06-01 05:06

Ein Ersatzschlüssel ist ein eindeutiger Bezeichner, der in Datenbanken für eine modellierte Entität oder ein Objekt verwendet wird. Es ist ein eindeutiger Schlüssel, dessen einzige Bedeutung darin besteht, als primärer Identifikator eines Objekts oder einer Entität zu fungieren, und er wird nicht von anderen Daten in der Datenbank abgeleitet und kann als Primärschlüssel verwendet werden oder nicht. Zuletzt bearbeitet: 2025-01-22 17:01

In der Computerprogrammierung ist eine Anweisung eine syntaktische Einheit einer zwingenden Programmiersprache, die eine auszuführende Aktion ausdrückt. Ein in einer solchen Sprache geschriebenes Programm wird durch eine Folge von einer oder mehreren Anweisungen gebildet. Eine Anweisung kann interne Komponenten haben (z. B. Ausdrücke). Zuletzt bearbeitet: 2025-01-22 17:01

ERC-20-Token sind Token, die ausschließlich auf der Ethereum-Plattform entwickelt und verwendet werden. Sie folgen einer Liste von Standards, damit sie geteilt, gegen andere Token eingetauscht oder auf eine Krypto-Wallet übertragen werden können. Die Ethereum-Community hat diese Standards mit drei optionalen und sechs obligatorischen Regeln erstellt. Zuletzt bearbeitet: 2025-01-22 17:01

Auf der Rückseite werden Sie feststellen, dass die Filmzähleranzeige (die Anzahl der verbleibenden Aufnahmen) auf S steht. Dies liegt daran, dass Sie die schwarze Filmabdeckung noch auswerfen müssen. Schalten Sie dazu einfach die Kamera ein, indem Sie die große Taste direkt neben dem Objektiv drücken und den Auslöser drücken. Zuletzt bearbeitet: 2025-01-22 17:01

Die 5 besten Streaming-Geräte für AnyTVBinge-Watcher ??Roku Streaming Stick. Höflichkeit. Der Allround-Gewinner. Amazon Fire TV-Stick. Höflichkeit. Dieser geht an alle Leute, deren Häuser von Alexa und Prime gesteuert werden. Apple-TV 4K? Höflichkeit. ?Google Chromecast. Höflichkeit. Nvidia Shield-Fernseher. Höflichkeit. Zuletzt bearbeitet: 2025-06-01 05:06

Auch wenn Ihre IP-CCTV-Kameras keinen Internetzugang haben, können Sie an netzfernen Orten wie Ihrem abgelegenen Bauernhof, Ihrer Hütte, Ihrem ländlichen Haus und anderen Bereichen ohne Internet- oder WLAN-Verbindung Videoüberwachung erhalten. Sie können lokale Aufzeichnungen erhalten, selbst wenn Ihre Überwachungskameras keinen Internetzugang haben. Zuletzt bearbeitet: 2025-01-22 17:01

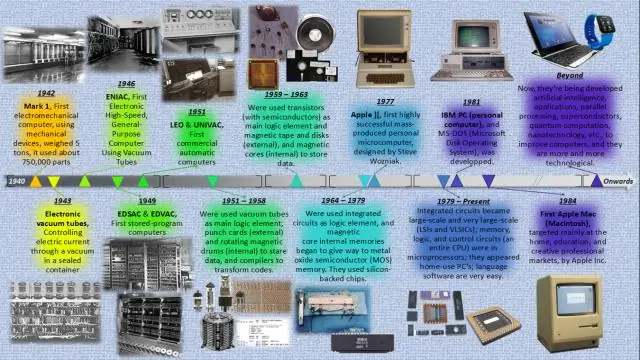

Die erste Generation (1940-1956) verwendete Vakuumröhren und die dritte Generation (1964-1971) integrierte Schaltkreise (aber keine Mikroprozessoren). Mainframes der zweiten Generation nutzten Lochkarten für die Ein- und Ausgabe und 9-Spur 1/2″ Magnetbandlaufwerke für die Massenspeicherung und Zeilendrucker für die gedruckte Ausgabe. Zuletzt bearbeitet: 2025-06-01 05:06

So testen Sie elektrische Komponenten mit einem Multimeter Durchgangstests messen, ob Strom durch das Teil fließen kann. Stecken Sie die beiden Sonden in das Multimeter und stellen Sie den Drehknopf auf „Kontinuität“. Der Widerstand testet, wie viel Strom verloren geht, wenn Strom durch eine Komponente oder einen Stromkreis fließt. Der dritte allgemeine Test ist für die Spannung oder die Kraft des elektrischen Drucks. Zuletzt bearbeitet: 2025-01-22 17:01

Ermitteln Sie den zuletzt eingefügten Datensatz in SQL Server SELECT @@IDENTITY. Es gibt den letzten IDENTITY-Wert zurück, der auf einer Verbindung erzeugt wurde, unabhängig von der Tabelle, die den Wert erzeugt hat, und vom Gültigkeitsbereich der Anweisung, die den Wert erzeugt hat. SELECT SCOPE_IDENTITY() SELECT IDENT_CURRENT('TableName'). Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie auf die Schaltfläche Start. Wenn der Startbildschirm angezeigt wird, geben Sie Computer ein. Klicken Sie in den Suchergebnissen mit der rechten Maustaste auf Computer und wählen Sie Eigenschaften. Unter Computername, Domäne und Arbeitsgruppeneinstellungen finden Sie den Computernamen aufgelistet. Zuletzt bearbeitet: 2025-01-22 17:01

So entfernen Sie BBM-Stickerpakete auf Android Öffnen Sie BBM, gehen Sie zu einem Chat und tippen Sie auf das Smiley-Symbol. Sobald das Emoji- und Sticker-Fenster angezeigt wird, scrollen Sie zum Zahnradsymbol und tippen Sie darauf. Sobald die Liste gefüllt ist, tippen Sie auf die Schaltfläche Bearbeiten und dann auf das rote Symbol, um es zu löschen. Zuletzt bearbeitet: 2025-01-22 17:01

Übersicht über die Azure Functions-Laufzeit (Vorschau) Die Azure Functions-Laufzeit bietet Ihnen die Möglichkeit, Azure Functions zu erleben, bevor Sie sich für die Cloud entscheiden. Die Runtime eröffnet Ihnen auch neue Möglichkeiten, z. B. die freie Rechenleistung Ihrer On-Premise-Computer zu nutzen, um Batch-Prozesse über Nacht auszuführen. Zuletzt bearbeitet: 2025-01-22 17:01

Fahren Sie Ihren Computer herunter. Wenn Sie eine kabelgebundene Desktop-Tastatur verwenden, trennen Sie sie. Kippen Sie die Tastatur auf den Kopf und schütteln Sie sie, um lose Rückstände zu entfernen. Wenn Sie eine Dose Druckluft haben, können Sie diese auch zwischen die Tasten sprühen. Zuletzt bearbeitet: 2025-01-22 17:01

Mit dem „Internet der Dinge“verbundene Geräte werden sich bis 2020 auf über 38 Milliarden Einheiten nahezu verdreifachen von 13,4 Milliarden im Jahr 2015: ein Anstieg von über 285%. Zuletzt bearbeitet: 2025-01-22 17:01

Befolgen Sie die Schritte unter Anzeigen von Photo Booth-Bildern unter Anzeigen von Photo Booth-Bildern. Klicken Sie auf das Bild, das Sie als separate Datei speichern möchten. Datei aussuchen ? Exportieren (oder klicken Sie mit der rechten Maustaste auf das Bild im Photo Booth-Fenster und wählen Sie Exportieren aus dem Popup-Menü). Ein Speichern-Dialog erscheint. Zuletzt bearbeitet: 2025-01-22 17:01

WorkManager ist eine Android-Bibliothek, die aufschiebbare Hintergrundarbeit ausführt, wenn die Einschränkungen der Arbeit erfüllt sind. WorkManager ist für Aufgaben gedacht, die eine Garantie erfordern, dass das System sie auch dann ausführt, wenn die App beendet wird s. Dies ist entscheidend für Android-Anwendungen, die Hintergrundaufgaben ausführen müssen. Zuletzt bearbeitet: 2025-01-22 17:01