Es ist kein WLAN erforderlich! Alles, was Sie tun müssen, ist: Stecken Sie das Ethernet-Kabel in den Ethernet-Port in der Wand und in den Adapter. (Es ist wichtig, dies zuerst zu tun, da der Lautsprecher wahrscheinlich keine Verbindung herstellt, wenn er hochfährt, bevor das Ethernet-Kabel angeschlossen ist.). Zuletzt bearbeitet: 2025-01-22 17:01

Die meisten Dimmer sind so konzipiert, dass sie in eine Standard-Wanddosenöffnung passen, was es einfach macht, den Schalter für jede Glüh- oder Halogenlampe durch einen Dimmer zu ersetzen. Dimmer sind in zwei grundlegenden Verdrahtungskonfigurationen erhältlich: Standard-Einpolige Dimmer und Drei-Wege-Dimmer. Sie benötigen einen Drei-Wege-Dimmer und einen Drei-Wege-Schalter. Zuletzt bearbeitet: 2025-01-22 17:01

Ist es in Ordnung, Benadryl jeden Tag zur Behandlung von Myallergien einzunehmen? A. Das ist keine gute Idee. Benadryl-Allergie (Diphenhydramin und Generikum) und ähnliche Antihistaminika der ersten Generation zur Behandlung von Allergiesymptomen wie Chlorpheniramin (Chlor-Trimeton-Allergie und Generikum) sollten nicht über einen längeren Zeitraum eingenommen werden. Zuletzt bearbeitet: 2025-01-22 17:01

Wählen Sie zunächst alle Folien auf einmal aus. Gehen Sie zum schwebenden Fenster "Inspektor" und wählen Sie das Symbol oben links, das zweite von links (es ist ein abgerundetes Rechtecksymbol). Ändern Sie "Übergang starten" von "onclick" auf "automatisch" und stellen Sie dann die Verzögerung auf 15 Sekunden ein. Wir verwenden eine Dissolvetransition. Zuletzt bearbeitet: 2025-01-22 17:01

Die Klausel „Zulässige Offenlegung“beschreibt die (a) Klasse von Personen, denen vertrauliche Informationen offengelegt werden können, (b) die Anforderungen für die Offenlegung und möglicherweise (c) die Haftung für die Offenlegung. Die Gruppe von Personen kann umfassen: leitende Angestellte, Direktoren, Angestellte, Anwälte, verbundene Unternehmen und Berater. Zuletzt bearbeitet: 2025-01-22 17:01

Die Unisphere ist eine kugelförmige Edelstahldarstellung der Erde in Flushing Meadows-Corona Park im Stadtteil Queens, New York City. Die Unisphere ist eines der bekanntesten und beständigsten Symbole des Bezirks. Zuletzt bearbeitet: 2025-01-22 17:01

Da Samsung Smart TVs auf Tizen OS basieren, können sie keine Android-Apps laden, bis Sie die ACL-App installiert haben. Nach der Installation der ACL-App können Sie laden. apk-Dateien, die von Tizen genehmigt wurden. Sie können die Popcorn Time-App manuell herunterladen und installieren. Zuletzt bearbeitet: 2025-01-22 17:01

Schritt 1 Stehen. Legen Sie den Monitor auf eine ebene Fläche, so dass die Rückseite nach oben zeigt. Greifen Sie die Scharnierabdeckung mit beiden Händen auf beiden Seiten des Ständers. Drücken Sie mit Daumen und Fingern nach innen und heben Sie sie an, um die Scharnierabdeckung zu entfernen. Entferne die vier 12,1 mm Kreuzschlitzschrauben #2, mit denen der Ständer am Monitor befestigt ist. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Abschluss im Bereich Cybersicherheit kann im Vergleich zu anderen Studiengängen schwierig sein, erfordert jedoch in der Regel kein höheres Matheniveau oder intensive Labore oder Praktika, was die Kurse viel überschaubarer machen kann. Zuletzt bearbeitet: 2025-01-22 17:01

Die Kamera-App befindet sich normalerweise auf dem Startbildschirm, oft in der Favoritenleiste. Wie jede andere App befindet sich auch eine Kopie in der Apps-Schublade. Wenn Sie die Kamera-App verwenden, verwandeln sich die Navigationssymbole (Zurück, Home, Zuletzt verwendet) in winzige Punkte. Zuletzt bearbeitet: 2025-01-22 17:01

Dies bedeutet, dass Sie zuerst tun sollten, was in Klammern möglich ist, dann Exponenten, dann Multiplikation und Division (von links nach rechts) und dann Addition und Subtraktion (von links nach rechts). Zuletzt bearbeitet: 2025-01-22 17:01

Listenpreis für Mini Google Home-Geräte: 34,99 USD Preis: 19,99 USD Sie sparen: 15,00 USD (43%). Zuletzt bearbeitet: 2025-01-22 17:01

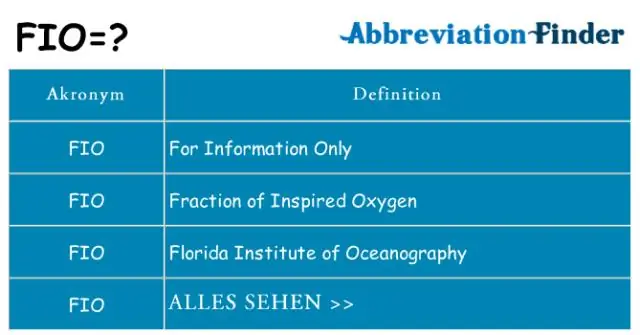

Telekommunikation bezieht sich auf: Eine Abkürzung für Telekommunikation. Abkürzung für Telekommunikationsunternehmen (Telekommunikationsdienstleister) oder Telekommunikationsbranche im Allgemeinen. Zuletzt bearbeitet: 2025-01-22 17:01

Ist, dass Assembly (Computing) in Microsoft Net ist, ein Baustein einer Anwendung, ähnlich einer DLL, der jedoch sowohl ausführbaren Code als auch Informationen enthält, die normalerweise in der Typbibliothek einer DLL zu finden sind. Die Typbibliotheksinformationen in einer Assembly, Manifest genannt, beschreiben öffentliche Funktionen, Daten, Klassen und Version. Zuletzt bearbeitet: 2025-01-22 17:01

So deaktivieren Sie die automatische Anmeldung des Egress-Clients in Open Regedit. Navigieren Sie zu HKEY_LOCAL_MACHINESoftwareEgressSwitch und HKEY_LOCAL_MACHINESoftwareWow6432NodeEgressSwitch. Klicken Sie mit der rechten Maustaste in den weißen Bereich auf der rechten Seite von Regedit, darunter (Standard) und erstellen Sie ein DWORD namens DisableAutoSignIn mit einem Wert von 0 (Null), um die automatische Anmeldung zu deaktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

Wählen Sie den Text aus, den Sie weichzeichnen möchten, indem Sie mit der Maus klicken und über den Text ziehen. Wählen Sie einen ganzen Satz aus, indem Sie die 'Strg'-Taste drücken und irgendwo im Satz klicken. Klicken Sie auf den Dropdown-Pfeil 'Texteffekte' in der Gruppe Schriftart auf der Registerkarte Start der Word-Multifunktionsleiste. Zeigen Sie auf „Glühen“. Zuletzt bearbeitet: 2025-01-22 17:01

Implementierung von Room Step 1: Fügen Sie die Gradle-Abhängigkeiten hinzu. Um es Ihrem Projekt hinzuzufügen, öffnen Sie die Datei build.gradle auf Projektebene und fügen Sie die hervorgehobene Zeile wie unten gezeigt hinzu: Schritt 2: Erstellen Sie eine Modellklasse. Schritt 3: Erstellen von Datenzugriffsobjekten (DAOs) Schritt 4 – Erstellen Sie die Datenbank. Schritt 4: Daten verwalten. Zuletzt bearbeitet: 2025-01-22 17:01

Python Welche Sprache eignet sich am besten für Data Science? Top 8 Programmiersprachen, die jeder Data Scientist 2019 beherrschen sollte Python. Python ist eine äußerst beliebte universelle, dynamische und in der Data-Science-Community weit verbreitete Sprache.. Zuletzt bearbeitet: 2025-01-22 17:01

For-each-Schleife in Java Sie beginnt mit dem Schlüsselwort for wie eine normale for-Schleife. Anstatt eine Schleifenzählervariable zu deklarieren und zu initialisieren, deklarieren Sie eine Variable vom gleichen Typ wie der Basistyp des Arrays, gefolgt von einem Doppelpunkt, gefolgt vom Arraynamen. Zuletzt bearbeitet: 2025-01-22 17:01

JSX ist eine Syntaxerweiterung für ReactJS, die das Schreiben von HTML-Tags in JavaScript unterstützt. Zusätzlich zu ReactJS erstellt es eine sehr leistungsstarke Möglichkeit, eine Webanwendung auszudrücken. Wenn Sie mit ReactJS vertraut sind, wissen Sie, dass es sich um eine Bibliothek zur Implementierung von Webkomponenten-basierten Frontend-Anwendungen handelt. Zuletzt bearbeitet: 2025-01-22 17:01

Aber wenn Sie das Bild bereits auf einer Seite geöffnet haben und nur das Bild, können Sie einfach Strg + S drücken, um es zu speichern. Zuletzt bearbeitet: 2025-01-22 17:01

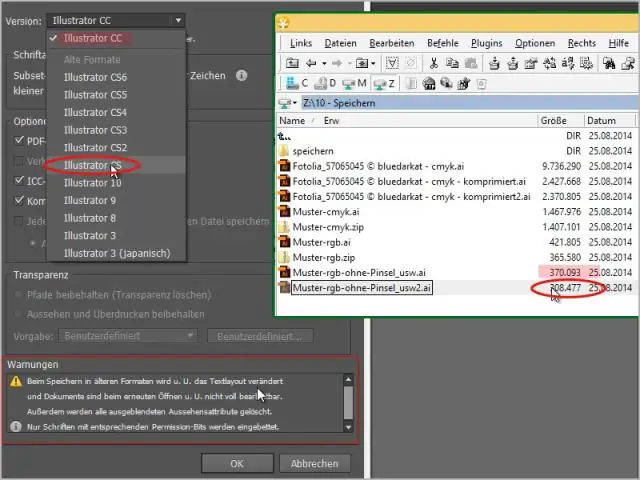

So speichern Sie eine ältere Version von Adobe -Illustrator Öffnen Sie das Dokument, das Sie als ältere Version speichern möchten. Wählen Sie „Datei“> „Als Kopie speichern“. Wählen Sie das Dateiformat aus, in dem Sie speichern möchten. Geben Sie einen neuen Namen für die Datei ein. Klicken Sie auf „Speichern“. Sie erhalten ein Dokumentversionsfenster. Zuletzt bearbeitet: 2025-01-22 17:01

Das erste Ferngespräch kostete ungefähr 9 US-Dollar für fünf Minuten, hatte ungefähr 30 Minuten tatsächliche Sprechzeit und kostete als ganzes Gerät ungefähr 3.995 US-Dollar. Da sein Geschäft 1876 in Schwierigkeiten war, bot Bell an, sein Patent für 100.000 US-Dollar an Western Union zu verkaufen. Zuletzt bearbeitet: 2025-01-22 17:01

Verbinden Sie ein Ethernet-Kabel mit dem Ethernet-Port Ihres Laptops und verbinden Sie das andere Ende mit dem Internet-Port Ihres WLAN-Routers. Dies bedeutet, dass der Router bereit ist, die Internetverbindung von Ihrem Laptop zu akzeptieren. Gehen Sie zu Systemsteuerung -> Netzwerk- und Freigabecenter auf Ihrem Laptop. Dann klicken Sie auf PdaNet Broadband Connection. Zuletzt bearbeitet: 2025-01-22 17:01

Laut AP müssen wir gut trennen, wenn es Teil eines zusammengesetzten Modifikators ist: gut gekleidet, gut informiert, bekannt. AP weist auch darauf hin, dass eine Verbindung, die vor einem Substantiv getrennt wird, auch nach einer Form des Verbs „to be“getrennt wird: Der Mann ist wohlbekannt. Zuletzt bearbeitet: 2025-01-22 17:01

Die Breitensuche ist per se kein gieriger Algorithmus. Die Suche nach dem ersten Atem schließt keine Optionen aus, sie scannt den gesamten Graphen, ohne nicht-lokale maximale Knoten und/oder Knoten zu verwerfen und ohne in irgendeiner Weise in Bezug auf die Bewertungsfunktion Prioritäten zu setzen. Zuletzt bearbeitet: 2025-01-22 17:01

Short Circuit (1986-Film) Short Circuit Regie John Badham Produziert von David Foster Lawrence Turman Geschrieben von S. S. Wilson Brent Maddock Darsteller Ally Sheedy Steve Guttenberg Fisher Stevens Austin Pendleton G. W. Bailey. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden Sie die Overlay-Funktion in thinkorswim, um zwei Aktien oder in diesem Fall eine Aktie mit dem SPX (rosa Linie) zu vergleichen. Nur zu illustrativen Zwecken. Suchen Sie in der oberen rechten Ecke nach der Schaltfläche Studien. Klicken Sie darauf und halten Sie den Cursor über „Studie hinzufügen“, um das erweiterte Menü anzuzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

SET liest eine Beobachtung aus einem vorhandenen SAS-Datensatz. INPUT liest Rohdaten aus einer externen Datei oder aus In-Stream-Datenleitungen, um SAS-Variablen und Beobachtungen zu erstellen. Die Verwendung der Option KEY= mit SET ermöglicht Ihnen den nicht sequentiellen Zugriff auf Beobachtungen in einem SAS-Datensatz gemäß einem Wert. Zuletzt bearbeitet: 2025-01-22 17:01

Die Zustellzeiten von myHermes umfassen derzeit Samstage, jedoch nicht an Sonn- und Feiertagen. Sie können eine myHermes-Samstagzustellung zu den gleichen konkurrenzfähigen Preisen buchen, die Sie für jeden anderen Wochentag finden. Zuletzt bearbeitet: 2025-06-01 05:06

Ziehen Sie die Lasche und gießen Sie 2 bis 2,5 Teile Polyfilla auf 1 Teil Wasser. Zu einer glatten Paste verrühren – gebrauchsfertig in etwa einer Minute. Polyfilla mit Spachtel in die Reparatur eindrücken – bleibt bis zu 40 Minuten verarbeitbar. Mit einem nassen Messer abschließen und aushärten lassen – normalerweise 60 Minuten. Zuletzt bearbeitet: 2025-06-01 05:06

Um das Engagement von NASM zum Schutz von Gesundheit und Sicherheit zu unterstützen, muss die NASM-CPT-Zertifizierung alle zwei (2) Jahre neu zertifiziert werden. Zuletzt bearbeitet: 2025-01-22 17:01

Auf TCP-Ebene muss das Tupel (Quell-IP, Quell-Port, Ziel-IP, Ziel-Port) für jede gleichzeitige Verbindung eindeutig sein. Das bedeutet, dass ein einzelner Client nicht mehr als 65535 gleichzeitige Verbindungen zu einem Server öffnen kann. Aber ein Server kann (theoretisch) 65535 gleichzeitige Verbindungen pro Client bedienen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein EDI-Entwickler ist ein EDI-Softwarespezialist. Er oder sie hat eine Reihe von Verantwortlichkeiten, um sicherzustellen, dass das EDI-System ordnungsgemäß funktioniert. EDI-Entwickler beheben Fehler im FTP-Netzwerk. FTP steht für „File Transfer Protocol“und bezieht sich auf eine Methode zur Übertragung von Dateien zwischen Computern im Internet. Zuletzt bearbeitet: 2025-01-22 17:01

Die Komprimierung des NT-Dateisystems (NTFS) kann Speicherplatz sparen, aber die Komprimierung von Daten kann die Sicherungs- und Wiederherstellungsleistung beeinträchtigen. Komprimierte Dateien werden bei Remote-Backups auch vor dem Kopieren über das Netzwerk entpackt, sodass die NTFS-Komprimierung keine Netzwerkbandbreite spart. Zuletzt bearbeitet: 2025-01-22 17:01

Lösen von Problemen mit Root-Berechtigung mit Kingroot Tippen Sie auf das Kingroot-Symbol. Tippen Sie auf die Schaltfläche ''. Tippen Sie auf das Element „Einstellungen“. Tippen Sie auf „Liste nicht bereinigen“. Tippen Sie auf die Schaltfläche „Hinzufügen“und fügen Sie die App „Sync Service“hinzu. Tippen Sie auf „Erweiterte Berechtigungen“Tippen Sie auf „Root-Autorisierung“Überprüfen Sie, ob die App „Synchronisierungsdienst“zugelassen ist. Zuletzt bearbeitet: 2025-06-01 05:06

So fügen Sie einem Foto im Markup-Editor Text hinzu Tippen Sie auf das Textsymbol (sieht aus wie ein großes T in einer Whitebox). Tippen Sie auf das Textfeld. Tippen Sie auf Bearbeiten. Geben Sie die Wörter ein, die Sie dem Bild hinzufügen möchten. Tippen Sie auf Fertig, wenn Sie fertig sind. Um die Farbe Ihres Textes zu ändern, wählen Sie einfach aus dem Farbmenü. Zuletzt bearbeitet: 2025-01-22 17:01

Der Xerox Alto, der 1973 bei Xerox PARC entwickelt wurde, war der erste Computer, der eine Maus, die Desktop-Metapher und eine grafische Benutzeroberfläche (GUI) verwendete, Konzepte, die erstmals von Douglas Engelbart bei International eingeführt wurden. Es war das erste Beispiel dafür, was heute als vollständiger Personal Computer anerkannt wird. Zuletzt bearbeitet: 2025-01-22 17:01

Sie benötigen kein Kabel, um den Firetv-Stick (oder ein beliebiges Streaming-Gerät) zu verwenden. Das Amazon Fire TV ist keine Kabelbox. Es verwendet Apps für Internetinhalte. Wenn Sie Shows im Kabelstil wünschen, bietet Hulu Plus über 100 Kanäle, auf denen aktuelle Episoden ähnlich einem TiVo gespeichert sind. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie wie folgt vor, um das Dokument anzuzeigen: Öffnen Sie Ihre Webdienstklasse, in diesem Fall SOAPTutorial.SOAPService, in Studio. Klicken Sie in der Studio-Menüleiste auf Ansicht -> Webseite. Dadurch wird die Katalogseite in einem Browser geöffnet. Klicken Sie auf den Link Servicebeschreibung. Dies öffnet die WSDL in einem Browser. Zuletzt bearbeitet: 2025-01-22 17:01