WeChat ist genauso sicher wie andere beliebte Messaging- und Kommunikations-Apps, da für die Anmeldung eine Benutzerregistrierung, eine verifizierte Mobiltelefonnummer und ein Passwort erforderlich sind. Dadurch bleibt Ihr Konto sicher, jedoch hält WeChat den Benutzer standardmäßig bei der App angemeldet , auch wenn sie es schließen. Zuletzt bearbeitet: 2025-01-22 17:01

Stellen Sie zunächst sicher, dass Ihr Android-Gerät mit demselben Wi-Fi-Netzwerk wie Ihr PC verbunden ist, und öffnen Sie dann einfach die Spacedesk-App auf Ihrem Telefon oder Tablet. Die App sollte Ihren Computer automatisch erkennen. In den meisten Fällen müssen Sie also nur auf „Verbinden“tippen, um loszulegen. Zuletzt bearbeitet: 2025-01-22 17:01

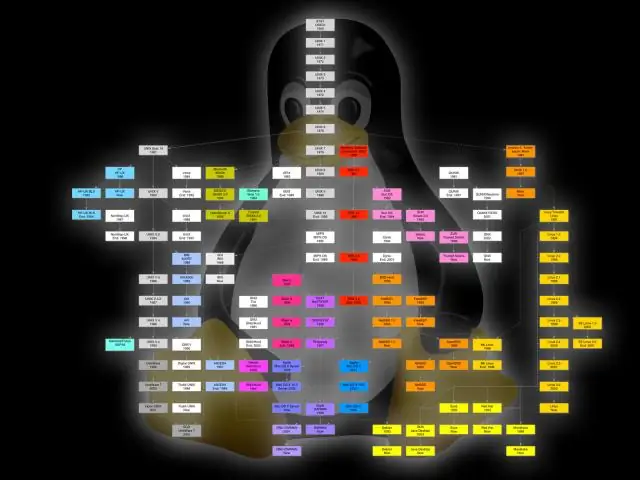

Docker Datacenter (DDC) ist ein Container-Management- und Deployment-Services-Projekt von Docker, das entwickelt wurde, um Unternehmen dabei zu helfen, sich mit ihren eigenen Docker-fähigen Plattformen vertraut zu machen. Zuletzt bearbeitet: 2025-06-01 05:06

Um alle Katalog-Mailings zu stoppen, senden Sie Ihre Anfrage auch an emeaprivacy@epsilon.com. Dadurch werden Sie aus der Mailingliste aller Katalogunternehmen entfernt, die ihre Datenbank verwenden. Wenn Sie sich von Spendenaktionen für wohltätige Zwecke abmelden möchten, wenden Sie sich an die Fundraising-Präferenzdienste, um Ihre Wünsche mitzuteilen. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Zu wissen ist auch, wie ich meinen Pix Link WiFi-Extender zurücksetze? Es ist auch als bekannt PIX - VERKNÜPFUNG 300 Mbit/s 2,4 G Drahtloser Reichweitenverlängerer . Hard-Reset-Anweisungen für PIX-LINK LV-WR09 v1 Wenn der Router eingeschaltet ist, drücken Sie die Reset-Taste und halten Sie sie 30 Sekunden lang gedrückt.. Zuletzt bearbeitet: 2025-01-22 17:01

Aharoni. Arial. Kurier Neu. Lucida ohne Unicode. Microsoft Sans-Serif. Segoe-UI-Mono. Tahoma. Times New Roman. Zuletzt bearbeitet: 2025-01-22 17:01

Die sanfteste Methode (zunächst empfohlen) besteht darin, die Schreibmaschine mit einem nassen Lappen oder einem in Wasser getauchten Lappen mit einigen Tropfen Spülmittel abzuwischen. Bürsten: Sie können Zahnbürsten, Nagelbürsten, Bürsten zum Reinigen von Schusswaffen oder Prothesen und Künstlerpinsel ausprobieren. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie also Arduinos mit AVRs (Uno, Nano, Leonardo) und Arduinos mit ARMs (Due, Zero, Teensy) vergleichen möchten, besteht der große Unterschied darin, dass der AVR eine 8-Bit-Architektur ist und der ARM eine 32-Bit-Architektur. Zuletzt bearbeitet: 2025-01-22 17:01

Kinder können das ganze Jahr auf Kunstrasen spielen Naturrasen braucht Pflege. Er muss abgenommen, gedüngt, besprüht und Flicken müssen neu gesät oder neu angebracht werden… Bei all dieser Pflege werden Ihre Kinder für ein paar Wochen im Jahr nicht auf Ihren Rasen gelassen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein dauerhafter Abonnent ist ein Nachrichtenkonsument, der alle zu einem Thema veröffentlichten Nachrichten empfängt, einschließlich Nachrichten, die veröffentlicht wurden, während der Abonnent inaktiv ist. Zuletzt bearbeitet: 2025-01-22 17:01

Schritte Öffnen Sie ein HTML-Dokument. Sie können ein HTML-Dokument mit einem Texteditor wie NotePad oder TextEdit unter Windows bearbeiten. Drücken Sie die Leertaste, um ein normales Leerzeichen hinzuzufügen. Klicken Sie zum Hinzufügen eines regulären Leerzeichens auf die Stelle, an der Sie das Leerzeichen hinzufügen möchten, und drücken Sie die Leertaste. Geben Sie einen zusätzlichen Platz zu erzwingen. Leerzeichen unterschiedlicher Breite einfügen. Zuletzt bearbeitet: 2025-06-01 05:06

Unix-Zeit ist ein Datum-Zeit-Format, das verwendet wird, um die Anzahl der Millisekunden auszudrücken, die seit dem 1. Januar 1970 00:00:00 (UTC) verstrichen sind. Die Unix-Zeit verarbeitet nicht die zusätzlichen Sekunden, die am zusätzlichen Tag von Schaltjahren auftreten. Zuletzt bearbeitet: 2025-01-22 17:01

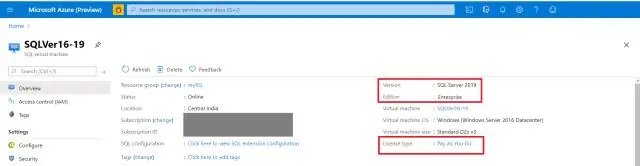

Die erste besteht darin, entweder Enterprise Manager oder SQL Server Management Studio zu verwenden und mit der rechten Maustaste auf den Instanznamen zu klicken und Eigenschaften auszuwählen. Im allgemeinen Abschnitt sehen Sie Informationen wie auf den folgenden Screenshots. Die 'Produktversion' oder 'Version' gibt Ihnen eine Nummer der installierten Version. Zuletzt bearbeitet: 2025-06-01 05:06

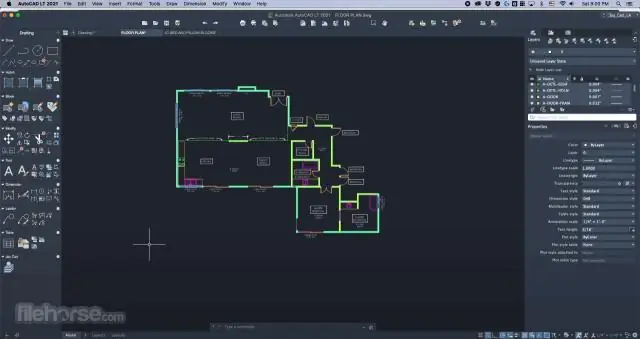

AutoCAD 2019. Zuletzt bearbeitet: 2025-01-22 17:01

Der Un-Carrier wird Apple Watch Sportmodels unten im Geschäft mit einem zinslosen T-Mobile-Finanzierungsangebot von 0 USD anbieten, solange der Vorrat reicht, und online zum vollen Verkaufspreis (38 Mio. USD: 349 USD; 42 Mio. USD: 399 USD) auf T-Mobile.com. Zuletzt bearbeitet: 2025-06-01 05:06

C ist keine objektorientierte Sprache. C ist eine universelle, imperative Sprache, die strukturierte Programmierung unterstützt. Da C nicht objektorientiert ist, entstand C++, um die OOP-Funktion zu haben, und OOP ist ein um Objekte herum organisiertes Programmiersprachenmodell. Zuletzt bearbeitet: 2025-01-22 17:01

ZIEL: Die Schädel extrahieren Warten Sie NICHT bis zum Ende des Kampfes, um sie zu extrahieren, da sie sonst aufstehen und wegspringen, bevor Sie sich ihnen überhaupt nähern können. Sobald Sie einen getötet haben, springen Sie herunter und extrahieren Sie ihn und begeben Sie sich dann wieder in eine Verteidigungsposition über dem Hangar. Du musst alle vier Schädel extrahieren. Zuletzt bearbeitet: 2025-01-22 17:01

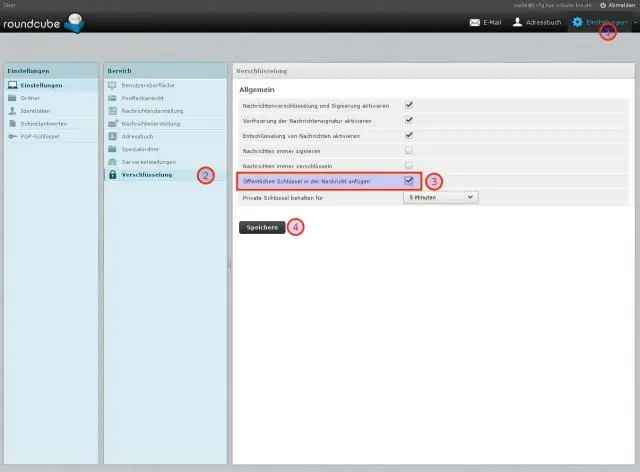

Führen Sie die folgenden Schritte aus, um ein Schlüsselpaar mithilfe der PGP-Befehlszeile zu erstellen: Öffnen Sie eine Befehlsshell oder eine DOS-Eingabeaufforderung. Geben Sie in der Befehlszeile Folgendes ein: pgp --gen-key [Benutzer-ID] --key-type [Schlüsseltyp] --bits [Bits #] --passphrase [Passphrase] Drücken Sie die Eingabetaste, wenn der Befehl abgeschlossen ist. Die PGP-Befehlszeile generiert jetzt Ihr Schlüsselpaar. Zuletzt bearbeitet: 2025-01-22 17:01

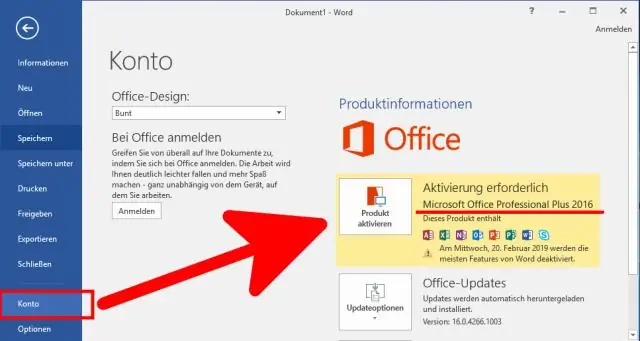

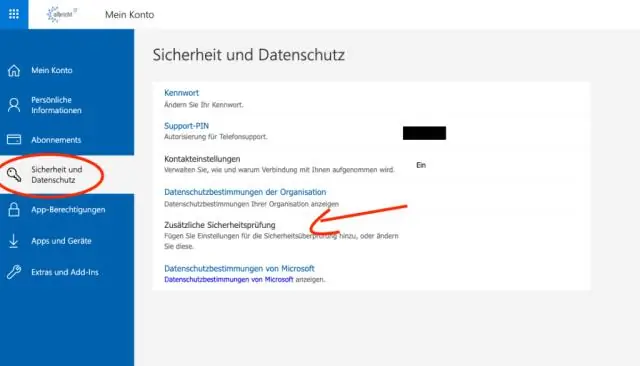

Gehen Sie im Admin Center zu Einstellungen > Einstellungen. Gehen Sie zur Seite Sicherheit & Datenschutz. Wenn Sie kein globaler Office 365-Administrator sind, wird die Option Sicherheit und Datenschutz nicht angezeigt. Wählen Sie die Kennwortablaufrichtlinie. Zuletzt bearbeitet: 2025-01-22 17:01

In der klassischen Logik ist der hypothetische Syllogismus eine gültige Argumentform, bei der es sich um einen Syllogismus mit einer bedingten Aussage für eine oder beide Prämissen handelt. Ein Beispiel auf Englisch: Wenn ich nicht aufwache, kann ich nicht zur Arbeit gehen. Zuletzt bearbeitet: 2025-06-01 05:06

Nach Referenz weitergeben. Übergeben als Referenz bedeutet, dass die Speicheradresse der Variablen (ein Zeiger auf den Speicherplatz) an die Funktion übergeben wird. Dies ist anders als bei der Wertübergabe, bei der der Wert einer Variablen weitergegeben wird. Zuletzt bearbeitet: 2025-01-22 17:01

In seiner jetzigen Form ist das Gerät noch nicht ganz transparent. Am auffälligsten ist die SD-Karte, die sich neben der SIM-Karte auf der unteren linken Seite des Telefons befindet. Das Mikrofon, die Kamera und die Batterien sind ebenfalls sichtbar, obwohl Polytron plant, diese mit einer dunkleren Glasabdeckung zu verbergen, sobald sie in Produktion gehen. Zuletzt bearbeitet: 2025-01-22 17:01

Zusammengesetzte Indizes. Zuletzt bearbeitet: 2025-01-22 17:01

Elemente auf Blockebene Ein Element auf Blockebene beginnt immer in einer neuen Zeile und nimmt die gesamte verfügbare Breite ein (dehnt sich nach links und rechts so weit wie möglich aus). Das Element ist ein Element auf Blockebene. Beispiele für Elemente auf Blockebene:. Zuletzt bearbeitet: 2025-01-22 17:01

WAN-Topologie bezeichnet das Layout verschiedener WAN-Standorte oder wie sie miteinander verbunden sind. Die Topologie gehört zur Schicht-1-Domäne des OSI-Modells. WAN-Topologien umfassen BUS, Ring, Star, Mesh und Tiered. Sie ähneln LAN-Topologien, jedoch mit einigen Unterschieden. Zuletzt bearbeitet: 2025-01-22 17:01

Mit dem Selektorattribut können wir definieren, wie Angular identifiziert wird, wenn die Komponente in HTML verwendet wird. Es weist Angular an, eine Instanz dieser Komponente zu erstellen und einzufügen, wo es das Selektor-Tag in der Parent-HTML-Datei in Ihrer Angular-App findet. Zuletzt bearbeitet: 2025-01-22 17:01

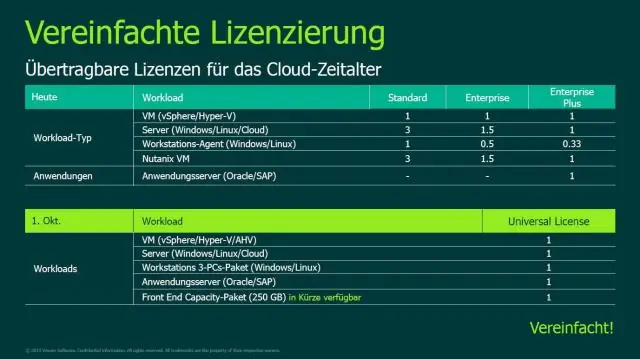

Öffnen Sie Ihre Veeam-Konsole. Wählen Sie in der Symbolleiste die Option „Hilfe“. Wählen Sie „Lizenzinformationen“Wählen Sie „Lizenz installieren“. Zuletzt bearbeitet: 2025-06-01 05:06

Die Registerkarte Skalierung bietet verschiedene Optionen für eine Kategorie-(x)-Achse. Um die Zahl zu ändern, bei der die Werteachse beginnt oder endet, geben Sie eine andere Zahl in das Feld Minimum oder Maximum ein. Um das Intervall der Teilstriche und Diagrammgitterlinien zu ändern, geben Sie eine andere Zahl in das Feld „Haupteinheit“oder „Nebeneinheit“ein. Zuletzt bearbeitet: 2025-01-22 17:01

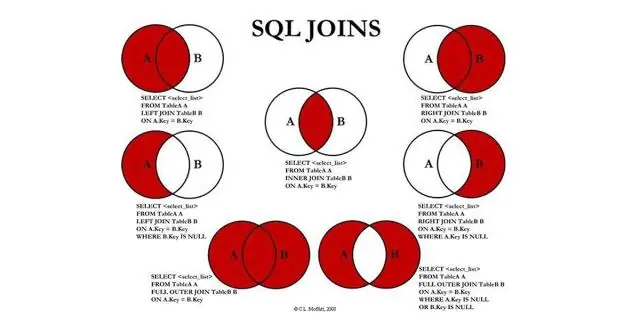

Was ist Inner Join in SQL? Der INNER JOIN wählt alle Zeilen aus beiden teilnehmenden Tabellen aus, solange eine Übereinstimmung zwischen den Spalten besteht. Ein SQL INNER JOIN entspricht der JOIN-Klausel und kombiniert Zeilen aus zwei oder mehr Tabellen. Zuletzt bearbeitet: 2025-01-22 17:01

Während Minecraft-Mods normalerweise ziemlich sicher sind, birgt das Herunterladen und Installieren von Dateien, die Sie im Internet finden, immer Risiken. Einige der wichtigsten Bedenken sind: Das Modself könnte Malware, Spyware oder einen Virus enthalten. Zuletzt bearbeitet: 2025-01-22 17:01

Alles über den Blitz der Instax Mini 9 Der Blitz kann sich je nach Lichtstärke anpassen, aber das war es auch schon. Der Blitz der Mini 70 hingegen wird nicht ausgelöst, wenn Sie an einem sonnigen Tag den Landschaftsmodus verwenden, während Sie bei der Mini 90 die Möglichkeit haben, ihn vollständig auszuschalten. Zuletzt bearbeitet: 2025-06-01 05:06

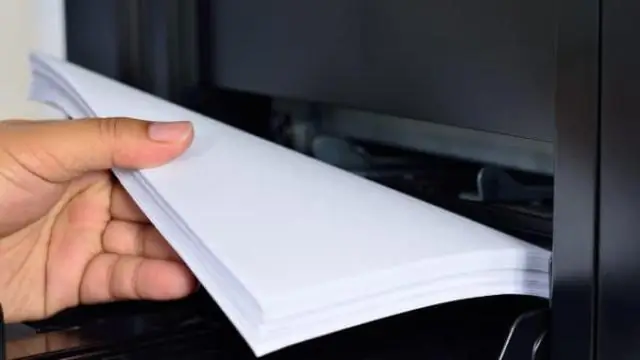

So drucken Sie auf Karton Wenn Sie Karton in Ihren Drucker einlegen möchten, entfernen Sie zuerst das gesamte Papier aus dem Papiereinzugsfach des Druckers. Legen Sie zwei oder drei Kartons in das Fach ein. Drucken Sie das Dokument wie gewohnt aus. Überprüfen Sie, ob Ihr Dokument deutlich auf dem Karton gedruckt ist. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden des Azure-Portals zum Verwalten von IP-Firewallregeln auf Serverebene Um eine IP-Firewallregel auf Serverebene auf der Seite mit der Datenbankübersicht festzulegen, wählen Sie auf der Symbolleiste die Option Serverfirewall festlegen aus, wie in der folgenden Abbildung gezeigt. Wählen Sie Client-IP hinzufügen in der Symbolleiste aus, um die IP-Adresse des Computers hinzuzufügen, den Sie verwenden, und wählen Sie dann Speichern. Zuletzt bearbeitet: 2025-01-22 17:01

CallableStatement wird verwendet, um die gespeicherten Prozeduren auszuführen. CallableStatement erweitert PreparedStatement. Sie sind: IN – wird verwendet, um die Werte an die gespeicherte Prozedur zu übergeben, OUT – wird verwendet, um das von der gespeicherten Prozedur zurückgegebene Ergebnis zu speichern und IN OUT – fungiert sowohl als IN- als auch als OUT-Parameter. Zuletzt bearbeitet: 2025-06-01 05:06

Samsung hat das neue GalaxyTab S6 offiziell angekündigt, ein High-End-Android-Tablet, das sowohl für produktive Arbeit als auch für Unterhaltungsbedürfnisse entwickelt wurde. Wenn Ihnen das bekannt vorkommt, liegt das daran, dass es sich um die gleiche Grundeinstellung handelt wie bei Apples iPad Pro und Microsofts Surface Pro. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie einen neuen HP-Computer verwenden Schritt 1: Warten Sie, bis das Windows 10-Update abgeschlossen ist. Schritt 2: Befreien Sie sich von Auto-Run-Programmen oder -Diensten. Überprüfen Sie Viren und Malware. Bereinigen Sie die Festplatte. Reparieren Sie die Windows-Registrierung. Die „nervigen“Windows-Updates. Upgrade-Hardware (SSD, RAM). Zuletzt bearbeitet: 2025-01-22 17:01

TCP-Port. Jenkins kann einen TCP-Port verwenden, um mit eingehenden (früher als „JNLP“bezeichneten) Agenten wie Windows-basierten Agenten zu kommunizieren. Ab Jenkins 2.0 ist dieser Port standardmäßig deaktiviert. Zufällig: Der TCP-Port wird zufällig gewählt, um Kollisionen auf dem Jenkins-Master zu vermeiden. Zuletzt bearbeitet: 2025-01-22 17:01

Wie viele Adernpaare werden bei Halbduplex verwendet? Ein Adernpaar mit einem digitalen Signal, das entweder sendet oder empfängt. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Klasse ist eine Codevorlage zum Erstellen von Objekten. Objekte haben Member-Variablen und ihnen zugeordnetes Verhalten. In Python wird eine Klasse durch das Schlüsselwort class erstellt. Ein Objekt wird mit dem Konstruktor der Klasse erstellt. Dieses Objekt wird dann als Instanz der Klasse bezeichnet. Zuletzt bearbeitet: 2025-01-22 17:01

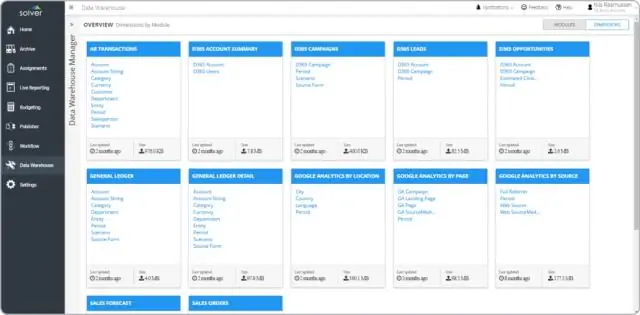

Ein Data Warehouse ist eine physische und einzigartige Datenbank. Nun, nein! Heute ist EDW aufgrund der Menge, Vielfalt und Geschwindigkeit großer Datenmengen aus der Cloud, sozialen Netzwerken, mobilen Geräten und dem IoT etwas veraltet und ineffektiv und wird in einer Vielzahl von Formaten über globale Websites verteilt. Zuletzt bearbeitet: 2025-01-22 17:01