Ja, Sie können internationale Anrufe über die TRACFONE International Neighbors-Nummern empfangen, während Ihr TracFone-Telefon im Roaming-Modus ist. Es gilt derselbe Minutenabzug wie beim Roaming innerhalb der Vereinigten Staaten. Bei Ferngesprächen oder Auslandsgesprächen fallen die regulären Roaminggebühren an. Zuletzt bearbeitet: 2025-01-22 17:01

Die Kommunikation per E-Mail erfolgt fast augenblicklich, was die Kommunikation durch die schnelle Verbreitung von Informationen und die schnelle Reaktion auf Kundenanfragen verbessert. Es ermöglicht auch eine schnellere Problemlösung und schlankere Geschäftsprozesse. Dadurch können Kleinunternehmer in kürzerer Zeit mehr erreichen. Zuletzt bearbeitet: 2025-06-01 05:06

Die Ethereum-CLI geth bietet die Kontoverwaltung über den Kontobefehl: $ geth account [Optionen] [Argumente] Mit Konten verwalten können Sie neue Konten erstellen, alle vorhandenen Konten auflisten, einen privaten Schlüssel in ein neues Konto importieren, zum neuesten Schlüsselformat migrieren und ändern Ihr Passwort. Zuletzt bearbeitet: 2025-01-22 17:01

Sprint wird nur die Apple Watch (GPS+Cellular)-Version verkaufen, nicht die reine GPS-Version. Alle Sprint-Kunden mit einem aktiven iPhone 6 oder höher mit iOS 11 oder höher sind berechtigt, den Mobilfunkdienst auf ihrer Apple Watch zu aktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

Das Fitbit Charge 2 ist ein dickes, aber dennoch schlankes Armband. Der Alta ähnelt im Aussehen dem Charge 2, verfügt jedoch über ein dünneres 0,61-Zoll-Band. Das anpassbare OLED-Touchscreen-Display ist dadurch schmaler, aber die Benutzer können weiterhin ihre Statistiken, Warnungen und die Uhrzeit anzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Der interne oder externe Stimulus – ist ein Ereignis, das in einem Individuum das Bedürfnis nach Kommunikation hervorruft. •Sie reagieren auf den Reiz, indem Sie a. Nachricht, entweder eine verbale Nachricht (geschriebene oder gesprochene Wörter), eine nonverbale Nachricht (nicht geschriebene und nicht gesprochene Signale) oder einige. Zuletzt bearbeitet: 2025-06-01 05:06

Ihre Antwort Erstellen Sie einen Roboter in Ihrem Orchestrator. Klicken Sie in der Taskleiste auf das UiPath-Roboter-Symbol. Das Tray des UiPath-Roboters wird angezeigt. Klicken Sie auf die Schaltfläche Optionen und wählen Sie dann Einstellungen. Geben Sie im Feld Maschinenschlüssel den Schlüssel ein, den Sie vom Benutzer erhalten haben, der den Roboter in Orchestrator erstellt hat. OK klicken. Zuletzt bearbeitet: 2025-01-22 17:01

Um festzustellen, welche Benutzer direkten Zugriff auf eine Tabelle haben, verwenden wir die Ansicht DBA_TAB_PRIVS: SELECT * FROM DBA_TAB_PRIVS; Weitere Informationen zu den von dieser Abfrage zurückgegebenen Spalten finden Sie in der offiziellen Dokumentation, aber die kritischen Spalten sind: GRANTEE ist der Name des Benutzers mit gewährtem Zugriff. Zuletzt bearbeitet: 2025-01-22 17:01

Es gibt vier Möglichkeiten, einen Zugangscode zu erhalten: Kaufen Sie ein Lehrbuch, das mit einer Zugangscodekarte gebündelt ist, und geben Sie den Code ein, nachdem Sie sich bei WebAssign angemeldet haben. Kaufen Sie eine Zugangscodekarte separat in Ihrem Buchladen und geben Sie den Code ein, nachdem Sie sich bei WebAssign angemeldet haben. Zuletzt bearbeitet: 2025-01-22 17:01

Eine CRYPT12-Datei ist eine verschlüsselte Datenbank, die von WhatsApp Messenger, einer Android-Messenger-Anwendung, erstellt wurde. Es enthält eine 256-Bit-AES-verschlüsselte Datenbank mit Nachrichten, die über die App gesendet und empfangen wurden. Zuletzt bearbeitet: 2025-01-22 17:01

Die Antwort ist nein. Wenn Ihr Telefon mit Ihrem Zuhause oder einem anderen Wi-Fi-Netzwerk verbunden ist, wird es im Allgemeinen keine Verbindung zu 5G, 4G, 3G oder einem anderen drahtlosen Netzbetreiber herstellen. Alle Daten, die über Wi-Fi verwendet werden, werden nicht auf Ihren Datentarif angerechnet. Zuletzt bearbeitet: 2025-06-01 05:06

Was ist ein Verstoß? eine unzulässige Verwendung oder Offenlegung von Informationen, die die Sicherheit oder den Datenschutz von PHI gefährdet. Die Mitteilung muss die gleichen Informationen enthalten wie die schriftliche Mitteilung an Personen. Muss ohne unangemessene Verzögerung, jedoch nicht später als 60 Tage nach der Entdeckung des Verstoßes, erfolgen. Zuletzt bearbeitet: 2025-01-22 17:01

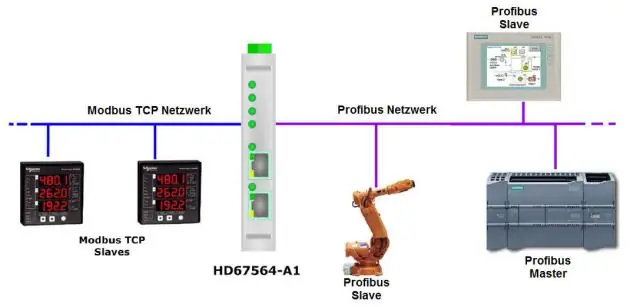

Während eines BCLK ist nur eine der am Bus angeschlossenen Komponenten Bus-Master, alle anderen Geräte sind entweder Slave oder inaktiv. Der Busmaster initiiert einen Bustransfer, während der Slave passiv ist, da er nur auf eine Anfrage des Busmasters warten kann. Zuletzt bearbeitet: 2025-01-22 17:01

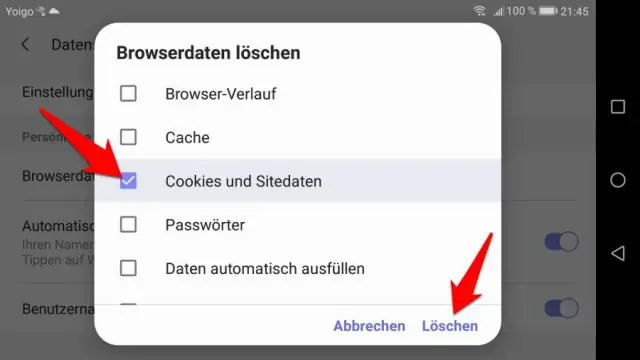

Anzeigen und Löschen des Browserverlaufs in GoogleChrome Um den Webverlauf in Google Chrome anzuzeigen, klicken Sie auf , um das Menü zu öffnen ? oben rechts im Fenster und wählen Sie Verlauf, und klicken Sie dann ein zweites Mal auf Verlauf. Zuletzt bearbeitet: 2025-01-22 17:01

Der Hauptunterschied zwischen der PUT- und der PATCH-Methode besteht darin, dass die PUT-Methode den Anforderungs-URI verwendet, um eine modifizierte Version der angeforderten Ressource bereitzustellen, die die ursprüngliche Version der Ressource ersetzt, während die PATCH-Methode eine Reihe von Anweisungen zum Ändern der Ressource bereitstellt. Zuletzt bearbeitet: 2025-01-22 17:01

Deployment Image Servicing and Management (DISM.exe) ist ein Befehlszeilentool, das zum Aktualisieren von Offline-Windows®-Images verwendet wird. Zuletzt bearbeitet: 2025-01-22 17:01

Ja: technisch kann es verwendet werden, aber Sie benötigen eine höhere Leistung (Watt). Wenn der Adapter 19V 6A hat, kann es sein, dass der PC gestartet wird, aber Sie haben seltsame Nebenwirkungen. Zuletzt bearbeitet: 2025-06-01 05:06

Liniendiagramm auf Balkendiagramm in Excel überlagern Nun wird ein Balkendiagramm in Ihrem Arbeitsblatt erstellt, wie unten gezeigter Screenshot. Wählen Sie im Dialogfeld Diagrammtyp ändern die Option Gruppierte Spalte – Linie im Abschnitt Kombination unter der Registerkarte Alle Diagramme aus, und klicken Sie dann auf die Schaltfläche OK. Wählen Sie die neu erstellte Zeile aus, klicken Sie mit der rechten Maustaste darauf und wählen Sie im Kontextmenü die Option Datenreihen formatieren. Zuletzt bearbeitet: 2025-06-01 05:06

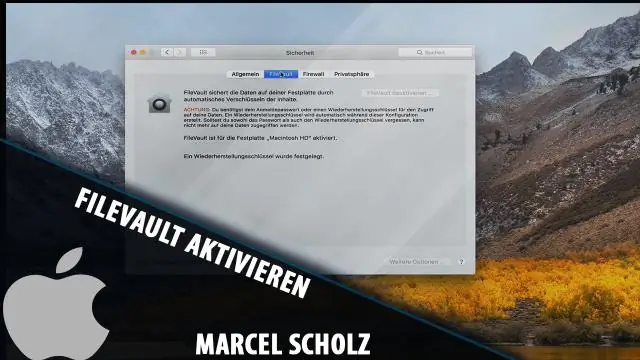

Deaktivieren von FileVault zum Entschlüsseln von Mac-Festplatten. Es sollte selbstverständlich sein, aber denken Sie daran, dass das Ausschalten von FileVault die Laufwerkverschlüsselung vollständig deaktiviert, was bedeutet, dass eine engagierte nicht autorisierte Person theoretisch auf Dateien zugreifen könnte, wenn sie Zugriff auf Ihren Mac hätte. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Kann ich weiterhin Pebble-Apps erhalten? Offiziell Kieselstein Unterstützung für deine Kieselstein Smartwatch endete am 30. Juni. Die App Laden geschlossen, die Spracherkennung kaputt und mobil App Updates und viele weitere Features gehören der Vergangenheit an.. Zuletzt bearbeitet: 2025-01-22 17:01

Die mobile App heißt „Augmented Reality Sign Language“und kann zwischen verschiedenen Versionen der Gebärdensprache sowie zwischen gesprochener Sprache und Gebärden übersetzen. Die App ermöglicht es dem gehörlosen Benutzer, zu unterschreiben, und die App wandelt dies dann in Text und Sprache um, damit der nicht unterzeichnende Benutzer es versteht. Zuletzt bearbeitet: 2025-01-22 17:01

Treffen Sie Wireshark. Wireshark ist ein Packet-Sniffing-Tool, ein Netzwerk-Paketanalysator. Seine grundlegende Funktion besteht darin, eine Internetverbindung – oder wirklich jede Netzwerkverbindung – zu verwenden und die Pakete zu registrieren, die darüber hin- und herlaufen. Es gibt Ihnen alles: Paketursprung und -ziel, Inhalt, Protokolle, Nachrichten. Zuletzt bearbeitet: 2025-06-01 05:06

RMAs Explained Laptops, Desktops und Komponenten wie Motherboards und Grafikkarten werden im Allgemeinen mit einer ein- bis zweijährigen Garantie geliefert. RMA steht einfach für „Return Merchandise Authorization“. Sie benötigen eine RMA-Nummer, bevor Sie Ihr defektes Produkt zurücksenden und reparieren oder ersetzen lassen. Zuletzt bearbeitet: 2025-01-22 17:01

Generieren von Stub-Dateien aus WSDL-Deskriptoren Erweitern Sie im Fenster Projekte die Baumstruktur für ein Projekt. Klicken Sie mit der rechten Maustaste auf den Knoten Quellpakete und wählen Sie Neu > Andere. Wählen Sie im Bereich Kategorien die Option Andere aus, und wählen Sie im Bereich Dateitypen die Option Mobile Webservice Client aus. Auf der Seite J2ME Webservice Stub generieren können Sie entweder:. Zuletzt bearbeitet: 2025-01-22 17:01

Die zentrale Organisation, die für die Erstellung und Pflege von Webstandards verantwortlich ist, ist das World Wide Web Consortium (W3C). Zuletzt bearbeitet: 2025-01-22 17:01

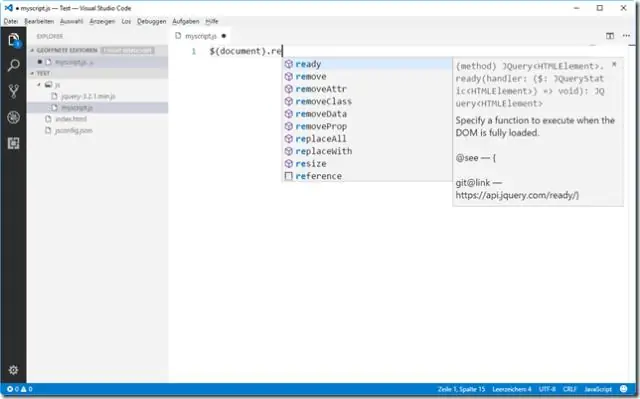

So verwenden Sie JavaScript-Bibliotheken in Angular 2+-Apps Erstellen Sie ein neues Projekt mit der Angular-CLI. Wenn CLI noch nicht auf Ihrem Computer installiert ist, installieren Sie es, erstellen Sie nach der Installation ein neues Projekt (falls Sie noch keins haben) mit neuem Lernen. Installieren Sie das Paket in Ihrem Projekt. Importieren Sie die Bibliothek in Angular (TypeScript) Importieren Sie die Typdeklaration in die Angular-App. Zuletzt bearbeitet: 2025-01-22 17:01

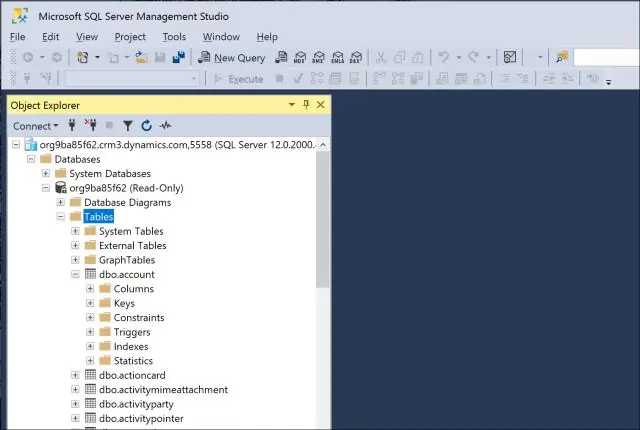

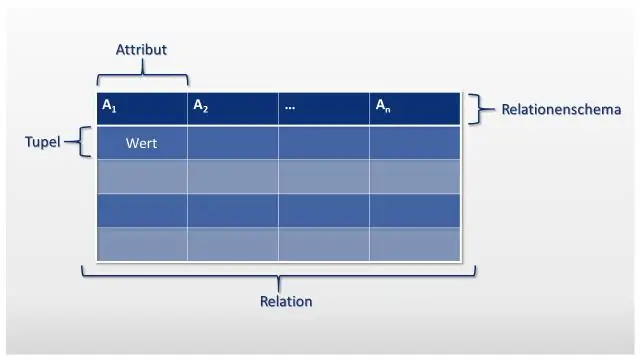

Relationale Datenbank. Eine Datenbank, die aus mehr als zwei zusammenhängenden Tabellen besteht. Die Beziehung zwischen den Tabellen wird erstellt, indem ein Primärschlüssel der Primärtabelle in die Sekundärtabelle eingefügt wird. Datenbanktabellen. Datenbanktabellen speichert in Zeilen und Datensätzen in einem organisierten. Zuletzt bearbeitet: 2025-01-22 17:01

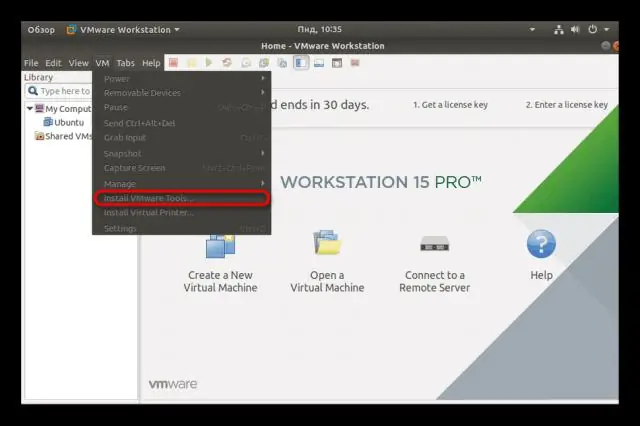

So installieren Sie VMware Tools in Ubuntu: Öffnen Sie ein Terminalfenster. Führen Sie im Terminal diesen Befehl aus, um zum Ordner vmware-tools-distrib zu navigieren: Führen Sie diesen Befehl aus, um VMware Tools zu installieren: Geben Sie Ihr Ubuntu-Passwort ein. Starten Sie die virtuelle Ubuntu-Maschine neu, nachdem die Installation der VMware Tools abgeschlossen ist. Zuletzt bearbeitet: 2025-01-22 17:01

Gelegentlich können Sie Termiten in Mulchhaufen sehen. Aber Mulch verursacht keine Termiten. Und Termiten gedeihen normalerweise nicht in Mulchhaufen. Termiten kommen typischerweise tief unter der Erde in feuchten Umgebungen vor. Zuletzt bearbeitet: 2025-01-22 17:01

Website-Weiterleitungen werden am häufigsten durch Adware und andere Arten von Malware auf Ihrem Computer verursacht. Das Ziel dieser unerwünschten Programme ist es, Sie auf bestimmte Arten von Werbung oder gefährlichen Code aufmerksam zu machen, die Ihr System weiter beschädigen könnten. Zuletzt bearbeitet: 2025-01-22 17:01

Die Reisenden jedes Schalters sind mit dem Kabel C4 (weiße und rote Kabel mit Klebeband) miteinander verbunden. Die mit Klebeband versehene weiße Ader von Kabel C3 ist die heiße Verbindung zur Lampe LT2 (wobei die rote Ader von Kabel C2 verwendet wird, um die heiße Verbindung zur nächsten Lampe LT1 zu spleißen). Zuletzt bearbeitet: 2025-06-01 05:06

Um eine gespeicherte Prozedur oder gespeicherte Funktion zu bearbeiten, klicken Sie im Datenbankbrowser mit der rechten Maustaste darauf und wählen Sie die Option Prozedur bearbeiten oder Funktion bearbeiten. Dadurch wird eine neue Registerkarte des Skripteditors geöffnet, in der die ausgewählte Prozedur/Funktion angezeigt wird. Zuletzt bearbeitet: 2025-01-22 17:01

CCS in Medical CCS Calcium Score CCS Certified Coding Specialists + 1 Variante Medizin, Ausbildung CCS Certified Coding Specialist Medizin, Ausbildung CCS California Children's Services Program Kalifornien, Ausbildung CCS Care Coordinators Service, Anstellung. Zuletzt bearbeitet: 2025-01-22 17:01

Der von J. Welles Wilder entwickelte Relative Strength Index (RSI) ist ein Momentum-Oszillator, der die Geschwindigkeit und Veränderung von Preisbewegungen misst. Der RSI schwankt zwischen null und 100. Traditionell gilt der RSI bei über 70 als überkauft und bei unter 30 als überverkauft. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn beim Methodenüberschreiben eine Basisklassenreferenzvariable auf das Objekt der abgeleiteten Klasse zeigt, wird die überschriebene Methode in der abgeleiteten Klasse aufgerufen. Wenn die Referenzvariable der Basisklasse beim Verstecken der Methode auf das Objekt der abgeleiteten Klasse zeigt, wird die versteckte Methode in der Basisklasse aufgerufen. Zuletzt bearbeitet: 2025-01-22 17:01

Folgen Sie einfach diesen Schritten: Erstellen Sie eine Sicherungskopie Ihrer Originaldatei. Doppelklicken Sie auf das BMP-Bild, und es wird in der Vorschau geöffnet. Klicken Sie auf Datei und dann auf Speichern unter. Wählen Sie mit der Dropdown-Auswahl "Format" das gewünschte Format aus, z. B. JPEG, PNG, GIF usw. Klicken Sie auf Speichern. Zuletzt bearbeitet: 2025-01-22 17:01

In Windows: Öffnen Sie den Ausführungstyp %APPDATA%Subversionauthsvn. einfach. Dies öffnet svn. einfacher Ordner. finden Sie eine Datei z.B. Große alphanumerische Datei. Löschen Sie diese Datei. Eclipse neu starten. Versuchen Sie, die Datei aus dem Projekt zu bearbeiten und zu übergeben. Sie können einen Dialog sehen, in dem Sie nach dem Benutzernamen-Passwort gefragt werden. Zuletzt bearbeitet: 2025-01-22 17:01

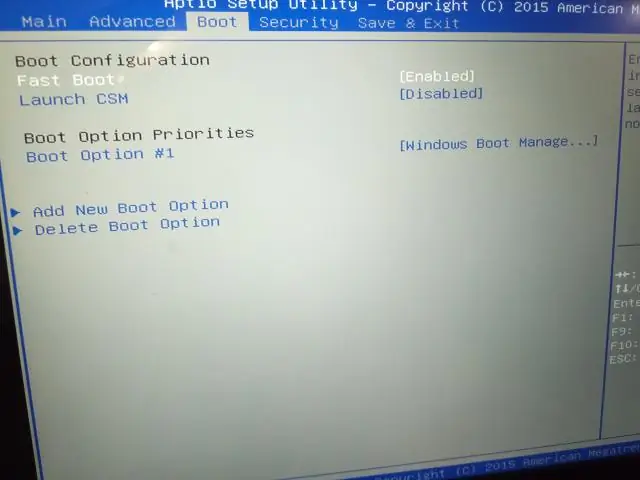

Wählen Sie mit den Pfeiltasten „Erweitert“, „OnboardDevices“oder „Integrated Peripherals“aus dem Menü. Drücken Sie 'Enter'. Wählen Sie 'USB-Controller'. Drücken Sie '+' oder '-', um die Einstellung in 'Aktiviert' zu ändern. Drücken Sie 'F10', um die USB-Ports zu aktivieren und das BIOS zu verlassen. Zuletzt bearbeitet: 2025-01-22 17:01

Die FOA CFOT-Zertifizierung erfordert eine Prüfung der Kenntnisse des Antragstellers über Glasfaser in einer breit angelegten Prüfung, die Technologie, Komponenten, Installation und Prüfung abdeckt und auch verifizierte Fähigkeiten und/oder Erfahrung in Glasfaser erfordert. Wir nennen das KSA – Wissen, Fähigkeiten und Fertigkeiten. Zuletzt bearbeitet: 2025-06-01 05:06

1. Vorhandene Putze werden oft mit einer dünnen Beschichtung oder Farbe versehen, die eine schwache Grenzfläche bildet, die nicht zum Überputzen geeignet ist. Schmutzablagerungen, die sich über einen längeren Zeitraum angesammelt haben, können eine schwache Zwischenschicht bilden, die die Entwicklung des Verbundes von neu aufgetragenem Putz behindert. Zuletzt bearbeitet: 2025-06-01 05:06