Inhaltsverzeichnis:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Grundsätzlich CORS ermöglicht Ihrem Website-Js-Frontend-Code den Zugriff auf Ihr Website-Backend mit den in Ihrem Browser eingegebenen Cookies und Anmeldeinformationen, während Ihr Backend bleibt geschützt von der js einer anderen Site und fordert den Client-Browser auf, darauf zuzugreifen (mit den Anmeldeinformationen, die der Benutzer erhalten hat).

Ähnlich kann man fragen, wovor schützt Cors?

CORS soll es Ressourcen-Hosts (jedem Dienst, der seine Daten über HTTP zur Verfügung stellt) ermöglichen, einzuschränken, welche Websites auf diese Daten zugreifen dürfen. Beispiel: Sie hosten eine Website, die Verkehrsdaten anzeigt, und Sie verwenden AJAX-Anfragen auf Ihrer Website.

Und was ist der Sinn von Cors? Der Zweck von CORS besteht darin, einen Webbrowser, der ihn respektiert, daran zu hindern, den Server mit nicht standardmäßigen Anfragen mit Inhalten, die von einem anderen Ort bereitgestellt werden, aufzurufen.

Was ist CORS und wie funktioniert es?

Ursprungsübergreifende Ressourcenfreigabe ( CORS ) ist ein Mechanismus, der zusätzliche HTTP-Header verwendet, um Browser anzuweisen, einer Webanwendung, die an einem Ursprung ausgeführt wird, Zugriff auf ausgewählte Ressourcen von einem anderen Ursprung zu gewähren.

Wie implementieren Sie ein CORS?

Für IIS6

- Öffnen Sie den Internetinformationsdienst (IIS)-Manager.

- Klicken Sie mit der rechten Maustaste auf die Site, für die Sie CORS aktivieren möchten, und gehen Sie zu Eigenschaften.

- Wechseln Sie zur Registerkarte

- Klicken Sie im Abschnitt Benutzerdefinierte HTTP-Header auf Hinzufügen.

- Geben Sie als Header-Namen Access-Control-Allow-Origin ein.

- Geben Sie * als Kopfzeilenwert ein.

- Klicken Sie zweimal auf OK.

Empfohlen:

Schützt ein VPN vor dem Mann in der Mitte?

Die Verwendung eines VPN verschleiert die IP-Adresse und den Standort des Benutzers, um Geoblocking und Internetzensur zu umgehen. VPN ist auch effektiv gegen Man-in-the-Middle-Angriffe und zum Schutz von Online-Kryptowährungstransaktionen

Schützt GFCI stromabwärts?

Eine der besten Eigenschaften von GFCI (Ground Fault Circuit Interrupters) ist ihr nachgeschalteter Schutz. Das bedeutet, dass die gleiche Sicherheitsfunktion, die Sie von einer GFCI-Steckdose erhalten, automatisch auf alle anderen Steckdosen angewendet wird, die weiter unten im selben Stromkreis verdrahtet sind, solange die Steckdosen richtig verdrahtet sind

Schützt eine Firewall vor Viren?

Firewall schützt nicht direkt vor Viren. Computerviren verbreiten sich normalerweise von Wechselmedien, von Downloads aus dem Internet und von E-Mail-Anhängen. Die Software-Firewall fungiert als Barriere und schützt Ihr Netzwerk vor nicht vertrauenswürdigen Internetverbindungen

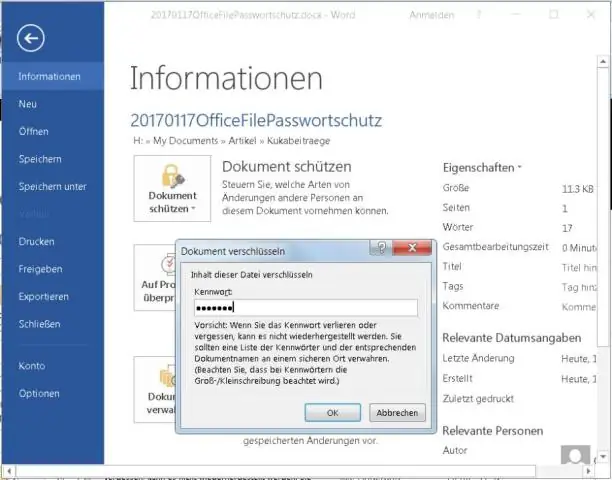

Wie schützt man einen Ordner in Windows 7 mit einem Passwort?

Benutzer von Microsoft Windows Vista, 7, 8 und 10 Wählen Sie die Datei oder den Ordner aus, die Sie verschlüsseln möchten. Klicken Sie mit der rechten Maustaste auf die Datei oder den Ordner und wählen Sie Eigenschaften. Klicken Sie auf der Registerkarte Allgemein auf die Schaltfläche Erweitert. Aktivieren Sie das Kontrollkästchen für die Option "Inhalte zum Sichern von Daten verschlüsseln" und klicken Sie dann in beiden Fenstern auf OK

Wie schützt man eine API?

Was sind einige der gängigsten Best Practices für API-Sicherheit? Verwenden Sie Token. Richten Sie vertrauenswürdige Identitäten ein und steuern Sie dann den Zugriff auf Dienste und Ressourcen, indem Sie diesen Identitäten zugewiesene Token verwenden. Verwenden Sie Verschlüsselung und Signaturen. Identifizieren Sie Schwachstellen. Verwenden Sie Kontingente und Drosselung. Verwenden Sie ein API-Gateway