So verwenden Sie OneDrive-Dateien bei Bedarf Klicken Sie im Infobereich auf das Cloud-Symbol. Klicken Sie oben rechts auf die Menüschaltfläche mit den drei Punkten. Klicken Sie auf Einstellungen. Klicken Sie auf die Registerkarte Einstellungen. Aktivieren Sie unter "Files On-Demand" die Option Speicherplatz sparen und Dateien bei der Verwendung herunterladen. OK klicken. Zuletzt bearbeitet: 2025-01-22 17:01

Das Unternehmen brauchte sofort einen neuen Namen für Oak. James Gosling hat Java erfunden, als er auf die Idee kam, den Kaffee in der Hand zu haben. Die Sprache wurde ursprünglich Eiche genannt, nach einer Eiche, die vor Goslings Büro stand. Später hieß das Projekt Green und wurde schließlich in Java umbenannt, von Java Coffee. Zuletzt bearbeitet: 2025-01-22 17:01

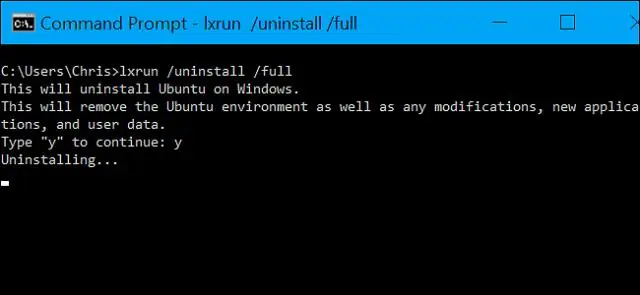

So deinstallieren Sie Thunderbird mit dem Ubuntu SoftwareCenter Klicken Sie im Anwendungsmenü auf Ubuntu Software Center. Geben Sie 'Thunderbird' in das Suchfeld ein und drücken Sie die Eingabetaste auf Ihrer Tastatur. Klicken Sie auf die Schaltfläche Entfernen. Nachdem Thunderbird deinstalliert wurde, starten Sie Nautilus und drücken Sie Strg+H, um versteckte Dateien anzuzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Plugins sind Codeteile, die die Kernfunktionalität von Ansible erweitern. Ansible verwendet eine Plugin-Architektur, um einen umfangreichen, flexiblen und erweiterbaren Funktionsumfang zu ermöglichen. Ansible wird mit einer Reihe praktischer Plugins geliefert, und Sie können ganz einfach Ihre eigenen schreiben. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn dein Gerät immer noch nicht synchronisiert wird, probiere diese Schritte aus: Erzwinge das Beenden der Fitbit-App. Gehen Sie zu Einstellungen > Bluetooth und schalten Sie Bluetooth aus und wieder ein. Öffne die Fitbit-App. Wenn dein Fitbit-Gerät nicht synchronisiert wurde, starte dein iPhone oder iPad neu. Öffne die Fitbit-App. Wenn dein Fitbit-Gerät nicht synchronisiert wurde, starte es neu. Zuletzt bearbeitet: 2025-01-22 17:01

Methode 1: Öffnen Sie die Liste der Lesezeichen.) und wählen Sie dann Lesezeichen. Dies öffnet eine Liste mit Lesezeichen, wie unten gezeigt. Um das jeweilige Lesezeichen zu öffnen, klicken Sie einfach darauf und die mit einem Lesezeichen versehene Seite wird in Chrome geöffnet. Zuletzt bearbeitet: 2025-01-22 17:01

Ein umfassendes schrittweises Angular 7-Tutorial zum Erstellen von CRUD-Webanwendungen (Create, Read, Update, Delete). Das gerade vor einem Tag veröffentlichte Angular 7 kommt mit ein paar neuen Funktionen und Verbesserungen. Wie üblich versuchen wir jedes Angular, das mit CRUD (Create, Read, Update, Delete) veröffentlicht wurde. Zuletzt bearbeitet: 2025-06-01 05:06

Oder Sie können das Acer User Experience Improvement Program Framework von Ihrem Computer deinstallieren, indem Sie die Funktion "Programm hinzufügen/entfernen" in der Windows-Systemsteuerung verwenden. Wenn Sie das Programm Acer User Experience Improvement Program Framework finden, klicken Sie darauf und führen Sie dann einen der folgenden Schritte aus: Windows Vista/7/8: Klicken Sie auf Deinstallieren. Zuletzt bearbeitet: 2025-01-22 17:01

Im Folgenden finden Sie auch einige der kostenlosen Kurse, die Sie jederzeit online lernen können. Die Software Testing-Hilfe bietet einige gute Tutorials zu Selenium. java-for-selenium.blogspot.inJava-For-Selenium Dies wird Ihnen beim Erlernen von Core Java helfen, das zum Erlernen von Java und auch der Selenium-Automatisierung erforderlich ist. Zuletzt bearbeitet: 2025-01-22 17:01

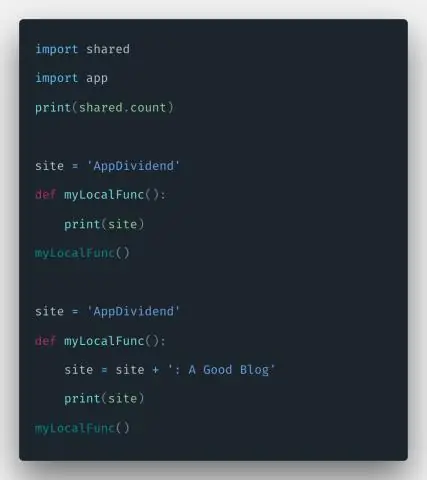

Das Schlüsselwort global in Python wird verwendet, um eine globale Variable in einem lokalen Kontext zu ändern (wie hier erklärt). Das globale Schlüsselwort zu Beginn von myfunc nicht zu verwenden, entspricht eher dem Sinn von globaler Konstante als der vorgeschlagene. Obwohl es in Python keine Möglichkeit gibt, eine Variable konstant zu machen. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie wie folgt vor, um über ein drahtloses Netzwerk auf freigegebene Dateien und Verzeichnisse zuzugreifen: Stellen Sie sicher, dass die Netzwerkerkennung und Dateifreigabe aktiviert ist. Klicken Sie auf Start, klicken Sie auf Systemsteuerung, klicken Sie auf Netzwerk und Internet, und klicken Sie dann auf Netzwerk- und Freigabecenter. Doppelklicken Sie auf Netzwerk. Doppelklicken Sie auf den Computer, auf den Sie zugreifen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Was sind CSS-Werte? CSS-Werte werden gegen CSS-Eigenschaften gesetzt und befinden sich im CSS-Deklarationsblock, der Teil der CSS-Regel/-Anweisung ist. CSS 2.1 erlaubt folgende Arten von Werten: Ganzzahlen und reelle Zahlen, Längen, Prozentsätze, URLs und URIs, Zähler, Farben, Zeichenfolgen, nicht unterstützte Werte. Zuletzt bearbeitet: 2025-01-22 17:01

So beheben Sie Fehler bei einem falsch verdrahteten 3-Wege-Schalter SCHALTEN SIE DEN STROM AM LEISTUNGSSCHALTER AUS Entfernen Sie die 3 Drähte von jedem der Schalter und stellen Sie sicher, dass keiner etwas berührt. IN DIESEM SCHRITT SCHALTEN SIE DIE STROMVERSORGUNG WIEDER EIN, BERÜHREN SIE KEINES DER ZUVOR ENTFERNTEN KABEL MIT ANDEREN AUSSER DEN METER SONDERN, WIE ANWEISUNG. Zuletzt bearbeitet: 2025-01-22 17:01

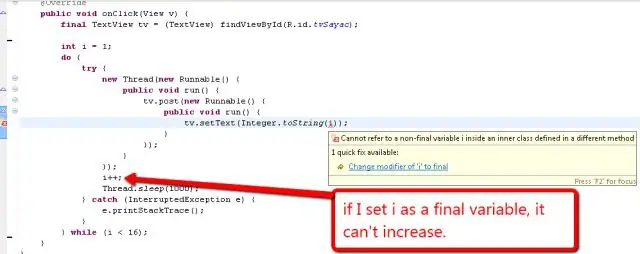

Ganze Zahl. toString() ist eine eingebaute Methode in Java, die verwendet wird, um das String-Objekt zurückzugeben, das den Wert dieser Ganzzahl darstellt. Parameter: Die Methode akzeptiert keine Parameter. Rückgabewert: Die Methode gibt das String-Objekt des jeweiligen Integer-Werts zurück. Zuletzt bearbeitet: 2025-06-01 05:06

Ausgehend: Datenverkehr wird von intern initiiert. Inbound bedeutet aus Sicht einer Server-Firewall anderer Server oder Client vor der Wand, Verbindung mit eigenem Server initiieren. Auf der anderen Seite bedeutet Outbound, dass Ihr Server hinter der Wand eine Verbindung zu einem anderen Server oder Client einleitet. Zuletzt bearbeitet: 2025-01-22 17:01

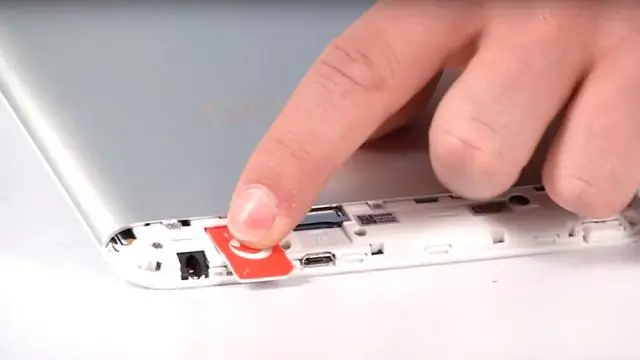

Schritte Gehen Sie zuerst mit Ihrem Mobiltelefon mit dem 3GSIM zu einem beliebigen Händler. Er/sie gibt Ihnen eine neue 4G-SIM und sendet eine SMS, die für jeden Mobilfunkanbieter unterschiedlich ist. Zum Beispiel für Vodafone hier die SMS:SIMEX [4G-SIM-Serial] Dann bekommst du demnächst eine Bestätigungs-SMS und eine Kündigungsmöglichkeit. Zuletzt bearbeitet: 2025-06-01 05:06

Es gibt zwei Möglichkeiten, ein String-Objekt zu erstellen: Nach String-Literal: Java String-Literal werden mit doppelten Anführungszeichen erstellt. Zum Beispiel: String s="Willkommen"; Nach neuem Schlüsselwort: Java String wird mit einem Schlüsselwort „neu“erstellt. Zuletzt bearbeitet: 2025-01-22 17:01

4. 181. Es heißt Safe Navigation Operator.Introduced in Ruby 2.3. 0 können Sie Methoden auf Objekten aufrufen, ohne sich Sorgen machen zu müssen, dass das Objekt nil ist (Vermeiden einer undefinierten Methode für nil:NilClass-Fehler), ähnlich der Methode try in Rails. Zuletzt bearbeitet: 2025-01-22 17:01

Um Push-Benachrichtigungen in der TruthFinder-App zu deaktivieren, befolgen Sie bitte die folgenden Anweisungen: Tippen Sie auf Ihrem Android-Gerät auf Apps > Einstellungen > Mehr. Tippen Sie auf Anwendungsmanager > Heruntergeladen. Tippen Sie auf die TruthFinder-App. Aktivieren oder deaktivieren Sie das Kontrollkästchen neben Benachrichtigungen anzeigen, um Push-Benachrichtigungen zu aktivieren oder zu deaktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

'bind v voice', um den Voice-Chat umzuschalten, aber Sie benötigen eine andere Schaltfläche, um ihn abzubrechen. Zum Beispiel 'Maus3 + Stimme binden' und Ihre seitliche Maustaste brechen die Aktion ab. 'linke Kontroll-Ente binden' und 'Maus4 + Ente binden' tun es zum Hocken. Zuletzt bearbeitet: 2025-01-22 17:01

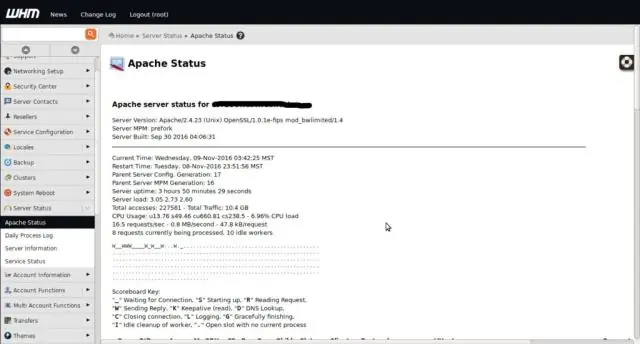

Sie können Apache überall installieren, beispielsweise auf einem tragbaren USB-Laufwerk (nützlich für Client-Demonstrationen). Schritt 1: Konfigurieren Sie IIS, Skype und andere Software (optional) Schritt 2: Laden Sie die Dateien herunter. Schritt 2: Extrahieren Sie die Dateien. Schritt 3: Apache konfigurieren. Schritt 4: Ändern Sie das Stammverzeichnis der Webseite (optional) Schritt 5: Testen Sie Ihre Installation. Zuletzt bearbeitet: 2025-01-22 17:01

Schritte zum Präsentieren und Analysieren von Daten: Formulieren Sie die Ziele der Studie und erstellen Sie eine Liste der zu erhebenden Daten und ihres Formats. Sammeln/beziehen Sie Daten aus primären oder sekundären Quellen. Ändern Sie das Datenformat, d. h. Tabelle, Karten, Grafiken usw. in das gewünschte Format. Zuletzt bearbeitet: 2025-01-22 17:01

In der Informatik ist eine Hash-Tabelle oder eine Hashmap eine Art von Datenstruktur, die Schlüssel auf ihre Wertepaare abbildet (abstrakte Array-Datentypen implementieren). Hash-Tabellen oder Has-Maps in Python werden durch den integrierten Dictionary-Datentyp implementiert. Die Schlüssel eines Wörterbuchs in Python werden durch eine Hashing-Funktion generiert. Zuletzt bearbeitet: 2025-01-22 17:01

Statistisches Denken ist die Art und Weise, wie Menschen mit statistischen Ideen argumentieren und statistische Informationen verstehen. Statistische Argumentation kann die Verbindung eines Konzepts mit einem anderen beinhalten (z. B. Zentrum und Verbreitung) oder Ideen über Daten und Zufall kombinieren. Zuletzt bearbeitet: 2025-01-22 17:01

Ransomware-Angriffe werden normalerweise mit einem Trojaner ausgeführt, der beispielsweise über einen bösartigen Anhang, einen eingebetteten Link in einer Phishing-E-Mail oder eine Schwachstelle in einem Netzwerkdienst in ein System eindringt. Zuletzt bearbeitet: 2025-01-22 17:01

Verwendung von Forward in einem Satz Verwendung von Forward: Forward kann aus vielen verschiedenen Wortarten bestehen, einschließlich eines Adverbs, Adjektivs, Substantivs oder Verbs. Es bezieht sich auf die vordere Position. Als Adverb beschreibt es die Bewegung nach vorne. Als Adjektiv beschreibt es eine Sache, die an vorderster Stelle steht. Zuletzt bearbeitet: 2025-01-22 17:01

IOS 12 enthält ein farbenfrohes neues Hintergrundbild, das Sie hier für iPhone und iPad herunterladen können. Für viele Menschen ist eine der wichtigsten Änderungen in einer neuen Version von iOS 12 ein neues Hintergrundbild. Jedes Jahr fügt Apple seiner Bildergalerie mindestens ein neues Hintergrundbild hinzu, und dieses Jahr ist das nicht anders. Zuletzt bearbeitet: 2025-06-01 05:06

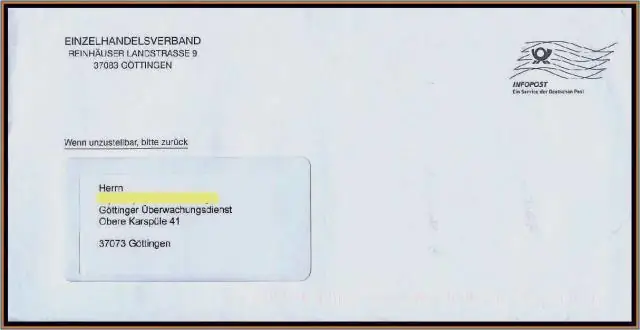

Um eine Postfachnummer zu erhalten und Ihre Schlüssel abzuholen, müssen Sie zwei gültige Ausweise vorlegen: einen Lichtbildausweis und einen Ausweis ohne Lichtbild. Ihr Ausweis muss aktuell sein, ausreichende Informationen enthalten, um zu bestätigen, dass Sie der sind, für den Sie sich ausgeben, und zu Ihnen zurückverfolgbar sein. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie zum WD-Supportportal und melden Sie sich an oder registrieren Sie ein Konto, wenn Sie noch kein Konto haben. Registrieren Sie als Nächstes Ihr Produkt, falls Sie dies beim ersten Kauf noch nicht getan haben. Sobald Ihr Produkt registriert ist, gehen Sie zum WD-Produktsupport und klicken Sie unter RMA auf „Erstellen“. Das Produkt, das Sie registriert haben, wird hier angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

Layer-2-Switches können mit einer IP-Adresse konfiguriert werden, sodass sie von einem Administrator remote verwaltet werden können. Layer-3-Switches können eine IP-Adresse an gerouteten Ports verwenden. Layer-2-Switches benötigen keine konfigurierte IP-Adresse, um den Benutzerverkehr weiterzuleiten oder als Standard-Gateway zu fungieren. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Referenzseite ist die letzte Seite eines Aufsatzes oder einer Forschungsarbeit, die im APA-Stil verfasst wurde. Es listet alle Quellen auf, die Sie in Ihrem Projekt verwendet haben, damit die Leser leicht finden können, was Sie zitiert haben. Zuletzt bearbeitet: 2025-01-22 17:01

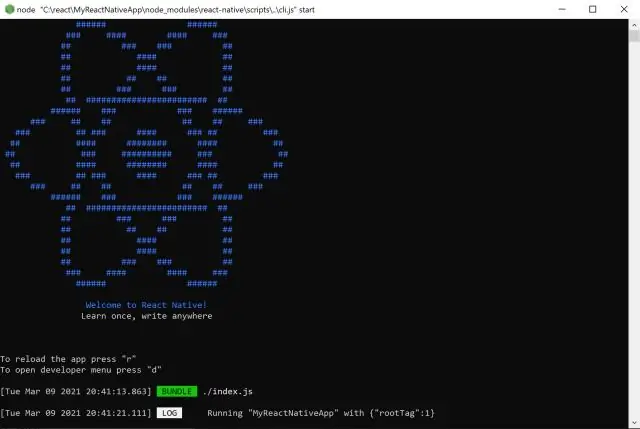

Sie benötigen Node, die React Native-Befehlszeilenschnittstelle, Python2, ein JDK und Android Studio. Während Sie einen beliebigen Editor Ihrer Wahl zum Entwickeln Ihrer App verwenden können, müssen Sie Android Studio installieren, um die erforderlichen Tools zum Erstellen Ihrer React Native-App für Android einzurichten. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie auf dem BlackBerry-Desktop zu Gerät, Sicherung, und sichern Sie dann Ihr BlackBerry. Dadurch werden Ihre Kontakte auf Ihrem Mac (oder PC) gespeichert. Verbinden Sie nun Ihr iPhone mit Ihrem Mac und starten Sie iTunes. Scrollen Sie nach unten und wählen Sie "Info" aus und aktivieren Sie dann das Kontrollkästchen neben "Kontakte synchronisieren". Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie auf ANSICHT > Normal und dann auf die Folie, die Sie ändern möchten. Klicken Sie auf EINFÜGEN > Kopf- und Fußzeile. Klicken Sie auf die Registerkarte Folie, nehmen Sie die gewünschten Änderungen vor und klicken Sie entweder auf Übernehmen, um die Änderungen auf die ausgewählten Folien anzuwenden, oder auf Auf alle anwenden, um die Änderungen auf alle Folien vorzunehmen. Zuletzt bearbeitet: 2025-01-22 17:01

Es bietet keinen InternetExplorer. Zuletzt bearbeitet: 2025-01-22 17:01

In der PostgreSQL-Terminologie ist eine LSN (Log Sequence Number) eine 64-Bit-Ganzzahl, die verwendet wird, um eine Position im WAL (Write-Ahead-Log) zu bestimmen und die Datenintegrität zu wahren. Intern im Code wird es als XLogRecPtr verwaltet, eine einfache 64-Bit-Ganzzahl. Zuletzt bearbeitet: 2025-01-22 17:01

Das Booten ohne GUI entfernt einfach den grafischen Verschiebebalken während des Starts. Es spart ein paar Sekunden, aber ohne es können Sie nicht wissen, ob Ihr System während des Startvorgangs eingefroren ist. Basisvideo lädt es im VGA-Modus (640x480 16-Bit) OS-Boot-Informationen zeigen eine Liste dessen, was während des Startvorgangs geladen wird (während des Starts). Zuletzt bearbeitet: 2025-01-22 17:01

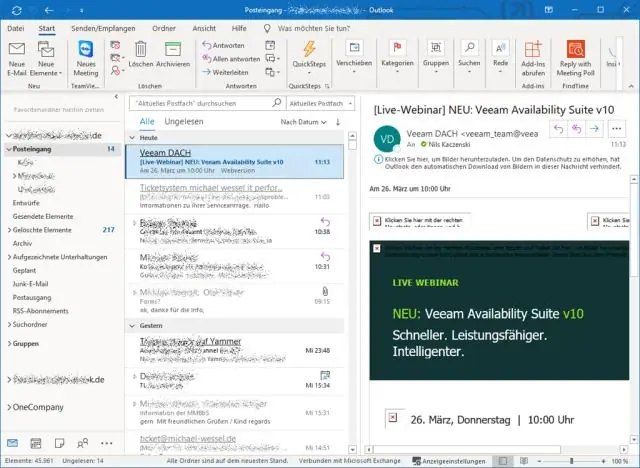

Öffnen Sie Outlook und klicken Sie auf „Datei“. Wählen Sie „Info“aus dem Seitenleistenmenü und klicken Sie im Abschnitt „Postfachbereinigung“auf „Bereinigungstools“. Klicken Sie auf den Ordner "Gelöschte Elemente leeren", wodurch alle E-Mails, die Sie zuvor im Papierkorb abgelegt haben, dauerhaft gelöscht werden. Bewegen Sie den Mauszeiger über eine einzelne E-Mail in Ihrem Posteingang, um deren Größe zu bestimmen. Zuletzt bearbeitet: 2025-06-01 05:06

StrutsPrepareAndExecuteFilter ist die Front Controller-Klasse in Struts2 und jede Anfrageverarbeitung beginnt mit dieser Klasse. Zuletzt bearbeitet: 2025-01-22 17:01

Die logische Blockadressierung ist eine Technik, die es einem Computer ermöglicht, eine Festplatte mit mehr als 528 Megabyte zu adressieren. Eine logische Blockadresse ist ein 28-Bit-Wert, der einer bestimmten Zylinderkopf-Sektoradresse auf der Platte zugeordnet ist. Zuletzt bearbeitet: 2025-01-22 17:01