Belong Mobile ist Ihr günstiges BYO-Ticket für das Telstra 4G-Großhandelsnetz. Belong ist Ihr günstiges BYO-Ticket für das Telstra 4G-Großhandelsnetz. Von allen Telstra-Großhandelsnetzanbietern war Belong nach ALDI Mobile (das einige erstklassige Prepaid-Angebote anbietet) an zweiter Stelle. Zuletzt bearbeitet: 2025-01-22 17:01

Bei den meisten Systemen ist der Postgres-Standardbenutzer postgres und für die Authentifizierung ist kein Kennwort erforderlich. Um ein Passwort hinzuzufügen, müssen wir uns also zuerst als postgres-Benutzer anmelden und verbinden. Wenn Sie sich erfolgreich verbunden haben und die psql-Eingabeaufforderung anzeigen, springen Sie zum Abschnitt Ändern des Passworts. Zuletzt bearbeitet: 2025-01-22 17:01

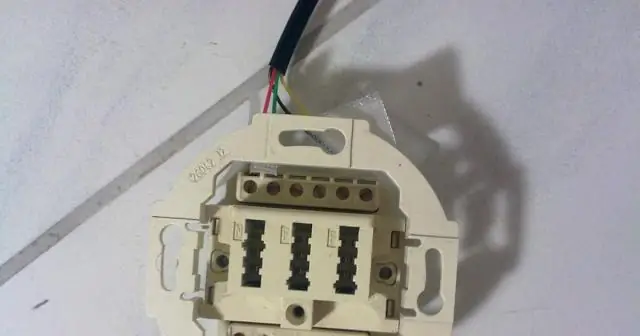

Gründe, warum das Internet immer wieder abbricht Sie sind mit einem schlechten WLAN-Hotspot verbunden. Defektes Kabel von Ihrem Modem/Router zu Ihrem Computer. Die Stärke des WLAN-Hotspots ist unzureichend – Sie befinden sich möglicherweise in der Nähe des Randes des WLAN-Netzwerks. Wi-Fi-Netzwerk ist überlastet – passiert in überfüllten Bereichen – auf der Straße, in Stadien, Konzerten usw. Zuletzt bearbeitet: 2025-06-01 05:06

Wenn Ihr Telefon nicht reagiert, können Sie einen „Soft-Reset“durchführen, indem Sie die Lauter-Taste und die Ein-/Aus-Taste gleichzeitig etwa 15 Sekunden lang gedrückt halten (oder bis das Telefon vibriert). Ihr Telefon sollte dann kurzzeitig neu starten. Zuletzt bearbeitet: 2025-01-22 17:01

Alle Spring MVC-Controller implementieren Controller entweder direkt oder erweitern eine der verfügbaren Basisklassenimplementierungen wie AbstractController, SimpleFormController, MultiActionController oder AbstractWizardFormController. Zuletzt bearbeitet: 2025-01-22 17:01

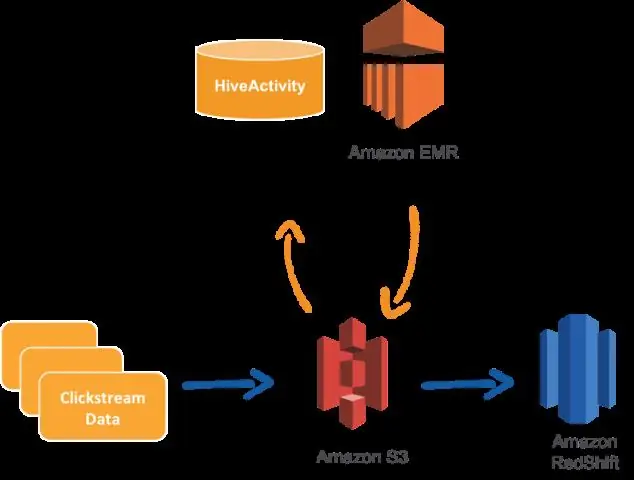

Gründe für die Wahl von Amazon Redshift Wenn Sie schnell große Datenmengen abfragen möchten. Wenn Ihre aktuelle Data Warehousing-Lösung zu teuer ist. Wenn Sie keine Hardware verwalten möchten. Wenn Sie eine höhere Leistung für Ihre Aggregationsabfragen wünschen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Zwillinge sind mit ihren Geschwistern Cyrus und Darius auch Teil eines YouTube-Kanals namens „Dobre Brothers“, auf dem sie zweimal pro Woche Vlogs posten. Lucas und Marcus Persönliche Informationen Geboren Lucas Dobre-Mofid Marcus Dobre-Mofid 28. Januar 1999 (Alter 21) Gaithersburg, Maryland, U.S. Nationalität Persisch-Amerikanisch. Zuletzt bearbeitet: 2025-01-22 17:01

Absolut. Alle Open-Source-Software kann für kommerzielle Zwecke verwendet werden; die Open Source Definition garantiert dies. Sie können sogar Open-Source-Software verkaufen. Beachten Sie jedoch, dass kommerziell nicht dasselbe wie proprietär ist. Zuletzt bearbeitet: 2025-01-22 17:01

Daher ist ein Prototyp eine Verallgemeinerung. Der Unterschied zwischen klassischer Vererbung und prototypischer Vererbung besteht darin, dass die klassische Vererbung auf Klassen beschränkt ist, die von anderen Klassen erben, während prototypische Vererbung das Klonen jedes Objekts mithilfe eines Objektverknüpfungsmechanismus unterstützt. Zuletzt bearbeitet: 2025-01-22 17:01

Das Bedeutungsdreieck ist ein Kommunikationsmodell, das die Beziehung zwischen einem Gedanken, einem Symbol und einem Referenten anzeigt und die indirekte Beziehung zwischen dem Symbol und dem Referenten hervorhebt (Ogden & Richards, 1932). Zuletzt bearbeitet: 2025-01-22 17:01

Jeder, der Linux lernen möchte, kann diese kostenlosen Kurse nutzen, aber sie sind eher für Entwickler, QA, Systemadministratoren und Programmierer geeignet. Linux-Grundlagen für IT-Experten. Lernen Sie die Linux-Befehlszeile: Grundlegende Befehle. Technischer Überblick über Red Hat Enterprise Linux. Linux-Tutorials und -Projekte (kostenlos). Zuletzt bearbeitet: 2025-01-22 17:01

So ändern Sie eine Unican Simplex-Schlosskombination Öffnen Sie die Tür. Entfernen Sie die Schraube von der Oberseite des Schlossgehäuses mit dem Torx-Bit, das mit Ihrem Schloss geliefert wird. Drehen Sie den Türknauf im Uhrzeigersinn bis zum Anschlag und lassen Sie ihn dann los. Geben Sie die aktuelle Kombination ein. Drehen Sie den Türknauf bis zum Anschlag im Uhrzeigersinn und lassen Sie ihn dann los. Ersetzen Sie die Schraube oben im Schlossgehäuse. Zuletzt bearbeitet: 2025-01-22 17:01

So aktualisieren Sie auf eine andere Edition von SQL Server Legen Sie das SQL Server-Installationsmedium ein. Um eine vorhandene Instanz von SQL Server auf eine andere Edition zu aktualisieren, klicken Sie im SQL Server Installation Center auf Wartung, und wählen Sie dann Editions-Upgrade aus. Wenn Setup-Unterstützungsdateien erforderlich sind, installiert das SQL Server-Setup diese. Zuletzt bearbeitet: 2025-01-22 17:01

Einige Beispiele für Computing-Innovationen umfassen: Physical Computing-Innovationen, wie zum Beispiel selbstfahrende Autos; nicht-physische Computersoftware, wie etwa Apps; und nicht-physische Computerkonzepte wie eCommerce. Zuletzt bearbeitet: 2025-01-22 17:01

Frame Relay ist ein Industriestandard-Switched-Data-Link-Layer-Protokoll, das mehrere virtuelle Verbindungen mit High-Level Data Link Control (HDLC)-Kapselung zwischen verbundenen Geräten verarbeitet. 922 Adressen, wie derzeit definiert, sind zwei Oktette und enthalten eine 10-Bit-Datenverbindungs-Verbindungskennung (DLCI). Zuletzt bearbeitet: 2025-01-22 17:01

Top 10 Möglichkeiten, Ihr WLAN zu verbessern Wählen Sie einen guten Ort für Ihren Router. Halten Sie Ihren Router auf dem neuesten Stand. Holen Sie sich eine stärkere Antenne. Schneiden Sie WiFi-Blutegel ab. Kaufen Sie einen WLAN-Repeater/-Booster/-Extender. Wechseln Sie zu einem anderen WLAN-Kanal. Steuern Sie bandbreitenhungrige Anwendungen und Clients. Verwenden Sie die neuesten WLAN-Technologien. Zuletzt bearbeitet: 2025-01-22 17:01

Um herauszufinden, in welchem Verzeichnis in Python Sie sich gerade befinden, verwenden Sie die Methode getcwd(). Cwd ist für das aktuelle Arbeitsverzeichnis in Python. Dies gibt den Pfad des aktuellen Python-Verzeichnisses als String in Python zurück. Um es als Bytes-Objekt zu erhalten, verwenden wir die Methode getcwdb(). Zuletzt bearbeitet: 2025-01-22 17:01

Hybrid bezieht sich auf das SIM-Kartenfach und den Steckplatz und Dual-SIM bezieht sich auf SIM-Karten, die aus zwei verschiedenen Netzwerken stammen können. 'Ein Hybrid-SIM-Slot ist einer, der sowohl als SIM-Kartensteckplatz als auch als microSD-Kartensteckplatz fungieren kann. Zuletzt bearbeitet: 2025-01-22 17:01

Code ausblenden aktiviert Oder passen Sie jede Zelle an, indem Sie in der Dropdown-Liste der Zellensymbolleiste die Option "Code ausblenden" auswählen. Verwenden Sie dann die Kontrollkästchen "Code ausblenden" und "Eingabeaufforderungen ausblenden", um den Code der bestimmten Zelle oder die Eingabe-/Ausgabeaufforderungen der Zelle auszublenden. Zuletzt bearbeitet: 2025-01-22 17:01

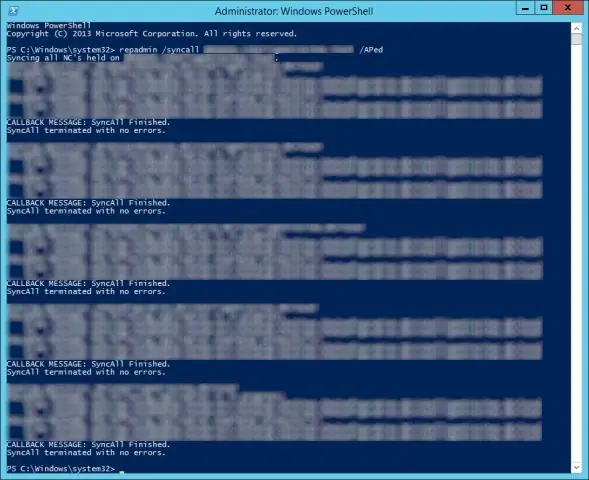

Der Befehl: repadmin /syncall. let, um die Synchronisierung zwischen DCs am selben Standort zu erzwingen. Wenn Sie die Synchronisierung mit allen Domänencontrollern erzwingen möchten, können Sie diesen Befehl verwenden: Repadmin /syncall/e /d /A /P /q. Weitere Informationen finden Sie unter folgendem Link: Repadmin /syncall. Zuletzt bearbeitet: 2025-06-01 05:06

Methode 1 Auf Mobilgeräten Öffnen Sie einen Browser. Tippen Sie auf das App-Symbol des Browsers, den Sie öffnen möchten. Tippen Sie auf das Symbol "Tabs". Dadurch wird eine Liste Ihrer derzeit geöffneten Registerkarten angezeigt. Suchen Sie nach dem Tab, den Sie schließen möchten. Sie können durch die aktuell geöffneten Registerkarten nach oben oder unten scrollen, bis Sie die Registerkarte gefunden haben, die Sie schließen möchten. Tippen Sie auf X. Zuletzt bearbeitet: 2025-01-22 17:01

Ca. 15-20 Minuten. Zuletzt bearbeitet: 2025-06-01 05:06

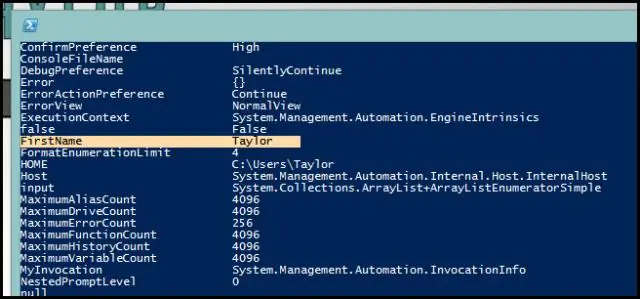

Skripten von Dateien mit Get-Childitem(gci) von PowerShell Früher oder später benötigen Sie ein Skript, das die Dateien in einem Ordner auflistet. In DOS würden wir eingeben: 'DIR'; das nächste Äquivalent in PowerShell ist gci. Der vollständige Name hinter dem gci-Alias ist Get-ChildItem. Zuletzt bearbeitet: 2025-06-01 05:06

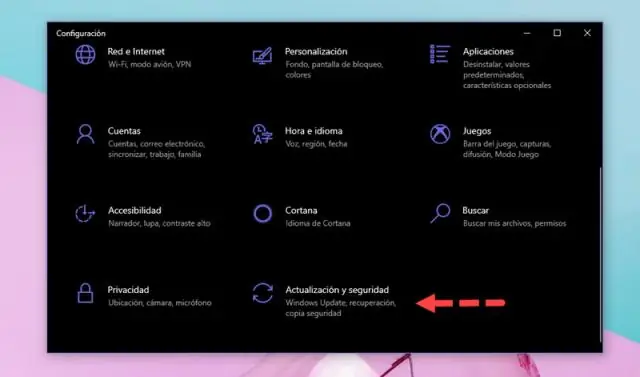

Die Systemwiederherstellung ist eine Funktion in Microsoft Windows, mit der der Benutzer den Zustand seines Computers (einschließlich Systemdateien, installierter Anwendungen, Windows-Registrierung und Systemeinstellungen) auf einen früheren Zeitpunkt zurücksetzen kann, der zur Wiederherstellung nach Systemfehlern verwendet werden kann oder andere Probleme. Zuletzt bearbeitet: 2025-06-01 05:06

Was ist TEST-Datei? Der Dateityp TEST ist hauptsächlich mit dem Apple II-Betriebssystem verknüpft. Zuletzt bearbeitet: 2025-06-01 05:06

Ein Eingabegerät ist jedes Hardwaregerät, das Daten an einen Computer sendet, damit Sie damit interagieren und es steuern können. Das Bild zeigt eine Logitech Trackball-Maus, die ein Beispiel für ein Eingabegerät ist. Die am häufigsten verwendeten oder primären Eingabegeräte an einem Computer sind Tastatur und Maus. Zuletzt bearbeitet: 2025-01-22 17:01

Deduplizierung bedeutet das Entfernen der doppelten Einträge aus einer Liste oder Datenbank. Die Banken des privaten Sektors haben im Laufe der Jahre Schritte unternommen, um sicherzustellen, dass einem Kunden nicht mehrere UCICs zugewiesen werden, da sie den Vorteil hatten, von einem sauberen Staat aus zu starten. Zuletzt bearbeitet: 2025-01-22 17:01

1. Übersicht. BigQuery ML (BQML) ermöglicht es Benutzern, Modelle für maschinelles Lernen in BigQuery mithilfe von SQL-Abfragen zu erstellen und auszuführen. Das Ziel besteht darin, das maschinelle Lernen zu demokratisieren, indem es SQL-Praktikern ermöglicht, Modelle mit ihren vorhandenen Tools zu erstellen und die Entwicklungsgeschwindigkeit zu erhöhen, indem die Notwendigkeit der Datenverschiebung entfällt. Zuletzt bearbeitet: 2025-01-22 17:01

Das Virus wurde von Chen Ing-hau (???, pinyin: Chén Yíngháo) entwickelt, der Student an der Tatung University in Taiwan war und der Geschäftsführer und Gründer von 8tory ist. Es wurde angenommen, dass weltweit 60 Millionen Computer mit dem Virus infiziert sind, was zu einem wirtschaftlichen Schaden von schätzungsweise 1 Milliarde US-Dollar führte. Zuletzt bearbeitet: 2025-01-22 17:01

24) Eine Sitzung kann nur einmal ausgeführt werden; Um einen Prozess erneut auszuführen, muss in Blue Prism eine neue Sitzung erstellt werden. 25) Best Practices in Blue Prism empfehlen welche Phase zu Beginn jeder Aktion. Zuletzt bearbeitet: 2025-01-22 17:01

Mit der CSS-Eigenschaft box-sizing Die Eigenschaft box-sizing ermöglicht es uns, die Auffüllung und den Rahmen in die Gesamtbreite und -höhe eines Elements einzubeziehen. Wenn Sie box-sizing:border-box; auf einem Element sind Padding und Rand in der Breite und Höhe enthalten: Beide Divs sind jetzt gleich groß. Zuletzt bearbeitet: 2025-01-22 17:01

Um mit Python an Zip-Dateien zu arbeiten, verwenden wir ein integriertes Python-Modul namens zipfile. print ('Fertig!' ZipFile ist eine Klasse des Zipfile-Moduls zum Lesen und Schreiben von Zip-Dateien. Hier importieren wir nur die Klasse ZipFile aus dem Zipfile-Modul. Zuletzt bearbeitet: 2025-01-22 17:01

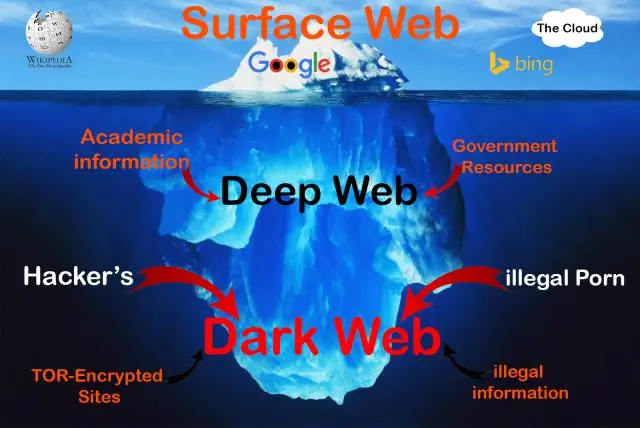

Der Hauptunterschied besteht darin, dass das SurfaceWeb indiziert werden kann, das Deep Web jedoch nicht. Websites, auf die Sie nur mit einem Benutzernamen und Passwort zugreifen können, wie E-Mail- und Cloud-Dienstkonten, Banking-Sites und sogar abonnementbasierte Online-Medien, die durch Paywalls eingeschränkt sind. interne Netzwerke und diverse Datenbanken. Zuletzt bearbeitet: 2025-01-22 17:01

Produkte › Verbinden. API-geführte Integration. Ereignisgesteuerte Anwendungen. Vereinheitlichen. Datenstruktur. Informationsmanagement. Vorhersagen. Analytik. Datenwissenschaft und Streaming. TIBCO Cloud™-Integration. TIBCO® Datenvirtualisierung. TIBCO Spotfire® TIBCO EBX™-Software. TIBCO®-Messaging. TIBCO LABS™ Bundesregierung. Anomalieerkennung. Zuletzt bearbeitet: 2025-01-22 17:01

J2EE ist eine vierschichtige Architektur. Diese bestehen aus Client Tier (Presentation Tier oder Application Tier), Web Tier, Enterprise JavaBeans Tier (oder Application Server Tier) und Enterprise Information Systems Tier oder Data Tier. Zuletzt bearbeitet: 2025-01-22 17:01

Schritte zum Finden des Ursprungslandes des Samsung-Smartphones über IMEI Überprüfen Sie die IMEI des Geräts. Zählen Sie die IMEI-Nummer des Geräts, die aus fünfzehn (15) Ziffern von der linken Seite besteht. Jetzt sind die Nummern 7 und 8 von der linken Seite der IMEI der Code, der das in dem Land hergestellte Gerät darstellt. Zuletzt bearbeitet: 2025-06-01 05:06

Erstellen eines globalen Platzhalters für sichere Eigenschaften Klicken Sie auf die Registerkarte Globale Elemente. Wählen Sie Platzhalter für sichere Eigenschaften aus. OK klicken. Legen Sie im Assistenten für Platzhalter für sichere Eigenschaften den Verschlüsselungsalgorithmus, den Verschlüsselungsmodus und den Schlüssel fest. Der Verschlüsselungsalgorithmus ist derselbe, den Sie zum Zeitpunkt des obigen Verschlüsselungsprozesses verwendet haben. Zuletzt bearbeitet: 2025-01-22 17:01

Um den Lenovo Active Pen 2 einzurichten, öffnen Sie die Windows-Einstellungen auf dem Yoga 920 (2-in-1) und wählen Sie Bluetooth & andere Geräte aus. Schalten Sie Bluetooth ein, wenn es nicht bereits aktiviert ist. Wählen Sie den Lenovo Pen aus, um den Kopplungsprozess zu starten, der nach erfolgreichem Abschluss als verbundenes Bluetooth-Gerät angezeigt wird. Zuletzt bearbeitet: 2025-01-22 17:01

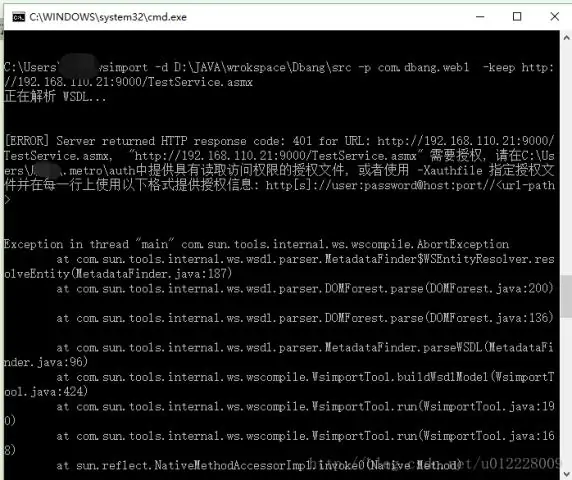

1 Antwort. Die ausführbaren Dateien für WSIMPORT finden Sie auf der Hauptseite https://javaee.github.io/metro-jax-ws/. Sie sind nicht mehr Teil von JDK. Zuletzt bearbeitet: 2025-01-22 17:01

Für einige Fächer bieten wir kostenlose Weiterbildungsmöglichkeiten zum Selbststudium an. Die vollständige Liste finden Sie hier. Wenn Sie eine Frage zu einem unserer kostenlosen Schulungen zum Selbststudium haben, besuchen Sie bitte die MuleSoft. Zuletzt bearbeitet: 2025-01-22 17:01