Gehen Sie folgendermaßen vor, um eine TCP-Verbindung herzustellen. Bearbeiten Sie die Datei /etc/services. Bearbeiten Sie die Datei /etc/inetd.conf. Finden Sie die Prozess-ID des inetd mit dem Befehl: ps -ef | grep inetd. Führen Sie den Befehl aus: kill -1 inetd processid. Zuletzt bearbeitet: 2025-01-22 17:01

Silent Printing ist bekannt als das Drucken von Dokumenten von Ihrem Webbrowser direkt auf den Drucker, ohne dass die Druckereinstellungen oder -optionen geändert werden müssen. Zum jetzigen Zeitpunkt ist das stille Drucken nur mit Mozilla Firefox und Google Chrome Webbrowsern und dem Windows-Betriebssystem kompatibel. Zuletzt bearbeitet: 2025-01-22 17:01

Die Korn-Shell ist die Standard-Shell, die mit AIX verwendet wird. Wenn Sie sich anmelden, befinden Sie sich an der Befehlszeile oder Eingabeaufforderung. Hier geben Sie UNIX-Befehle ein. Zuletzt bearbeitet: 2025-01-22 17:01

Was ist ein Makro? Ein Makro ist eine gespeicherte Reihe von Befehlen, die eine Aktion oder eine Reihe von Aktionen ausführen. Diese Funktion kann verwendet werden, um Funktionen hinzuzufügen oder einfache Aufgaben zu automatisieren, z. B. das Ausführen einer Aktion, wenn der Benutzer auf eine Befehlsschaltfläche klickt. Zuletzt bearbeitet: 2025-01-22 17:01

Spannung zu hoch – Wenn der Adapter eine höhere Spannung hat, aber der Strom gleich ist, schaltet sich das Gerät wahrscheinlich selbst ab, wenn es eine Überspannung erkennt. Wenn dies nicht der Fall ist, kann es heißer als normal laufen, was die Lebensdauer des Geräts verkürzen oder sofortige Schäden verursachen kann. Zuletzt bearbeitet: 2025-01-22 17:01

Schalten Sie Ihren Computer ein. Wenn das Packard Bell-Logo angezeigt wird, halten Sie die ALT-Taste gedrückt, während Sie wiederholt die Taste F10 drücken. Lassen Sie die Tasten los, wenn eine Meldung angezeigt wird, dass Windows Dateien lädt. Nachdem das Systemwiederherstellungsprogramm geladen wurde, befolgen Sie die Anweisungen zur Neuinstallation des Betriebssystems. Zuletzt bearbeitet: 2025-01-22 17:01

Nachrichten löschen Jede direkt an Sie gesendete Fan-Mail wird hier als Dosubmissions an Ihren Blog und alle Fragen, die über die Tumblr-Frage-Funktion gesendet werden (sofern aktiviert), angezeigt. Nachrichten werden chronologisch angezeigt, wobei die neuesten ganz oben stehen. Um eine Nachricht zu löschen, klicken Sie auf das Kreuzsymbol daneben und dann auf "OK". Zuletzt bearbeitet: 2025-01-22 17:01

Durchfarbputz ist ein auf Sand/Zement/Kalk basierender Putz, der aus weißem Portlandzement (WOPC) hergestellt und mit Pigmenten versehen wird, um einen farbigen Effekt zu erzeugen, der sich durch den gesamten Körper des Materials zieht. Das Pigment wird dem Produkt als Teil des Herstellungsprozesses vorgemischt, um ein vorgefertigtes Produkt herzustellen. Zuletzt bearbeitet: 2025-06-01 05:06

Eine visuelle Hilfe ergänzt Wörter mit Bildern, Diagrammen, Grafiken oder anderen visuellen Informationen. Sie sind wichtig, weil sie dem Publikum helfen, es zu verstehen und sich daran zu erinnern, das Interesse des Publikums zu steigern und als Notizen oder Erinnerungen für den Redner fungieren. Zuletzt bearbeitet: 2025-01-22 17:01

IPhone11-Pro. Das beste Point-and-Shoot-Kamerahandy. Google Pixel 4. Das Beste für Sternengucker. Huawei P30 Pro. Das beste Superzoom-Smartphone. Xiaomi Mi Note 10. Das Kamerahandy mit der höchsten Auflösung der Welt. Samsung Galaxy Note 10 Plus. Ein toller Allrounder mit einem S Pen mit Fernauslöser. iPhone 11. Samsung Galaxy S10 Plus. Zuletzt bearbeitet: 2025-01-22 17:01

Schritt 1: Öffnen Sie das Bearbeiten-Menü in Photoshop. Schritt 2: Wählen Sie dann unten die Option Einstellungen. Schritt 3: Wählen Sie in den Einstellungen die Scratch Disk aus, um das Scratch Disk-Menü zu öffnen. Schritt 4: Wählen Sie hier das Laufwerk aus, das Sie als Arbeitsdatenträger verwenden möchten, und klicken Sie auf OK. Zuletzt bearbeitet: 2025-01-22 17:01

Das Oktett in der Subnetzmaske, das 224 enthält, enthält drei aufeinanderfolgende binäre Einsen: 11100000. Daher lautet der 'Netzwerkteil' der gesamten IP-Adresse: 192.168. 32.0. Der 'Host-Anteil' der IP-Adresse ist 0.0. Zuletzt bearbeitet: 2025-06-01 05:06

Mojo Dialer hat sehr einfache Preisoptionen zur Auswahl. Die Pakete beginnen bei nur 10 US-Dollar pro Benutzer. Sie können sich für ein Single Line Power Dialer anmelden, mit dem Sie 85 Anrufe pro Stunde für nur 89 USD pro Benutzer tätigen oder Ihre Effizienz für nur 139 USD pro Benutzer verdreifachen können. Zuletzt bearbeitet: 2025-06-01 05:06

Die CSWA-Übungsprüfung ist ein angemessener Indikator dafür, wie Sie abschneiden werden. Es schlägt vor, wenn Sie in 90 Minuten 6/8 erzielen, werden Sie in Ordnung sein. Wenn Sie Schwierigkeiten haben, die Übungsprüfung in 90 Minuten zu beenden, benötigen Sie möglicherweise mehr Übung. Es ist nicht schwer, aber es ist kein Giveaway. Zuletzt bearbeitet: 2025-01-22 17:01

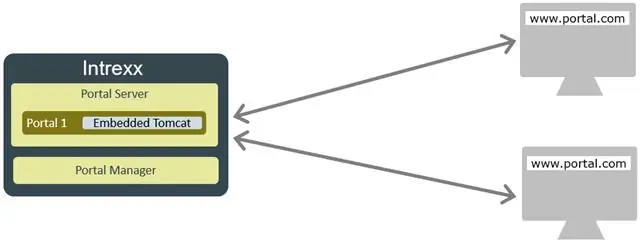

Um mehrere Websites auf Ihrem Hosting-Konto zu hosten, müssen Sie: den Domainnamen zu Ihrem Hosting-Konto hinzufügen und einen Ordner für seine Website auswählen. Laden Sie die Dateien der Website des Domainnamens in den von Ihnen ausgewählten Ordner hoch. Verweisen Sie das DNS des Domainnamens auf Ihr Hostingkonto. Zuletzt bearbeitet: 2025-01-22 17:01

Ja, es ist sicher, aber ich würde nicht empfehlen, Malwarebytes herunterzuladen. Malwarebytes ist ein vertrauenswürdiger Antivirus, aber auf einem Mac wird es nicht benötigt. Es ist extrem schwierig, einen Virus auf dem Mac zu bekommen, also verschwenden Sie keine Zeit. Zuletzt bearbeitet: 2025-01-22 17:01

Mit Node v8 wurde die Async/Await-Funktion offiziell von Node eingeführt, um mit Versprechen und Funktionsverkettung umzugehen. Die Funktionen müssen nicht hintereinander verkettet werden, warten Sie einfach auf die Funktion, die das Promise zurückgibt. Aber die Funktion async muss deklariert werden, bevor eine Funktion erwartet wird, die ein Promise zurückgibt. Zuletzt bearbeitet: 2025-01-22 17:01

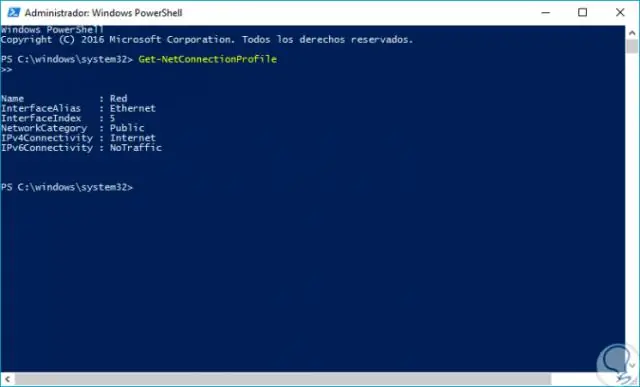

Möglichkeiten zum Ändern der Netzwerktypen in Windows 10 Gehen Sie zu Systemsteuerung –> Netzwerk und Internet –> Heimnetzgruppe. Klicken Sie auf den Link Netzwerkstandort ändern. Dadurch wird ein Charms-Dialogfeld geöffnet, in dem Sie gefragt werden: "Möchten Sie zulassen, dass Ihr PC von anderen PCs und Geräten in diesem Netzwerk erkannt wird?". Zuletzt bearbeitet: 2025-06-01 05:06

So richten Sie Arlo Pro 2 oder Arlo Pro Kameras ein und synchronisieren sie: Öffnen Sie das Batteriefach, indem Sie auf den Riegel drücken und ihn vorsichtig zurückziehen. Legen Sie den Akku wie abgebildet ein und schließen Sie das Akkufach. Bringen Sie die Kamera innerhalb von 30 bis 100 cm zur Basisstation. Synchronisieren Sie die Kamera mit der Basisstation:. Zuletzt bearbeitet: 2025-01-22 17:01

Google Docs bietet Umschlagvorlagen, die jedoch etwas versteckt sind. Wählen Sie das Menü Datei, klicken Sie auf Neu und dann auf „Aus Vorlage“. Ein neuer Browser-Tab wird zur Vorlagengalerie geöffnet. Grenzen Sie abschließend Ihre Suche ein. Wählen Sie "Öffentliche Vorlagen", um alle verfügbaren Vorlagen anzuzeigen, und "Dokumente", um Vorlagen für Google Docs zurückzugeben. Zuletzt bearbeitet: 2025-01-22 17:01

HD-DVD (High-Density-DVD) ist ein optisches Speichermedium mit hoher Kapazität. Eine Single-Layer-HD-DVD bietet bis zu 15 Gigabyte (GB) Speicherkapazität und die Double-Layer-Disc bietet bis zu 30 GB. Zuletzt bearbeitet: 2025-06-01 05:06

Ziel des User Interface Designs ist es, die Interaktion des Nutzers im Hinblick auf die Erreichung der Nutzerziele so einfach und effizient wie möglich zu gestalten (User Centered Design). Ein gutes Design der Benutzeroberfläche erleichtert das Erledigen der anstehenden Aufgabe, ohne unnötige Aufmerksamkeit auf sich zu ziehen. Zuletzt bearbeitet: 2025-01-22 17:01

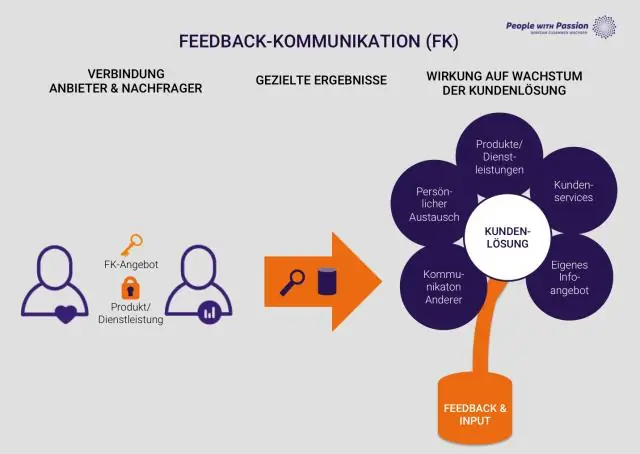

Kommunikation hat eine inhaltliche und eine relationale Dimension. Die inhaltliche Dimension beinhaltet, dass die Informationen explizit diskutiert werden, während die relationale Dimension ausdrückt, wie Sie über die andere Person denken. Kommunikation kann beabsichtigt oder unbeabsichtigt sein, da jedes Verhalten einen kommunikativen Wert hat. Zuletzt bearbeitet: 2025-06-01 05:06

Gleichzeitige Server Sie können Apache und IIS gleichzeitig auf demselben Windows-PC installieren. Obwohl die Anwendungen ausgeführt werden, lauschen beide auf Web-Anfragen auf TCP-Port 80 - es kann zu Konflikten kommen, daher ist eine kleine Konfiguration erforderlich. Zuletzt bearbeitet: 2025-01-22 17:01

Warum raten Fluggesellschaften davon ab, Laptops im aufgegebenen Gepäck mitzuführen? - Quora. Der Grund sind nur die Batterien. Lithiumbatterien sollten nur im Cockpit oder auf sehr kontrollierten Wegen transportiert werden. Das ist wegen Feuer. Zuletzt bearbeitet: 2025-01-22 17:01

Ja, es ist möglich, mit Bitcoin Sachen bei Amazon zu kaufen. Nein, Amazon lässt Bitcoin als Zahlungsmethode nicht zu. Die Geschenkkarteninhaber kaufen den von Ihnen ausgewählten Artikel im Austausch gegen Bitcoin, was der einfachste Weg ist, eine Amazon-Geschenkkarte von Geld einzulösen. Zuletzt bearbeitet: 2025-01-22 17:01

So drucken Sie Weihnachtsetiketten mit dem Seriendruck-Tool von Word SCHRITT EINS: Wählen Sie den Dokumenttyp aus. Kinderleicht! SCHRITT ZWEI: Wählen Sie das Ausgangsdokument. Wenn Sie Etiketten drucken, die Avery-Etiketten entsprechen, sollten Sie die integrierte Avery-Vorlage verwenden. SCHRITT DREI: Wählen Sie Empfänger aus. SCHRITT VIER: Ordnen Sie Ihre Etiketten an. SCHRITT FÜNF: Zeigen Sie eine Vorschau Ihrer Etiketten an. SCHRITT SECHS: Schließen Sie die Zusammenführung ab. Zuletzt bearbeitet: 2025-06-01 05:06

Um das Bewegungs-Tween zu erstellen, können Sie entweder mit der rechten Maustaste in die Zeitleiste klicken und „Bewegungs-Tween erstellen“auswählen oder einfach Einfügen → Bewegungs-Tween aus der Menüleiste wählen. HINWEIS: Damit Flash das Tween erstellen kann, müssen Sie das Objekt möglicherweise in ein Symbol konvertieren. Zuletzt bearbeitet: 2025-01-22 17:01

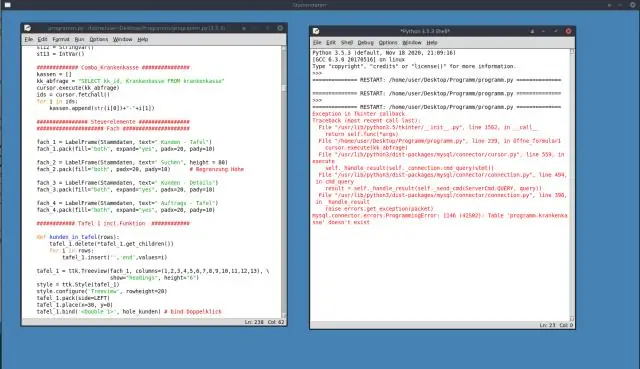

Schritte zum Verbinden der MySQL-Datenbank in Python mit MySQL Connector Python Installieren Sie MySQL Connector Python mit pip. Verwenden Sie die mysql. Verwenden Sie das Verbindungsobjekt, das von einer Methode connect() zurückgegeben wird, um ein Cursorobjekt zum Ausführen von Datenbankoperationen zu erstellen. Der Mauszeiger. Schließen Sie das Cursor-Objekt mit einem Cursor. Zuletzt bearbeitet: 2025-01-22 17:01

Die Zeitkomplexität des Prim-Algorithmus ist O ((V + E) l o g V), da jeder Knoten nur einmal in die Prioritätswarteschlange eingefügt wird und das Einfügen in die Prioritätswarteschlange logarithmische Zeit benötigt. Zuletzt bearbeitet: 2025-01-22 17:01

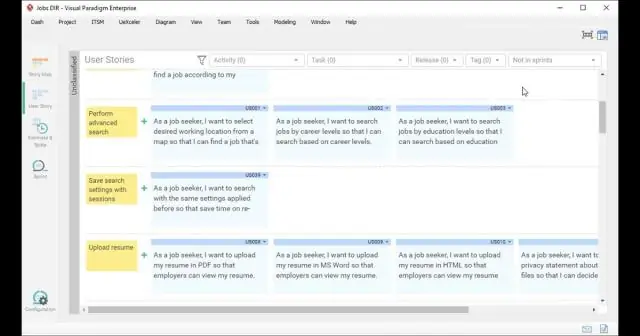

Eine technische User Story konzentriert sich auf die nicht-funktionale Unterstützung eines Systems. Beispielsweise die Implementierung von Back-End-Tabellen zur Unterstützung einer neuen Funktion oder die Erweiterung einer bestehenden Serviceschicht. Manchmal konzentrieren sie sich auf klassische nicht-funktionale Geschichten, zum Beispiel: Sicherheit, Leistung oder Skalierbarkeit. Zuletzt bearbeitet: 2025-01-22 17:01

Warum wird c als Top-Down-Ansatz bezeichnet? Die C-Programmierung verwendet einen Top-Down-Ansatz, um ein Problem zu lösen. Der Top-Down-Ansatz beginnt mit dem High-Level-Design und endet mit der Low-Level-Implementierung. Im Top-Down-Ansatz verwenden wir den folgenden Ansatz, um jedes Problem zu lösen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Geschwindigkeit, mit der Daten von einem Gerät zum anderen übertragen werden können. Datenraten werden oft in Megabit (Millionen Bit) oder Megabyte (Millionen Byte) pro Sekunde gemessen. Diese werden normalerweise als MBit/s bzw. MBit/s abgekürzt. Ein anderer Begriff für Datenübertragungsrateist Durchsatz. Zuletzt bearbeitet: 2025-01-22 17:01

Um Ihr Konto zu löschen, gehen Sie zu den mysmssettings (Seitenleiste) auf Ihrem Android. Unter „Konto oder Kontoinformationen bearbeiten“finden Sie die Option „Konto löschen“. Zuletzt bearbeitet: 2025-01-22 17:01

Ca. 7 Tage. Zuletzt bearbeitet: 2025-06-01 05:06

Starten Sie den SCCM SMS_EXECUTIVE-Dienst mithilfe der Dienstkonsole neu Die einfachste und einfachste Möglichkeit zum Neustarten des SMS_EXEC-Diensts ist die Dienstkonsole. Starten Sie die Dienstekonsole. Klicken Sie mit der rechten Maustaste auf den Dienst SMS_EXECUTIVE und klicken Sie auf Neu starten. Zuletzt bearbeitet: 2025-01-22 17:01

Kurze Antwort: USB-Typ-C-Kabel werden wahrscheinlich HDMI-Kabel ersetzen, aber HDMI wird in den USB-Typ-C-Kabeln weiterleben. Also nein, USB Typ C wird HDMI nicht ersetzen, es bietet nur HDMI-Konnektivität in einer anderen physischen Form. HDMI ist sowohl ein physischer Anschluss als auch eine Kommunikationssprache für Video. Zuletzt bearbeitet: 2025-06-01 05:06

Kobetsu Kaizen ist ein japanisches Wort für fokussierte Verbesserung. bedeutet, die wichtigsten Verluste zu priorisieren und zu eliminieren. Diese. sind individuelle Verbesserungen und konzentrieren sich auf Verluste, die, wenn. Zuletzt bearbeitet: 2025-06-01 05:06

Wie lange müssen Sie den Mundexpander verwenden? Normalerweise benötigen Sie den Expander nur für 1-3 Wochen, aber einige Patienten müssen ihn möglicherweise bis zu 6 Monate tragen. Zuletzt bearbeitet: 2025-01-22 17:01

Obwohl Steckdosen für die meisten Lagereinheiten nicht üblich sind, bieten einige Einrichtungen sie als Ausstattung für ausgewählte Einheiten an. Bei Lagereinheiten mit Steckdosen wird „Elektrizität“im Abschnitt „Eigenschaften/Ausstattung“ihrer SpareFoot-Liste aufgeführt. Zuletzt bearbeitet: 2025-01-22 17:01