Die a6500 ist praktisch die gleiche wie die a6300 in Audio-Begriffen. Das heißt, in der Kamera selbst gibt es noch keine Kopfhörerbuchse, dafür aber einen 3,5-Stereo-Mikrofoneingang. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Softwareentwicklungslebenszyklusmodell (SDLC) ist ein konzeptioneller Rahmen, der alle Aktivitäten in einem Softwareentwicklungsprojekt von der Planung bis zur Wartung beschreibt. Dieser Prozess ist mit mehreren Modellen verbunden, die jeweils eine Vielzahl von Aufgaben und Aktivitäten beinhalten. Zuletzt bearbeitet: 2025-01-22 17:01

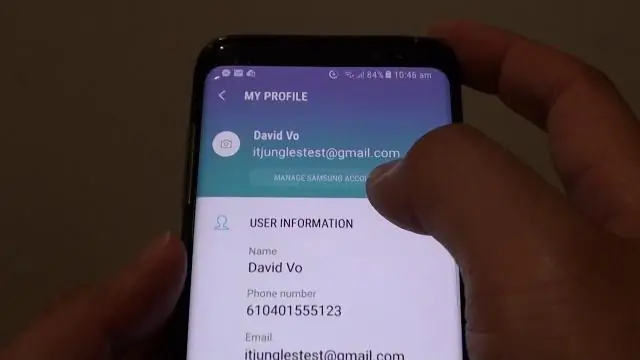

Wenn Ihr Telefon einen Wert hat, haben Sie zwei Möglichkeiten, das Gerät einzutauschen: Online-Eintausch: Wenn Sie nicht zu einem Geschäft gelangen, können Sie My T-Mobile verwenden, um Ihr Gerät als Kunde einzutauschen. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO In ähnlicher Weise wird gefragt, ob es in Ordnung ist, Aufkleber auf einem Laptop anzubringen? Es ist also unwahrscheinlich, dass die Laptop selbst wird abbrennen. Es kann jedoch heiß genug werden, um Gegenstände, die in engem Kontakt damit stehen, zu entzünden, insbesondere Papier und Klebstoff.. Zuletzt bearbeitet: 2025-01-22 17:01

Um das Okta Browser Plugin direkt herunterzuladen, navigieren Sie zu den Mac-, Chrome- oder Edge-App-Stores, je nachdem, auf welchem Browser Sie das Plugin installieren möchten. Sobald die Installation abgeschlossen ist, sehen Sie das Okta-Logo in Ihrem Webbrowser. Zuletzt bearbeitet: 2025-06-01 05:06

Die LoRa-Sensoren können Signale über Entfernungen von 1 km bis 10 km übertragen. Die LoRa-Sensoren übermitteln Daten an die LoRa-Gateways. Die LoRa-Gateways verbinden sich über das Standard-IP-Protokoll mit dem Internet und übertragen die von den LoRa-Embedded-Sensoren empfangenen Daten an das Internet, d. h. ein Netzwerk, einen Server oder eine Cloud. Zuletzt bearbeitet: 2025-01-22 17:01

NFC ist eine drahtlose Technologie, die Funkwellen verwendet, damit Geräte kleine Datenmengen über eine sehr kurze Distanz austauschen können. Wir sprechen von maximal 10 Zentimetern (4 Zoll). Es ist also ein bisschen wie Bluetooth oder Wi-Fi, aber mit einer viel kürzeren Reichweite, oder?. Zuletzt bearbeitet: 2025-01-22 17:01

Definition der Methode der Übereinstimmung: eine von JS Mill entwickelte Methode der wissenschaftlichen Induktion, nach der, wenn zwei oder mehr Instanzen eines untersuchten Phänomens nur einen einzigen Umstand gemeinsam haben, der Umstand, in dem alle Instanzen übereinstimmen, die Ursache oder Wirkung von . ist das Phänomen. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Java Path-Instanz repräsentiert einen Pfad im Dateisystem. Ein Pfad kann entweder auf eine Datei oder ein Verzeichnis verweisen. Ein Pfad kann absolut oder relativ sein. Ein absoluter Pfad enthält den vollständigen Pfad vom Stamm des Dateisystems bis zu der Datei oder dem Verzeichnis, auf die es verweist. Zuletzt bearbeitet: 2025-01-22 17:01

'Alles in Ruby ist ein Objekt' ist etwas, das Sie ziemlich häufig hören werden. Das Ziel hier ist, dass Sie die Matrix sehen, dass alles in Ruby ein Objekt ist, jedes Objekt eine Klasse hat und ein Teil dieser Klasse zu sein gibt dem Objekt viele coole Methoden, mit denen es Fragen stellen oder Dinge tun kann. Zuletzt bearbeitet: 2025-01-22 17:01

Der 13-Zoll-Air verfügt über einen dedizierten Stromanschluss, einen Thunderbolt-2-Port, einen SDXC-Kartensteckplatz, zwei USB-3.0-Ports und einen Kopfhöreranschluss. Das 13-Zoll-MacBook Pro bietet all das, plus einen zusätzlichen Thunderbolt 2-Port und einen HDMI-Ausgang. Zuletzt bearbeitet: 2025-01-22 17:01

So ändern Sie die E-Mail-Adresse des primären Google-Kontos zurück in oldone Melden Sie sich bei meinem Konto an. Wählen Sie im Abschnitt „Persönliche Daten und Datenschutz“Ihre persönlichen Daten aus. Klicken Sie auf E-Mail > E-Mail-Adresse des Google-Kontos. Geben Sie Ihre neue E-Mail-Adresse ein. Wählen Sie Speichern. Zuletzt bearbeitet: 2025-01-22 17:01

Was sind zwei Vorteile der Verwendung von LACP? (Wählen Sie zwei.) Erhöht die Redundanz für Layer-3-Geräte. macht das Spanning-Tree-Protokoll überflüssig. ermöglicht die automatische Bildung von EtherChannel-Links. bietet eine simulierte Umgebung zum Testen der Link-Aggregation. Zuletzt bearbeitet: 2025-01-22 17:01

Löschen eines E-Mail-Kontos Streichen Sie von zu Hause aus nach oben, um auf Apps zuzugreifen. Tippen Sie auf E-Mail. Tippen Sie auf Menü > Einstellungen. Tippen Sie auf einen Kontonamen und tippen Sie dann auf Entfernen > Entfernen. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Die Frage ist auch, wie verbinde ich meine Kamera mit OBS Studio? So fügen Sie eine Webcam in OBS hinzu Wählen Sie das Videoaufnahmegerät aus. Klicken Sie im Abschnitt "Quellen" auf das +-Symbol. Benennen Sie die Ebene.. Zuletzt bearbeitet: 2025-01-22 17:01

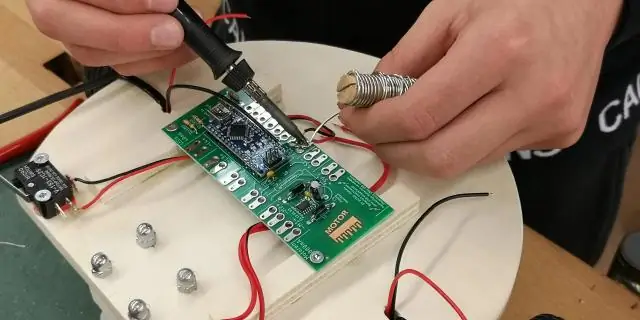

VIDEO Müssen Sie in diesem Zusammenhang Arduino löten? Wenn Sie Mache etwas nur zum Spaß, es gibt keine muss löten irgendetwas. Wie auch immer, wenn Sie eine gute Verwendung für etwas finden Sie im wirklichen Leben machen, dann wäre es vielleicht keine schlechte Idee, es zu behalten.. Zuletzt bearbeitet: 2025-01-22 17:01

Linux-Protokolle können mit dem Befehl cd/var/log angezeigt werden, dann durch Eingabe des Befehls ls, um die in diesem Verzeichnis gespeicherten Protokolle anzuzeigen. Eines der wichtigsten anzuzeigenden Protokolle ist das Syslog, das alles außer auth-bezogenen Meldungen protokolliert. Zuletzt bearbeitet: 2025-01-22 17:01

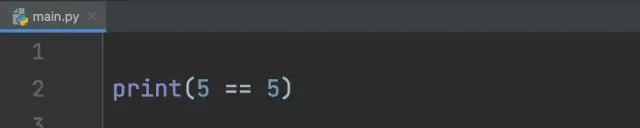

Die Funktion len() wird verwendet, um Zeichen in einem String zu zählen. word = 'Doppelkupplungsgetriebe' print(len(word)). Zuletzt bearbeitet: 2025-01-22 17:01

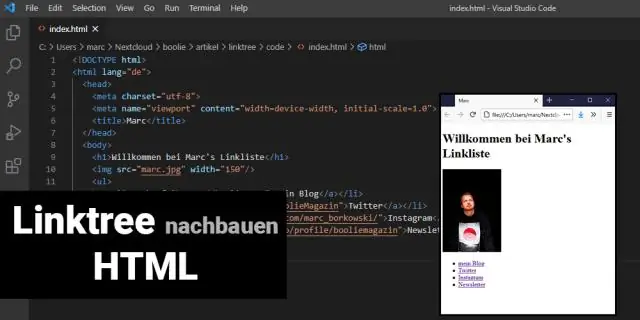

Es gibt zwei Möglichkeiten, einen Ordner in Visual Studio zu öffnen. Im Kontextmenü von Windows Explorer können Sie in einem beliebigen Ordner auf „In Visual Studio öffnen“klicken. Oder klicken Sie im Menü Datei auf Öffnen, und klicken Sie dann auf Ordner. Öffnen Sie einen beliebigen Ordner mit Visual Studio "15" Preview Edit-Code. Navigieren Sie zu Symbolen. Bauen. Debuggen und Breakpoints platzieren. Zuletzt bearbeitet: 2025-01-22 17:01

Eso – eine Kombinationsform, die „inner“bedeutet und bei der Bildung von zusammengesetzten Wörtern verwendet wird: esonarthex. Zuletzt bearbeitet: 2025-01-22 17:01

12 Regeln und Beispiele zur Vererbung in Java Eine Klasse implementiert eine Schnittstelle: Eine abstrakte Klasse implementiert eine Schnittstelle: Eine Klasse erweitert eine andere Klasse: Eine Schnittstelle erweitert eine andere Schnittstelle: Eine Klasse erweitert eine andere Klasse und implementiert eine andere Schnittstelle: Mehrfachvererbung von Zuständen ist nicht erlaubt : Mehrfachvererbung des Typs ist erlaubt:. Zuletzt bearbeitet: 2025-01-22 17:01

Der Befehl standby preempt ermöglicht es dem Hot Standby Router Protocol (HSRP)-Router mit der höchsten Priorität, sofort zum aktiven Router zu werden. Die Priorität wird zuerst durch den konfigurierten Prioritätswert und dann durch die IP-Adresse bestimmt. In jedem Fall hat ein höherer Wert höhere Priorität. Zuletzt bearbeitet: 2025-06-01 05:06

In der Allegorie vergleicht Platon Menschen, die in der Theorie der Formen nicht unterrichtet wurden, mit Gefangenen, die in einer Höhle gefesselt sind und den Kopf nicht drehen können. Alles, was sie sehen können, ist die Wand der Höhle. Hinter ihnen brennt ein Feuer. Zwischen Feuer und Gefangenen befindet sich eine Brüstung, an der Puppenspieler entlanglaufen können. Zuletzt bearbeitet: 2025-01-22 17:01

Methode 1 Öffnen der Router-Firewall-Ports Finden Sie die IP-Adresse Ihres Routers. Gehen Sie zur Einstellungsseite Ihres Routers. Geben Sie Ihren Benutzernamen und Ihr Passwort ein. Suchen Sie den Abschnitt Portweiterleitung. Öffnen Sie Ihren bevorzugten Port. Geben Sie die private IP-Adresse Ihres Computers ein. Speichern Sie Ihre Einstellungen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Computerprogramm ist eine Sammlung von Anweisungen, die von einem Computer ausgeführt werden können, um eine bestimmte Aufgabe auszuführen. Die meisten Computergeräte benötigen Programme, um richtig zu funktionieren. Ein Computerprogramm wird normalerweise von einem Computerprogrammierer in einer Programmiersprache geschrieben. Zuletzt bearbeitet: 2025-01-22 17:01

Der Bereich ist die Differenz zwischen dem niedrigsten (Minimum) und dem höchsten (Maximum) Wert. In diesem Datensatz wäre der Bereich der höchste Wert, subtrahiert den niedrigsten Wert. Der höchste (Maximalwert) ist 10, der niedrigste (Minimalwert) ist 1. Der Bereich des Datensatzes ist also 9. Zuletzt bearbeitet: 2025-06-01 05:06

Eine der ältesten Formen der Fernkommunikation sind Rauchzeichen, die bis in die Antike zurückreichen. Rauchzeichen wurden normalerweise verwendet, um wichtige Nachrichten wie Gefahren zu kommunizieren oder Menschen in einem einzigen Bereich zusammenzubringen. Eine andere verlorene Form der Kommunikation sind Brieftauben. Zuletzt bearbeitet: 2025-01-22 17:01

Abdeckungsergebnisse in den Werkzeugfenstern? Wenn Sie das Coverage-Toolfenster erneut öffnen möchten, wählen Sie Ausführen | Code-Coverage-Daten im Hauptmenü anzeigen oder Strg+Alt+F6 drücken. Der Bericht zeigt den Prozentsatz des Codes an, der von den Tests abgedeckt wurde. Sie können das Coverage-Ergebnis für Klassen, Methoden und Linien anzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Tumblr ist eine Microblogging-Website, die es vielseitiger macht als Instagram. Sie können diesen Social-Media-Networking-Kanal verwenden, um Texte, Bilder, Links, Videos und alles, was die Zuschauer begeistern kann, zu teilen. Für Unternehmen bietet Tumblro eine individuellere Möglichkeit, ihre Produkte zu bewerben. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Netzwerkadministrator ist im Wesentlichen für die tägliche Wartung des Netzwerks und des Computersystems eines Unternehmens verantwortlich. Sie beheben Probleme, die im täglichen Gebrauch auftauchen und arbeiten an Langzeitprojekten wie der Datensicherung oder der Verwaltung von Telekommunikationsnetzen. Zuletzt bearbeitet: 2025-01-22 17:01

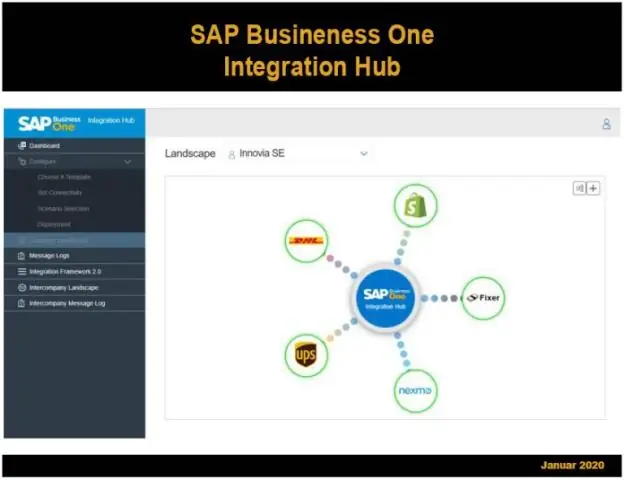

SAP-Lizenz von OS-Level installieren (SAPLICENSE) SAP SYSTEM NAME = PRD. Geben Sie Ihre eindeutige Systemidentifikation an: Wenn Sie keine Systemnummer angegeben haben, drücken Sie einfach die Eingabetaste. SYSTEM-NR = Geben Sie Ihren Hardwareschlüssel an: HARDWARE KEY = D1889390344. Geben Sie Ihre Installationsnummer an: INSTALLATION NO = 0005500021. Geben Sie Ihr Ablaufdatum an: EXPIRATION_DATE [YYYYMMDD] = 99991231. Zuletzt bearbeitet: 2025-01-22 17:01

Skwids ist die führende Website und App für „ganze Kinder“-Inhalte? – etwas ganz Einzigartiges?.?. Zuletzt bearbeitet: 2025-06-01 05:06

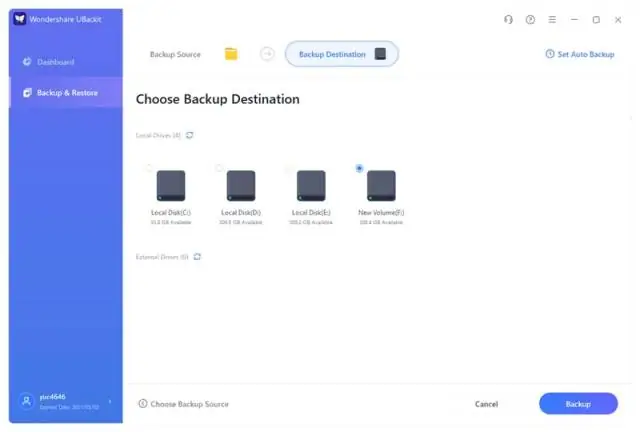

Erstellen einer vollständigen Sicherung eines Windows 10-PCs auf einer externen Festplatte Schritt 1: Geben Sie „Systemsteuerung“in die Suchleiste ein und drücken Sie dann. Schritt 2: Klicken Sie in System und Sicherheit auf „Sicherungskopien Ihrer Dateien mit dem Dateiversionsverlauf speichern“. Schritt 3: Klicken Sie in der unteren linken Ecke des Fensters auf 'System Image Backup'. Zuletzt bearbeitet: 2025-01-22 17:01

Sendgrid-Hosts (.net). Sendgird ist eine einfach zu bedienende E-Mail-Marketing-Software. Der Dienst ist sicher und legitim, aber achten Sie darauf, dass Benutzer für Spam oder Betrug verwendet werden können - seien Sie also *verdächtig* und prüfen Sie, wer der Absender ist. Zuletzt bearbeitet: 2025-01-22 17:01

Die Legende wird ausgeblendet, indem die Legendeneigenschaft in den Google Chart Options auf none gesetzt wird. Titel: 'USA City Distribution', Legende: 'none' // Versteckt die Legende. Zuletzt bearbeitet: 2025-01-22 17:01

Auf Samsung-Logo-Fix Nr. 1 hängen geblieben: Erzwungener Neustart Drücken und halten Sie die Tasten Power + Volume Down für ungefähr 12 Sekunden oder bis das Gerät aus- und wieder einschaltet. Wählen Sie im Bildschirm Maintenance Boot Mode die Option NormalBoot. Wenn der Bildschirm für den Wartungs-Boot-Modus nicht angezeigt wird, verfügt Ihr Gerät nicht darüber. Zuletzt bearbeitet: 2025-06-01 05:06

Feld Ein Datenelement einer Klasse. AttributEin Attribut ist ein anderer Begriff für ein Feld. Es ist normalerweise ein öffentliches Feld, auf das direkt zugegriffen werden kann. Sehen wir uns einen speziellen Fall von Array an. Das Array ist tatsächlich ein Objekt und Sie greifen auf den öffentlichen Konstantenwert zu, der die Länge des Arrays darstellt. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden Sie einfach Datei/Projekt öffnen/Lösung, wählen Sie die EXE-Datei aus und öffnen Sie sie. Wählen Sie dann Debuggen/Debugging starten. Die andere Möglichkeit besteht darin, zuerst die EXE auszuführen und dann Debug/Attach zum Verarbeiten auszuwählen. Zuletzt bearbeitet: 2025-01-22 17:01

Datenbankadministrator. Datenbankadministratoren (DBAs) verwenden spezielle Software, um Daten zu speichern und zu organisieren. Die Rolle kann Kapazitätsplanung, Installation, Konfiguration, Datenbankdesign, Migration, Leistungsüberwachung, Sicherheit, Fehlerbehebung sowie Backup und Datenwiederherstellung umfassen. Zuletzt bearbeitet: 2025-01-22 17:01

Hinzufügen eines Bluetooth®-COM-Ports (eingehend) -Windows® Open Bluetooth-Geräte. Navigieren Sie auf dem Windows-Desktop zu: Start > (Einstellungen) > Systemsteuerung > (Netzwerk und Internet) > Bluetooth-Geräte. Klicken Sie auf der Registerkarte COM-Ports auf Hinzufügen. Stellen Sie sicher, dass "Eingehend (Gerät initiiert die Verbindung)" ausgewählt ist, und klicken Sie dann auf OK. OK klicken. Zuletzt bearbeitet: 2025-01-22 17:01