Eine Taste (häufig mit Esc bezeichnet), die auf den meisten Computertastaturen zu finden ist und für verschiedene Funktionen verwendet wird, um den aktuellen Prozess oder das laufende Programm zu unterbrechen oder abzubrechen oder ein Popup-Fenster zu schließen. Zuletzt bearbeitet: 2025-01-22 17:01

Die beiden Befehle hadoop job -kill job_id undgarn application -kill application_id werden verwendet, um einen Job zu beenden, der auf Hadoop ausgeführt wird. Wenn Sie MapReduce Version1 (MR V1) verwenden und einen Job beenden möchten, der auf Hadoop ausgeführt wird, können Sie hadoop job -kill job_id verwenden, um einen Job zu beenden und alle Jobs (sowohl ausgeführt als auch in der Warteschlange) zu beenden. Zuletzt bearbeitet: 2025-01-22 17:01

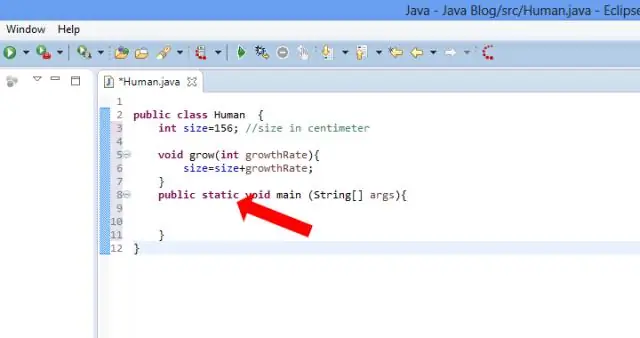

Eine Prozedur ist eine Gruppe von PL/SQL-Anweisungen, die Sie mit ihrem Namen aufrufen können. Eine Aufrufspezifikation (manchmal auch Aufrufspezifikation genannt) deklariert eine Java-Methode oder eine Sprachroutine der dritten Generation (3GL), sodass sie von SQL und PL/SQL aufgerufen werden kann. Die Aufrufspezifikation teilt Oracle Database mit, welche Java-Methode aufgerufen werden soll, wenn ein Aufruf erfolgt. Zuletzt bearbeitet: 2025-01-22 17:01

Methode, die für eine effiziente Typerkennung verwendet werden kann, wenn die Stream-Abstraktion zum Durchqueren von Knoten verwendet wird. Objektknoten. deepCopy() Methode, die aufgerufen werden kann, um einen Knoten zu erhalten, der garantiert keine Änderung dieses Knotens durch Mutatoren auf diesem Knoten oder einem seiner Kinder zulässt. java.util.Iterator. Zuletzt bearbeitet: 2025-01-22 17:01

Entity Framework - Database First Approach Schritt 2 – Um das Modell zu erstellen, klicken Sie zuerst mit der rechten Maustaste auf Ihr Konsolenprojekt im Lösungs-Explorer und wählen Sie Hinzufügen → Neue Elemente… Schritt 4 – Klicken Sie auf die Schaltfläche Hinzufügen, um das Dialogfeld Entity Data Model Wizard zu starten. Schritt 5 − Wählen Sie EF Designer aus der Datenbank aus und klicken Sie auf die Schaltfläche Weiter. Schritt 6 − Wählen Sie die vorhandene Datenbank aus und klicken Sie auf Weiter. Zuletzt bearbeitet: 2025-01-22 17:01

Auf der Grundlage des Datenübertragungsmechanismus werden ASP.NET MVC-Ansichten in zwei Typen unterteilt, dynamische Ansichten. Stark typisierte Ansicht. Zuletzt bearbeitet: 2025-01-22 17:01

Treiberklasse: Die Treiberklasse für die MySQL-Datenbank ist com. mysql. jdbc. Zuletzt bearbeitet: 2025-01-22 17:01

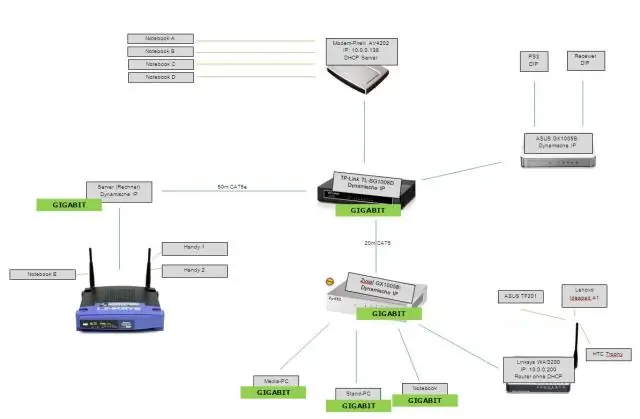

Informationssysteme sind anfällig für Zerstörung, Fehler und Missbrauch, da es sich um eine Art digitaler Daten handelt. Es ist auch anfälliger, weil es praktisch für jeden offen ist. Hacker können Denial-of-Service (DoS)-Angriffe auslösen oder in Unternehmensnetzwerke eindringen und schwerwiegende Systemstörungen verursachen. Zuletzt bearbeitet: 2025-01-22 17:01

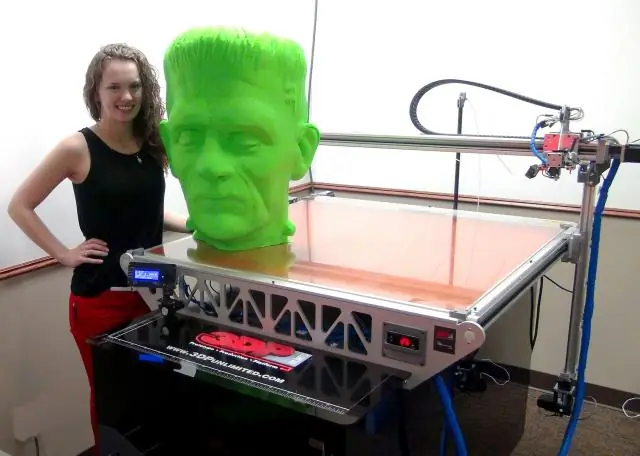

3D (oder 3-D) bedeutet dreidimensional oder dreidimensional. Zum Beispiel ist eine Schachtel dreidimensional, sie ist massiv und nicht dünn wie ein Stück Papier. Es hat Volumen, oben und unten, links und rechts (seitlich), sowie eine Vorder- und Rückseite. Zuletzt bearbeitet: 2025-06-01 05:06

VIDEO Wissen Sie auch, können wir Python-Code verschlüsseln? Python verschlüsseln Quelle Code ist eine Methode der „ Python Verschleierung, “die den Zweck hat, die Originalquelle zu speichern Code in einer für Menschen nicht lesbaren Form.. Zuletzt bearbeitet: 2025-01-22 17:01

FW ist eine relativ neue Abkürzung für forward, wie im Verb, to forward, also etwas, normalerweise (wie hier) Geld, an jemand anderen schicken. Der eigentliche Ausdruck lautet: „Wie viel sende ich Ihnen zu?“-- mit anderen Worten: "Wie viel schulde ich Ihnen?". Zuletzt bearbeitet: 2025-01-22 17:01

Absteigende Reihenfolge bedeutet, dass die größte oder letzte in der Reihenfolge oben in der Liste angezeigt wird: Bei Zahlen oder Beträgen erfolgt die Sortierung vom größten zum kleinsten. Bei Datumsangaben erfolgt die Sortierung nach den neuesten Datumsangaben zu den ältesten/frühesten Datumsangaben. Die neuesten/spätesten Daten stehen ganz oben in der Liste. Zuletzt bearbeitet: 2025-01-22 17:01

C++ verwendet Operatoren, um zu rechnen. Es stellt Operatoren für fünf grundlegende arithmetische Berechnungen bereit: Addition, Subtraktion, Multiplikation, Division und Berechnung des Moduls. Jeder dieser Operatoren verwendet zwei Werte (so genannte Operanden), um eine endgültige Antwort zu berechnen. Zuletzt bearbeitet: 2025-01-22 17:01

Auf der anderen Seite können die Preise für Roller, die sich selbst Hoverboards nennen, schon ab 300 $ beginnen. Preise der aktuellen beliebten Modelle: IO Hawk – 499,99 $. Razor Hovertrax – 398,00 $. Zuletzt bearbeitet: 2025-06-01 05:06

Leider sind beide 13' & 15' Touch Bar Modelle gelötet! Alle Retina-Modelle haben gelöteten RAM, nur die älteren Nicht-Retina-Modelle haben aufrüstbaren RAM. Zuletzt bearbeitet: 2025-01-22 17:01

3 Antworten. Das MacBook Pro Mitte 2012 kann bis zu 16 GB RAM unterstützen, indem 2 8-GB-Kits verwendet werden. Sowohl die Retina- als auch die Nicht-Retina-Modelle (Mitte 2012) unterstützen 16 GB RAM. Zuletzt bearbeitet: 2025-01-22 17:01

NFC-Tags werden mit nahezu jeder Art von Informationen programmiert und dann in fast jedes Produkt eingefügt, sodass Sie sie mit einem Smartphone oder einem anderen NFC-fähigen Gerät lesen können. In der drahtlosen Welt ist der nächste Verwandte von NFC eigentlich RFID (Radio Frequency Identification). Zuletzt bearbeitet: 2025-06-01 05:06

Webmethode - Ein bestimmter Begriff, der sich auf eine Operation in einem Webdienst bezieht. In einigen Technologien wird dies auch verwendet, um die Technologie zu beschreiben, die verwendet wird, um eine Operation zu implementieren. Diese verwenden Sie, um eine Operation durchzuführen - z.B. der serverseitige Code der Operation. Zuletzt bearbeitet: 2025-01-22 17:01

Pro Tools bietet vier Hauptbearbeitungsmodi, Shuffle-Modus, Slip-Modus, Spot-Modus und Grid-Modus (es gibt einige Kombinationsmodi, die später besprochen werden). Zuletzt bearbeitet: 2025-01-22 17:01

Der Fehler „Typkonflikt im Ausdruck“weist darauf hin, dass Access einen Eingabewert nicht mit dem für den Wert erwarteten Datentyp abgleichen kann. Wenn Sie Access beispielsweise eine Textzeichenfolge zuweisen, wenn es eine Zahl erwartet, erhalten Sie einen Datentypkonfliktfehler. Sehen wir uns einige Situationen an, in denen dieser Fehler auftreten kann. Zuletzt bearbeitet: 2025-06-01 05:06

Sowohl Amazon S3 als auch NFS können verwendet werden, um Zugriff auf statische Inhalte bereitzustellen. Ihre Webseite kann eine NFS-Datei genau wie eine lokale Datei aufrufen, indem nur der Dateipfad verwendet wird, ohne dass die vollständige URL hinzugefügt werden muss. S3 ist so vorkonfiguriert, dass es als statischer Webserver fungiert, sodass jedes Objekt eine URL hat. Zuletzt bearbeitet: 2025-01-22 17:01

Mit der SQL IN-Bedingung (manchmal auch IN-Operator genannt) können Sie leicht testen, ob ein Ausdruck mit einem Wert in einer Werteliste übereinstimmt. Es wird verwendet, um die Notwendigkeit mehrerer OR-Bedingungen in einer SELECT-, INSERT-, UPDATE- oder DELETE-Anweisung zu reduzieren. Zuletzt bearbeitet: 2025-01-22 17:01

Die Dateispeicherung, auch Dateispeicherung oder dateibasierte Speicherung genannt, speichert Daten in einer hierarchischen Struktur. Die Daten werden in Dateien und Ordnern gespeichert und sowohl dem System, das sie speichert, als auch dem System, das sie abruft, im gleichen Format präsentiert. SMB verwendet Datenpakete, die von einem Client an einen Server gesendet werden, der auf die Anfrage antwortet. Zuletzt bearbeitet: 2025-01-22 17:01

Druckereinstellungen für Windows Öffnen Sie die Datei, die Sie drucken möchten. Greifen Sie auf die Druckereinstellungen zu. Klicken Sie auf die Registerkarte Main, wählen Sie die entsprechende Einstellung für den Medientyp und wählen Sie dann Ihre bevorzugten Elemente für Farbe, Druckqualität und Modus. Zuletzt bearbeitet: 2025-01-22 17:01

Überprüfen Sie die Netzwerkverbindung des Android-Telefons, wenn Sie keine MMS-Nachrichten senden oder empfangen können. Zur Nutzung der MMS-Funktion ist eine aktive Mobilfunk-Datenverbindung erforderlich. Öffnen Sie die Einstellungen des Telefons und tippen Sie auf "Drahtlos- und Netzwerkeinstellungen". Tippen Sie auf "Mobile Netzwerke", um zu bestätigen, dass es aktiviert ist. Zuletzt bearbeitet: 2025-01-22 17:01

Internet Explorer Klicken Sie auf das Sternsymbol oben im Browser, um auf das Favoriten-Center zuzugreifen, und wählen Sie die Registerkarte Verlauf. Wählen Sie Nach Datum aus der Dropdown-Liste Verlauf. Klicken Sie mit der rechten Maustaste auf die URL und wählen Sie Eigenschaften aus dem Menü. Zuletzt bearbeitet: 2025-01-22 17:01

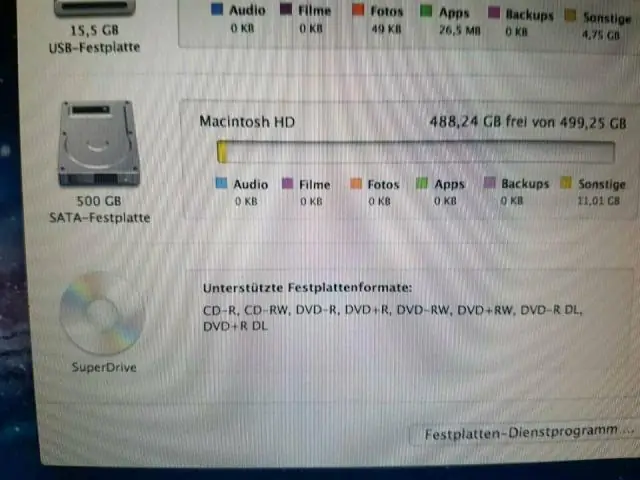

Gehen Sie wie folgt vor, um die Festplatte zu entfernen: Entfernen Sie die Zugangsklappe. Drücken Sie die grüne Entriegelung für den Festplattenkäfig nach unten Ziehen Sie den Festplattenkäfig aus dem Computer. Entfernen Sie die vier Schrauben, zwei auf jeder Seite des Festplattenkäfigs. Schieben Sie die Festplatte aus dem Käfig. Zuletzt bearbeitet: 2025-01-22 17:01

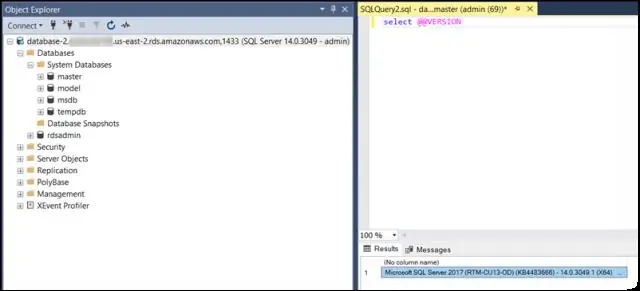

Mit SQL-Datenbank verbinden - UiPath Führen Sie eine „Verbindungsaktivität“durch. Klicken Sie auf Verbindung konfigurieren. Es öffnet sich ein Verbindungsassistent. Klicken Sie auf Verbindungsassistent. Klicken Sie auf die obigen Optionen, um Sie zu einem anderen Fenster weiterzuleiten. Wählen Sie die Option Microsoft SQL Server. Geben Sie den Servernamen an, geben Sie die entsprechenden Anmeldeinformationen an (Windows/SQL-Authentifizierung). Zuletzt bearbeitet: 2025-01-22 17:01

XML-Schema wird allgemein als XML-Schemadefinition (XSD) bezeichnet. Es wird verwendet, um die Struktur und den Inhalt von XML-Daten zu beschreiben und zu validieren. Das XML-Schema definiert die Elemente, Attribute und Datentypen. Schema-Element unterstützt Namespaces. Zuletzt bearbeitet: 2025-01-22 17:01

Wie installiere und aktiviere ich ReSharper? Folgen Sie Download ReSharper für Ihr Betriebssystem. Führen Sie die heruntergeladene ReSharper-Datei aus und folgen Sie den Anweisungen des Installationsassistenten. Wählen Sie aus, für welches Produkt Ihre Lizenz gilt, wie in den folgenden Screenshots gezeigt, und klicken Sie dann auf „Weiter“. '. Zuletzt bearbeitet: 2025-01-22 17:01

Erhalten Ihres Entwicklungssignaturzertifikats Navigieren Sie zum Member Center auf der Apple Developer Website und melden Sie sich mit Ihrem Apple Developer Account an. Klicken Sie im Member Center, um den Abschnitt Zertifikate, Bezeichner und Profile auszuwählen, und wählen Sie dann Zertifikate unter iOS-Apps aus. Um ein Zertifikat zu erstellen, klicken Sie oben rechts auf die Schaltfläche Hinzufügen (+). Zuletzt bearbeitet: 2025-01-22 17:01

Der Zweck eines Rollback-Plans (ein anderes Wort dafür ist bedeutungslos) besteht darin, zu dokumentieren, dass Sie zu jedem Zeitpunkt während der Bereitstellung einer Änderung die Bereitstellung stoppen und zu einem bekannt guten Zustand zurückkehren können. Zuletzt bearbeitet: 2025-01-22 17:01

Seitenverhältnis Gängige Auflösungen 16:9 640x360 854x480 1024×576 1280×720 1366×768 1600×900 1920×1080 4:3 640x480 720x576 800x600 1024x768 1152x864 1280x960 1400x1050 1600x1200. Zuletzt bearbeitet: 2025-01-22 17:01

DEM steht für: Rang Abkürzung Bedeutung ** DEM Diabetes, Endocrinology, and Metabolism * DEM Differential Emission Measure Astronomy * DEM Direct-Entry Hebamme * DEM Dynamic Estuary Model. Zuletzt bearbeitet: 2025-01-22 17:01

Ein PersistentVolumeClaim (PVC) ist eine Speicheranforderung durch einen Benutzer. Es ähnelt einem Pod. Pods verbrauchen Knotenressourcen und PVCs verbrauchen PV-Ressourcen. Pods können bestimmte Ressourcenebenen anfordern (CPU und Arbeitsspeicher). Zuletzt bearbeitet: 2025-01-22 17:01

Skalierbarkeit bezieht sich auf die Fähigkeit eines Computers, Produkts oder Systems, sich zu erweitern, um eine große Anzahl von Benutzern zu bedienen, ohne zusammenzubrechen. Die IT-Infrastruktur besteht nur aus den physischen Computergeräten, die für den Betrieb des Unternehmens erforderlich sind. Zuletzt bearbeitet: 2025-01-22 17:01

Nach der Einschreibung in einen Kurs möchten viele Studierende sowohl aus sozialen als auch aus akademischen Gründen wissen, wer ihre Klassenkameraden sind. Während MySlice es den Schülern nicht erlaubt, diese Informationen zu sehen, bietet Blackboard ein hilfreiches Tool, mit dem Sie leicht erkennen können, wer in Ihrer Klasse ist. Zuletzt bearbeitet: 2025-01-22 17:01

So nehmen Sie ein gespiegeltes Selfie auf dem iPhone auf Tippen Sie auf das Zahnrad für die Einstellungen in der oberen linken Ecke. Schalten Sie die Frontkamera umdrehen ein. Tippen Sie auf Zurück. Wechseln Sie zur Frontkamera. Ein Selfie machen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Kalenderklasse in Java ist eine abstrakte Klasse, die Methoden zum Konvertieren des Datums zwischen einem bestimmten Zeitpunkt und einer Reihe von Kalenderfeldern wie MONAT, JAHR, HOUR usw. bereitstellt. Kalender. getInstance(): Gibt eine Kalenderinstanz basierend auf der aktuellen Zeit in der Standardzeitzone mit dem Standardgebietsschema zurück. Zuletzt bearbeitet: 2025-01-22 17:01

Stellen Sie sicher, dass Sie sich vor Ihrem Fernseher befinden und Ihre Sky-Fernbedienung zur Hand haben. Sobald Sie Ihre Codes erhalten haben, können Sie Ihre Fernbedienung koppeln: Drücken Sie tv auf Ihrer Sky-Fernbedienung. Halten Sie gleichzeitig die Auswahltaste und die rote Taste gedrückt, bis das rote Licht oben auf Ihrer Skyremote zweimal blinkt. Geben Sie einen der vierstelligen Codes ein. Drücken Sie die Auswahl. Zuletzt bearbeitet: 2025-01-22 17:01