- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:13.

Informationssystem ist anfällig für Zerstörung , Fehler und Missbrauch weil es eine Art von digitalen Daten ist. Es sind auch mehr verletzlich weil es praktisch für jeden offen ist. Hacker können Denial-of-Service (DoS)-Angriffe auslösen oder in Unternehmensnetzwerke eindringen, was zu schwerwiegenden System Störungen.

Was ist in ähnlicher Weise Systemanfälligkeit und -missbrauch?

Systemanfälligkeit und -missbrauch . Wenn Daten in digitaler Form gespeichert werden, sind sie mehr verletzlich als wenn sie in manueller Form vorliegen. Sicherheit bezieht sich auf die Richtlinien, Verfahren und technischen Maßnahmen, die verwendet werden, um unbefugten Zugriff, Änderung, Diebstahl oder physische Beschädigung von Informationen zu verhindern Systeme.

Und was sind Software-Schwachstellen? Software-Schwachstellen Fehler einbeziehen Software . Bugs sind Codierungsfehler, die dazu führen, dass das System eine unerwünschte Aktion ausführt. Alle Software hat Bugs der einen oder anderen Form. Einige Fehler führen zu Informationslecks oder erhöhen die Benutzerrechte oder gewähren anderweitig unbefugten Zugriff. Das sind Sicherheit Schwachstellen.

Zweitens, was ist Netzwerkanfälligkeit?

EIN Netzwerkanfälligkeit ist eine Schwäche oder ein Fehler in Software, Hardware oder organisatorischen Prozessen, die, wenn sie durch eine Bedrohung kompromittiert werden, zu einem Sicherheit Verstoß. Nichtphysisch Netzwerkschwachstellen beinhalten typischerweise Software oder Daten.

Was sind die 4 Haupttypen von Sicherheitslücken?

Arten von Schwachstellen - Physisch, sozial, wirtschaftlich, einstellungsbezogen Verletzlichkeit | Monitoring- und Evaluationsstudien.

Empfohlen:

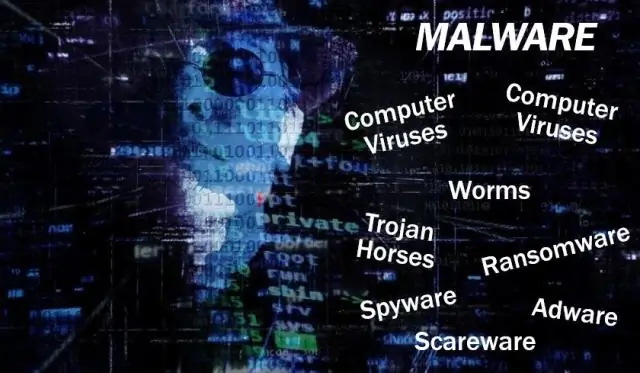

Was sind Beispiele für Malware?

Malware ist eine Abkürzung für „bösartige Software“. Beispiele für gängige Malware sind Viren, Würmer, Trojaner, Spyware, Adware und Ransomware

Sind Überspannungsschutz für das ganze Haus eine gute Idee?

Ja und nein. Sie sehen, wenn es darum geht, Ihr Zuhause vor gefährlichen Überspannungen zu schützen, funktionieren Überspannungsschutzgeräte für das ganze Haus. Aber hier liegt das Problem: Überspannungsableiter für das ganze Haus behaupten, die „erste Verteidigungslinie“gegen elektrische Überspannungen zu sein. Aber die Realität ist, dass sie nicht alle Überspannungen stoppen

Was sind die durchschnittlichen Kosten für Termitenzelte?

Die durchschnittlichen Kosten, um ein Haus zur Termitenbegasung zu zelten, liegen je nach Befall zwischen 1.280 und 3.000 US-Dollar oder zwischen 1 und 4 US-Dollar pro Quadratfuß. Die zweite Option für das gesamte Haus ist die Wärmebehandlung, die normalerweise zwischen 1 und 2,50 US-Dollar pro Quadratfuß kostet, wobei die meisten Hausbesitzer etwa 800 bis 2.800 US-Dollar zahlen

Was sind die sechs Kernprozesse für die Entwicklung von Softwaresystemen?

Diese sechs Schritte, die als „Softwareentwicklungslebenszyklus“bekannt sind, umfassen Planung, Analyse, Design, Entwicklung und Implementierung, Test und Bereitstellung sowie Wartung

Was sind Computer- und Informationssysteme?

Ein Computerinformationssystem ist ein System aus Personen und Computern, das Informationen verarbeitet oder interpretiert. Der Begriff wird manchmal auch in einem engeren Sinne verwendet, um sich nur auf die Software zu beziehen, die zum Betreiben einer computergestützten Datenbank verwendet wird, oder um sich nur auf ein Computersystem zu beziehen