Fabric ist eine leichte, experimentelle Modding-Toolchain für Minecraft. Zuletzt bearbeitet: 2025-06-01 05:06

Android-Automatisierungstests mit NodeJS. Appium ist ein frei verteiltes Open-Source-Framework für das Testen der Benutzeroberfläche von mobilen Anwendungen. Appium unterstützt alle Sprachen mit Selenium-Clientbibliotheken wie Java, Objective-C, JavaScript mit Node. js, PHP, Ruby, Python, C# usw. Zuletzt bearbeitet: 2025-01-22 17:01

Schalten Sie das Perspektivenraster im Menü Ansicht ein und aus, indem Sie eine Tastenkombination drücken oder im Werkzeugbedienfeld auf ein Symbol klicken. Öffnen Sie Adobe Illustrator CS5 und klicken Sie im oberen Navigationsmenü auf die Option „Ansicht“, um das Menü „Ansicht“anzuzeigen. Drücken Sie „Strg-Umschalt-I“, um die Perspektivraster-Funktion auszuschalten. Zuletzt bearbeitet: 2025-01-22 17:01

Versionskompatibilität Betriebssystem Betriebssystemversion Neueste Safari-Version macOS OS X 10.9 Mavericks 9.1.3 (1. September 2016) OS X 10.10 Yosemite 10.1.2 (19. Juli 2017) OS X 10.11 El Capitan 11.1.2 (9. Juli 2018) ) macOS 10.12 Sierra 12.1.2 (22. Juli 2019). Zuletzt bearbeitet: 2025-01-22 17:01

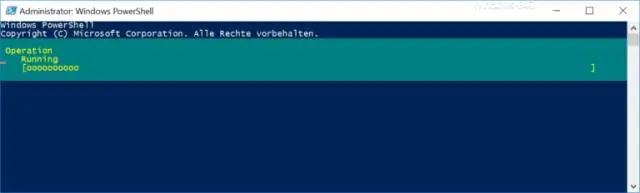

Eine Batchdatei ist eine Textdatei, die eine Folge von Befehlen für ein Computerbetriebssystem enthält. Sie initiieren die Befehlsfolge in der Batchdatei, indem Sie einfach den Namen der Batchdatei in eine Befehlszeile eingeben. Zuletzt bearbeitet: 2025-01-22 17:01

Um die Firebase-Tools zu installieren, öffnen Sie Ihr Windows-Befehlszeilenterminal (Cmd) und geben Sie den folgenden Befehl ein. Hinweis: Um Firebase-Tools zu installieren, müssen Sie zuerst npm installieren. Zuletzt bearbeitet: 2025-06-01 05:06

C-Funktionen tauschen Informationen über Parameter und Argumente aus. Argumente werden nach Wert übergeben; das heißt, wenn eine Funktion aufgerufen wird, erhält der Parameter eine Kopie des Argumentwerts, nicht seiner Adresse. Diese Regel gilt für alle Skalarwerte, Strukturen und Unions, die als Argumente übergeben werden. Zuletzt bearbeitet: 2025-01-22 17:01

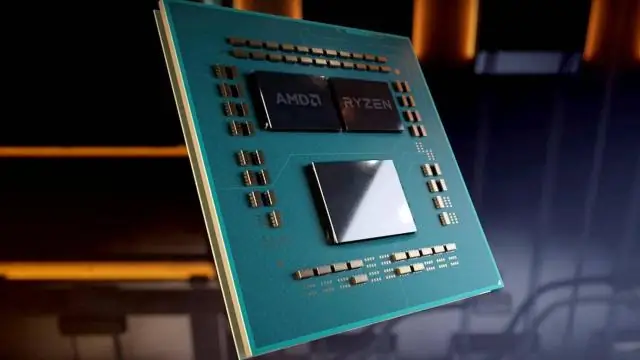

Prozessorvergleich Theoretisch sollte der Ryzen 3 in diesem Fall besser abschneiden als der Intel Core i3, da nicht jeder einzelne Kern mit Ressourcen innerhalb der CPU konkurrieren muss. Die neuesten Intel Skylake- und Kaby-Lake-Prozessoren sind jedoch mit einer überlegeneren Architektur ausgestattet. Zuletzt bearbeitet: 2025-01-22 17:01

Das XCF-Dateiformat ist eine Bilddatei, die vom GNU Image Manipulation Program (GIMP), einem frei verteilten Bildbearbeitungsprogramm, erstellt wurde. Das AI-Format ist eine streng begrenzte vereinfachte Teilmenge des EPS-Formats. Es ist das Standardformat, das beim Speichern von AdobeIllustrator-Dateien verwendet wird. Zuletzt bearbeitet: 2025-01-22 17:01

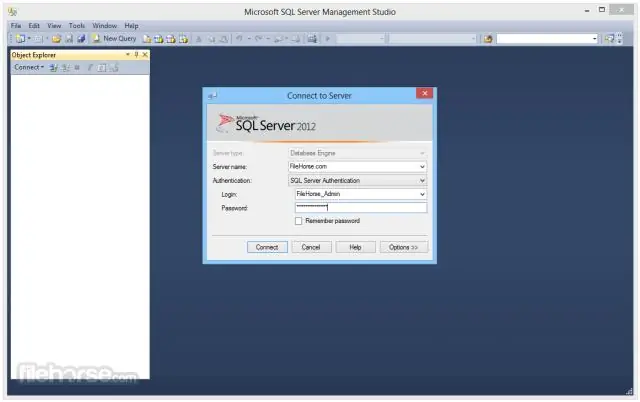

Gehen Sie zu Startmenü>Programme>Microsoft SQL Server Tools 18> Microsoft SQL Server Management Studio 18. Unterhalb des Bildschirms "Mit Server verbinden" wird angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

Scrum-Artefakte. In der Archäologie bezieht sich der Begriff „Artefakt“auf ein Objekt, das von einem Menschen hergestellt wurde. Scrum beschreibt drei Hauptartefakte: das Product Backlog, das Sprint Backlog und das Product Increment. Klicken Sie unten auf die Wiedergabeschaltflächen, um die Videos anzuzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

HINWEIS: Wenn das Konto bereits gesperrt ist oder Probleme auftreten, müssen Sie BankMobile (die Bank) anrufen, um Ihr Login/Passwort zurückzusetzen. Sie können sie mit Ihrem Telefon unter 1-877-278-1919 anrufen. Zuletzt bearbeitet: 2025-06-01 05:06

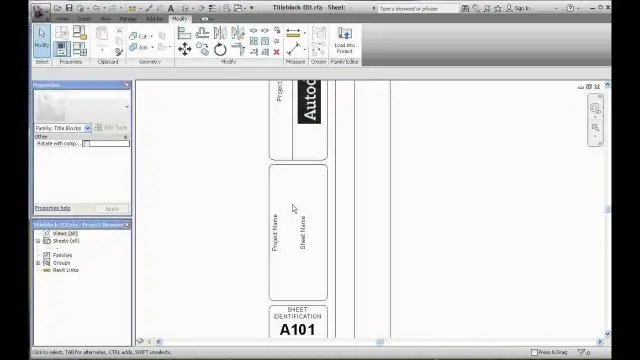

Der Referenzabschnittskopf enthält ein Etikett. Um den Beschriftungstext zu ändern, bearbeiten Sie den Parameter Referenzbeschriftung. So erstellen Sie einen Referenzabschnitt: Klicken Sie auf Registerkarte Ansicht Gruppe Erstellen (Schnitt). Wählen Sie im Bedienfeld „Referenz“die Option „Andere Ansicht referenzieren“. Wählen Sie einen Abschnitt, eine Legende eines Abschnitts oder den Namen einer Entwurfsansicht aus der Dropdown-Liste aus. Zuletzt bearbeitet: 2025-01-22 17:01

Die Teilmenge einer Zeichenfolge ist das Zeichen oder die Gruppe von Zeichen, die in der Zeichenfolge vorhanden sind. Alle möglichen Teilmengen für einen String sind n(n+1)/2. Programm: öffentliche Klasse AllSubsets {öffentliche statische void main(String[] args) {String str = 'FUN'; int len = str. int-Temp = 0;. Zuletzt bearbeitet: 2025-01-22 17:01

Lösung 2: Ändern der Zertifikatsperreinstellungen Drücken Sie Windows + R, geben Sie „inetcpl. cpl“im Dialogfeld und drücken Sie die Eingabetaste. Klicken Sie auf die Registerkarte Erweitert und deaktivieren Sie die Optionen „Auf Widerruf des Herausgeberzertifikats prüfen“und „Auf Widerruf des Serverzertifikats prüfen“. Zuletzt bearbeitet: 2025-01-22 17:01

Suchen oder Wiederherstellen einer Datei Rufen Sie auf einem Computerdrive.google.com/drive/trash auf. Klicken Sie mit der rechten Maustaste auf die Datei, die Sie wiederherstellen möchten. Klicken Sie auf Wiederherstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Auf einem Emulator ausführen Erstellen Sie in Android Studio ein Android Virtual Device (AVD), das der Emulator zum Installieren und Ausführen Ihrer App verwenden kann. Wählen Sie in der Symbolleiste Ihre App aus dem Dropdown-Menü Run/Debug-Konfigurationen aus. Wählen Sie im Dropdown-Menü Zielgerät das AVD aus, auf dem Sie Ihre App ausführen möchten. Klicken Sie auf Ausführen. Zuletzt bearbeitet: 2025-01-22 17:01

Registrierung mit Zugangscode Sie können sich in wenigen einfachen Schritten für Connect registrieren. Nachdem Sie die Abschnitts-URL in Ihren Browser eingegeben haben, werden Sie aufgefordert, Ihre E-Mail-Adresse einzugeben (A) und auf Beginnen (B) zu klicken. Geben Sie Ihre Daten ein, stimmen Sie den Bedingungen zu und fahren Sie fort (A). Geben Sie Ihren Zugangscode ein (A) und klicken Sie auf Einlösen (B). Zuletzt bearbeitet: 2025-01-22 17:01

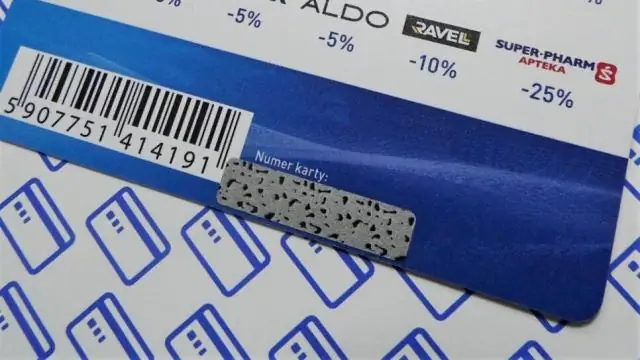

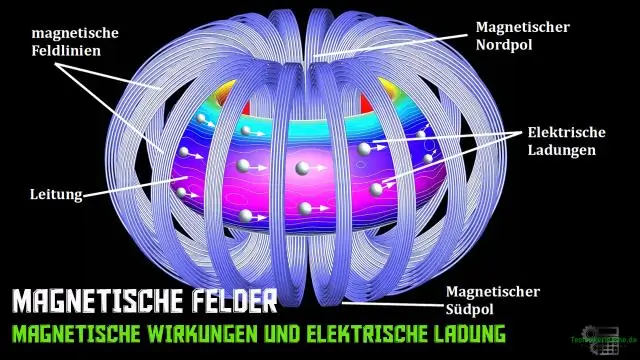

Der Streifen ist mit magnetischem Material mit mäßiger magnetischer "Härte" ausgekleidet. Die Erkennung erfolgt beim Erfassen von Oberwellen und Signalen, die durch die magnetische Reaktion des Materials unter niederfrequenten Magnetfeldern erzeugt werden. Wenn das ferromagnetische Material magnetisiert wird, zwingt es den amorphen Metallstreifen in die Sättigung. Zuletzt bearbeitet: 2025-01-22 17:01

Primitive Typen sind die grundlegendsten Datentypen, die in der Java-Sprache verfügbar sind. Es gibt 8: boolean, byte, char, short, int, long, float und double. Diese Typen dienen als Bausteine der Datenmanipulation in Java. Sie können für solche primitiven Typen keine neue Operation definieren. Zuletzt bearbeitet: 2025-01-22 17:01

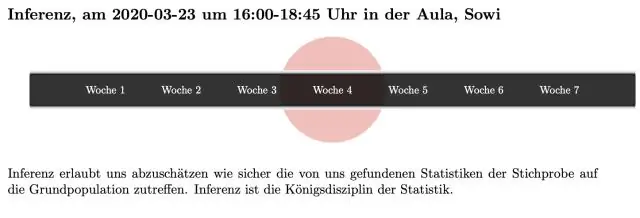

Statistische Inferenz ist definiert als der Prozess, der die Eigenschaften der gegebenen Verteilung basierend auf den Daten herleitet. Mit anderen Worten, es leitet die Eigenschaften der Population ab, indem es Hypothesentests durchführt und Schätzungen erhält. Eine Verallgemeinerung über die Grundgesamtheit kann durch Auswahl der Stichprobe vorgenommen werden. Zuletzt bearbeitet: 2025-01-22 17:01

Das bedeutet, dass Sie beispielsweise überprüfen können, ob eine Variable gesetzt ist und ob sie auf einen bestimmten Wert gesetzt ist – wenn die Variable nicht gesetzt ist, schließt PHP die if-Anweisung kurz und überprüft ihren Wert nicht. Das ist gut, denn wenn Sie den Wert einer unsetvariablen überprüfen, wird PHP einen Fehler anzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Nein. Wenn Sie einen vorhandenen Router im Netzwerk haben, können Sie Ihren Velop-Knoten mit einem Ethernet-Kabel verbinden und den Knoten in den DHCP- oder Bridge-Modus versetzen. Sie können auch untergeordnete Knoten hinzufügen, die das Signal des ersten oder übergeordneten Knotens wiederholen. Zuletzt bearbeitet: 2025-01-22 17:01

WebRTC ist ein Open-Source-Projekt, das darauf abzielt, eine einfache, standardisierte Möglichkeit zur Bereitstellung von Echtzeitkommunikation über das Web zu schaffen. Zuletzt bearbeitet: 2025-01-22 17:01

DevOps beschreibt eine Kultur und eine Reihe von Prozessen, die Entwicklungs- und Betriebsteams zusammenbringen, um die Softwareentwicklung abzuschließen. Es ermöglicht Unternehmen, Produkte schneller zu entwickeln und zu verbessern als mit herkömmlichen Softwareentwicklungsansätzen. Und es gewinnt rasant an Popularität. Zuletzt bearbeitet: 2025-01-22 17:01

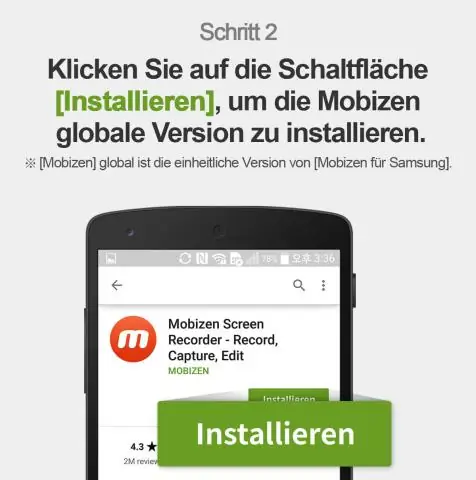

Mobizen ist eine App, mit der Sie alles auf Ihrem mobilen Bildschirm aufzeichnen können. Jeder mit Mobizen kann ganz einfach Spiel- oder App-Spiele aufzeichnen. Zuletzt bearbeitet: 2025-06-01 05:06

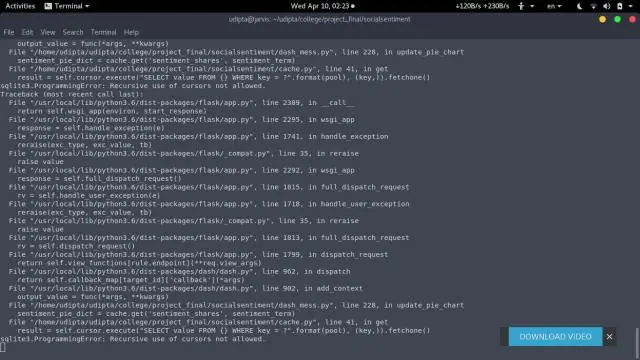

In der Informatik und Technologie ist ein Datenbankcursor eine Kontrollstruktur, die das Durchlaufen der Datensätze in einer Datenbank ermöglicht. Cursor erleichtern die nachfolgende Verarbeitung in Verbindung mit der Traversierung, wie das Abrufen, Hinzufügen und Entfernen von Datenbankeinträgen. Zuletzt bearbeitet: 2025-01-22 17:01

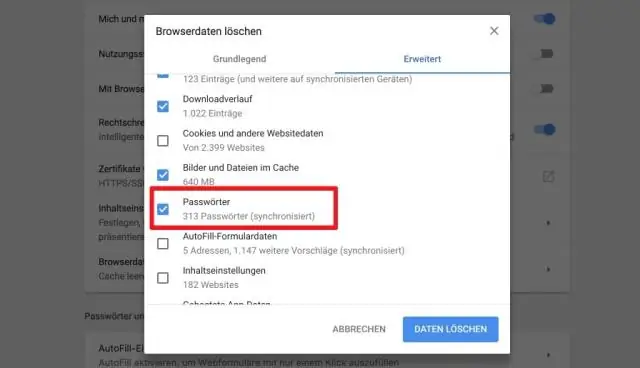

Bei Chrome ist es etwas schwieriger. Google hat keine Master-Passwort-Funktion und plant auch nicht, eine zu implementieren. Um einen zu erhalten, müssen Sie einen Passwort-Manager eines Drittanbieters verwenden. Mit LastPass können Sie einen Passwort-Tresor einrichten, der automatisch Formulare und Passwörter ausfüllt. Zuletzt bearbeitet: 2025-01-22 17:01

Der RJ45-Anschluss wird in Netzwerken verwendet, wo Sie Computer oder andere Netzwerkelemente miteinander verbinden, während RJ11 der Kabelanschluss ist, der für Telefonapparate, ADSL und Modemkabel usw. verwendet wird. Zuletzt bearbeitet: 2025-01-22 17:01

Da ein Teil des Speicherplatzes vom System reserviert wird, kann es sich um ungefähr 2000 MB Speicher handeln, den Sie auf einer 2 GBSD-Karte speichern können. Wenn jedes Bild 1 MB groß ist, können Sie bis zu 2000 Bilder auf einer 2 GB SD-Karte speichern. Zuletzt bearbeitet: 2025-06-01 05:06

Lineare Überblendungen in Audacity Richten Sie die beiden Spuren, die Sie überblenden möchten, in der Timeline aus, entweder durch Bearbeiten oder Verwenden des Zeitverschiebungswerkzeugs. Wenn Sie ausgerichtet sind, wählen Sie einen Teil der Spur aus, den Sie ausblenden möchten. Gehen Sie zu Effekt > Cross Fade Out. Wählen Sie dann im nächsten Track den Teil aus, den Sie einblenden möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Persönlich identifizierbare Informationen oder PII sind alle Daten, die potenziell verwendet werden könnten, um eine bestimmte Person zu identifizieren. Beispiele sind der vollständige Name, die Sozialversicherungsnummer, die Führerscheinnummer, die Bankkontonummer, die Passnummer und die E-Mail-Adresse. Zuletzt bearbeitet: 2025-01-22 17:01

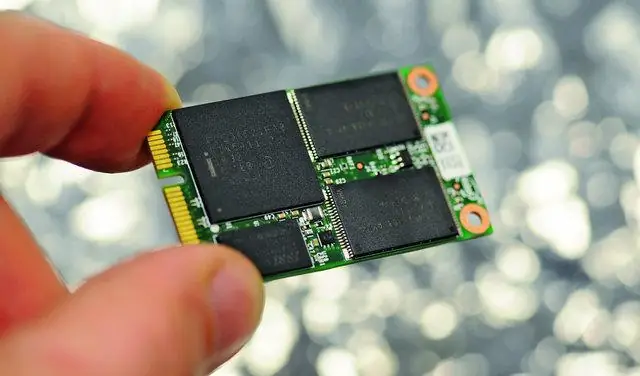

Unterschied zwischen SATA I, SATA II undSATA III. x)-Schnittstelle, früher bekannt als SATA 6Gb/s, ist eine SATA-Schnittstelle der dritten Generation mit 6,0 Gb/s. Der Bandbreitendurchsatz, der von der Schnittstelle unterstützt wird, beträgt bis zu 600 MB/s. Diese Schnittstelle ist abwärtskompatibel mit der SATA 3 Gb/s-Schnittstelle. Zuletzt bearbeitet: 2025-01-22 17:01

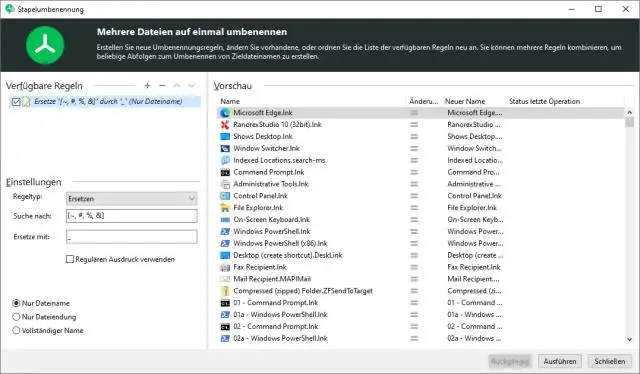

Sie können die folgenden Zeichen an keiner Stelle in einem Dateinamen verwenden: Tilde. Nummernschild. Prozent. Et-Zeichen. Sternchen. Zahnspange. Backslash. Doppelpunkt. Zuletzt bearbeitet: 2025-01-22 17:01

1. CLOCK • Aktivitäten auf dem Systembus werden durch die Systemuhr synchronisiert • Zu den Aktivitäten gehören: – Lesen aus dem Speicher oder / IO – Schreiben in den Speicher / IO • Jeder Lese- oder Schreibzyklus wird Buszyklus (Maschinenzyklus) genannt • 8086,a Der Buszyklus umfasst 4 T-Zustände, wobei ein T-Zustand als 'Periode' des Takts definiert ist. Zuletzt bearbeitet: 2025-06-01 05:06

Flash Professional heißt jetzt Adobe Animate Ab der Version vom Februar 2016 wurde Flash Professional in Adobe Animate umbenannt. Zuletzt bearbeitet: 2025-01-22 17:01

Ubiquitous Computing (oder „Ubicomp“) ist ein Konzept der Softwaretechnik und Informatik, bei dem Computing immer und überall auftauchen soll. Wenn es hauptsächlich um die beteiligten Objekte geht, wird es auch als Physical Computing, Internet of Things, Haptic Computing und „Dinge, die denken“bezeichnet. Zuletzt bearbeitet: 2025-01-22 17:01

Wordpress funktioniert nicht mit Node JS, da WordPress ein CMS ist, das intern PHP und MySQL verwendet. Aber Sie können beide Technologien auf demselben Server mischen. Zuletzt bearbeitet: 2025-01-22 17:01

USB-Verlängerungskabel, auch bekannt als USB-Verlängerungskabel, stellen die Verbindung von Computern zu Peripheriegeräten her und ähneln Standard-USB-Kabeln. Wenn Sie ein Peripheriegerät wie einen Drucker haben, dessen Kabel zu kurz ist, um den USB-Anschluss zu erreichen, können Sie alternativ das Verlängerungskabel hinzufügen. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie auf das Symbol Einstellungen in der unteren rechten Ecke des Antivirus-Moduls. 4. Deaktivieren Sie auf der Registerkarte Schild den Schalter neben Bitdefender Shield, indem Sie darauf klicken. HINWEIS: Sie werden gefragt, wie lange Sie den Schutz deaktivieren möchten. Zuletzt bearbeitet: 2025-01-22 17:01