Die normalen Filter in Tableau sind voneinander unabhängig. Das bedeutet, dass jeder der Filter alle Zeilen aus den Quelldaten liest und sein eigenes Ergebnis erstellt. Erzeugt einen abhängigen numerischen oder Top-N-Filter − Sie können einen Kontextfilter so einstellen, dass er nur die interessierenden Daten enthält, und dann einen numerischen oder einen Top-N-Filter festlegen. Zuletzt bearbeitet: 2025-01-22 17:01

Hier sind einige Gründe, warum jemand zwei Telefone haben sollte: Sie finden es einfacher, alle ihre geschäftlichen Angelegenheiten auf einem separaten Telefon zu erledigen, damit sie ihr Leben besser organisieren können. Oftmals bieten Unternehmen ihren Kunden auch selbst ein zusätzliches Arbeitstelefon an. Zuletzt bearbeitet: 2025-01-22 17:01

Farbwähler. Das Color Picker Tool wird verwendet, um eine Farbe für jedes auf Ihrem Bildschirm geöffnete Bild auszuwählen. Durch Klicken auf einen Punkt in einem Bild können Sie die aktive Farbe auf diejenige ändern, die sich unter dem Mauszeiger befindet. Zuletzt bearbeitet: 2025-01-22 17:01

NordVPN bietet eine native App für Amazon FireTV-Geräte. Die App funktioniert mit Amazon Fire TV Stick-, FireTV- oder Fire TV Cube-Geräten der zweiten Generation oder später. TONORDVPN ABONNIEREN: Besuchen Sie die NordVPN-Website, um sich anzumelden. Der Service bietet eine 30-tägige Geld-zurück-Garantie, sodass Sie es risikofrei ausprobieren können. Zuletzt bearbeitet: 2025-01-22 17:01

In Java kann dies nie vorkommen, da es keine Mehrfachvererbung gibt. Auch wenn hier zwei Interfaces dieselbe Methode haben, hat die implementierende Klasse nur eine Methode, und auch das wird vom Implementierer erledigt. Dynamisches Laden von Klassen erschwert die Implementierung von Mehrfachvererbung. Zuletzt bearbeitet: 2025-01-22 17:01

Live-Daten-Forensik ist ein Teil der Computer-Forensik, einem Zweig der digitalen Forensik, der sich auf rechtliche Beweise in Computern bezieht. Live-Datenforensik verfolgt dieses Ziel, konzentriert sich jedoch nur auf Computersysteme, die eingeschaltet sind. Zuletzt bearbeitet: 2025-01-22 17:01

Drücken Sie die „Menü“-Taste auf Ihrem Samsung-Telefon und wählen Sie „Galerie“. Wählen Sie 'Bilder' und wählen Sie ein Foto. Wenn Sie die Option haben, wählen Sie mehrere Fotos aus, die Sie senden möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie zu den Einstellungen Ihres Telefons und wählen Sie "Speicher". Sie sehen unter anderem Informationen zum belegten Speicherplatz, einen Link zu einem Tool namens „Smart Storage“(dazu später mehr) und eine Liste mit App-Kategorien. Tippen Sie auf die blaue Schaltfläche "Speicherplatz freigeben". Zuletzt bearbeitet: 2025-01-22 17:01

Beheben von 'Outlook for MacSynchronizationProblem' Starten Sie die Outlook für Mac-Anwendung (falls sie geöffnet werden kann) Gehen Sie zum Menü, wählen Sie dann Einstellungen und klicken Sie auf SyncServices. Deaktivieren Sie alle Kontrollkästchen und starten Sie Outlook in Mac neu. Setzen Sie die Synchronisierungseinstellungen auf FixOutlooksynchronisierungsproblem zurück. Zuletzt bearbeitet: 2025-01-22 17:01

Wofür können Sie monday.com verwenden? Vertriebspipelines. Marketing-Kampagnen. Rekrutierungsprozesse. Planung der Videoproduktion. Aufgabenverwaltung. Fortschrittsverfolgung. Produkt-Roadmaps. Geschäftsprozesse. Zuletzt bearbeitet: 2025-01-22 17:01

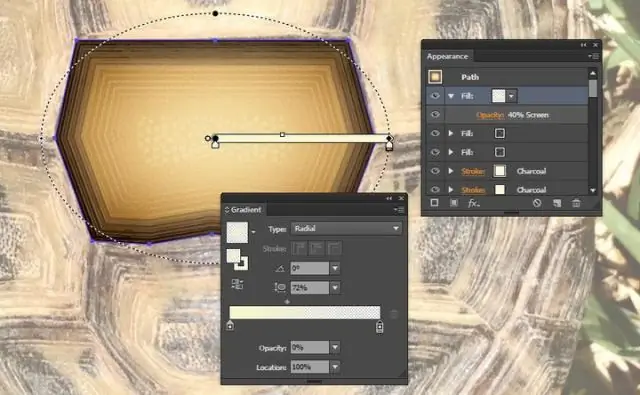

Halten Sie die Umschalttaste gedrückt und klicken Sie auf die Objekte, die Sie mit demselben Farbverlauf füllen möchten. Wählen Sie das Farbauswahlwerkzeug aus der Symbolleiste aus und klicken Sie auf den Verlauf. Wählen Sie dann die Objekte aus, auf die der ausgewählte Verlauf angewendet werden soll.Klicken Sie im Verlaufsbedienfeld, in der Symbolleiste oder im Eigenschaftenbedienfeld auf das Symbol „Füllung“. Zuletzt bearbeitet: 2025-01-22 17:01

Serenity BDD ist ein Framework und eine Open-Source-Bibliothek zur Erstellung automatisierter Softwaretests für Code in der Entwicklung. Serenity BDD verwendet wie andere automatisierte Softwaretesttools Skripte, um Funktionen innerhalb von Entwicklungssoftware auszuführen, um die Funktionalität zu testen und zu finden, wo Probleme auftreten. Zuletzt bearbeitet: 2025-01-22 17:01

VRRP-Startverzögerungsfunktion. Der VRRP-Router, der die einem virtuellen Router zugeordneten IPv4- oder IPv6-Adressen steuert, wird als Master bezeichnet und leitet Pakete weiter, die an diese IPv4- oder IPv6-Adressen gesendet werden. Der Wahlprozess bietet ein dynamisches Failover in der Weiterleitungsverantwortung, sollte der Master nicht verfügbar sein. Zuletzt bearbeitet: 2025-01-22 17:01

Multistate Bar Examination Zivilprozess. Verträge. Verfassungsrecht. Strafrecht und Verfahren. Beweis. Immobilien. Torten. Zuletzt bearbeitet: 2025-01-22 17:01

Laut Bob Bater „identifiziert und unterscheidet eine Ontologie Konzepte und ihre Beziehungen; es beschreibt Inhalte und Beziehungen. Eine Taxonomie formalisiert die hierarchischen Beziehungen zwischen Konzepten und spezifiziert den zu verwendenden Begriff, um sich auf jedes zu beziehen; es schreibt Struktur und Terminologie vor.“. Zuletzt bearbeitet: 2025-01-22 17:01

Mike Tyson vs. Michael Spinks war ein Boxkampf, der am Montag, 27. Juni 1988, stattfand. Beide Männer waren ungeschlagen und jeder hatte den Anspruch, der legitime Schwergewichts-Champion zu sein. Tyson gewann den Kampf und schlug Spinks in 91 Sekunden aus. Zuletzt bearbeitet: 2025-06-01 05:06

Das Programm, das das Abrufen durchführt, heißt Googlebot (auch bekannt als Robot, Bot oder Spider). Wenn der Googlebot jede dieser Websites besucht, erkennt er Links auf jeder Seite und fügt sie seiner Liste der zu crawlenden Seiten hinzu. Neue Sites, Änderungen an bestehenden Sites und tote Links werden notiert und verwendet, um den Google-Index zu aktualisieren. Zuletzt bearbeitet: 2025-01-22 17:01

Eine SLN-Datei ist eine Strukturdatei, die zum Organisieren von Projekten in Microsoft Visual Studio verwendet wird. Es enthält textbasierte Informationen über die Projektumgebung und den Projektstatus. Beim Öffnen werden die Informationen zu preSolution, Project und postSolution aus der SLN-Datei gelesen. Zuletzt bearbeitet: 2025-01-22 17:01

Im Gegensatz zu Excel kennt Numbers nicht das Konzept verschiedener Blätter. Was Numbers stattdessen hat, ist eine große Leinwand als Tabellenkalkulation. Auf der Leinwand können Sie Daten in Tabellen hinzufügen und diese Tabellen entsprechen Arbeitsblättern in Excel. Wenige erweiterte Funktionen: Numbers hat derzeit nur über 200 Funktionen. Zuletzt bearbeitet: 2025-01-22 17:01

LLDP und CDP. Link Layer Discovery Protocol (LLDP) und Cisco Discovery Protocol (CDP) sind Link-Layer-Protokolle für direkt verbundene LLDP- und CDP-fähige Nachbarn, um sich und ihre Fähigkeiten gegenseitig bekannt zu geben. Bei LLDP und CDP werden Anzeigen als TLV (Type, Length, Value) im Paket kodiert. Zuletzt bearbeitet: 2025-01-22 17:01

Die clientseitige ASP.NET MVC-Validierung basiert auf dem jQuery-Validierungs-Plugin. Man kann sagen, dass die clientseitige Validierung von MVC eine eigenwillige Version davon ist, wie die jQuery-Validierung in einem ASP.NET MVC-Projekt funktionieren sollte. Trotzdem basiert die zugrunde liegende Implementierung vollständig auf der von jQuery. Zuletzt bearbeitet: 2025-01-22 17:01

Der erste Typ wird als Wildcard-App-ID bezeichnet. Der Platzhalterteil der für die Bundle-ID eingegebenen Zeichenfolge ist das Sternchen. Alle Wildcard-App-IDs müssen mit einem Sternchen enden, und ein zugehöriges Bereitstellungsprofil kann zum Codesignieren jeder App verwendet werden, deren Bundle-ID mit der Wildcard-Zeichenfolge kompatibel ist, z. B.: com. Zuletzt bearbeitet: 2025-01-22 17:01

Einrichten des Terminalzugriffs für Atom Öffnen Sie Atom (Befehlstaste-Leertaste für Spotlight, geben Sie Atom ein und drücken Sie die Eingabetaste). Klicken Sie oben links auf das Atom-Menü. Klicken Sie auf Shell-Befehle installieren. Kehre zu deinem Terminal zurück und gib welches Atom ein. Atom eingeben. um Ihr Benutzerverzeichnis in Atom zu öffnen. Zuletzt bearbeitet: 2025-01-22 17:01

Schalten Sie den Laptop aus, damit der Bildschirm schwarz ist, wodurch Fingerabdrücke und Staubpartikel offensichtlicher werden. Sprühen Sie den Bildschirm mit Druckluft aus der Dose, um lose Partikel zu entfernen, die den Bildschirm beim Abwischen zerkratzen könnten. Mixa 50/50 Lösung aus destilliertem Wasser und Isopropylalkohol in einer Sprühflasche. Zuletzt bearbeitet: 2025-01-22 17:01

Das Lasso-Werkzeug wählt Objekte durch Ziehen eines Freiform-Auswahlrahmens um das Objekt aus. Wenn ein Objekt ausgewählt ist, wird ein rechteckiges Feld um das Objekt herum angezeigt. Wählen Sie Bearbeiten > Voreinstellungen (Windows) oder Animieren > Voreinstellungen (Macintosh). Zuletzt bearbeitet: 2025-01-22 17:01

So erstellen Sie eine neue Webpartseite: Klicken Sie auf das Zahnradsymbol Einstellungen und wählen Sie Websiteinhalt. Klicken Sie auf die Bibliothek Websiteseiten oder eine beliebige Bibliothek, in der Sie Ihre neue Webpartseite speichern möchten. Klicken Sie im Menüband auf die Registerkarte Dateien. Klicken Sie links in der Multifunktionsleiste auf die Dropdown-Liste Neues Dokument und wählen Sie Webpartseite. Zuletzt bearbeitet: 2025-06-01 05:06

Welche verschiedenen Arten von Pufferüberlauf-Angriffen gibt es? Stapelüberlaufangriff – Dies ist die häufigste Art von Pufferüberlaufangriff und beinhaltet das Überlaufen eines Puffers im Aufrufstapel*. Heap-Overflow-Angriff – Diese Art von Angriff zielt auf Daten im offenen Speicherpool ab, der als Heap* bekannt ist. Zuletzt bearbeitet: 2025-01-22 17:01

Jede Tabelle kann (muss aber nicht) einen Primärschlüssel haben. Die als Primärschlüssel definierte Spalte oder Spalten stellen die Eindeutigkeit in der Tabelle sicher; Keine zwei Zeilen können den gleichen Schlüssel haben. Der Primärschlüssel einer Tabelle kann auch dazu beitragen, Datensätze in anderen Tabellen zu identifizieren und Teil des Primärschlüssels der zweiten Tabelle zu sein. Zuletzt bearbeitet: 2025-01-22 17:01

Um die Schriftart zu finden, die Sie übertragen möchten, klicken Sie in Windows 7/10 auf die Schaltfläche Start und geben Sie in das Suchfeld ‚Schriftarten‘ ein. (In Windows 8 geben Sie stattdessen einfach "fonts" auf dem Startbildschirm ein.) Klicken Sie dann in der Systemsteuerung auf das Ordnersymbol "Fonts". Dies öffnet Ihren Systemschriftartenordner, dessen Speicherort 'C:WindowsFonts' ist. Zuletzt bearbeitet: 2025-01-22 17:01

Sollten Sie CompTIA A+ vor Network+ nehmen? Sie müssen und sollten die CompTIA A+ nicht vor der Network+ Zertifizierungsprüfung ablegen, denn wenn Sie in den Bereich der Cybersicherheit einsteigen, sollten Sie sich stattdessen auf den Erwerb der Network+ und Security+ konzentrieren. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können die Application- und Session-Objekte verwenden, um globale und nicht seitenspezifische Werte für einen bestimmten Benutzer (die Sitzung) oder für alle Benutzer (die Anwendung) zu speichern. Die Sitzungs- und Anwendungsvariablen werden auf dem Server gespeichert. Client-Browser werden dann über ein Cookie an die Sitzung angehängt. Zuletzt bearbeitet: 2025-01-22 17:01

Eine BAM-Datei (.bam) ist die binäre Version einer SAM-Datei. Eine SAM-Datei (.sam) ist eine tabulatorgetrennte Textdatei, die Sequenzausrichtungsdaten enthält. Indizierung: IGV erfordert, dass sowohl SAM- als auch BAM-Dateien nach Position sortiert und indiziert werden und dass die Indexdateien einer bestimmten Namenskonvention folgen. Zuletzt bearbeitet: 2025-01-22 17:01

Direktwerbung kann zwischen 30 Cent und mehr als 10 US-Dollar pro Person kosten, je nachdem, wie viel Sie für Design, Marketingtexte, Mailinglisten, Druck und Vertrieb ausgeben. Einige Organisationen erledigen einen Großteil davon intern und zahlen am Ende nur für Druck und Versand. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie auf die Windows-Schaltfläche „Start“und dann auf „Systemsteuerung“. Klicken Sie auf "Darstellung und Personalisierung" und "Schriftarten". Klicken Sie auf das Menü "Datei" und wählen Sie "Neue Schriftart installieren". Klicken Sie auf das Dropdown-Menü "Laufwerke" und wählen Sie das Laufwerk aus, auf dem sich die altenglische Schriftart befindet, die Sie hinzufügen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Atom kann als Ihr Git-Commit-Editor verwendet werden und wird mit dem language-git-Paket geliefert, das Syntax-Highlighting zu bearbeiteten Commit-, Merge- und Rebase-Nachrichten hinzufügt. Zuletzt bearbeitet: 2025-01-22 17:01

Melden Sie sich bei Ihrem Linux-System an. Nehmen wir an, wir wollen Syslog auf Ungewöhnliches überprüfen. Geben Sie an der Bash-Eingabeaufforderung den Befehl sudo tail -f /var/log/syslog aus. Sobald Sie Ihr sudo-Passwort erfolgreich eingegeben haben, wird Ihnen diese Protokolldatei in Echtzeit angezeigt. Zuletzt bearbeitet: 2025-06-01 05:06

Grundlagen der Computer - Einführung. Die wörtliche Bedeutung von Computer ist ein Gerät, das rechnen kann. Moderne Computer können jedoch weit mehr als nur rechnen. Computer ist ein elektronisches Gerät, das Eingaben empfängt, die Eingaben gemäß den Benutzeranweisungen speichert oder verarbeitet und die Ausgabe im gewünschten Format bereitstellt. Zuletzt bearbeitet: 2025-01-22 17:01

Verschließen Sie den Li-Ionen-Akku in einem luftdichten Beutel und legen Sie ihn für etwa 24 Stunden in den Gefrierschrank. Stellen Sie dabei sicher, dass sich keine Feuchtigkeit im Beutel befindet, die den Akku nass machen könnte. Wenn Sie es aus dem Gefrierschrank nehmen, lassen Sie es bis zu acht Stunden auftauen, um es wieder auf Raumtemperatur zu bringen. Zuletzt bearbeitet: 2025-06-01 05:06

Die Trello Sync for Jira-App synchronisiert Daten zwischen Trello und Jira. Mit verschiedenen Konfigurationen können Sie Ihr Jira-Projekt mit dem Trello-Board oder Ihr Trello-Board mit Jiraproject verbinden. Sie können auch eine vollständige Synchronisierung zwischen Trello und Jira einstellen (Zwei-Wege-Synchronisierung). Zuletzt bearbeitet: 2025-01-22 17:01

Löschen Ihres Internet Explorer-Verlaufs Eine nützliche Tastenkombination zum Löschen Ihres Browserverlaufs in Internet Explorer ist Strg-Umschalt-Entf. Wenn Sie diese Tastenkombination in einer neueren Version von Explorer drücken, wird ein Dialogfeld geöffnet, in dem Sie angeben können, was Sie behalten und was Sie löschen möchten. Zuletzt bearbeitet: 2025-01-22 17:01