VIDEO Wie entfernt man dementsprechend einen Makita-Akku? Entfernen eines Akkus aus einem Makita Akku-Bohrschrauber Schalten Sie den Akku-Bohrschrauber aus. Öffnen Sie die Set-Platte. Dies ist die Klapptür an der Unterseite des Werkzeugs.. Zuletzt bearbeitet: 2025-01-22 17:01

JavaScript - Das Arrays-Objekt. Mit dem Array-Objekt können Sie mehrere Werte in einer einzigen Variablen speichern. Es speichert eine sequentielle Sammlung von Elementen desselben Typs mit fester Größe. Ein Array wird verwendet, um eine Sammlung von Daten zu speichern, aber es ist oft sinnvoller, sich ein Array als eine Sammlung von Variablen desselben Typs vorzustellen. Zuletzt bearbeitet: 2025-01-22 17:01

Das Durchmessersymbol (?) (Unicode-Zeichen U+2300) ähnelt dem Kleinbuchstaben ø und verwendet in einigen Schriften sogar die gleiche Glyphe, obwohl die Glyphen in vielen anderen subtil unterscheidbar sind (normalerweise verwendet das Durchmessersymbol einen genauen Kreis und den Buchstaben o ist etwas stilisiert). Zuletzt bearbeitet: 2025-01-22 17:01

Beste Antwort: Ja, die Samsung Gear Fit2 Pro ist wasserdicht. Seine Bewertung von 5 ATM bedeutet, dass er bis zu 50 Meter unter Wasser eintauchen kann und beim Schwimmen verwendet werden kann. Zuletzt bearbeitet: 2025-01-22 17:01

So speichern Sie Bilder auf einem Chromebook Öffnen Sie Chrome vom Desktop aus. Suchen Sie ein Bild, das Sie speichern möchten. Klicken Sie mit der rechten Maustaste auf das Bild und wählen Sie „Bild speichern unter“Sie können mit der rechten Maustaste klicken, indem Sie mit zwei Fingern auf das Touchpad klicken. Ändern Sie den Bildnamen, wenn Sie möchten. Klicken Sie auf die Schaltfläche Speichern. Klicken Sie auf In Ordner anzeigen, um das Bild anzuzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Polycell Multi Purpose Exterior Polyfilla Ready Mixed ist ein robuster Außenspachtel, der für alle Außenfüllarbeiten geeignet ist. Es härtet in 60 Minuten zu einem grauen, wetterfesten Finish aus, das Bolzen und Schrauben akzeptiert und nicht schrumpft oder reißt. Robuste wetterfeste Formulierung. Härtet in 60 Minuten zu einem grauen, wetterfesten Finish aus. Zuletzt bearbeitet: 2025-01-22 17:01

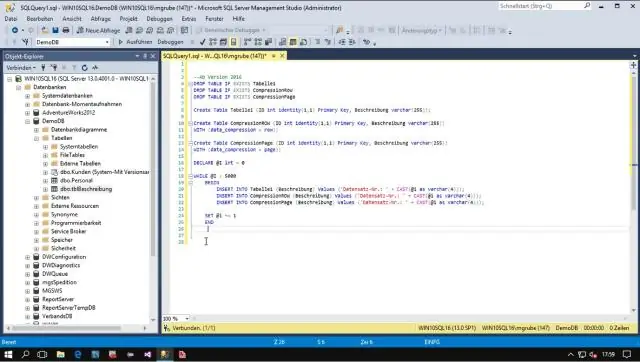

Die Antwort ist nein. Diese Zahl unterscheidet sich von einer lokalen Instanz von SQL Server. Soweit ich fertig bin, ist Version 12.0 die aktuellste Version. Da sowohl die Azure-Instanz als auch der SQL Server 2014 beide eine Produktversion von 12.0 haben, kommt es jetzt auf den Kompatibilitätsgrad für die Datenbanken für Azure an. Zuletzt bearbeitet: 2025-01-22 17:01

Phishing und Spear-Phishing sind sehr verbreitete Formen von E-Mail-Angriffen, die darauf abzielen, dass Sie eine bestimmte Aktion ausführen – normalerweise das Klicken auf einen schädlichen Link oder Anhang. Der Unterschied zwischen ihnen ist in erster Linie eine Frage der Ausrichtung. Spear-Phishing-E-Mails sind so konzipiert, dass nur ein einziger Empfänger antwortet. Zuletzt bearbeitet: 2025-06-01 05:06

Der erste Weg ist wie folgt: Drücken Sie F5. Word zeigt die Registerkarte Gehe zu des Dialogfelds Suchen und Ersetzen an. Wählen Sie auf der linken Seite des Dialogfelds Kommentar. Dies teilt Word mit, wohin Sie gehen möchten. Geben Sie im Feld Name des Prüfers eingeben den Namen der Person ein, die für den Kommentar verantwortlich ist. Klicken Sie auf die Schaltfläche Weiter. Zuletzt bearbeitet: 2025-01-22 17:01

Kodierung ist der Vorgang, bei dem Informationen durch automatische oder aufwendige Verarbeitung in unser Gedächtnissystem gelangen. Speicherung ist die Speicherung der Informationen, und das Abrufen ist der Vorgang, Informationen aus dem Speicher durch Abrufen, Wiedererkennen und Wiedererlernen ins Bewusstsein zu holen. Zuletzt bearbeitet: 2025-01-22 17:01

Tippen Sie auf dem Startbildschirm auf das Apps-Symbol. Es sieht normalerweise wie ein Bündel von Punkten am unteren Rand des Bildschirms aus. Wischen Sie nach links und rechts, bis Sie das Play Store-Symbol finden. Tipp Es an. Zuletzt bearbeitet: 2025-01-22 17:01

Aus Wikipedia, der freien Enzyklopädie. In der Informationssicherheit ist Computational Trust die Erzeugung von vertrauenswürdigen Autoritäten oder Benutzervertrauen durch Kryptographie. In zentralisierten Systemen basiert die Sicherheit typischerweise auf der authentifizierten Identität externer Parteien. Zuletzt bearbeitet: 2025-01-22 17:01

Das aktuelle 11' Macbook Air verwendet einen Intel i564-Bit-Prozessor. Die Core 2 Duo-Reihe war Intels erste 64-Bit-Consumer-Prozessoren. Ich denke, die kommerzielle Xeon-Linie als 64-Bit vor der Core 2 Duo-Linie. Alle i5- und i7intel-Prozessoren sind 64-Bit. Zuletzt bearbeitet: 2025-01-22 17:01

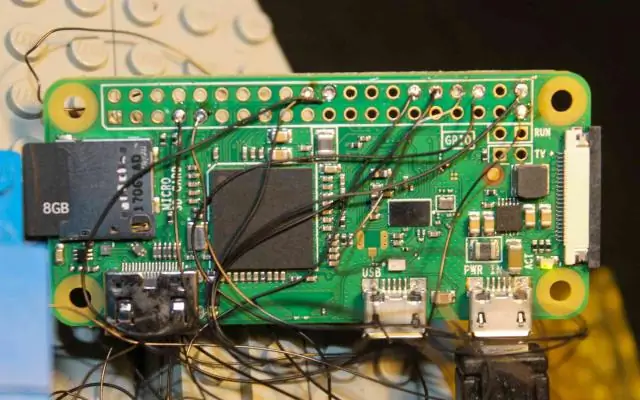

NTAG. NFC-Frontend-Lösungen sind Lese-ICs, die mit oder ohne Verwendung eines externen Mikrocontrollers betrieben werden können. Sie sind die kostengünstige Möglichkeit, einem System NFC hinzuzufügen. Zuletzt bearbeitet: 2025-06-01 05:06

: (ein Fenster) mit Rollläden abdecken.: (ein Geschäft, Geschäft usw.) für einen bestimmten Zeitraum oder für immer schließen. Zuletzt bearbeitet: 2025-01-22 17:01

Fast die gesamte Schwachsignalaktivität auf sechs tritt zwischen 50,1 und 50,4 MHz auf. Anruffrequenzen werden ausgiebig genutzt. Von 50.100 bis 50.125 ist ein 'DX Window', in dem von inländischen QSOs abgeraten wird. Die DX-Anruffrequenz beträgt 50,110. Zuletzt bearbeitet: 2025-01-22 17:01

Jedes der SysInternals-Tools in die Hände zu bekommen, ist so einfach wie das Aufrufen der Website, das Herunterladen der ZIP-Datei mit allen Dienstprogrammen oder das Abrufen der ZIP-Datei für die einzelne Anwendung, die Sie verwenden möchten. Entpacken Sie in jedem Fall und doppelklicken Sie auf das jeweilige Dienstprogramm, das Sie öffnen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

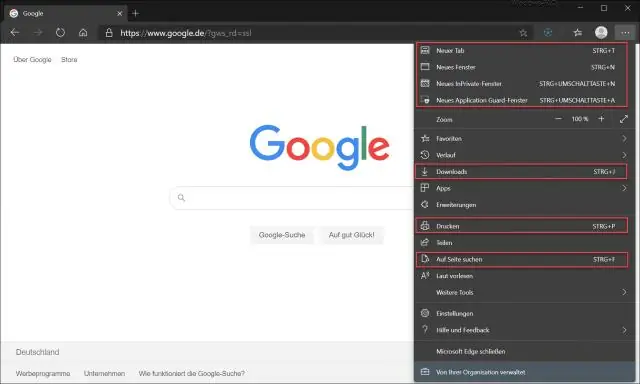

Datei herunterladen Rufen Sie drive.google.com auf. Klicken Sie auf eine Datei, um sie herunterzuladen. Um mehrere Dateien herunterzuladen, drücken Sie die Befehlstaste (Mac) oder Strg (Windows), während Sie auf andere Dateien klicken. Klicken Sie mit der rechten Maustaste und klicken Sie auf Herunterladen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Bedeutung der 30 beliebtesten Slang-Wörter dieser Tage Basic. Außerhalb des Chemieunterrichts beschreibt Basic etwas (oder jemanden), der extrem Mainstream ist. Zurück klatschen. Geist. Laune. Quittungen. Salzig. Schatten. Schüttelte. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Formular in Access ist ein Datenbankobjekt, mit dem Sie eine Benutzeroberfläche für eine Datenbankanwendung erstellen können. Ein „gebundenes“Formular ist eines, das direkt mit einer Datenquelle wie einer Tabelle oder Abfrage verbunden ist und zum Eingeben, Bearbeiten oder Anzeigen von Daten aus dieser Datenquelle verwendet werden kann. Zuletzt bearbeitet: 2025-01-22 17:01

Scrollen Sie zu Alle Apps und scrollen Sie dann nach unten zur App „Google Play Services“. Öffnen Sie die App-Details und tippen Sie auf die Schaltfläche „Stopp erzwingen“. Tippen Sie dann auf die Schaltfläche „Cache löschen“. Dies könnte einer der Gründe sein, warum Sie sich über die App nicht mit den Google-Servern verbinden können und die Fehlermeldung weiterhin angezeigt wird. Zuletzt bearbeitet: 2025-01-22 17:01

Weiß hat einen HSV-Wert von 0-255, 0-255.255. Schwarz hat einen HSV-Wert von 0-255, 0-255, 0. Die vorherrschende Beschreibung für Schwarz und Weiß ist der Begriff Wert. Die HSV-Werte werden dann im Code verwendet, um die Position eines bestimmten Objekts/einer bestimmten Farbe zu bestimmen, nach der der Roboter sucht. Zuletzt bearbeitet: 2025-01-22 17:01

Ordner erstellen Klicken Sie auf Ihrem Mac auf das Finder-Symbol im Dock, um ein Finder-Fenster zu öffnen, und navigieren Sie dann zu der Stelle, an der Sie den Ordner erstellen möchten. Wählen Sie „Datei“> „Neuer Ordner“oder drücken Sie Umschalt-Befehl-N. Geben Sie einen Namen für den Ordner ein und drücken Sie dann die Eingabetaste. Zuletzt bearbeitet: 2025-01-22 17:01

Die Hauptstruktur eines Lagers besteht normalerweise aus Stahl. Der Stahl liegt in Form von ineinandergreifenden Stangen und Rohren vor, die dann zusammengeschweißt werden, um einen hohen und dennoch haltbaren Rahmen zu schaffen, an dem die Verkleidung und das Dach befestigt werden können. Zuletzt bearbeitet: 2025-01-22 17:01

Word2PDF ist ein Online-Tool, das PDF-Dateien erstellt. In wenigen Sekunden steht die PDF-Datei zum Download bereit und Sie müssen nur auf die Schaltfläche Download klicken, um die konvertierte Datei auf Ihrem Computer zu speichern. Zuletzt bearbeitet: 2025-01-22 17:01

Python-Debugger-Befehle Wenn Sie mit Python arbeiten, können Sie während des Debuggens nicht nur den Code durchsehen, sondern auch den in der Befehlszeile geschriebenen Code ausführen oder sogar den Prozess beeinflussen, indem Sie den Wert der Variablen ändern. Python hat einen integrierten Debugger namens pdb. Zuletzt bearbeitet: 2025-01-22 17:01

Alphabet Inc. gab am 1. November 2019 seine Absicht bekannt, Fitbit zu übernehmen, vorbehaltlich der Genehmigungen. Der Deal bewertete Fitbit mit 2,1 Milliarden US-Dollar. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie dazu im Menü Extras auf Extras > Optionen > 3D-Ansicht (für den Mac wählen Sie Google Earth > Voreinstellungen > 3D-Ansicht) und ändern Sie die Abbildung ElevationExaggeration. Sie können ihn auf einen beliebigen Wert von 1 bis 3 einstellen, einschließlich Dezimalstellen. Eine übliche Einstellung ist 1,5, wodurch ein offensichtliches, aber natürliches Höhenbild erzielt wird. Zuletzt bearbeitet: 2025-01-22 17:01

Query String ist eine Gruppe von Schlüsselwörtern, die eine Anfrage an den Webserver senden. Diese Anforderungen werden verwendet, um Informationen (Parameter) von einer Seite zur anderen zu übergeben, und Sie können auf diese Informationen auf der empfangenden Seite zugreifen. Es enthält in den HTTP-Anfragen für eine bestimmte URL. Zuletzt bearbeitet: 2025-01-22 17:01

Der neue iPod nano ist der dünnste iPod aller Zeiten. Das 2,5-Zoll-Multi-Touch-Display ist fast doppelt so groß wie das Display des vorherigen iPod nano, sodass Sie mehr Musik, Fotos und Videos sehen können, die Sie lieben. Mit den Tasten können Sie schnell abspielen, pausieren, Songs wechseln oder die Lautstärke anpassen. Zuletzt bearbeitet: 2025-01-22 17:01

So fügen Sie einen Schlüssel auf der MacBook-Tastatur ein. Die InsorInsert-Taste befindet sich in den meisten Computertastaturen in der Nähe der Rücktaste. Außerdem ist es im Ziffernblock mit 0 vorhanden und funktioniert, wenn die Num-Taste ausgeschaltet ist. Zuletzt bearbeitet: 2025-01-22 17:01

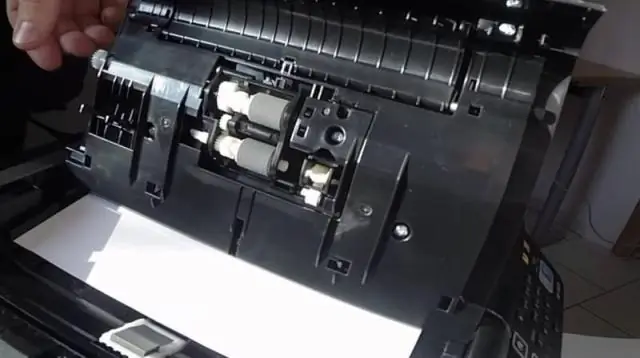

Starten eines Scans über das Bedienfeld des Produkts Stellen Sie sicher, dass Sie die Produktsoftware installiert und das Produkt mit Ihrem Computer oder Netzwerk verbunden haben. Legen Sie Ihr Original zum Scannen auf das Produkt. Drücken Sie ggf. den Home-Button. Wählen Sie Scannen. Wählen Sie eine der folgenden Scan-to-Optionen:. Zuletzt bearbeitet: 2025-01-22 17:01

VAKUUM VOLL. VACUUM FULL schreibt den gesamten Inhalt der Tabelle in eine neue Plattendatei und gibt den verschwendeten Speicherplatz an das Betriebssystem zurück. Dies führt zu einer Sperre auf Tabellenebene für die Tabelle und zu langsamen Geschwindigkeiten. VAKUUM VOLL sollte bei einem Hochlastsystem vermieden werden. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können ein R-Skript in RStudio öffnen, indem Sie in der Menüleiste auf Datei > Neue Datei > R-Skript gehen. RStudio öffnet dann ein neues Skript über Ihrem Konsolenfenster, wie in Abbildung 1-7 gezeigt. Zuletzt bearbeitet: 2025-06-01 05:06

Antwort: A: Antwort: A: Verbinden Sie My Passport und folgen Sie den Anweisungen (Sie werden gefragt, ob Sie das externe Laufwerk verwenden möchten, um Time Machine-Backups zu erstellen) Wenn Sie das TimeMachine-Symbol in der Menüleiste sehen möchten (auf der rechten Seite) , klicken Sie auf das Apfelsymbol in der Menüleiste und klicken Sie auf Systemeinstellungen. Zuletzt bearbeitet: 2025-01-22 17:01

LEKTION 1: ERSTE BILDER EINRICHTEN UND AUSFÜHREN SCHRITT 1: DOCKER INSTALLIEREN. Gehen Sie zu: https://www.docker.com/docker-mac oder https://www.docker.com/docker-windows. SCHRITT 2: DEN CLOUDBEES JENKINS-BEHÄLTER ZIEHEN UND FÜHREN. Bleiben Sie in Ihrem Docker-Terminalfenster. SCHRITT 3: DIES EIN WENIG PRAKTISCHER MACHEN. SCHRITT 4: ALLES ZUSAMMENSETZEN. Zuletzt bearbeitet: 2025-01-22 17:01

Stecken Sie den Briefschlitz in die Tür. Schieben Sie den Schlitz von der Außenseite der Tür in die Tür. Die innere Klappe sollte perfekt in das von Ihnen geschnittene Loch passen und die Schrauben sollten durch die Schraubenlöcher durch die Tür gehen. Kürzen Sie die Schrauben bei Bedarf. Zuletzt bearbeitet: 2025-01-22 17:01

Nachfolger: Microsoft Docs. Zuletzt bearbeitet: 2025-06-01 05:06

Nokia 7.1 Übersicht Steigern Sie die Qualität Ihrer mobilen Fotografie mit dem Nokia 7.1 Dual-SIM 64GB Smartphone. Mit dem Betriebssystem Android 8.1 Oreo wird dieses Telefon von einem Qualcomm Snapdragon 636 1,8 GHz Octa-Core-Prozessor (1,8 GHz Kryo260) und 4 GB RAM angetrieben. Zuletzt bearbeitet: 2025-01-22 17:01

Anzeichen dafür, dass Ihre Fenster nicht richtig installiert sind Es gibt sichtbare Lücken zwischen dem Fensterrahmen und der Fensterbank oder zwischen dem Rahmen und der Wand. Es ist merklich zugig oder stickig, oder Sie bemerken einen starken Anstieg Ihrer Energierechnungen. Sie sehen Lecks oder Anzeichen von Wasserschäden. Sie bemerken Kondensation zwischen den Fensterscheiben. Zuletzt bearbeitet: 2025-06-01 05:06