Wie viele Daten verbrauchen Sie beim Spielen von World of Warcraft? Standard-Raids verbrauchen nur 25 MB Daten pro Stunde, während 30-versus-30-Stoffwechsel im AlteracValley 160 MB Daten pro Stunde verbrauchen. Wenn Sie Voice-Chat verwenden, können Sie damit rechnen, während des Spiels bis zu doppelt so viele Daten zu verwenden. Zuletzt bearbeitet: 2025-06-01 05:06

Öffnen Sie Adobe InDesign und richten Sie ein Dokument für die Visitenkarte mit dem erforderlichen Beschnitt ein. "Platzieren" Sie das Kundenlogo (eine in Illustrator erstellte Vektordatei). Entwerfen und gestalten Sie den Text direkt in InDesign (es gibt großartige Werkzeuge für das Kerning usw.). Zuletzt bearbeitet: 2025-01-22 17:01

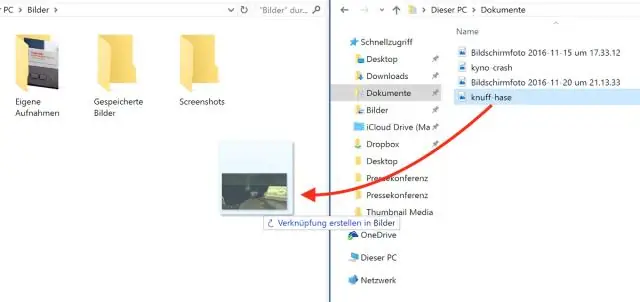

Erstellen Sie einen Ordner auf Ihrem Desktop in MicrosoftWindows Ein weiteres Menü wird angezeigt (Ihres sieht möglicherweise anders aus als meins!). Klicken Sie mit der linken Maustaste auf Ordner. Sie erhalten einen neuen Ordner auf Ihrem Desktop. Ihr Cursor wird automatisch in den Ordnernamen eingefügt, sodass Sie den Ordnernamen sofort eingeben können. Geben Sie den gewünschten Ordnernamen ein und drücken Sie die Eingabetaste. Zuletzt bearbeitet: 2025-01-22 17:01

Der Parameter nodesize gibt die Mindestanzahl von Beobachtungen in einem Endknoten an. Eine niedrigere Einstellung führt zu Bäumen mit einer größeren Tiefe, was bedeutet, dass mehr Splits bis zu den Endknoten durchgeführt werden. In einigen Standardsoftwarepaketen ist der Standardwert 1 für die Klassifizierung und 5 für die Regression. Zuletzt bearbeitet: 2025-01-22 17:01

Schritte Öffnen Sie das Schnelleinstellungsfeld Ihres Galaxy. Schalten Sie Ihr WLAN-Netzwerk ein. Öffnen Sie die Einstellungen-App Ihres Galaxy. Tippen Sie oben in den Einstellungen auf Verbindungen. Wischen Sie nach unten und tippen Sie auf Weitere Verbindungseinstellungen. Tippen Sie auf WLAN-Anrufe. Schieben Sie den Schalter für WLAN-Anrufe auf. Tippen Sie auf die Registerkarte Anrufeinstellungen. Zuletzt bearbeitet: 2025-01-22 17:01

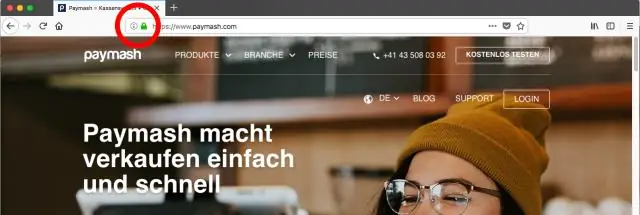

Wie aktiviere ich SSL in cPanel? Melden Sie sich bei Ihrem cPanel-Konto an. Klicken Sie im Abschnitt „Sicherheit“auf SSL/TLS. Nachdem Sie auf „SSL/TLS“geklickt haben, klicken Sie unter „SSL für Ihre Site (HTTPS) installieren und verwalten“auf „SSL-Sites verwalten“. Kopieren Sie den SSL-Zertifikatscode, den Sie von der Zertifizierungsstelle erhalten haben, und fügen Sie ihn einfach in das „Zertifikat“ein : (CRT)”. Zuletzt bearbeitet: 2025-06-01 05:06

Hinzufügen einer Facette zu einem Java EE-Projekt Klicken Sie in der Ansicht Projekt-Explorer der Java™ EE-Perspektive mit der rechten Maustaste auf das Projekt und wählen Sie dann Eigenschaften aus. Wählen Sie im Eigenschaftenfenster die Seite Projektfacetten aus. Klicken Sie auf Projekt ändern und aktivieren Sie die Kontrollkästchen neben den Facetten, die das Projekt haben soll. Zuletzt bearbeitet: 2025-01-22 17:01

In Oracle PL/SQL ist ein ROWNUM eine Pseudospalte, die die Zeilennummer in einer Ergebnismenge angibt, die von einer SQL-Abfrage abgerufen wird. Es beginnt mit der Zuweisung von 1 zur ersten Zeile und erhöht den ROWNUM-Wert mit jeder nachfolgenden zurückgegebenen Zeile. Ein Abfrageergebnissatz kann durch Filtern mit dem Schlüsselwort ROWNUM in der WHERE-Klausel eingeschränkt werden. Zuletzt bearbeitet: 2025-01-22 17:01

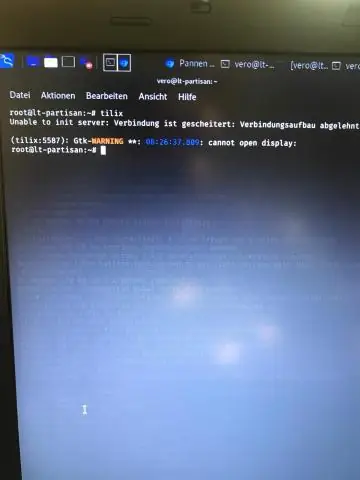

Führen Sie einen der folgenden Schritte aus: Drücken Sie Alt+F12. Wählen Sie Ansicht | Werkzeugfenster | Terminal aus dem Hauptmenü. Klicken Sie auf die Schaltfläche Terminal-Toolfenster. Bewegen Sie den Mauszeiger über die untere linke Ecke der IDE und wählen Sie dann Terminal aus dem Menü. Zuletzt bearbeitet: 2025-01-22 17:01

Checken Sie die Systemeinstellungen ein. Gehen Sie zu Einstellungen und wählen Sie "Über das Telefon" am unteren Rand der Liste. Das Feld Modellnummer zeigt Ihnen die Antwort. Zuletzt bearbeitet: 2025-06-01 05:06

Ein Datenverschlüsselungsschlüssel (DEK) ist eine Art von Schlüssel, der entwickelt wurde, um Daten mindestens einmal oder möglicherweise mehrmals zu verschlüsseln und zu entschlüsseln. Die Daten werden mit Hilfe desselben DEK verschlüsselt und entschlüsselt; daher muss ein DEK für die Entschlüsselung des generierten Chiffriertextes mindestens für eine bestimmte Dauer gespeichert werden. Zuletzt bearbeitet: 2025-01-22 17:01

Da Menschen die Menge an Informationen erhöhen, die sie auf Social-Media-Websites teilen, steigt auch der Bedarf an erhöhten Sicherheits- und Datenschutzkontrollen. Das Potenzial für Missbrauch und Datenschutzverletzungen ist einfach zu hoch, wenn Arbeitgeber Zugriff auf die Social-Media-Konten einer Person haben. Zuletzt bearbeitet: 2025-01-22 17:01

Mit Microsoft Word Mobile können Sie direkt auf Ihrem Telefon Word-Dokumente öffnen, bearbeiten und sogar neue erstellen. Gehen Sie einfach zum Office Hub, um zu beginnen. Um ein Word-Dokument an Orten zu öffnen, tippen Sie auf den Ort, an dem sich das Dokument befindet, und tippen Sie dann auf das Dokument. Streichen Sie zu Zuletzt verwendet und tippen Sie dann auf ein Dokument, das Sie kürzlich geöffnet haben. Tippen Sie auf Suchen. Zuletzt bearbeitet: 2025-01-22 17:01

Schritte zum Erinnern Schritt 1 − Erstellen Sie ein Gson-Objekt mit GsonBuilder. Erstellen Sie ein Gson-Objekt. Es ist ein wiederverwendbares Objekt. Schritt 2 - Deserialisieren Sie JSON in ein Objekt. Verwenden Sie die Methode fromJson(), um das Objekt aus dem JSON abzurufen. Schritt 3 – Serialisieren des Objekts in JSON. Verwenden Sie die Methode toJson(), um die JSON-String-Darstellung eines Objekts abzurufen. Zuletzt bearbeitet: 2025-06-01 05:06

Strapi ist ein kostenloses und Open-Source-Headless-CMS, das Ihre Inhalte überall bereitstellt, wo Sie sie brauchen. Behalten Sie die Kontrolle über Ihre Daten. Zuletzt bearbeitet: 2025-06-01 05:06

Das Verstehen von Subjekt und Prädikat ist der Schlüssel zum guten Satzschreiben. Das Subjekt eines vollständigen Satzes ist, um wen oder was der Satz geht, und das Prädikat sagt über dieses Subjekt aus. Der Hund ist das Subjekt des Satzes, denn der Satz sagt etwas über diesen Hund aus. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Ihre Kamera unter Windows10 nicht funktioniert, fehlen möglicherweise die Treiber nach einem kürzlich durchgeführten Update. Es ist auch möglich, dass Ihr Antivirenprogramm die Kamera blockiert oder Ihre Datenschutzeinstellungen den Kamerazugriff für einige Apps nicht zulassen. Zuletzt bearbeitet: 2025-01-22 17:01

Mischen Sie einfach eine halbe Tasse davon mit dem Saft von zwei Zitronen und Sie haben Ihren Termitenkiller. Gib es in eine Sprühflasche und sprühe die Mischung um den Bereich herum, in dem du die Termiten vermutest. Die saure Substanz tötet die Termiten bei Kontakt. Zuletzt bearbeitet: 2025-06-01 05:06

VIDEO Ähnlich kann man sich fragen, wie tief soll ich eine Sandbox machen? Wenn du möchtest einen Sandkasten bauen , messen Sie Ihren Umfang und graben Sie den Bereich bis a Tiefe von 6 Zoll. Fügen Sie dann eine etwa 10 cm breite Sandschicht hinzu, auf der die Bretter sitzen können, bevor Sie Ihre erste Brettschicht ablegen.. Zuletzt bearbeitet: 2025-01-22 17:01

GroupMe ermöglicht es Benutzern, alle Arten von Informationen mit jedem in der Gruppe zu kommunizieren. Benutzer haben jedoch Schwierigkeiten, wichtige oder bestimmte Nachrichten zu teilen und zu finden, weil: Sie in einem riesigen Stapel von Nachrichten schwer zu finden sind. Benutzer können keine Dinge wie das Anheften oder Speichern von Nachrichten tun, die sie möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Illustrator wird heute als Werkzeug sowohl für Grafikdesigner als auch für digitale Künstler angesehen, um viele verschiedene Arten digitaler Produkte zu erstellen. Beide sind jetzt Teil der leistungsstarken Creative Cloud-Suite von Adobe. Zuletzt bearbeitet: 2025-01-22 17:01

Das Real Time Streaming Protocol (RTSP) ist ein Netzwerksteuerungsprotokoll, das für die Verwendung in Unterhaltungs- und Kommunikationssystemen zur Steuerung von Streaming-Media-Servern entwickelt wurde. Das Protokoll wird zum Einrichten und Steuern von Mediensitzungen zwischen Endpunkten verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Grafische Merkmale sind Bilder und andere Bilder, die einen Text begleiten, um seine Bedeutung für den Leser zu verbessern. Einige Beispiele für grafische Funktionen sind Fotos, Zeichnungen, Karten, Diagramme und Diagramme. Zuletzt bearbeitet: 2025-01-22 17:01

So verbinden Sie VoIP mit einem Festnetzanschluss Verbinden Sie ein Ende des Ethernet-Kabels mit einem freien Port Ihres Routers oder Hochgeschwindigkeitsmodems. Verbinden Sie das zweite Ende des Ethernet-Kabels mit dem Internet-Port des VoIP-Adapters Ihres VoIP-Dienstanbieters. Verbinden Sie ein Ende des Telefonkabels mit dem Telefonanschluss des VoIP-Adapters, der mit „Line 1“oder „Phone 1“gekennzeichnet ist. Zuletzt bearbeitet: 2025-01-22 17:01

Nicht verschlüsselt bedeutet, dass die Kommunikation auf der Site nicht gesichert ist, was die meisten Browser heutzutage ständig verbessern. Zitieren. Eine sichere Verbindung ist ein verschlüsselter Informationsaustausch zwischen der besuchten Website und dem Internet Explorer. Zuletzt bearbeitet: 2025-01-22 17:01

Sys. dm_exec_sessions ist eine serverweite Ansicht, die Informationen zu allen aktiven Benutzerverbindungen und internen Aufgaben anzeigt. Diese Informationen umfassen Client-Version, Client-Programmname, Client-Anmeldezeit, Anmeldebenutzer, aktuelle Sitzungseinstellungen und mehr. Verwenden Sie sys. Zuletzt bearbeitet: 2025-01-22 17:01

Eine präemptive VM (PVM) ist eine Instanz einer virtuellen Maschine (VM) von Google Compute Engine (GCE), die zu einem steilen Rabatt erworben werden kann, solange der Kunde akzeptiert, dass die Instanz nach 24 Stunden beendet wird. Zuletzt bearbeitet: 2025-06-01 05:06

Ursprünglich beantwortet: Was ist der ifstream in C++? ifstream in c++ ist eine Stream-Klasse, die für Inputfile-Stream steht. Dies wird zum Lesen von Daten aus einer Datei verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Melden Sie sich an und wählen Sie die Option 'Prüfungen für ein anderes Testprogramm anzeigen' und wählen Sie OracleCertification Program. Gehen Sie zu certview.oracle.com. Wählen Sie Erstbenutzer aus und melden Sie sich mit Ihrem Oracle Web Account-Benutzernamen und -Kennwort an. Geben Sie die Oracle Testing ID und die E-Mail-Adresse aus Ihrem Pearson VUE-Profil an. Zuletzt bearbeitet: 2025-01-22 17:01

Firewire (auch IEEE 1394 genannt) ist neben USB ein weiterer beliebter Anschluss zum Hinzufügen von Peripheriegeräten zu Ihrem Computer. Firewire wird am häufigsten verwendet, um digitale Camcorder, externe Festplatten und andere Geräte anzuschließen, die von den hohen Übertragungsraten (bis zu 480 Mbit/s) profitieren können, die von der Firewire-Verbindung unterstützt werden. Zuletzt bearbeitet: 2025-06-01 05:06

Die DFS-Replikation ist eine Rolle von Windows Server, die sie verwenden kann, um Dateiserver über das LAN oder das Internet zu replizieren. Die DFS-Replikation (Distributed File System) verwendet einen Komprimierungsalgorithmus als Remote Differential Compression (RDC), um nur die Änderungen im Dateiblock statt der gesamten Datei zu replizieren. Zuletzt bearbeitet: 2025-01-22 17:01

LogManager wird verwendet, um Konfigurationseigenschaften des Protokollierungs-Frameworks zu verwalten und einen hierarchischen Namespace aller benannten Logger-Objekte zu verwalten. Zuletzt bearbeitet: 2025-01-22 17:01

Ursprünglich beantwortet: Ist Java schwer zu erlernen? Nicht härter als jede andere Programmiersprache und deutlich einfacher als viele andere. Es ist eine ziemlich gute Erstsprache zum Erlernen, da Sie einige einfache Dinge ziemlich leicht tun können und die Arten von Fehlern, die Sie wahrscheinlich machen werden, leicht verstanden und korrigiert werden können. Zuletzt bearbeitet: 2025-01-22 17:01

Fragen im Vorstellungsgespräch für Full-Stack-Entwickler: Was ist die wichtigste Programmiersprache für Ihren Job? An welchen Coding-Projekten arbeiten Sie derzeit? Was ist Ihrer Meinung nach die wichtigste Eigenschaft eines Full Stack Developers? Wie halten Sie sich über die Entwicklungen in der Technologiebranche auf dem Laufenden? Beschreiben Sie eine Zeit, in der Sie bei Ihren Pflichten einen Fehler gemacht haben. Zuletzt bearbeitet: 2025-01-22 17:01

So fügen Sie Ihrem Projekt mithilfe von Wsdl.exe eine Proxyklasse hinzu Verwenden Sie an einer Eingabeaufforderung Wsdl.exe, um eine Proxyklasse zu erstellen, und geben Sie (mindestens) die URL zum Berichtsserver-Webdienst an. Das WSDL-Tool akzeptiert eine Reihe von Eingabeaufforderungsargumenten zum Generieren eines Proxys. Zuletzt bearbeitet: 2025-01-22 17:01

Schritte zum verlustfreien Konvertieren von VOB in MKV Laden Sie VOB-Dateien. Legen Sie Ihre DVD in Ihr DVD-Laufwerk ein und suchen Sie dann Ihre VOB-Dateien im ViDEO_TS-Ordner. Wählen Sie MKV als Ausgabevideoformat. Wählen Sie 'MKV' als Ausgabeformat aus 'Profil' > 'CommonVideo' als Ausgabeformat. Beginnen Sie mit der Konvertierung von VOB- in MKV-Videos. Zuletzt bearbeitet: 2025-06-01 05:06

Nachdem der FixMeStick gestartet ist, stellt er eine Internetverbindung her, sucht nach Produktaktualisierungen, lädt die neuesten Malware-Signaturen herunter und startet seinen Malware-Entfernungsscan. Dies alles geschieht ohne Zutun des Benutzers. Tatsächlich erscheint ein Hinweis, dass Sie eine Pause einlegen sollten, da der Scan Stunden dauern kann. Zuletzt bearbeitet: 2025-01-22 17:01

Im Folgenden sind die Schritte zum Erstellen eines einfachen Spring Boot-Projekts aufgeführt. Schritt 1: Öffnen Sie die Spring-Initialisierung https://start.spring.io. Schritt 2: Geben Sie den Gruppen- und Artefaktnamen an. Schritt 3: Klicken Sie nun auf die Schaltfläche Generieren. Schritt 4: Extrahieren Sie die RAR-Datei. Schritt 5: Importieren Sie den Ordner. SpringBootExampleApplication.java. pom.xml. Zuletzt bearbeitet: 2025-01-22 17:01

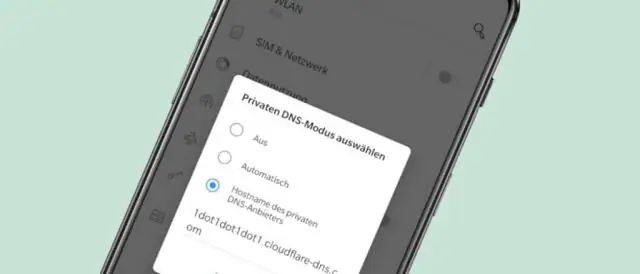

Standard-DNS ist nirgendwo verschlüsselt. DNSSEC hat kryptographisch signierte (aber immer noch nicht verschlüsselte) Antworten. Im Laufe der Jahre gab es einige nicht standardmäßige Ideen und Implementierungen, aber nichts Wesentliches. Zuletzt bearbeitet: 2025-01-22 17:01

Einige Beispiele für gebräuchliche Substantive sind Dinge wie Tisch, Hund, Stadt, Liebe, Film, Ozean, Buch. Ein Eigenname ist ein Nomen, das sich auf eine bestimmte Person, einen Ort, eine Sache, ein Tier oder eine Idee bezieht. Alles um dich herum ist ein Substantiv, und daher ist es für dein Schreiben wichtig zu lernen, gebräuchliche und Eigennamen zu identifizieren. Zuletzt bearbeitet: 2025-01-22 17:01