Um den erweiterten Bearbeitungsmodus zu öffnen, klicken Sie auf den Link "Erweiterte Bearbeitung" in der oberen rechten Ecke (unter den Schaltflächen Speichern/Bestellen). Bestimmte Aktionen, wie das Hinzufügen eines Aufklebers oder eines neuen Textfelds, versetzen Sie automatisch in den erweiterten Bearbeitungsmodus. Zuletzt bearbeitet: 2025-01-22 17:01

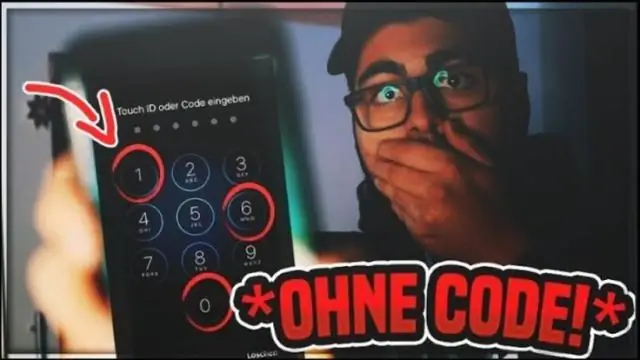

Sie sind: Windows-L. Drücken Sie die Windows-Taste und die L-Taste auf Ihrer Tastatur. Tastenkombination für das Schloss! Strg-Alt-Entf. Drücken Sie Strg-Alt-Entf. Start Knopf. Tippen oder klicken Sie auf die Schaltfläche Start in der unteren linken Ecke. Automatische Sperre über Bildschirmschoner. Sie können Ihren PC so einstellen, dass er automatisch gesperrt wird, wenn der Bildschirmschoner erscheint. Zuletzt bearbeitet: 2025-01-22 17:01

Entity Framework Fluent API wird verwendet, um Domänenklassen zu konfigurieren, um Konventionen zu überschreiben. Die EF Fluent API basiert auf einem Fluent API Design Pattern (auch bekannt als Fluent Interface), bei dem das Ergebnis durch Methodenverkettung formuliert wird. Sie können Data Annotation-Attribute und die Fluent API gleichzeitig verwenden. Zuletzt bearbeitet: 2025-01-22 17:01

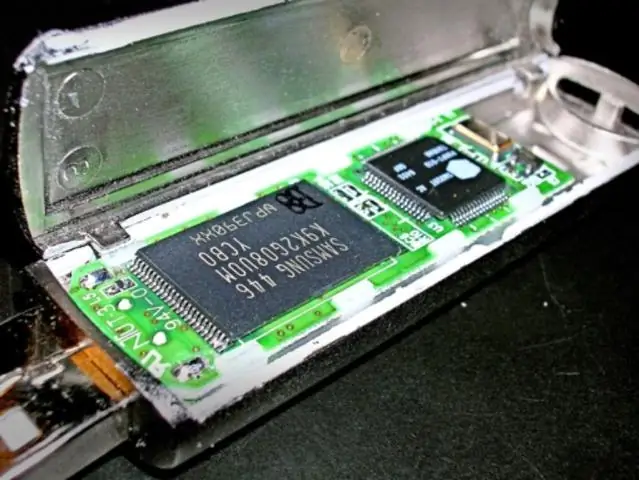

Ein Motherboard ist einer der wesentlichen Bestandteile Ihres Mobiltelefons. Es ist ein Herz für Ihr Mobiltelefon wie die CPU eines Computers, über das es läuft. Es hält viele der entscheidenden Komponenten Ihres Handys zusammen. Zuletzt bearbeitet: 2025-01-22 17:01

Replay-Angriffe können verhindert werden, indem jede verschlüsselte Komponente mit einer Sitzungs-ID und einer Komponentennummer versehen wird. Die Verwendung dieser Kombination von Lösungen verwendet nichts, was voneinander abhängig ist. Da es keine gegenseitigen Abhängigkeiten gibt, gibt es weniger Schwachstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Erhöhen Sie die Lautstärke in der Einstellungs-App Öffnen Sie die Einstellungs-App. Tippen Sie auf Töne und Haptik. Verwenden Sie den Schieberegler Klingelton und Benachrichtigungen, um die Lautstärke ganz zu erhöhen. Wenn Sie nichts hören, liegt möglicherweise ein Problem mit Ihrem iPhone-Lautsprecher vor. Zuletzt bearbeitet: 2025-01-22 17:01

Es gibt zwei Arten von Datenwörterbüchern – Aktiv und Passiv. Zuletzt bearbeitet: 2025-01-22 17:01

Die Anwendungscontainerisierung ist eine Virtualisierungsmethode auf Betriebssystemebene, die verwendet wird, um verteilte Anwendungen bereitzustellen und auszuführen, ohne eine ganze virtuelle Maschine (VM) für jede Anwendung zu starten. Mehrere isolierte Anwendungen oder Dienste laufen auf einem einzigen Host und greifen auf denselben Betriebssystemkernel zu. Zuletzt bearbeitet: 2025-01-22 17:01

Es gibt eine Einstellung zum Spiegeln von Bildern. Wenn Sie (wenn die Frontkamera ausgewählt ist) auf das Zahnrad in der Ecke klicken, scrollen Sie im Menü nach unten und Sie finden "Bilder als gespiegelt speichern". Zuletzt bearbeitet: 2025-01-22 17:01

Das iPhone XS und das iPhone XS Max werden beide mit 4 GB RAM ausgeliefert. Das iPhone XR verfügt über 3 GB RAM, die gleiche Menge wie beim inzwischen eingestellten iPhone X. Zuletzt bearbeitet: 2025-01-22 17:01

Hadoop-Streaming. Hadoop-Streaming ist ein Dienstprogramm, das mit der Hadoop-Distribution geliefert wird. Mit dem Dienstprogramm können Sie Map/Reduce-Jobs mit jeder ausführbaren Datei oder jedem Skript als Mapper und/oder Reducer erstellen und ausführen. Zuletzt bearbeitet: 2025-01-22 17:01

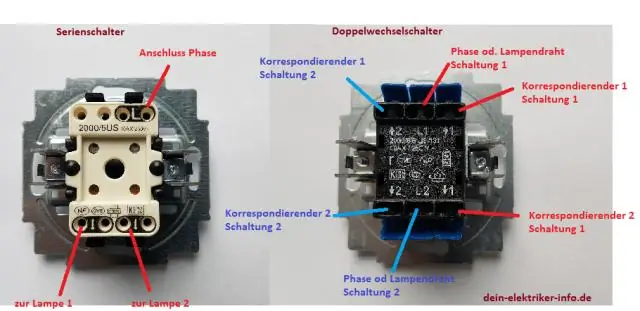

Es ist üblich, haushaltsübliche Wandsteckdosen zu beschreiben, die unter Verwendung der Geräteklemmen als in Reihe geschaltet sind. Tatsächlich sind jedoch alle Haushaltssteckdosen immer parallel und niemals in Reihe geschaltet. In einer Reihenschaltung muss an jedem Gerät Strom durch eine Last fließen. Zuletzt bearbeitet: 2025-01-22 17:01

Beeinflusst: C++. Zuletzt bearbeitet: 2025-01-22 17:01

Ja, Sie können wirklich kostenlos über das Internet telefonieren. PC-to-Phone-Programme sind Programme, die einen kostenlosen Anruf von Ihrem Computer zu einer echten Telefonnummer tätigen können, sodass Sie nicht einmal selbst ein Telefon benötigen. App-to-Phone-Software sind solche, die kostenlose Internetanrufe von einem mobilen Gerät zu einer echten Nummer tätigen. Zuletzt bearbeitet: 2025-01-22 17:01

In den Sozialwissenschaften ist Kodierung ein analytischer Prozess, bei dem Daten sowohl in quantitativer Form (zB Ergebnisse von Fragebögen) als auch in qualitativer Form (zB Interviewtranskripte) kategorisiert werden, um die Analyse zu erleichtern. Ein Zweck der Codierung besteht darin, die Daten in eine für die computergestützte Analyse geeignete Form umzuwandeln. Zuletzt bearbeitet: 2025-01-22 17:01

In Python-Strings ist der Backslash '' ein Sonderzeichen, auch 'Escape'-Zeichen genannt. Es wird bei der Darstellung bestimmter Leerzeichen verwendet: ' ' ist ein Tabulator, ' ' ist ein Zeilenumbruch und ' ' ist ein Wagenrücklauf. Umgekehrt wird durch das Präfixieren eines Sonderzeichens mit '' ein gewöhnliches Zeichen daraus. Zuletzt bearbeitet: 2025-01-22 17:01

Beschreiben Sie die Rolle, die Sie in einem agilen Team gespielt haben, das SM-, PO- oder Scrum-Teammitglied sein kann, und wie Sie in Ihrem Team beigetragen haben. Beschreiben Sie die Agile-Zeremonien, an denen Sie teilgenommen haben. Beschreiben Sie den positiven Faktor, den Sie in das Team einbringen. Beschreiben Sie das Projekt, an dem Sie beteiligt waren. Zuletzt bearbeitet: 2025-06-01 05:06

Alles, was Sie tun müssen, ist: Laden Sie die T-Mobile Tuesdays App aus dem Apple App Store oder Google Play Store herunter. Melden Sie sich mit Ihrer T-Mobile-Rufnummer an. Fordern Sie Ihre Geschenke jeden Dienstag mit der App an. Zuletzt bearbeitet: 2025-01-22 17:01

Der Zweck des OSI-Referenzmodells besteht darin, Anbietern und Entwicklern eine Anleitung zu geben, damit die von ihnen erstellten digitalen Kommunikationsprodukte und Softwareprogramme zusammenarbeiten können, und einen klaren Rahmen zu schaffen, der die Funktionen eines Netzwerk- oder Telekommunikationssystems beschreibt. Zuletzt bearbeitet: 2025-01-22 17:01

So installieren Sie Office 2007 auf einem Mac Beenden Sie alle Anwendungen und deaktivieren Sie Ihre Antivirensoftware. Legen Sie die Microsoft Office-CD-ROM in Ihr CD-Laufwerk ein. Ziehen Sie den Ordner „Microsoft Office“in Ihren Ordner „Anwendungen“. Dadurch wird Microsoft Office auf Ihre Festplatte kopiert. Öffnen Sie eine Anwendung in der Officesuite (z. B. Microsoft Word). Zuletzt bearbeitet: 2025-01-22 17:01

NULL-Werte im Fremdschlüssel Ein Fremdschlüssel, dessen Spalten NOT NULL auslassen, kann NULL-Werte enthalten, selbst wenn der Primärschlüssel keine NULL-Werte enthält. So können Sie Zeilen in die Tabelle einfügen, auch wenn deren Fremdschlüssel noch nicht bekannt ist. Zuletzt bearbeitet: 2025-01-22 17:01

Zur Website Willkommen | USPS. Gehen Sie dann zu USPS.com® - Standorte suchen. Auf der linken Seite unter den Wörtern Standorttypen sehen Sie ein Dropdown-Feld mit der Aufschrift „Post OfficesTM“und „Approved Postal ProvidersTM“. Rufen Sie das aufgeführte Postamt an und vergewissern Sie sich, dass es sich tatsächlich um das Büro handelt, das Ihre Post zustellt. Zuletzt bearbeitet: 2025-01-22 17:01

Um das 'mysql'-Modul herunterzuladen und zu installieren, öffnen Sie das Command Terminal und führen Sie Folgendes aus: C:BenutzerIhr Name>npm install mysql. var mysql = require('mysql'); Führen Sie 'demo_db_connection.js' aus C:UsersYour Name>node demo_db_connection.js. In Verbindung gebracht! con. connect(function(err) {if (err) throw err; console. Zuletzt bearbeitet: 2025-01-22 17:01

12 Möglichkeiten, Ihre analytischen Denkfähigkeiten zu verbessern Lesen Sie regelmäßig mehr. Eine gute Möglichkeit, Ihre analytischen Fähigkeiten zu erweitern, ist die Kraft des geschriebenen Wortes. Hören Sie Podcasts. Übung. Spiele Denkspiele. Umgeben Sie sich mit verschiedenen Persönlichkeiten. Führen Sie ein Tagebuch. Lernen Sie jeden Tag etwas Neues. Machen Sie einen Online-Kurs. Zuletzt bearbeitet: 2025-01-22 17:01

Die Idee von Input und Output besteht zunächst darin, Daten zwischen Komponenten auszutauschen. Sie sind ein Mechanismus zum Senden/Empfangen von Daten von einer Komponente zu einer anderen. Input wird zum Empfangen von Daten verwendet, während Output zum Senden von Daten verwendet wird. Die Ausgabe sendet Daten, indem Ereignisproduzenten, normalerweise EventEmitter-Objekte, bereitgestellt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Die SQL SELECT TOP-Anweisung wird verwendet, um Datensätze aus einer oder mehreren Tabellen in einer Datenbank abzurufen und die Anzahl der zurückgegebenen Datensätze basierend auf einem festen Wert oder Prozentsatz zu begrenzen. TIPP: SELECT TOP ist die proprietäre Version von Microsoft, um Ihre Ergebnisse einzuschränken und kann in Datenbanken wie SQL Server und MSAccess verwendet werden. Zuletzt bearbeitet: 2025-01-22 17:01

Sie gehen zu Fotos und gehen dann die obersten drei Wörter durch. Fotos bearbeiten, Fotos organisieren und weitere Fotos hinzufügen. Klicken Sie auf Fotos organisieren und ordnen Sie sie in beliebiger Reihenfolge an. Zuletzt bearbeitet: 2025-01-22 17:01

Es ist immer unsere Empfehlung, Gehäuse mit mindestens 3 Lüftern (oder zumindest Steckplätzen zum eigenen Hinzufügen) für Gaming-Systeme zu kaufen, ohne Netzteil, CPU- und GPU-Lüfter zu zählen. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie Ihr Profilbild auf demselben Computer erstellt haben, sollte dieses Bild bereits im Ordner %appdata%SkypePictures gespeichert sein. Klicken Sie mit der rechten Maustaste auf Ihr Profilbild und wählen Sie die Option "Bild speichern unter". Zuletzt bearbeitet: 2025-01-22 17:01

Um YouTube entsperren zu verwenden, suchen Sie das Suchfeld unten auf der Seite. Nehmen Sie als Nächstes die URL des Videos, das Sie entsperren möchten, und fügen Sie es in dieses Feld ein. Wenn Sie auf Los klicken, wählt YouTube aufheben einen Server aus Europa und lädt das Video von diesem Ort. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Datenspeicher ist ein Repository zum dauerhaften Speichern und Verwalten von Datensammlungen, die nicht nur Repositorys wie Datenbanken, sondern auch einfachere Speichertypen wie einfache Dateien, E-Mails usw. umfassen. Eine Datenbank ist eine Reihe von Bytes, die von einem Datenbankverwaltungssystem (DBMS) verwaltet wird. Zuletzt bearbeitet: 2025-01-22 17:01

George Eastman. Zuletzt bearbeitet: 2025-06-01 05:06

Länder und Regionen # Land / Region Anzahl der Geschäfte 1 Vereinigte Staaten 271 2 Japan 12 3 Vereinigtes Königreich 38 4 Kanada 29. Zuletzt bearbeitet: 2025-01-22 17:01

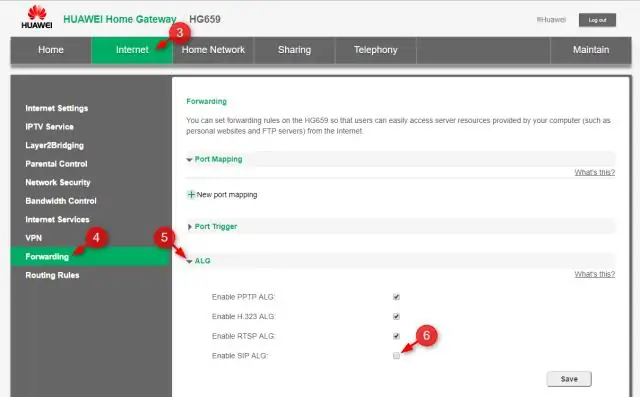

NETGEAR NAT-Filtering Deaktivieren von SIP ALG Dieser Zweck besteht darin, Probleme zu vermeiden, die von der Firewall eines Routers während eines VoIP-Anrufs verursacht werden. Überraschenderweise ist SIP ALG standardmäßig in allen NETGEAR Routern aktiviert, aber Sie können es jederzeit deaktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden Sie Ihr iPhone, um es aufzuspüren. Sie können Find My iPhone verwenden, um Ihr verlegtes iPhone aufzuspüren, aber was ist mit Bluetooth-Geräten, die keine ähnliche Funktion bieten, wie Ihr Fitbit? Auch das können Sie mit Hilfe Ihres iPhones und etwas Glück aufspüren. Ja, ich habe mein Fitbit gefunden, aber überhaupt nicht dort, wo ich es erwartet hatte. Zuletzt bearbeitet: 2025-01-22 17:01

Schulung und Office-Support sind ein Bereich, in dem Sie MOS-Zertifizierungen finden, die als Jobanforderung angegeben sind. Nur weil Sie Word, Excel, PowerPoint, Outlook oder Access regelmäßig verwenden, lohnt es sich nicht, sich zertifizieren zu lassen. Es könnte sich lohnen, ein oder zwei Kurse zur Verwendung eines Microsoft Office-Produkts zu belegen. Zuletzt bearbeitet: 2025-01-22 17:01

Responsive Design ist ein Ansatz zur Webseitenerstellung, der flexible Layouts, flexible Bilder und kaskadierende Stylesheet-Medienabfragen nutzt. Das Ziel von Responsive Design ist es, Webseiten zu erstellen, die die Bildschirmgröße und -ausrichtung des Besuchers erkennen und das Layout entsprechend ändern. Zuletzt bearbeitet: 2025-01-22 17:01

Deduktives Denken ist eine wissenschaftliche Methode, die verwendet wird, um eine Hypothese zu beweisen oder eine Wahrheit auf der Grundlage von Logik abzuleiten. *Kakteen sind Pflanzen und alle Pflanzen betreiben Photosynthese; Kakteen betreiben daher Photosynthese. *Dieser Hund knurrt, seien Sie also vorsichtig, sonst könnten Sie gebissen werden. (Es ist logisch, dass der Hund wütend ist, er könnte beißen.). Zuletzt bearbeitet: 2025-01-22 17:01

UCLA-Student Charley Kline versucht, den Text „login“über den ersten Link im ARPANET, dem Vorläufer des modernen Internets, an einen Computer des Stanford Research Institute zu übertragen. Nachdem die Buchstaben „l“und „o“gesendet wurden, stürzte das System ab, wodurch die erste jemals im Internet gesendete Nachricht „lo“wurde. Zuletzt bearbeitet: 2025-06-01 05:06

Die Methode onActivityCreated() wird nach onCreateView() und vor onViewStateRestored() aufgerufen. onDestroyView(): Wird aufgerufen, wenn die zuvor von onCreateView() erstellte Ansicht vom Fragment getrennt wurde. Zuletzt bearbeitet: 2025-01-22 17:01