Fragen sind oft knifflig und beinhalten Simulationen. Die Network+-Prüfung ist jedoch nicht allzu schwierig, und mit den richtigen Materialien und einem anständigen Lernaufwand wird es Ihnen gut gehen. Es ist nicht ungewöhnlich, es im ersten Anlauf zu bestehen. Es ist auch einfacher als Ciscos ähnliche CCNA-Prüfung. Zuletzt bearbeitet: 2025-01-22 17:01

Um den Massenmittelpunkt eines starren Objekts wie einer Wasserflaschenrakete zu finden, balancieren Sie die Rakete auf Ihrem Finger, sodass die Rakete horizontal steht. Der Massenmittelpunkt ist ein Punkt direkt über Ihrem Finger. Der Massenschwerpunkt kann näher an das Nasenkonusende einer Rakete verschoben werden, indem etwas Masse in der Nähe des Nasenkonus hinzugefügt wird. Zuletzt bearbeitet: 2025-01-22 17:01

So verschieben Sie Docker-Images in die interne Openshift-Registrierung und erstellen daraus eine Anwendung. Besorgen Sie sich die Cluster-IP-Adresse der internen Docker-Registrierung. Markieren Sie das lokale Image mit der internen Docker-Registrierung. Besorgen Sie sich das Authentifizierungstoken und melden Sie sich bei der Inter Docker-Registrierung an. Verschieben Sie das markierte Bild in die interne Registrierung. Zuletzt bearbeitet: 2025-01-22 17:01

Angular ist eine Plattform und ein Framework zum Erstellen von Single-Page-Clientanwendungen in HTML und TypeScript. Es implementiert Kern- und optionale Funktionen als eine Reihe von TypeScript-Bibliotheken, die Sie in Ihre Apps importieren. Die Architektur einer Angular-Anwendung beruht auf bestimmten grundlegenden Konzepten. Zuletzt bearbeitet: 2025-06-01 05:06

KVO, was für Key-Value Observing steht, ist eine der Techniken zur Beobachtung der Programmzustandsänderungen, die in Objective-C und Swift verfügbar sind. Das Konzept ist einfach: Wenn wir ein Objekt mit einigen Instanzvariablen haben, ermöglicht KVO anderen Objekten die Überwachung von Änderungen für jede dieser Instanzvariablen. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie auf die Registerkarte Datei, klicken Sie auf Optionen, und klicken Sie dann auf die Kategorie Add-Ins. Wählen Sie im Feld Verwalten die Option Excel-Add-Ins aus, und klicken Sie dann auf Los. Wenn Sie Excel für Mac verwenden, gehen Sie im Dateimenü zu Extras > Excel-Add-Ins. Aktivieren Sie im Feld Add-Ins das Kontrollkästchen Analysis ToolPak, und klicken Sie dann auf OK. Zuletzt bearbeitet: 2025-01-22 17:01

Entfernen des Dreiwegeschalters vom Stromkreis Beginnen Sie mit dem Dreiwegeschalter, der entfernt wird. Entfernen Sie die Schrauben der Schalterabdeckplatte mit dem Schlitzschraubendreher und entfernen Sie dann die beiden Schalterschrauben. Ziehen Sie den Schalter vorsichtig heraus und achten Sie darauf, keinen der drei Drähte zu berühren oder kurzzuschließen. Zuletzt bearbeitet: 2025-01-22 17:01

Es wurde im Januar 1994 von Jerry Yang und DavidFilo gegründet, die Absolventen der Elektrotechnik waren, als sie eine Website namens 'Jerry and David's Guide to the World WideWeb' erstellten. Der Leitfaden war ein Verzeichnis anderer Websites, das in einer Hierarchie organisiert war, im Gegensatz zu einem durchsuchbaren Seitenindex. Zuletzt bearbeitet: 2025-01-22 17:01

Das AngularJS stellt einen Kontrolldienst namens AJAX – $http bereit, der dazu dient, alle Daten zu lesen, die auf den entfernten Servern verfügbar sind. Die Nachfrage nach den gewünschten Datensätzen wird erfüllt, wenn der Server den Datenbankaufruf unter Verwendung des Browsers durchführt. Die Daten werden meist im JSON-Format benötigt. Zuletzt bearbeitet: 2025-06-01 05:06

Vorteile von SCSI: Das moderne SCSI kann sogar serielle Kommunikation mit verbesserten Datenraten, besserer Fehlerzuordnung, verbesserten Kabelverbindungen und größerer Reichweite durchführen. Der andere Vorteil von SCSI-Laufwerken gegenüber IDE ist, dass es das noch funktionierende Gerät deaktivieren kann. Zuletzt bearbeitet: 2025-01-22 17:01

Einführung in die digitale Technologie ist ein Grundkurs für Computerprogrammierung und Web-/Digitalkommunikationskurse. Es wurde entwickelt, um Schülern zu helfen, eine digitale Welt zu verstehen, zu kommunizieren und sich an sie anzupassen, da sie sich auf ihr persönliches Leben, die Gesellschaft und die Geschäftswelt auswirkt. Zuletzt bearbeitet: 2025-01-22 17:01

SOLIDWORKS Standardvorlagendateien, die zum Starten eines neuen Teils, einer neuen Baugruppe oder eines neuen Zeichnungsdokuments verwendet werden, befinden sich in den Ordnern, die unter Extras > Optionen > Dateispeicherorte > Dokumentvorlagen angegeben sind. Jeder Ordner wird durch eine Registerkarte im Dialogfeld 'Neues SOLIDWORKS Dokument' dargestellt. Zuletzt bearbeitet: 2025-01-22 17:01

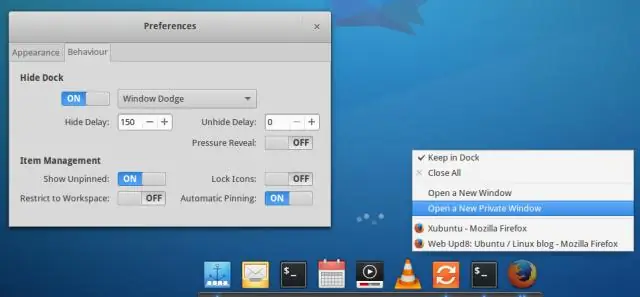

Gehen Sie zu Systemeinstellungen und wählen Sie Dock aus der linken Seitenleiste. Hier sehen Sie die Option, den Launcher (in Ubuntu 17.10 heißt er Dock) nach unten oder nach rechts zu verschieben. Wählen Sie in den Einstellungen Dock und Sie sehen die Option "Position auf dem Bildschirm". (Bitte beachten Sie, dass Unity seit Ubuntu 17.10 durch GNOME ersetzt wurde.). Zuletzt bearbeitet: 2025-01-22 17:01

Instanzvariable in Java wird von Objekten verwendet, um ihre Zustände zu speichern. Variablen, die ohne das Schlüsselwort STATIC definiert sind und außerhalb jeder Methodendeklaration stehen, sind objektspezifisch und werden als Instanzvariablen bezeichnet. Sie werden so genannt, weil ihre Werte instanzspezifisch sind und nicht zwischen den Instanzen geteilt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Heimat')); Kopieren Sie die Datei JAVA_HOMElibsecuritycacerts in einen anderen Ordner. So importieren Sie Zertifikate in cacerts: Öffnen Sie den Windows Explorer und navigieren Sie zur Datei cacerts, die sich im Unterordner jrelibsecurity befindet, in dem AX Core Client installiert ist. Erstellen Sie eine Sicherungskopie der Datei, bevor Sie Änderungen vornehmen. Zuletzt bearbeitet: 2025-01-22 17:01

Der ITIL-Lebenszyklus für Services umfasst die Phasen Service Strategy, Service Design, Service Transition, Service Operation und Continuous Service Improvement. Wie aus der Abbildung ersichtlich, bildet die Service Strategy den Kern des ITIL-Lebenszyklus. Zuletzt bearbeitet: 2025-06-01 05:06

Adjektiv. von oder in Bezug auf den Zenit; befindet sich im oder nahe dem Zenit. (einer Karte) gezeichnet, um die tatsächliche Richtung eines beliebigen Punktes vom Mittelpunkt aus anzuzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Softwarearchitektur ist das Design des gesamten Systems, während Softwaredesign den Schwerpunkt auf einer bestimmten Modul- / Komponenten- / Klassenebene legt. Zuletzt bearbeitet: 2025-01-22 17:01

Glaubwürdigkeit wurde unterschiedlich definiert als Glaubwürdigkeit, Vertrauenswürdigkeit, Verlässlichkeit und/oder die eigene Integrität. Manche betrachten es sogar als die Kraft, andere zu inspirieren, auf bestimmte Weise zu handeln, zu handeln, zu reagieren und zu reagieren. Glaubwürdigkeit enthält mehrere andere Elemente, die sie zu einem entscheidenden Faktor für eine effektive Kommunikation machen. Zuletzt bearbeitet: 2025-01-22 17:01

Rufen Sie https://firebase.google.com auf und klicken Sie oben rechts auf „Zur Konsole gehen“. Stellen Sie sicher, dass Sie die neueste Version von Firebase verwenden und nicht https://www.firebaseio.com. Gehen Sie als Nächstes zur Registerkarte „Auth“> Registerkarte „Anmeldemethode“und aktivieren Sie „E-Mail/Passwort“als Ihre(n) Anmeldeanbieter. und das ist es. Zuletzt bearbeitet: 2025-01-22 17:01

Mit der Funktion zur Übermittlungsoptimierung von Windows 10 können Sie Updates für Windows 10 und den Microsoft Store auf und von anderen Computern in Ihrem lokalen Netzwerk und im Internet hochladen und herunterladen. Windows tut dies mit einem selbstorganisierenden verteilten lokalisierten Cache. Zuletzt bearbeitet: 2025-01-22 17:01

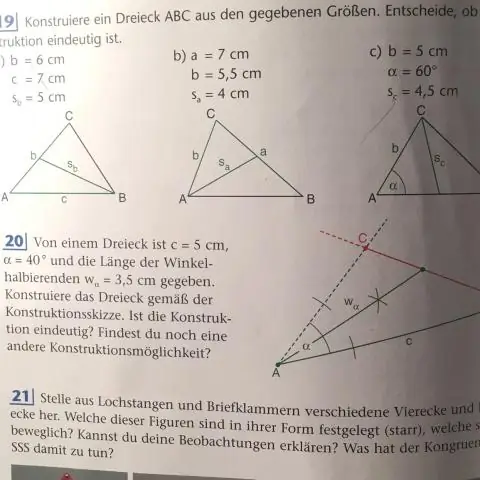

Der Gleichzeitigkeitspunkt der Winkelhalbierenden wird Incenter genannt. Die drei Höhen eines Dreiecks sind gleichzeitig. Der Parallelitätspunkt wird als Orthozentrum bezeichnet. Die drei Mediane des Dreiecks sind gleichzeitig. Zuletzt bearbeitet: 2025-01-22 17:01

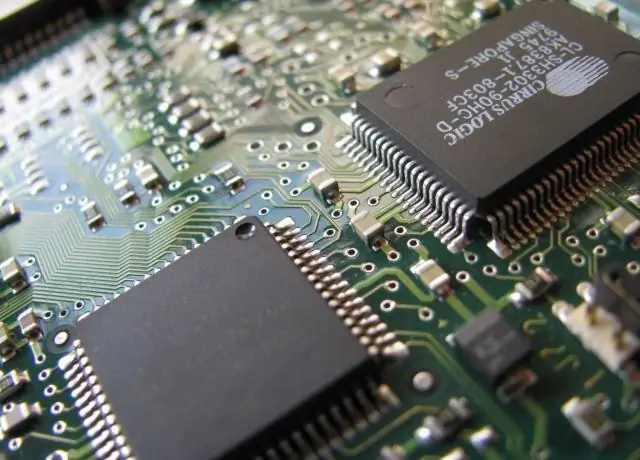

Haushalte brauchen einen ganzen Haus-Überspannungsschutz In Haushalten gibt es mehr Elektronik und LED-Leuchten als je zuvor. Geräte wie Waschmaschinen und Trockner werden heute mit Leiterplatten gebaut, sodass es viel mehr Gegenstände gibt, die vor Überspannungen geschützt werden müssen, als dies in der Vergangenheit der Fall war. Zuletzt bearbeitet: 2025-06-01 05:06

Ein JUnit Runner ist eine Klasse, die die abstrakte Runner-Klasse von JUnit erweitert. Runner werden zum Ausführen von Testklassen verwendet. Der Runner, der zum Ausführen eines Tests verwendet werden soll, kann mithilfe der Annotation @RunWith festgelegt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie Windows 10 Fall CreatorsUpdate ausführen, fragen Sie sich vielleicht, wofür der 3D-Objektordner im Datei-Explorer gedacht ist. Der Ordner enthält 3D-Elemente, die Sie in Apps wie Paint 3D oder Mixed RealityViewer verwenden können. Projekte, an denen Sie in den 3D-Apps arbeiten, werden standardmäßig im Ordner 3D-Objekte gespeichert. Zuletzt bearbeitet: 2025-01-22 17:01

In der ersten Generation war der Hauptspeicher in Form einer Magnettrommel und in der zweiten Generation war der Hauptspeicher in Form von RAM und ROM. In der ersten Generation wurden Lochkarten und Magnetbänder verwendet, in der zweiten Generation Magnetbänder. In erster Linie wurde Maschinensprache und in zweiter Assemblersprache verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Datenkommunikationsgeräte (DCE) beziehen sich auf Computerhardwaregeräte, die verwendet werden, um Kommunikationsnetzwerksitzungen zwischen einer Datenquelle und ihrem Ziel aufzubauen, aufrechtzuerhalten und zu beenden. DCE ist mit dem Datenendgerät (DTE) und dem Datenübertragungskreis (DTC) verbunden, um Übertragungssignale umzuwandeln. Zuletzt bearbeitet: 2025-01-22 17:01

Ebenen des CPU-Cache: L1-Cache. Der L1-Cache befindet sich in jedem Kern. L2-Cache. Der L2-Cache ist größer und langsamer als der L1-Cache. L3-Cache. Es ist der größte Cache und befindet sich außerhalb des Kerns. Intel® Core™ i7–4770S Prozessor.Intel® Core™ i7–4770S Prozessor interner Diephotographie. Trefferquote und Missquote. Zuletzt bearbeitet: 2025-06-01 05:06

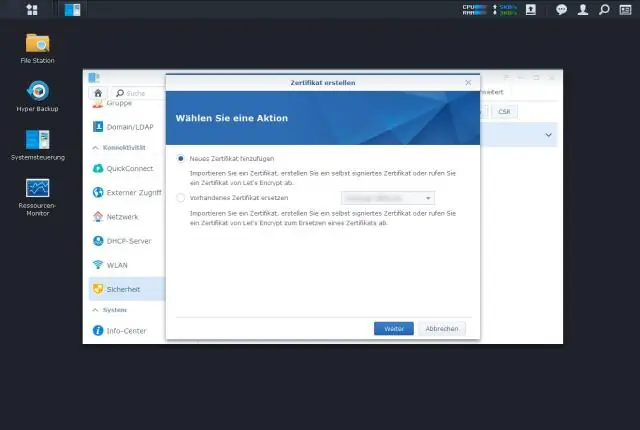

Secure Sockets Layer (SSL) und Transport Layer Security (TLS) sind kryptografische Sicherheitsprotokolle. Sie werden verwendet, um sicherzustellen, dass die Netzwerkkommunikation sicher ist. Ihre Hauptziele sind die Gewährleistung der Datenintegrität und der Vertraulichkeit der Kommunikation. Zuletzt bearbeitet: 2025-01-22 17:01

30,2 Milliarden US-Dollar. Zuletzt bearbeitet: 2025-01-22 17:01

Es ist ganz einfach, Emojis auf Viber zu teilen: Alles, was Sie tun müssen, ist einen Chat zu öffnen, auf die Sticker-Schaltfläche zu tippen und das Emoticon zu finden, das Sie im Emoticons-Paket senden möchten. Auf dem Desktop erscheint das Menü unten rechts auf Ihrem Bildschirm. Zuletzt bearbeitet: 2025-01-22 17:01

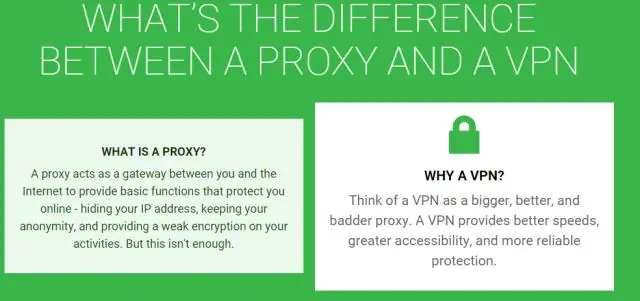

Unterschied zwischen einem Proxy-Server und einem Gateway. Sowohl ein Proxy-Server als auch ein Gateway leiten Datenverkehr aus einem Netzwerk zum Internet. Agateway ist jedoch eher eine Tür zum Internet, während ein Proxy-Server wie eine Mauer wirkt, die das Innere des Netzwerks davor schützt, dem Internet ausgesetzt zu sein. Zuletzt bearbeitet: 2025-01-22 17:01

Um die Runnable-Schnittstelle zum Erstellen und Starten eines Threads zu verwenden, müssen Sie Folgendes tun: Erstellen Sie eine Klasse, die Runnable implementiert. Stellen Sie eine run-Methode in der Runnable-Klasse bereit. Erstellen Sie eine Instanz der Thread-Klasse und übergeben Sie IhrRunnable-Objekt als Parameter an seinen Konstruktor. Rufen Sie die Startmethode des Thread-Objekts auf. Zuletzt bearbeitet: 2025-01-22 17:01

Das externe Batterieladegerät ist eine leistungsstarke Sache, um ein Gerät aufzuladen, ohne das Originalladegerät zu verwenden. Ein externes Akkuladegerät ist nicht direkt an den Computer angeschlossen. Um den Akku des Laptops aufzuladen, entfernen Sie den Akku aus Ihrem Laptop und schließen Sie ihn dann an das externe Ladegerät an. Zuletzt bearbeitet: 2025-01-22 17:01

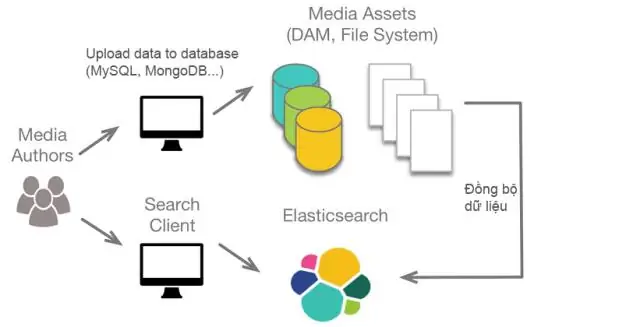

Um alle Indizes zu löschen, verwenden Sie _all oder *. Um das Löschen von Indizes mit _all oder Wildcard-Ausdrücken zu verbieten, ändern Sie die Aktion. Cluster-Einstellung destruktiv_requires_name auf true. Sie können diese Einstellung in der elastischen Suche aktualisieren. Zuletzt bearbeitet: 2025-01-22 17:01

Unbefristete Lizenz erklärt. PerpetualLicense-Kaufoptionen für Autodesk-Software.Perpetual Licenses sind die Art und Weise, wie die meisten High-End-Software bisher erworben wurden. Für den Kauf einer Lizenz fallen anfängliche Kosten an, plus jährliche Abonnementkosten, die den Besitzer zu allen Updates und technischem Support berechtigen. Zuletzt bearbeitet: 2025-01-22 17:01

Relu: Recheneffizienter als Sigmoid-ähnliche Funktionen, da Relu nur max(0,x) auswählen muss und keine teuren exponentiellen Operationen wie in Sigmoids ausführen muss. Relu: In der Praxis Netzwerke mit Relutend, um eine bessere Konvergenzleistung als Sigma zu zeigen. Zuletzt bearbeitet: 2025-01-22 17:01

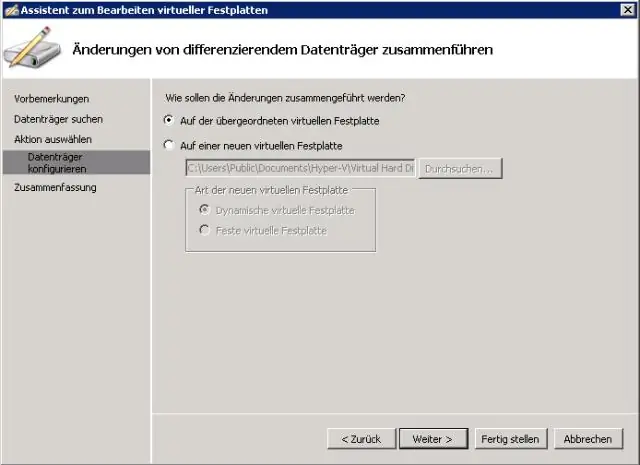

Prüfpunkte manuell zusammenführen, wenn die Kette unterbrochen ist Schalten Sie die VM aus und sichern Sie den Inhalt der VM. Öffnen Sie den Hyper-V-Manager, wo sich die VM befindet. Klicken Sie auf Datenträger bearbeiten, wählen Sie den Ordner aus, in dem die VM ihre vhdx speichert. Wählen Sie die letzte Prüfpunktdatei (mit. Wählen Sie „Zusammenführen“aus. Sie werden aufgefordert, das Zusammenführen dieser Datei mit der übergeordneten Festplatte zu bestätigen. Tun Sie dies, bis Sie keine avhdx-Dateien im Ordner der VM haben. Zuletzt bearbeitet: 2025-06-01 05:06

Öffnen Sie die Schemakonsole. Klicken Sie in der Konsolenstruktur der AD-Schema-Konsole mit der rechten Maustaste auf Active Directory-Schema, und wählen Sie dann Operations Master aus. Das in Abbildung 1 dargestellte Dialogfeld Schemamaster ändern wird angezeigt. Aktivieren Sie das Kontrollkästchen Das Schema kann auf diesem Domänencontroller geändert werden, um Schemaänderungen zu aktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

Suchmaschinen erkennen Subdomains als vollständig von Ihrer Root-Domain getrennte Webadressen. So können Sie Ihre Subdomain verwenden, um neuen Traffic zu erhalten und ihn an Ihre Hauptseite zu senden. Eine andere Domain mit anderen Inhalten kann dir auch dabei helfen, Backlinks für deine Hauptseite aufzubauen. Zuletzt bearbeitet: 2025-01-22 17:01