Halten Sie sich an einen Zeitplan. Deaktivieren Sie so viele Push-Benachrichtigungen wie möglich. Entfernen Sie störende Apps von Ihrem Startbildschirm. Werfen Sie Ihr Gerät aus dem Bett. Wenn Sie einen intelligenten Lautsprecher haben, verwenden Sie ihn. Versuchen Sie, die Graustufen Ihres Telefons einzuschalten. Bleiben Sie verantwortlich. Zuletzt bearbeitet: 2025-01-22 17:01

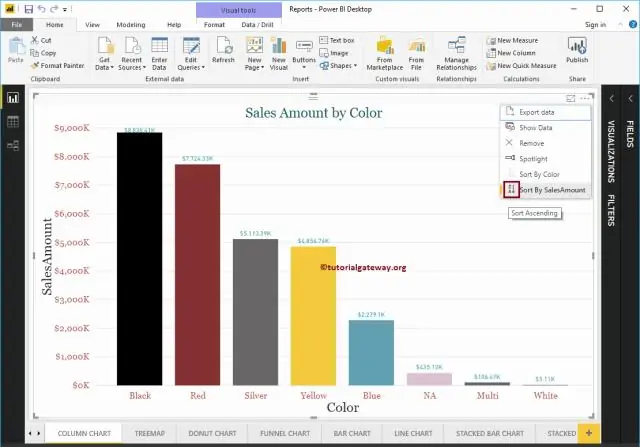

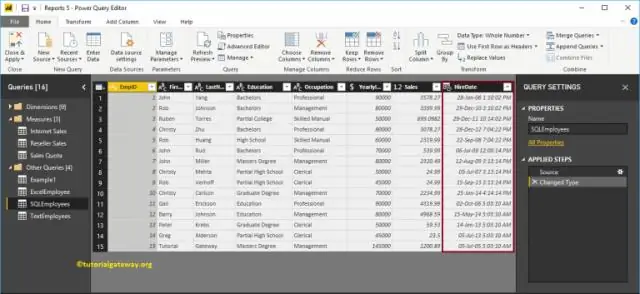

SQL Server-Pivot Einführung SQL Pivot ist eine der Techniken, die das Transponieren von Zeilen in Spalten ermöglicht und dabei mögliche Aggregationen durchführt. SQL PIVOT transponiert einen Tabellenwertausdruck aus einem eindeutigen Satz von Werten aus einer Spalte in mehrere Spalten in der Ausgabe und führt Aggregationen durch. Zuletzt bearbeitet: 2025-01-22 17:01

Einige der wichtigsten Kurse sind Anwendungsprogrammierung, Geschäftsanwendungen, Netzwerkprogrammierung, Systemadministration, Websysteme, Datenstrukturen und Algorithmen, Betriebssysteme, Datenbanken, Künstliche Intelligenz, Informationsorganisation und -abruf, Computerarchitektur, Softwaretechnik. Zuletzt bearbeitet: 2025-06-01 05:06

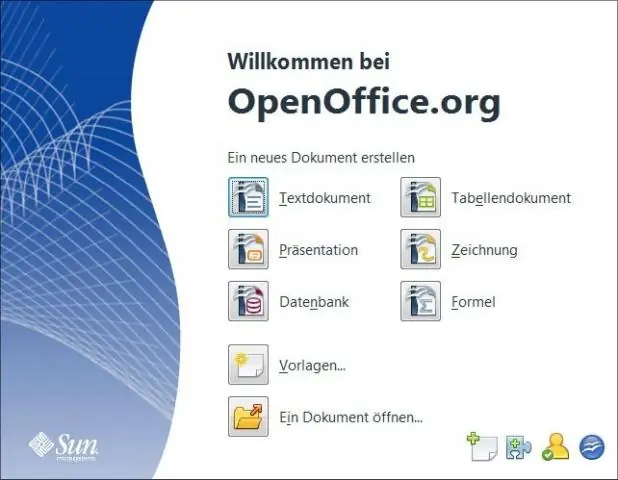

Apache OpenOffice Apache OpenOffice 4 Logo Apache OpenOffice Writer 4.0.0 Standard(s) OpenDocument (ISO/IEC 26300) Verfügbar in 41 Sprachen Typ Office Suite. Zuletzt bearbeitet: 2025-06-01 05:06

Nach dem ESIGN Act ist eine elektronische Signatur definiert als „ein elektronischer Ton, ein Symbol oder ein Prozess, der an einen Vertrag oder eine andere Aufzeichnung angehängt oder logisch damit verbunden ist und von einer Person mit der Absicht ausgeführt oder angenommen wird, die Aufzeichnung zu unterzeichnen“. Vereinfacht gesagt sind elektronische Signaturen rechtlich als praktikabel anerkannt. Zuletzt bearbeitet: 2025-01-22 17:01

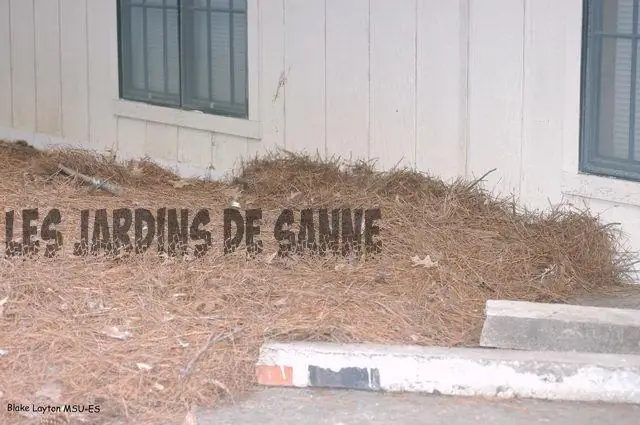

Die kurze Antwort auf diese Frage lautet nicht wirklich. Auch druckbehandelte Hölzer und natürlich haltbare Hölzer sind anfällig für Termitenschäden und Befall. Das liegt daran, dass Termiten leicht über behandeltes Holz tunneln können, um an unbehandeltes Holz oder andere zellulosehaltige Substanzen in einem Haus zu gelangen. Zuletzt bearbeitet: 2025-01-22 17:01

Kotlin ist eine universelle Open Source, statisch typisierte „pragmatische“Programmiersprache für die JVM und Android, die objektorientierte und funktionale Programmierfunktionen kombiniert. JetBrains verwendet Kotlin in vielen seiner Produkte, einschließlich seines Flaggschiffs IntelliJ IDEA. Zuletzt bearbeitet: 2025-01-22 17:01

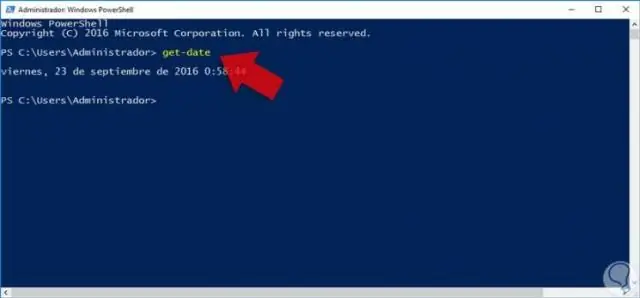

Es ist einfach, PowerShell das aktuelle Datum anzeigen zu lassen. Geben Sie dazu einfach das Cmdlet Get-Date ein. Wenn Sie das Datum auf eine bestimmte Weise anzeigen möchten, bietet PowerShell dazu verschiedene Möglichkeiten. Die einfachste Methode ist die Verwendung eines Anzeigehinweises. Zuletzt bearbeitet: 2025-01-22 17:01

Xmx und -xms sind die Parameter zum Anpassen der Heap-Größe. -Xms: Wird zum Festlegen der anfänglichen und minimalen Heap-Größe verwendet. Es wird empfohlen, die minimale Heap-Größe gleich der maximalen Heap-Größe festzulegen, um die Garbage Collection zu minimieren. -Xmx: Wird zum Einstellen der maximalen Heap-Größe verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Exemplarische Vorgehensweise Schritt 1: POST oauth/request_token. Erstellen Sie eine Anforderung für eine Verbraucheranwendung, um ein Anforderungstoken zu erhalten. Schritt 2: Holen Sie sich auth/autorisieren. Lassen Sie den Benutzer authentifizieren und senden Sie der Consumer-Anwendung ein Anforderungstoken. Schritt 3: POST oauth/access_token. Wandeln Sie das Anforderungstoken in ein verwendbares Zugriffstoken um. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Tabelle kann mehrere Fremdschlüssel haben, und jeder Fremdschlüssel kann eine andere übergeordnete Tabelle haben. Jeder Fremdschlüssel wird unabhängig vom Datenbanksystem erzwungen. Daher können kaskadierende Beziehungen zwischen Tabellen mithilfe von Fremdschlüsseln hergestellt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Die automatische Vervollständigung wurde entwickelt, um Benutzern dabei zu helfen, eine Suche abzuschließen, die sie durchführen wollten, und nicht, um neue Suchtypen vorzuschlagen, die durchgeführt werden sollen. Dies sind unsere besten Vorhersagen für die Abfrage, die Sie wahrscheinlich weiterhin eingeben würden. Zuletzt bearbeitet: 2025-01-22 17:01

Fingerabdrucksensor einrichten Streichen Sie vom Startbildschirm nach unten. Tippen Sie oben rechts auf das Symbol Einstellungen. Scrollen Sie nach unten und wählen Sie Sperrbildschirm und Sicherheit. Drücken Sie Fingerabdrücke. Klicken Sie oben auf Fingerabdruck hinzufügen. Wählen Sie als Backup eine Entsperrmethode für Ihr Telefon. Erstellen Sie Ihren Passcode. Zuletzt bearbeitet: 2025-01-22 17:01

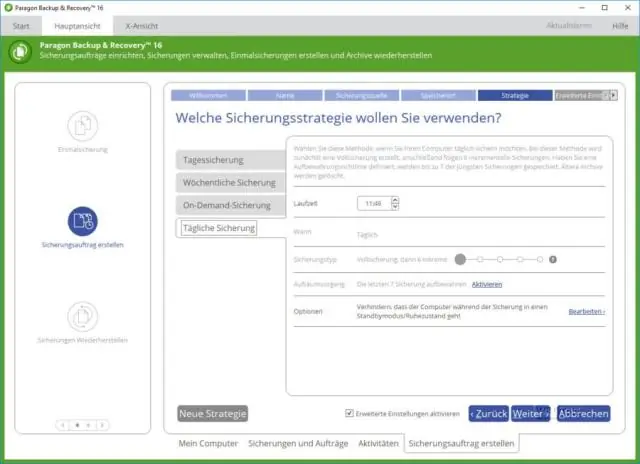

Es ist also offensichtlich, dass der größte Vorteil der Komprimierung Ihrer Backup-Daten darin besteht, dass Ihre Backup-Daten verkleinert werden können, wodurch viel Platz auf dem Backup-Speichergerät gespart wird. Wenn Ihr Gerät dazu neigt, keinen Speicherplatz mehr zu haben, ist es daher eine gute Option, die Sicherungsdaten zu komprimieren. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie x manuell starten möchten, können Sie den Befehl startx verwenden, der eine GUI startet. Sie können auch den Standard-Xinit-Level in Ihrer /etc/inittab-Datei ändern. Zuletzt bearbeitet: 2025-01-22 17:01

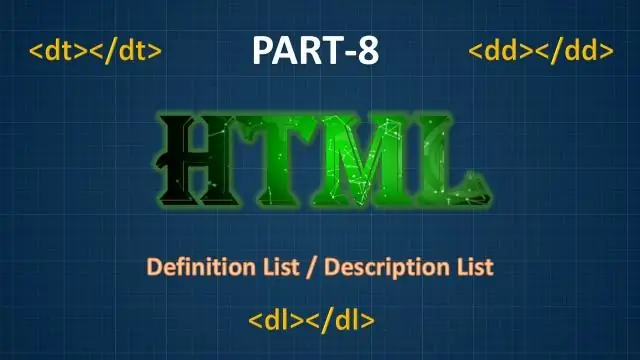

Das Tag definiert einen Begriff/einen Namen in einer Beschreibungsliste. Das Tag wird in Verbindung mit (definiert eine Beschreibungsliste) und (beschreibt jeden Begriff/Namen) verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Salesforce - Nachschlagebeziehung. Anzeige. Eine Lookup-Beziehung beinhaltet das Suchen des Werts eines Felds basierend auf dem Wert in einem anderen Feld in einem anderen Objekt. Es wird hauptsächlich im Fall von gemeinsam genutzten Daten zwischen zwei Objekten verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Xiaomi hat letztes Jahr Mi TV 4A Fernseher mit Patchwall UI auf Basis von Android Nougat auf den Markt gebracht. Das Unternehmen hat jetzt das Android Oreo-Update für die Mi TV 4A-Modelle übersprungen und das Android TV Pie-Update für diese Fernseher direkt ausgerollt. Zuletzt bearbeitet: 2025-01-22 17:01

Statische Variablen behalten ihren Wert zwischen Funktionsaufrufen. Flüchtige Variablen (die nicht das Gegenteil von statischen sind) werden verwendet, wenn eine Variable sowohl innerhalb einer ISR (Interrupt Service Routine) als auch außerhalb verwendet wird. Volatile weist den Compiler an, eine Variable immer aus dem RAM zu laden, anstatt sie in einem CPU-Register zwischenzuspeichern. Zuletzt bearbeitet: 2025-06-01 05:06

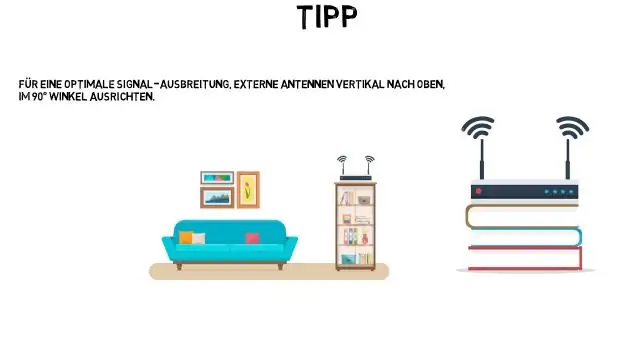

Obwohl es natürlich keine Magie ist, sondern eine logisch erklärbare Wirkung von Funkwellen. Wenn Ihre Geräte WLAN verwenden, um sich mit dem Internet zu verbinden, werden die Signale mit Funkwellen gesendet und trotz aller erweiterten Funktionen können Funkstörungen auftreten. Infolgedessen kann Ihre drahtlose Verbindung schwach und unzuverlässig werden. Zuletzt bearbeitet: 2025-01-22 17:01

Hinzufügen eines vordefinierten Musterrahmens zu einer Seite Klicken Sie bei ausgewählter Seite auf Einfügen > Bild > AutoFormen > Grundformen > Rechteck. Ziehen Sie auf der Seite, um den Seitenrand zu zeichnen. Klicken Sie mit der rechten Maustaste auf den Rahmen, und wählen Sie dann FormatAutoshape. Klicken Sie auf die Registerkarte Farben und Linien und dann auf BorderArt. Zuletzt bearbeitet: 2025-01-22 17:01

Um den rand-Befehl aus dem Math Probability-Menü auszuwählen. Drücken Sie dann wiederholt [ENTER], um die Zufallszahlen zu generieren. Der erste Bildschirm veranschaulicht diesen Vorgang. Um Zufallszahlen zwischen 0 und 100 zu generieren, verwenden Sie den Befehl rand in einem Ausdruck: 100*rand. Zuletzt bearbeitet: 2025-01-22 17:01

1 Antwort Klicken Sie auf die Tabelle oder das Raster, damit kleine graue Kästchen erscheinen. Klicken Sie in die obere linke Ecke und wählen Sie Eigenschaften. Wählen Sie für die dynamische Sortierung die Zelle in einer Tabelle (nicht die Kopfzeile) aus und klicken Sie auf „Textfeldeigenschaften“. Wählen Sie 'Interaktives Sortieren' und wählen Sie 'Interaktives Sortieren in diesem Textfeld aktivieren'. Zuletzt bearbeitet: 2025-01-22 17:01

Entwicklungstests sind ein Softwareentwicklungsprozess, der die synchronisierte Anwendung eines breiten Spektrums von Strategien zur Fehlervermeidung und -erkennung beinhaltet, um die Risiken, den Zeitaufwand und die Kosten der Softwareentwicklung zu reduzieren. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie zu https://hypixel.net und klicken Sie oben rechts auf Ihrem Bildschirm auf Anmelden. Wählen Sie "Nein, jetzt ein Konto erstellen". und klicken Sie auf Anmelden, um fortzufahren. Alternativ können Sie direkt auf https://hypixel.net/register . gehen. Zuletzt bearbeitet: 2025-01-22 17:01

Direct3D 9ex ist eine erweiterte Version von 9, die eine Reihe von Verbesserungen enthält, die für Direct3D10 entwickelt wurden (nämlich bessere Kompatibilität mit bestimmten Funktionen, die in Vista und späteren Versionen von Windows enthalten sind), aber möglicherweise keinen wahrnehmbaren Unterschied bietet. Zuletzt bearbeitet: 2025-01-22 17:01

Beim Casting konvertieren Sie einen Variablenwert von einem Typ in einen anderen. Dies geschieht in Python mit Funktionen wie int() oder float() oder str(). Ein sehr verbreitetes Muster ist, dass Sie eine Zahl, derzeit als String, in eine richtige Zahl umwandeln. Zuletzt bearbeitet: 2025-01-22 17:01

Nachdem Sie die Prüfung zum ersten Mal nicht bestanden haben, müssen Sie eine ganze Woche warten, bevor Sie den zweiten Versuch starten. Wenn Sie ein zweites Mal fehlschlagen, müssen Sie volle 30 Tage warten, bevor Sie es zum dritten Mal versuchen. Wenn Sie Ihren dritten Versuch nicht bestehen, müssen Sie ein ganzes Jahr warten, um die Prüfung erneut zu versuchen. Zuletzt bearbeitet: 2025-01-22 17:01

Verschlüsseln Sie Ihre SD-Karte Tippen Sie auf das Symbol "Einstellungen" auf Ihrem Androidphone. Tippen Sie dann auf „Sicherheit“. Tippen Sie auf die Schaltfläche „Sicherheit“und dann auf „Verschlüsselung“. Nun müssen Sie ein Passwort auf der SD-Karte festlegen. Nachdem Sie Ihr neues Passwort festgelegt haben, gehen Sie zurück zum Menü der externen SD-Karte. Zuletzt bearbeitet: 2025-01-22 17:01

So können Nutzer beispielsweise mit der Kamera ihres Android-Smartphones ein Menü in einer Fremdsprache fotografieren und die App den Text dann in ihre eigene Sprache übersetzen lassen. Der Benutzer muss nur die Kamera auf den Text trainieren und dann den Text, den er übersetzen möchte, mit dem Finger streichen. Zuletzt bearbeitet: 2025-06-01 05:06

Beim Zuschauen können Sie benachrichtigt werden, wenn ein anderer Benutzer eine Karte, Liste oder ein Board in Trello ändert. Wenn Sie sich eine Karte ansehen, erhalten Sie Benachrichtigungen für… Alle Kommentare. Hinzufügen, Ändern und bevorstehende Fälligkeitsdaten. Zuletzt bearbeitet: 2025-01-22 17:01

Anweisungen für FireFox 2 Wählen Sie das Tools-Menü. Optionen wählen. Wählen Sie Verbindungseinstellungen. Wählen Sie Manuelle Proxy-Konfiguration. Aktivieren Sie Für alle Protokolle denselben Proxy verwenden. Geben Sie die IP-Adresse für den HTTP-Proxy-Server ein. Geben Sie den Port des HTTP-Proxy-Servers ein. Klicken Sie auf OK. Zuletzt bearbeitet: 2025-01-22 17:01

Um einen Raspberry Pi mit einem Laptop-Display zu verbinden, können Sie einfach ein Ethernet-Kabel verwenden. Die Desktop-GUI (Graphical User Interface) des RaspberryPi kann über das Laptop-Display mit einer 100-Mbit/s-Ethernet-Verbindung zwischen den beiden angezeigt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Dein Video kann 3 bis 60 Sekunden lang sein. Zuletzt bearbeitet: 2025-06-01 05:06

Schwärmen ist das Mittel, mit dem geschlechtsreife Termiten mit Flügeln ihr Nest aufgrund von Überfüllung oder Nahrungsmangel verlassen. Sowohl männliche als auch weibliche geflügelte Termiten (oder Alates, um ihnen ihren technischen Namen zu geben) werden fliegen und sich im Wesentlichen in der Luft fortpflanzen, bevor sie dann wieder zu Boden fallen. Zuletzt bearbeitet: 2025-01-22 17:01

So erhalten Sie verschiedene SQL Server-Datumsformate Verwenden Sie die Datumsformatoption zusammen mit der CONVERT-Funktion. Um YYYY-MM-DD zu erhalten, verwenden Sie SELECT CONVERT(varchar, getdate(), 23) Um MM/DD/YYYY zu erhalten, verwenden Sie SELECT CONVERT(varchar, getdate(), 1) Sehen Sie sich das Diagramm an, um eine Liste aller Formatoptionen zu erhalten. Zuletzt bearbeitet: 2025-01-22 17:01

So verwenden Sie das Entfernungswerkzeug Legen Sie den SharkBite-Trennclip um das Rohr herum, wobei die nicht gekennzeichnete Seite gegen den Entriegelungskragen zeigt. Drücken Sie den Clip so, dass er den Freigabekragen zusammendrückt, und ziehen Sie dann das Rohr mit einer Drehbewegung. Fitting und Rohrende auf Beschädigungen prüfen. Zuletzt bearbeitet: 2025-01-22 17:01

Mit Vimeo können Sie ein Video ersetzen, nachdem es hochgeladen wurde, ohne die Statistiken dieses Videos zu verlieren. Auf der anderen Seite, wenn Sie Ihr Video auf YouTube hochladen, kann es nicht geändert werden, ohne die Datei vollständig zu löschen und erneut hochzuladen. Dies bedeutet, dass Sie dabei alle Ihre Ansichten und Statistiken verlieren. Zuletzt bearbeitet: 2025-01-22 17:01

Priorisieren Sie Sicherheitskontrollen, um die Effektivität gegen reale Bedrohungen zu gewährleisten. Das Center for Internet Security (CIS) Top 20 Critical Security Controls (früher bekannt als SANS Top 20 Critical Security Controls) ist eine priorisierte Sammlung von Best Practices, die entwickelt wurde, um die allgegenwärtigsten und gefährlichsten Bedrohungen von heute zu stoppen. Zuletzt bearbeitet: 2025-01-22 17:01

In Fällen, in denen sich Ihr Datum oder Ihre Uhrzeit ständig von Ihrer vorherigen Einstellung ändert, wird Ihr Computer wahrscheinlich mit einem Zeitserver synchronisiert. Um zu verhindern, dass es geändert wird, deaktivieren Sie die Zeitsynchronisierung. Klicken Sie mit der rechten Maustaste auf die Uhrzeit- und Datumsanzeige auf der rechten Seite der Windows-Taskleiste und wählen Sie "Datum/Uhrzeit anpassen". Zuletzt bearbeitet: 2025-01-22 17:01