Zusammenfassung: Native und hybride Apps werden in einem App Store installiert, während Web-Apps für Mobilgeräte optimierte Webseiten sind, die wie eine App aussehen. Sowohl Hybrid- als auch Web-Apps rendern HTML-Webseiten, aber Hybrid-Apps verwenden dazu in die App eingebettete Browser. Zuletzt bearbeitet: 2025-01-22 17:01

Klemmenblöcke sind Steckverbinder, die einen einzelnen Draht abschließen und mit einem Stromkreis oder einem anderen System verbinden. Ein weiterer Klemmentyp sind Klemmenblöcke mit Schrauben zum Halten eines eingesteckten Kabels an einem Ende und einem Stecker am anderen Ende, damit der Block in eine Buchse gesteckt werden kann (dies ermöglicht Hot-Swapping). Zuletzt bearbeitet: 2025-01-22 17:01

ESN. Eine vom Hersteller eingebettete permanente 32-Bit-Nummer, die ein drahtloses Kommunikationsgerät eindeutig identifiziert. ESNs werden am häufigsten in Telefonen und Geräten verwendet, die CDMA-Technologie verwenden. GSM-Telefone verwenden stattdessen einen ähnlichen Codetyp namens IMEI. Zuletzt bearbeitet: 2025-06-01 05:06

Die kognitive Azure-Suche gibt die Suchergebnisse basierend auf einem oder mehreren von Ihnen eingegebenen Begriffen zusammen mit Aktualisierungen der Facettennavigationsstruktur zurück. In der kognitiven Azure-Suche ist die Facettennavigation eine einstufige Konstruktion mit Facettenwerten und der Anzahl der gefundenen Ergebnisse für jedes einzelne. Zuletzt bearbeitet: 2025-01-22 17:01

Caches sind nützlich, wenn zwei oder mehr Komponenten Daten austauschen müssen und die Komponenten die Übertragung mit unterschiedlichen Geschwindigkeiten durchführen. Caches lösen das Übertragungsproblem, indem sie einen Puffer mit Zwischengeschwindigkeit zwischen den Komponenten bereitstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Snaptube ist sicher und sauber, kein Virus oder Malware. Zuletzt bearbeitet: 2025-01-22 17:01

Birmingham City F.C. #20 / Mittelfeldspieler. Zuletzt bearbeitet: 2025-01-22 17:01

Passive Überwachung ist eine Technik, die verwendet wird, um Datenverkehr aus einem Netzwerk zu erfassen, indem Datenverkehr kopiert wird, häufig von einem Span- oder Spiegelport oder über einen Netzwerk-Tap. Es kann im Anwendungsleistungsmanagement für Leistungstrends und prädiktive Analysen verwendet werden. Zuletzt bearbeitet: 2025-01-22 17:01

Das Präfix uni- was „eins“bedeutet, ist ein wichtiges Präfix in der englischen Sprache. Aus dem Präfix uni entstanden beispielsweise die Wörter Einrad, Uniform und Unisono. Der vielleicht einfachste Weg, sich daran zu erinnern, dass uni „eins“bedeutet, ist das Wort Einhorn oder mythologisches Pferd, das „ein“Horn hatte. Zuletzt bearbeitet: 2025-01-22 17:01

In der Computertechnik ist die Just-in-Time-Kompilierung (JIT) (auch dynamische Übersetzung oder Laufzeitkompilierung) eine Methode zur Ausführung von Computercode, bei der die Kompilierung während der Ausführung eines Programms – zur Laufzeit – und nicht vor der Ausführung erfolgt. Zuletzt bearbeitet: 2025-06-01 05:06

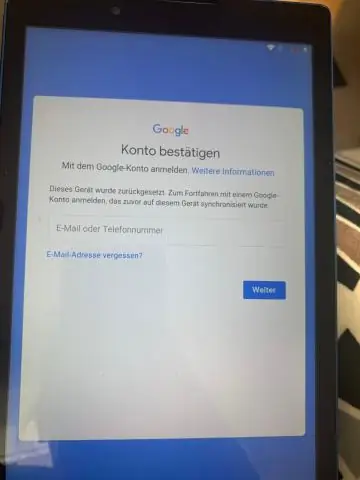

Nun, Sie könnten Ihr Android-Handy rooten und Stock-Android installieren. Aber dadurch erlischt Ihre Garantie. Außerdem ist es kompliziert und nicht jedermanns Sache. Wenn Sie das „Stock Android“-Erlebnis ohne Rooten wollen, gibt es einen Weg, um in die Nähe zu kommen: Installieren Sie Googles eigene Apps. Zuletzt bearbeitet: 2025-01-22 17:01

Line-In ist die Audiobuchse an einem Audiogerät, die zum Anschließen eines anderen Audioausgabegeräts oder Mikrofons verwendet werden kann. Die Kernfunktionalität der Line-In-Buchse besteht darin, bei der Audioaufnahme zu helfen oder das eingehende Audio zu manipulieren. Line-In wird auch als Sound-In, Audio-In oder Mic-In bezeichnet. Zuletzt bearbeitet: 2025-01-22 17:01

Diese Protokolldateien werden normalerweise in einem komprimierten Ordner namens Panther gespeichert. (Der genaue Speicherort des Panther-Ordners bei einem fehlgeschlagenen Upgrade hängt davon ab, in welcher Phase sich das Setup befand, als der Fehler aufgetreten ist.) Wenn das Setup fehlschlägt und auf die vorherige Windows-Version zurückgesetzt wird, werden die Protokolldateien in einem Ordner namens $windows . gespeichert. Zuletzt bearbeitet: 2025-06-01 05:06

Installation im Chrome-Browser für Windows-Betriebssystem Ein Assistent zum Importieren von Zertifikaten wird gestartet. Wählen Sie die Zertifikatsdatei aus und beenden Sie den Assistenten. Das installierte Zertifikat wird auf der Registerkarte „Vertrauenswürdige Stammzertifizierungsstellen“angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

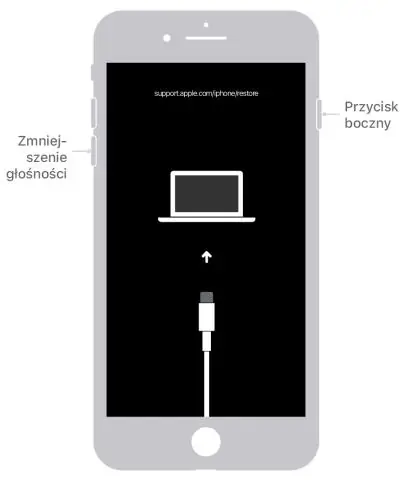

Lösung Halten Sie die Leiser-Taste beim Start gedrückt. Der abgesicherte Modus wurde erfolgreich aufgerufen, wenn unten links der abgesicherte Modus angezeigt wird. Starten Sie das Gerät neu, um den abgesicherten Modus zu beenden. Zuletzt bearbeitet: 2025-01-22 17:01

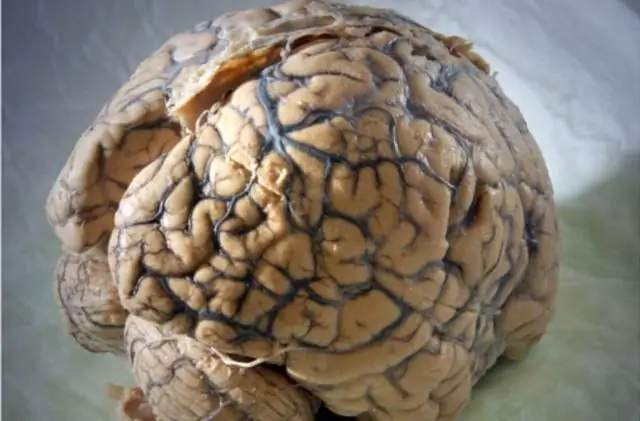

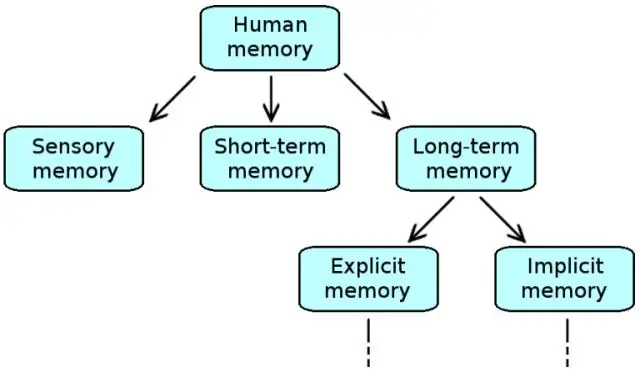

Das implizite Gedächtnis wird manchmal als unbewusstes Gedächtnis oder automatisches Gedächtnis bezeichnet. Das implizite Gedächtnis nutzt vergangene Erfahrungen, um sich an Dinge zu erinnern, ohne darüber nachzudenken. Beispiele sind die Verwendung von Grün, um sich an Gras zu erinnern, und Rot, um sich an Äpfel zu erinnern. Zuletzt bearbeitet: 2025-01-22 17:01

Aus Wikipedia, der freien Enzyklopädie. Domänen-allgemeine Lerntheorien der Entwicklung legen nahe, dass Menschen mit Mechanismen im Gehirn geboren werden, die das Lernen auf breiter Ebene unterstützen und steuern, unabhängig von der Art der gelernten Informationen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Jury sprach Apple 533,3 Millionen US-Dollar für die Verletzung sogenannter Geschmacksmuster durch Samsung und 5,3 Millionen US-Dollar für die Verletzung sogenannter Gebrauchsmuster zu. Zuletzt bearbeitet: 2025-01-22 17:01

A) Ja, das Redmi 5A unterstützt 4G-SIM-Karten auf beiden SIM-Steckplätzen. Sie können jedoch immer nur eine SIM mit einem 4G-Netz verbunden haben. Zuletzt bearbeitet: 2025-01-22 17:01

Lassen Sie uns den Schlüssel und das Schloss einbeziehen Das Schloss bezieht sich in diesem Zusammenhang auf das Herz des Individuums, das sich verliebt, und der Schlüssel bezieht sich auf das Individuum, das im Besitz des höchsten Merkmals der Liebe dieses Individuums ist. Zuletzt bearbeitet: 2025-06-01 05:06

Google Takeout (Google Takeaway in einigen Sprachen, auf der Website selbst "Download your data") ist ein Projekt der Google Data Liberation Front, das es Nutzern von Google-Produkten wie YouTube und Gmail ermöglicht, ihre Daten in eine herunterladbare Archivdatei zu exportieren. Zuletzt bearbeitet: 2025-01-22 17:01

Der APPEND-Hinweis weist den Optimierer an, eine direkte Pfadeinfügung durchzuführen, was die Leistung von INSERT.. SELECT-Operationen aus mehreren Gründen verbessert: Daten werden an das Ende der Tabelle angehängt, anstatt zu versuchen, vorhandenen freien Speicherplatz innerhalb der Tisch. Zuletzt bearbeitet: 2025-01-22 17:01

GitLab Installation Installieren und konfigurieren Sie die erforderlichen Abhängigkeiten. Fügen Sie das GitLab-Paket-Repository hinzu und installieren Sie das Paket. Navigieren Sie zum Hostnamen und melden Sie sich an. Richten Sie Ihre Kommunikationseinstellungen ein. Installieren und konfigurieren Sie die erforderlichen Abhängigkeiten. Fügen Sie das GitLab-Paket-Repository hinzu und installieren Sie das Paket. Zuletzt bearbeitet: 2025-01-22 17:01

So führen Sie die cbq-Shell aus: Öffnen Sie ein Befehlsfenster auf einem Couchbase Server-Knoten, auf dem der Abfragedienst aktiviert ist. Geben Sie den Befehl ein, um die interaktive Abfrage-Shell zu starten: Auf Linux-Systemen: $ /opt/couchbase/bin/cbq. Auf OS X-Systemen: $ /Applications/Couchbase Server. app/Inhalt/Ressourcen/couchbase-core/bin/cbq. Zuletzt bearbeitet: 2025-01-22 17:01

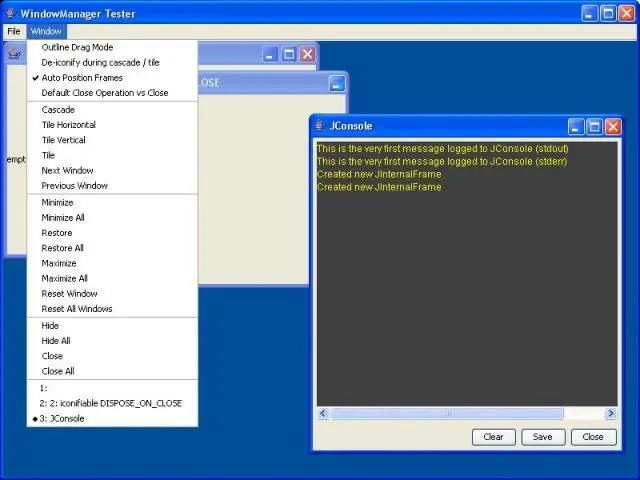

Swing ist eine Reihe von Programmkomponenten für Java-Programmierer, die die Möglichkeit bieten, Komponenten einer grafischen Benutzeroberfläche (GUI) wie Schaltflächen und Bildlaufleisten zu erstellen, die unabhängig vom Fenstersystem für ein bestimmtes Betriebssystem sind. Swing-Komponenten werden mit den Java Foundation Classes (JFC) verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Navigieren Sie zu „Einstellungen“→ dann zu „Anwendungen“und scrollen Sie in der Liste nach unten zum Google Play Store. Öffnen Sie es und wählen Sie 'ClearCache'. Gehen Sie zurück und prüfen Sie, ob der Play Store funktioniert. Wenn Fehler 910 immer noch vorhanden ist, gehen Sie zurück zu den Anwendungseinstellungen und führen Sie die gleichen Schritte mit Data aus ('Clear Data', 'ClearAll'). Zuletzt bearbeitet: 2025-01-22 17:01

Der SED-Befehl in UNIX steht für Stream-Editor und kann viele Funktionen für Dateien ausführen, wie Suchen, Suchen und Ersetzen, Einfügen oder Löschen. Obwohl der SED-Befehl in UNIX am häufigsten zum Ersetzen oder zum Suchen und Ersetzen verwendet wird. Zuletzt bearbeitet: 2025-01-22 17:01

Was ist IDMS-Datei? Snippet erstellt von InDesign, einem Desktop-Publishing-Programm zum Erstellen professioneller Seitenlayouts; enthält eine Teilmenge eines Dokuments, das ein oder mehrere Objekte und ihre relative Platzierung zueinander enthält; Wird zum Exportieren und Wiederverwenden von Teilen einer Seite verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Eine (Hybrid-App) ist eine Softwareanwendung, die Elemente von nativen Apps und Webanwendungen kombiniert. Da Hybrid-Apps eine zusätzliche Ebene zwischen dem Quellcode und der Zielplattform hinzufügen, sind sie möglicherweise etwas langsamer als native oder Webversionen derselben App. Zuletzt bearbeitet: 2025-06-01 05:06

Das Sequenzdiagramm ist ein gutes Diagramm, um die Anforderungen eines Systems zu dokumentieren und das Design eines Systems auszuräumen. Das Sequenzdiagramm ist deshalb so nützlich, weil es die Interaktionslogik zwischen den Objekten im System in der zeitlichen Reihenfolge zeigt, in der die Interaktionen stattfinden. Zuletzt bearbeitet: 2025-01-22 17:01

Suchen Sie die URL, die Sie entfernen möchten. Klicken Sie mit der rechten Maustaste auf den Titel der Seite, die Sie löschen möchten. Dies ist der blaue Text direkt über der URL im Suchergebnis. Klicken Sie auf Linkadresse kopieren, um die URL in Ihre Zwischenablage zu kopieren. Fügen Sie die kopierte URL in das Entfernungstool ein. Zuletzt bearbeitet: 2025-06-01 05:06

ñ = Alt + 0241. Ñ = Alt + 0209. ü = Alt + 0252. Ü = Alt + 0220. Zuletzt bearbeitet: 2025-01-22 17:01

2) SOAP ist sicherer als REST, da es WS-Security für die Übertragung zusammen mit Secure Socket Layer verwendet. #3) SOAP verwendet nur XML für Anfrage und Antwort. 4) SOAP ist zustandsvoll (nicht zustandslos), da es die gesamte Anfrage als Ganzes nimmt, im Gegensatz zu REST, das eine unabhängige Verarbeitung verschiedener Methoden ermöglicht. Zuletzt bearbeitet: 2025-01-22 17:01

Tor ist nicht virensicher; es sind nur zusätzliche Maßnahmen erforderlich, um zu verhindern, dass Ihre Identifikation und/oder Ihre Maschine kompromittiert werden. Zuletzt bearbeitet: 2025-01-22 17:01

Koppeln eines Bluetooth-Zubehörs Versetzen Sie Ihr Bluetooth-Zubehör gemäß den mitgelieferten Anweisungen in den Kopplungsmodus. Gehen Sie auf Ihrem Apple TV zu Einstellungen > Fernbedienungen und Geräte > Bluetooth. Dein Apple TV sucht nach Bluetooth-Zubehör in der Nähe. Wählen Sie Ihr Bluetooth-Zubehör. Geben Sie bei Aufforderung einen vierstelligen Code oder eine PIN ein. Zuletzt bearbeitet: 2025-01-22 17:01

Die besten Nikon Coolpix P900-Angebote von heute Aber nicht nur die große Spezifikation macht die P900 kaufenswert. Diese Kamera verfügt über eine außergewöhnlich gute Bildstabilisierung, die dazu dient, das Jitter-Vergrößerungsobjektiv inline zu halten. Die P900 kostet zwar so viel wie einige DSLRs der Einstiegsklasse, bringt Sie aber extrem nah an die Action. Zuletzt bearbeitet: 2025-01-22 17:01

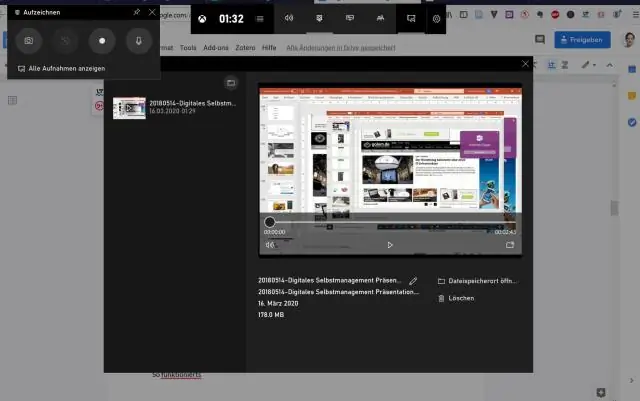

Die Aufzeichnung eines Webcasts aus dem Internet auf Ihren Computer ist mit Software von Drittanbietern möglich. Je nach Art des Webcasts haben Sie zwei Möglichkeiten. Einige Webcasts verwenden Systeme, die dem Webcast keine direkte Adresse bereitstellen, sondern sich auf einen proprietären Reader verlassen, der in Ihrem Webbrowser geladen wird. Zuletzt bearbeitet: 2025-06-01 05:06

TargetNamespace='' - Da das aktuelle XML-Dokument ein Schema ist, definiert dieses Attribut den Namespace, auf den dieses Schema abzielen oder den es validieren soll. xmlns='' - Definiert den Standardnamensraum innerhalb des aktuellen Dokuments für alle Elemente ohne Präfix (d. h. kein yada: in). Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden Sie die Schaltfläche Start in Windows, um auf ein Menü zuzugreifen. Klicken Sie dann auf Systemsteuerung, um die Anwendung Computereinstellungen zu öffnen. Klicken Sie auf das Anzeigesymbol und überprüfen Sie unter Erweiterte Einstellungen eine Helligkeitsanpassungsoption. Zuletzt bearbeitet: 2025-06-01 05:06

4. iPhone ohne Einschränkungen zurücksetzen Passcode mit iCloud Gehen Sie auf einem Computer zu icloud.com/find. Melden Sie sich mit Ihrer Apple-ID und Ihrem Passwort an. Suchen und klicken Sie auf "iPhone suchen". Klicken Sie auf „Alle Geräte“. Klicken Sie auf das iPhone, das Sie zurücksetzen möchten, und klicken Sie auf "iPhone löschen". Zuletzt bearbeitet: 2025-01-22 17:01