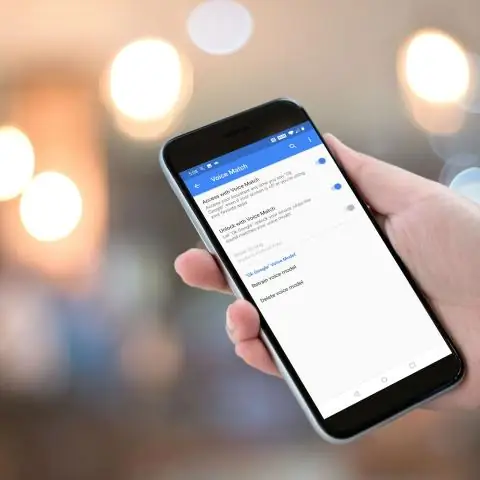

Melden Sie sich mit Ihren UT-Anmeldeinformationen an: Benutzername. Fac/Mitarbeiter: netid@utk.edu. Studierende: netid@vols.utk.edu. Passwort: NetID-Passwort. EAP-Methode: PEAP. Phase-2-Authentifizierung: MSCHAPV2. Zertifikat: Nicht validieren. Zuletzt bearbeitet: 2025-01-22 17:01

Das iPhone 6 und 6 Plus sind beide 4G-fähige Geräte. Wenn die mobile Internetverbindung 4G-zertifiziert ist, zeigt das Mobilteil dies neben der Signalanzeige in der oberen linken Ecke des Displays an. Wenn Sie über mobiledata keine Internetverbindung auf dem Gerät erhalten, überprüfen Sie die Netzwerkeinstellungen des Geräts. Zuletzt bearbeitet: 2025-01-22 17:01

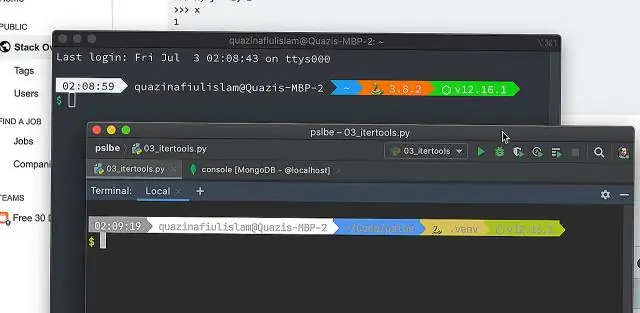

Macs und Linux basieren auf demselben Framework, sodass es sehr einfach ist, zwischen beiden zu arbeiten. Wenn Sie hauptsächlich an Datenanalysen arbeiten und an Dingen arbeiten, die in Ihrem Computer enthalten sind, ist Windows in Ordnung, aber wenn Sie mit einem Computercluster oder anderen Linux/Mac-basierten Computern arbeiten, dann besorgen Sie sich einen Mac oder installieren Sie Linux. Zuletzt bearbeitet: 2025-01-22 17:01

Der Vive Tracker ist ein kleines austauschbares Motion-Tracking-Zubehör, das im wirklichen Leben an jedem Objekt befestigt werden kann und mit dem HTC Vive VR-Headset funktioniert. Der Tracker stellt eine drahtlose Verbindung zwischen Objekt und Headset her und ermöglicht es dem Spieler, das Objekt anschließend in der virtuellen Welt zu verwenden, was ziemlich genial ist. Zuletzt bearbeitet: 2025-01-22 17:01

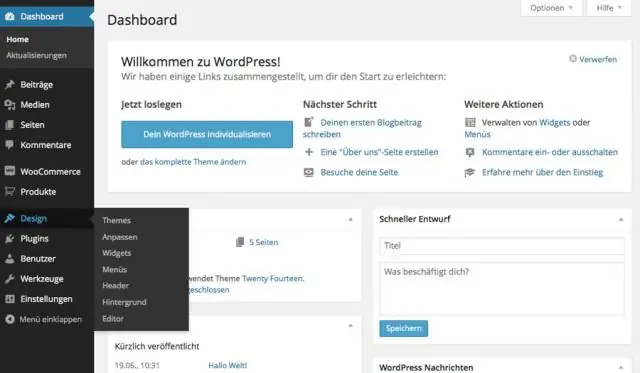

Um mit der Anpassung Ihres WordPress-Themes zu beginnen, gehen Sie zuerst zur Seite Aussehen -> Themen. Suchen Sie auf dieser Seite das aktive Thema (in unserem Fall Twenty Seventeen) und klicken Sie neben dem Titel auf die Schaltfläche Anpassen. Auf der sich öffnenden Seite können Sie Ihr WordPress-Theme in Echtzeit ändern. Zuletzt bearbeitet: 2025-06-01 05:06

Eine Antwortdatei ist eine XML-basierte Datei, die Einstellungsdefinitionen und Werte enthält, die während Windows Setup verwendet werden sollen. In einer Antwortdatei geben Sie verschiedene Setup-Optionen an. Zu diesen Optionen gehören die Partitionierung von Festplatten, wo das zu installierende Windows-Image zu finden ist und welcher Product Key angewendet werden soll. Zuletzt bearbeitet: 2025-01-22 17:01

Barbie 28-Zoll-Puppe - Walmart.com - Walmart.com. Zuletzt bearbeitet: 2025-06-01 05:06

Um eine digitale Signatur zu erstellen, erstellt eine Signatursoftware – beispielsweise ein E-Mail-Programm – einen unidirektionalen Hash der zu signierenden elektronischen Daten. Der private Schlüssel wird dann verwendet, um den Hash zu verschlüsseln. Der verschlüsselte Hash ist – zusammen mit anderen Informationen, wie dem Hashing-Algorithmus – die digitale Signatur. Zuletzt bearbeitet: 2025-06-01 05:06

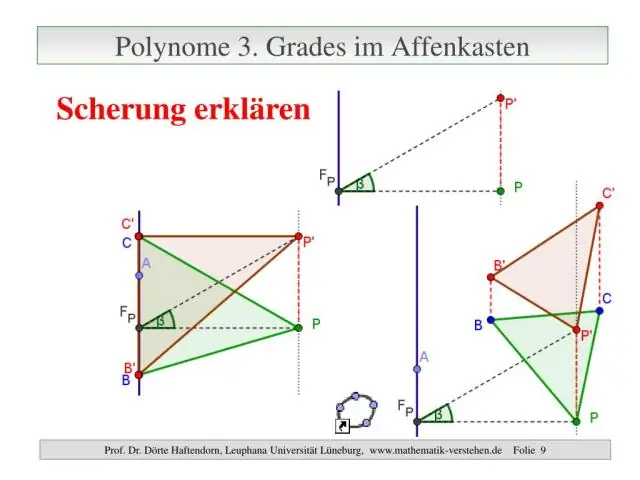

Polynome müssen immer so weit wie möglich vereinfacht werden. Das bedeutet, dass Sie alle ähnlichen Begriffe addieren müssen. Gleiche Terme sind Terme mit zwei Gemeinsamkeiten: 1) Dieselbe(n) Variable(n) 2) Die Variablen haben dieselben Exponenten. Zuletzt bearbeitet: 2025-06-01 05:06

Können Sie in Huawei investieren? Huawei verkauft keine öffentlichen Aktien, daher ist es nicht möglich, auf einem der Weltmärkte Eigentumsanteile zu kaufen. Wenn Sie potenziell Aktien besitzen möchten, müssen Sie ein Mitarbeiter von Huawei mit Sitz in China sein. Zuletzt bearbeitet: 2025-01-22 17:01

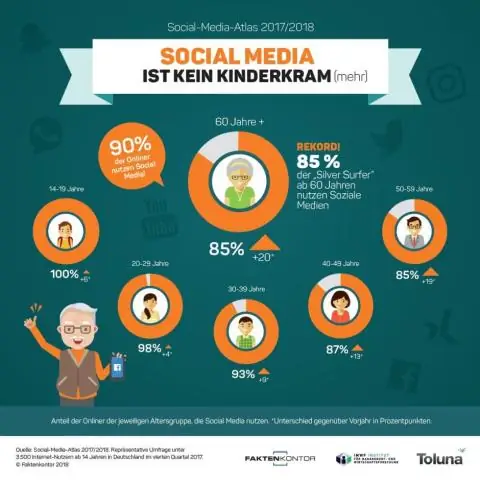

Mindestens 400.000 Bots waren für rund 3,8 Millionen Tweets verantwortlich, das sind rund 19 % des Gesamtvolumens. Twitterbots sind bereits bekannte Beispiele, aber auch entsprechende autonome Agenten auf Facebook und anderswo wurden beobachtet. Zuletzt bearbeitet: 2025-01-22 17:01

Laden Sie einen beliebigen Clip in das Quellenfenster. Beachten Sie den kleinen Schraubenschlüssel in der unteren rechten Ecke (siehe Abbildung 7); das ist das Einstellungsmenü für das Quellenbedienfeld (es gibt ein ähnliches im Programmbedienfeld.) Klicken Sie darauf und schalten Sie das Bedienfeld so um, dass Audiowellenform angezeigt wird. Zuletzt bearbeitet: 2025-01-22 17:01

Docker CE ist eine kostenlose Open-Source-Containerisierungsplattform. Es handelt sich um eine umbenannte Version der Docker-Open-Source-Lösung, die seit der Einführung von Docker im Jahr 2013 frei verfügbar ist. CE kann direkt im Docker Store heruntergeladen werden. Zuletzt bearbeitet: 2025-01-22 17:01

Wählen Sie die Schaltfläche Start und dann Einstellungen > Netzwerk & Internet > VPN > VPN-Verbindung hinzufügen. Führen Sie unter VPN-Verbindung hinzufügen die folgenden Schritte aus: Wählen Sie als VPN-Anbieter Windows (integriert) aus. Geben Sie im Feld Verbindungsname einen Namen ein, den Sie kennen (z. B. Mein persönliches VPN). Zuletzt bearbeitet: 2025-01-22 17:01

Sie können auf Ihrem Mac-Computer einen neuen Benutzer erstellen, um Probleme im Zusammenhang mit mehreren Personen im selben Profil zu vermeiden, z. B. das An- und Abmelden von Websites und Apps. Sobald Sie ein neues Benutzerprofil erstellt haben, haben Sie die Möglichkeit, über den Anmeldebildschirm zwischen den Benutzern zu wechseln. Zuletzt bearbeitet: 2025-01-22 17:01

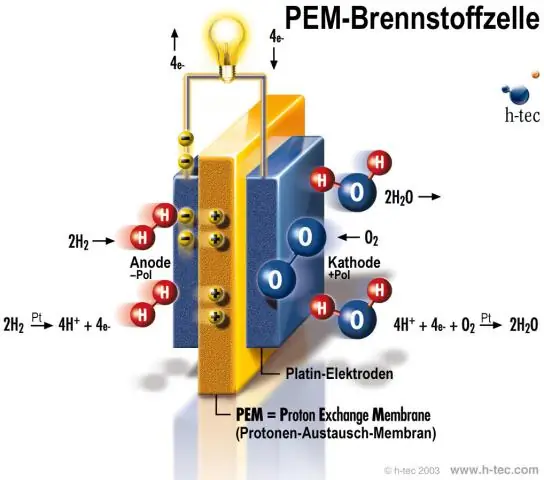

Eine Datei mit der PEM-Dateierweiterung ist eine Privacy Enhanced Mail Certificate-Datei, die zur privaten Übertragung von E-Mails verwendet wird. Einige Dateien im PEM-Format verwenden stattdessen möglicherweise eine andere Dateierweiterung, wie CER oder CRT für Zertifikate oder KEY für öffentliche oder private Schlüssel. Zuletzt bearbeitet: 2025-01-22 17:01

99% davon reisen durch Kabel unter dem Meer. Das sind Ihre Internet-Telefongespräche, Ihre Instant Messages, Ihre E-Mails und Ihre Website-Besuche, die alle ihren Weg unter die Weltmeere finden. Der Grund ist einfach: In den letzten Jahren wurden Daten über Glasfaserkabel übertragen. Zuletzt bearbeitet: 2025-01-22 17:01

300 ml entsprechen 10,14 Unzen, oder es sind 10,14 Unzen in 300 Millilitern. Zuletzt bearbeitet: 2025-01-22 17:01

Schritt 1: Öffnen Sie das Word-Dokument, aus dem Sie Ihre persönlichen Daten entfernen möchten. Schritt 2: Klicken Sie auf die Registerkarte Datei in der oberen linken Ecke des Fensters. Schritt 3: Klicken Sie in der Spalte auf der linken Seite des Fensters auf Info. Schritt 4: Klicken Sie auf das Dropdown-Menü Auf Probleme prüfen und dann auf Dokument prüfen. Zuletzt bearbeitet: 2025-01-22 17:01

Google bietet, wie Sie wissen, eine webbasierte Drucktechnologie namens Cloud Print an, mit der Sie von jedem Browser oder Mobiltelefon über das Internet auf Ihren vorhandenen Drucker zugreifen können. Derselbe Dienst kann jetzt verwendet werden, um Ihren Drucker mit anderen im Internet zu teilen, ohne dass diese Teil Ihres Heimnetzwerks sind. Zuletzt bearbeitet: 2025-01-22 17:01

Über Symbole hinzufügen Wählen Sie einfach Projekt-Assets oder Account-Assets aus, klicken Sie dann auf die kleine Plus-Schaltfläche, wählen Sie eine Bilddatei und voila', Ihr Bild wird verkleinert, um in ein 48x48-Pixel-Quadrat zu passen, und entweder in das Projekt-Asset oder in das Konto-Asset kopiert Ordner für dich. Zuletzt bearbeitet: 2025-01-22 17:01

Lintelek Fitness Tracker, 107Plus Heart RateMonitor Activity Tracker, Stoppuhr, Relax, 14 Sportmodi, IP67 Wasserdichtes Schrittzähler-Armband für Kinder, Damen, Herren. Zuletzt bearbeitet: 2025-01-22 17:01

Array von Funktion in C zurückgeben. Die C-Programmierung erlaubt es nicht, ein ganzes Array als Argument an eine Funktion zurückzugeben. Sie können jedoch einen Zeiger auf ein Array zurückgeben, indem Sie den Namen des Arrays ohne Index angeben. Zuletzt bearbeitet: 2025-01-22 17:01

Das Unternehmen kündigte heute seine Galaxy Watch auf seinem jährlichen Galaxy Note-Telefon-Event an. Es verfügt über 3G / LTE-Konnektivität und lädt drahtlos. Es wird zwei Modelle geben: eine 46-mm-Silberversion und kleinere 42-mm-Versionen in Schwarz und Roségold. Zuletzt bearbeitet: 2025-06-01 05:06

Kopieren und Einfügen in Google Docs, Sheets oder Slides Öffnen Sie auf Ihrem iPhone oder iPad eine Datei in der GoogleDocs-, Sheets- oder Slides-App. Nur Docs: Tippen Sie auf Bearbeiten. Wählen Sie aus, was Sie kopieren möchten. Tippen Sie auf Kopieren. Tippen Sie auf die Stelle, an der Sie einfügen möchten. Tippen Sie auf Einfügen. Zuletzt bearbeitet: 2025-01-22 17:01

So installieren Sie Oracle SQLPlus und Oracle Client unter MAC OS Laden Sie die Dateien von der Oracle-Site herunter. http://www.oracle.com/technetwork/topics/intel-macsoft-096467.html. Extrahieren Sie die Dateien und erstellen Sie die richtige Ordnerstruktur. Erstellen Sie eine geeignete Datei tnsnames.ora, um die richtigen Verbindungszeichenfolgen zu definieren. Umgebungsvariablen einrichten. Beginnen Sie mit SQLPlus. Hat es Ihnen gefallen?. Zuletzt bearbeitet: 2025-01-22 17:01

Beim Data Mining geht es darum, unerwartete/vorher unbekannte Beziehungen zwischen den Daten zu entdecken. Es ist eine multidisziplinäre Fähigkeit, die maschinelles Lernen, Statistik, KI und Datenbanktechnologie verwendet. Die über Data Mining gewonnenen Erkenntnisse können für Marketing, Betrugserkennung und wissenschaftliche Entdeckung usw. verwendet werden. Zuletzt bearbeitet: 2025-01-22 17:01

Methode 2: Laden Sie Instagram-Videos als GIFOnline herunter. Schritt 2: Kopieren Sie den Instagram-Videolink, wie ich oben erwähnt habe, und fügen Sie ihn dann in die QR-Leiste ein. Schritt 3: Klicken Sie auf „Video hochladen!“. Schritt 4: Wählen Sie die Start- und Endzeit aus, die Sie im GIF anzeigen möchten. Klicken Sie danach auf „Speichern“und das GIF wird auf Ihren PC heruntergeladen. Zuletzt bearbeitet: 2025-01-22 17:01

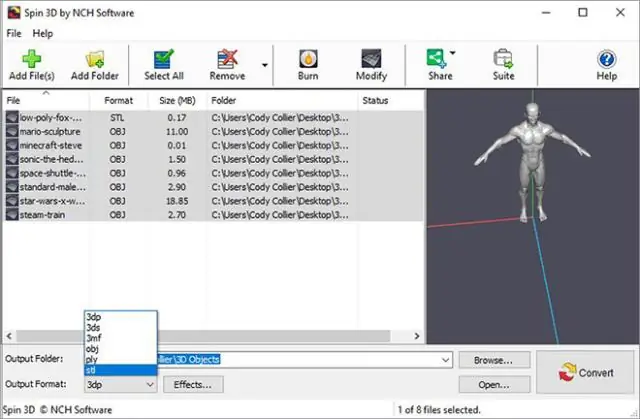

Importieren von OBJ-Dateien in das Programm Suchen und wählen Sie die OBJ-Dateien auf Ihrem Computer aus und klicken Sie auf Öffnen, um sie in Spin 3D zu übertragen und in das 3DS-Dateiformat zu konvertieren. Sie können Ihre OBJ-Dateien auch direkt in das Programm ziehen und ablegen, um sie ebenfalls zu konvertieren. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden Sie den Microsoft XPS Viewer, um XPS-Dokumente zu lesen, und verwenden Sie den Microsoft XPS Document Writer, um sie zu drucken. Klicken Sie mit der rechten Maustaste auf das Dokument. Wählen Sie "Eigenschaften". Klicken Sie auf der Registerkarte „Allgemein“auf „Ändern“. Wählen Sie ein Programm aus, in dem Sie das Dokument öffnen möchten. Klicken Sie auf „OK“, um das Programm zu öffnen und die Änderungen vorzunehmen. Zuletzt bearbeitet: 2025-01-22 17:01

Holen Sie sich die kostenlose Instagram-App für Windows aus dem Windows App Store. Installieren und starten Sie die App auf Ihrem Windows-PC und melden Sie sich dann an. Tippen Sie auf das Symbol "Direktnachricht" und wählen Sie Ihren Freund aus, dem Sie eine Direktnachricht senden möchten. Um Ihre Nachrichten zu überprüfen, klicken Sie auf das Pfeilsymbol und gehen Sie zum Konversationsabschnitt, um sie anzuzeigen. Zuletzt bearbeitet: 2025-06-01 05:06

So ziehen Sie ein Foto per Drag & Drop von iPhoto auf den Desktop Klicken Sie auf das Vorschaufoto, um es auszuwählen, klicken Sie mit der rechten Maustaste und ziehen Sie es auf den Desktop oder Ordner. Zuletzt bearbeitet: 2025-01-22 17:01

In der Informatik ist der Algorithmus von Prim (auch bekannt als Jarník) ein gieriger Algorithmus, der einen minimalen Spannbaum für einen gewichteten ungerichteten Graphen findet. Dies bedeutet, dass es eine Teilmenge der Kanten findet, die einen Baum bildet, der jeden Knoten enthält, wobei das Gesamtgewicht aller Kanten im Baum minimiert ist. Zuletzt bearbeitet: 2025-01-22 17:01

Swift-Code (BIC) - ICICINBB 008 - ICICI BANKLIMITED(HYDERABAD BRANCH). Zuletzt bearbeitet: 2025-01-22 17:01

Ursprünglich als separat herunterladbare Bibliothek vertrieben, ist Swing seit Release 1.2 als Teil der Java Standard Edition enthalten. Die Swing-Klassen und -Komponenten sind in der javax. Swing-Pakethierarchie. Zuletzt bearbeitet: 2025-06-01 05:06

Die Konstantinbasilika umfasste Tonnengewölbe, Kreuzgewölbe und eine zentrale Kuppel über einem achtseitigen Raum. Römische Schwarz-Weiß-Mosaiken erschienen normalerweise an den Wänden von Häusern. Zuletzt bearbeitet: 2025-01-22 17:01

Cloud VPN verbindet Ihr Peer-Netzwerk sicher über eine IPsecVPN-Verbindung mit Ihrem Google Cloud (GCP) Virtual Private Cloud (VPC)-Netzwerk. Der Datenverkehr zwischen den beiden Netzwerken wird von einem VPN-Gateway verschlüsselt und dann vom anderen VPN-Gateway entschlüsselt. Dies schützt Ihre Daten bei der Übertragung über das Internet. Zuletzt bearbeitet: 2025-06-01 05:06

Nein. Aabaco war immer ein Teil der Yahoo-Familie, und beide sind jetzt Teil der Verizon-Unternehmensfamilie. Aabaco Small Business, LLC besteht weiterhin als juristische Person, wird aber nun unter der Marke Yahoo Small Business operieren. Zuletzt bearbeitet: 2025-01-22 17:01

Die Möglichkeit, die gerenderte Texturqualität des Grases um Sie herum zu reduzieren. Die Möglichkeit, den Bereich der gerenderten Texturqualität von Gras um Sie herum zu reduzieren. Die Möglichkeit, die auf Gras angewendete Schattierung zu erhöhen oder zu verringern. Die Möglichkeit, alle Spielgeräusche, einschließlich des Raschelns des Grases, vollständig auszuschalten. Zuletzt bearbeitet: 2025-01-22 17:01

Einige der Unterschiede zwischen künstlicher und natürlicher Intelligenz sind: Maschinen der künstlichen Intelligenz sind so konzipiert, dass sie wenige spezifische Aufgaben ausführen und dabei etwas Energie verbrauchen, während der Mensch bei der natürlichen Intelligenz im Laufe des Lebens Hunderte verschiedener Fähigkeiten erlernen kann. Zuletzt bearbeitet: 2025-01-22 17:01