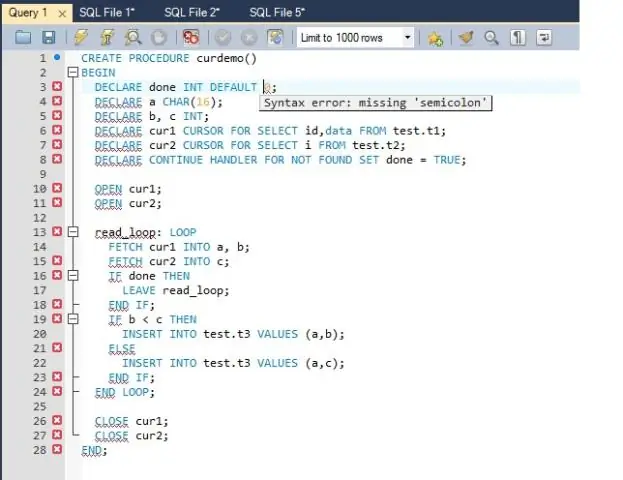

Der INSERT-Befehl wird verwendet, um einer Tabelle neue Daten hinzuzufügen. Die Datums- und Zeichenfolgenwerte sollten in einfache Anführungszeichen eingeschlossen werden. Die numerischen Werte müssen nicht in Anführungszeichen eingeschlossen werden. Der INSERT-Befehl kann auch verwendet werden, um Daten aus einer Tabelle in eine andere einzufügen. Zuletzt bearbeitet: 2025-01-22 17:01

Ist die Nutzung von Nexus kostenlos? Ja, die meisten Benutzer werden mit der kostenlosen Version vollkommen zufrieden sein. Zuletzt bearbeitet: 2025-01-22 17:01

Driver Booster ist ein kostenloses Treiberaktualisierungsprogramm für Windows, das routinemäßig nach veralteten Treibern für Ihre Hardware sucht und sogar alle Treiber mit einem Klick herunterlädt und aktualisiert. Zuletzt bearbeitet: 2025-01-22 17:01

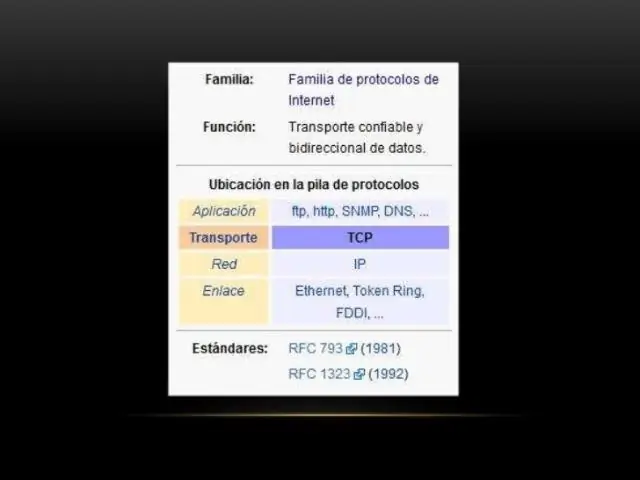

TCP/IP (Transmission Control Protocol/Internet Protocol) TCP/IP oder das Transmission Control Protocol/Internet Protocol ist eine Reihe von Kommunikationsprotokollen, die zum Verbinden von Netzwerkgeräten im Internet verwendet werden. TCP/IP kann auch als Kommunikationsprotokoll in einem privaten Netzwerk (einem Intranet oder einem Extranet) verwendet werden. Zuletzt bearbeitet: 2025-01-22 17:01

Öffnen Sie das Programm, maximieren Sie das Fenster, indem Sie auf das quadratische Symbol in der oberen rechten Ecke klicken. Halten Sie dann die Strg-Taste gedrückt und schließen Sie das Programm. Öffnen Sie das Programm erneut, um zu sehen, ob es maximiert geöffnet wird. Viren können manchmal dazu führen, dass Programme korrekt geöffnet werden, einschließlich nicht maximierter Öffnung. Zuletzt bearbeitet: 2025-01-22 17:01

Theta einfügen Während sich Ihr TI-84 im Polar-Modus befindet, drücken Sie die Taste [X,T,&,n] (direkt unter der Mode-Taste), um & auszuwählen und einzufügen, zusammen mit allen anderen Zeichen, die Sie für Ihren Ausdruck benötigen. Zuletzt bearbeitet: 2025-01-22 17:01

Azure Cognitive Services sind APIs, SDKs und Dienste, die Entwicklern beim Erstellen intelligenter Anwendungen helfen, ohne über direkte KI- oder Data Science-Kenntnisse oder -Kenntnisse zu verfügen. Azure Cognitive Services ermöglichen Entwicklern das einfache Hinzufügen kognitiver Funktionen zu ihren Anwendungen. Zuletzt bearbeitet: 2025-06-01 05:06

Ein Data Warehouse ist eine relationale Datenbank, die eher für Abfragen und Analysen als für die Transaktionsverarbeitung konzipiert ist. Es enthält normalerweise aus Transaktionsdaten abgeleitete historische Daten, kann jedoch auch Daten aus anderen Quellen enthalten. Zuletzt bearbeitet: 2025-01-22 17:01

Gateway Load Balancing Protocol (GLBP) ist ein proprietäres Cisco-Protokoll, das versucht, die Einschränkungen vorhandener redundanter Router-Protokolle zu überwinden, indem es grundlegende Lastausgleichsfunktionen hinzufügt. Neben der Möglichkeit, Prioritäten auf verschiedenen Gateway-Routern zu setzen, ermöglicht GLBP die Einstellung eines Gewichtungsparameters. Zuletzt bearbeitet: 2025-01-22 17:01

Das heißt: Während (1, 1, null) ist erlaubt, aber nicht mehr als einmal, eine Zeile mit Werten (null, null, null) in den drei Spalten, aus denen der eindeutige Schlüssel besteht, ist beliebig oft erlaubt - genau wie im einspaltigen Fall. Zuletzt bearbeitet: 2025-01-22 17:01

Der AutoMapper in C# ist ein Mapper zwischen zwei Objekten. Das heißt AutoMapper ist ein Objekt-Objekt-Mapper. Es bildet die Eigenschaften von zwei verschiedenen Objekten ab, indem es das Eingabeobjekt eines Typs in das Ausgabeobjekt eines anderen Typs umwandelt. Zuletzt bearbeitet: 2025-01-22 17:01

Der erste Schritt besteht darin, das Vorzeichen der Zahl zu betrachten. Da 0,085 positiv ist, ist das Vorzeichenbit = 0. Schreiben Sie 0,085 in wissenschaftlicher Basis-2-Notation. Finden Sie den Exponenten. Schreibe den Bruch in binärer Form. Bringe nun die Binärstrings in die richtige Reihenfolge. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie im Menü Debug auf Debuggen beenden, um die Ausführung des Ziels zu stoppen und den Zielprozess und alle seine Threads zu beenden. Mit dieser Aktion können Sie mit dem Debuggen einer anderen Zielanwendung beginnen. Dieser Befehl entspricht dem Drücken von SHIFT+F5 oder dem Klicken auf die Schaltfläche Debugging beenden (Shift+F5) () in der Symbolleiste. Zuletzt bearbeitet: 2025-01-22 17:01

Geben Sie im Bedienfeld „Ausrichten“den Abstand zwischen den Objekten in das Textfeld „Abstand verteilen“ein. Wenn die Optionen für den Verteilungsabstand nicht angezeigt werden, wählen Sie im Bedienfeldmenü die Option Optionen anzeigen. Klicken Sie entweder auf die Schaltfläche Vertikal verteilen oder auf die Schaltfläche Horizontal verteilen. Zuletzt bearbeitet: 2025-01-22 17:01

Erstellen eines Fluid-Raster-Layouts Wählen Sie Datei > Fluid Grid (alt) aus. Der Standardwert für die Spaltenanzahl im Raster wird in der Mitte des Medientyps angezeigt. Um die Breite einer Seite im Vergleich zur Bildschirmgröße einzustellen, legen Sie den Wert in Prozent fest. Sie können zusätzlich die Rinnenbreite ändern. Zuletzt bearbeitet: 2025-01-22 17:01

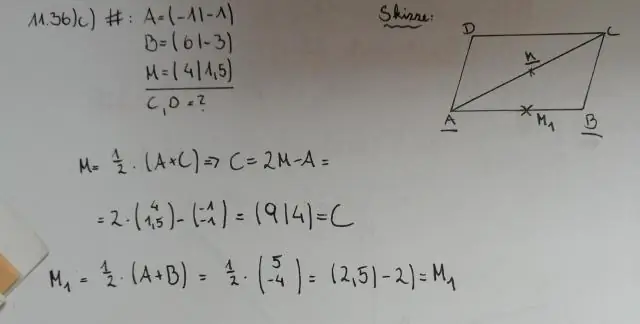

In jedem Parallelogramm halbieren sich die Diagonalen (Linien, die gegenüberliegende Ecken verbinden) einander. Das heißt, jede Diagonale schneidet die andere in zwei gleiche Teile. Ziehen Sie in der obigen Abbildung einen beliebigen Scheitelpunkt, um das Parallelogramm neu zu formen und sich selbst davon zu überzeugen, dass dies so ist. Zuletzt bearbeitet: 2025-01-22 17:01

Herunterladen und Installieren von Firefox unter Windows Besuchen Sie diese Firefox-Downloadseite in einem beliebigen Browser, z. B. Microsoft Internet Explorer oder Microsoft Edge. Klicken Sie auf die Schaltfläche Jetzt herunterladen. Möglicherweise wird das Dialogfeld Benutzerkontensteuerung geöffnet, in dem Sie aufgefordert werden, dem Firefox-Installationsprogramm zu erlauben, Änderungen an Ihrem Computer vorzunehmen. Warten Sie, bis Firefox die Installation abgeschlossen hat. Zuletzt bearbeitet: 2025-01-22 17:01

Typumwandlung bezieht sich auf das Ändern einer Variablen eines Datentyps in einen anderen. Der Compiler ändert automatisch einen Datentyp in einen anderen, wenn dies sinnvoll ist. Wenn Sie beispielsweise einer Gleitkommavariable einen ganzzahligen Wert zuweisen, wandelt der Compiler den int in einen float um. Zuletzt bearbeitet: 2025-01-22 17:01

Anzeige. Dies ist eine der neuen Funktionen, die Angular 7 hinzugefügt wurde und als Virtual Scrolling bezeichnet wird. Diese Funktion wird dem CDK (Component Development Kit) hinzugefügt. Beim virtuellen Scrollen werden dem Benutzer die sichtbaren dom-Elemente angezeigt, während der Benutzer scrollt, wird die nächste Liste angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

Lizenz: Lizenz für die Python-Imaging-Bibliothek. Zuletzt bearbeitet: 2025-01-22 17:01

Bereitstellen von Paketen im SQL Server Integration Services-Katalog (SSISDB) Der SSIS-Katalog ist ein einzelner Datenbankcontainer für alle bereitgestellten Pakete. Die Konfigurationsdateien werden durch Umgebungen ersetzt. Bereitgestellte Versionen werden historisch verfolgt und ein Paket kann auf eine frühere Bereitstellung zurückgesetzt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Noise-Cancelling-Kopfhörer oder Noise-Cancelling-Kopfhörer sind Kopfhörer, die durch aktive Geräuschunterdrückung unerwünschte Umgebungsgeräusche reduzieren. Dies unterscheidet sich von passiven Kopfhörern, die, wenn sie überhaupt Umgebungsgeräusche reduzieren, Techniken wie Schalldämmung verwenden. Zuletzt bearbeitet: 2025-01-22 17:01

Flucht aus L.A. Zuletzt bearbeitet: 2025-01-22 17:01

Ein ISP steht für Internet ServiceProvider und IP-Adresse bedeutet Internet Protocol Address. Wowit ist das einfach, na ja, nein. Nichts ist jemals. Ihr ISP ist, wieSie Zugang zum Internet erhalten. Zuletzt bearbeitet: 2025-01-22 17:01

New Relic ist ein Leistungsdienst für Webanwendungen, der in Echtzeit mit Ihrer Live-Webanwendung funktioniert. New Relic Infrastructure bietet flexible, dynamische Serverüberwachung. New Relic nimmt Ihnen die Überwachung, Fehlerbehebung und Skalierung der Web-App ab und macht es Ihnen leicht. Zuletzt bearbeitet: 2025-01-22 17:01

Der erste Schritt besteht darin, die Client- oder App-Anmeldeinformationen (Client ID & Client Secret) zu finden. Gehen Sie zu Ihren GitHub-Einstellungen. Wählen Sie Anwendungen > Registerkarte Entwickleranwendungen. Wählen Sie eine vorhandene Anwendung aus oder klicken Sie auf Neue Anwendung registrieren. Legen Sie einige Parameter für Ihre Anwendung fest und erhalten Sie die Client-ID und das Client-Geheimnis. Zuletzt bearbeitet: 2025-01-22 17:01

USPS Hold Mail™-Anfragen müssen mindestens 3 Tage und höchstens 30 Tage dauern. Wenn Sie E-Mails benötigen, die länger als 30 Tage aufbewahrt werden, melden Sie sich bitte für einen USPS Forward Mail-Dienst an. USPS Hold Mail-Anfragen sind für Post Office Box™-Kunden nicht erforderlich, da Post, die an eine PO Box™ geliefert wird, sich bis zu 30 Tage lang ansammeln darf. Zuletzt bearbeitet: 2025-01-22 17:01

In formalen Argumenten kann die Äquivokation verwendet werden, um ein täuschend überzeugendes Argument vorzubringen. Ein mehrdeutiger Begriff wie „Freiheit“oder „Gerechtigkeit“kann in einem Sinne am Anfang und in einem anderen Sinne am Ende verwendet werden, damit das Argument mit einem scheinbar gültigen Argument falsche Schlussfolgerungen ziehen kann. Zuletzt bearbeitet: 2025-01-22 17:01

Hier sind 28 meiner Lieblingstools, die SEO-Noobs (oder wirklich jedem) dabei helfen können, herauszufinden, wonach die Leute suchen und warum. Buzzsumo. Buzzsumo ist aufgrund seiner Content Discovery-Lösung eines meiner Lieblingstools. SEMRush. Antworte der Öffentlichkeit. Blühbeere. Google-Trends. 6. Facebook. Twittern. Youtube. Zuletzt bearbeitet: 2025-01-22 17:01

259,39 Millionen. Zuletzt bearbeitet: 2025-01-22 17:01

So reparieren Sie klebrige Schreibmaschinentasten Alkohol. Ich empfehle, eine Dose Brennspiritus zur Hand zu nehmen, obwohl das Einreiben von Alkohol zur Not funktioniert. Ein robuster Pinsel. Sie werden wahrscheinlich einen billigen Pinsel nehmen wollen, um den denaturierten Alkohol in das Segment zu bringen. Wattestäbchen. Zuletzt bearbeitet: 2025-01-22 17:01

ABAB-Reimschema: Definition Eine der ersten Entscheidungen, die ein Dichter beim Schreiben eines neuen Gedichts treffen muss, betrifft die Struktur des Gedichts. Das ABAB-Reimschema bedeutet, dass sich für jeweils vier Zeilen die erste und dritte Zeile reimen und die zweite und vierte Zeile sich auch miteinander reimen. Zuletzt bearbeitet: 2025-01-22 17:01

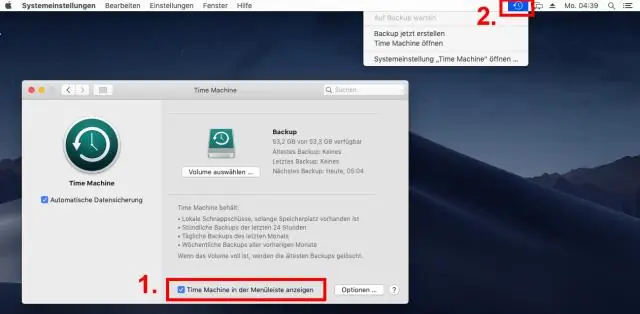

So aktivieren Sie Time Machine-Backups auf Ihrem Mac Wählen Sie im Apple-Menü die Systemeinstellungen aus. Wählen Sie das Time Machine-Symbol. Klicken Sie auf Sicherungsdatenträger auswählen. Wählen Sie die Festplatte aus, die Sie als Time Machine-Backup verwenden möchten. Aktivieren Sie das Kontrollkästchen Automatisch sichern, um Ihren Mac automatisch auf den von Ihnen ausgewählten Festplatten zu sichern. Zuletzt bearbeitet: 2025-01-22 17:01

Access ist jetzt in allen Plänen enthalten, die installierte Versionen von Office-Anwendungen ermöglichen, einschließlich: Office 365 Business, Business Premium, ProPlus, E3 und E5. Es gibt jedoch nur eine PC-Version von Access. Außerdem können Sie Microsoft Access online nicht wie für Word und Excel verwenden. Zuletzt bearbeitet: 2025-01-22 17:01

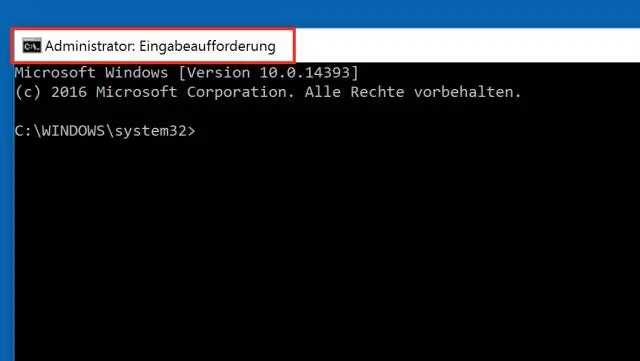

Breite der Eingabeaufforderung ändern Klicken Sie mit der rechten Maustaste auf die Eingabeaufforderungsgrenze und wählen Sie Eigenschaften… Wählen Sie nun die Registerkarte Layout und ändern Sie die Breite der Fenstergröße, standardmäßig beträgt sie 80. Hier können Sie die Breite des Bildschirmpuffers und die Fensterposition ändern. Wenn Sie fertig sind, klicken Sie auf OK. Zuletzt bearbeitet: 2025-01-22 17:01

So setzen Sie Ihr Modem und Ihren WLAN-Router zurück Ziehen Sie das Netzkabel von der Rückseite des Modems ab und entfernen Sie alle Batterien. Ziehen Sie das Netzkabel vom WLAN-Router ab. Warten Sie 30 Sekunden, legen Sie dann alle Batterien wieder ein und schließen Sie das Modem wieder an die Stromversorgung an. Warten Sie mindestens 2 Minuten, um sicherzustellen, dass das Zurücksetzen abgeschlossen ist. Zuletzt bearbeitet: 2025-01-22 17:01

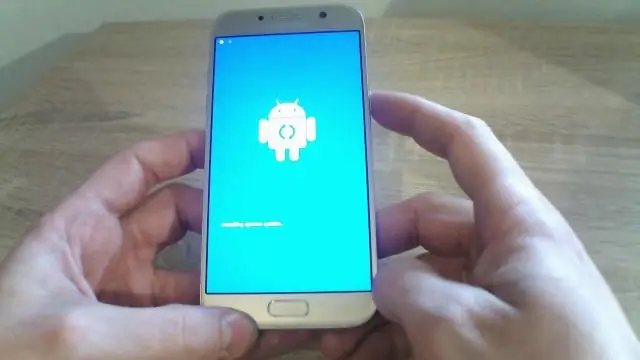

So setzen Sie Ihr Telefon zurück: Schalten Sie Ihr Telefon aus. Möglicherweise müssen Sie den Akku entfernen und einsetzen. Halten Sie die Leiser-Taste gedrückt. Schalten Sie Ihr Telefon ein. Markieren Sie mit der Leiser-Taste Werksreset und drücken Sie zum Auswählen die Ein-/Aus-Taste. Drücken Sie die Power-Taste. Zuletzt bearbeitet: 2025-01-22 17:01

Greifen Sie mit den LG Smart TV webOS-Apps auf eine ganz neue Welt der Unterhaltung zu. Inhalte von Netflix, Amazon Video, Hulu, YouTube und vielem mehr. Jetzt haben Sie herausragende Inhalte von Netflix, Amazon Video, Hulu, VUDU, Google Play Movies & TV und Channel Plus direkt zur Hand. Netflix. Hulu. Youtube. Amazon-Video. HDR-Inhalte. Zuletzt bearbeitet: 2025-01-22 17:01

Das Kabelspleißen Ihres eigenen Signals ist nicht illegal und es gibt Geräte und Methoden, um sicherzustellen, dass Ihre geteilten Kabel Ihr Fernsehsignal oder Ihren Internetdienst nicht beeinträchtigen. Es ist jedoch illegal, einem Nachbarn Kabel zu stehlen, und die gemeinsame Nutzung Ihres Dienstes stellt einen Verstoß gegen Ihre Kabelfernseh- oder Internetdienstvereinbarung dar. Zuletzt bearbeitet: 2025-01-22 17:01

Nun, mit einem guten Informatik-Verständnis ist das sogenannte „Praktische Programmieren“gar nicht so schwer zu erlernen. Die Bash-Programmierung ist sehr einfach. Sie sollten Sprachen wie C und so weiter lernen; Shell-Programmierung ist im Vergleich zu diesen eher trivial. Trotzdem ist es wichtig zu lernen. Zuletzt bearbeitet: 2025-01-22 17:01