Sie können die folgenden Schritte ausführen, um Dienste neu zu starten, die nicht ordnungsgemäß funktionieren: Suchen Sie den Dienst (klicken Sie auf Start, zeigen Sie auf Verwaltung, klicken Sie auf Dienste, und suchen Sie dann nach dem Dienst). Stellen Sie sicher, dass der Dienst ausgeführt wird. Klicken Sie auf Start, wenn er angehalten wurde, oder auf Neustart, um den Dienst zu aktualisieren. Zuletzt bearbeitet: 2025-01-22 17:01

Hallo, laut deiner Beschreibung möchtest du einen Web Service aus Excel aufrufen. Tatsächlich bezieht sich das Aufrufen eines Webdienstes aus Excel eher auf die Funktion der VBA-Sprache als auf das Excel-Objektmodell. Dann können Sie auf das Excel-Objektmodell zurückgreifen, um das Ergebnis nach Belieben in das Arbeitsblatt einzufügen. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie auf System unter dem Abschnitt oder wählen Sie ein Symbol der Systemsteuerung aus. Klicken Sie auf die Registerkarte Erweitert. Klicken Sie unten im Fenster auf Fehlerberichte. Wählen Sie Fehlerberichterstattung deaktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

Bixby Voice Halten Sie die Bixby-Taste an der Seite des Geräts gedrückt, während Sie Befehle sprechen. Überprüfen Sie im Bixby Voice-Popup die Aufforderung und tippen Sie dann bei Bedarf auf Vollbild. Überprüfen oder suchen Sie auf dem Bixby Voice-Bildschirm verfügbare Befehle und tippen Sie dann auf das Bixby-Symbol, um mit dem Hören zu beginnen. Zuletzt bearbeitet: 2025-01-22 17:01

Speicherheap erhöhen? Wählen Sie im Hauptmenü Hilfe | Speichereinstellungen ändern. Legen Sie die erforderliche Speichermenge fest, die Sie zuweisen möchten, und klicken Sie auf Speichern und neu starten. Zuletzt bearbeitet: 2025-01-22 17:01

Geben Sie IP-Reputationsdienste ein. IP-Reputationsdienste sind äußerst effektive Tools, die dabei helfen, IP-Adressen zu identifizieren, die ständig unerwünschte Anfragen gesendet haben. Wenn eine IP-Adresse auf der schwarzen Liste steht, bedeutet dies oft, dass auf der mit dieser IP-Adresse verknüpften Site verdächtige Aktivitäten wie Spam oder Viren entdeckt wurden. Zuletzt bearbeitet: 2025-01-22 17:01

Sobald user/pwd bereitgestellt wurde, geht der OAM zum LDAP (AD oder OID), um den Benutzer zu authentifizieren. Sobald der Benutzer authentifiziert ist, öffnet das Webgate das Tor zum zugrunde liegenden entsprechenden Webserver. OIM führt das Lebenszyklusmanagement einer Identität durch (in der Regel ein Benutzer, z. B. ein Mitarbeiter). OIM-Server ist eine J2EE-Anwendung. Zuletzt bearbeitet: 2025-01-22 17:01

Technisch gesehen kommen neue iPhones nur noch alle zwei Jahre statt jedes Jahr auf den Markt. Jedes Jahr haben wir eine geänderte Version von dem, was im Vorjahr veröffentlicht wurde. In gewisser Weise ist das ein neues Modell mit aktualisierten Funktionen. Dennoch wird Apple einer großen Nachfrage von der Öffentlichkeit ausgesetzt sein, um neue Produkte zu veröffentlichen. Zuletzt bearbeitet: 2025-06-01 05:06

Bei AM wird eine als „Träger“oder „Trägerwelle“bekannte Funkwelle durch das zu übertragende Signal in der Amplitude moduliert. FM ist weniger störanfällig als AM. FM-Signale werden jedoch durch physikalische Barrieren beeinträchtigt. FM hat aufgrund der höheren Bandbreite eine bessere Klangqualität. Zuletzt bearbeitet: 2025-01-22 17:01

Das 0dB, auf das Sie sich beziehen, ist tatsächlich 0dBFS, was für dB in Bezug auf 'Full Scale' steht. 0dBFS ist der höchste digitale Sample-Peak. Alles darunter ist ein normales Signal und wird daher als negative Zahl angezeigt. -20dBFS ist 20dB unter der vollen Skala. Zuletzt bearbeitet: 2025-06-01 05:06

Es bezieht sich auf die Breite der Box. Eine 1fach-Dose ist breit genug für eine Schalter- oder Duplex-Steckdose. Die Idee ist, dass Sie elektrische Komponenten in der Box "zusammenfassen" können. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können Ihren Anzeigenamen und Ihre Profil-URL ändern, indem Sie Ihre Profilseite über einen Webbrowser auf Ihrem Computer besuchen und auf die Schaltfläche Bearbeiten unter Ihrem Profilkopf klicken. Sie können einen beliebigen Anzeigenamen auswählen. Stellen Sie sicher, dass Sie es wie überall sonst anzeigen würden, und fügen Sie Leerzeichen und Großbuchstaben ein. Zuletzt bearbeitet: 2025-01-22 17:01

Jeder Verstoß gegen ungesicherte geschützte Gesundheitsdaten muss dem betroffenen Unternehmen innerhalb von 60 Tagen nach Entdeckung des Verstoßes gemeldet werden. Zuletzt bearbeitet: 2025-01-22 17:01

Erweiterte ASCII-Datei. Der grundlegende ASCII-Satz verwendet 7 Bits für jedes Zeichen, was insgesamt 128 einzigartige Symbole ergibt. Der erweiterte ASCII-Zeichensatz verwendet 8 Bits, was zusätzliche 128 Zeichen ergibt. Die zusätzlichen Zeichen stehen für Zeichen aus Fremdsprachen und Sonderzeichen zum Zeichnen von Bildern. Zuletzt bearbeitet: 2025-01-22 17:01

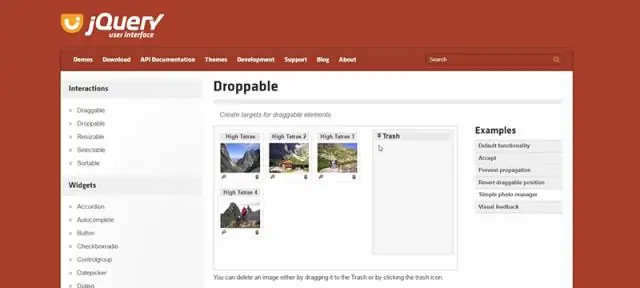

JQuery bietet eine Methode 'split()', die den Text aufteilt. Wir können ein beliebiges Trennzeichen verwenden, um den Text zu teilen. Siehe unten jQuery-Code, der die Split-Funktion verwendet und die Zeichenfolge mit Leerzeichen teilt. Zuletzt bearbeitet: 2025-01-22 17:01

Das Java-Schlüsselwort throws wird verwendet, um eine Ausnahme zu deklarieren. Es gibt dem Programmierer eine Information, dass eine Ausnahme auftreten kann, so dass es für den Programmierer besser ist, den Ausnahmebehandlungscode bereitzustellen, damit der normale Ablauf aufrechterhalten werden kann. Die Ausnahmebehandlung wird hauptsächlich verwendet, um die geprüften Ausnahmen zu behandeln. Zuletzt bearbeitet: 2025-01-22 17:01

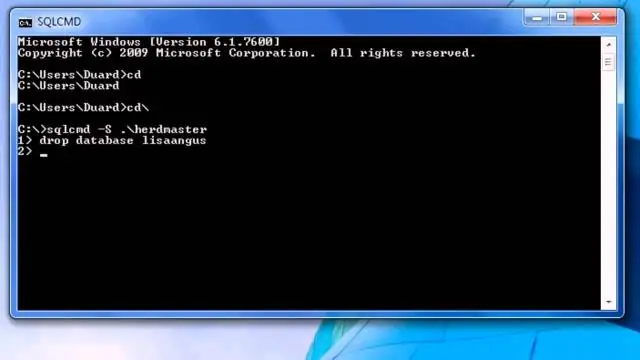

Lock: Lock ist ein Mechanismus zur Sicherstellung der Datenkonsistenz. SQL Server sperrt Objekte, wenn die Transaktion gestartet wird. Wenn die Transaktion abgeschlossen ist, gibt SQL Server das gesperrte Objekt frei. Exklusive (X) Sperren: Wenn dieser Sperrtyp auftritt, geschieht dies, um andere Transaktionen daran zu hindern, ein gesperrtes Objekt zu ändern oder darauf zuzugreifen. Zuletzt bearbeitet: 2025-01-22 17:01

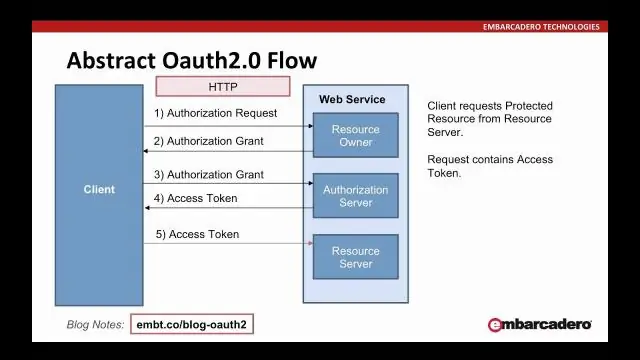

Im Allgemeinen bietet OAuth Clients einen „sicheren delegierten Zugriff“auf Serverressourcen im Namen eines Ressourcenbesitzers. Es gibt einen Prozess für Ressourcenbesitzer an, um den Zugriff Dritter auf ihre Serverressourcen zu autorisieren, ohne ihre Anmeldeinformationen zu teilen. Zuletzt bearbeitet: 2025-01-22 17:01

Laden Sie das Paket von http://downloads.chef.io/chef-server/ herunter. Laden Sie das Paket auf den Computer hoch, auf dem der Chef-Server ausgeführt wird, und zeichnen Sie dann seinen Speicherort im Dateisystem auf. Installieren Sie das Chef-Serverpaket auf dem Server, indem Sie den Namen des von Chef bereitgestellten Pakets verwenden. Führen Sie Folgendes aus, um alle Dienste zu starten:. Zuletzt bearbeitet: 2025-01-22 17:01

Windows Öffnen Sie die Eingabeaufforderung, indem Sie die folgenden Schritte ausführen: Start -> Ausführen -> cmd -> Drücken Sie die Eingabetaste. Navigieren Sie zu Ihrem MariaDb-Installationsordner (Standard: C:Program FilesMariaDbMariaDb Server 12in) Geben Sie ein: mysql -u root -p. GEWÄHRLEISTEN SIE ALLE PRIVILEGIEN AUF *. Führen Sie diesen letzten Befehl aus: FLUSH PRIVILEGES; Zum Beenden geben Sie ein: Beenden. Zuletzt bearbeitet: 2025-06-01 05:06

Die Programmiersprache PL/SQL stellt eine Datenstruktur namens VARRAY bereit, die eine sequentielle Sammlung von Elementen desselben Typs mit fester Größe speichern kann. Ein Varray wird verwendet, um eine geordnete Sammlung von Daten zu speichern, es ist jedoch oft besser, sich ein Array als eine Sammlung von Variablen desselben Typs vorzustellen. Zuletzt bearbeitet: 2025-01-22 17:01

ZIP ist ein Archivdateiformat, das von Phil Katz als Standardformat für die verlustfreie Datenkomprimierung erstellt wurde und mehrere Komprimierungsalgorithmen enthält, um eine oder mehrere Dateien zu komprimieren/dekomprimieren. RAR ist ein proprietäres Archivdateiformat, das von einem russischen Softwareingenieur EugeneRoshal . entwickelt wurde. Zuletzt bearbeitet: 2025-01-22 17:01

Print Services for UNIX ist der Name, den Microsoft derzeit für die Unterstützung des Line Printer Daemon-Protokolls (auch LPR, LPD genannt) auf Windows NT-basierten Systemen verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Basierend auf unseren Recherchen sind hier die besten Bluetooth-Tracker auf dem Markt. 1 Tile Mate (2020): Am beliebtesten. 2 Samsung SmartThings: Am besten mit LTE-GPS. 3 Honey Key Finder: Beste Selfie-Unterstützung. 4 Tile Pro: Beste Reichweite. 5 TrackR-Pixel: Kleinste und leichteste. 6 Fliesenaufkleber: Am besten zum Aufkleben auf alles. Zuletzt bearbeitet: 2025-01-22 17:01

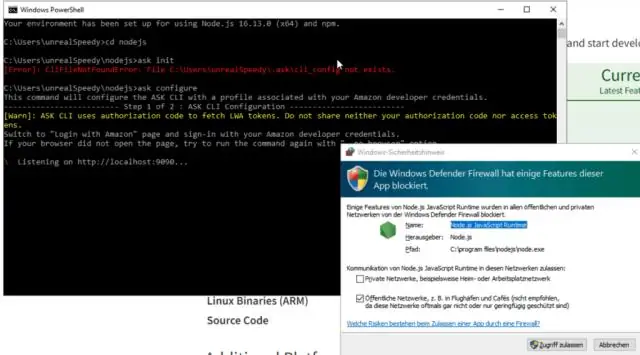

Die AWS CLI ist ein einheitliches Tool zum Verwalten Ihrer AWS-Services über eine Terminalsitzung auf Ihrem eigenen Client. Mit nur einem Tool zum Herunterladen und Konfigurieren können Sie mehrere AWS-Services über die Befehlszeile steuern und über Skripte automatisieren. Zuletzt bearbeitet: 2025-01-22 17:01

Trotz der Vielfalt in der Gesundheitsbranche können Informationen über die verschiedenen Arten von Organisationen nach acht Prinzipien geregelt werden: Rechenschaftspflicht, Transparenz, Integrität, Schutz, Compliance, Verfügbarkeit, Aufbewahrung und Disposition. Zuletzt bearbeitet: 2025-01-22 17:01

SMS steht für Short Message Service und ist die am weitesten verbreitete Art von Textnachrichten. Längere Nachrichten werden normalerweise in mehrere Nachrichten aufgeteilt. MMS steht für Multimedia Messaging Service. Mit einer MMS können Sie eine Nachricht mit Bildern, Video- oder Audioinhalten an ein anderes Gerät senden. Zuletzt bearbeitet: 2025-01-22 17:01

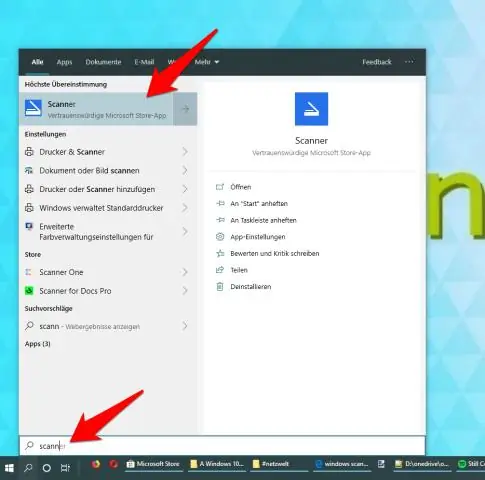

So entfernen Sie verbundene Geräte aus Windows10: Öffnen Sie die Einstellungen. Klicken Sie auf Geräte. Klicken Sie auf den Gerätetyp, den Sie entfernen möchten (ConnectedDevices, Bluetooth oder Printers & Scanners). Klicken Sie auf das Gerät, das Sie entfernen möchten, um es auszuwählen. Klicken Sie auf Gerät entfernen. Klicken Sie auf Ja, um zu bestätigen, dass Sie dieses Gerät entfernen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

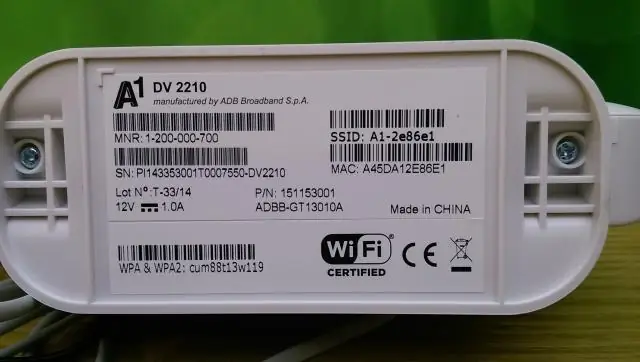

Wenn Sie Ihren Drucker mit dem drahtlosen Netzwerk verbinden möchten, werden Sie nach der Auswahl des Netzwerks nach dem HP Printer Network Security Key gefragt. Dieser Netzwerksicherheitsschlüssel ist das Passwort des Wi-Fi an Ihrem Platz. Zuletzt bearbeitet: 2025-01-22 17:01

Anschließen eines Sky Q Boosters Suchen Sie eine Steckdose auf halbem Weg zwischen Ihrer Sky Q Box und Ihrer Sky Q Mini Box. Halten Sie die WPS-Taste an Ihrer Sky Q-Box gedrückt – das Licht beginnt gelb zu blinken. Halten Sie als Nächstes WPS auf Ihrem Booster drei Sekunden lang gedrückt und halten Sie innerhalb von zwei Minuten WPS auf Ihrer Sky Q Minibox drei Sekunden lang gedrückt. Zuletzt bearbeitet: 2025-01-22 17:01

Bootstrap ist ein beliebtes, modernes Frontend-/UI-Entwicklungsframework. Es ist vollgepackt mit Funktionen und enthält die meisten Dinge, die Sie zum Entwickeln reaktionsschneller Websites und Apps benötigen. Bootstrap ist gut dokumentiert und dieses Open-Source-Projekt wird in Blogs und Tutorial-Sites ausführlich behandelt. Zuletzt bearbeitet: 2025-01-22 17:01

Lassen Sie uns besprechen, welche Datentypen abgebaut werden können: Flat Files. Relationale Datenbanken. DataWarehouse. Transaktionale Datenbanken. Multimedia-Datenbanken. Räumliche Datenbanken. Datenbanken für Zeitreihen. World Wide Web (WWW). Zuletzt bearbeitet: 2025-01-22 17:01

Berechnung in Prozent Verfügbarkeit % Ausfallzeit pro Jahr Ausfallzeit pro Monat 99,9 % („drei Neuner“) 8,77 Stunden 43,83 Minuten 99,95 % („dreieinhalb Neunen“) 4,38 Stunden 21,92 Minuten 99,99 % („vier Neuner“) 52,60 Minuten 4,38 Minuten 99,995 % ('viereinhalb Neuner') 26,30 Minuten 2,19 Minuten. Zuletzt bearbeitet: 2025-01-22 17:01

Es ist verlockend, eine SSD bis zum Rand zu füllen, aber Sie sollten etwas freien Speicherplatz auf Ihrer SSD lassen – planen Sie für die beste Leistung maximal 75 Prozent der Kapazität des Laufwerks ein. Zuletzt bearbeitet: 2025-01-22 17:01

Bei der Prozessentwicklung besteht die Notwendigkeit, eine Komponentenfabrik zu erstellen, die innerhalb einer Reihe anderer übergeordneter Komponenten bedient wird. Dieser Artikel soll helfen, eine grundlegende Angular 6-Anwendung einzurichten und eine Komponentenfabrik zu erstellen, die leicht in andere Komponenten eingefügt werden kann. Zuletzt bearbeitet: 2025-01-22 17:01

In der Informatik ist Instanziierung die Realisierung eines vordefinierten Objekts. Beim OOP (Objektorientierte Programmierung) kann eine Objektklasse definiert werden. Dieser Vorgang wird 'Instanziierung' genannt. Der Begriff Instanziierung wird auch in anderen Bereichen der Informatik verwendet, etwa bei der Erstellung virtueller Server. Zuletzt bearbeitet: 2025-01-22 17:01

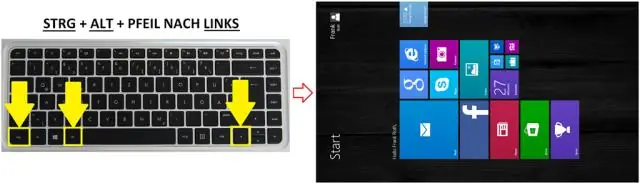

Bildschirm mit einer Tastaturkürzel drehen Drücken Sie STRG + ALT + Pfeil nach oben und Ihr Windows-Desktop sollte in den Querformatmodus zurückkehren. Sie können den Bildschirm in Hochformat oder umgekehrtes Querformat drehen, indem Sie STRG + ALT + Pfeil nach links, Pfeil nach rechts oder Pfeil nach unten drücken. Zuletzt bearbeitet: 2025-01-22 17:01

Lebenszyklus. Trockenholz-Termiten bilden geflügelte Alaten oder Schwärmer, die die Kolonie verlassen, sobald die Kolonie reif ist, damit sie ihre eigene Kolonie gründen können. Zuletzt bearbeitet: 2025-01-22 17:01

Benutzer-Erfahrung-Design. Zuletzt bearbeitet: 2025-01-22 17:01

Es umfasst unbegrenzte Gesprächs-, Text- und Hochgeschwindigkeitsdaten während des Sprint-Netzwerks und ermöglicht bis zu 5 Leitungen für 35 USD / Monat pro Leitung. HULU und mobiler Hotspot sind mit diesem Plan nicht verfügbar. Zuletzt bearbeitet: 2025-01-22 17:01