Die Aggregate-Umwandlung wird verwendet, um aggregierte Operationen/Funktionen für Gruppen in einem Dataset auszuführen. Die verfügbaren Aggregatfunktionen sind Count, Count Distinct, Sum, Average, Minimum und Maximum. Die Aggregat-Umwandlung hat eine Eingabe und eine oder mehrere Ausgaben. Es unterstützt keine Fehlerausgabe. Zuletzt bearbeitet: 2025-01-22 17:01

Avalara, Inc., ein Anbieter von Cloud-basierter Steuer-Compliance-Software, gab am vergangenen Freitag, dem 15. Juni, sein Debüt auf dem öffentlichen Markt. Bei einer Preisspanne von 19 bis 21 US-Dollar pro Aktie plante das Unternehmen, bis zu 181 Millionen US-Dollar aufzubringen. Eine Woche nach ihrem Status als Aktiengesellschaft wurde die Aktie heute Morgen über 51 US-Dollar gehandelt. Zuletzt bearbeitet: 2025-01-22 17:01

Warum es uns gefällt: Roomba 891 bietet eine so effektive und effiziente Art der Reinigung für Ihre kleine Wohnung. Erzeugt die Reinigungssaugung bis zu 5-mal und sorgt dafür, dass Schmutz und Staub aus jeder Ecke gezogen werden. Zweifellos ist es die Reinigungsfähigkeit, die iRobot Roomba 891 einen guten Ruf im Wettbewerb verschafft. Zuletzt bearbeitet: 2025-01-22 17:01

Eine RESTful API ist eine Anwendungsprogrammschnittstelle (API), die HTTP-Anforderungen für GET-, PUT-, POST- und DELETE-Daten verwendet. Die REST-Technologie wird im Allgemeinen der robusteren SOAP-Technologie (Simple Object Access Protocol) vorgezogen, da REST weniger Bandbreite nutzt und somit besser für die Internetnutzung geeignet ist. Zuletzt bearbeitet: 2025-01-22 17:01

Update: Für Visual Studio 2017 Version 15.8 Preview 2 oder höher können Sie die Zertifikate manuell installieren, indem Sie mit der rechten Maustaste auf jede der Zertifikatsdateien klicken, Zertifikat installieren auswählen und dann durch den Zertifikatsmanager-Assistenten klicken. Zuletzt bearbeitet: 2025-01-22 17:01

Tiny Scanner ist eine kleine Scanner-App, die Android-Geräte in einen tragbaren Dokumentenscanner verwandelt und alles als Bilder oder PDFs scannt. Mit dieser PDF-Dokumentenscanner-App können Sie Dokumente, Fotos, Quittungen, Berichte oder so ziemlich alles scannen. Zuletzt bearbeitet: 2025-06-01 05:06

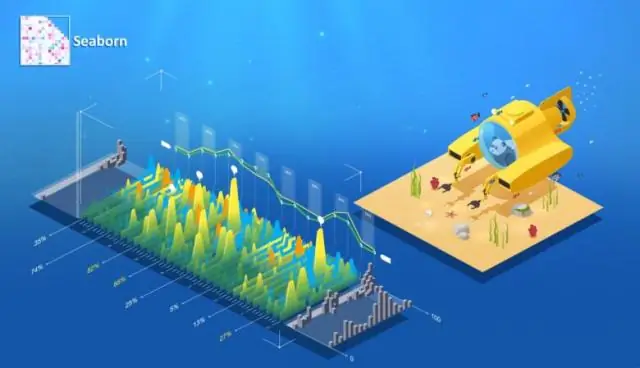

Seaborn: Visualisierung statistischer Daten. Seaborn ist eine Python-Datenvisualisierungsbibliothek basierend auf Matplotlib. Es bietet eine High-Level-Schnittstelle zum Zeichnen attraktiver und informativer statistischer Grafiken. Für eine kurze Einführung in die Ideen hinter der Bibliothek können Sie die einleitenden Hinweise lesen. Zuletzt bearbeitet: 2025-01-22 17:01

Eine professionelle Videokamera (oft auch als Fernsehkamera bezeichnet, obwohl sich ihre Verwendung über das Fernsehen hinaus verbreitet hat) ist ein High-End-Gerät zur Erstellung elektronischer Bewegtbilder (im Gegensatz zu einer Filmkamera, die die Bilder früher auf Film aufzeichnete). Zuletzt bearbeitet: 2025-01-22 17:01

Der letzte Stand der Technik. Repräsentiert oder integriert die neuesten Fortschritte. Dieser aus dem späten 19. Jahrhundert stammende Ausdruck hat nichts mit dem Zustand der bildenden Künste zu tun. Vielmehr wendet sie zuerst die Kunst auf die Technologie an, eine Nutzung, die noch immer aktuell ist. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Wie wähle ich folglich AMI aus? Um ein Linux zu finden AMI Verwendung der Wählen Sie AMI Seite Im Konsolen-Dashboard, wählen Instanz starten. Auf der Registerkarte Schnellstart auswählen von einem der gebräuchlichsten AMIs In der Liste.. Zuletzt bearbeitet: 2025-01-22 17:01

Öffnen Sie die Datei mit einem Photo Viewer mit einem Doppelklick oder. Klicken Sie mit der rechten Maustaste, wählen Sie Öffnen mit… Klicken Sie oben auf dem Bildschirm auf Drucken, wählen Sie Drucken aus dem angezeigten Dropdown-Menü. Wählen Sie Ihren Drucker aus. Andere Druckbildeigenschaften (Papiergröße, Typ, Anzahl der Kopien usw.). Zuletzt bearbeitet: 2025-01-22 17:01

Kurz gesagt ist die Normalisierung eine Möglichkeit, die Daten in der Datenbank zu organisieren. Die Normalisierung umfasst das Organisieren der Spalten und Tabellen einer Datenbank, um sicherzustellen, dass ihre Abhängigkeiten durch Integritätsbeschränkungen der Datenbank ordnungsgemäß durchgesetzt werden. Es teilt normalerweise einen großen Tisch in kleinere auf, sodass es effizienter ist. Zuletzt bearbeitet: 2025-01-22 17:01

13+ Warnzeichen, dass Ihr Computer mit Malware infiziert ist[Aktualisiert 2019] Ihr Computer wird langsamer. Ärgerliche Werbung wird angezeigt. Stürzt ab. Popup-Nachrichten. Der Internetverkehr nimmt verdächtig zu. Ihre Browser-Startseite hat sich ohne Ihre Eingabe geändert. Ungewöhnliche Nachrichten werden unerwartet angezeigt. Ihre Sicherheitslösung ist deaktiviert. Zuletzt bearbeitet: 2025-01-22 17:01

Kursivschrift in normalen Facebookposts Verfassen Sie Ihren Beitrag so, wie Sie es normalerweise tun, klicken Sie nur noch nicht auf Beitrag! Öffnen Sie in einem neuen Tab den kursiven Textgenerator von YayText. Geben Sie den Text, den Sie kursiv formatieren möchten, in das Feld 'Ihr Text' ein. Klicken Sie dann auf die Schaltfläche "Kopieren" neben dem kursiven Stil, den Sie verwenden möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Um mit dem Sammeln von Metriken für ein Projekt zu beginnen, klicken Sie mit der rechten Maustaste auf das Projekt und wählen Sie aus dem Popup-Menü 'Metriken->Aktivieren' (oder verwenden Sie alternativ die Eigenschaftenseite). Dadurch wird Eclipse angewiesen, jedes Mal, wenn eine Kompilierung stattfindet, Metriken zu berechnen. Zuletzt bearbeitet: 2025-01-22 17:01

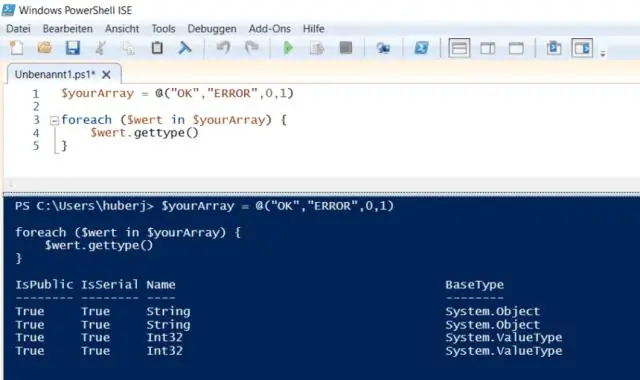

Mehrere Datentypen in einem Array. Nein, wir können nicht mehrere Datentypen in einem Array speichern, wir können ähnliche Datentypen nur in einem Array speichern. Zuletzt bearbeitet: 2025-01-22 17:01

„Sicherheitsoperationen und -management“ist eine Sammlung zugehöriger Sicherheitsaktivitäten, die dazu beitragen, den fortlaufenden Sicherheitsstatus einer Organisation aufrechtzuerhalten. Es umfasst die Überwachung, Wartung und Verwaltung der Sicherheitsaspekte des IT-Bestands, seiner Mitarbeiter und seiner Prozesse. Zuletzt bearbeitet: 2025-01-22 17:01

So beheben Sie das Problem, wenn der Lautsprecher auf Ihrem Android-Gerät nicht funktioniert Schalten Sie den Lautsprecher ein. Erhöhen Sie die Lautstärke während eines Anrufs. Passen Sie die App-Soundeinstellungen an. Überprüfen Sie die Medienlautstärke. Stellen Sie sicher, dass „Nicht stören“nicht aktiviert ist. Stellen Sie sicher, dass Ihre Kopfhörer nicht eingesteckt sind. Entfernen Sie Ihr Telefon aus seiner Hülle. Starte dein Gerät neu. Zuletzt bearbeitet: 2025-01-22 17:01

Blauer Text mit grünem Hintergrund zeigt an, dass ein Verzeichnis von anderen außer dem besitzenden Benutzer und der Gruppe beschreibbar ist und das Sticky-Bit nicht gesetzt ist (o+w, -t). Zuletzt bearbeitet: 2025-06-01 05:06

Der erste Unterschied ist der Befehl zum Anwenden einer IPv6-ACL auf eine Schnittstelle. IPv4 verwendet den Befehl ip access-group, um eine IPv4-ACL auf eine IPv4-Schnittstelle anzuwenden. IPv6 verwendet den Befehl ipv6 traffic-filter, um dieselbe Funktion für IPv6-Schnittstellen auszuführen. Im Gegensatz zu IPv4-ACLs verwenden IPv6-ACLs keine Platzhaltermasken. Zuletzt bearbeitet: 2025-01-22 17:01

Der Systemaufruf exec wird verwendet, um eine Datei auszuführen, die sich in einem aktiven Prozess befindet. Beim Ausführen wird die vorherige ausführbare Datei ersetzt und eine neue Datei ausgeführt. Genauer gesagt können wir sagen, dass die Verwendung von execsystemcall die alte Datei oder das Programm aus dem Prozess durch eine neue Datei oder ein neues Programm ersetzt. Zuletzt bearbeitet: 2025-01-22 17:01

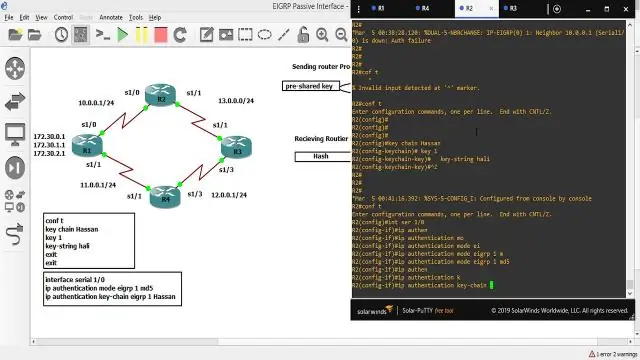

Bandbreite: Der bei der EIGRP-Metrikberechnung verwendete Bandbreitenwert wird durch Division von 10.000.000 durch die Bandbreite (in kbps) der langsamsten Verbindung entlang des Pfads zum Zielnetzwerk bestimmt. Verzögerung: Im Gegensatz zur Bandbreite, die die „schwächste Verbindung“darstellt, ist der Verzögerungswert kumulativ. Zuletzt bearbeitet: 2025-01-22 17:01

Axios ist eine Javascript-Bibliothek, die verwendet wird, um HTTP-Anfragen von node. js oder XMLHttpRequests vom Browser und unterstützt die in JS ES6 native Promise-API. Ein weiteres Feature, das es über hat. fetch() ist, dass es automatische Transformationen von JSON-Daten durchführt. Zuletzt bearbeitet: 2025-01-22 17:01

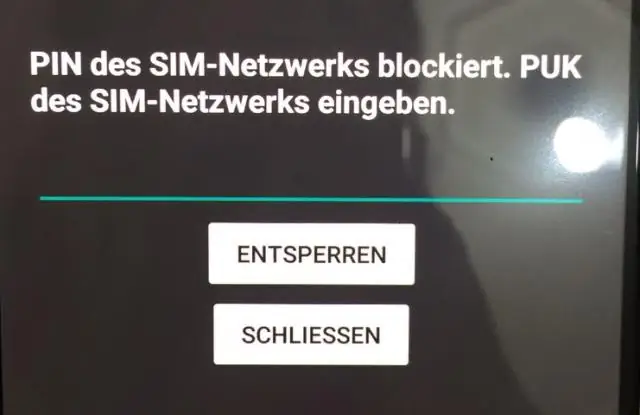

Laden Sie bei Dual-SIM-Geräten mit einem Serviceplan zuerst Ihre eSIM herunter. So aktivieren Sie es: 1. Gehen Sie zu Ihren Telefoneinstellungen. SIM-Karte Gehen Sie zu att.com/activations. Wählen Sie die Option Aktivieren für AT&T Wireless oder AT&T PREPAID. Geben Sie die erforderlichen Informationen ein und wählen Sie Weiter. Folgen Sie den Anweisungen, um den Vorgang abzuschließen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Beta von BitLife für Android ist da! Um an der Beta teilzunehmen, müssen Sie zuerst unserer Google-Gruppe hier beitreten: groups.google.com/d/forum/bitlif … Wir werden die Leute in Stapeln genehmigen, also treten Sie jetzt bei! Sobald wir Sie genehmigt haben, erhalten Sie den Link zur Beta. Zuletzt bearbeitet: 2025-01-22 17:01

Ein diätetischer Techniker, registriert (DTR) muss mindestens einen Associate-Studiengang einer von ACEND akkreditierten Schule absolvieren. Dazu gehören die oben genannten Studienleistungen und ein 450-Stunden-Mindestpraktikum, das in der Regel von einem RD . betreut wird. Zuletzt bearbeitet: 2025-01-22 17:01

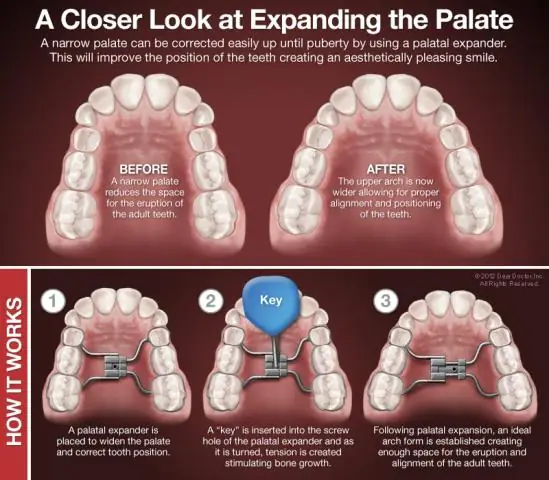

Es funktioniert, indem es die beiden Hälften des Oberkiefers, den sogenannten Gaumen, erweitert. Die beiden Hälften sind durch eine „Naht“in der Mitte des Gaumens miteinander verbunden. Palatal Expander werden an den einzigartigen Mund jedes Patienten angepasst. Ein Expander kann fixiert (mit dem Mund verklebt) oder herausgenommen werden. Zuletzt bearbeitet: 2025-01-22 17:01

Organisatorisches Verhalten - Wahrnehmung. Anzeige. Wahrnehmung ist ein intellektueller Prozess der Umwandlung von Sinnesreizen in bedeutungsvolle Informationen. Es ist der Prozess, etwas, das wir in unserem Kopf sehen oder hören, zu interpretieren und es später zu verwenden, um eine Situation, eine Person, eine Gruppe usw. zu beurteilen und zu urteilen. Zuletzt bearbeitet: 2025-01-22 17:01

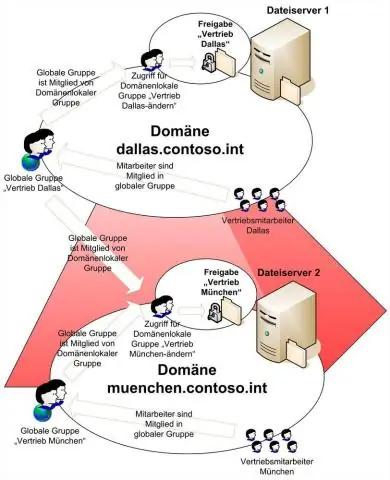

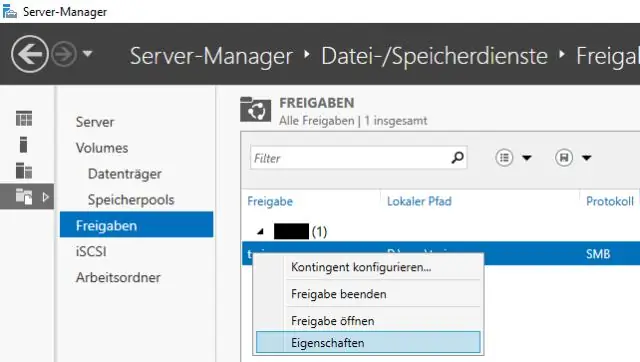

Zugriffsbasierte Aufzählung. Access Based Enumeration (ABE) ist eine Funktion von Microsoft Windows (SMB-Protokoll), mit der Benutzer beim Durchsuchen von Inhalten auf dem Dateiserver nur die Dateien und Ordner anzeigen können, auf die sie Lesezugriff haben. Zuletzt bearbeitet: 2025-01-22 17:01

Bearbeiten von PDFs Mit Acrobat Pro DC können Sie jedoch gescannte Dokumente bearbeiten und Text in der Originalschrift des Dokuments hinzufügen und zwei Versionen einer einzelnen PDF-Datei vergleichen. Mit Acrobat Pro DC können Sie auch PDFs genauer in Office-Dateien konvertieren, einschließlich Word, Excel und PowerPoint. Zuletzt bearbeitet: 2025-01-22 17:01

Sie benötigen zwei Silbermünzen, eine Büroklammer, ein Blatt Papier, Ihr Ladekabel und natürlich Ihr Telefon. Der Strom von Ihrem Körper wird im Kondensator gespeichert und dann an das Telefon gesendet, um es aufzuladen. Die Münzen wirken als zwei Platten eines Kondensators und der Luftspalt und das Papier fungieren als Isolator (Dielektrikum). Zuletzt bearbeitet: 2025-01-22 17:01

Das Document Object Model (DOM) ist eine Programmierschnittstelle für HTML- und XML-Dokumente. Es stellt die Seite dar, damit Programme die Dokumentstruktur, den Stil und den Inhalt ändern können. Das Document Object Model (DOM) stellt dasselbe Dokument dar, sodass es manipuliert werden kann. Zuletzt bearbeitet: 2025-01-22 17:01

Aufgrund seines Designs hat das USB-Kabel eine normale maximale Länge von etwa 5 Metern (16,4 Fuß), aber Sie können längere Distanzen erzielen, indem Sie ein aktives USB-Verlängerungs-/Repeater-Kabel von Monoprice verwenden. Zuletzt bearbeitet: 2025-01-22 17:01

Nachdem Sie eine Liste erstellt haben, gehen Sie zu Datei → E-Mail-Liste (oder drücken Sie Befehl + E). Es wird Ihren Standard-E-Mail-Client mit der darin enthaltenen Liste starten. Wenn Artikel ein Fälligkeitsdatum haben, werden diese ebenfalls vermerkt. Zuletzt bearbeitet: 2025-01-22 17:01

Von PowerPoint unterstützte Dateiformate Dateityperweiterung PowerPoint Presentation.pptx PowerPoint Macro-Enabled Presentation.pptm PowerPoint 97-2003 Presentation.ppt PDF Document Format.pdf. Zuletzt bearbeitet: 2025-06-01 05:06

Pi (π) wird nicht als Polynom betrachtet. Es ist ein Wert, der sich auf den Umfang eines Kreises bezieht. Auf der anderen Seite bezieht sich Polynom auf eine Gleichung, die vier oder mehr Variablen enthält. Zuletzt bearbeitet: 2025-01-22 17:01

SQL ist eine außergewöhnliche Programmiersprache, die verwendet wird, um mit Datenbanken zu kommunizieren. Es funktioniert durch das Verstehen und Analysieren von Datenbanken, die Datenfelder in ihren Tabellen enthalten. Nehmen wir zum Beispiel eine große Organisation, in der viele Daten gespeichert und verwaltet werden müssen. Zuletzt bearbeitet: 2025-01-22 17:01

„Wolke sieben – rundum glücklich, vollkommen zufrieden; in einem euphorischen Zustand.' Diese frühe Vorliebe für sieben als die signifikante Zahl könnte durch die bestehende Phrase „siebter Himmel“beeinflusst worden sein. Seit den 1980er Jahren oder so ist "Cloud Nine" vorherrschend geworden. Zuletzt bearbeitet: 2025-06-01 05:06

Der Unterschied zwischen AC-Laden und DC-Laden ist der Ort, an dem der AC-Strom umgewandelt wird; innerhalb oder außerhalb des Autos. Im Gegensatz zu AC-Ladegeräten befindet sich bei einem DC-Ladegerät der Wandler im Ladegerät selbst. Das bedeutet, dass es die Batterie des Autos direkt mit Strom versorgen kann und das Onboard-Ladegerät nicht benötigt, um es umzuwandeln. Zuletzt bearbeitet: 2025-01-22 17:01

So erstellen Sie Komponententests, die NUnit verwenden: Öffnen Sie die Projektmappe, die den Code enthält, den Sie testen möchten. Klicken Sie im Projektmappen-Explorer mit der rechten Maustaste auf die Projektmappe und wählen Sie Hinzufügen > Neues Projekt. Wählen Sie die Projektvorlage NUnit-Testprojekt aus. Fügen Sie eine Referenz aus dem Testprojekt zu dem Projekt hinzu, das den Code enthält, den Sie testen möchten. Zuletzt bearbeitet: 2025-01-22 17:01