Viertklässler sollen die Bedeutung von Operationen verstehen und die Zusammenhänge zwischen Addition, Subtraktion, Multiplikation und Division erklären können. Einige Lehrer verwenden Wortaufgaben, die Addition, Subtraktion, Multiplikation und Division mit ganzen Zahlen, Brüchen und Dezimalzahlen beinhalten. Zuletzt bearbeitet: 2025-06-01 05:06

Tablets sind gut für unterwegs. Tablets funktionieren normalerweise mit Wi-Fi und 3G-Netzwerken und der große Bildschirm und der Speicherplatz eignen sich hervorragend für Karten, Reiseführer und Wörterbücher. Stellen Sie sich Ihr Tablet als Per Anhalter durch die Galaxis vor. Zuletzt bearbeitet: 2025-01-22 17:01

System Information. Das Central Processing System (CPS) ist das automatisierte System, das alle Anträge auf Bundesstudienbeihilfe (FSA) bearbeitet, die Förderfähigkeit berechnet und Studierende und Bildungseinrichtungen über die Ergebnisse der Förderfähigkeitsberechnung informiert. Zuletzt bearbeitet: 2025-01-22 17:01

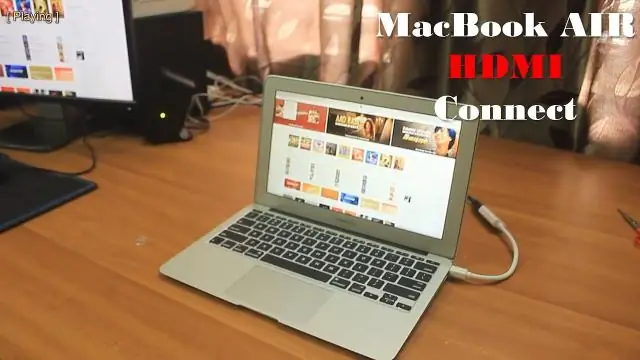

Das MacBook Air hat keine CD, DVD oder SuperDrive. Das MacBook Air ist so dünn und leicht wie möglich konstruiert und enthält daher keinerlei optisches Laufwerk. Es gibt ein paar Workarounds, wenn Sie wirklich ein CD- oder DVD-Laufwerk benötigen. Erstens können Sie die Remote-Disc-Option von Apple verwenden, um Programme zu installieren. Zuletzt bearbeitet: 2025-06-01 05:06

Im Allgemeinen ist die Abfragezeichenfolge eine der clientseitigen Zustandsverwaltungstechniken in ASP.NET, bei der Abfragezeichenfolgen Werte in URLs speichern, die für Benutzer sichtbar sind. Wir verwenden meistens Abfragezeichenfolgen, um Daten von einer Seite an eine andere Seite in asp.net mvc zu übergeben. Zuletzt bearbeitet: 2025-06-01 05:06

Sie benötigen physischen Zugriff auf das Gerät, um mSpy zu installieren. Es funktioniert sowohl auf gerooteten als auch auf nicht gerooteten Telefonen, aber die Funktion "Instant Messengers Tracking" funktioniert nur auf gerooteten Telefonen. Die Überwachung von Facebook Messenger, WhatsApp, Skype, Viber, Snapchat und Gmail auf Android erfordert das Rooten des Zielgeräts. Zuletzt bearbeitet: 2025-01-22 17:01

Adobe Acrobat manuell aktualisieren Starten Sie Acrobat und gehen Sie zu Hilfe > Nach Updates suchen. Wenn ein Update verfügbar ist, sehen Sie das unten gezeigte Dialogfeld. Klicken Sie auf Herunterladen. Das Update wird im Hintergrund heruntergeladen. Sobald das Update installiert ist, wird das Dialogfeld Updates erfolgreich angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

Kurze Antwort: Nein. Das soll nicht heißen, dass alle Stromkabel gleich sind, aber ich habe noch nie ein Stromkabel gesehen, das so schlecht war, dass es den typischen maximalen Strom von 15 A (US) einer Steckdose nicht verarbeiten konnte. Zuletzt bearbeitet: 2025-01-22 17:01

Enterprise Mobility + Security E3 umfasst Azure Active Directory Premium P1, Microsoft Intune, Azure Information Protection P1, Microsoft Advanced Threat Analytics, Azure Rights Management (Teil von Azure Information Protection) und die Windows Server-CAL-Rechte. Zuletzt bearbeitet: 2025-01-22 17:01

Amazon EC2 ist der Amazon Web Service, mit dem Sie virtuelle Maschinen in der Cloud erstellen und ausführen (wir nennen diese virtuellen Maschinen „Instanzen“). Zuletzt bearbeitet: 2025-06-01 05:06

Fügen Sie einen Weiterlesen-Link zu Tumblr-Beiträgen hinzu: Platzieren Sie Ihren Cursor dort und drücken Sie die Eingabetaste, um eine neue leere Zeile hinzuzufügen. Auf der linken Seite wird ein eingekreistes Pluszeichen-Symbol angezeigt. Klicken Sie auf das Pluszeichen und vier Symbole werden angezeigt. Klicken Sie auf das vierte Symbol – die graue Leiste mit drei weißen Punkten –, um einen Link zum Weiterlesen hinzuzufügen. Zuletzt bearbeitet: 2025-06-01 05:06

Schritt 2: Klicken Sie auf die drei kleinen Punkte in der oberen rechten Ecke. Sie sehen nun die Option zum Herunterladen von Video. Klicken Sie auf diese Option und Ihr Video wird automatisch als MP4 auf Ihrem Telefon oder Computer gespeichert. Zuletzt bearbeitet: 2025-01-22 17:01

Der Token-Ring kostet 249 bis 299 US-Dollar und kann ab sofort bestellt werden. Erfahren Sie mehr über die Funktionsweise des Rings auf der Website von theToken. Zuletzt bearbeitet: 2025-01-22 17:01

Smart-TVs von Samsung und LG, die entweder 2016 oder 2017 auf den Markt kamen, können jetzt die YouTubeTV-App erhalten, und das Herunterladen ist ziemlich einfach. Für LG-Fernseher gehen Sie zum LG Content Store, suchen Sie nach „YouTube TV“und laden Sie es herunter, sobald Sie es gefunden haben. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie weitere Hilfe beim Korrigieren falscher Informationen benötigen, wenden Sie sich bitte an Strava unter https://support.strava.com. Strava antwortet in der Regel innerhalb von 10-14 Werktagen auf deine Anfrage. Zuletzt bearbeitet: 2025-01-22 17:01

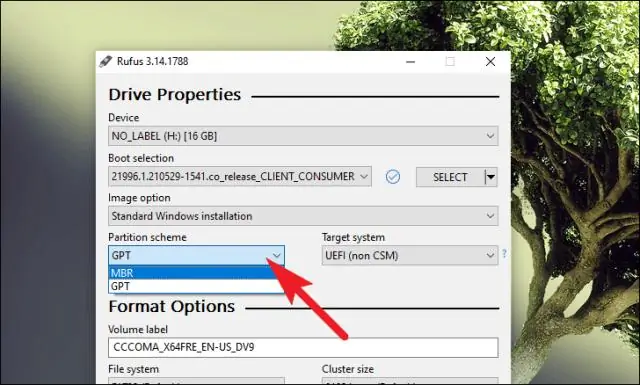

Schritte zum Erstellen eines bootfähigen Windows 7 USB für UEFI-Unterstützung und GPT-Partitionen: Öffnen Sie eine Befehlszeile im Administratormodus. DISKPART ausführen. Geben Sie LIST DISK ein. Suchen Sie nach der Laufwerksnummer, die Ihr USB-Laufwerk darstellt. Geben Sie SELECT DISK # ein, wobei # die Nummer Ihres USB-Laufwerks darstellt. geben Sie SAUBER ein. Typ PARTITION PRIMARY ERSTELLEN. Zuletzt bearbeitet: 2025-01-22 17:01

Die Unterschiede zwischen ROM (Read Only Memory) und RAM (Random Access Memory) sind: ROM ist eine Form des permanenten Speichers, während RAM eine Form des temporären Speichers ist. ROM ist ein nichtflüchtiger Speicher, während RAM ein flüchtiger Speicher ist. ROM kann Daten auch ohne Strom speichern, während RAM Strom benötigt, um Daten zu speichern. Zuletzt bearbeitet: 2025-01-22 17:01

Infrastruktur, Unterstruktur(Substantiv) die grundlegende Struktur oder Merkmale eines Systems oder einer Organisation. Synonyme: Fundament, Unterbau, Sockel, Fundament, Fundament, Unterbau, Fuß. Infrastruktur, Basis (Substantiv). Zuletzt bearbeitet: 2025-01-22 17:01

Der Schlüssel ist, dass die Erweiterung diesen Verlauf behält, nur während das Inkognito-Browserfenster geöffnet ist. Sobald Sie es schließen, wird Ihr Verlauf gelöscht. Sie können Ihren Inkognito-Verlauf auch manuell über die Erweiterung löschen, bevor Sie den Browser schließen. Zuletzt bearbeitet: 2025-01-22 17:01

Definition • Eine moderne Blockchiffre mit symmetrischem Schlüssel verschlüsselt einen n-Bit-Block von Klartext oder entschlüsselt einen n-Bit-Block von Geheimtext. • Der Verschlüsselungs- oder Entschlüsselungsalgorithmus verwendet einen k-Bit-Schlüssel. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie in Wireshark zu Einstellungen -> Protokolle -> TLS und ändern Sie die Einstellung für den (Pre)-Master-Secret-Protokolldateinamen in den Pfad aus Schritt 2. Starten Sie die Wireshark-Erfassung. Öffnen Sie eine Website, zum Beispiel https://www.wireshark.org/ Überprüfen Sie, ob die entschlüsselten Daten sichtbar sind. Zuletzt bearbeitet: 2025-01-22 17:01

Der Burst-Modus ist eine iPhone-Kameraeinstellung, mit der Sie zehn Fotos pro Sekunde aufnehmen können. Dies maximiert Ihre Chancen, ein sich bewegendes Motiv in der perfekten Position oder Pose aufzunehmen. Zuletzt bearbeitet: 2025-01-22 17:01

Wechseln Sie im Admin Center zur Seite Benutzer > Aktive Benutzer. Wählen Sie den gewünschten Benutzer aus, erweitern Sie E-Mail-Einstellungen, und wählen Sie dann neben Postfachberechtigungen Bearbeiten aus. Wählen Sie neben Lesen und verwalten die Option Bearbeiten aus. Wählen Sie Berechtigungen hinzufügen aus, und wählen Sie dann den Namen des Benutzers oder der Benutzer aus, denen Sie erlauben möchten, E-Mails aus diesem Postfach zu lesen. Zuletzt bearbeitet: 2025-01-22 17:01

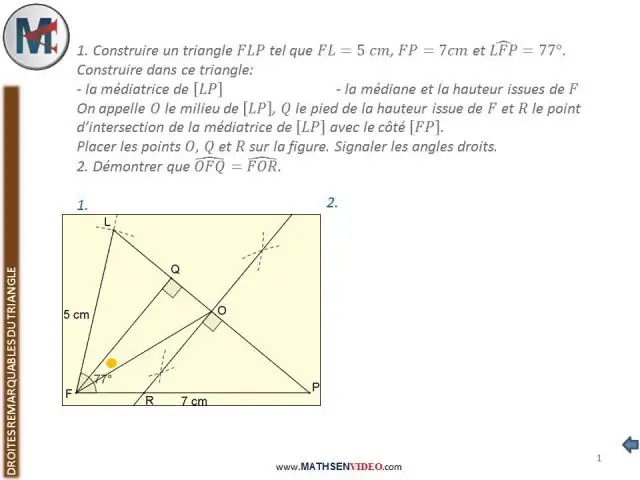

Der Median eines Dreiecks ist ein Segment, das einen beliebigen Scheitelpunkt mit dem Mittelpunkt der gegenüberliegenden Seite verbindet. Die Mediane eines Dreiecks sind gleichzeitig (sie schneiden sich in einem gemeinsamen Punkt). Der Gleichzeitigkeitspunkt der Mediane heißt Schwerpunkt des Dreiecks. Zuletzt bearbeitet: 2025-01-22 17:01

Drücken Sie in Windows die Windows-Taste, geben Sie VPN ein und klicken Sie auf die Option Eine VPN-Verbindung (Virtual Private Network) einrichten. (Wenn Sie Windows 8 verwenden, müssen Sie nach der Suche auf die Kategorie Einstellungen klicken.) Verwenden Sie den Assistenten, um die Adresse und die Anmeldeinformationen des VPN-Dienstes einzugeben, den Sie verwenden möchten. Zuletzt bearbeitet: 2025-06-01 05:06

Samsung Experience Home startet frisch mit einem neuen Gesicht und Namen: One UI Home. Es kommt mit einem einfachen Bildschirmlayout, ordentlich angeordneten Symbolen sowie Home- und Apps-Bildschirmen, die perfekt zu Galaxy-Geräten passen. Zuletzt bearbeitet: 2025-01-22 17:01

In der Informatik ist ein Data Warehouse (DW oder DWH), auch bekannt als Enterprise Data Warehouse (EDW), ein System zur Berichterstellung und Datenanalyse und gilt als Kernkomponente von Business Intelligence. DWs sind zentrale Speicher für integrierte Daten aus einer oder mehreren unterschiedlichen Quellen. Zuletzt bearbeitet: 2025-01-22 17:01

Das rote Licht ist die Anzeige für schwache Batterie. Verwenden Sie beim Ersetzen der Batterien nur neue, frische Alkaline-Batterien von höchster Qualität. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Authentifizierungsschema ist ein Modul, das einem Benutzer eine Möglichkeit bietet, sich selbst bei SimpleID zu authentifizieren. Insbesondere überprüft ein Authentifizierungsschema die vom Benutzer vorgelegten Anmeldeinformationen mit einem Datenspeicher, der Benutzerinformationen enthält, und stellt fest, ob die Anmeldeinformationen mit den im Datenspeicher gespeicherten übereinstimmen. Zuletzt bearbeitet: 2025-01-22 17:01

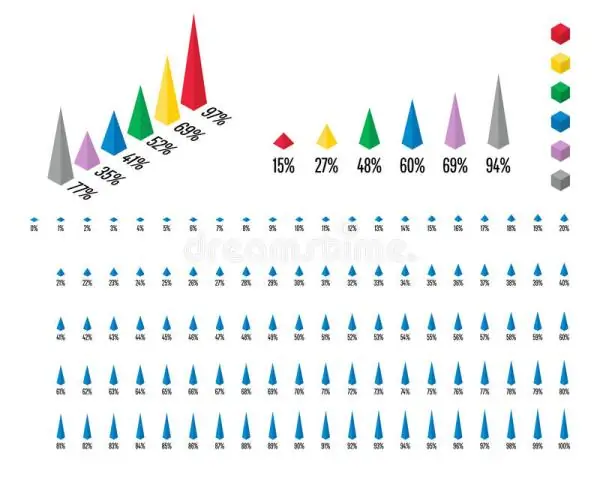

Ein Balkendiagramm ist ein Diagramm, das Daten mit rechteckigen Balken oder Spalten (sogenannten Bins) darstellt, die die Gesamtzahl der Beobachtungen in den Daten für diese Kategorie darstellen. Balkendiagramme werden in der Finanzanalyse häufig zur Anzeige von Daten verwendet. Ein Aktienvolumendiagramm ist eine häufig verwendete Art von vertikalem Balkendiagramm. Zuletzt bearbeitet: 2025-06-01 05:06

Kein Fehler let message = 'hallo'; Nachricht = 123456; Programmiersprachen, die solche Dinge zulassen, werden als „dynamisch typisiert“bezeichnet, was bedeutet, dass es Datentypen gibt, aber Variablen an keinen davon gebunden sind. Es gibt acht grundlegende Datentypen in JavaScript. Zuletzt bearbeitet: 2025-01-22 17:01

Es heißt Datenschutz. Daher ist die Datenspeicherung sehr wichtig, da sie Ihre Daten schützt und abruft, wann immer Sie sie benötigen. Da Daten nun in der Cloud gespeichert werden können, erhöht sich auch die Sicherheitsfunktion. Zuletzt bearbeitet: 2025-01-22 17:01

Schritt-für-Schritt-Anleitung zum Konvertieren und Abspielen von MKV zu Sony TV: Schritt 1 Starten Sie Wondershare UniConverter und fügen Sie MKV-Dateien hinzu, die Sie zum Abspielen auf Sony TV benötigen. Laden Sie Wondershare UniConverter herunter, installieren und starten Sie es auf Ihrem PC/Mac. Schritt 2 Wählen Sie das mit Sony TV kompatible Format als Ausgabe. Schritt 3 Konvertieren Sie MKV in Sony TV für die Wiedergabe. Zuletzt bearbeitet: 2025-01-22 17:01

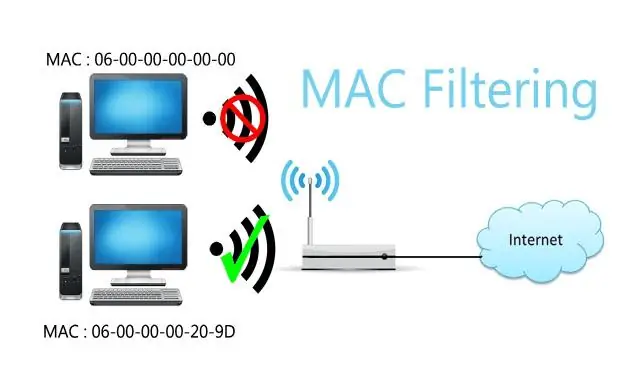

MAC-Filterung ist eine Sicherheitsmethode, die auf Zugriffskontrolle basiert. Der Router ermöglicht die Konfiguration einer Liste zulässiger MAC-Adressen in seiner Weboberfläche, sodass Sie auswählen können, welche Geräte sich mit Ihrem Netzwerk verbinden können. Der Router verfügt über eine Reihe von Funktionen, die die Sicherheit des Netzwerks verbessern sollen, aber nicht alle sind nützlich. Zuletzt bearbeitet: 2025-01-22 17:01

Iso. Diese Image-Datei befindet sich im Installationsverzeichnis von Oracle VM VirtualBox. Um die Guest Additions für eine bestimmte VM zu installieren, mounten Sie diese ISO-Datei in Ihrer VM als virtuelle CD-ROM und installieren von dort aus. Zuletzt bearbeitet: 2025-01-22 17:01

Angular-Direktiven werden verwendet, um die Leistungsfähigkeit des HTML zu erweitern, indem ihm eine neue Syntax gegeben wird. Jede Direktive hat einen Namen – entweder einen aus der Angular-Vorgabe wie ng-repeat oder einen benutzerdefinierten, der beliebig genannt werden kann. Und jede Direktive bestimmt, wo sie verwendet werden kann: in einem Element, Attribut, Klasse oder Kommentar. Zuletzt bearbeitet: 2025-01-22 17:01

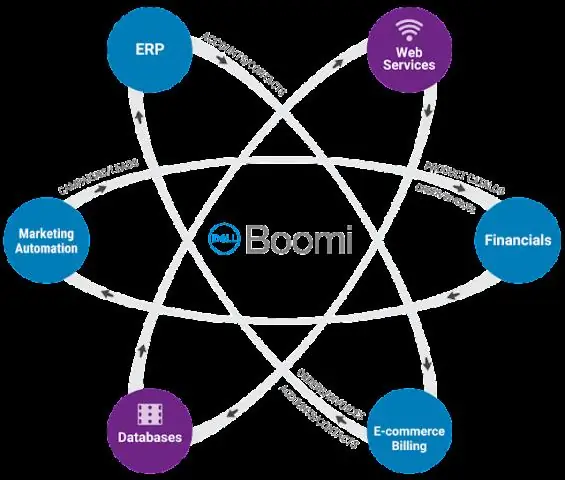

Das Dell Boomi Molecule ist eine Single-Tenant-Cluster-Laufzeit, die getrennt von der Plattform ausgeführt wird und die gleichzeitige Ausführung mehrerer Prozesse ermöglicht. Das Boomi Molecule kann auf mehreren Servern bereitgestellt werden, um den Lastausgleich zu verbessern und eine hohe Verfügbarkeit für geschäftskritische Integrationsprozesse zu gewährleisten. Zuletzt bearbeitet: 2025-01-22 17:01

Labels sind Tags, die mit Storys verknüpft werden können. Sie können sie verwenden, um Ihre Icebox zu organisieren und verwandte Stories zu verfolgen (z. B. alle Stories für ein Feature oder eine Veröffentlichung). Sie können dazu beitragen, Aspekte Ihres Workflows sichtbarer zu machen und Geschichten hervorzuheben, die blockiert sind oder Diskussionen erfordern. Zuletzt bearbeitet: 2025-01-22 17:01

Erstellen Sie ein Docker-Volume im Container unter /var/jenkins_home (das Jenkins-Home-Verzeichnis) Führen Sie Jenkins auf Port 8080 aus (wie durch den Parameter -p festgelegt) Wenn Sie alles manuell gemacht hätten, müssten Sie: Java installieren. Jenkins installieren. Installation erfordert Plugins. Konfigurieren Sie Jenkins. Erstellen Sie einen neuen Build. Führen Sie den Build aus. Zuletzt bearbeitet: 2025-01-22 17:01

Angeschlossen, wird nicht geladen Klicken Sie mit der rechten Maustaste auf jedes Element und wählen Sie Gerät deinstallieren. Fahren Sie Ihren Laptop herunter. Ziehen Sie das Netzkabel von Ihrem Laptop ab. Wenn Ihr Laptop über einen austauschbaren Akku verfügt, entfernen Sie ihn. Setzen Sie die Batterie wieder ein, wenn Sie sie entfernt haben. Schließen Sie Ihren Laptop an. Schalten Sie Ihren Laptop ein. Zuletzt bearbeitet: 2025-01-22 17:01