Drücken Sie Windows-Taste + X und wählen Sie Geräte-Manager. Wenn der Geräte-Manager gestartet wird, gehen Sie zum Abschnitt Anzeigeadapter und suchen Sie Ihren Grafikkartentreiber. Klicken Sie mit der rechten Maustaste auf den Treiber und wählen Sie Deinstallieren. Aktivieren Sie die Option Treibersoftware für dieses Gerät entfernen und klicken Sie auf OK. Zuletzt bearbeitet: 2025-01-22 17:01

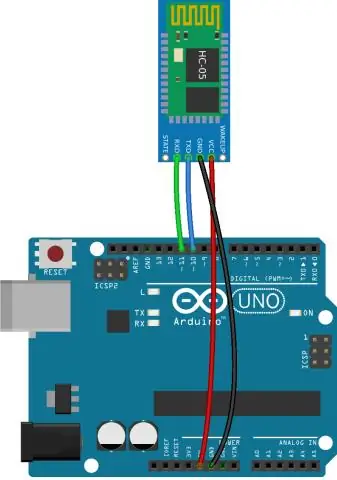

Das HC-05 Bluetooth-Modul ist ein einfach zu bedienendes Bluetooth-SPP-Modul (Serial Port Protocol), das für die transparente Einrichtung einer drahtlosen seriellen Verbindung entwickelt wurde. Das HC-05 Bluetooth-Modul bietet einen Umschaltmodus zwischen Master- und Slave-Modus, was bedeutet, dass es weder das Empfangen noch das Senden von Daten verwenden kann. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie zunächst auf „Visual Basic“in der Gruppe „Code“, auf der Registerkarte „Entwickler“oder drücken Sie „Alt“+ „F11“in Ihrer Tastatur, um den VBA-Editor zu öffnen. Klicken Sie dann auf „Einfügen“, im Dropdown-Menü können Sie auf „Modul“klicken. Nächster Doppelklick, um ein neues Modul zu öffnen. Zuletzt bearbeitet: 2025-01-22 17:01

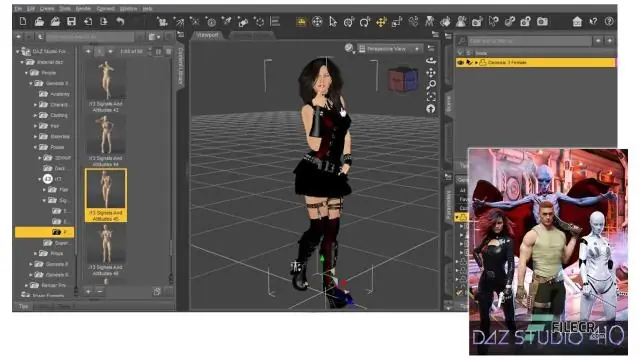

DAZ Studio ist im Grunde: Für POSING-Figuren. Animationen erstellen. Rendern der Endergebnisse (jpgs, pngs, Filme usw.) Rigging- und Weight-Mapping-Figuren. Zusammenstellen Ihrer Szenen. Zuletzt bearbeitet: 2025-01-22 17:01

Lang. OutOfMemoryError: Der Fehler GC-Overhead-Limit überschritten ist ein Fehler, der von der Java Virtual Machine ausgegeben wird, um anzuzeigen, dass die Anwendung mehr Zeit mit der Garbage Collection (GC) als mit nützlicher Arbeit verbringt. Dieser Fehler wird von JVM ausgelöst, wenn die Anwendung 98% der Zeit in der Garbage Collection verbringt. Zuletzt bearbeitet: 2025-01-22 17:01

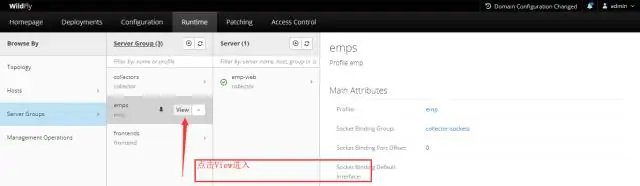

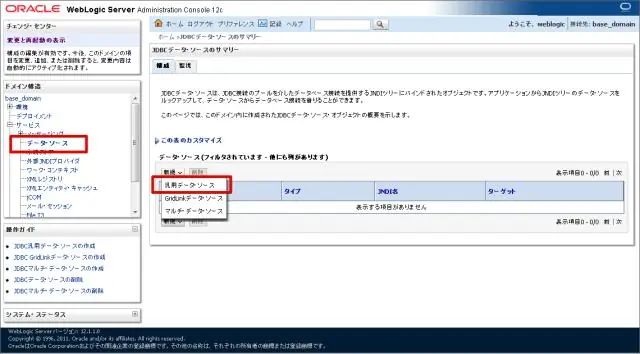

Klicken Sie auf den Knoten Servers, um ihn zu erweitern und die Namen der Server anzuzeigen, die derzeit über die Konsole verwaltet werden. Klicken Sie auf den Namen des Servers, dessen JNDI-Baum Sie anzeigen möchten. Scrollen Sie zum unteren Rand des Konfigurationsbereichs und klicken Sie auf den Link "JNDI-Baum anzeigen". Zuletzt bearbeitet: 2025-01-22 17:01

EnCase Certified Examiner (EnCE) Zertifizierungsprogramm Schritt 1: Schulungs- und Erfahrungsanforderungen. Schritt 2: Füllen Sie den EnCE-Antrag aus. Schritt 3: Registrieren Sie sich für den Test- und Studienführer. Schritt 4: Absolvieren Sie Phase I (schriftliche Prüfung) Schritt 5: Absolvieren Sie Phase II (praktische Prüfung) Schritt 6: EnCE-Zertifizierungs- und Erneuerungsprozess. Zuletzt bearbeitet: 2025-06-01 05:06

VIDEO Wie füge ich dann eine neue Tabelle in Entity Framework hinzu? Du kannst hinzufügen Dies Tisch zu einem ASP.NET MVC-Projekt, indem Sie die folgenden Schritte ausführen: Klicken Sie im Projektmappen-Explorer mit der rechten Maustaste auf den Ordner App_Data und wählen Sie die Menüoption Hinzufügen , Neu Artikel.. Zuletzt bearbeitet: 2025-01-22 17:01

Die unteren vier Bits des TMOD-Registers werden verwendet, um Timer-0 zu steuern, und die oberen vier Bits werden verwendet, um Timer-1 zu steuern. Die beiden Timer können unabhängig voneinander programmiert werden, um in verschiedenen Modi zu arbeiten. Das TMOD-Register hat zwei separate Zwei-Bit-Felder M0 und Ml, um die Betriebsart von Timern zu programmieren. Zuletzt bearbeitet: 2025-01-22 17:01

So löschen Sie Registrierungsschlüssel und -werte Starten Sie den Registrierungseditor, indem Sie regedit aus einem beliebigen Befehlszeilenbereich in Windows ausführen. Führen Sie im linken Bereich des Registrierungs-Editors einen Drilldown durch, bis Sie den Registrierungsschlüssel finden, den Sie löschen möchten, oder den Schlüssel, der den Registrierungswert enthält, den Sie entfernen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie noch keine neue Schriftart heruntergeladen haben, stehen Ihnen Tausende von Schriftarten online zur Verfügung. Verfügbare Schriftarten anzeigen Öffnen Sie die Systemsteuerung. Wählen Sie Darstellung und Personalisierung und dann Schriftarten aus. Im Fenster Schriftarten können Sie jede der derzeit unter Windows installierten Schriftarten anzeigen oder löschen. Zuletzt bearbeitet: 2025-01-22 17:01

Es gibt drei Möglichkeiten, um Parallelität in iOS zu erreichen: Threads. Versandwarteschlangen. Vorgangswarteschlangen. Zuletzt bearbeitet: 2025-01-22 17:01

Es hat mit den Herstellungskosten der Waren und den Rohstoffkosten zu tun. In diesem Fall sind die Materialkosten für die Lüfter von Corsair hoch, sodass der Preis des Produkts hoch sein wird. Wenn die Materialkosten niedriger wären, wäre der Preis niedriger. Zuletzt bearbeitet: 2025-06-01 05:06

9 Antworten. Zuerst Entwickler-Unit-Tests, dann Code-Review, dann QA-Tests, so mache ich es. Manchmal findet die Codeüberprüfung vor dem Komponententest statt, aber normalerweise nur, wenn der Codeüberprüfer wirklich überfordert ist und dies der einzige Zeitpunkt ist, an dem er oder sie dies tun kann. Unser Standard ist es, die Codeüberprüfung durchzuführen, bevor das Produkt zur QA geht. Zuletzt bearbeitet: 2025-01-22 17:01

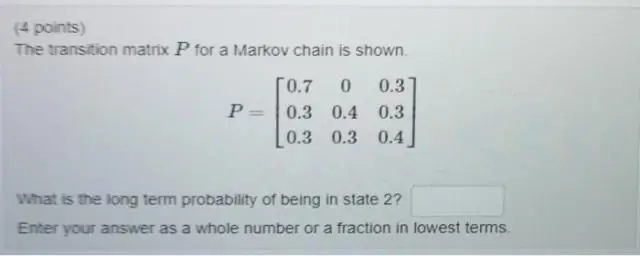

Eine Markov-Kette ist ein stochastisches Modell, das eine Folge möglicher Ereignisse beschreibt, bei der die Wahrscheinlichkeit jedes Ereignisses nur von dem Zustand abhängt, der im vorherigen Ereignis erreicht wurde. Zuletzt bearbeitet: 2025-01-22 17:01

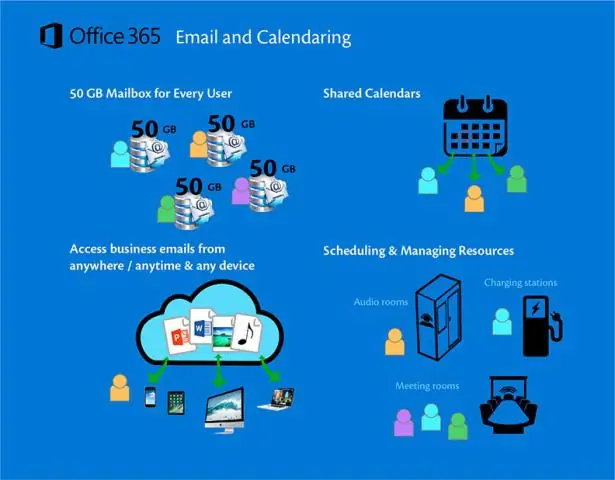

Gestaffelte Migration ist der Prozess, der als Office 365-Bereitstellungsprozess auftritt. Dieser Prozess findet im Laufe der Zeit statt und migriert Exchange-Postfächer zu Office 365. Zuletzt bearbeitet: 2025-01-22 17:01

Single Sign-On (SSO) ist ein Sitzungs- und Benutzerauthentifizierungsdienst, der es einem Benutzer ermöglicht, einen Satz von Anmeldeinformationen (z. B. Name und Passwort) zu verwenden, um auf mehrere Anwendungen zuzugreifen. Zuletzt bearbeitet: 2025-01-22 17:01

Eine konkrete Klasse ist eine einfache Klasse mit Mitgliedern wie Methoden und Eigenschaften. Die Klasse beschreibt die Funktionalität der Objekte, die mit ihr instanziiert werden können. Beim Arbeiten mit Vererbungshierarchien kann die am wenigsten spezialisierte Basisklasse ein reales Objekt oft nicht vollständig darstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Ping verwendet ICMP (Internet Control Message Protocol). Es verwendet weder TCP noch UDP. Genauer gesagt werden ICMP Typ8 (Echo Request Message) und Typ 0 (Echo Reply Message) verwendet. ICMP hat keine Ports. Zuletzt bearbeitet: 2025-01-22 17:01

Chrome Apps können als Netzwerkclient für TCP- und UDP-Verbindungen fungieren. Dieses Dokument zeigt Ihnen, wie Sie TCP und UDP verwenden, um Daten über das Netzwerk zu senden und zu empfangen. Zuletzt bearbeitet: 2025-01-22 17:01

Alle Hervorhebungen und Kommentare aus dem Text entfernen Sie können Hervorhebungen und Kommentare schnell aus dem Haupttext Ihres Dokuments entfernen. Wählen Sie den Text aus, aus dem Sie Markierungen und Kommentare entfernen möchten. Um sie für den gesamten Textkörper im Dokument zu entfernen, drücken Sie Befehlstaste-A auf Ihrer Tastatur. Zuletzt bearbeitet: 2025-01-22 17:01

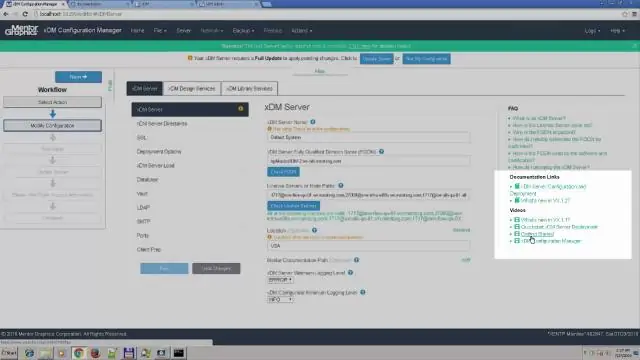

Microsoft System Center Configuration Manager (SCCM) ist ein Windows-Produkt, mit dem Administratoren die Bereitstellung und Sicherheit von Geräten und Anwendungen in einem Unternehmen verwalten können. SCCM ist Teil der Systemverwaltungssuite von Microsoft System Center. Zuletzt bearbeitet: 2025-01-22 17:01

ICFR. ICFR steht für In-Channel Frequency Response. ICFR beschreibt die Flachheit Ihres 6-MHz-Digitalkanals. Wenn der Kanal nicht flach ist, kann das digitale Signal verzerrt werden und Empfangsgeräte können Schwierigkeiten haben, Entscheidungen über die empfangenen Bits zu treffen. Zuletzt bearbeitet: 2025-01-22 17:01

Validierung ist ein Prozess, bei dem die in die Datenbank eingegebenen Daten auf ihre Sinnhaftigkeit überprüft werden. Es kann nicht überprüfen, ob die eingegebenen Daten korrekt sind. Es kann nur prüfen, ob die Daten sinnvoll sind oder nicht. Die Validierung ist ein Versuch, die Anzahl der Fehler während des Prozesses der Dateneingabe zu verringern. Zuletzt bearbeitet: 2025-01-22 17:01

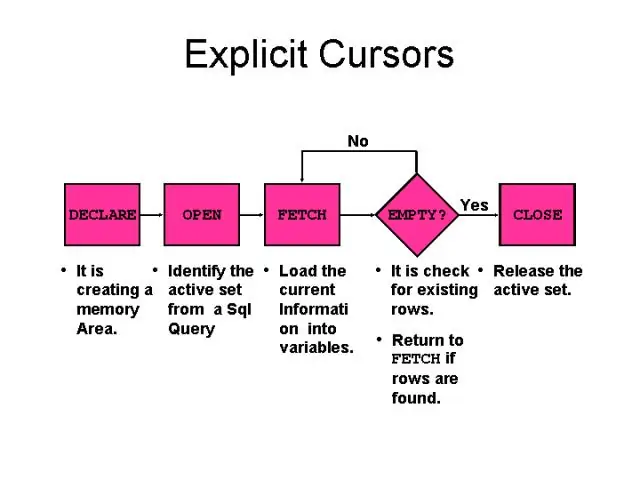

Dynamischer Cursor in SQL Server. von suresh. Die dynamischen SQL-Cursor sind genau das Gegenteil von statischen Cursors. Sie können diesen dynamischen SQL Server-Cursor verwenden, um INSERT-, DELETE- und UPDATE-Vorgänge auszuführen. Im Gegensatz zu statischen Cursorn spiegeln alle im dynamischen Cursor vorgenommenen Änderungen die Originaldaten wider. Zuletzt bearbeitet: 2025-01-22 17:01

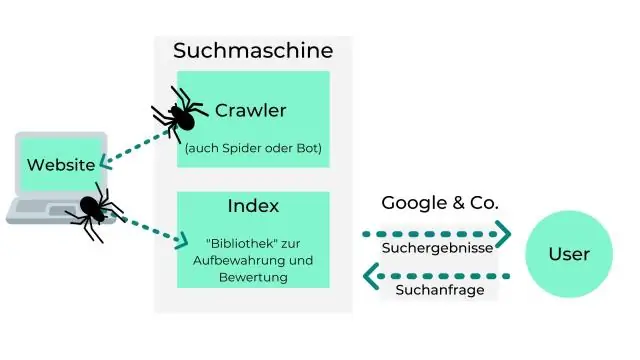

Die Suchmaschine wird für die Suche nach Informationen verwendet, die im Web vorhanden sind. Die Suche in der Suchmaschine erfolgt mit Hilfe von Schlüsselwörtern. Einige der Beispiele für Suchmaschinen sind Google, Bing, Opera und Yahoo. Der Zweck der Suchmaschine besteht darin, die Informationen zu finden, die der Benutzer sucht. Zuletzt bearbeitet: 2025-01-22 17:01

Um die Zoomfunktion des Internet Explorers zu verwenden, drücken Sie 'Strg' und '+', um die Zoomstufe zu erhöhen, und 'Strg' '-', um die Zoomstufe zu verringern. So ändern Sie die Standardtextgröße des Internet Explorers: a) Öffnen Sie das Menü „Seite“mit Ihrer Maus oder durch Drücken der Tasten „Alt“und „P“. Sie sehen dann 'Internetoptionen'. Zuletzt bearbeitet: 2025-01-22 17:01

Google Analytics ist ein kostenloser Website-Analysedienst von Google, der Ihnen Einblicke darüber gibt, wie Nutzer Ihre Website finden und nutzen. Sie können auch Tracking-Codes verwenden, um jede Werbe-, Sozial-, PR-Kampagne oder jede Art von Kampagne auf jeder Plattform/Website zu markieren und zu verfolgen. Zuletzt bearbeitet: 2025-01-22 17:01

OnActivityCreated(): Wie der Name schon sagt, wird dies aufgerufen, nachdem onCreate() der Activity abgeschlossen wurde. Es wird nach onCreateView() aufgerufen und wird hauptsächlich für abschließende Initialisierungen (z. B. das Ändern von UI-Elementen) verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

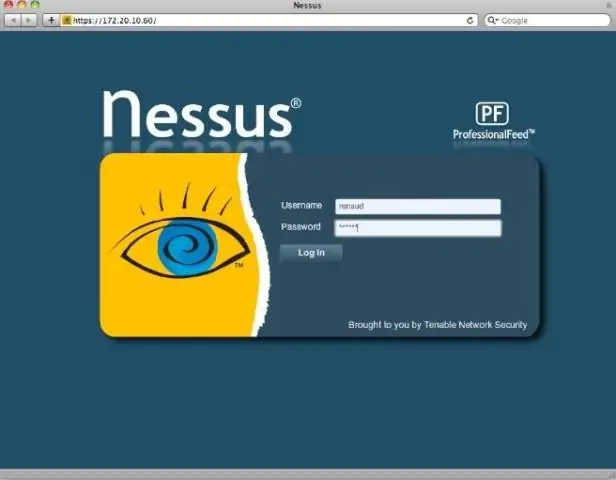

Nessus ist ein Remote-Sicherheitsscan-Tool, das einen Computer scannt und eine Warnung ausgibt, wenn es Schwachstellen entdeckt, die böswillige Hacker nutzen könnten, um auf jeden Computer zuzugreifen, den Sie mit einem Netzwerk verbunden haben. Zuletzt bearbeitet: 2025-01-22 17:01

HTTPS (HTTP over SSL) sendet alle HTTP-Inhalte über einen SSL-Tunnel, sodass auch HTTP-Inhalte und Header verschlüsselt werden. Ja, Header sind verschlüsselt. Alles in der HTTPS-Nachricht ist verschlüsselt, einschließlich der Header und der Anforderung/Antwort-Last. Zuletzt bearbeitet: 2025-01-22 17:01

Was tun mit Ihrem alten Pi, nachdem der Raspberry Pi 4 veröffentlicht wurde? 1 Probieren Sie ein anderes Smart Home-System aus. 2 Installieren Sie es erneut als Smart Home-System für einen Freund oder ein Familienmitglied. 3 Verwandeln Sie Ihren alten Raspberry in einen Retro-Spielautomaten. 4 Verwandeln Sie es in ein Media Center. 5 Verwandeln Sie es in ein NAS. Zuletzt bearbeitet: 2025-01-22 17:01

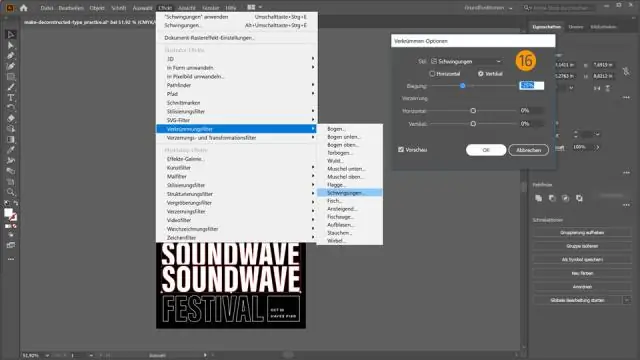

Ändern eines Pinsels Um die Optionen für einen Pinsel zu ändern, doppelklicken Sie im Pinselbedienfeld auf den Pinsel. Um das von einem Scatter-, Grafik- oder Musterpinsel verwendete Bildmaterial zu ändern, ziehen Sie den Pinsel in Ihr Bildmaterial und nehmen Sie die gewünschten Änderungen vor. Zuletzt bearbeitet: 2025-01-22 17:01

Moto G6 hat keine Benachrichtigungs-LED. Sie können jedoch die Moto App verwenden, um Ihre Benachrichtigung zu verwalten. Zuletzt bearbeitet: 2025-06-01 05:06

Chaincode ist ein Programm, geschrieben in Go, Node. js oder Java, das eine vorgeschriebene Schnittstelle implementiert. Chaincode wird in einem sicheren Docker-Container ausgeführt, der vom unterstützenden Peer-Prozess isoliert ist. Chaincode initialisiert und verwaltet den Ledger-Status durch von Anwendungen eingereichte Transaktionen. Zuletzt bearbeitet: 2025-01-22 17:01

Parcel Return Service ist ein von USPS eingerichteter Service, der im Wesentlichen alle Pakete an ein einziges Lager liefert. Andere Informationen auf dem vorausbezahlten Portoetikett weisen darauf hin, wer der Händler ist. Händler können dann ihre eigene Spedition entsenden, um alle Pakete für sie in großen Mengen abzuholen. Zuletzt bearbeitet: 2025-01-22 17:01

Active Directory (AD) unterstützt sowohl Kerberos als auch LDAP – Microsoft AD ist heute das mit Abstand am häufigsten verwendete Verzeichnisdienstsystem. AD unterstützt LDAP, was bedeutet, dass es weiterhin Teil Ihres gesamten Zugriffsverwaltungsschemas sein kann. Active Directory ist nur ein Beispiel für einen Verzeichnisdienst, der LDAP unterstützt. Zuletzt bearbeitet: 2025-06-01 05:06

Das iPad der dritten Generation (vermarktet als ThenewiPad, umgangssprachlich als iPad 3 bezeichnet) ist ein Tablet-Computer, entwickelt und vermarktet von Apple Inc. Das Tablet wurde am 16. März 2012 in zehn Ländern veröffentlicht. Zuletzt bearbeitet: 2025-01-22 17:01

Neuere Konstruktionen von Zeitverzögerungsrelais verwenden elektronische Schaltungen mit Widerstands-Kondensator-Netzwerken (RC), um eine Zeitverzögerung zu erzeugen und dann eine normale (momentane) elektromechanische Relaisspule mit dem Ausgang der elektronischen Schaltung zu erregen. Zuletzt bearbeitet: 2025-01-22 17:01

Der andere Unterschied zwischen EVPL und EPL ist der Grad der Transparenz – während EPL hochtransparent ist und nur die Pause-Frames filtert, ist EVPL erforderlich, um die meisten der Layer-2-Steuerungsprotokolle entweder als Peering zu verwenden oder zu löschen. Zuletzt bearbeitet: 2025-01-22 17:01