Definition. Kreativitätsbewertung versucht, das Kreativitätspotenzial einer Person zu messen, das als die eigene Fähigkeit definiert ist, neue und nützliche Ideen zu generieren. Es gibt keinen einzigen definierenden Test, der verwendet wird, um Kreativität zu messen. Zuletzt bearbeitet: 2025-01-22 17:01

Das LG G7 ist nach dem IngressProtection-Bewertungssystem mit IP68 eingestuft. Die Staubklasse ist 6 (höchste Schutzstufe) und die Wasserbeständigkeit ist 8 (wasserdicht bis zu 1,5 m für bis zu 30 Minuten). Das Gerät ist nur wasserdicht, wenn das SIM-/Speicherkartenfach in das Gerät eingesetzt ist. Zuletzt bearbeitet: 2025-01-22 17:01

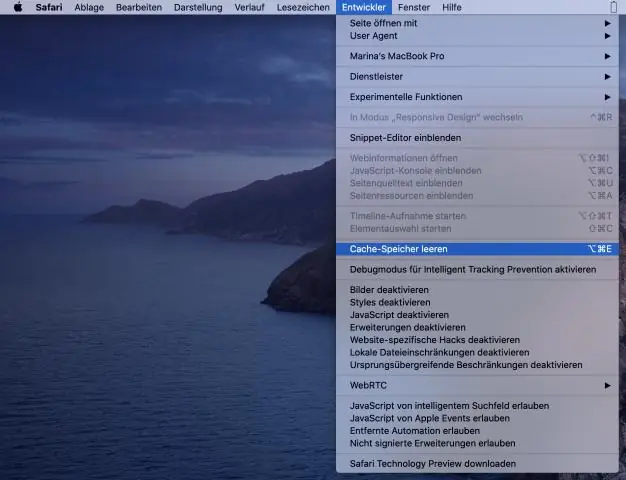

Der HTTPS-Fehler kann auf ein veraltetes oder nicht übereinstimmendes SSL-Zertifikat zurückzuführen sein. Das Löschen des SSL-Cache ist also eine potenzielle Lösung für den HTTPS-Fehler. So können Sie das SSL-Zertifikat für Google Chrome löschen. Öffnen Sie zuerst den Chrome-Browser; und klicken Sie oben rechts im Fenster auf die Schaltfläche Google Chrome anpassen. Zuletzt bearbeitet: 2025-06-01 05:06

Bei Standard- und größeren Schriftgrößen kann Serifenschrift für Fließtext verwendet werden und kann tatsächlich besser funktionieren, da die Schrift besser lesbar ist und die Augen weniger ermüdet oder ermüdet als serifenlose – insbesondere wenn sie verwendet wird, um längere, umfangreiche Passagen anzuzeigen. Zuletzt bearbeitet: 2025-06-01 05:06

Das Wurzelwort 'pater' bedeutet 'Vater' und kommt aus dem klassischen Latein, das hauptsächlich mit den Römern in Verbindung gebracht wird. Zuletzt bearbeitet: 2025-01-22 17:01

JSON (ein Akronym für JavaScript Object Notation) ist ein schlankes Datenaustauschformat und wird am häufigsten für die Client-Server-Kommunikation verwendet. Es ist sowohl leicht zu lesen/schreiben als auch sprachunabhängig. Ein JSON-Wert kann ein anderes JSON-Objekt, ein Array, eine Zahl, ein String, ein boolescher Wert (true/false) oder null sein. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Telefon mit Dual-SIM-Karte ist ein Telefon mit zwei SIM-Karten. Jede SIM-Karte gibt Ihnen eine Telefonnummer und eine Verbindung zum Telefonnetz. Es kann zwei Zahlen und zwei Identitäten gleichzeitig enthalten. Sie können unter jeder Nummer Anrufe tätigen oder empfangen und SMS senden oder empfangen, und Sie können jede Nummer nur an die von Ihnen ausgewählten Personen weitergeben. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Stapel ist eine grundlegende Datenstruktur, die man sich logisch als lineare Struktur vorstellen kann, die durch einen echten physischen Stapel oder Stapel repräsentiert wird, eine Struktur, bei der das Einfügen und Löschen von Elementen an einem Ende erfolgt, das als oberstes Ende des Stapels bezeichnet wird. Es gibt grundsätzlich drei Operationen, die auf Stapeln ausgeführt werden können. Zuletzt bearbeitet: 2025-01-22 17:01

Microsoft Word enthält mehrere integrierte Symbolleisten, einschließlich der beiden Standardsymbolleisten, die beim Starten von Word sichtbar sind: die Standardsymbolleiste und die Formatierungssymbolleiste. Zuletzt bearbeitet: 2025-01-22 17:01

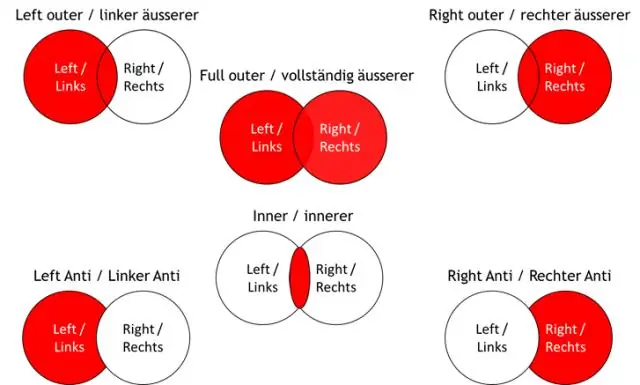

Während die meisten Abfragen, die CROSS APPLY verwenden, mit einem INNER JOIN umgeschrieben werden können, kann CROSS APPLY zu einem besseren Ausführungsplan und einer besseren Leistung führen, da es die Menge, die noch vor dem Join verbunden wird, einschränken kann. Zuletzt bearbeitet: 2025-01-22 17:01

Zu den technischen Dokumenten gehören Memos, Grafiken, Briefe, Flyer, Berichte, Newsletter, Präsentationen, Webseiten, Broschüren, Vorschläge, Anweisungen, Rezensionen, Pressemitteilungen, Kataloge, Anzeigen, Handbücher, Geschäftspläne, Richtlinien und Verfahren, Spezifikationen, Anweisungen, Styleguides , Tagesordnungen und so weiter. Zuletzt bearbeitet: 2025-06-01 05:06

Das Gerät liest und überträgt das Dokument, das auf dem Fax des Empfängers gedruckt wird. Wenn Sie Ihren Scanner zum Faxen eines Dokuments verwenden, führen Sie das Dokument durch Ihren Scanner, wodurch ein Bild des Dokuments auf Ihrem Computer erstellt wird. Anschließend senden Sie das gescannte Dokument mit Ihrem E-Fax-Programm an das Faxgerät des Empfängers. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können Bilder (jpeg, png, gif, bmp, jpg) mit einem PDF-Konverter in PDF-Dateien konvertieren. Öffnen Sie das Bild einfach mit einem Viewer, klicken Sie auf Drucken und wählen Sie den PDF-Drucker aus, um das Bild in PDF zu konvertieren. Zuletzt bearbeitet: 2025-01-22 17:01

Broadcast-Variablen in Apache Spark ist ein Mechanismus zur gemeinsamen Nutzung von Variablen durch Executoren, die schreibgeschützt sein sollen. Ohne Broadcast-Variablen würden diese Variablen für jede Transformation und Aktion an jeden Executor gesendet, und dies kann zu Netzwerk-Overhead führen. Zuletzt bearbeitet: 2025-01-22 17:01

Es befindet sich normalerweise auf einem Desktop oder in einer Taskleiste. Sie finden das Symbol entsprechend Ihrem Browser. Wenn Sie den Internet Explorer verwenden, sehen Sie entweder in der Taskleiste oder auf einem Desktop einen großen blauen Buchstaben „e“. Zuletzt bearbeitet: 2025-01-22 17:01

So zeichnen Sie AWS-Architekturdiagramme online Um ein AWS-Diagramm in Gliffy zu erstellen, scrollen Sie zunächst nach unten zum Abschnitt „Weitere Formen“der Formenbibliothek und wählen Sie „Einfache AWS-Symbole“. Verwenden Sie grundlegende und Flussdiagrammformen, um Ihre Grundstruktur zu erstellen und zu entscheiden, wie um Ihr Diagramm zu erstellen. Sobald Ihre Struktur vorhanden ist, ziehen Sie die benötigten AWS-Formen einfach per Drag-and-Drop. Zuletzt bearbeitet: 2025-01-22 17:01

Messaging-Gateway – Computerdefinition Hardware und/oder Software, die ein Messaging-Protokoll in ein anderes umwandelt. Es stellt eine Schnittstelle zwischen zwei Store-and-Forward-Knoten oder Message Transfer Agents (MTAs) bereit. Siehe Messaging-Middleware. Zuletzt bearbeitet: 2025-06-01 05:06

Formularverfolgung mit DOM-Scraping und Google Tag Manager. Es handelt sich um eine Variable im Google Tag Manager, mit der Sie Inhalte direkt aus dem Document Object Model herauskratzen können (mit anderen Worten: mit ihrer Hilfe können Sie jeden beliebigen Text auf Ihrer Website in eine Variable überführen und an Ihre Marketingtools (z. B. Google Analytics) weitergeben. ). Zuletzt bearbeitet: 2025-01-22 17:01

Cshtml ist die Dateierweiterung, die sich auf die Razor View Engine bezieht. Neben reinem HTML enthalten diese Dateien auch C#-Code, der auf dem Server kompiliert wird, bevor die Seiten zum Browser hochgeladen werden. Zuletzt bearbeitet: 2025-01-22 17:01

Verbinden Sie Ihr Telefon über ein USB-Kabel mit Ihrem Computer. Klicken Sie dann auf Start in Odin und es beginnt mit dem Flashen der Stock-Firmware-Datei auf Ihrem Telefon. Sobald die Datei geflasht ist, wird Ihr Gerät neu gestartet. Wenn das Telefon hochfährt, verwenden Sie eine ältere Version des Android-Betriebssystems. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Die Frage ist auch, wie trete ich einem Ark-Server mit Mods bei? Starten Sie Ihren Steam-Client und wählen Sie ARCHE : Überleben entwickelt aus deiner Spielebibliothek. oder klicken Sie auf die Schaltfläche "Workshop durchsuchen". Zuletzt bearbeitet: 2025-01-22 17:01

Halten Sie den Netzschalter mindestens 20 Sekunden lang gedrückt. Schalten Sie das Gerät dann wieder ein, indem Sie den Netzschalter erneut drücken. Wenn dies beim ersten Mal nicht funktioniert, können Sie versuchen, die Taste 30 Sekunden oder länger gedrückt zu halten. Meistens ist dies alles, was Sie tun müssen, damit der Kindle Fire wieder funktioniert. Zuletzt bearbeitet: 2025-01-22 17:01

Die SQL SELECT-Anweisung gibt eine Ergebnismenge von Datensätzen aus einer oder mehreren Tabellen zurück. Eine SELECT-Anweisung ruft null oder mehr Zeilen aus einer oder mehreren Datenbanktabellen oder Datenbanksichten ab. ORDER BY gibt eine Reihenfolge an, in der die Zeilen zurückgegeben werden. AS bietet einen Alias, mit dem Tabellen oder Spalten vorübergehend umbenannt werden können. Zuletzt bearbeitet: 2025-01-22 17:01

Verschiedene Möglichkeiten zum Drucken von Ausnahmemeldungen in Java Mit der Methode printStackTrace() − Sie gibt den Namen der Ausnahme, eine Beschreibung und den vollständigen Stack-Trace aus, einschließlich der Zeile, in der die Ausnahme aufgetreten ist. catch(Ausnahme e) {e. Verwendung der Methode toString() − Gibt den Namen und die Beschreibung der Ausnahme aus. Verwendung der Methode getMessage() − Meist verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Was ist Bixby? Bixby ist der Samsung-Intelligence-Assistent, der erstmals auf dem Galaxy S8 und S8+ eingeführt wurde. Sie können mit Bixby mit Ihrer Stimme, Text oder Taps interagieren. Es ist tief in das Telefon integriert, sodass Bixby viele der Aufgaben ausführen kann, die Sie auf Ihrem Telefon erledigen. Zuletzt bearbeitet: 2025-01-22 17:01

Antwort: In der Nutzerforschung geht es vor allem darum, die Muster im Nutzerverhalten und deren Motive zu beobachten und zu notieren. Es ist wichtig, diese Muster mit einem Fokus auf Details zu analysieren. Es gibt mehrere Möglichkeiten, Benutzerforschung durchzuführen. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie auf Start und dann auf "Systemsteuerung". Geben Sie 'Gerät' in das Suchfeld ein. Klicken Sie auf "Geräte-Manager". Doppelklicken Sie auf „Sound-, Video- und Gamecontroller“. Doppelklicken Sie auf das Audiogerät, um den Namen der Soundkarte und ihres Herstellers anzuzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Microsoft Outlook enthält eine SMS-Funktion, mit der Sie Textnachrichten auf die gleiche Weise senden können, wie Sie normalerweise eine E-Mail oder einen Kalendertermin an einen Kontakt senden oder weiterleiten. Zuletzt bearbeitet: 2025-01-22 17:01

Höchstwahrscheinlich liegt ein Kommunikationsproblem zwischen Outlook und Ihrem Postausgangsserver vor, sodass die E-Mail im Postausgang hängen bleibt, da Outlook keine Verbindung zu Ihrem E-Mail-Server herstellen kann, um sie zu senden. – Erkundigen Sie sich bei Ihrem E-Mail-Adressanbieter und stellen Sie sicher, dass Ihre Mailservereinstellungen auf dem neuesten Stand sind. Zuletzt bearbeitet: 2025-06-01 05:06

Suchen und Ersetzen 2.0 ist ein Add-In-Dienstprogramm für Microsoft Access 2.0. Es bietet eine "Suchen und Ersetzen"-Funktion für Tabellen (Suchen von Designelementen wie Feldnamen, nicht die Daten in der Tabelle), Abfragen, Formulare, Berichte, Makros und Module (MSAccess 2.0 bietet nur Suchen und Ersetzen für Module). Zuletzt bearbeitet: 2025-01-22 17:01

Übertragen von Hörbüchern Schließen Sie Ihren MP3-Player an Ihren Computer an. Öffnen Sie OverDrive für Windows (Desktop). Wählen Sie ein Hörbuch aus und klicken Sie dann auf Übertragen. Wenn der Übertragungsassistent geöffnet wird, klicken Sie auf Weiter. Wenn Ihr Gerät erkannt wird, vergewissern Sie sich, dass es unter "Player" aufgeführt ist. Wählen Sie die Teile aus, die Sie übertragen möchten, und klicken Sie auf Weiter. Zuletzt bearbeitet: 2025-01-22 17:01

Ca. 3/8 Zoll lang. Zuletzt bearbeitet: 2025-01-22 17:01

Ohne eine Neuinstallation können Windows 2008-Server nicht direkt auf 2016 aktualisiert werden: Sie müssen zuerst auf 2012 und dann auf 2016 aktualisieren, was bedeutet, dass Sie ein umfangreicheres Upgrade im Voraus planen müssen. Zuletzt bearbeitet: 2025-01-22 17:01

Mit dem Sitzungs-Framework können Sie beliebige Daten pro Site-Besucher speichern und abrufen. Es speichert serverseitig Daten und abstrahiert das Senden und Empfangen von Cookies. Cookies enthalten eine Sitzungs-ID – nicht die Daten selbst (es sei denn, Sie verwenden das Cookie-basierte Backend). Zuletzt bearbeitet: 2025-06-01 05:06

Azure Active Directory (AD) Connect (früher bekannt als Verzeichnissynchronisierungstool, Verzeichnissynchronisierungstool oder DirSync.exe-Tool) ist eine Anwendung, die Sie auf einem in die Domäne eingebundenen Server installieren, um Ihre lokalen Active Directory-Domänendienste ( AD DS)-Benutzer an den Azure AD-Mandanten Ihres Office 365. Zuletzt bearbeitet: 2025-01-22 17:01

Wählen Sie ein Zimmer. Wählen Sie einen Raum mit etwas freiem Platz zum Bewegen. Wählen Sie einen Platz für Ihre Basisstationen. Basisstationen einrichten. Basisstationen einschalten und anpassen. Linkbox installieren. Headset installieren. Bringen Sie Ihr Headset zum Aufstellen. Installieren Sie Steam und SteamVR. Zuletzt bearbeitet: 2025-01-22 17:01

Ja, Sie können ganz einfach Ihre Kollegen, Geschäftspartner oder Kunden erreichen, die Skypefor Business verwenden, die Kommunikationsplattform von Microsoft, die für die Unternehmenswelt entwickelt wurde. Um eine Verbindung mit Personen herzustellen, die Skype for Business verwenden, benötigen Sie: Die neueste Version von Skype. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können ein springendes Bild in HTML mithilfe von Tags erstellen. Sie können Ihr Bild seitlich oder nach oben und unten springen lassen. Sie können jedes beliebige Bild verwenden - Fotos, animierte Gifs, Symbole usw. Hinweis: Das Tag ist kein Standard-HTML (es ist nicht Teil der offiziellen HTML-Spezifikationen). Zuletzt bearbeitet: 2025-01-22 17:01

Bei einer Mac-Tastatur gibt es zwei Tastenkombinationen, die die Funktionen der Start- und Endetaste bereitstellen. Drücken Sie die Funktionstaste und die rechte Pfeiltaste, um zum Ende einer Seite zu springen, und die Funktion und die linke Pfeiltaste, um zum Anfang einer Seite zu springen. Zuletzt bearbeitet: 2025-01-22 17:01

Dependency Testing ist eine Softwaretesttechnik, bei der die Anforderungen einer Anwendung für eine vorhandene Software vorab geprüft werden, um die gewünschten Funktionalitäten zu erreichen. Die betroffenen Softwarebereiche werden auch beim Testen neuer oder vorhandener Funktionen getestet. Zuletzt bearbeitet: 2025-01-22 17:01