Drehen Sie den Tisch auf die Seite und richten Sie die Befestigungslöcher an der Unterseite der Platte mit den richtigen Befestigungspunkten in der Oberfräse aus, die Sie zuvor identifiziert haben. Die Oberfräse wird an der Einlegeplatte mit Schrauben befestigt, die in die Platte gesteckt werden und bis zum Oberfräsensockel führen. Zuletzt bearbeitet: 2025-01-22 17:01

Wählen Sie im Dropdown-Menü „E-Mail-Nachrichten“. Klicken Sie in der Gruppe „MailMerge starten“auf „Empfänger auswählen“. Suchen Sie die von Ihnen erstellte Excel-Tabelle, klicken Sie auf "Öffnen" und dann auf "OK". Wählen Sie Felder aus der Gruppe „Felder schreiben und einfügen“auf der Registerkarte „Mailings“des Menübands aus. Klicken Sie auf 'Begrüßungszeile', um eine Anrede einzugeben. Zuletzt bearbeitet: 2025-01-22 17:01

IOException ist eine Ausnahme, die Programmierer im Code verwenden, um einen Fehler bei Eingabe- und Ausgabevorgängen auszulösen. Es handelt sich um eine geprüfte Ausnahme. Der Programmierer muss die IOException-Unterklasse unterordnen und sollte die IOException-Unterklasse basierend auf dem Kontext auslösen. Zuletzt bearbeitet: 2025-01-22 17:01

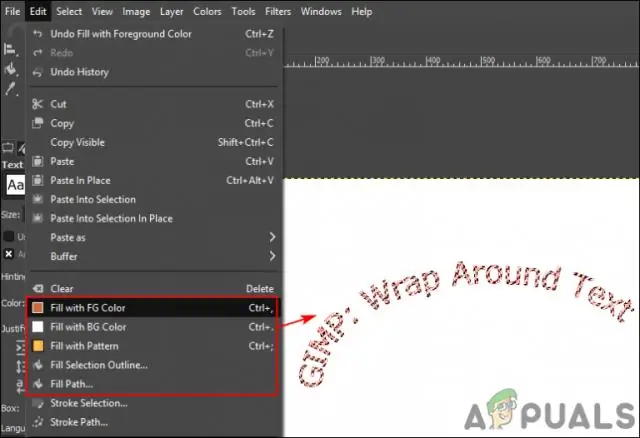

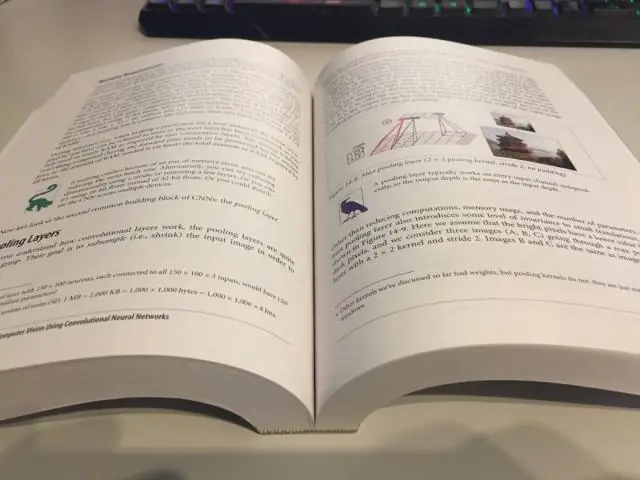

Bildstapel erstellen Kombinieren Sie die einzelnen Bilder zu einem mehrschichtigen Bild. Wählen Sie Auswählen > Alle Ebenen. Wählen Sie „Bearbeiten“> „Ebenen automatisch ausrichten“und wählen Sie „Automatisch“als Ausrichtungsoption. Wählen Sie „Ebene“> „Smartobjekte“> „In SmartObject konvertieren“. Wählen Sie Ebene > Smartobjekte > Stapelmodus und wählen Sie einen Stapelmodus aus dem Untermenü. Zuletzt bearbeitet: 2025-01-22 17:01

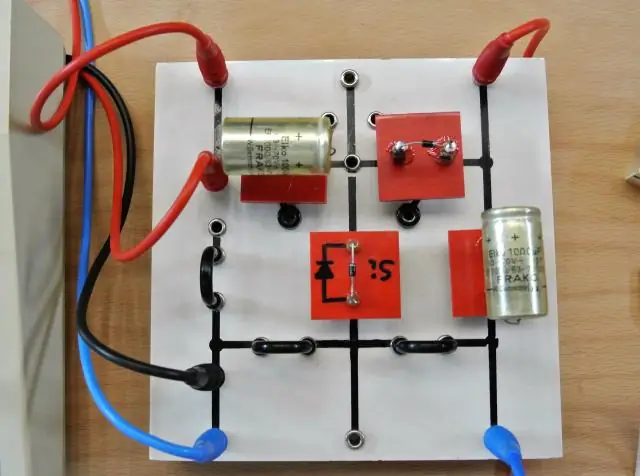

Der Spider ist eine generische Workbench für die Interaktion mit (komplexen) eingebetteten Zielen. Es reduziert die Einrichtungskomplexität bei der Seitenkanalanalyse (SCA) und Fehlerinjektion (FI), indem es einen einzigen Kontrollpunkt mit allen I/O- und Reset-Leitungen für benutzerdefinierte oder eingebettete Schnittstellen erstellt. Zuletzt bearbeitet: 2025-01-22 17:01

Das CCIE ist nicht einmal mehr das wertvollste technische Zertifikat. Diese Auszeichnung gehört zum Certified Information Systems Security Professional (CISSP)-Zertifikat, das in unserer Umfrage den vierten Platz belegte. Trotzdem ziehen CCIEs mit einem durchschnittlichen Gehalt von 93.500 US-Dollar immer noch gutes Geld ab. Zuletzt bearbeitet: 2025-01-22 17:01

Der Nachrichteninhalt (innerhalb des Briefumschlags) ist wie der Text Ihrer Nachricht. Im E-Mail-Sinn kann es auch Header-Feldinformationen wie "Betreff:", "Datum:", "An:" und "Von:" enthalten. Der Befehl 'MAIL FROM' gibt die Adresse für Rücksendezwecke an (Beispiel: Probleme mit der Zustellung von E-Mails). Zuletzt bearbeitet: 2025-01-22 17:01

Um Ihre Skype-ID unter Windows zu finden, wählen Sie einfach Ihr Profilbild aus und Ihr Skype-Name wird in Ihrem Profil neben "Angemeldet als" angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

In den meisten Fällen wirken sich Links mit dem Nofollow-Attribut jedoch nicht negativ auf Ihr Ranking in Google aus. Allerdings haben Links mit dem Attribut nofollow in den meisten Fällen keinen negativen Einfluss auf Ihr Ranking bei Google. Zuletzt bearbeitet: 2025-01-22 17:01

Die 20 besten Zeichensoftware Adobe Photoshop CC. Adobe Photoshop CC gilt immer noch als beste Zeichensoftware auf dem Markt. Coreldraw. Affinitäts-Designer. DrawPlus. Clip Studio-Farbe. Krita. MediBang Paint Pro. Zeugen. Zuletzt bearbeitet: 2025-01-22 17:01

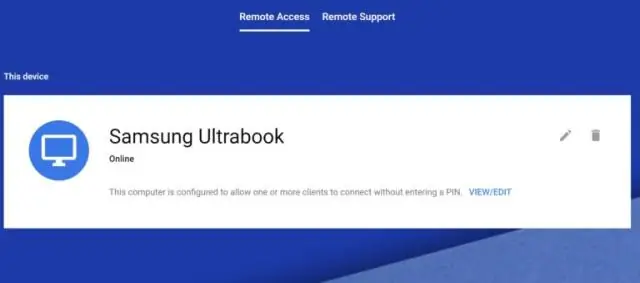

Sie können im App Service Editor unter Ihrem App-Namen -> Kudu-Konsole öffnen oder über das Portal unter Erweiterte Tools darauf zugreifen. Sie können einfach auf den Ordnernamen klicken, um zu navigieren oder den Befehl einzugeben. Sie können die Dateien auch leicht bearbeiten, aber der App Service Editor gefällt mir für diese Funktionalität besser. Zuletzt bearbeitet: 2025-01-22 17:01

Apt-get sucht nach dem angegebenen Paket in den Repositorys, die in /etc/apt/sources. Listendatei und /etc/apt/sources. Zuletzt bearbeitet: 2025-01-22 17:01

Snapshot-Standby ist eine Funktion in Oracle 11g, die einen Lese-/Schreibvorgang für die Standby-Datenbank ermöglicht. Sobald die Tests abgeschlossen sind, können wir die Snapshot-Datenbank wieder in den physischen Standby-Modus konvertieren. Sobald die physische Standby-Datenbank konvertiert wurde, werden alle Änderungen, die an der Snapshot-Standby-Datenbank vorgenommen wurden, rückgängig gemacht. Zuletzt bearbeitet: 2025-01-22 17:01

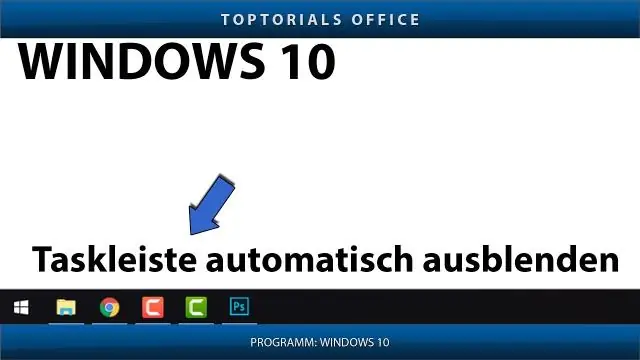

Öffnen Sie die Taskleisteneinstellungen in Windows 10 Schritt 1: Öffnen Sie die App Einstellungen, indem Sie im Startmenü auf das Symbol Einstellungen klicken oder gleichzeitig das Windows-Logo und die I-Taste drücken. Schritt 2: Klicken Sie in der App Einstellungen auf die Kategorie Personalisierung und dann auf Taskleiste, um alle Taskleisteneinstellungen anzuzeigen. Zuletzt bearbeitet: 2025-06-01 05:06

Definition der systemspezifischen Steuerung Systemspezifische Steuerung bedeutet eine Steuerung für ein Informationssystem, die nicht als gemeinsame Steuerung bezeichnet wurde, oder den Teil einer hybriden Steuerung, der in einem Informationssystem implementiert werden soll. Zuletzt bearbeitet: 2025-01-22 17:01

Properties ist eine Dateierweiterung für Dateien, die hauptsächlich in Java-bezogenen Technologien verwendet werden, um die konfigurierbaren Parameter einer Anwendung zu speichern. Jeder Parameter wird als Paar von Strings gespeichert, wobei einer den Namen des Parameters (als Schlüssel/Zuordnung bezeichnet) und der andere den Wert speichert. Zuletzt bearbeitet: 2025-01-22 17:01

Stelle einen Hammer her. Hämmer werden mit zwei Stöcken und fünf aus dem Material hergestellt, das Sie für den Hammer haben möchten. Stelle einen Amboss her. Ambosse werden aus acht Eisenbarren gefertigt. Die Scheibe auf einen Amboss hämmern. Klicken Sie mit der rechten Maustaste, um die von Ihnen hergestellte Scheibe auf dem Amboss zu platzieren. Basteln Sie Ihren Deckel zusammen mit einer Eisenbasis und einem Knopf. Zuletzt bearbeitet: 2025-01-22 17:01

Testen Sie die Stromseite des Stromkreises - Identifizieren Sie gemäß dem Handbuch Ihres Autos die Stromseite des Stromkreises. Überprüfen Sie die Stromversorgung, indem Sie Ihr Messgerät auf die Volteinstellung einstellen. Berühren Sie ein Meter Kabel mit dem (+) Pin des Hupensteckers und das andere mit Masse. Ihr Messgerät sollte die Batteriespannung anzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Hadoop-Data Lake ist eine Datenverwaltungsplattform, die aus einem oder mehreren Hadoop-Clustern besteht. Es dient hauptsächlich der Verarbeitung und Speicherung nicht relationaler Daten wie Logfiles, Internet-Clickstream-Datensätze, Sensordaten, JSON-Objekte, Bilder und Social-Media-Beiträge. Zuletzt bearbeitet: 2025-01-22 17:01

Company Gear befindet sich in der oberen rechten Ecke. Zuerst das Zahnradsymbol, als nächstes Ihr Firmenname. Hier bearbeiten Sie unter anderem auch die Unternehmenseinstellungen wie die Einstellungen im QuickBooiks-Desktop. Zuletzt bearbeitet: 2025-01-22 17:01

Ich möchte nur die Schriftart ändern! Schritt 0: Fügen Sie die Supportbibliothek hinzu. Setzen Sie minSdk auf 16+. Schritt 1: Erstellen Sie einen Ordner. Fügen Sie eine Schriftart hinzu. Schritt 2: Definieren Sie ein Toolbar-Thema. <!-- Schritt 3: Fügen Sie Ihrem Layout eine Symbolleiste hinzu. Geben Sie ihm Ihr neues Thema. Schritt 4: Legen Sie die Symbolleiste in Ihrer Aktivität fest. Schritt 5: Genießen Sie. Zuletzt bearbeitet: 2025-01-22 17:01

IPSec kann verwendet werden, um VPN-Tunnel für End-to-End-IP-Datenverkehr (auch als IPSec-Transportmodus bezeichnet) oder Site-to-Site-IPSec-Tunnel (zwischen zwei VPN-Gateways, auch als IPSec-Tunnelmodus bezeichnet) zu erstellen. IP-Header ist der ursprüngliche IP-Header und IPSec fügt seinen Header zwischen dem IP-Header und den Headern der oberen Ebene ein. Zuletzt bearbeitet: 2025-01-22 17:01

Gesichtsausdrücke sind wichtig, weil sie eine dominierende Art der Kommunikation sind. Ohne Mimik wären Menschen mangels eines besseren Wortes Roboter. Sie können uns helfen, alles von einfacher Freude bis hin zu extremer Traurigkeit oder Depression auszudrücken. Zuletzt bearbeitet: 2025-01-22 17:01

So verwenden Sie den Amazon Fire TV Stick Stecken Sie das USB-Micro-Kabel in das Netzteil. Stecken Sie das andere Ende in den Fire TVStick. Stecken Sie den Fire TV Stick in einen HDMI-Anschluss Ihres Fernsehers. Drücken Sie Home auf Ihrer Fernbedienung. Drücken Sie Play/Pause auf Ihrer Fernbedienung. Wähle deine Sprache. Wählen Sie Ihr WLAN-Netzwerk aus. Geben Sie Ihr Passwort ein und wählen Sie Verbinden. Zuletzt bearbeitet: 2025-01-22 17:01

Standardmäßig wird der Dropbox-Ordner als Unterordner des Ordners „C:Users“installiert, wobei „C:“Ihre Hauptfestplatte und „“der Name Ihres Windows-Benutzerkontos ist. Sie können den Dropbox-Ordner an einem anderen Ort ablegen, indem Sie während des Installationsprozesses Erweitert statt Typisches Setup wählen. Zuletzt bearbeitet: 2025-01-22 17:01

API steht für Application Programming Interface. --> Salesforce bietet programmgesteuerten Zugriff auf die Informationen Ihres Unternehmens mithilfe einfacher, leistungsstarker und sicherer Anwendungsprogrammierschnittstellen[APIs]. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Git-Repository ist keine Kryptowährung Nach diesem Standard ist ein Git-Repository mit Sicherheit keine Blockchain. Der Inhalt ist nicht unbedingt ein Ledger (obwohl Sie ein Ledger speichern könnten), und die Daten sind nur Datenklumpen, eine rudimentäre Dateisystemheuristik und kryptografisches Hashing. Zuletzt bearbeitet: 2025-01-22 17:01

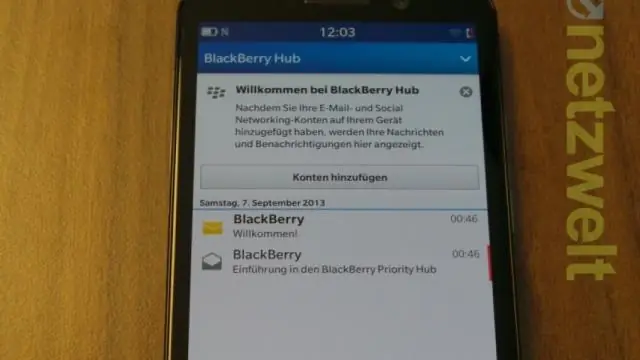

BlackBerry® Z30 (BlackBerry10.2) Verbinden Sie Ihr altes BlackBerry-Smartphone über das USB-Kabel mit dem Computer. BlackBerry Link sollte automatisch starten; Wenn dies nicht der Fall ist, starten Sie das Programm manuell. Klicken Sie auf Gerätedaten übertragen. Warten Sie, während die Daten von Ihrem BlackBerry-Smartphone kopiert werden. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie auf Ihrem iPhone zum Kontrollzentrum und tippen Sie auf „AirPlay Mirroring“oder „ScreenMirroring“. Wählen Sie den Namen Ihres Computers aus. Dann wird Ihr iPhone-Bildschirm auf den PC gestreamt. Zuletzt bearbeitet: 2025-01-22 17:01

Statische Schleife und Zusammenführen Klicken Sie auf der Registerkarte Vermessung auf Blockoptionen für den Block, den Sie wiederholen möchten, und wählen Sie Schleife und Zusammenführen aus. Klicken Sie auf Loop & Merge aktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

Logische/mathematische Intelligenz bezieht sich auf unsere Fähigkeit, logisch zu denken, zu argumentieren und Zusammenhänge zu erkennen. Menschen mit mathematischer Intelligenz wie Albert Einstein können gut mit Zahlen, komplexen und abstrakten Ideen und wissenschaftlichen Untersuchungen arbeiten. Zuletzt bearbeitet: 2025-01-22 17:01

Scrollen Sie durch die Liste, bis Sie das Programm "FromDocToPDF" finden, klicken Sie dann darauf, um es zu markieren, und klicken Sie dann auf die Schaltfläche "Deinstallieren", die in der oberen Symbolleiste angezeigt wird. Bestätigen Sie im nächsten Meldungsfeld den Deinstallationsvorgang, indem Sie auf Ja klicken, und folgen Sie dann den Anweisungen, um das Programm zu deinstallieren. Zuletzt bearbeitet: 2025-06-01 05:06

Rundung beim Zugriff Die integrierte Funktion. Verwenden Sie die Round()-Funktion in der Steuerquelle eines Textfelds oder in einem berechneten Abfragefeld. Abrunden. Um alle Bruchwerte auf die niedrigere Zahl abzurunden, verwenden Sie Int(): Aufrunden. Auf die nächsten 5 Cent aufrunden. Runden Sie auf 1000 US-Dollar. Warum rund? Banker runden. Gleitkommafehler. Zuletzt bearbeitet: 2025-01-22 17:01

Die Anforderung besteht darin, Subnetze so durchzuführen, dass wir so viele Subnetze wie möglich mit 30 Hosts in jedem Subnetz erstellen. 2n -2, wobei der Exponent n gleich der Anzahl der verbleibenden Bits ist, nachdem Subnetzbits ausgeliehen wurden. Wir können berechnen, wie viele Bits erforderlich sind, damit jedes Subnetz 30 Hostadressen hat. Zuletzt bearbeitet: 2025-06-01 05:06

Das Unternehmen verkauft seinen Ansatz des maschinellen Lernens jetzt über Amazon Web Services an Kunden wie die NASA und die NFL. Durch die Nutzung der KI-Fortschritte und -Anwendungen in anderen Bereichen des Unternehmens bietet es personalisierte KI-Lösungen für große und kleine Unternehmen. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Zugriffskontrollliste (ACL) in Bezug auf ein Computerdateisystem ist eine Liste von Berechtigungen, die einem Objekt zugeordnet sind. Eine ACL gibt an, welchen Benutzern oder Systemprozessen Zugriff auf Objekte gewährt wird und welche Operationen auf bestimmten Objekten erlaubt sind. Zuletzt bearbeitet: 2025-06-01 05:06

Der Austausch von Fenstern kostet durchschnittlich 175 bis 700 US-Dollar pro Fenster. Gängige High-End-Fenstertypen können zwischen 800 und 1.200 US-Dollar kosten. Die Installationskosten können von mehreren Faktoren abhängen. Nach Jahren des Eigenheims müssen Sie wahrscheinlich ein paar Fenster in Ihrem Zuhause austauschen. Zuletzt bearbeitet: 2025-01-22 17:01

Amazon SageMaker unterstützt alle gängigen Deep-Learning-Frameworks, einschließlich TensorFlow. Über 85 % der TensorFlow-Projekte in der Cloud laufen auf AWS. Zuletzt bearbeitet: 2025-01-22 17:01

Tatsächlich werden die Dateien der Apps, die Sie aus dem Play Store heruntergeladen haben, auf Ihrem Telefon gespeichert. Sie finden es im internen Speicher Ihres Telefons > Android > Daten > …. In einigen Mobiltelefonen werden Dateien auf SD-Karte> Android> Daten> . gespeichert. Zuletzt bearbeitet: 2025-01-22 17:01

Geben Sie Ihre Sicherheits-PIN ein. Die Standard-PIN ist 0000. Der Standard-PIN-Code ist 0000. Wenn Sie das Passwort in der Vergangenheit geändert haben und sich jetzt nicht mehr daran erinnern können, können Sie es zurücksetzen, indem Sie das Fernsehgerät ausschalten und dann Folgendes auf Ihrer Fernbedienung eingeben: Stumm > 8 > 2 > 4 > Ein/Aus. Zuletzt bearbeitet: 2025-01-22 17:01