Geräte anpassen oder hinzufügen Öffnen Sie den Dialog mit dem Menü Datei - Gerätedatenbank. Wählen Sie aus der Legacy-Gerätedatenbank (weißes Chipsymbol) einen Mikrocontroller aus, der dem in der Anwendung benötigten Gerät auf der linken Seite des Dialogs mit einem einzigen Klick ähnelt. Passen Sie den Namen des Chipherstellers an. Zuletzt bearbeitet: 2025-01-22 17:01

Eine CSR- oder Certificate Signing-Anfrage ist ein verschlüsselter Textblock, der bei der Beantragung eines SSL-Zertifikats an eine Zertifizierungsstelle übergeben wird. Es enthält auch den öffentlichen Schlüssel, der in das Zertifikat aufgenommen wird. Ein privater Schlüssel wird normalerweise gleichzeitig mit der Erstellung des CSR erstellt, wodurch ein Schlüsselpaar entsteht. Zuletzt bearbeitet: 2025-01-22 17:01

So setzen Sie die iPhone-Kameraeinstellungen zurück Gehen Sie zu Einstellungen > Kamera. Gehen Sie zu Einstellungen beibehalten. Schalten Sie die Umschalter für Kameramodus, Filter und LivePhoto ein. Zuletzt bearbeitet: 2025-01-22 17:01

Betreff: Was ist CoreXL und SecureXL? ! SecureXL beschleunigt Pakete von Schnittstelle zu Schnittstelle für bekannten Datenverkehr und spart so die CPU-Auslastung, und CoreXL bietet die Möglichkeit, mehrere Inspektionskerne gleichzeitig auszuführen. Aber das ist sehr hohes Niveau. Zuletzt bearbeitet: 2025-01-22 17:01

So speichern Sie eine Excel-Datei als durch Kommas getrennte Datei: Wählen Sie in der Menüleiste Datei → Speichern unter. Klicken Sie neben "Format:" auf das Dropdown-Menü und wählen Sie "Comma Separated Values (CSV)" aus. Klicken Sie auf "Speichern". . Excel beenden. Zuletzt bearbeitet: 2025-01-22 17:01

Bildstabilisierung gibt es schon seit Jahren bei Canon- und Nikon-Objektiven. Canon nennt diese Technologie ImageStabilization (IS), während Nikon den Begriff VibrationReduction (VR) verwendet. Wenn die Stabilisierung im Kameragehäuse enthalten ist, funktioniert sie mit JEDEM Objektiv, das mit der Kamera kompatibel ist. Zuletzt bearbeitet: 2025-06-01 05:06

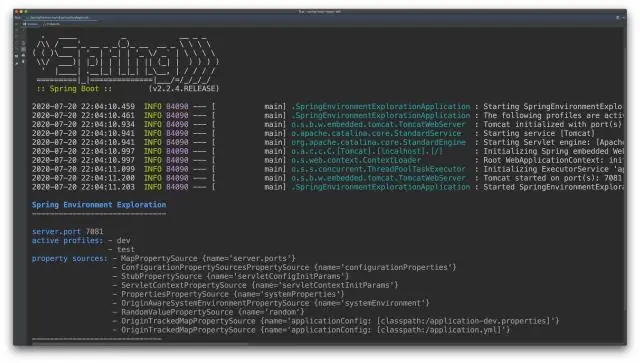

Spring Boot-Anwendungen können problemlos in JAR-Dateien gepackt und als eigenständige Anwendungen bereitgestellt werden. Dies geschieht durch das spring-boot-maven-plugin. Das Plugin wird automatisch zu pom hinzugefügt. xml sobald das Spring-Projekt über Spring Initializr als Maven-Projekt erstellt wurde. Zuletzt bearbeitet: 2025-01-22 17:01

Der Browser-Umleitungsvirus ist auch als Browser-Hijacker bekannt. Dieser Virus beutet MozillaFirefox, Internet Explorer, Google Chrome usw. Zuletzt bearbeitet: 2025-01-22 17:01

Nachteile von FDM Alle Frequenzmultiplexkanäle werden durch Breitbandschwund beeinträchtigt. Es ist eine große Anzahl von Modulatoren und Filtern erforderlich. Der Kommunikationskanal muss eine sehr große Bandbreite haben. Das Frequenzmultiplexing leidet unter dem Problem des Übersprechens. Zuletzt bearbeitet: 2025-01-22 17:01

Also ja, einen Job als Programmierer zu finden ist auch ohne Abschluss möglich, man muss nur sein Können zeigen. Wenn Sie Ihre Kompetenz zB mit eigenen Projekten, Beiträgen zu Open-Source-Projekten und/oder interessanten Artikeln nachweisen können, spielt Ihr fehlender Abschluss in vielen Fällen kaum eine Rolle. Zuletzt bearbeitet: 2025-01-22 17:01

So stellen Sie Ihre eigenen Klebefallen für Spinnen her Schneiden Sie die Falte einer leeren Müslischachtel mit einer Schere zu einem flachen Stück Pappe ab. Kombinieren Sie 1 Tasse Wasser mit 1 Tasse Maissirup in einem schweren Topf. Bestreichen Sie einen Einweg-Plastiklöffel mit einer dünnen Schicht Flüssigseife, um das Verteilen des Klebers zu erleichtern. Zuletzt bearbeitet: 2025-01-22 17:01

Risiken der Cloud-Speicherung Cloud-Sicherheit ist hoch, aber nicht unfehlbar. Cyberkriminelle können in diese Dateien gelangen, sei es durch das Erraten von Sicherheitsfragen oder das Umgehen von Passwörtern. Regierungen können in der Cloud gespeicherte Informationen legal anfordern, und es liegt am Cloud-Diensteanbieter, den Zugriff zu verweigern. Zuletzt bearbeitet: 2025-01-22 17:01

Geschützte Gesundheitsinformationen (PHI), auch als persönliche Gesundheitsinformationen bezeichnet, beziehen sich im Allgemeinen auf demografische Informationen, Krankengeschichten, Test- und Laborergebnisse, psychische Erkrankungen, Versicherungsinformationen und andere Daten, die ein medizinisches Fachpersonal sammelt, um eine Person zu identifizieren und. Zuletzt bearbeitet: 2025-01-22 17:01

Beide Apps dienen einem anderen Zweck. Während Android Messages auf SMS basiert und das Mobilfunknetz verwendet, ist WhatsApp ein Instant Messenger, auf den sowohl über mobile Daten als auch über WLAN zugegriffen werden kann. Im Gegensatz zu FacebookMessenger, das SMS zusätzlich zu seinen eigenen Nachrichten unterstützt, bietet WhatsApp diese Funktion nicht an. Zuletzt bearbeitet: 2025-01-22 17:01

Halten Sie die 'Alt'-Taste gedrückt und geben Sie dann '164' über die Zifferntastatur ein, um einen Kleinbuchstaben 'ñ' zu erstellen, oder geben Sie '165' ein, um einen Großbuchstaben 'Ñ' zu erstellen. Auf manchen Laptops müssen Sie sowohl die 'Fn'- als auch die 'Alt'-Taste gedrückt halten, während Sie die Zahlen eingeben. Zuletzt bearbeitet: 2025-01-22 17:01

So nehmen Sie ein Video mit einer Sony Cybershot-Kamera auf Setzen Sie eine Speicherkarte in Ihre Kamera ein – vorzugsweise eine mit einer Größe von mindestens 2 GB – und schalten Sie die Kamera ein. Schalten Sie Ihre Sony Cyber-shot in den Filmmodus. Drücken Sie den Auslöser, um mit der Videoaufnahme zu beginnen. Zuletzt bearbeitet: 2025-01-22 17:01

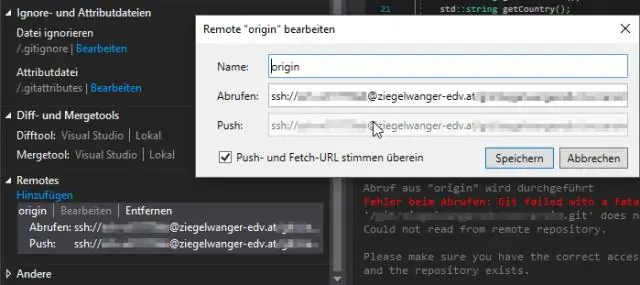

Ändern des standardmäßigen Github-Repository-Speicherorts in Visual Studio Wechseln Sie im Bereich Team Explorer zu Einstellungen. Wählen Sie im Bereich Einstellungen die Option Globale Einstellungen aus. Geben Sie im Bereich Globale Einstellungen den Ordner ein (oder navigieren Sie zu) den Ordner, den Sie im Standard-Repository-Speicherort verwenden möchten. Klicken Sie auf Aktualisieren. Zuletzt bearbeitet: 2025-01-22 17:01

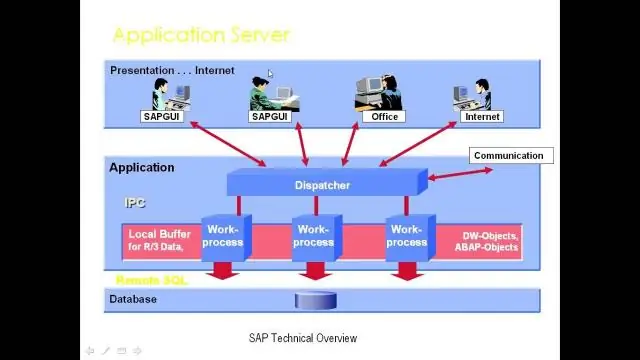

Ein I/O-Controller verbindet Ein- und Ausgabegeräte (I/O) mit dem Bussystem einer Zentraleinheit (CPU). Es kommuniziert typischerweise mit der CPU und mit dem Systemspeicher über den Systembus und kann viele Geräte steuern. Zuletzt bearbeitet: 2025-01-22 17:01

IDLE ist die integrierte Entwicklungsumgebung (IDE), die mit Python bereitgestellt wird. Eine IDE kombiniert einen Programmeditor und eine Sprachumgebung als Komfort für den Programmierer. IDLE wird verwendet, weil es mit Python geliefert wird und weil es für Programmieranfänger nicht zu komplex ist, um es effektiv zu verwenden. Zuletzt bearbeitet: 2025-01-22 17:01

Sie benötigen keine Telefonleitung, um den Internetdienst zu nutzen. Tatsächlich bieten die meisten Kabelunternehmen Internetdienste an, indem sie die Koaxialkabelleitung an ein spezielles Kabelmodem anschließen. Wenn Ihr Computer ein WLAN-Signal empfangen kann, können Sie das Kabelmodem außerdem an einen WLAN-Router anschließen. Zuletzt bearbeitet: 2025-06-01 05:06

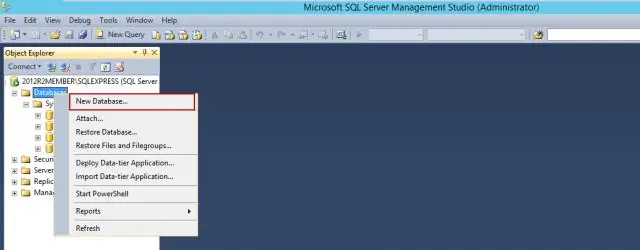

Es gibt hauptsächlich zwei Arten von Ausführungsplänen, die in SQL Server Management Studio angezeigt werden können. der tatsächliche Ausführungsplan, der die tatsächlichen Berechnungen und Schritte zeigt, die von der SQL Server-Speicher-Engine während der Ausführung der übermittelten Abfrage ausgeführt werden. Zuletzt bearbeitet: 2025-01-22 17:01

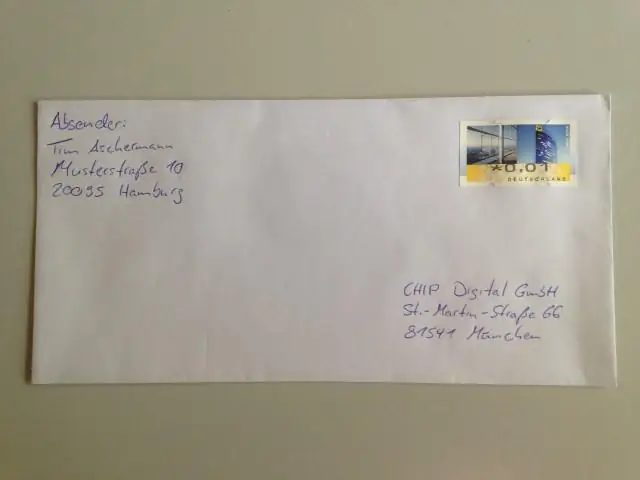

Hier einige Tipps: Stellen Sie die Adresse in die Mitte. Der Name der Person, an die Sie den Brief senden, steht in der ersten Zeile. Ihre Adresse steht in der zweiten Zeile. Stadt, Bundesland und Postleitzahl stehen in der dritten Zeile. Achten Sie darauf, deutlich zu drucken. Tragen Sie Ihren Namen und Ihre Adresse in die obere linke Ecke ein. Zuletzt bearbeitet: 2025-01-22 17:01

Systemanforderungen für die Android-Entwicklung? Windows/Linux/Mac-betriebener PC. Betriebssystem ist die Seele des PCs. Empfohlener Prozessor. Mehr als i3-, i5- oder i7-Entwickler sollten sich Sorgen um die Geschwindigkeit des Prozessors und die Anzahl der Kerne machen. IDE (Eclipse oder Android Studio) Android SDK. Java. Abschluss. Zuletzt bearbeitet: 2025-01-22 17:01

Apple hat bestätigt, dass es den Betrieb älterer iPhones absichtlich verlangsamt, und sagt, dass es dies tut, um zu verhindern, dass die Geräte aufgrund alternder Batterien heruntergefahren werden. Apple sagt, dass es dies tut, um Ihr Telefon zu schützen. Zuletzt bearbeitet: 2025-06-01 05:06

Vertraulichkeit, Integrität und Verfügbarkeit – Die CIA-Triade. Vertraulichkeit bedeutet, dass Daten, Objekte und Ressourcen vor unbefugtem Einsehen und anderen Zugriffen geschützt sind. Integrität bedeutet, dass Daten vor unbefugten Änderungen geschützt werden, um sicherzustellen, dass sie zuverlässig und korrekt sind. Zuletzt bearbeitet: 2025-06-01 05:06

Methode 3 Verwenden eines Computers Öffnen Sie Google Chrome. Um Bitmoji auf Ihrem Computer zu verwenden, müssen Sie eine App installieren, die nur mit GoogleChrome funktioniert. Klicken Sie auf die Bitmoji-Schaltfläche. Suchen Sie das Bitmoji, das Sie kopieren möchten. Klicken Sie mit der rechten Maustaste auf das Bitmoji. Wählen Sie Bild kopieren. Fügen Sie das Bitmoji in eine Site ein, die Bilder unterstützt. Zuletzt bearbeitet: 2025-01-22 17:01

Um Termiten loszuwerden, platzieren Sie Termitenköderstationen rund um Ihr Haus. Termiten transportieren den vergifteten Köder zurück in ihr Nest, wo er die Kolonie auslöscht. Sie können auch einen Graben um Ihr Haus graben, flüssiges Termitengift hineinsprühen und den Graben wieder verfüllen. Zuletzt bearbeitet: 2025-06-01 05:06

Vorwahl 033 - IT und Computer -Thailand Visa Forum by Thai Visa | Die Nation. Zuletzt bearbeitet: 2025-01-22 17:01

Die Risiken, die Sie beachten müssen, sind: Cybermobbing (Mobbing mit digitaler Technologie) Verletzung der Privatsphäre. Identitätsdiebstahl. Ihr Kind sieht anstößige Bilder und Nachrichten. die Anwesenheit von Fremden, die möglicherweise da sind, um andere Mitglieder zu „pflegen“. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Abfrage ist eine Anforderung von Datenergebnissen und einer Aktion für Daten. Sie können eine Abfrage verwenden, um eine einfache Frage zu beantworten, Berechnungen durchzuführen, Daten aus verschiedenen Tabellen zu kombinieren oder sogar Tabellendaten hinzuzufügen, zu ändern oder zu löschen. Abfragen, die Daten hinzufügen, ändern oder löschen, werden als Aktionsabfragen bezeichnet. Zuletzt bearbeitet: 2025-06-01 05:06

Eine wichtige Funktion von TestNG ist die Testng DataProvider-Funktion. Es hilft Ihnen, datengesteuerte Tests zu schreiben, was im Wesentlichen bedeutet, dass dieselbe Testmethode mehrmals mit verschiedenen Datensätzen ausgeführt werden kann. Es hilft bei der Bereitstellung komplexer Parameter für die Testmethoden, da dies von XML aus nicht möglich ist. Zuletzt bearbeitet: 2025-01-22 17:01

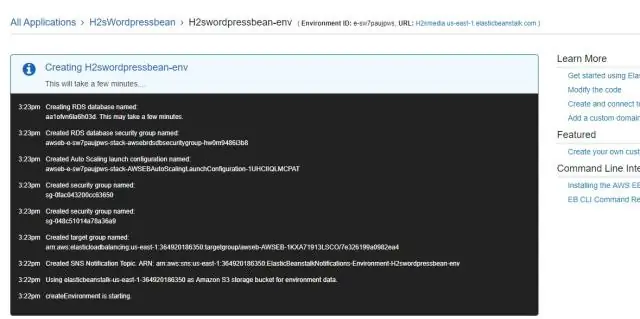

So stellen Sie eine neue Anwendungsversion in einer Elastic Beanstalk-Umgebung bereit Öffnen Sie die Elastic Beanstalk-Konsole. Navigieren Sie zur Verwaltungsseite für Ihre Umgebung. Wählen Sie Hochladen und Bereitstellen. Verwenden Sie das Bildschirmformular, um das Anwendungsquellpaket hochzuladen. Wählen Sie Bereitstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Installieren Sie Ihr digitales Zertifikat in Ihrem Browser Öffnen Sie den Internet Explorer. Klicken Sie in der Symbolleiste auf „Extras“und wählen Sie „Internetoptionen“. Wählen Sie den Reiter „Inhalt“. Klicken Sie auf die Schaltfläche „Zertifikate“. Klicken Sie im Fenster „Assistent zum Importieren von Zertifikaten“auf die Schaltfläche „Weiter“, um den Assistenten zu starten. Klicken Sie auf die Schaltfläche „Durchsuchen…“. Zuletzt bearbeitet: 2025-01-22 17:01

Der INSERT-Befehl wird verwendet, um einer Tabelle neue Daten hinzuzufügen. Die Datums- und Zeichenfolgenwerte sollten in einfache Anführungszeichen eingeschlossen werden. Die numerischen Werte müssen nicht in Anführungszeichen eingeschlossen werden. Der INSERT-Befehl kann auch verwendet werden, um Daten aus einer Tabelle in eine andere einzufügen. Zuletzt bearbeitet: 2025-01-22 17:01

11 beste IDEs für die Webentwicklung PhpStorm. PhpStorm ist eine quelloffene, plattformübergreifende integrierte Entwicklungsumgebung, die speziell für die Codierung in PHP, HTML und JavaScript entwickelt wurde. Visual Studio-Code. Erhabener Text. Atom. WebStorm. Klammern. Vim. Komodo. Zuletzt bearbeitet: 2025-01-22 17:01

Um die Größe des Abfragecaches festzulegen, legen Sie die Systemvariable query_cache_size fest. Das Setzen auf 0 deaktiviert den Abfrage-Cache, ebenso wie das Setzen von query_cache_type=0. Standardmäßig ist der Abfragecache deaktiviert. Dies wird mit einer Standardgröße von 1 M erreicht, mit einem Standardwert für query_cache_type von 0. Zuletzt bearbeitet: 2025-06-01 05:06

Die Funktionen der Anwendungssymbolleiste können ein Symbol, einen Text oder beides zusammen enthalten. Inaktive Funktionen können Sie innerhalb der Anwendungsfunktionsleiste anzeigen, wenn Sie dafür feste Positionen definiert haben. Sie können einer Drucktaste auch zur Laufzeit einen dynamischen Text zuordnen. Zuletzt bearbeitet: 2025-01-22 17:01

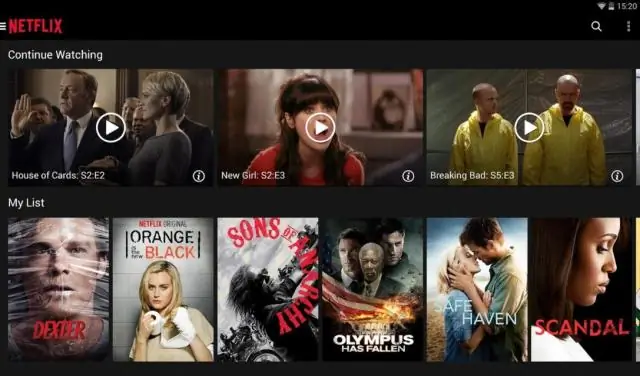

Netflix hat physische Server in eigenen Rechenzentren vor Ort in Racks und Stackings gestapelt. Diese Rechenzentren beherbergten Datenbanken und Anwendungen, die Netflix zur Verfolgung von Kunden, zur Bestandspflege und zur Kundenabrechnung verwendet hat. Zuletzt bearbeitet: 2025-01-22 17:01

CompTIA Security+ VS MCSA Server: MCSA braucht viel mehr Übung. CompTIA Network+ enthält viel mehr theoretische Informationen. Insgesamt ist CompTIA Network+ weniger anspruchsvoll. Zuletzt bearbeitet: 2025-01-22 17:01

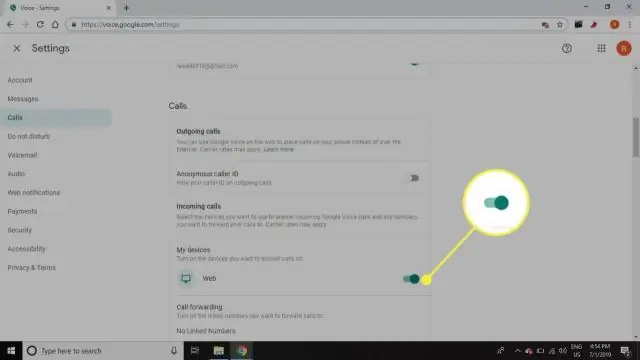

Um auf Ihre Voicemail zuzugreifen, halten Sie die Taste 1 gedrückt. Wenn Sie dazu aufgefordert werden, geben Sie das temporäre Passwort (die letzten vier Ziffern Ihrer Mobilfunknummer) ein. Folgen Sie den Anweisungen, um ein neues Passwort einzurichten und Ihren Namen und eine persönliche Begrüßung aufzuzeichnen (oder verwenden Sie die Standardnachricht). Sie können Ihre Voicemail vom Festnetz aus abrufen. Zuletzt bearbeitet: 2025-01-22 17:01