Der Chrome Task-Manager listet jede Registerkarte als separater Prozess auf (da sie als solcher behandelt werden). Wählen Sie die nicht reagierende Registerkarte aus und klicken Sie auf die Schaltfläche Prozess beenden, um sie zu schließen, genau wie im Windows TaskManager. Zuletzt bearbeitet: 2025-01-22 17:01

Die Entwickler von VLC arbeiten seit einiger Zeit an der Chromecast-Unterstützung, die nun endlich in der Version 3.0 verfügbar ist. Das bedeutet, dass Sie jetzt Video- und Audiodateien vom VLC Media Player auf Ihrem PC zu Ihrem mit Ihrem Fernseher verbundenen Chromecast streamen können. Zuletzt bearbeitet: 2025-01-22 17:01

Legen Sie eine saubere, kratzerfreie Disc in den DVD-Player ein, um zu sehen, was passiert. Manchmal ist das, was wie ein defektes Objektiv aussieht, in Wirklichkeit eine zerkratzte, schmutzige DVD, die das Objektiv nicht mehr lesen kann. Wenn eine saubere oder neue DVD im DVD-Player nicht abgespielt wird, liegt offensichtlich ein Player-Problem vor. Zuletzt bearbeitet: 2025-01-22 17:01

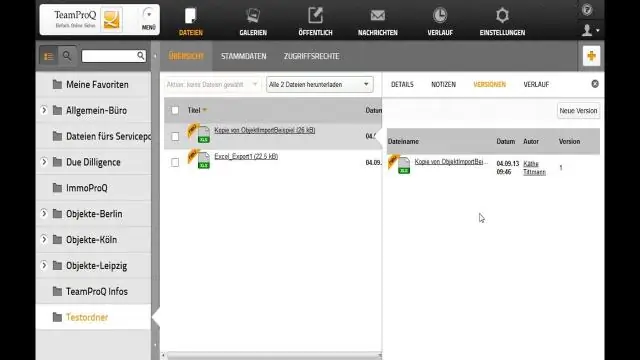

Zwei-Faktor-Authentifizierung deaktivieren Klicken Sie auf Ihren Profilnamen und wählen Sie Konto. Klicken Sie auf das Dropdown-Menü Einstellungen und wählen Sie Sicherheit. Deaktivieren Sie alle Kontrollkästchen in den Abschnitten Zwei-Faktor-Authentifizierung für diese Konten aktivieren und Zwei-Faktor-Authentifizierung für die folgenden Benutzertypen erforderlich machen und klicken Sie auf Speichern. Zuletzt bearbeitet: 2025-01-22 17:01

So importieren Sie ein Android-Projekt in Eclipse Schritt 1: Wählen Sie das Projekt aus und laden Sie es von hier herunter. Schritt 2: Entpacken Sie das Projekt. Schritt 3: Importieren Sie das entpackte Projekt in Eclipse: Wählen Sie Datei >> Importieren. Schritt 4: Importieren Sie das entpackte Projekt in Eclipse: Wählen Sie Vorhandene Projekte in Workplace aus und klicken Sie auf Weiter. Zuletzt bearbeitet: 2025-01-22 17:01

Windows Live Mail 2012 wird nicht aufhören zu funktionieren, und Sie können es weiterhin verwenden, um E-Mails von jedem Standard-E-Mail-Dienst herunterzuladen. Microsoft verschiebt jedoch alle seine eigenen E-Mail-Dienste – Office 365, Hotmail, Live Mail, MSN Mail, Outlook.com usw. – auf eine einzige Codebasis bei Outlook.com. Zuletzt bearbeitet: 2025-06-01 05:06

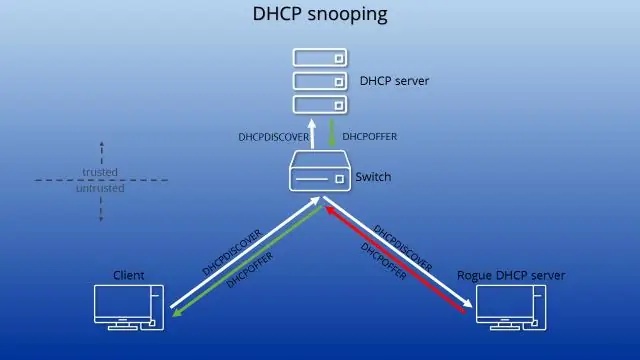

Was ist die richtige Reihenfolge für den DHCP-Prozess? 1- Offer, Discover, Acknowledge, Request (ODAR). 2- Entdecken, anbieten, anfordern, bestätigen (DORA). 3- Anfordern, anbieten, entdecken, anerkennen (RODA). Zuletzt bearbeitet: 2025-01-22 17:01

456 Wie setze ich außerdem mein Polycom-Administratorkennwort zurück? So setzen Sie das Polycom-Administratorkennwort auf die Standardeinstellungen zurück Suchen und notieren Sie die MAC-Adresse (Seriennummer) des Telefons, das Sie zurücksetzen möchten.. Zuletzt bearbeitet: 2025-01-22 17:01

HTTP-Status 201 (erstellt) HTTP-Status 201 zeigt an, dass als Ergebnis einer HTTP-POST-Anfrage eine oder mehrere neue Ressourcen erfolgreich auf dem Server erstellt wurden. Zuletzt bearbeitet: 2025-01-22 17:01

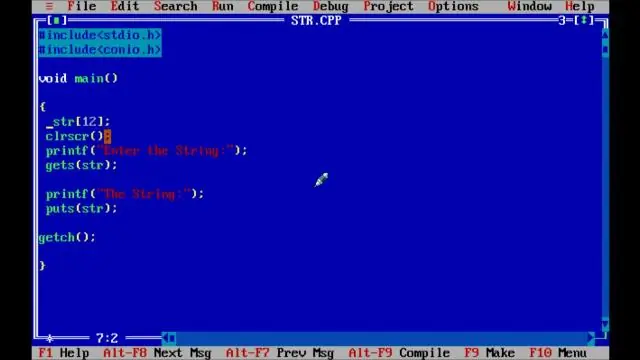

Bibliotheksfunktion, gets(s) liest einen String aus der Standardeingabe in ein Array, auf das s zeigt; und puts(s)schreibt einen String, auf den s zeigt, in die Standardausgabe. Zuletzt bearbeitet: 2025-01-22 17:01

So aktivieren Sie den Phishing-Filter Öffnen Sie Internet Explorer, indem Sie auf die Schaltfläche Start und dann auf Internet Explorer klicken. Klicken Sie auf die Schaltfläche Extras, klicken Sie auf Phishing-Filter und dann auf Automatische Website-Überprüfung aktivieren. Klicken Sie auf Automatischen Phishing-Filter aktivieren und dann auf OK. Zuletzt bearbeitet: 2025-01-22 17:01

Ändern Sie die Ansicht Wechseln Sie zwischen der Top-Down-Ansicht und der umlaufenden 3D-Ansicht: Vergrößern Sie die Karte. Tippen Sie auf der linken Seite des Bildschirms auf 3D. Gesicht nach Norden: Tippen Sie unten auf den Kompass. Neigen der Karte: Tippen Sie mit zwei Fingern auf den Bildschirm und ziehen Sie ihn. Karte drehen: Tippen Sie auf und bewegen Sie zwei Finger auf dem Bildschirm umeinander. Zuletzt bearbeitet: 2025-01-22 17:01

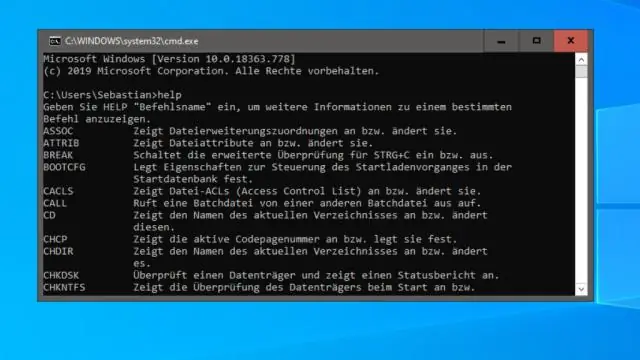

Die Variable %~dp0 (das ist eine Null) wird beim Verweis in einer Windows-Batchdatei auf den Laufwerksbuchstaben und den Pfad dieser Batchdatei erweitert. Die Variablen%0-%9 beziehen sich auf die Kommandozeilenparameter der Batchdatei. %1-%9 verweist auf Befehlszeilenargumente nach dem Batchdateinamen. %0 bezieht sich auf die Batchdatei selbst. Zuletzt bearbeitet: 2025-01-22 17:01

Pascals Erfindung des mechanischen Taschenrechners im Jahr 1641 entstand aus dem Wunsch heraus, seinem Vater beim Eintreiben von Steuern zu helfen. Er war der zweite Mensch, von dem bekannt ist, dass er ein solches Gerät entwickelt hat. Eine Firma namens Schickard hatte 1624 eine Art mechanische Rechenmaschine hergestellt. Zuletzt bearbeitet: 2025-06-01 05:06

S/PDIF (Sony/Philips Digital Interface) ist eine Art digitaler Audioverbindung, die in Consumer-Audiogeräten verwendet wird, um Audio über relativ kurze Distanzen auszugeben. Das Signal wird entweder über ein Koaxialkabel mit Cinch-Anschlüssen oder ein Glasfaserkabel mit TOSLINK-Anschlüssen übertragen. Zuletzt bearbeitet: 2025-01-22 17:01

Riot.im ist ein kostenloser Instant-Messaging-Client, der auf dem Matrix-Protokoll basiert und unter der Apache-Lizenz 2.0 vertrieben wird. Da Riot.im das föderierte Matrix-Protokoll verwendet, kann der Benutzer einen Server auswählen, mit dem eine Verbindung hergestellt werden soll. Zuletzt bearbeitet: 2025-01-22 17:01

Die Anwendungsleistung ist im Kontext von Cloud Computing die Messung der realen Leistung und Verfügbarkeit von Anwendungen. Die Anwendungsleistung ist ein guter Indikator für das Serviceniveau, das ein Anbieter anbietet, und ist eine der am besten überwachten IT-Kennzahlen. Zuletzt bearbeitet: 2025-01-22 17:01

Liste der Spieledesign-Software | Beste SpieleentwicklungTools Unity. Die weltweit führende Echtzeit-Erstellungsplattform. GEntwickeln. Ein Open-Source-Spieleentwickler. Indie-Spielemacher. Beginnen Sie noch heute mit der Entwicklung Ihres Spiels. Spielemacher. SPIELE ZU MACHEN IST FÜR ALLE. Construct 2. Spiele überall! SpielSalat. Baukasten. CRYENGINE. Zuletzt bearbeitet: 2025-06-01 05:06

Java ist eine statisch typisierte Sprache. In einer schwach typisierten Sprache können Variablen implizit zu nicht verwandten Typen gezwungen werden, während dies in einer stark typisierten Sprache nicht möglich ist und eine explizite Konvertierung erforderlich ist. Sowohl Java als auch Python sind stark typisierte Sprachen. Beispiele für schwach typisierte Sprachen sind Perl und Rexx. Zuletzt bearbeitet: 2025-01-22 17:01

Der SIP-Registrierungsprozess sieht in etwa so aus. Die Registrierung ist der Vorgang, bei dem der Endpunkt ein SIP-REGISTER an den (SIP-SERVER) oder VoIP-Provider sendet, um ihm mitzuteilen, wo er sich befindet. SIP richtet Mediensitzungen (normalerweise RTP für Sprache) über IP ein und verwaltet sie in einem Anfrage-Antwort-Modell. Zuletzt bearbeitet: 2025-01-22 17:01

Um auf die Voicemail Ihres iPhones zuzugreifen, öffnen Sie iExplorer und verbinden Sie Ihr iPhone mit Ihrem Computer. Der Bildschirm Geräteübersicht sollte angezeigt werden. Navigieren Sie von diesem Bildschirm aus zu Daten --> Voicemail oder navigieren Sie in der linken Spalte unter dem Namen Ihres Geräts zu Backups --> Voicemail. Zuletzt bearbeitet: 2025-01-22 17:01

So führen Sie eine Inhaltsanalyse durch Wählen Sie den Inhalt aus, den Sie analysieren möchten. Wählen Sie basierend auf Ihrer Forschungsfrage die Texte aus, die Sie analysieren möchten. Definieren Sie die Einheiten und Kategorien der Analyse. Entwickeln Sie eine Reihe von Regeln für die Codierung. Codieren Sie den Text nach den Regeln. Analysieren Sie die Ergebnisse und ziehen Sie Schlussfolgerungen. Zuletzt bearbeitet: 2025-01-22 17:01

Seit 2017 lebt Spinks in Las Vegas, Nevada. Er sagte einem Reporter, sein Leben sei "bequem" und er halte sich zurück. Im August 2017 wurde Leon zusammen mit seinem Bruder Michael in die Nevada Boxing Hall of Fame aufgenommen. Zuletzt bearbeitet: 2025-06-01 05:06

Wenn Excel-Formeln nicht automatisch aktualisiert werden, liegt dies höchstwahrscheinlich daran, dass die Berechnungseinstellung auf Manuell statt auf Automatisch geändert wurde. Um dies zu beheben, stellen Sie einfach die Berechnungsoption wieder auf Automatisch. Klicken Sie in Excel 2007 auf die Office-Schaltfläche > Excel-Optionen > Formeln > Arbeitsmappenberechnung > Automatisch. Zuletzt bearbeitet: 2025-01-22 17:01

Zurück in die Cloud. Mit Google Drive, iCloud, Microsoft OneDrive, Dropbox und Box können Sie Ihre Fotos und andere wertvolle Dokumente für unterwegs sicher verstauen. Durch die Sicherung in der Cloud wird Speicherplatz auf Ihren Geräten frei. Aber darüber hinaus ist es ein Muss für die Sicherheit. Zuletzt bearbeitet: 2025-06-01 05:06

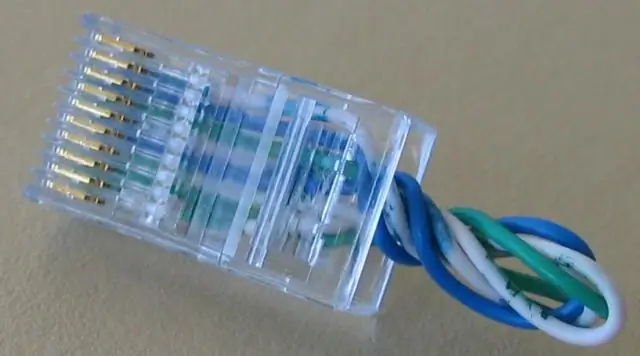

Machen Sie Ihren eigenen Ethernet-Loopback-Anschluss Schneiden Sie 4 oder 5 Zoll des Endes eines Netzwerkkabels ab und halten Sie den Anschluss intakt. Schneiden Sie zwei Zoll der Haupthülle ab, die die acht Drähte bedeckt. Schneiden Sie die Scheide von Orange-Weiß (1) und Grün (6) ab und drehen Sie sie zusammen. Schneiden Sie die Scheide auf Grün-Weiß (3) und Orange (2) und drehen Sie sie zusammen. Zuletzt bearbeitet: 2025-01-22 17:01

Heimnetzgruppe wird nicht in der Systemsteuerung angezeigt, was bedeutet, dass Sie keine Heimnetzgruppe erstellen, ihr beitreten oder sie verlassen können. Heimnetzgruppe wird nicht auf dem Problembehandlungsbildschirm angezeigt, wenn Sie zu Einstellungen > Update und Sicherheit > Problembehandlung gehen. Sie können keine neuen Dateien und Drucker mit der Heimnetzgruppe freigeben. Zuletzt bearbeitet: 2025-01-22 17:01

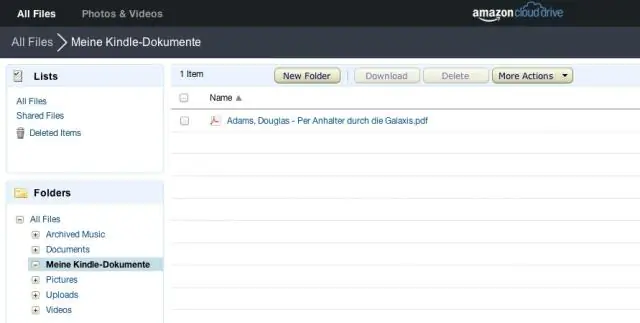

Persönliche Dokumente lesen Besuchen Sie den Kindle Personal Documents Service. Senden Sie persönliche Dokumente, die sich bereits in Ihrer KindleLibrary befinden: Besuchen Sie Ihre Inhalte und Geräte verwalten, klicken Sie auf die Registerkarte YourContent und wählen Sie dann Ihr persönliches Dokument aus. Lesen Sie persönliche Dokumente auf Ihrer Kindle-Lese-App: Tippen Sie auf das Kindle-Logo und wählen Sie Docs. Zuletzt bearbeitet: 2025-01-22 17:01

Produktivitätssoftwareliste Google Apps for Business. LibreOffice-Produktivitätssuite. OpenOffice. Microsoft Office. WordPerfect Office X5. Zoho. Quickoffice und OfficeSuite Pro5. PlusOffice Kostenlos 3.0. Zuletzt bearbeitet: 2025-01-22 17:01

Scopes stellen APIs ($apply) bereit, um alle Modelländerungen durch das System in die Ansicht von außerhalb des 'AngularJS-Realms' (Controller, Dienste, AngularJS-Ereignishandler) zu propagieren. Bereiche können verschachtelt werden, um den Zugriff auf die Eigenschaften von Anwendungskomponenten einzuschränken und gleichzeitig den Zugriff auf gemeinsame Modelleigenschaften zu ermöglichen. Zuletzt bearbeitet: 2025-01-22 17:01

Phoenix ist ein Webentwicklungs-Framework, das in der funktionalen Programmiersprache Elixir geschrieben wurde. Basierend auf der Plug-Bibliothek und letztendlich dem Cowboy Erlang-Framework wurde es entwickelt, um hochperformante und skalierbare Webanwendungen bereitzustellen. Zuletzt bearbeitet: 2025-01-22 17:01

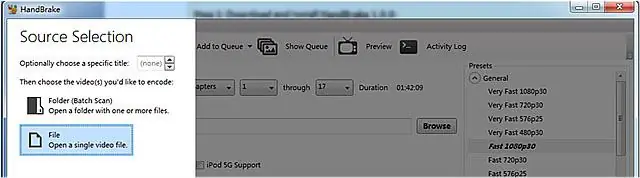

So rippen Sie DVDs mit HandBrake Öffnen Sie HandBrake. Wählen Sie die Datei aus, die Sie rippen möchten, indem Sie beim Start auf das Dateisymbol links drücken. Drücken Sie die Schaltfläche Durchsuchen und wählen Sie das Ziel zum Speichern der gespeicherten Datei. Klicken Sie nach der Auswahl auf Speichern. Drücken Sie oben auf Start Encode, um mit dem Rippen der DVD zu beginnen. Zuletzt bearbeitet: 2025-01-22 17:01

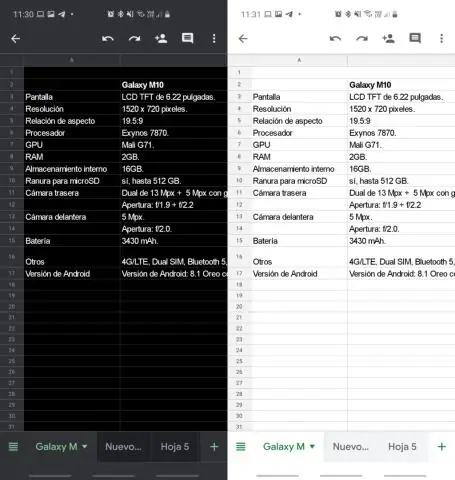

Sehen Sie sich das Ergebnisvideo an: So vergleichen Sie Google Sheets auf Duplikate. Bevor du anfängst. So verwenden Sie Spalten oder Blätter vergleichen. Starten Sie das Tool. Schritt 1: Wählen Sie Ihre Haupttabelle aus. Schritt 2: Wählen Sie die Vergleichstabelle aus. Schritt 3: Entscheiden Sie, was Sie finden möchten. Schritt 4: Wählen Sie die zu vergleichenden Spalten aus. Schritt 5: Was tun mit den Ergebnissen? Sehen Sie das Ergebnis. Zuletzt bearbeitet: 2025-01-22 17:01

Der SUB-Befehl subtrahiert den Wert von Operand2 oder imm12 vom Wert in Rn. Unter bestimmten Umständen kann der Assembler eine Anweisung durch eine andere ersetzen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Türsprechsystem ist eine kritische Komponente der Sicherheitsinfrastruktur Ihrer Geschäftsräume. Es dient als Türklingel und Gegensprechanlage, um Ihnen die Kontrolle darüber zu geben, wer das Gelände betritt, und fungiert gleichzeitig als sicheres System zur Kontrolle des Personalzugangs im gesamten Gebäude. Zuletzt bearbeitet: 2025-01-22 17:01

Möglicherweise verhindert Ihre Antivirensoftware oder unerwünschte Malware das Öffnen von Chrome. Überprüfen Sie zur Behebung, ob Chrome auf Ihrem Computer durch Antiviren- oder andere Software blockiert wurde. Sie können Ihren Computer neu starten, um zu sehen, ob das Problem dadurch behoben wird. Zuletzt bearbeitet: 2025-01-22 17:01

Der XML-Editor ist auch jedem anderen Dateityp zugeordnet, für den kein bestimmter Editor registriert ist und der XML- oder DTD-Inhalt enthält. XHTML-Dokumente werden vom HTML-Editor verarbeitet. Um eine XML-Datei zu bearbeiten, doppelklicken Sie auf die Datei, die Sie bearbeiten möchten. Zuletzt bearbeitet: 2025-01-22 17:01

In der Datenverarbeitung ist ein Lösungs-Stack oder Software-Stack ein Satz von Software-Subsystemen oder -Komponenten, die benötigt werden, um eine vollständige Plattform zu erstellen, sodass keine zusätzliche Software zur Unterstützung von Anwendungen erforderlich ist. Von Anwendungen wird gesagt, dass sie auf der resultierenden Plattform „auf“oder „auf der“ausgeführt werden. Zuletzt bearbeitet: 2025-06-01 05:06

Typ. Befehl. Der ln-Befehl ist ein Standard-Unix-Befehlsdienstprogramm, das verwendet wird, um einen festen Link oder einen symbolischen Link (Symlink) zu einer vorhandenen Datei zu erstellen. Durch die Verwendung eines Hardlinks können mehrere Dateinamen mit derselben Datei verknüpft werden, da ein Hardlink auf den Inode einer bestimmten Datei verweist, deren Daten auf der Festplatte gespeichert sind. Zuletzt bearbeitet: 2025-01-22 17:01

'Clusterfreundlich' bedeutet, dass die Datenbank problemlos auf viele Maschinen verteilt werden kann. Das Verteilen der Last einer Datenbank auf mehrere Server ist bei einigen relationalen Datenbanken möglich, skaliert jedoch normalerweise nicht linear. Viele NoSQL-Datenbanken sind jedoch auf Skalierbarkeit ausgelegt. Zuletzt bearbeitet: 2025-01-22 17:01