Einfach ausgedrückt, ist die Sicherheit der impliziten Zuwendung irreparabel gebrochen. Es ist anfällig für Zugangs-Token-Leaks, was bedeutet, dass ein Angreifer gültige Zugangs-Token exfiltrieren und zu seinem eigenen Vorteil verwenden kann. Sie müssen in einer direkten HTTPS-gesicherten Anfrage mit dem Token-Endpunkt des Autorisierungsservers gegen Token eingelöst werden. Zuletzt bearbeitet: 2025-01-22 17:01

Glossar Abstandshalter Siehe Abstandshalter. Abstandshalter Runde Kunststoff- oder Metallstifte, die das Motherboard vom Gehäuse trennen, damit Komponenten auf der Rückseite des Motherboards das Gehäuse nicht berühren. Zuletzt bearbeitet: 2025-01-22 17:01

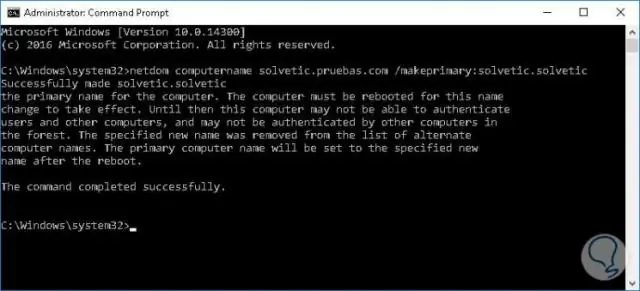

Klicken Sie auf Strg + Umschalt + ESC, um den Task-Manager zu öffnen. Alternativ können Sie mit der rechten Maustaste auf die Taskleiste klicken oder an einer beliebigen Stelle in Windows auf Strg + Alt + Entf klicken und Task-Manager auswählen. Wenn Sie die kompakte Windows 1o-Version sehen, klicken Sie auf Weitere Details und vergewissern Sie sich, dass Sie sich auf der Registerkarte Prozesse befinden. Zuletzt bearbeitet: 2025-01-22 17:01

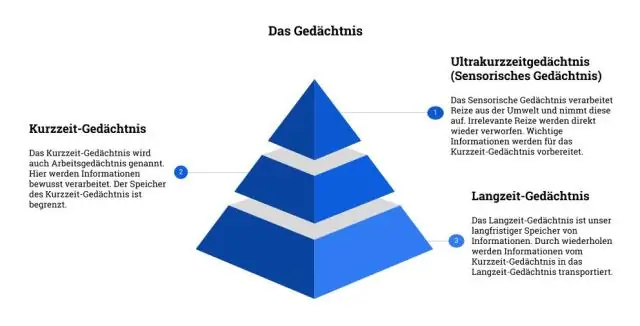

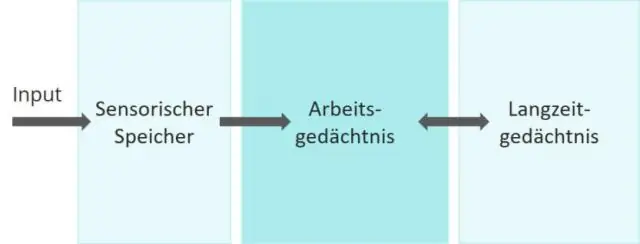

Human Information Processing ist ein Ansatz zur Erforschung des menschlichen Denkens und Verhaltens, der ab den 1950er Jahren als Alternative zu den damals populären Verhaltensansätzen entwickelt wurde. Es ist ein kognitiver Ansatz, der oft mit der zeitgenössischen kognitiven Psychologie gleichgesetzt wird. Zuletzt bearbeitet: 2025-01-22 17:01

Sowohl TCP als auch UDP sind Protokolle, die zum Senden von Datenbits – bekannt als Pakete – über das Internet verwendet werden. Beide bauen auf dem Internetprotokoll auf. Mit anderen Worten, egal ob Sie ein Paket über TCP oder UDP senden, dieses Paket wird an eine IP-Adresse gesendet. Zuletzt bearbeitet: 2025-06-01 05:06

VACUUM fordert von toten Tupeln belegten Speicher zurück. Im normalen PostgreSQL-Betrieb werden Tupel, die durch ein Update gelöscht oder veraltet sind, nicht physisch aus ihrer Tabelle entfernt; sie bleiben vorhanden, bis ein VAKUUM durchgeführt wird. VACUUM ANALYZE führt für jede ausgewählte Tabelle ein VACUUM und dann eine ANALYZE durch. Zuletzt bearbeitet: 2025-01-22 17:01

Cookies in Safari auf dem iPhone aktivieren Öffnen Sie die App „Einstellungen“. Kehren Sie zum Startbildschirm zurück, indem Sie die runde Taste unter dem Bildschirm drücken. Scrollen Sie und tippen Sie auf den Punkt 'Safari'. Scrollen Sie nach unten und wählen Sie Ihre Cookie-Präferenz. Sie haben Ihre Cookie-Einstellungen konfiguriert. Zuletzt bearbeitet: 2025-01-22 17:01

Software-Genre: Kontinuierliche Integration. Zuletzt bearbeitet: 2025-06-01 05:06

Hinweis: MySQL wird standardmäßig auf einer Standard-Windows-Installation installiert und ausgeführt. Wenn Ihr Server mit einer Minimalinstallation erstellt wurde, installieren die folgenden Schritte MySQL auf dem Server. Zuletzt bearbeitet: 2025-06-01 05:06

Puffball Welcher Film ist in dieser Hinsicht Bibble? Barbie Fairytopia: Meerjungfrau - Bibble ist die "Stimme" Und welches Lied singt bibble in Mermaidia? Königin der Nacht Arie Auf diese Weise, wie heißt Barbie in Fairytopia?. Zuletzt bearbeitet: 2025-01-22 17:01

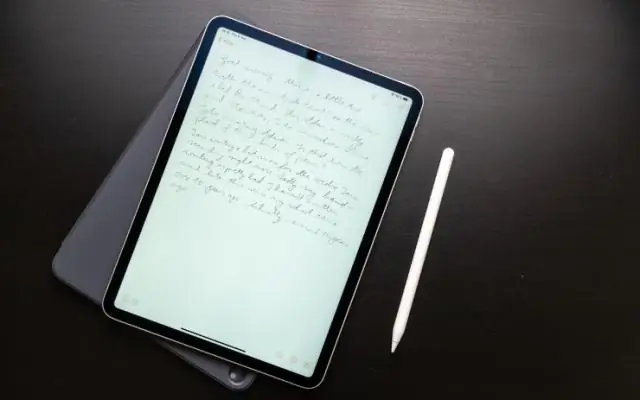

Hier ist ein genauerer Blick auf die coolen Dinge, die das iPad Pro kann, einschließlich einiger, von denen Sie definitiv nichts wissen. Führen Sie zwei Apps gleichzeitig aus. Spielen Sie ein Filmbild im Bild ab. Dokumente scannen. Machen Sie Notizen mit dem Apple Pencil. Nachrichten diktieren. Öffnen Sie Apps mit Siri. Bearbeiten Sie Word-, PowerPoint- und Excel-Dokumente. Dokumente unterschreiben. Zuletzt bearbeitet: 2025-01-22 17:01

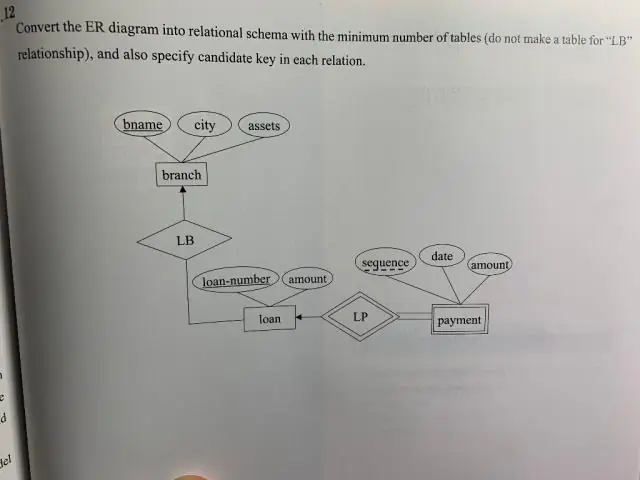

BEIDE Diagramme dienen ganz UNTERSCHIEDLICHEN Zwecken: ERD: um sterblichen Endbenutzern (und Geschäftsinhabern) das Modell einer bestimmten Geschäftslösung VERSTEHEN zu lassen; und DATENSCHEMA: eine „Blaupause“, die von DBAs verwendet wird, um Datenbanken aufzubauen, und von ENTWICKLERN, um die Daten in dieser Datenbank zu VERBRAUCHEN. Zuletzt bearbeitet: 2025-01-22 17:01

Aktualisiert am 24. Juli 2018. Die semantische Verengung ist eine Art semantischer Veränderung, durch die die Bedeutung eines Wortes weniger allgemein oder umfassend wird als seine frühere Bedeutung. Auch als Spezialisierung oder Einschränkung bekannt. Der umgekehrte Vorgang wird als Verbreiterung oder semantische Generalisierung bezeichnet. Zuletzt bearbeitet: 2025-01-22 17:01

6 Antworten. Im Allgemeinen sollte eine Klasse abstrakt sein, wenn Sie absolut keinen Grund haben, eine Instanz dieser Klasse zu erstellen. Angenommen, Sie haben eine Shape-Klasse, die die Oberklasse von Triangle, Square, Circle usw. ist. Zuletzt bearbeitet: 2025-01-22 17:01

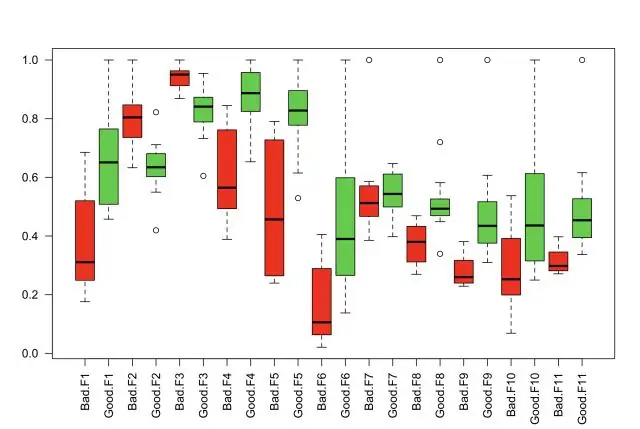

Mehrere Kurven auf demselben Plot Erstellen Sie den ersten Plot mit der Funktion plot(). Verwenden Sie für die nachfolgenden Plots nicht die Funktion plot(), die den vorhandenen Plot überschreibt. Stattdessen wird jede der nachfolgenden Kurven mit den Funktionen points() und lines() gezeichnet, deren Aufrufe denen von plot() ähneln. Zuletzt bearbeitet: 2025-01-22 17:01

Die neueste Version ist macOS Catalina Apples neuestes Mac-Betriebssystem ismacOS10.15, auch bekannt als macOS Catalina. Dies ist die fünfzehnte Hauptversion des Mac-Betriebssystems. Zuletzt bearbeitet: 2025-01-22 17:01

Es wird dringend empfohlen, dass Sie Ihre Sitemap im Stammverzeichnis Ihres HTML-Servers ablegen; das heißt, platzieren Sie es unter http://example.com/sitemap.xml. Zuletzt bearbeitet: 2025-01-22 17:01

Dig ist ein Befehlszeilen-Dienstprogramm zum Prüfen des DNS. Sowohl dig als auch host waren Tools, die entwickelt wurden, um die Probleme bei der Skripterstellung und der Einfachheit der Abfrage von nslookup zu lösen. nslookup war das erste Tool zum Abfragen des DNS. Es ist wirklich eine CLI (Befehlszeilenschnittstelle) für die Interaktion mit dem DNS. Zuletzt bearbeitet: 2025-01-22 17:01

Es gibt zwei übliche Möglichkeiten, zwei if-Anweisungen zu kombinieren: eine innerhalb der Anweisung T oder die Anweisung F der anderen. Beide werden als „verschachtelte if-Anweisungen“bezeichnet, letztere können auch in Form von „Mehrfach-Alternativ-Entscheidungen“geschrieben werden. Bitte beachten Sie, dass beide nacheinander unterschiedlich sind. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können auch gleichzeitig die Tasten „Strg“und „T“drücken, um die NewTab-Seite im Browser zu öffnen. Um alle Browserdaten auf einmal zu entfernen, klicken Sie im Chrome-Menü auf „Extras“und dann auf „Browserdaten löschen“. Die ClearBrowsing Data-Optionen werden angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

Der Header-Parameter 'x5c' (X.509-Zertifikatskette) enthält das X.509-Public-Key-Zertifikat oder die Zertifikatskette [RFC5280], die dem zum digitalen Signieren des JWS verwendeten Schlüssel entspricht. Das Zertifikat oder die Zertifikatskette wird als JSON-Array von Jones et al. dargestellt. Zuletzt bearbeitet: 2025-01-22 17:01

Codieren ist der Vorgang, bei dem Informationen in den Speicher gelangen. Es wird angenommen, dass wir Informationen in drei Hauptspeicherbereichen sammeln können: sensorisches Gedächtnis, Kurzzeitgedächtnis und Langzeitgedächtnis. Diese Bereiche variieren je nach Zeitrahmen. Retrieval ist der Prozess, Informationen aus dem Speicher zu holen. Zuletzt bearbeitet: 2025-06-01 05:06

Für längere Reisen ist es manchmal am günstigsten, Ihr Smartphone in Spanien zu nutzen, indem Sie bei der Ankunft eine lokale SIM-Karte kaufen. Sie können eine Pay-As-You-GoSIM-Karte von einem der großen spanischen Netze (Movistar, Vodafone, Orange und Yoigo) kaufen. Wenn Sie Ihre SIM-Karte in Spanien kaufen, müssen Sie einen Mobilfunkladen aufsuchen. Zuletzt bearbeitet: 2025-01-22 17:01

Langzeitgedächtnis. Theoretisch könnte die Kapazität des Langzeitgedächtnisses unbegrenzt sein, wobei die Haupteinschränkung für die Erinnerung eher die Zugänglichkeit als die Verfügbarkeit ist. Die Dauer kann einige Minuten oder ein Leben lang betragen. Empfohlene Kodierungsmodi sind hauptsächlich semantisch (Bedeutung) und visuell (bildlich), können aber auch akustisch sein. Zuletzt bearbeitet: 2025-01-22 17:01

Einführung in SQL Server RANK()-Funktion Die RANK()-Funktion ist eine Fensterfunktion, die jeder Zeile innerhalb einer Partition einer Ergebnismenge einen Rang zuweist. Die Zeilen innerhalb einer Partition mit denselben Werten erhalten denselben Rang. Der Rang der ersten Zeile innerhalb einer Partition ist eins. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie zuerst auf das Plex Players-Symbol oben rechts in der Web-App und klicken Sie auf Cast… oder klicken Sie auf die Castbrowser-Erweiterung. Das Fenster der Google Cast-Erweiterung mit einer Liste der erkannten Chromecast-kompatiblen Geräte wird geöffnet, die verfügbar sind. Wählen Sie den Chromecast aus. Zuletzt bearbeitet: 2025-06-01 05:06

Droplet ist die Ausführungseinheit von Cloud Foundry. Sobald eine Anwendung an Cloud Foundry gepusht und mithilfe eines Buildpacks bereitgestellt wurde, ist das Ergebnis ein Droplet. Ein Droplet ist daher nichts anderes als eine Abstraktion auf der Anwendung, die Informationen wie Metadaten enthält. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn keine aktiven oder eingehenden Anrufe vorliegen, drücken Sie kurz die Bluetooth-Funktionstaste. um einen anruf anzunehmen: drücken sie kurz die bluetooth-funktionstaste. Sie sollten einen kurzen Piepton im Headset hören, bevor Sie den eingehenden Anruf hören. Zuletzt bearbeitet: 2025-01-22 17:01

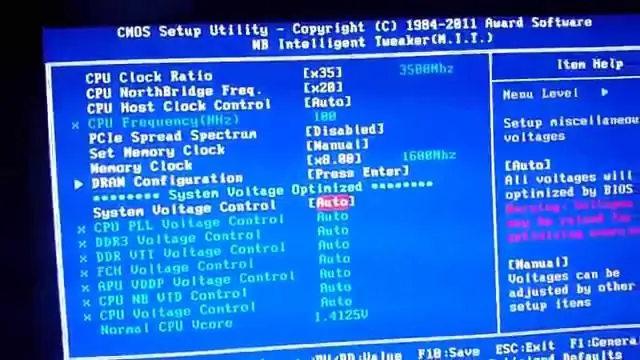

Fast Boot ist eine Funktion im BIOS, die die Bootzeit Ihres Computers verkürzt. Wenn Fast Boot aktiviert ist: Boot from Network, Optical und Removable Devicessind deaktiviert. Video- und USB-Geräte (Tastatur, Maus, Laufwerke) sind erst verfügbar, wenn das Betriebssystem geladen wird. Zuletzt bearbeitet: 2025-01-22 17:01

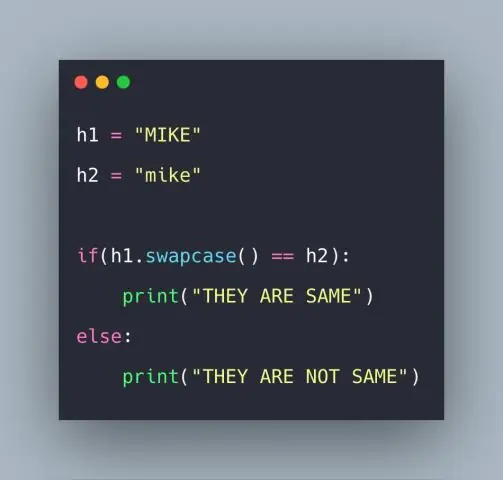

Python-String | swapcase() Die Methode string swapcase() konvertiert alle Großbuchstaben in Kleinbuchstaben und umgekehrt des angegebenen Strings und gibt ihn zurück. Hier ist string_name der String, dessen Groß-/Kleinschreibung getauscht werden soll. Zuletzt bearbeitet: 2025-06-01 05:06

Eine logische Organisation™ ist eine Organisation, die die neuen Regeln des Engagements in der digitalen Welt versteht – und wie man Geschäftseinblicke nutzt, um bessere Entscheidungen zu treffen. Jeder Aspekt des Geschäfts ist entscheidungsbasiert, doch schlechte Geschäftsentscheidungen kosten Unternehmen jedes Jahr Millionen von Dollar. Zuletzt bearbeitet: 2025-06-01 05:06

10 Stunden. Zuletzt bearbeitet: 2025-01-22 17:01

Rückerstattungsdiebstahl, auch bekannt als Rückerstattungsbetrug, Rückerstattungsbetrug oder Whitehouse-Betrug, ist eine Straftat, bei der Waren, die nicht für eine Rückerstattung in Frage kommen, an einen Einzelhändler gegen Geld oder andere Waren zurückgegeben werden. Die zurückgesandte Ware kann illegal erworben worden sein oder es kann sich um ausrangierte beschädigte Ware handeln. Zuletzt bearbeitet: 2025-01-22 17:01

Verbinden Sie die Canon Digitalkamera über das mit dem Gerät gelieferte USB-Kabel mit dem Computer. Stecken Sie das kleine Ende des Kabels in den USB-Port der Kamera und das große Ende in einen freien USB-Port Ihres Computers. Windows installiert automatisch die Treiber für die Kamera. Zuletzt bearbeitet: 2025-01-22 17:01

Wie funktioniert eine Projektorlampe? In einer Projektorlampe gibt es einen ARC-Spalt, der mit Quecksilberdampf unter Ultrahochdruck gefüllt ist; die Lampe arbeitet, indem sie einen elektrischen Strom über diesen unter Druck stehenden ARC-Spalt sendet. Der Strom entzündet den Quecksilberdampf und bewirkt, dass die Lampe ein extrem helles Licht erzeugt. Zuletzt bearbeitet: 2025-01-22 17:01

Metrische Präfixe sind unglaublich nützlich, um Größen des Internationalen Einheitensystems (SI) prägnanter zu beschreiben. Bei der Erkundung der Welt der Elektronik sind diese Maßeinheiten sehr wichtig und ermöglichen es Menschen aus der ganzen Welt, zu kommunizieren und ihre Arbeit und Entdeckungen zu teilen. Zuletzt bearbeitet: 2025-01-22 17:01

Mischen Sie die Lösung Mischen Sie 1/2 Tasse TSP pro 2 Gallonen Wasser für eine intensive Reinigung oder 1/4 Tasse TSP pro 2 Gallonen Wasser für die Haushaltsreinigung. Stellen Sie sicher, dass das Wasser heiß ist, da das TSP dadurch löslich wird. Zuletzt bearbeitet: 2025-01-22 17:01

Cocomo (Constructive Cost Model) ist ein Regressionsmodell basierend auf LOC, d. h. Anzahl der Codezeilen. Es ist ein prozedurales Kostenschätzungsmodell für Softwareprojekte und wird häufig als Verfahren zur zuverlässigen Vorhersage der verschiedenen Parameter verwendet, die mit der Durchführung eines Projekts verbunden sind, wie Größe, Aufwand, Kosten, Zeit und Qualität. Zuletzt bearbeitet: 2025-01-22 17:01

Hier sind ohne weiteres die besten Fitbits für Männer, die Sie heute bekommen können. Fitbit Charge 3 - Bester FitbitTracker insgesamt. KLICKEN SIE FÜR DEN PREIS. Fitbit Versa 2 - FitbitWatch mit dem besten Preis-Leistungs-Verhältnis. Fitbit Ionic - Perfekte Fitbit GPS-Uhr für Herren. Fitbit Inspire HR - Großartig für den Gelegenheitssportler. Fitbit Inspire - Guter Schrittzähler. Zuletzt bearbeitet: 2025-06-01 05:06

20 Personen. Zuletzt bearbeitet: 2025-01-22 17:01