Finden Sie Ihre IP-Adresse Wählen Sie in der Taskleiste Wi-Fi-Netzwerk > das Wi-Fi-Netzwerk, mit dem Sie verbunden sind > Eigenschaften. Suchen Sie unter Eigenschaften nach Ihrer IP-Adresse, die neben der IPv4-Adresse aufgeführt ist. Zuletzt bearbeitet: 2025-01-22 17:01

Genre: Datenkomprimierung. Zuletzt bearbeitet: 2025-01-22 17:01

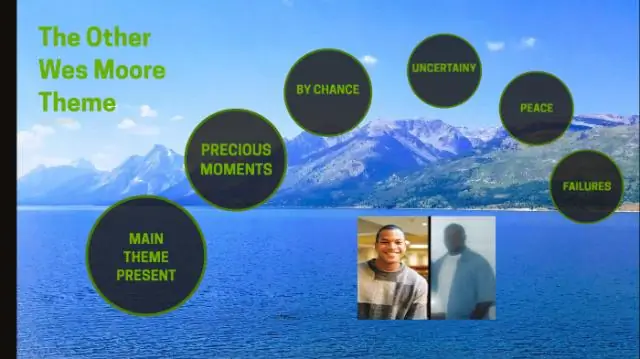

Das Thema des Buches The Other Wes Moore ist Life Choices. Der andere Wes Moore veränderte sein Leben, als er wegen der "Erschießung" von Sergeant Bruce Prothero verhaftet wurde. Dies änderte sein Leben zum Schlechteren, weil er für das Leben im Gefängnis gesucht wurde. Zuletzt bearbeitet: 2025-01-22 17:01

Melden Sie sich beim R6300 Router an, indem Sie routerlogin.net in die Adressleiste eines Internetbrowsers eingeben. Gehen Sie zur Registerkarte Erweitert > Erweiterte Einrichtung und klicken Sie auf Drahtloseinstellungen. Klicken Sie auf Anderen Betriebsmodus verwenden und wählen Sie Bridgemode aktivieren. Klicken Sie auf Wireless-Einstellungen für Bridge-Modus einrichten und konfigurieren Sie die folgenden Elemente im Popup-Fenster. Zuletzt bearbeitet: 2025-01-22 17:01

Ja, es ist möglich, eine Datei mit Selenium über eine Skriptinjektion zu löschen. Das Skript muss ein Webelement erstellen, um die von SendKeys gesendete Datei zu empfangen. Simulieren Sie dann die Dragenter-, Dragover- und Drop-Ereignisse auf dem Zielelement mit dem Dateisatz im dataTransfer-Objekt. Zuletzt bearbeitet: 2025-01-22 17:01

Bürsten Sie verbleibende lose Kieselsteine, Putz und Schmutz aus. Für den Grundanstrich mischen Sie sechs Teile Sand mit einem Teil Zement und einem Teil Löschkalk. Nach etwa einer Stunde, bevor die Grundierung ausgehärtet ist, kratzen Sie sie mit einem Nagel oder einem anderen spitzen Werkzeug, um einen Schlüssel zu erhalten. Etwa 24 Stunden trocknen lassen. Zuletzt bearbeitet: 2025-06-01 05:06

Mit einer Select Case-Anweisung kann eine Variable auf Gleichheit mit einer Liste von Werten getestet werden. Jeder Wert wird als Fall bezeichnet, und die eingeschaltete Variable wird für jeden ausgewählten Fall überprüft. Zuletzt bearbeitet: 2025-01-22 17:01

Kaspersky Lab hat das Dienstprogramm TDSSKiller entwickelt, mit dem Sie Rootkits einfach von Ihrem System entfernen können. TDSSKiller ist ein von Kaspersky Labs entwickeltes Tool zum Entfernen von Malware, das speziell entwickelt wurde, um das TDSSrootkit zu entfernen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Ramsta S800 SSD bietet schnelle Leistung und zuverlässige Kompatibilität. Aufbauend auf der Ramsta S800 SSD-Reihe und für eine Vielzahl von Laptops und PCs entwickelt, verfügt die Ramsta S800 2.5″ Internal SSD über eine Datenverschlüsselung, um sie jederzeit sicher zu halten. Zuletzt bearbeitet: 2025-06-01 05:06

Manche Leute mögen sagen, dass Access sehr einfach zu verstehen und vollgepackt mit sinnvollen, benutzerfreundlichen Funktionen ist. Andere könnten Ihnen sagen, dass Access verwirrend und schwer zu erlernen ist. Im Allgemeinen ist Access benutzerfreundlich und kann von Anfängern verwendet werden, aber es gibt eine Lernkurve. Zuletzt bearbeitet: 2025-01-22 17:01

Memcached ist ein Open-Source-Distributed-Memory-Caching-System. Es wird verwendet, um dynamische Webanwendungen zu beschleunigen, indem die Datenbanklast reduziert wird. Memcached speichert Daten basierend auf Schlüsselwerten für kleine beliebige Strings oder Objekte, einschließlich: Ergebnisse von Datenbankaufrufen. Zuletzt bearbeitet: 2025-01-22 17:01

Java-Programm zum Sortieren des Arrays in einer aufsteigenden Reihenfolge öffentliche Klasse Ascending _Order. int n, temp; Scanner s = new Scanner(System. System. out. print('Geben Sie die Anzahl der gewünschten Elemente in das Array ein:'); n = s. nextInt(); int a[] = new int[n]; System. out . println('Geben Sie alle Elemente ein:'); for (int i = 0; i < n; i++). Zuletzt bearbeitet: 2025-01-22 17:01

Um den Verlauf Ihrer Zwischenablage anzuzeigen, tippen Sie auf die Tastenkombination Win+V. Es öffnet sich ein kleines Panel, das alle Elemente, Bilder und Texte auflistet, die Sie in Ihre Zwischenablage kopiert haben. Scrollen Sie durch ihn und klicken Sie erneut auf ein Element, das Sie einfügen möchten. Wenn Sie sich das Panel genau ansehen, werden Sie feststellen, dass jedes Element mit einem kleinen Stecknadelsymbol versehen ist. Zuletzt bearbeitet: 2025-06-01 05:06

Das Feld "IP-Nummer ausschließen" ermöglicht es Ihnen, alle Besuche von einer bestimmten IP-Adresse aus der Statistik auszuschließen. Sobald Sie eine IP-Nummer angeben (z. B. 227.98. 23.33), wird jeder, der von einem Server, dessen IP-Adresse die von Ihnen eingegebene IP-Adresse enthält, auf Ihre Site gelangt, aus der Statistik ausgeschlossen. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie einfach auf das WhatFont-Erweiterungssymbol und zeigen Sie mit dem Cursor auf ein Wort. Sie sehen sofort den Namen der Schriftart darunter. Das ist superschnell. Ziehen Sie einfach den Cursor über eine Webseite, um schnell so viele Schriftarten zu identifizieren, wie Sie möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Das Ant Migration Tool ist ein Java/Ant-basiertes Befehlszeilendienstprogramm zum Verschieben von Metadaten zwischen einem lokalen Verzeichnis und einer Salesforce-Organisation. Sie können das Ant-Migrationstool verwenden, um Komponenten abzurufen, eine skriptbasierte Bereitstellung zu erstellen und Bereitstellungsmuster zu wiederholen. Zuletzt bearbeitet: 2025-01-22 17:01

Blaster Worm war ein Virenprogramm, das 2003 hauptsächlich auf Microsoft-Plattformen abzielte. Der Wurm griff Computer an, indem er eine Sicherheitslücke im Microsoft Remote Procedure Call (RPC)-Prozess unter Verwendung des Transmission Control Protocol (TCP) Portnummer 135 ausnutzte. Zuletzt bearbeitet: 2025-01-22 17:01

Was sind verbale Analogien? Im Allgemeinen ist eine Analogie eine Ähnlichkeit, die zwischen zwei verschiedenen, aber ausreichend ähnlichen Ereignissen, Situationen oder Umständen gezogen wird. Eine verbale Analogie stellt eine Ähnlichkeit zwischen einem Wortpaar und einem anderen Wortpaar her. Zuletzt bearbeitet: 2025-01-22 17:01

Am wichtigsten ist die Möglichkeit, nahezu unbegrenzte Rechenleistung auf Abruf zusammen mit modernen Daten- und Anwendungsdiensten für Entwickler anzubieten. Wenn Unternehmen Anwendungen cloudnativ entwickeln und betreiben, bringen sie neue Ideen schneller auf den Markt und reagieren schneller auf Kundenanforderungen. Zuletzt bearbeitet: 2025-06-01 05:06

Warum mussten wir in unseren RDT-Protokollen Timer einführen? Lösung Timer wurden eingeführt, um verlorene Pakete zu erkennen. Wenn die ACK für ein übertragenes Paket nicht innerhalb der Dauer des Zeitgebers für das Paket empfangen wird, wird angenommen, dass das Paket (oder seine ACK oder NACK) verloren gegangen ist. Daher wird das Paket erneut übertragen. Zuletzt bearbeitet: 2025-01-22 17:01

Relationale Algebra. Relationale Algebra ist eine prozedurale Abfragesprache, die Instanzen von Beziehungen als Eingabe verwendet und Instanzen von Beziehungen als Ausgabe liefert. Es verwendet Operatoren, um Abfragen durchzuführen. Relationale Algebra wird rekursiv an einer Relation durchgeführt und Zwischenergebnisse werden ebenfalls als Relationen betrachtet. Zuletzt bearbeitet: 2025-01-22 17:01

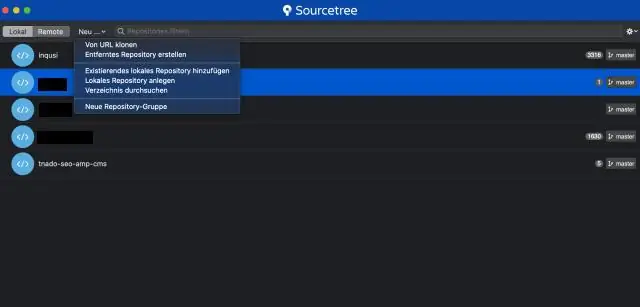

Hinzufügen eines vorhandenen Projekts zu GitHub über die Befehlszeile Erstellen Sie ein neues Repository auf GitHub. Öffnen Sie Git-Bash. Ändern Sie das aktuelle Arbeitsverzeichnis in Ihr lokales Projekt. Initialisieren Sie das lokale Verzeichnis als Git-Repository. Fügen Sie die Dateien in Ihrem neuen lokalen Repository hinzu. Commit für die Dateien, die Sie in Ihrem lokalen Repository bereitgestellt haben. Kopieren Sie die https-URL Ihres neu erstellten Repositorys. Zuletzt bearbeitet: 2025-01-22 17:01

Ein normales Fünfeck – mit allen Seiten und Innenwinkeln gleich – kann man nicht kacheln, aber Dreiecke und Quadrate in unzähligen Formen und Größen. Was ein konvexes Sieben- oder Achteck betrifft, so wurde mathematisch bewiesen, dass es keine solche Form gibt, die in einer Ebene kacheln kann. Zuletzt bearbeitet: 2025-06-01 05:06

Drücken. Die Push-Option bedeutet, dass der E-Mail-Server von Apple Ihre E-Mails automatisch zustellt, sobald sie eintreffen. Mit dieser Methode sehen Sie E-Mails schneller in der Mail-App und Ihr iPhone muss keine Zeit damit verbringen, den Server selbst zu fragen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Promise ist ein Objekt, das von einem Deferred-Objekt zurückgegeben wird. Sie können verschiedene Callbacks für unterschiedliche Ereignisse resolv(), Reject() oder notification() registrieren und es wird ausgeführt, wenn die async-Funktion abgeschlossen ist. Deferred API: Durch Aufrufen von $q . wird eine neue Instanz von defer erstellt. Zuletzt bearbeitet: 2025-01-22 17:01

KeePass ist ein kostenloser Open-Source-Passwortmanager, der Ihnen hilft, Ihre Passwörter auf sichere Weise zu verwalten. Sie können alle Ihre Passwörter in einer Datenbank speichern, die mit einem Hauptschlüssel oder einer Schlüsseldatei gesperrt ist. Sie müssen sich also nur ein Singlemaster-Passwort merken oder die Schlüsseldatei auswählen, um die gesamte Datenbank zu entsperren. Zuletzt bearbeitet: 2025-01-22 17:01

Pivotal tc Server ist ein Webanwendungsserver, der auf Open-Source-Apache Tomcat basiert. Mit seiner schlanken Architektur und dem geringen Speicherbedarf benötigt tc Server deutlich weniger Ressourcen als herkömmliche Server, was eine höhere Serverdichte in virtuellen und Cloud-Umgebungen ermöglicht. Zuletzt bearbeitet: 2025-01-22 17:01

Da Ihr Laptop zufällig schwarz wird, kann dies zwei Gründe haben: (1) inkompatible Bildschirmtreibersoftware oder (2) eine fehlerhafte Hintergrundbeleuchtung, die ein Hardwareproblem bedeutet. Schließen Sie Ihren Laptop an einen externen Monitor an und prüfen Sie, ob der Bildschirm dort auch zufällig leer wird. Wenn ja, dann ist es eindeutig ein OS-Problem. Zuletzt bearbeitet: 2025-01-22 17:01

IRobot Roomba 980 Wahrscheinlich einer der besten Roboterstaubsauger, die Sie heute auf dem Markt bekommen können. Der iRobot Roomba 980 kann über Amazon Alexa und Google Voice Assistant gesteuert werden. Dies ist auch einer der klügsten der Gruppe und kartiert den Raum. Zuletzt bearbeitet: 2025-01-22 17:01

SOCKS ist ein Internetprotokoll, das Netzwerkpakete zwischen einem Client und einem Server über einen Proxyserver austauscht. Praktisch stellt ein SOCKS-Server TCP-Verbindungen an eine beliebige IP-Adresse weiter und bietet eine Möglichkeit, UDP-Pakete weiterzuleiten. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Netzwerk zum Sammeln von Informationen ist ein System, durch das Informationen über eine bestimmte Entität zum Vorteil einer anderen durch die Verwendung von mehr als einer miteinander verbundenen Quelle gesammelt werden. Solche Informationen können von einem militärischen Geheimdienst, einem staatlichen Geheimdienst oder einem kommerziellen Geheimdienstnetzwerk gesammelt werden. Zuletzt bearbeitet: 2025-01-22 17:01

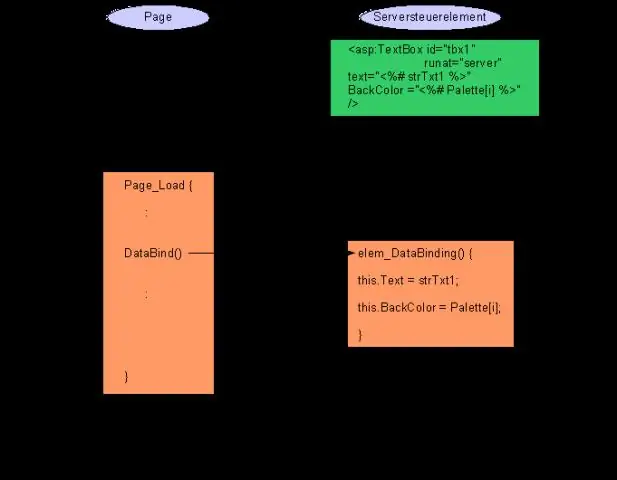

Das Textfeld-Steuerelement ist das am besten verwendbare Webserver-Steuerelement in asp.net. Das TextBox-Steuerelement ist ein rechteckiges Feld, das verwendet wird, um den Benutzer zur Eingabe zu bringen. In einfachen Worten ist die TextBox ein Ort, an dem der Benutzer Text in das asp.net-Webformular eingeben kann. Um TextBox auf der Seite zu verwenden, können wir Code schreiben oder einfach per Drag & Drop aus der Toolbox ziehen. Zuletzt bearbeitet: 2025-01-22 17:01

Eine DTD wird als interne DTD bezeichnet, wenn in den XML-Dateien Elemente deklariert werden. Um darauf als interne DTD zu verweisen, muss das eigenständige Attribut in der XML-Deklaration auf yes gesetzt werden. Dies bedeutet, dass die Deklaration unabhängig von externen Quellen funktioniert. Zuletzt bearbeitet: 2025-01-22 17:01

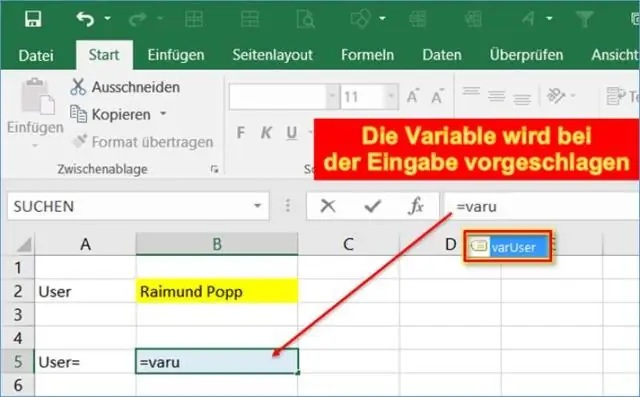

Karriereinformationen für Jobs, die einen ExcelSkills-Verwaltungsassistenten erfordern. Verwaltungsassistenten sind dafür verantwortlich, dass die Organisation, für die sie arbeiten, reibungslos funktioniert, indem sie eine Vielzahl verschiedener Aufgaben erledigen. Informationsangestellter. Buchhalter und Wirtschaftsprüfer. Kalkulator. Finanzanalyst. Verkaufsleiter. Zuletzt bearbeitet: 2025-01-22 17:01

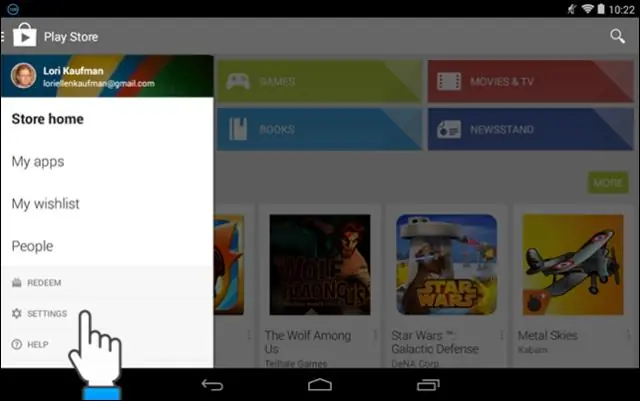

Lösung Gehen Sie zu den Einstellungen. Wählen Sie Sprache und Eingabe. Wählen Sie auf der Registerkarte Tastatureinstellungen die Option Eingabemethoden konfigurieren aus. Wählen Sie auf der Android-Tastatur Einstellungen aus. Deaktivieren Sie Ton bei Tastendruck. Fertig. Zuletzt bearbeitet: 2025-01-22 17:01

Ändern Sie Ihren Computernamen in Windows 7, 8 oder 10 Geben Sie „sysdm. cpl“in das Suchfeld des Startmenüs oder das Feld Ausführen ein. Gehen Sie zu Systemsteuerung> System und Sicherheit> System und klicken Sie dann auf den Link "Erweiterte Systemeinstellungen". Klicken Sie unter Windows 7 mit der rechten Maustaste auf die Option „Computer“im Startmenü und klicken Sie dann auf den Link „Erweiterte Systemeinstellungen“. Zuletzt bearbeitet: 2025-01-22 17:01

Billigfernseher Insignia™ - 19'-Klasse - LED - 720p - HDTV. Modell:NS-19D310NA19. Insignia™ - 24'-Klasse - LED - 720p - HDTV. Modell:NS-24D310NA19. Insignia™ - 32' Klasse - LED - 720p - HDTV. Modell: NS-32D220NA20. Toshiba - 32' Klasse - LED - 720p - HDTV. Westinghouse - 32' Klasse - LED - 720p - HDTV. LG - 24'-Klasse - LED - 720p - HDTV. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie dauerhaft umziehen, verwenden Sie diesen Dienst, um Ihre Adresse zu aktualisieren. Wenn Ihr Umzug zeitlich befristet ist, können Sie diesen Service für nur 15 Tage oder bis zu 1 Jahr nutzen. Nach den ersten 6 Monaten können Sie um weitere 6 Monate verlängern. Post wird Stück für Stück an die neue Adresse geschickt. Zuletzt bearbeitet: 2025-01-22 17:01

Für eine einzelne Amazon EC2-Produktionsinstanz werden jedoch insgesamt 8 CPU-Kerne (16 AWS vCPUs) und 64 GB RAM dringend empfohlen. Eine AWS vCPU ist ein einzelner Hyperthread eines Zwei-Thread-Intel Xeon-Kerns für M5-, M4-, C5-, C4-, R4- und R4-Instances. Zuletzt bearbeitet: 2025-01-22 17:01

Pokémon GO Fest 2019 – Chicago – Pokémon GO. Erkunde Pokémon-Lebensräume im legendären Grant Park von Chicago mit Tausenden von Trainern aus der ganzen Welt. Besuchen Sie das Pokémon GO Fest 2019 am Donnerstag, 13. Juni, Freitag, 14. Juni, Samstag, 15. Juni oder Sonntag, 16. Juni. Zuletzt bearbeitet: 2025-06-01 05:06