- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Memcached ist ein Open-Source-Distributed-Memory-Caching-System. es ist Gebraucht zur Beschleunigung dynamischer Webanwendungen durch Reduzierung der Datenbanklast. Memcached speichert Daten basierend auf Schlüsselwerten für kleine beliebige Zeichenfolgen oder Objekte, einschließlich: Ergebnisse von Datenbankaufrufen.

Außerdem, wie wird Memcached implementiert?

EIN " Memcached-Implementierung " befindet sich teilweise in einem Client und teilweise in einem Server. Clients wissen, wie sie auswählen, auf welchem Server ein Element gelesen oder geschrieben wird, was zu tun ist, wenn es keinen Server kontaktieren kann. Die Server verstehen, wie Elemente gespeichert und abgerufen werden verwalten, wann Speicher entfernt oder wiederverwendet werden soll.

Und wo wird Memcached gespeichert? Sie sind gelagert im Speicher auf dem Server, wenn Sie den gleichen Schlüssel/Wert oft verwenden und Sie wissen, dass sie sich für eine Weile nicht ändern werden, können Sie Geschäft sie im Speicher für einen schnelleren Zugriff.

Welches davon ist besser Memcached oder Redis?

Memcached hat eine höhere Speichernutzungsrate für die einfache Schlüsselwertspeicherung. Doch wenn Redis die Hash-Struktur annimmt, hat sie eine höhere Speicherauslastungsrate als Memcached dank seines kombinierten Kompressionsmodus. Leistungsvergleich. Redis verwendet nur einzelne Kerne, während Memcached verwendet mehrere Kerne.

Was ist der Unterschied zwischen Memcache und Memcached?

PHP Memcache ist älter, sehr stabil, hat aber ein paar Einschränkungen. Das PHP Memcache -Modul verwendet den Daemon direkt, während das PHP memcached Das Modul verwendet die libMemcached-Clientbibliothek und enthält auch einige zusätzliche Funktionen. Sie können Funktionen vergleichen und Unterschiede zwischen sie hier.

Empfohlen:

Wie wird Sampling beim Speichern von Ton verwendet?

Sampling ist daher der Vorgang, bei dem der Schallpegel (als Spannung von einem Mikrofon) in festgelegten Zeitintervallen (dem Abtastintervall) gemessen und die Werte als Binärzahlen gespeichert werden. Die Soundkarte kann den gespeicherten Sound mit einem Digital-Analog-Wandler (DAC) wiederherstellen

Wie wird Blockchain in der Lieferkette verwendet?

Die Echtzeitverfolgung eines Produkts in einer Lieferkette mit Hilfe von Blockchain reduziert die Gesamtkosten für den Transport von Artikeln in einer Lieferkette. Zahlungen können von Kunden und Lieferanten innerhalb der Lieferkette verarbeitet werden, indem Kryptowährungen anstelle von Kunden und Lieferanten verwendet werden, anstatt sich auf EDI zu verlassen

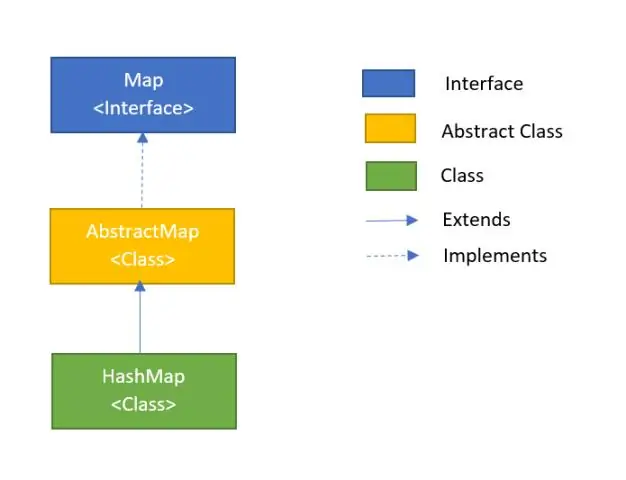

Wie wird HashMap in Java mit Beispiel verwendet?

HashMap in Java mit Beispiel. HashMap ist eine Map-basierte Sammlungsklasse, die zum Speichern von Schlüssel-Wert-Paaren verwendet wird. Sie wird als HashMap oder HashMap bezeichnet. Es handelt sich nicht um eine geordnete Sammlung, was bedeutet, dass die Schlüssel und Werte nicht in derselben Reihenfolge zurückgegeben werden, in der sie in die HashMap eingefügt wurden

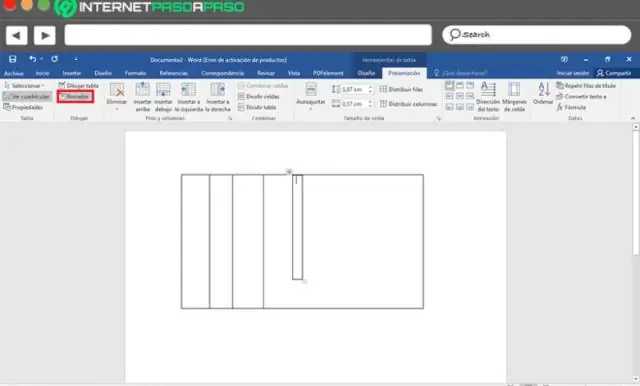

Wie wird MS Word als Textverarbeitung verwendet?

Microsoft Word ist ein leistungsstarkes Textverarbeitungsprogramm, mit dem Sie Dokumente wie Briefe, Artikel, Hausarbeiten und Berichte erstellen können. und überarbeite sie leicht. Word ist aufgrund der vielen integrierten Tools wie der Rechtschreibprüfung und der automatischen Textkorrektur viel leistungsfähiger als WordPad

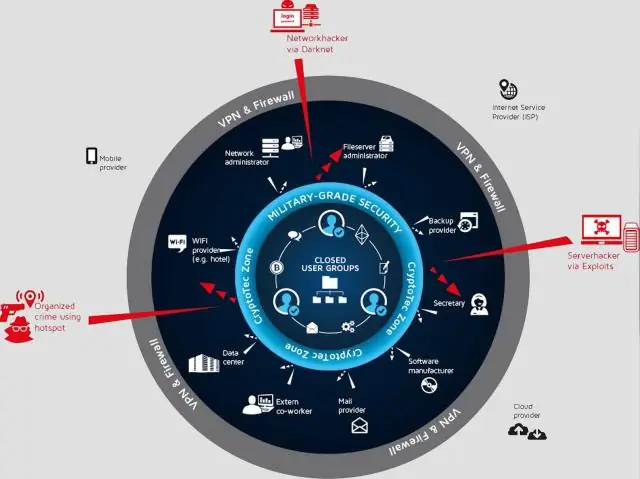

Was ist ein Netzwerk-Audit und wie wird es durchgeführt und warum wird es benötigt?

Netzwerk-Auditing ist ein Prozess, bei dem Ihr Netzwerk sowohl in Bezug auf Software als auch Hardware abgebildet wird. Der Prozess kann entmutigend sein, wenn er manuell durchgeführt wird, aber glücklicherweise können einige Tools dabei helfen, einen großen Teil des Prozesses zu automatisieren. Der Administrator muss wissen, welche Maschinen und Geräte mit dem Netzwerk verbunden sind