StringBuffer. delete()-Methode entfernt die Zeichen in einem Teilstring dieser Sequenz. Die Teilzeichenfolge beginnt am angegebenen Anfang und erstreckt sich bis zum Zeichen am Indexende - 1 oder bis zum Ende der Sequenz, wenn kein solches Zeichen vorhanden ist. Wenn Start gleich Ende ist, werden keine Änderungen vorgenommen. Zuletzt bearbeitet: 2025-01-22 17:01

Webserversteuerelemente sind spezielle ASP. NET-Tags, die vom Server verstanden werden. Wie HTML-Serversteuerelemente werden auch Webserversteuerelemente auf dem Server erstellt und erfordern ein runat='server'-Attribut, um zu funktionieren. Zuletzt bearbeitet: 2025-01-22 17:01

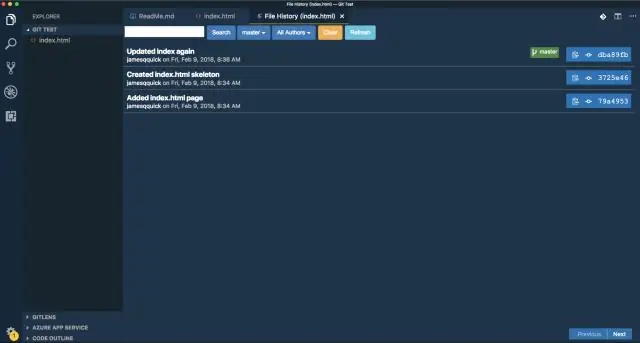

Wenn Sie nur das Diff ohne Commit sehen möchten, verwenden Sie git diff, um nicht bereitgestellte Änderungen anzuzeigen, git diff --cached, um für das Commit bereitgestellte Änderungen anzuzeigen, oder git diff HEAD, um sowohl bereitgestellte als auch nicht bereitgestellte Änderungen in Ihrem Arbeitsbaum anzuzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Augmented-Reality-Anzeigen sind immersiv, was bedeutet, dass sie Vermarktern helfen, eine gewisse emotionale Bindung zu den Kunden aufzubauen. Anders als beispielsweise Bilder oder Banner sind AR-Anzeigen interaktiv und lebensecht: Verbraucher können sie sehen und sogar mit ihnen interagieren. Zweifellos werden sich die meisten Kunden für eine AR-Anzeige entscheiden. Zuletzt bearbeitet: 2025-01-22 17:01

Kataloggröße und -layout Sie möchten, dass die Kunden den Inhalt einer Seite aufnehmen; Dies bedeutet hochwertige Fotos und gute Beschreibungen, es bedeutet auch ein attraktives Seitenlayout, gute Raumnutzung und Werbung für bestimmte Produkte oder Funktionen. Denken Sie auch an das Papier, auf dem Ihr Katalog gedruckt ist. Zuletzt bearbeitet: 2025-01-22 17:01

Das Premium-Abonnement von Lose It kostet 39,99 USD/Jahr. Zuletzt bearbeitet: 2025-06-01 05:06

Der iOS 10-Wecker schaltet sich nach 15 Minuten aus und Sie können nichts dagegen tun, er ist so gebaut. Selbst wenn Sie Snooze deaktivieren, wird es immer noch angehalten. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Welche App hat dementsprechend den alten Gesichtsfilter? FaceApp ist Ein Handy App für iOS und Android die neuronale Netzwerktechnologie verwendet, um automatisch sehr realistische Transformationen Ihrer Gesicht . Nach dem Download können Sie jedes Foto mit a.. Zuletzt bearbeitet: 2025-01-22 17:01

Großbuchstaben sind Großbuchstaben, Kleinbuchstaben sind Kleinbuchstaben. Box wird beispielsweise in Kleinbuchstaben geschrieben, während BOX in Großbuchstaben geschrieben wird. Der Begriff ist ein Überbleibsel aus der Zeit, als Schriftsetzer Großbuchstaben in einem Kasten über den Kleinbuchstaben aufbewahrten. Zuletzt bearbeitet: 2025-01-22 17:01

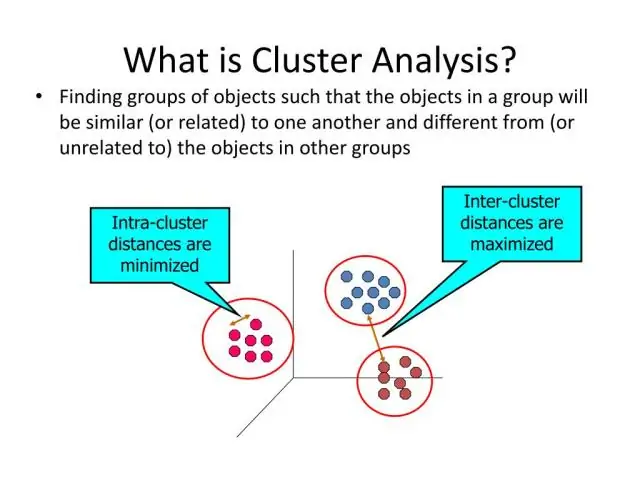

Die Hauptanforderungen, die ein Clustering-Algorithmus erfüllen sollte, sind: Skalierbarkeit; Umgang mit verschiedenen Arten von Attributen; Entdecken von Clustern mit willkürlicher Form; minimale Anforderungen an Domänenwissen, um Eingabeparameter zu bestimmen; Fähigkeit, mit Rauschen und Ausreißern umzugehen;. Zuletzt bearbeitet: 2025-01-22 17:01

Sprachparadigmen: Interpretierte Sprache, Pr. Zuletzt bearbeitet: 2025-01-22 17:01

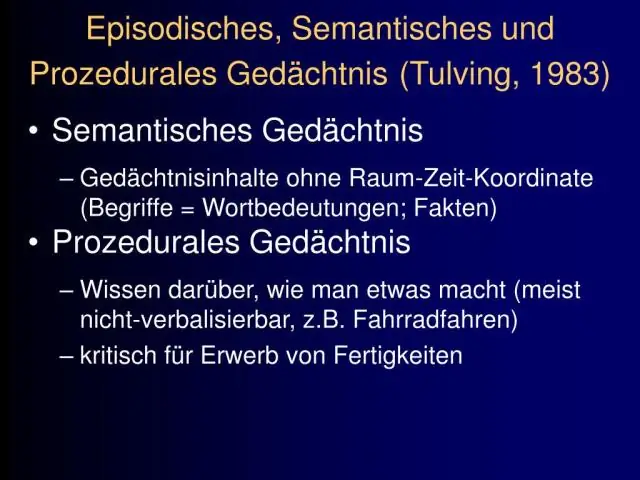

Die Erinnerungen an das, was Sie zum Frühstück gegessen haben, Ihren ersten Tag auf dem College und die Hochzeit Ihres Cousins sind Beispiele für episodische Erinnerungen. Das episodische Gedächtnis ist eine von zwei Arten des deklarativen Gedächtnisses. Das deklarative Gedächtnis ist eine Art Langzeitgedächtnis, das sich auf Fakten, Daten oder Ereignisse bezieht, die nach Belieben abgerufen werden können. Zuletzt bearbeitet: 2025-01-22 17:01

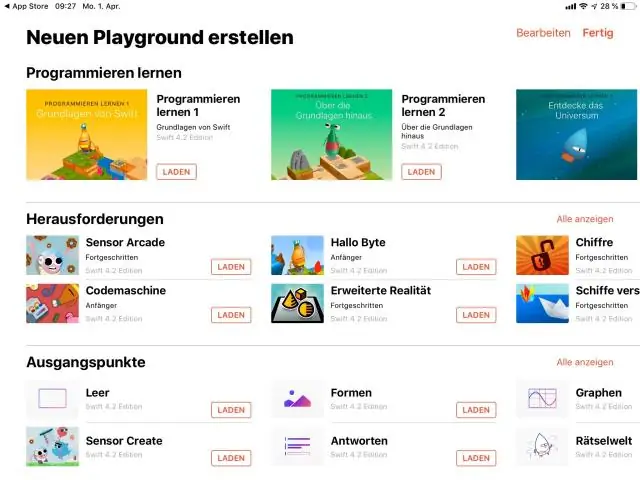

Lernen Sie seriösen Code auf Ihrem iPad. Auf eine ernsthaft lustige Art und Weise. Swift Playgrounds ist eine revolutionäre App für das iPad, die das Lernen von Swift interaktiv und unterhaltsam macht. Es erfordert keine Programmierkenntnisse, daher ist es perfekt für Schüler, die gerade erst anfangen. Zuletzt bearbeitet: 2025-01-22 17:01

Intelligence Studies ist ein interdisziplinäres akademisches Feld, das sich mit der Einschätzung der Intelligenz befasst. Viele Universitäten, wie beispielsweise Aberystwyth, lehren Geheimdienststudien als eigenständiges Studium oder im Rahmen von Kursen in IR, Sicherheitsstudien, Militärwissenschaften oder verwandten Fächern. Zuletzt bearbeitet: 2025-01-22 17:01

BLU Products ist ein amerikanischer Mobiltelefonhersteller, der 2009 gegründet wurde und seinen Hauptsitz in Doral, einem Vorort von Miami, Florida, hat. Das Unternehmen stellt preisgünstige Android-Smartphones her, die sich an Menschen in Entwicklungsländern richten. Während alle seine Produkte in der BLU-Basis in den USA entwickelt werden, werden diese in China hergestellt. Zuletzt bearbeitet: 2025-06-01 05:06

Arbeitsablaufvariablen Vordefinierte Arbeitsablaufvariablen. Der Workflow Manager stellt vordefinierte Workflow-Variablen für Aufgaben innerhalb eines Workflows bereit. Benutzerdefinierte Workflow-Variablen. Sie erstellen benutzerdefinierte Workflow-Variablen, wenn Sie einen Workflow erstellen. Zuweisungsaufgaben. Entscheidungsaufgaben. Links. Timer-Aufgaben. Zuletzt bearbeitet: 2025-01-22 17:01

IPhone 7 Plus: Apple iPhone 7 Plus - Bester Kauf. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie auf die Registerkarte 'Bildschirmschoner'. Wählen Sie unter „Bildschirmschoner“den Bildschirmschoner „Meine Bilder-Diashow“. Klicken Sie auf die Schaltfläche 'Einstellungen'. Klicken Sie neben "Bilder in diesem Ordner verwenden:" auf "Durchsuchen". Navigieren Sie auf dem Desktop zum Ordner „MyGIF Screensaver“und klicken Sie auf OK. Zuletzt bearbeitet: 2025-01-22 17:01

Für alle anderen Tracker musst du das fitbit.comdashboard verwenden. Melde dich bei deinem fitbit.com-Dashboard an. Klicken Sie oben rechts auf das Zahnradsymbol und wählen Sie Einstellungen. Klicken Sie auf Geräte und suchen Sie Anzeigeeinstellungen. Ziehen Sie Statistiken per Drag-and-Drop, um ihre Reihenfolge zu ändern oder Statistiken aus- oder einzuschalten. Synchronisiere deinen Tracker, um die Änderungen zu speichern. Zuletzt bearbeitet: 2025-01-22 17:01

Erstellt von: Mattel. Zuletzt bearbeitet: 2025-06-01 05:06

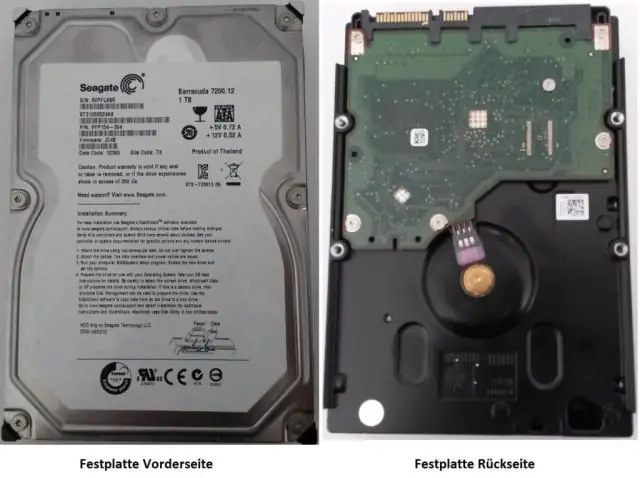

Aufgrund ihrer Struktur ist eine einzelne Festplatte auf 4 primäre Partitionen beschränkt. Eine davon wird als aktive Partition zugewiesen, die Ihr Betriebssystem enthält. Sie können einfach 4 primäre Partitionen oder 3 primäre Partitionen und 1 erweiterte Partition erstellen, die in mehrere logische Partitionen unterteilt werden können. Zuletzt bearbeitet: 2025-01-22 17:01

Travel Mail Issues lassen Sie es täglich von einem vertrauenswürdigen Freund, Verwandten oder Nachbarn abholen und für sie aufbewahren, bei der US-Post aufbewahren, an die Wohnung eines vertrauenswürdigen Freundes, Nachbarn oder Verwandten weiterleiten oder. einen E-Mail-Weiterleitungsdienst bezahlen, um ihn für sie abzuwickeln, damit sie unterwegs leicht darauf zugreifen können. Zuletzt bearbeitet: 2025-01-22 17:01

Wake-on-LAN (WoL) ist ein Netzwerkstandard, mit dem ein Computer aus der Ferne eingeschaltet werden kann, sei es im Ruhezustand, im Ruhezustand oder sogar vollständig ausgeschaltet. Zuletzt bearbeitet: 2025-01-22 17:01

Was passiert, wenn Zeilen mit einer FETCH-Anweisung gefunden werden 1. Es bewirkt das Schließen des Cursors 2. Es lädt die aktuellen Zeilenwerte in Variablen 4. Es erstellt die Variablen, die die aktuellen Zeilenwerte enthalten. Zuletzt bearbeitet: 2025-06-01 05:06

Wann wird eine IOException geworfen Die Java-Anwendung muss Fehler im Zusammenhang mit dem Lesen, Schreiben und Durchsuchen einer Datei oder eines Verzeichnisses verarbeiten. Java. io. IOException ist die Basis-Ausnahmeklasse, die für die Behandlung der Fehler verwendet wird. Zuletzt bearbeitet: 2025-01-22 17:01

Die Verwendung von „with ur“am Ende einer Abfrage teilt DB2 mit, dass Sie die Isolationsstufe Uncommitted Read verwenden möchten. Obwohl nicht festgeschriebenes Lesen von allen Isolationsstufen die geringste Wahrscheinlichkeit hat, Sperren zu erwerben, kann es auch Daten lesen, die nicht in der Datenbank festgeschrieben wurden. Zuletzt bearbeitet: 2025-01-22 17:01

Um die Blasensortierung durchzuführen, führen wir die folgenden Schritte aus: Schritt 1: Überprüfen Sie, ob die Daten der 2 benachbarten Knoten in aufsteigender Reihenfolge vorliegen oder nicht. Wenn nicht, tauschen Sie die Daten der 2 benachbarten Knoten aus. Schritt 2: Am Ende von Durchgang 1 befindet sich das größte Element am Ende der Liste. Schritt 3: Wir beenden die Schleife, wenn alle Elemente gestartet sind. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden von absoluten Zellbezügen Klicken Sie auf eine Zelle, in die Sie eine Formel eingeben möchten. Geben Sie = (ein Gleichheitszeichen) ein, um die Formel zu beginnen. Wählen Sie eine Zelle aus, und geben Sie dann einen arithmetischen Operator (+, -, * oder /) ein. Wählen Sie eine andere Zelle aus und drücken Sie dann die Taste F4, um diese Zellreferenz absolut zu machen. Zuletzt bearbeitet: 2025-06-01 05:06

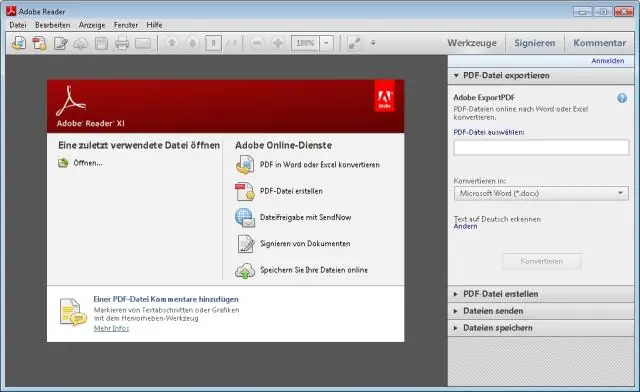

Um einen Artikel zu speichern: Klicken Sie in der Artikelansicht oben in der linken Spalte über dem elektronisch übersetzten Text auf die Schaltfläche 'PDF'. Dadurch wird der Artikel als PDF-Dokument geöffnet, für das Sie den Adobe Reader benötigen. Speichern Sie es auf Ihrem Computer mit der Speicherfunktion in Adobe Reader. Zuletzt bearbeitet: 2025-01-22 17:01

Der beste Weg, um Termiten mit Borsäure zu töten, ist die Verwendung von Köderstationen. Holz (oder ein anderes Zellulosematerial) gleichmäßig mit Borsäure bestreichen oder besprühen. Pflanzen Sie den Borsäure-Köder in den Garten in der Nähe Ihres Hauses oder in einen offenen Befall. Kontrollieren Sie die Köderstation regelmäßig und füllen Sie diese bei Bedarf mit Borsäure auf. Zuletzt bearbeitet: 2025-06-01 05:06

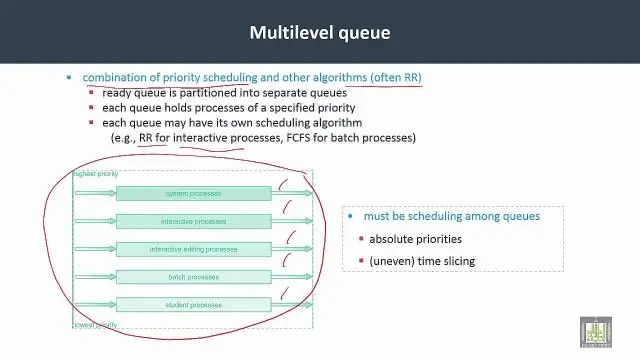

Mehrstufige Warteschlangenplanung. Ein mehrstufiger Warteschlangenplanungsalgorithmus unterteilt die Bereitschaftswarteschlange in mehrere separate Warteschlangen. Die Prozesse werden permanent einer Warteschlange zugewiesen, im Allgemeinen basierend auf einer Eigenschaft des Prozesses, wie z. B. Speichergröße, Prozesspriorität oder Prozesstyp. Zuletzt bearbeitet: 2025-01-22 17:01

Methode 1: Systemkonfiguration Öffnen Sie die Eingabeaufforderung Ausführen. Geben Sie nach dem Öffnen msconfig ein und drücken Sie die Eingabetaste. Wechseln Sie im Fenster Systemkonfiguration zur Registerkarte Dienste. Suchen Sie nach den beiden folgenden Elementen: GoogleUpdate Service (gupdate) und Google Update Service (gupdatem). Deaktivieren Sie beide Google-Elemente und klicken Sie auf OK. Zuletzt bearbeitet: 2025-01-22 17:01

Der bereitgestellte Hauptdienst besteht darin, Datenpakete von der Vermittlungsschicht auf dem sendenden Gerät an die Vermittlungsschicht auf dem empfangenden Gerät zu übertragen. Bei der tatsächlichen Kommunikation überträgt die Sicherungsschicht Bits über die physikalischen Schichten und das physikalische Medium. Zuletzt bearbeitet: 2025-01-22 17:01

Compose ist ein Tool zum Definieren und Ausführen von Docker-Anwendungen mit mehreren Containern. Mit Compose verwenden Sie eine YAML-Datei, um die Dienste Ihrer Anwendung zu konfigurieren. Anschließend erstellen und starten Sie mit einem einzigen Befehl alle Dienste aus Ihrer Konfiguration. Führen Sie docker-compose up aus und Compose startet und führt Ihre gesamte App aus. Zuletzt bearbeitet: 2025-01-22 17:01

Windows-Computer Untersuchen Sie das optische Laufwerk selbst. Die meisten optischen Laufwerke haben Logos, die ihre Fähigkeiten zeigen. Wenn Sie auf der Vorderseite des Laufwerks ein Logo mit den Buchstaben "DVD-R" oder "DVD-RW" sehen, kann Ihr Computer DVDs brennen. Wenn Ihr Laufwerk keine Logos auf der Vorderseite hat, fahren Sie mit dem nächsten Schritt fort. Zuletzt bearbeitet: 2025-01-22 17:01

Unüberwachtes Lernen ist eine Technik des maschinellen Lernens, bei der Sie das Modell nicht überwachen müssen. Unüberwachtes maschinelles Lernen hilft Ihnen, alle Arten von unbekannten Mustern in Daten zu finden. Clustering und Assoziation sind zwei Arten des unüberwachten Lernens. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Dateisteuerelement führt Operationen an einer Datei aus, wie z. B. das Lesen einer Datei, das Schreiben einer Datei und das Anhängen von Daten an eine Datei. Sie können auch das Dateisteuerelement verwenden, um Dateien zu kopieren, umzubenennen und zu löschen. Normalerweise konfigurieren Sie für jede Datei, die Sie bearbeiten möchten, eine separate Dateisteuerung. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können alle in Oracle erstellten Benutzer finden, indem Sie eine Abfrage über eine Eingabeaufforderung ausführen. Die Benutzerinformationen werden in verschiedenen Systemtabellen gespeichert - ALL_USERS und DBA_USERS, je nachdem, welche Benutzerinformationen Sie abrufen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Samsung Galaxy Note 9. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn du eine Stromquelle mit niedrigem Strom verwendest, z. B. den USB-Anschluss eines Computers, kann es bis zu 4 Stunden dauern, bis der Akku deiner GoPro vollständig aufgeladen ist. Wenn Sie ein standardmäßiges Wechselstrom-Wandladegerät verwenden, sollte es nicht länger als 2 Stunden dauern. Es sollte nach 1 Stunde bei etwa 80 Prozent sein. Zuletzt bearbeitet: 2025-06-01 05:06