- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Technische Kontrollen sind Sicherheitskontrollen die das Computersystem ausführt. Die Kontrollen kann automatisierten Schutz vor unbefugtem Zugriff oder Missbrauch bieten, die Erkennung von Sicherheit Verstöße und Unterstützung Sicherheit Anforderungen an Anwendungen und Daten.

Die Frage ist auch, was sind die drei Arten von Sicherheitskontrollen?

Drei Kategorien von Sicherheitskontrollen . Es gibt drei Hauptbereiche, die Sicherheitskontrollen fallen unter. Diese Bereiche sind Management Sicherheit , betriebsbereit Sicherheit und körperlich Sicherheitskontrollen.

Anschließend stellt sich die Frage, was sind die technischen Kontrollen des NIST? Technische Kontrollen . Definition(en): Die Sicherheit Kontrollen (d. h. Sicherheitsvorkehrungen oder Gegenmaßnahmen) für ein Informationssystem, die hauptsächlich durch das Informationssystem durch Mechanismen implementiert und ausgeführt werden, die in den Hardware-, Software- oder Firmware-Komponenten des Systems enthalten sind.

Was ist davon ein Beispiel für eine technische Kontrolle?

Einer Beispiel einer technischen Kontrolle ist die Datenverschlüsselung. Sonstiges Beispiele sind Network Intrusion Detection Systeme, Passwörter, Firewalls und Access Steuerung Listen. Technische Kontrollen werden oft in Verbindung mit administrativen und physischen Kontrollen um die Sicherheit eines Netzwerks zu maximieren.

Was sind gängige Sicherheitskontrollen?

Gemeinsame Bedienelemente sind Sicherheitskontrollen die mehrere Informationssysteme effizient und effektiv unterstützen können gemeinsames Fähigkeit. Sie definieren typischerweise die Grundlage eines Systems Sicherheit planen. Sie sind die Sicherheitskontrollen Sie erben im Gegensatz zu den Sicherheitskontrollen Sie wählen und bauen selbst.

Empfohlen:

Wie bewerten Sie Sicherheitskontrollen?

Vorbereitung des Sicherheitskontrollbewertungsteams Identifizieren Sie die zu bewertenden Sicherheitskontrollen. Bestimmen Sie, welche Teams für die Entwicklung und Implementierung gemeinsamer Kontrollen verantwortlich sind. Identifizieren Sie die Ansprechpartner innerhalb der Organisation für das Bewertungsteam. Besorgen Sie sich alle Materialien, die für die Bewertung benötigt werden

Was sind administrative physische und technische Sicherheitsvorkehrungen?

Administrative Schutzmaßnahmen Sie legen Dokumentationsprozesse, Rollen und Verantwortlichkeiten, Schulungsanforderungen, Datenpflegerichtlinien und mehr fest. Administrative Schutzmaßnahmen stellen sicher, dass die physischen und technischen Schutzmaßnahmen ordnungsgemäß und konsistent implementiert werden

Was sind die kritischen Sicherheitskontrollen von SANS 20?

Priorisieren Sie Sicherheitskontrollen, um die Effektivität gegen reale Bedrohungen zu gewährleisten. Das Center for Internet Security (CIS) Top 20 Critical Security Controls (früher bekannt als SANS Top 20 Critical Security Controls) ist eine priorisierte Sammlung von Best Practices, die entwickelt wurde, um die allgegenwärtigsten und gefährlichsten Bedrohungen von heute zu stoppen

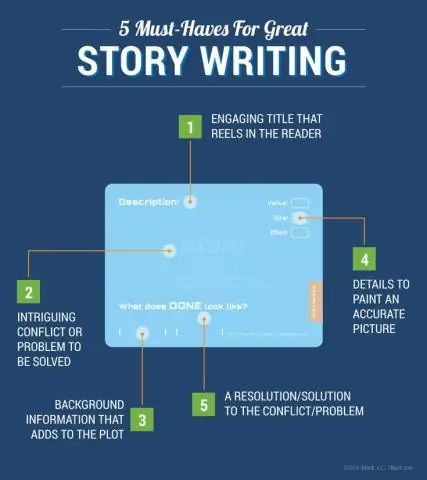

Was sind technische User Stories?

Technische User Stories definiert. Eine technische User Story konzentriert sich auf die nicht-funktionale Unterstützung eines Systems. Manchmal konzentrieren sie sich auf klassische nicht-funktionale Geschichten, zum Beispiel: Sicherheit, Leistung oder Skalierbarkeit. Eine andere Art von technischer Geschichte konzentriert sich mehr auf technische Schulden und Refactoring

Was sind die 20 kritischen Sicherheitskontrollen?

SANS: 20 kritische Sicherheitskontrollen, die Sie benötigen, um das Inventar autorisierter und nicht autorisierter Geräte hinzuzufügen. Bestandsaufnahme autorisierter und nicht autorisierter Software. Sichere Konfigurationen für Hardware und Software auf Mobilgeräten, Laptops, Workstations und Servern. Kontinuierliche Schwachstellenbewertung und -behebung. Malware-Abwehr. Sicherheit der Anwendungssoftware