- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Der große Unterschied So handhaben die beiden Protokolle Authentifizierung : NTLM verwendet einen Drei-Wege-Handshake zwischen der Client und Server und Kerberos verwendet einen Zwei-Wege-Handshake mit einem Ticket-Granting-Service (keydistributioncenter). Kerberos ist auch sicherer als dieälteren NTLM Protokoll.

Wenn man dies berücksichtigt, was ist NTLM-Authentifizierung?

In einem Windows-Netzwerk NT (New Technology) LANManager( NTLM ) ist eine Suite von Microsoft-Sicherheitsprotokollen, die bereitgestellt werden sollen Authentifizierung , Integrität und Vertraulichkeit für die Benutzer. NTLM ist der Nachfolger des Authentifizierung Protokoll in Microsoft LAN Manager (LANMAN), einem älteren Microsoft-Produkt.

Und wie funktioniert das Aushandeln der Authentifizierung? Verhandeln ist ein MicrosoftWindows Authentifizierung Mechanismus, der Kerberos als zugrunde liegendes Element verwendet Authentifizierung Anbieter. Kerberos funktioniert auf einem Ticket-Gewährungssystem zum Authentifizieren von Benutzern bei Ressourcen und umfasst einen Client, einen Server und ein Key Distribution Center oder KDC.

Was ist folglich die Kerberos-Authentifizierung?

ːrb?r?s/) ist ein Computernetzwerk Authentifizierung Protokoll, das auf der Grundlage von Tickets arbeitet, um es Knoten, die über ein unsicheres Netzwerk kommunizieren, zu ermöglichen, ihre Identität auf sichere Weise gegenseitig nachzuweisen. Kerberos verwendet standardmäßig UDP-Port 88.

Wo wird Kerberos verwendet?

Kerberos wird verwendet stark auf sichere Systeme, die solide Überwachungs- und Authentifizierungsfunktionen erfordern. Es ist Gebraucht in Posix-Authentifizierung, als alternatives Authentifizierungssystem für ssh, POP und SMTP, in Active Directory, NFS, Samba und einigen anderen ähnlichen Projekten.

Empfohlen:

Was ist der Unterschied zwischen der Gesamtberichts- und der Teilberichtsbedingung?

Bei nicht zusammenhängenden Items in einer Liste (wie in den Experimenten von Nieuwenstein & Potter, 2006) wird der gesamte Bericht von der Gesamtzahl der Items in einer Sequenz beeinflusst, während ein Teilbericht nur minimal von der Gesamtzahl der Items beeinflusst wird, wenn nur zwei sein sollen gemeldet

Was ist der Unterschied zwischen der Ausführung von config und der Startkonfiguration?

Eine laufende Konfiguration befindet sich im RAM eines Geräts. Wenn also ein Gerät mit Strom versorgt wird, gehen alle konfigurierten Befehle verloren. Eine Startkonfiguration wird im nichtflüchtigen Speicher eines Geräts gespeichert, dh alle Konfigurationsänderungen bleiben auch bei einem Stromausfall des Geräts erhalten

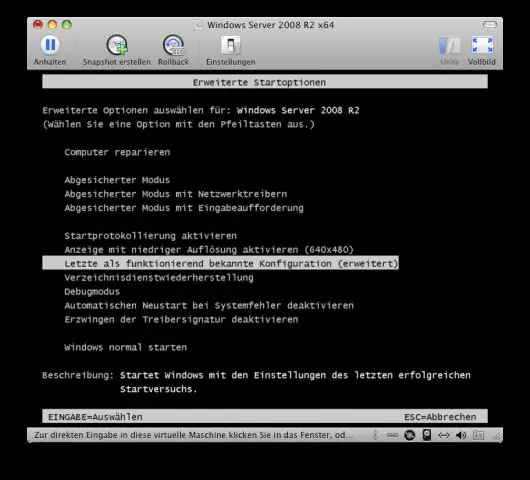

Was ist der Unterschied zwischen der letzten als funktionierend bekannten Konfiguration und der Systemwiederherstellung?

Während die Systemwiederherstellung Wiederherstellungspunkte verwendet, um Ihre Systemdateien und Einstellungen auf einen früheren Zeitpunkt zurückzusetzen, ohne persönliche Dateien zu beeinträchtigen. Sie können die Systemwiederherstellung rückgängig machen, aber in der letzten als funktionierend bekannten Konfiguration gibt es keine solche Option. Letzte als funktionierend bekannte Konfiguration ist in Windows 8 oder Windows 8.1 standardmäßig deaktiviert

Was ist der Unterschied zwischen der Zwischenablage und der Office-Zwischenablage?

Die Office-Zwischenablage kann die letzten 24 kopierten Elemente beibehalten. Die Office-Zwischenablage sammelt auch eine Liste kopierter Elemente aus mehreren Dokumenten in einem beliebigen Office-Programm, die Sie als Gruppe in ein anderes Office-Programmdokument einfügen können

Was ist der Unterschied zwischen der Facebook-App und der Facebook Lite-App?

Facebook Lite unterscheidet sich von Facebook für Android für iOS dadurch, dass es: nur die wichtigsten Facebook-Funktionen hat. Verbraucht weniger mobile Daten und nimmt weniger Speicherplatz auf Ihrem Mobiltelefon ein. Funktioniert gut in allen Netzwerken, einschließlich 2G