- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

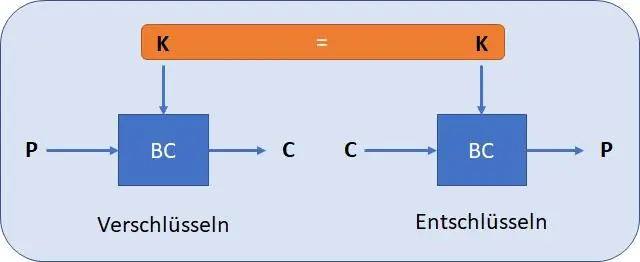

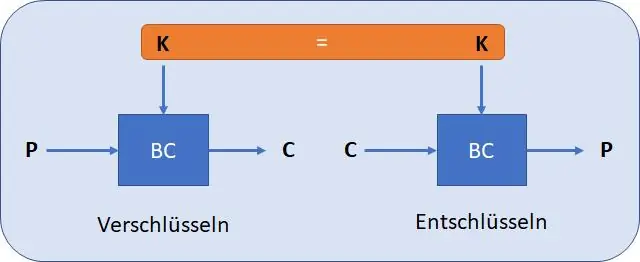

Symmetrischer Schlüssel Kryptographie ist ein Verschlüsselung System, in dem Sender und Empfänger einer Nachricht Teilen ein einziges, gemeinsames Schlüssel die zum Verschlüsseln und Entschlüsseln der Nachricht verwendet wird.

Auch gefragt, wie wird der geheime Schlüssel geteilt?

EIN geteiltes Geheimnis ist eine kryptografische Schlüssel oder Daten, die nur den Parteien einer gesicherten Kommunikation bekannt sind. Die geteiltes Geheimnis kann alles sein, von Passwörtern oder Passphrasen bis hin zu einer Zufallszahl oder einem beliebigen Array von zufällig ausgewählten Daten.

Und wie funktionieren symmetrische Schlüssel? In symmetrisch - Schlüsselverschlüsselung , jeder Computer hat ein Geheimnis Schlüssel (Code), mit dem es ein Informationspaket verschlüsseln kann, bevor es über das Netzwerk an einen anderen Computer gesendet wird. Symmetrisch - Schlüsselverschlüsselung ist im Wesentlichen dasselbe wie ein Geheimcode, den jeder der beiden Computer kennen muss, um die Informationen zu entschlüsseln.

Was ist ebenfalls eine symmetrische Schlüsselverteilung?

In symmetrischer Schlüssel Kryptographie, beide Parteien müssen ein Geheimnis besitzen Schlüssel die sie vor der Verwendung austauschen müssen Verschlüsselung . In der Öffentlichkeit Schlüssel Kryptographie, die Schlüsselverteilung der Öffentlichkeit Schlüssel erfolgt über die Öffentlichkeit Schlüssel Server.

Wie findet man den symmetrischen Schlüssel?

Die Anzahl der Schlüssel erforderlich, um N Parteien mit zu verbinden symmetrisch Kryptographie ist gegeben durch die Formel : (N * (N-1)) / 2. Ich schreibe es gerne (N²-N)/2, weil mir das Anschauen des Quadrats hilft, mich daran zu erinnern, dass es das ist Formel zum symmetrisch Algorithmen. Asymmetrisch ist einfach 2N.

Empfohlen:

Wie werden symmetrische Schlüssel generiert?

Symmetrische Schlüsselalgorithmen verwenden einen einzigen gemeinsamen Schlüssel; Die Geheimhaltung von Daten erfordert die Geheimhaltung dieses Schlüssels. In einigen Fällen werden Schlüssel zufällig unter Verwendung eines Zufallszahlengenerators (RNG) oder Pseudozufallszahlengenerators (PRNG) generiert. Ein PRNG ist ein Computeralgorithmus, der Daten erzeugt, die bei der Analyse zufällig erscheinen

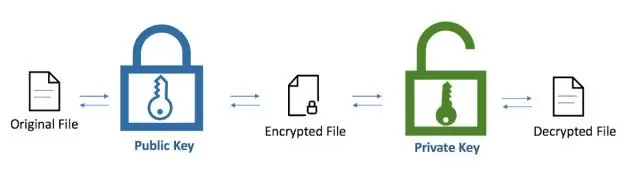

Was ist privater Schlüssel und öffentlicher Schlüssel in Blockchain?

Wenn Ihnen jemand Kryptomünzen über die Blockchain sendet, sendet er sie tatsächlich an eine gehashte Version des sogenannten „Public Key“. Es gibt einen weiteren Schlüssel, der vor ihnen verborgen ist, der als „Privater Schlüssel“bekannt ist. Dieser private Schlüssel wird verwendet, um den öffentlichen Schlüssel abzuleiten

Was versteht man unter Kryptographie mit privatem Schlüssel und öffentlichem Schlüssel?

Bei der Kryptografie mit öffentlichem Schlüssel werden zwei Schlüssel verwendet, wobei ein Schlüssel zur Verschlüsselung und der andere zur Entschlüsselung verwendet wird. 3. Bei der Kryptographie mit privatem Schlüssel wird der Schlüssel geheim gehalten. Bei der Public-Key-Kryptographie wird einer der beiden Schlüssel geheim gehalten

Wie werden symmetrische und asymmetrische Schlüssel zusammen verwendet?

Asymmetrische und symmetrische Verschlüsselung werden normalerweise zusammen verwendet: Verwenden Sie einen asymmetrischen Algorithmus wie RSA, um jemandem sicher einen AES-Schlüssel (symmetrisch) zu senden. Der symmetrische Schlüssel wird als Sitzungsschlüssel bezeichnet; ein neuer Sitzungsschlüssel kann über RSA periodisch erneut übertragen werden. Dieser Ansatz nutzt die Stärken beider Kryptosysteme

Wie viele Schlüssel werden in der asymmetrischen Kryptographie verwendet?

Zwei Schlüssel