Obwohl Flask über einen eingebauten Webserver verfügt, ist dieser, wie wir alle wissen, nicht für die Produktion geeignet und muss hinter einen echten Webserver gestellt werden, der über ein WSGI-Protokoll mit Flask kommunizieren kann. Eine häufige Wahl dafür ist Gunicorn – ein Python WSGI HTTP-Server. Bereitstellung statischer Dateien und Proxy-Anfrage mit Nginx. Zuletzt bearbeitet: 2025-01-22 17:01

Verschlüsselungssoftware ist eine Art Sicherheitsprogramm, das die Verschlüsselung und Entschlüsselung eines ruhenden oder übertragenen Datenstroms ermöglicht. Es ermöglicht die Verschlüsselung des Inhalts eines Datenobjekts, einer Datei, eines Netzwerkpakets oder einer Anwendung, sodass er sicher und für unbefugte Benutzer nicht einsehbar ist. Zuletzt bearbeitet: 2025-01-22 17:01

DateTime ist eine Struktur, die niemals null sein kann. Von MSDN: Der DateTime-Werttyp stellt Datums- und Uhrzeitangaben mit Werten zwischen 00:00:00 Uhr Mitternacht, 1. Januar 0001 Anno Domini oder AD (auch bekannt als Common Era oder CE) bis 23:59:59 Uhr, Dezember . dar 31, 9999 n. Chr. (CE). Zuletzt bearbeitet: 2025-01-22 17:01

Ein guter VPN-Anbieter verfügt über einen Killswitch als Verteidigungslinie, um zu verhindern, dass Ihre IP-Adresse und andere sensible Daten unbeabsichtigt von einer ungesicherten Verbindung gesendet werden. VyprVPN: Sie haben nicht nur einen Killswitch für Mac und Windows, sondern auch detaillierte Einstellungen für zwei Optionen: App und System. Zuletzt bearbeitet: 2025-01-22 17:01

Der Hauptunterschied zwischen den beiden ist die Art und Weise, wie die Bilder erfasst werden. Wenn das Licht des Motivs des Fotos in die Kamera eintritt, verwendet die Digitalkamera einen digitalen Sensor, um das Bild aufzunehmen. In der Filmkamera (analoge Kamera) fällt das Licht auf einen Film. Zuletzt bearbeitet: 2025-06-01 05:06

Halten Sie die 'FN'-Taste gedrückt und drücken Sie dann 'F2', um das Radio bei den meisten Dell Laptop-Modellen wie den Modellen N4100/14R und N7110/17R ein- und auszuschalten. Klicken Sie mit der rechten Maustaste auf das Dienstprogrammsymbol im Infobereich und wählen Sie dann "Dienstprogramm öffnen". Klicken Sie auf die Registerkarte „Drahtlose Netzwerke“und aktivieren Sie dann das Kontrollkästchen „Radio aktivieren“. Zuletzt bearbeitet: 2025-01-22 17:01

Die iLok Cloud ermöglicht die Autorisierung von iLok Cloud-fähiger Software durch jede kompatible Lizenz, die sich im iLok-Konto des Benutzers befindet (kein physischer iLok-USB oder Maschinenlizenzierung erforderlich). Diese Funktion erfordert, dass der Computer während der Verwendung ständig mit dem Internet verbunden ist. Zuletzt bearbeitet: 2025-01-22 17:01

Dreipolige oder Dreiwegeschalter werden verwendet, um eine oder mehrere Leuchten oder Leuchten von mehreren Orten aus zu steuern, beispielsweise oben und unten auf einer Treppe. Bei näherer Betrachtung zeigt sich, dass ein einpoliger Schalter zwei Anschlüsse hat, ein dreipoliger Schalter jedoch drei. Zuletzt bearbeitet: 2025-01-22 17:01

Der grundlegende Unterschied zwischen zusammenhängender und nicht zusammenhängender Speicherzuordnung besteht darin, dass die zusammenhängende Zuordnung dem Prozess einen einzigen zusammenhängenden Speicherblock zuweist, während die nicht zusammenhängende Zuordnung den Prozess in mehrere Blöcke aufteilt und sie in den unterschiedlichen Adressraum des Speichers platziert, d.h. in a. Zuletzt bearbeitet: 2025-01-22 17:01

Befolgen Sie diese Schritte, um eine neue Szene zu erstellen: Wählen Sie Fenster, Szenen, um das Dialogfeld Szenen zu öffnen. Richten Sie Ihre Ansicht nach Belieben ein. Klicken Sie auf die Schaltfläche Hinzufügen, um eine neue Szene mit Ihren aktuellen Ansichtseinstellungen zu erstellen. Ihrer SketchUp-Datei wird eine neue Szene hinzugefügt. Zuletzt bearbeitet: 2025-01-22 17:01

Die Eingangsfilterung ist eine Art der Paketfilterung. Sein Gegenstück ist die Egress-Filterung, die verwendet wird, um ausgehenden Datenverkehr zu untersuchen und es Paketen nur erlaubt, das Netzwerk zu verlassen, wenn sie die von einem Administrator festgelegten vordefinierten Richtlinien erfüllen. Zuletzt bearbeitet: 2025-01-22 17:01

Anwendungsbereitstellungen. Anwendungsbereitstellungen definieren das Paket von Softwarekomponenten, aus denen eine Anwendung in einer bestimmten Umgebung besteht, z. Entwicklung oder Produktion. Instanzen davon werden auf physischen Technologieknoten bereitgestellt, um zu erfassen, wo diese Software ausgeführt wird. Zuletzt bearbeitet: 2025-01-22 17:01

Neue Funktionen in den letzten Windows-Updates helfen Ihnen, Ihre Zeit zu verwalten, die Sicherheit zu erhöhen und mit Windows 10 kreativer zu werden. Mit diesem Update wird es einfacher, Dinge auf Ihrem PC und auf Ihren anderen Geräten zu erledigen, einschließlich der Synchronisierung mit Android-Telefonen (7.0 oder später). Zuletzt bearbeitet: 2025-01-22 17:01

CASE-Anweisung. Die CASE-Anweisung wählt aus einer Folge von Bedingungen aus und führt eine entsprechende Anweisung aus. Die CASE-Anweisung wertet einen einzelnen Ausdruck aus und vergleicht ihn mit mehreren möglichen Werten oder wertet mehrere boolesche Ausdrücke aus und wählt den ersten, der WAHR ist. Zuletzt bearbeitet: 2025-01-22 17:01

Erste Schritte mit Amazon SQS Schritt 1: Erstellen einer Warteschlange. Die erste und häufigste Amazon SQS-Aufgabe ist das Erstellen von Warteschlangen. Schritt 2: Senden Sie eine Nachricht. Nachdem Sie Ihre Warteschlange erstellt haben, können Sie ihr eine Nachricht senden. Schritt 3: Empfangen und löschen Sie Ihre Nachricht. Nachdem Sie eine Nachricht in eine Warteschlange gesendet haben, können Sie sie konsumieren (aus der Warteschlange abrufen). Schritt 4: Löschen Sie Ihre Warteschlange. Zuletzt bearbeitet: 2025-01-22 17:01

So verwenden Sie es: Laden Sie die Anwendung hier für Linux, Mac und Windows herunter und installieren Sie sie. Führen Sie Musicbrainz Picard aus. Fügen Sie einen Ordner mit Musikdateien hinzu. Nachdem Sie den Ordner hinzugefügt haben, befinden sich die meisten Ihrer Dateien im Ordner "Unmatched Files" auf der linken Seite. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können Bill Gates eine E-Mail an bill.gates@microsoft.com senden. Sie können auch bill.gates@gatesfoundation.com versuchen. Zuletzt bearbeitet: 2025-01-22 17:01

Eine GDB-Datei ist eine Datenbankdatei, die von MapSource erstellt wurde, einer Anwendung zum Bearbeiten und Planen von GPS-Routen. So importieren Sie eine GDB-Datei in das BaseCamp-Programm: Gehen Sie zum Bereich Bibliothek und Geräte und wählen Sie den Speicherort aus, von dem Sie die GDB-Datei importieren möchten. Wählen Sie Datei → Importieren. Wählen Sie Ihre GDB-Datei und klicken Sie auf Öffnen. Zuletzt bearbeitet: 2025-01-22 17:01

Entfernen einer Webseite aus den Google-Suchergebnissen Melden Sie sich bei den Webmaster-Tools an. Klicken Sie auf der Dashboard-Startseite im linken Menübereich auf „SiteConfiguration“. Klicken Sie auf „Crawler-Zugriff“und wählen Sie dann „URL entfernen“Klicken Sie auf „Neue Entfernungsanfrage“Geben Sie die vollständige URL der Seite ein, die Sie aus den Suchergebnissen entfernen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

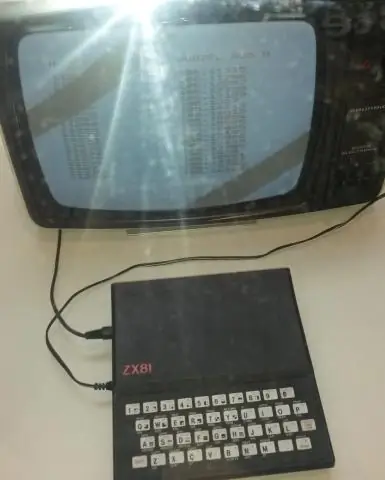

DOS oder MS-DOS war wichtig, da es ein Enabler für Sie war, Ad-hoc-Batchdateien (*.bat) oder Programme zu entwickeln, mit denen Aufgaben automatisiert werden konnten. Die DOS-Befehlszeilenschnittstelle ermöglichte es Ihnen auch, Befehle mit Schaltern (Attributen) zu verwenden, um mit den PC-Ressourcen (z. B. Dateiverwaltung usw.) zu interagieren. Zuletzt bearbeitet: 2025-01-22 17:01

VR ist computergenerierter Inhalt, während 360-Grad-Videos reale Ansichten sind, die auf Weitwinkelobjektiven gefilmt und zusammengefügt wurden. Um 360-Grad-Videos oder Bilder über ein VR-Headset anzuzeigen, wurde der Inhalt mit einem 3D-Effekt bearbeitet, um ein echtes immersives Erlebnis zu bieten. Zuletzt bearbeitet: 2025-01-22 17:01

Was sind Dekorateure? Dekoratoren sind ein Entwurfsmuster, das verwendet wird, um Modifikationen oder Dekorationen einer Klasse zu trennen, ohne den ursprünglichen Quellcode zu ändern. In AngularJS sind Dekoratoren Funktionen, die es ermöglichen, einen Dienst, eine Direktive oder einen Filter vor seiner Verwendung zu ändern. Zuletzt bearbeitet: 2025-01-22 17:01

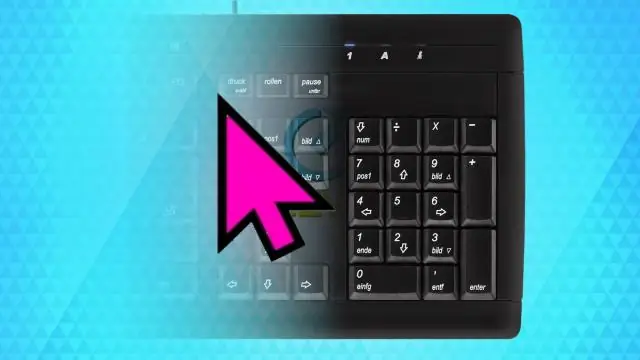

Herunterfahren, Neustarten oder Sperren Ihres Computers Sie können Windows mit einem einfachen Tastaturbefehl oder einfach durch Drücken von Strg+Alt+Entf und Drücken der Schaltfläche zum Herunterfahren herunterfahren. Sie können es mit Win+L sperren oder – mit Hilfe von NirCmd – in den Ruhezustand versetzen oder Ihren Monitor ausschalten. Zuletzt bearbeitet: 2025-01-22 17:01

Docker Desktop unter Windows installieren Doppelklicken Sie auf Docker Desktop Installer.exe, um das Installationsprogramm auszuführen. Folgen Sie den Anweisungen des Installationsassistenten, um die Lizenz zu akzeptieren, das Installationsprogramm zu autorisieren und mit der Installation fortzufahren. Klicken Sie im Dialogfeld „Setup abgeschlossen“auf Fertig stellen und starten Sie die Docker Desktop-Anwendung. Zuletzt bearbeitet: 2025-01-22 17:01

Beste Antwort: Magic Trackpad 2 funktioniert mit Macs, auf denen El Capitan und höher ausgeführt wird, und nur auf Macs mit Bluetooth 4.0 und höher. Zuletzt bearbeitet: 2025-01-22 17:01

2 Antworten. Wenn dieses Programm nur für Root verfügbar sein soll, muss das Python-Skript zur Hauptausführung nach /usr/sbin/ gehen. Konfigurationsdateien sollten nach /etc/ gehen und Protokolldateien nach /var/log/. Andere Python-Dateien sollten in /usr/share/pyshared bereitgestellt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie zum Menü Datei und wählen Sie Broschüre drucken. Wählen Sie im Dialogfeld den Broschürentyp aus, gehen Sie dann zum Menü auf der linken Seite und klicken Sie auf Vorschau. Wenn die Vorschau zeigt, dass die Seitenausrichtung falsch ist, klicken Sie auf Druckeinstellungen. Gehen Sie im nächsten Dialogfeld zum Menü auf der linken Seite und klicken Sie auf Setup. Zuletzt bearbeitet: 2025-01-22 17:01

Mit dem SketchUp-Import-Plug-In können Sie SKP-Dateien in Ihre AutoCAD®-Zeichnungen importieren. Verwenden Sie den Befehl IMPORTSKP, um eine SketchUp-Datei zu konvertieren, die in einem lokalen oder freigegebenen Ordner gespeichert ist, und fügen Sie das Modell in die aktuelle Zeichnung ein. Zuletzt bearbeitet: 2025-01-22 17:01

Primäre Datenquellen sind Umfragen, Beobachtungen, Experimente, Fragebögen, persönliche Interviews usw. im Gegenteil Sekundärdaten. Sammlungsquellen sind Regierungspublikationen, Websites, Bücher, Zeitschriftenartikel, interne. Zuletzt bearbeitet: 2025-01-22 17:01

Swing wird immer noch stark genutzt und wird es noch lange bleiben, war es doch für eine lange Zeit die einzige Wahl für Java. JavaFX ist jedoch erfrischend nett und sehr es wert, gelernt zu werden. Zuletzt bearbeitet: 2025-06-01 05:06

Um repadmin zu verwenden, öffnen Sie die Eingabeaufforderung mit erhöhten Rechten. Um diese Eingabeaufforderung zu öffnen, klicken Sie mit der rechten Maustaste auf die Startschaltfläche und wählen Sie Eingabeaufforderung (admin) aus dem Kontextmenü. Und natürlich müssen Sie sich als Domänenadministrator anmelden. Führen Sie als Nächstes ntdsutil über die Eingabeaufforderung aus, um repadmin zu starten. Zuletzt bearbeitet: 2025-01-22 17:01

Selenium WebDriver ist ein Browser-Automatisierungs-Framework, das Befehle akzeptiert und an einen Browser sendet. Es wird durch einen browserspezifischen Treiber implementiert. Es steuert den Browser, indem es direkt mit ihm kommuniziert. Selenium WebDriver unterstützt Java, C#, PHP, Python, Perl, Ruby. Zuletzt bearbeitet: 2025-01-22 17:01

Mikrofondateien sind im Grunde verschiedene Dateien in Ihrem Android-System, die Daten anhäufen und Ihren Telefonspeicher abdecken. Diese können Systemdateidaten sowie Daten aus den auf Ihrem Telefon installierten Anwendungen enthalten. Wenn Sie einen löschen. misc-Datei, die Systemdaten enthält, könnten Sie in Schwierigkeiten geraten. Zuletzt bearbeitet: 2025-01-22 17:01

So erstellen Sie eine VBA-Benutzerform Öffnen Sie den Visual Basic-Editor (Alt + F11 von Excel) Gehen Sie zum Projektfenster, das normalerweise auf der linken Seite ist (wählen Sie Ansicht->Projekt-Explorer, wenn es nicht sichtbar ist) Klicken Sie mit der rechten Maustaste auf die Arbeitsmappe, die Sie möchten verwenden. Wählen Sie Einfügen und dann UserForm (siehe Screenshot unten). Zuletzt bearbeitet: 2025-01-22 17:01

Einige der Top-Geräte auf der Liste sind: Huawei P30 Pro. Dies ist Huaweis neuestes Plus-Size-Handy mit einem großen Akku und seiner beeindruckenden Quad-Linsen-Kamera. Moto G7-Power. Das G7 Power verfügt über eine stattliche Akkukapazität von 5.000 mAh. Samsung Galaxy S10 Plus. iPhone X. Zuletzt bearbeitet: 2025-06-01 05:06

Die Freiwilligen Schutzprogramme (VPP) fördern eine effektive arbeitsplatzbezogene Sicherheit und Gesundheit. Im VPP bauen Management, Arbeitnehmer und OSHA kooperative Beziehungen an Arbeitsplätzen auf, die ein umfassendes Sicherheits- und Gesundheitsmanagementsystem implementiert haben. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie kein Upgrade von einer bestehenden Windows-Installation durchführen möchten, können Sie die offiziellen Windows 10-Installationsmedien kostenlos von Microsoft herunterladen und eine Neuinstallation durchführen. Besuchen Sie dazu die Microsoft-Seite "Windows 10 herunterladen", klicken Sie auf "ToolNow herunterladen" und führen Sie die heruntergeladene Datei aus. Zuletzt bearbeitet: 2025-01-22 17:01

Die Bedrohungssuche bietet viele Vorteile, darunter: Reduzierung von Sicherheitsverletzungen und Sicherheitsverletzungsversuchen; Eine kleinere Angriffsfläche mit weniger Angriffsvektoren; Erhöhung der Geschwindigkeit und Genauigkeit einer Antwort; und. Messbare Verbesserungen der Sicherheit Ihrer Umgebung. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie wie folgt vor, um Kopien einer vorhandenen Wand hinzuzufügen, die in einem von Ihnen angegebenen Abstand von einer Komponente der Wand versetzt sind. Mit diesem Versatzbefehl können Sie Wände kopieren, indem Sie sie in einem klaren Abstand von der Fläche oder Mitte einer bestimmten Wandkomponente, wie z. B. dem Ständer oder der Wandoberfläche, verschieben. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Woher weißt du dann, ob eine Lampe läuft? So überprüfen Sie den Betriebsstatus des LAMP-Stacks Für Ubuntu: # Service Apache2-Status. Für CentOS: # /etc/init.d/httpd-Status. Für Ubuntu: # Dienst Apache2 Neustart. Für CentOS:. Zuletzt bearbeitet: 2025-01-22 17:01