YouTube-Passwort ändern. Du meldest dich mit deinem Google-Konto bei YouTube an, sodass dein YouTube-Passwort mit deinem Google-Konto-Passwort identisch ist. Um dein YouTube-Passwort zu ändern, befolge die Anweisungen zum Ändern des Passworts für dein Google-Konto. Zuletzt bearbeitet: 2025-01-22 17:01

SEQUENCE ist der von der Hibernate-Dokumentation empfohlene Generierungstyp. Die generierten Werte sind pro Sequenz eindeutig. Wenn Sie keinen Sequenznamen angeben, verwendet Hibernate dieselbe hibernate_sequence für verschiedene Typen wieder. Zuletzt bearbeitet: 2025-01-22 17:01

Es ist einfach. Öffnen Sie eine Google Docs-Datei oder erstellen Sie eine neue. Geben Sie eine Liste mit Elementen ein. Drücken Sie nach jedem Element die EINGABETASTE. Wählen Sie die Liste aus. Klicken Sie auf Aufzählungsliste. Lassen Sie die Liste ausgewählt. Wählen Sie im Menü Format die Option Aufzählungszeichen und Nummerierung aus. Klicken Sie auf Listenoptionen. Klicken Sie auf Weitere Aufzählungszeichen. Klicken Sie auf ein Symbol, um es als Aufzählungszeichen hinzuzufügen. Klicken Sie auf Schließen (X). Zuletzt bearbeitet: 2025-01-22 17:01

Schritte, die Sie unternehmen werden: Laden Sie Ihre von InstaVR erstellte App auf Ihr Samsung-Telefon herunter. Schließen Sie Ihren Chromecast-Dongle an den Fernseher an, auf den Sie streamen möchten. Wähle in der heruntergeladenen mobilen Oculus-App die Cast-Schaltfläche mit deinem benannten Fernseher als ausgewähltem Ziel. Zuletzt bearbeitet: 2025-01-22 17:01

Beste Einstellungen für Schnee: Die Erhöhung der Belichtung ist ein guter Weg, um gräuliche Ergebnisse in Ihren Bildern zu vermeiden. Schnee + Sonnenlicht: ISO 64 (oder so niedrig, wie es Ihre Kamera zulässt), Belichtung +1, Verschlusszeit 1/40 Sek. bis 1/2000 Sek. (je nachdem, ob Sie fließendes Wasser verwischen oder superschnell halten möchten). Zuletzt bearbeitet: 2025-01-22 17:01

Konvexe Linse. Zuletzt bearbeitet: 2025-01-22 17:01

Kostenloser Online-Speicher mit sofortigem Zugriff Google Drive: 15 GB kostenlos. Box: 10 GB frei. OneDrive: 5 GB kostenlos (1 TB für Studenten) Amazon Drive: 5 GB (+ unltd Fotos mit Prime) iCloud: 5 GB kostenlos. Dropbox: 2 GB kostenlos (bis zu 18 GB mit Empfehlungen) BT Cloud: 10 GB bis 1.000 GB "kostenlos" mit BT b'band. Zuletzt bearbeitet: 2025-01-22 17:01

Um zu verhindern, dass Ihr iPad oder iPod touch jedes Mal klingelt, wenn Ihr iPhone klingelt, gehen Sie zu Einstellungen -> FaceTime und deaktivieren Sie "iPhone Cellular Calls". Das ist es. Zuletzt bearbeitet: 2025-06-01 05:06

Vorgehensweise Um eindeutige Einschränkungen explizit zu löschen, verwenden Sie die DROP UNIQUE-Klausel der ALTER TABLE-Anweisung. Um Primärschlüsseleinschränkungen zu löschen, verwenden Sie die DROP PRIMARY KEY-Klausel der ALTER TABLE-Anweisung. Um (Tabellen-)Prüfeinschränkungen zu löschen, verwenden Sie die DROP CHECK-Klausel der ALTER TABLE-Anweisung. Zuletzt bearbeitet: 2025-01-22 17:01

Amazon Elasticsearch Service (Amazon ES) ist ein verwalteter Service, der die Bereitstellung, den Betrieb und die Skalierung von Elasticsearch-Clustern in der AWS Cloud vereinfacht. Elasticsearch ist eine beliebte Open-Source-Such- und Analysemaschine für Anwendungsfälle wie Protokollanalysen, Echtzeit-Anwendungsüberwachung und Clickstream-Analyse. Zuletzt bearbeitet: 2025-01-22 17:01

Schritt 1: Rolle entfernen. Öffnen Sie den Failovercluster-Manager und entfernen Sie die Rolle der virtuellen Maschine für die VM, die Sie verschieben möchten. Schritt 2: Hyper-V-Manager verschieben. Schritt 3: Wählen Sie die Art der Verschiebung. Schritt 4: Zielservername. Schritt 5: Was zu bewegen. Schritt 6: Ordner auswählen und verschieben. Schritt 7: Netzwerkprüfung. Schritt 8: Fertigstellen. Zuletzt bearbeitet: 2025-01-22 17:01

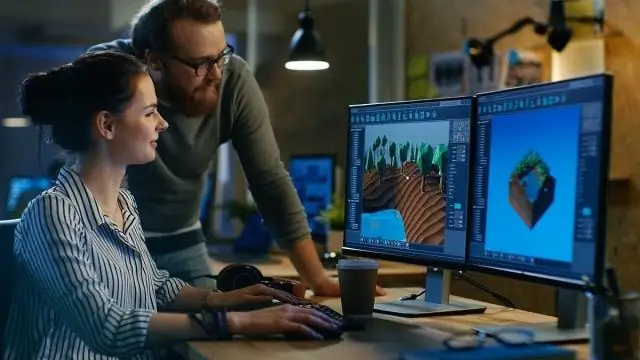

WIE FUNKTIONIERT ES? Motion Capture überträgt die Bewegung eines Schauspielers auf eine digitale Figur. Optische Systeme arbeiten, indem sie Positionsmarkierungen oder Merkmale in 3D verfolgen und die Daten zu einer Annäherung an die Bewegung des Schauspielers zusammensetzen. Zuletzt bearbeitet: 2025-01-22 17:01

An goto ist nichts auszusetzen, wenn es richtig verwendet wird. Der Grund, warum es 'tabu' ist, liegt darin, dass in den frühen Tagen von C Programmierer (die oft mit Assemblerhintergrund kamen) goto benutzten, um unglaublich schwer verständlichen Code zu erstellen. Die meiste Zeit kannst du ohne Goto leben und es geht dir gut. Zuletzt bearbeitet: 2025-01-22 17:01

Es wird 90 Tage lang jeden Tag ein Backup erstellen, bevor die älteste Datei „abfällt“. Wenn Sie ein Backup wiederherstellen müssen, können Sie bis zu 90 Tage zurückgehen, um nach einer nicht beschädigten Datei zu suchen. Zuletzt bearbeitet: 2025-01-22 17:01

Stellen Sie sicher, dass keine der Fernbedienungstasten eingeklemmt ist. Die Fernbedienung funktioniert aufgrund von schlechtem Kontakt der Batterie oder statischer Elektrizität möglicherweise vorübergehend nicht. Entfernen Sie die Batterien aus der Fernbedienung (ca. 1 Minute lang). Zuletzt bearbeitet: 2025-01-22 17:01

Um die Größe eines Diagramms zu ändern, führen Sie einen der folgenden Schritte aus: Um die Größe manuell zu ändern, klicken Sie auf das Diagramm und ziehen Sie dann die Ziehpunkte auf die gewünschte Größe. Um bestimmte Höhen- und Breitenmaße zu verwenden, geben Sie auf der Registerkarte Format in der Gruppe Größe die Größe in das Feld Höhe und Breite ein. Zuletzt bearbeitet: 2025-01-22 17:01

Mit einer brandneuen SSD und RAM mit hoher Kapazität läuft Ihr alternder Mac wie neu – nein, machen Sie das besser als neu – in kürzester Zeit. iFixit hat sorgfältig SSD- und RAM-Upgrade-Kits für jeden aufrüstbaren Apple iMac, Mac Mini und Mac-Laptop seit 2006 zusammengestellt. Zuletzt bearbeitet: 2025-06-01 05:06

Die nationalen Durchschnittskosten für die Installation von Hurrikan-Rollläden betragen 3.447 US-Dollar oder zwischen 1.800 US-Dollar und 5.150 US-Dollar. Dieser Preis beinhaltet die Kosten für die Fensterläden und die professionellen Installationspreise. Zuletzt bearbeitet: 2025-01-22 17:01

Die EC2-Nutzung wird entweder stunden- oder sekundengenau berechnet, je nachdem, welches AMI Sie ausführen. Wenn Ihre Instanz stundenweise abgerechnet wird, wird Ihnen bei jedem Start einer neuen Instanz mindestens eine Stunde in Rechnung gestellt, d. h., wenn sie in den Ausführungsstatus wechselt. Zuletzt bearbeitet: 2025-01-22 17:01

7 Best Practices für die Datenbanksicherheit Stellen Sie die physische Datenbanksicherheit sicher. Verwenden Sie Webanwendungs- und Datenbank-Firewalls. Härten Sie Ihre Datenbank so weit wie möglich. Verschlüsseln Sie Ihre Daten. Minimieren Sie den Wert von Datenbanken. Verwalten Sie den Datenbankzugriff streng. Überwachen und überwachen Sie die Datenbankaktivität. Zuletzt bearbeitet: 2025-06-01 05:06

Ein Convolutional Neural Network (ConvNet/CNN) ist ein Deep-Learning-Algorithmus, der ein Eingabebild aufnehmen, verschiedenen Aspekten/Objekten im Bild Bedeutung (erlernbare Gewichte und Verzerrungen) zuweisen und diese voneinander unterscheiden kann. Zuletzt bearbeitet: 2025-01-22 17:01

Dies wird von Storybook während des automatischen Setups installiert (Storybook 5.3 oder neuer). Schritt 1: Abhängigkeiten hinzufügen. @storybook/reagieren hinzufügen. Schritt 2: Fügen Sie ein npm-Skript hinzu. Fügen Sie dann das folgende NPM-Skript zu Ihrer package.json hinzu, um das Storybook später in diesem Handbuch zu starten: Schritt 3: Erstellen Sie die Hauptdatei. Schritt 4: Schreiben Sie Ihre Geschichten. Zuletzt bearbeitet: 2025-01-22 17:01

Nullfehler ist definiert als der Zustand, in dem das Messgerät einen Messwert registriert, obwohl kein Messwert vorhanden sein sollte. Bei Nonius-Messschiebern tritt dies auf, wenn eine Null auf der Hauptskala nicht mit einer Null auf der Nonius-Skala übereinstimmt. Zuletzt bearbeitet: 2025-01-22 17:01

Webstandards sind diese Anleitung. Diese Standards tragen dazu bei, dass jeder Zugang zu den von uns bereitgestellten Informationen hat, und machen die Webentwicklung schneller und angenehmer. Die Einhaltung von Standards erleichtert Menschen mit besonderen Bedürfnissen die Nutzung des Webs. Zuletzt bearbeitet: 2025-01-22 17:01

Trigger: Der Trigger kann automatisch bei einer bestimmten Aktion in einer Tabelle ausgeführt werden, z. B. aktualisieren, löschen oder aktualisieren. Gespeicherte Prozedur: Gespeicherte Prozeduren können nicht von einer Funktion aufgerufen werden, da Funktionen von einer select-Anweisung aufgerufen werden können und gespeicherte Prozeduren nicht von. Zuletzt bearbeitet: 2025-01-22 17:01

Netzwerkverwaltungstools CPU-Leistungsmonitor. CPU-Speicher-Festplatten-Monitor. Ethernet-Überwachung. URL-Überwachung. LAN-Überwachung. VPN-Monitor. Erkennung von Netzwerkgeräten. IPMI-Überwachung. Zuletzt bearbeitet: 2025-06-01 05:06

Jawohl. Webseite. json.org. JavaScript Object Notation (JSON, ausgesprochen /ˈd?e?s?n/; auch /ˈd?e?ˌs?n/) ist ein offenes Standarddateiformat und Datenaustauschformat, das menschenlesbaren Text zum Speichern und Übertragen verwendet Datenobjekte bestehend aus Attribut-Wert-Paaren und Array-Datentypen (oder jedem anderen serialisierbaren Wert). Zuletzt bearbeitet: 2025-01-22 17:01

Die Technical Integration Architecture repräsentiert die Unternehmensbauordnungen für alle Integrationsprojekte. Die Architektur enthält Anleitungen und Designbeschränkungen für die Entwicklung von Anwendungen. Zuletzt bearbeitet: 2025-01-22 17:01

Bei der klassenweisen Adressierung wird der gesamte IP-Adressenraum (0.0.0.0 bis 255.255.255.255) in "Klassen" oder spezielle Bereiche zusammenhängender IP-Adressen unterteilt (keine Adressen fehlen zwischen der ersten und letzten Adresse im Bereich). Zuletzt bearbeitet: 2025-01-22 17:01

Um Ihre entfernten Branches anzuzeigen, übergeben Sie einfach das Flag -r an den Befehl git branch. Sie können entfernte Branches mit den üblichen Befehlen git checkout und git log überprüfen. Wenn Sie die Änderungen genehmigen, die ein Remote-Branch enthält, können Sie ihn mit einem normalen Git-Merge in einen lokalen Branch zusammenführen. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie zur Systemsteuerung und dann zu Programmen und Funktionen. Suchen Sie die installierten Adobe CC-Anwendungen, wählen Sie jede aus und wählen Sie Deinstallieren. Sobald die Deinstallation abgeschlossen ist, sollten AdobeCC Apps vollständig entfernt werden, und Sie können diesem Link folgen, um die neueste Adobe CC-Software auf einem Windows-PC zu installieren. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO In ähnlicher Weise kann man sich fragen, wie ich in Selen zu einem neuen Tab gehe? Normalerweise verwenden wir STRG + t-Tasten zum Öffnen neue Registerkarte Im Browser. Wir können dasselbe tun In Webtreiber Softwaretest zum Öffnen Neuer Tab Im Selen-Webtreiber , Die unten angegebene Syntax wird geöffnet neue Registerkarte In Ihrer Treiber-Browser-Instanz.. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Prisma ist ein Polyeder mit zwei parallelen Flächen, die als Basen bezeichnet werden. Die anderen Flächen sind immer Parallelogramme. Das Prisma wird nach der Form seiner Basis benannt. Hier sind einige Arten von Prismen. Bewegen Sie die Maus über jeden einzelnen, um mehr zu erfahren. Zuletzt bearbeitet: 2025-01-22 17:01

Mit Vollzugriff können Sie Dateien im Ordner lesen, schreiben, ändern und ausführen, Attribute und Berechtigungen ändern und den Besitz des Ordners oder der darin enthaltenen Dateien übernehmen. Mit Modify können Sie Dateien im Ordner lesen, schreiben, ändern und ausführen sowie Attribute des Ordners oder der Dateien darin ändern. Zuletzt bearbeitet: 2025-01-22 17:01

So migrieren Sie Exchange 2010-Postfächer zu Office 365 Schritt 1: Konfigurieren Sie Outlook Anywhere auf dem Exchange-Server. Schritt 2: Stellen Sie eine vertrauenswürdige Zertifizierung sicher. Schritt 3: Überprüfen Sie die Verbindung zur Exchange-Organisation mit Outlook Anywhere. Schritt 4: Berechtigungen festlegen. Schritt 5: Erforderliche Berechtigungen. Schritt 6: Deaktivieren von Unified Messaging (UM) Schritt 7: Erstellen von Sicherheitsgruppen. Zuletzt bearbeitet: 2025-01-22 17:01

Transpilieren von TypeScript in JavaScript Schritt 1: Erstellen Sie eine einfache TS-Datei. Öffnen Sie VS Code in einem leeren Ordner und erstellen Sie eine helloworld. Schritt 2: Führen Sie den TypeScript-Build aus. Führen Sie die Build-Aufgabe ausführen (Strg+Umschalt+B) aus dem globalen Terminal-Menü aus. Schritt 3: Machen Sie TypeScript Build zum Standard. Schritt 4: Build-Probleme prüfen. Zuletzt bearbeitet: 2025-01-22 17:01

Der Parameter forks steuert, wie viele Hosts von Ansible parallel konfiguriert werden. Wenn Sie Ansible für Rolling-Updates verwenden und beispielsweise 2000 Systeme haben, sich aber entschieden haben, dass Sie nur 100 Maschinen gleichzeitig aktualisieren möchten, setzen Sie 'serial' in Ansible auf 100, und Sie benötigen auch nur 100 Forks. Zuletzt bearbeitet: 2025-06-01 05:06

Es wurde während einer seiner Fruchtdiäten benannt, wie WalterIsaacsons neue Biographie von Jobs enthüllt. Bei der Namensgebung von Apple sagte er, er sei "auf einer meiner Obst-Diäten". Er sagte, er sei gerade von einer Apfelfarm zurückgekommen und fand, dass der Name "lustig, temperamentvoll und nicht einschüchternd" klang. Zuletzt bearbeitet: 2025-06-01 05:06

Android Gehen Sie auf dem Gerät zu Globale Einstellungen > Sicherheit > Geräteadministratoren. Deaktivieren Sie die Berechtigungen für Prey. Deinstalliere Prey wie jede andere App. Zuletzt bearbeitet: 2025-01-22 17:01

Im Grunde ist Twistlock ein regelbasiertes Zugriffskontrollrichtliniensystem für Docker- und Kubernetes-Container. Twistlock bietet dieselben Richtlinienverwaltungsregeln wie die von Kubernetes, wobei ein Benutzer Verwaltungsrichtlinien ändern, aber nicht löschen kann. Twistlock übernimmt auch das Scannen von Bildern. Zuletzt bearbeitet: 2025-01-22 17:01