The Inbetweeners Originalsprache(n) Englisch Anzahl der Serien 3 Anzahl der Episoden 18 (Liste der Episoden) Produktion. Zuletzt bearbeitet: 2025-01-22 17:01

Autonomes Data Warehouse. Oracle Autonomous Data Warehouse bietet eine benutzerfreundliche, vollständig autonome Datenbank, die elastisch skaliert, eine schnelle Abfrageleistung bietet und keine Datenbankverwaltung erfordert. Ein vollständig dedizierter Rechen-, Speicher-, Netzwerk- und Datenbankdienst für nur einen einzigen Mandanten. Zuletzt bearbeitet: 2025-06-01 05:06

Die meisten Flachbildfernseher haben heutzutage glänzende Bildschirme, die wie ein Spiegel für jede Lichtquelle in einem Raum (von Fenstern bis zu Lampen) wirken. Dies liegt daran, dass ein mattes LCD-Display diese Lichtenergie über den gesamten Bildschirm verteilt, anstatt das Licht direkt auf Sie zurückzuwerfen. Zuletzt bearbeitet: 2025-06-01 05:06

VIDEO Welche Datenbank nutzt dabei SAP HANA? Relationales Datenbank Management System Anschließend stellt sich die Frage, wie melde ich mich bei der HANA-Datenbank an? Schritt 1 − Klicken Sie mit der rechten Maustaste auf den Navigatorbereich und klicken Sie auf System hinzufügen.. Zuletzt bearbeitet: 2025-01-22 17:01

Der ILY ist ein häufiges Zeichen in der Gehörlosenkultur und bedeutet "Ich liebe dich" (informell). Zuletzt bearbeitet: 2025-01-22 17:01

Metro PCS ist ein Prepaid-Mobilfunkanbieter, der Teile von Nordamerika abdeckt. Sie können Ihre vorhandene Nummer an Metro PCS übertragen, indem Sie ein Verfahren verwenden, das als lokale Nummernübertragbarkeit bezeichnet wird. In den meisten Fällen dauert die Portierung nur wenige Stunden, bei der Portierung von Festnetznummern kann es jedoch länger dauern. Zuletzt bearbeitet: 2025-01-22 17:01

Die kurze Antwort ist 'Nein'. Mobilfunkanbieter aktivieren aus Sicherheits- und Datenschutzgründen nicht dieselbe Nummer auf zwei verschiedenen Telefonen; Was würde zum Beispiel passieren, wenn die zweite Person ihr Telefon verlor und jedes Telefongespräch von einem Fremden gehört würde?. Zuletzt bearbeitet: 2025-01-22 17:01

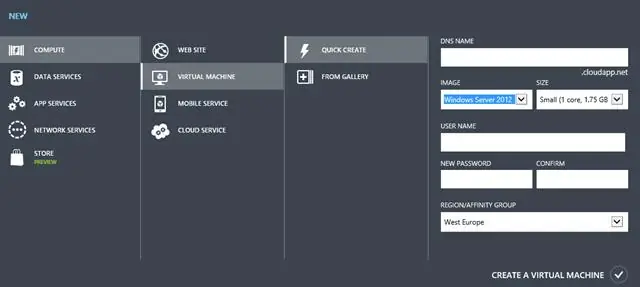

Anzeigen der Leistung direkt von einer Azure-VM aus Wählen Sie im Azure-Portal Virtuelle Computer aus. Wählen Sie aus der Liste eine VM aus und wählen Sie im Abschnitt Überwachung Insights (Vorschau). Wählen Sie die Registerkarte Leistung. Zuletzt bearbeitet: 2025-01-22 17:01

Schnellformatierung Wählen Sie eine oder mehrere Zellen in einem Bereichs-, Tabellen- oder PivotTable-Bericht aus. Klicken Sie auf der Registerkarte Start in der Gruppe Stil auf den kleinen Pfeil für Bedingte Formatierung, und klicken Sie dann auf Zellen hervorhebenRegeln, und wählen Sie Werte duplizieren aus. Geben Sie die Werte ein, die Sie verwenden möchten, und wählen Sie dann ein Format. Zuletzt bearbeitet: 2025-01-22 17:01

Flowcoat ist eine Variation von Gelcoat und wird verwendet, um ein Formteil in freier Luft zu überziehen (wird wie Farbe verwendet). Der Mischung wird Wachs-in-Styrol zugesetzt, das an die Oberfläche wandert, so dass Luft ausgeschlossen wird und eine vollständige Aushärtung ermöglicht wird. Es ist notwendig, das Wachs zwischen den Schichten abzuwaschen oder wenn Sie es übermalen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

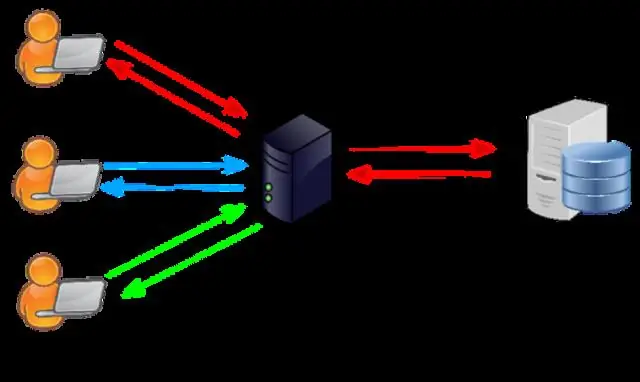

In der Informatik ist eine Sperre oder ein Mutex (von gegenseitigem Ausschluss) ein Synchronisationsmechanismus zum Erzwingen von Zugriffsbeschränkungen auf eine Ressource in einer Umgebung, in der es viele Ausführungsthreads gibt. Eine Sperre dient dazu, eine Richtlinie zur Kontrolle der Parallelität zum gegenseitigen Ausschluss zu erzwingen. Zuletzt bearbeitet: 2025-01-22 17:01

Verbinden einer GoDaddy-Domain mit Ihrer Squarespace-Site. Wenn Sie eine Domain von GoDaddy gekauft haben und diese bei GoDaddy registriert lassen möchten, können Sie sie mit Ihrer Website verbinden, indem Sie dieser Anleitung folgen. Ihre Domain könnte sich für ein kostenloses Jahr Hosting qualifizieren.Squarespace kann Ihnen bei Problemen mit Ihrer Domain direkt helfen. Zuletzt bearbeitet: 2025-01-22 17:01

CPVC-Rohrfittings werden mit einem Klebstoff auf Lösungsmittelbasis auf das CPVC geklebt, um die Rohre mit den Fittings zu verbinden. Der Kleber auf Lösungsmittelbasis macht den PEX-Schlauch weich und die Verbindung hält nicht. Steckfittings sind jedoch mit fast allen Arten von Sanitärrohren kompatibel, einschließlich PEX und CPVC. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie Ihren Computer ausschalten, werden die im RAM gespeicherten Daten gelöscht. ROM ist eine Art nichtflüchtiger Speicher. Daten im ROM werden dauerhaft geschrieben und werden nicht gelöscht, wenn Sie Ihren Computer ausschalten. Zuletzt bearbeitet: 2025-01-22 17:01

Melden Sie sich bei der ECS-Konsole an, wählen Sie den Cluster aus, auf dem Ihr Dienst ausgeführt wird, wählen Sie Dienste aus, und wählen Sie den Dienst aus. Wählen Sie auf der Serviceseite Auto Scaling, Update. Stellen Sie sicher, dass die Anzahl der Aufgaben auf 2 eingestellt ist. Dies ist die Standardanzahl von Aufgaben, die Ihr Dienst ausführen wird. Zuletzt bearbeitet: 2025-01-22 17:01

Hier in diesem Beitrag werde ich die beliebtesten Testautomatisierungs-Frameworks erklären. Lineares Scripting-Framework. Modulares Test-Framework. Datengetriebenes Test-Framework. Keyword Driven Testing Framework> Hybrid Testing Framework. Verhaltensgesteuertes Entwicklungs-Framework. Zuletzt bearbeitet: 2025-01-22 17:01

So viele PS4-Benutzer entscheiden sich für eine externe 4-TB-Festplatte, um die Speicherkapazität ihrer Konsole zu erweitern. Mit dieser angegebenen Kapazität können Sie bis zu 100 Spiele installieren, ohne dass der Speicherplatz knapp wird. Zuletzt bearbeitet: 2025-01-22 17:01

So löschen Sie Seiten aus PDF: Öffnen Sie das PDF in Acrobat. Wählen Sie im rechten Fensterbereich das Werkzeug „Seiten organisieren“. Wählen Sie eine Seitenminiatur aus, die Sie löschen möchten, und klicken Sie auf das Symbol Löschen, um die Seite zu löschen. Ein Bestätigungsdialogfeld wird angezeigt. PDF speichern. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Cyber-Effekt bezieht sich laut Sicherheitsexperten normalerweise auf einen Hack, eine Störung oder eine andere Auswirkung auf das Netzwerk eines Gegners. Zuletzt bearbeitet: 2025-01-22 17:01

Die am häufigsten verwendeten Angriffsports waren Microsoft-DS (Port 445), die bei 29 Prozent der Angriffe verwendet wurden; Telnet (Port 23), bei 7,2 Prozent der Angriffe; Microsoft Terminal Services (Port 3389), bei 5,7 Prozent der Angriffe; und Microsoft SQL Server (Port 1433), verwendet bei 5,3 Prozent der Angriffe. Zuletzt bearbeitet: 2025-01-22 17:01

Systemanalyse Dies beinhaltet das Studium der Geschäftsprozesse, das Sammeln von Betriebsdaten, das Verstehen des Informationsflusses, das Auffinden von Engpässen und die Entwicklung von Lösungen zur Überwindung der Schwächen des Systems, um die organisatorischen Ziele zu erreichen. Zuletzt bearbeitet: 2025-01-22 17:01

Wechseln zur Vollbild- oder normalen Bildschirmansicht in Excel Um zur Vollbildansicht zu wechseln, klicken Sie auf der Registerkarte Ansicht in der Gruppe Arbeitsmappenansichten auf Vollbild. Um zur normalen Bildschirmansicht zurückzukehren, klicken Sie mit der rechten Maustaste auf eine beliebige Stelle im Arbeitsblatt und klicken Sie dann auf Vollbild schließen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Methode parseDouble() von Java Doubleclass ist eine in Java integrierte Methode, die ein newdouble zurückgibt, das mit dem durch den angegebenen String repräsentierten Wert initialisiert wird, wie es die Methode valueOf der Klasse Double.Return tut: Sie gibt einen Double-Wert zurück, der durch das String-Argument repräsentiert wird. Zuletzt bearbeitet: 2025-01-22 17:01

Fotos von einem Windows- oder macOS-System sichern Rufen Sie die Google-Seite für die App „Backup andSync“auf. Klicken Sie auf „Erste Schritte“und melden Sie sich bei Ihrem Google-Konto an. Wählen Sie aus, ob Sie nur Fotos und Videos oder auch andere Dateien sichern möchten. An dieser Stelle können Sie auswählen, aus welchen Ordnern Sie Ihre Fotos speichern möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Diese schöne, aber robuste Pflanze gedeiht am besten in voller Sonne und gedeiht gut in Gebieten mit heißer, reflektierter Hitze. Pflanzen Sie nicht in schattigen Bereichen, da dies dazu führt, dass sie langbeinig werden. Kugelmalve säen selbst, und die Sämlinge können auf Wunsch im Herbst bewegt und verpflanzt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Ändern Sie den TTL-Wert für Ihre DNS-Einträge Befolgen Sie die Anweisungen, um auf den DNS-Manager zuzugreifen. Klicken Sie auf Bearbeiten. Klicken Sie in der Spalte TTL auf den Wert, den Sie ändern möchten. Wählen Sie den neuen Wert aus, den Sie verwenden möchten. Klicken Sie auf Zonendatei speichern. Zuletzt bearbeitet: 2025-01-22 17:01

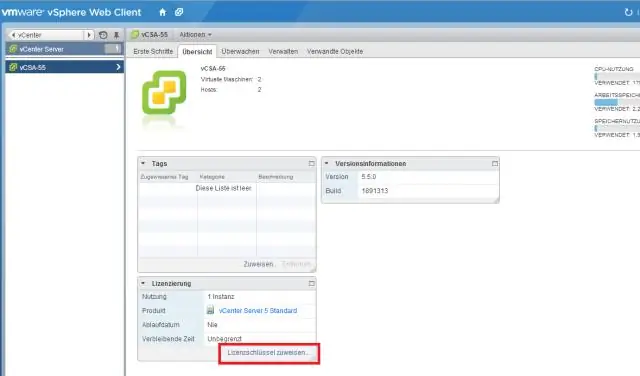

VMware ESXi hat eine kostenlose und eine kostenpflichtige Version. Die kostenlose Version ist irgendwie eingeschränkt, erlaubt eine begrenzte Skalierung und kann nicht über einen zentralen Managementserver – vCenter – verwaltet werden. Der kostenlose ESXi (auch VMware ESXi Hypervisor genannt) kann jedoch eine Verbindung zu einem Remote-Speicher herstellen, auf dem VMs erstellt, gespeichert und ausgeführt werden können. Zuletzt bearbeitet: 2025-06-01 05:06

Druckbehandeltes Holz ist resistent gegen Termiten, aber achten Sie darauf, dass kein Kontakt mit Erde besteht. Druckbehandeltes Holz ist Holz, bei dem ein chemisches Konservierungsmittel in die Poren eingepresst wurde, um eine Barriere zu bilden, die Fäulnis und holzfressenden Insekten wie Termiten und Tischlerameisen widersteht. Zuletzt bearbeitet: 2025-01-22 17:01

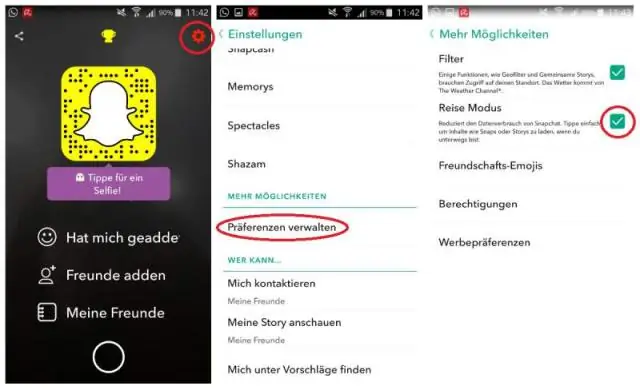

Anfang dieser Woche hat Snapchat seine mobilen Apps mit einigen neuen Funktionen aktualisiert, von denen das Unternehmen Travel Mode nennt. Wenn diese neue Funktion aktiviert ist, verhindert sie, dass Inhalte von Dingen wie Stories automatisch im Hintergrund geladen werden, wenn Ihr Smartphone eine Mobilfunkverbindung hat. Zuletzt bearbeitet: 2025-01-22 17:01

PAM-Dienste Das PAM-Dienstmodul ist eine Bibliothek, die Anwendungen wie Login oder FTP Authentifizierung und andere Sicherheitsdienste bereitstellt. Es gibt vier Arten von PAM-Diensten: Authentifizierungsdienstmodule. Kontoverwaltungsmodule. Zuletzt bearbeitet: 2025-06-01 05:06

Theoretisch führen Sie ein Kabel von Ihrem Router zu einer Steckdose und schließen einen anderen Adapter an einer anderen Stelle in Ihrem Haus an, um auch dort eine kabelgebundene oder drahtlose Verbindung herzustellen. Dies funktioniert natürlich am besten für das Kellerszenario, kann aber auch für den Hinterhof nützlich sein wenn eine Steckdose in der Nähe der Tür oder des Fensters ist. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie die gesamten Dateien löschen möchten. Sie können dasselbe tun, indem Sie git rm -r verwenden. Führen Sie ein git add -A oben in der Arbeitskopie aus, sehen Sie sich den git status und/oder git diff --cached an, um zu überprüfen, was Sie tun werden, und übergeben Sie dann das Ergebnis. Zuletzt bearbeitet: 2025-01-22 17:01

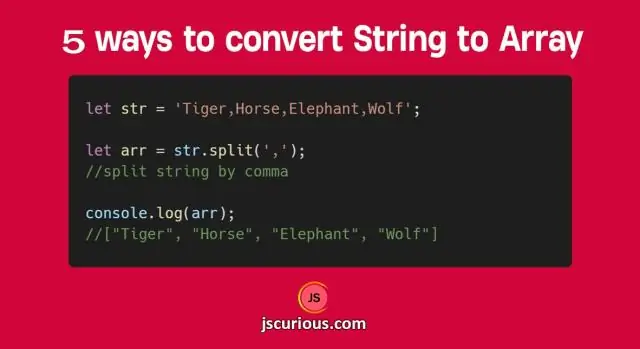

Das Java-String-Array wird verwendet, um eine feste Anzahl von Strings zu speichern. Das Java-String-Array ist im Grunde ein Array von Objekten. Es gibt zwei Möglichkeiten, ein String-Array zu deklarieren – Deklaration ohne Größe und Deklaration mit Größe. Es gibt zwei Möglichkeiten, ein String-Array zu initialisieren – zum Zeitpunkt der Deklaration, Werte nach der Deklaration auffüllen. Zuletzt bearbeitet: 2025-06-01 05:06

Der erste Grund, warum Athena Medusa anstelle von Poseidon bestrafte, ist: Sie konnte Poseidon nicht bestrafen. Schließlich war Poseidon der Hauptgott des Meeres. Nur Zeus konnte Poseidon für seine Tat bestrafen. Athena, die Göttin des Krieges, konnte nicht. Zuletzt bearbeitet: 2025-01-22 17:01

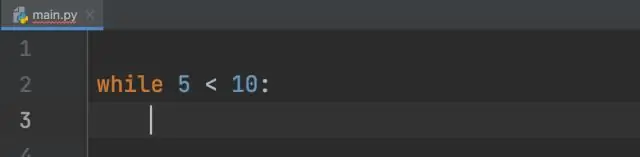

Ein letzter Hinweis zur Verschachtelung von Schleifen ist, dass Sie jede Art von Schleife in jede andere Art von Schleife einfügen können. Zum Beispiel kann eine for-Schleife in einer while-Schleife stehen oder umgekehrt. Zuletzt bearbeitet: 2025-01-22 17:01

K-Means Clustering Wählen Sie zufällig k Punkte als Clusterzentren aus. Weisen Sie Objekte gemäß der euklidischen Distanzfunktion ihrem nächsten Clusterzentrum zu. Berechnen Sie den Schwerpunkt oder den Mittelwert aller Objekte in jedem Cluster. Wiederholen Sie die Schritte 2, 3 und 4, bis jedem Cluster in aufeinanderfolgenden Runden die gleichen Punkte zugewiesen werden. Zuletzt bearbeitet: 2025-01-22 17:01

Fragen im Vorstellungsgespräch für Netzwerkadministratoren Wie bleiben Sie mit Ihrem technischen Fachwissen und Ihren Fähigkeiten auf dem Laufenden? Gehören Sie zu einer Online-Benutzergruppe? Beschreiben Sie Ihre größte technische Widrigkeit und wie Sie damit umgegangen sind. Welche Erfahrungen haben Sie mit Konfigurationsmanagement gemacht? Wie ist Ihr Heimnetzwerk eingerichtet? Wie archivieren Sie Ihr Netzwerk?. Zuletzt bearbeitet: 2025-01-22 17:01

Entfernen Sie die Oberseite der Spleißbox. Führen Sie die einzelnen Leiter von jedem Ende des Kabels in die Stanzschlitze in der Dose ein. Passen Sie die Farbe des Leiters an die auf der Verpackung aufgedruckte Farbskala an. Drücken Sie die einzelnen Drähte mit einem 110er Stanzwerkzeug in Position. Zuletzt bearbeitet: 2025-01-22 17:01

IOPS entspricht tatsächlich der Warteschlangentiefe geteilt durch die Latenz, und IOPS selbst berücksichtigt nicht die Übertragungsgröße für eine einzelne Datenträgerübertragung. Sie können IOPS in MB/Sek. und MB/Sek. in Latenz übersetzen, solange Sie die Warteschlangentiefe und Übertragungsgröße kennen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Call-by-Reference-Methode zum Übergeben von Argumenten an eine Funktion kopiert die Adresse eines Arguments in den Formalparameter. Innerhalb der Funktion wird die Adresse verwendet, um auf das eigentliche Argument zuzugreifen, das im Aufruf verwendet wird. Dies bedeutet, dass sich die am Parameter vorgenommenen Änderungen auf das übergebene Argument auswirken. Zuletzt bearbeitet: 2025-01-22 17:01