Von 1985 an hat Case Quantum von einigen tausend Mitgliedern auf mehr als 100.000 gefördert.“1991 wurde Quantum in America Online umbenannt. 1993 führte AOL eigene E-Mail-Adressen, eine Windows-Version und Zugang zum restlichen Internet für seine Benutzer ein. Zuletzt bearbeitet: 2025-01-22 17:01

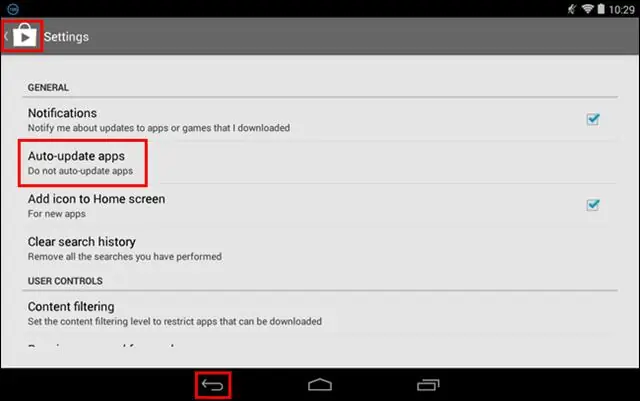

Streichen Sie vom oberen Bildschirmrand nach unten und tippen Sie auf Drahtlos und anschließend auf WLAN. Tippen Sie neben WLAN auf Aus und dann auf Ein. Starten Sie Ihr Gerät neu. Halten Sie die Ein-/Aus-Taste 40 Sekunden lang gedrückt oder bis das Gerät automatisch neu startet. Zuletzt bearbeitet: 2025-01-22 17:01

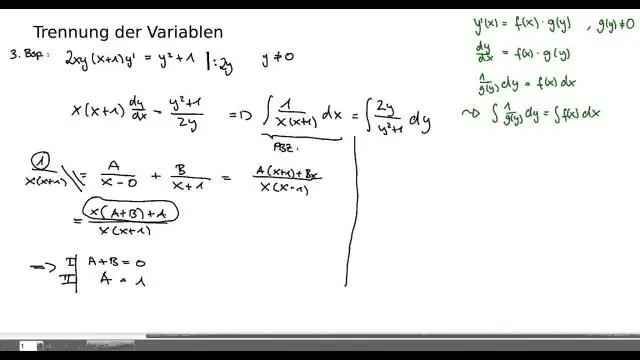

Häufige abhängige Variablen in der Strafjustiz sind Konzepte wie Kriminalität und Rückfall. Die unabhängige Variable (Prädiktor) ist die Variable, die die abhängige Variable verursacht, bestimmt oder zeitlich vorausgeht und wird normalerweise mit dem Buchstaben X bezeichnet. Zuletzt bearbeitet: 2025-01-22 17:01

So aktivieren Sie Kaspersky Internet Security 2016 mit einer Testlizenz: Klicken Sie im Fenster Aktivierung auf Testversion des Programms aktivieren. Um das Aktivierungsfenster zu finden, führen Sie Kaspersky InternetSecurity 2016 aus und klicken Sie unten rechts im Fenster auf Aktivierungscode eingeben. Zuletzt bearbeitet: 2025-01-22 17:01

Der Kindle Fire ist ein ähnliches Produkt wie das iPad, das 2011 von Amazon herausgebracht wurde. Mit dem Kindle Fire können Sie nicht nur Bücher herunterladen und lesen, sondern auch Musik hören, im Internet surfen oder Filme ansehen. Es gibt verschiedene Möglichkeiten, Bücher auf einen Kindle Fire herunterzuladen. Zuletzt bearbeitet: 2025-01-22 17:01

Gradle verwendet jedes JDK, das es auf Ihrem Weg findet. Alternativ können Sie die Umgebungsvariable JAVA_HOME so einstellen, dass sie auf das Installationsverzeichnis des gewünschten JDK zeigt. Sehen Sie sich die vollständigen Kompatibilitätshinweise für Java, Groovy, Kotlin und Android an. Zuletzt bearbeitet: 2025-01-22 17:01

Wie wir bereits einige Male gesehen haben, ändern Sie die Größe, wenn Sie auch die Alt- (Win) / Wahltaste (Mac) einschließen, von der Mitte aus: Um die Größe eines Bildes oder einer Auswahl zu ändern, halten Sie die Umschalttaste gedrückt und ziehen Sie dann eines von die Eckgriffe. Zuletzt bearbeitet: 2025-01-22 17:01

Deaktivieren von AutoFill in der GoogleToolbar Um die AutoFill-Funktion zu deaktivieren, klicken Sie auf das Schraubenschlüssel-Symbol und wählen Sie dann die Registerkarte "AutoFill". Deaktivieren Sie das Kontrollkästchen "AutoFill", um diese Funktion zu deaktivieren, und klicken Sie auf "Speichern". Zuletzt bearbeitet: 2025-01-22 17:01

So deaktivieren Sie ISATAP: Geben Sie netsh interface isatap set state disabled ein und drücken Sie die Eingabetaste. Verwenden Sie ipconfig, um zu bestätigen, dass ISATAP deaktiviert wurde. Schließen Sie die Eingabeaufforderung, um diese Aktivität abzuschließen. Zuletzt bearbeitet: 2025-01-22 17:01

Unter diesen Optionen ist Teakholz offensichtlich die beste Wahl für Termitenresistenz. Jede dieser Möglichkeiten wird jedoch den Hölzern vorgezogen, die Termiten am meisten zu genießen scheinen. Termiten finden laut Studien die Südliche Gelbkiefer und Fichte als die attraktivsten Hölzer zum Fressen. Zuletzt bearbeitet: 2025-01-22 17:01

Kurze Antwort: Nein. Wine führt keine CPU-Emulation durch und wird nie in der Lage sein, x86-Apps einfach auf ARM auszuführen. Es gab Experimente mit der Verwendung von QEMU in Verbindung mit Wine auf ARM, und einige einfache Apps konnten ausgeführt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Überhitzung des Netzteils aufgrund eines defekten Lüfters kann dazu führen, dass sich ein Computer unerwartet abschaltet. Software-Dienstprogramme wie SpeedFan können auch verwendet werden, um die Lüfter in Ihrem Computer zu überwachen. Spitze. Überprüfen Sie den Kühlkörper des Prozessors, um sicherzustellen, dass er richtig sitzt und die richtige Menge an Wärmeleitpaste enthält. Zuletzt bearbeitet: 2025-06-01 05:06

Typische Anwendungsfälle sind Backup und Archivierung, Disaster Recovery, das Verschieben von Daten auf S3 für In-Cloud-Workloads und Tiered Storage. AWS Storage Gateway unterstützt drei Speicherschnittstellen: Datei, Band und Volume. Zuletzt bearbeitet: 2025-01-22 17:01

Arten von visuellen Anzeigeeinheiten. Zwei Haupttechnologien, Flüssigkristalle und organische Leuchtdioden, dominieren derzeit den Markt für visuelle Displays. Eine ältere Technologie, die Kathodenstrahlröhre, ist nahezu aus der Szene verschwunden, und auch Plasmamonitore werden in einigen Anwendungen eingesetzt. Zuletzt bearbeitet: 2025-01-22 17:01

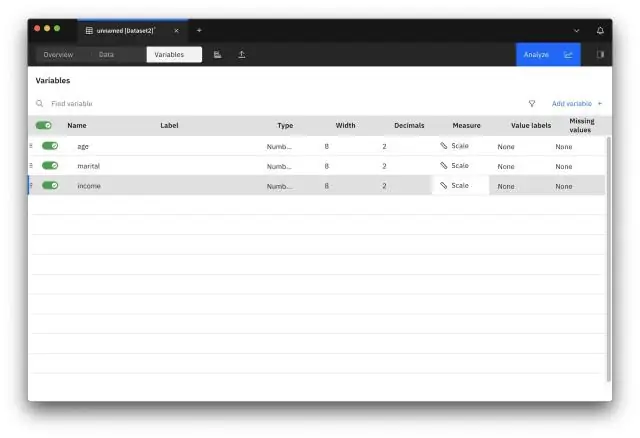

Einfügen einer Variablen Klicken Sie im Datenansichtsfenster auf den Namen der Spalte rechts von der Stelle, an der Ihre neue Variable eingefügt werden soll. Sie haben nun mehrere Möglichkeiten, eine Variable einzufügen: Klicken Sie auf Bearbeiten > Variable einfügen; Klicken Sie mit der rechten Maustaste auf einen vorhandenen Variablennamen und klicken Sie auf Variable einfügen. oder. Zuletzt bearbeitet: 2025-01-22 17:01

Fallenmagnete sind wichtige Magnete, die zum Verriegeln von Türen, Fenstern, Pooltoren usw. verwendet werden. Dies sind leistungsstarke und zuverlässige Sicherheitsmagnete, die weit verbreitet sind. Zum Beispiel werden Keramik oder Magnete zwischen zwei verzinkten Stahlpolschuhen platziert, um eine Verriegelungsmagnetbaugruppe zu bilden, die magnetisch zusammengehalten wird. Zuletzt bearbeitet: 2025-01-22 17:01

EPROM-Programmierer. EPROM-Programmierer werden verwendet, um löschbaren programmierbaren Festwertspeicher (EPROM) zu programmieren. EPROMs sind ein nichtflüchtiger Speichertyp, der nach der Programmierung Daten zehn bis zwanzig Jahre lang speichert und unbegrenzt oft gelesen werden kann. Zuletzt bearbeitet: 2025-01-22 17:01

Schritt 1: Messen Sie den Bereich, der die Zahlen enthält. Schritt 2: Finden Sie eine Schablone und erstellen Sie Hausnummern in der Software. Schritt 3: Zahlen mit dem X-Acto-Messer über der Schneidematte ausschneiden. Schritt 4: Sandfläche vor der Vorbereitung. Schritt 5: Kleben Sie die Schablone nach unten. Schritt 6: Gib ihm drei oder vier gute Spritzer. Schritt 7: Schablone entfernen und trocknen lassen. Zuletzt bearbeitet: 2025-01-22 17:01

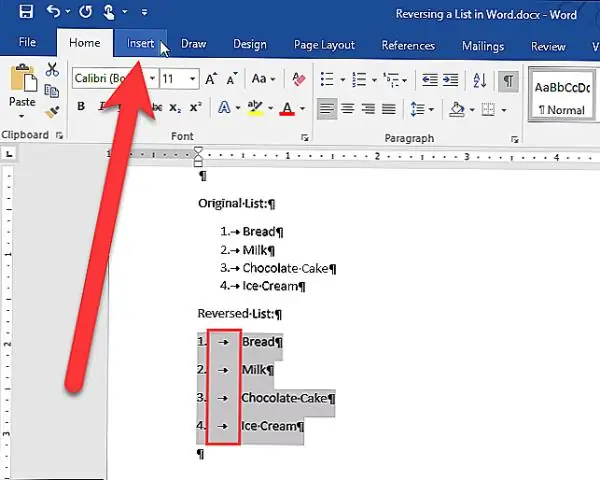

Konvertieren von Text in eine Tabelle in Word Öffnen Sie das Dokument, in dem Sie arbeiten möchten, oder erstellen Sie ein neues Dokument. Markieren Sie den gesamten Text im Dokument und wählen Sie dann Einfügen→Tabelle→Text in Tabelle konvertieren. Sie können Strg+A drücken, um den gesamten Text im Dokument auszuwählen. OK klicken. Der Text wird in eine fünfspaltige Tabelle umgewandelt. Speichern Sie die Änderungen am Dokument. Zuletzt bearbeitet: 2025-01-22 17:01

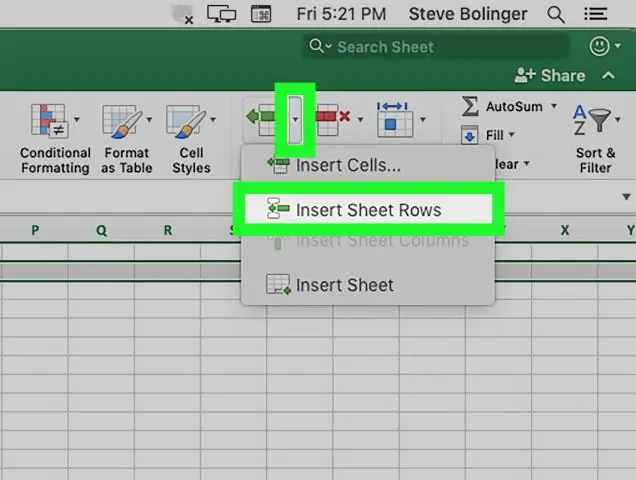

Zellen sperren, um sie in Excel für Mac zu schützen Wählen Sie die Zellen aus, die Sie sperren möchten. Klicken Sie im Menü Format auf Zellen, oder drücken Sie + 1. Klicken Sie auf die Registerkarte Schutz, und stellen Sie dann sicher, dass das Kontrollkästchen Gesperrt aktiviert ist. Wenn Zellen entsperrt werden sollen, wählen Sie sie aus. Klicken Sie auf der Registerkarte Überprüfen auf Blatt schützen oder Arbeitsmappe schützen. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können diese Verbindung über das Crossover-Ethernetkabel mit jedem anderen Computer zu Hause teilen. Alles, was Sie tun müssen, ist, die beiden Computer mit dem Ethernet-Crossover-Kabel zu verbinden und dann die gemeinsame Nutzung der Internetverbindung auf dem Computer zu aktivieren, der bereits über eine Internetverbindung verfügt. Zuletzt bearbeitet: 2025-01-22 17:01

Mobile Automatisierung bezieht sich, wie der Name schon sagt, auf „Automatisierung“, die auf mobilen Geräten durchgeführt wird. Automatisierung ist der Prozess, bei dem das Testen einer Anwendung – in diesem Fall einer mobilen Anwendung – automatisiert wird, die eine WAP-Site oder eine App sein kann. Dies kann durch den Einsatz von Tools erfolgen und hilft bei der Reduzierung des Testzeitzyklus. Zuletzt bearbeitet: 2025-06-01 05:06

Stellenbeschreibung QA-Tester. QA-Tester, auch Qualitätssicherungstechniker oder Software-Qualitätssicherungsingenieure genannt, sind in erster Linie dafür verantwortlich, neue Softwareprodukte, beispielsweise für Spielesysteme oder mobile Anwendungen, auf Fehler oder Probleme zu überprüfen. Zuletzt bearbeitet: 2025-01-22 17:01

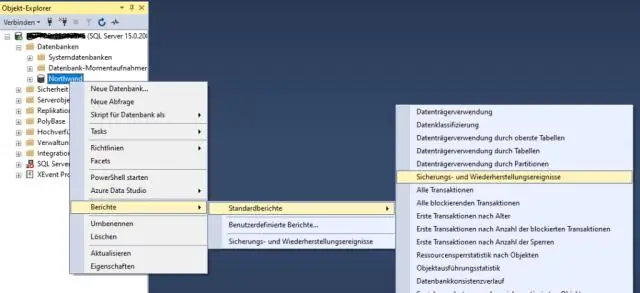

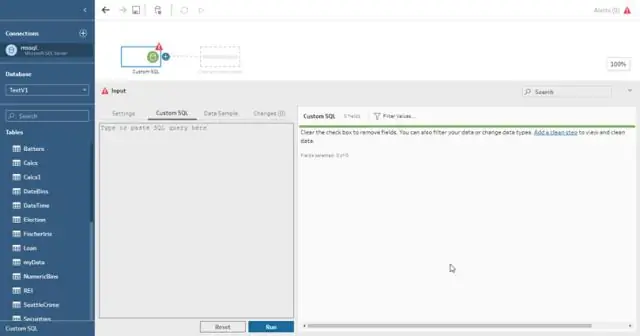

Geplante automatische SQL-Datenbanksicherung mit SSMS Melden Sie sich bei SQL Server Management Studio (SSMS) an und stellen Sie eine Verbindung zur Datenbank her. Geben Sie den Namen des Wartungsplans ein, den Sie erstellen möchten. Wählen Sie nun aus dem linken Fenster den Task Backup Database, um den Backup-Prozess einzurichten und ziehen Sie das Element wie im Bild gezeigt in das rechte Fenster. Zuletzt bearbeitet: 2025-01-22 17:01

AWS CLI-Setup: Herunterladen und Installation unter Windows Laden Sie das entsprechende MSI-Installationsprogramm herunter. Laden Sie das AWS CLI MSI-Installationsprogramm für Windows (64-Bit) herunter. Laden Sie das AWS CLI MSI-Installationsprogramm für Windows (32-Bit) herunter Hinweis. Führen Sie das heruntergeladene MSI-Installationsprogramm aus. Folgen Sie den angezeigten Anweisungen. Zuletzt bearbeitet: 2025-01-22 17:01

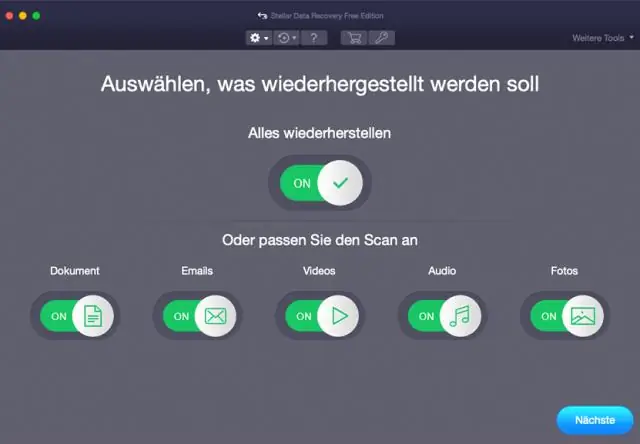

Methode 1. Gelöschte Dateien/Ordner auf dem Mac aus dem Papierkorb wiederherstellen Öffnen Sie den Papierkorb > ziehen Sie die Elemente heraus. Gehen Sie zu "Papierkorb" > wählen Sie die Elemente aus > klicken Sie auf "Datei" > wählen Sie "Zurücklegen" Öffnen Sie "Papierkorb" > wählen Sie die Elemente aus > tippen Sie auf "Bearbeiten" > wählen Sie "[Dateiname] kopieren" > fügen Sie die Elemente an anderer Stelle ein. Zuletzt bearbeitet: 2025-01-22 17:01

So installieren Sie DFS mithilfe des Server-Managers Öffnen Sie den Server-Manager, klicken Sie auf Verwalten, und klicken Sie dann auf Rollen und Features hinzufügen. Wählen Sie auf der Seite Serverauswahl den Server oder die virtuelle Festplatte (VHD) einer virtuellen Offlinemaschine aus, auf der Sie DFS installieren möchten. Wählen Sie die Rollendienste und Funktionen aus, die Sie installieren möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Lock Bumping ist eine Lockpicking-Technik zum Öffnen eines Stiftzuhaltungsschlosses mit einem speziell gefertigten Schlagschlüssel, Schlagschlüssel oder einem 999er Schlüssel. Ein Schlagschlüssel muss dem Zielschloss entsprechen, um richtig zu funktionieren. Zuletzt bearbeitet: 2025-01-22 17:01

Klasse: Der Baustein von C++, der zur objektorientierten Programmierung führt, ist eine Klasse. Es handelt sich um einen benutzerdefinierten Datentyp, der seine eigenen Datenmember und Memberfunktionen enthält, auf die durch Erstellen einer Instanz dieser Klasse zugegriffen und diese verwendet werden können. Union: Union ist wie Strukturen ein benutzerdefinierter Datentyp. Zuletzt bearbeitet: 2025-01-22 17:01

Um WhatsApp auf Ihr Nokia Lumia520 herunterzuladen, gehen Sie zum Windows Store und suchen Sie nach WhatsApp. Sie finden die Anwendung kostenlos. Klicken Sie darauf und laden Sie es herunter. Registrieren Sie Ihre Handynummer und verifizieren Sie sie, sobald Sie den Code per SMS erhalten haben. Zuletzt bearbeitet: 2025-01-22 17:01

Um Ihren iClicker einzuschalten, drücken Sie die Ein/Aus-Taste am unteren Rand des Clickers. Die Power-LED sollte blau leuchten. Der Klicker bleibt 90 Minuten lang eingeschaltet, solange sich in Ihrem Klassenzimmer eine aktivierte Basis befindet. Wenn Sie den Unterricht verlassen und vergessen, Ihren Clicker auszuschalten, wird er nach 5 Minuten automatisch ausgeschaltet. Zuletzt bearbeitet: 2025-01-22 17:01

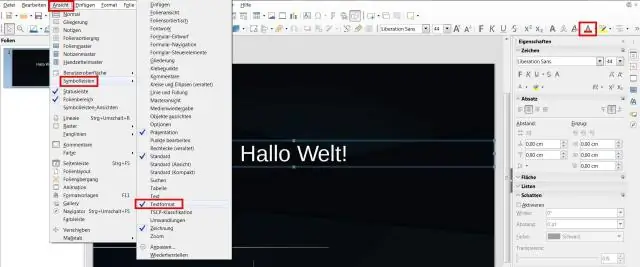

Die Registerkarte Design enthält Befehle, die sich auf das Erscheinungsbild Ihrer Folien beziehen, z. B. Seiteneinrichtung und Folienausrichtung. Diese Registerkarte enthält Gruppen für Seiteneinrichtung, Themen und Hintergrund. Auf der Registerkarte Design befindet sich auch die Themengruppe, die eine ganze Galerie von Folienstilen bietet. Zuletzt bearbeitet: 2025-01-22 17:01

Amazon Elastic Container Service (ECS) ist ein hoch skalierbarer, leistungsstarker Container-Management-Service, der Docker-Container unterstützt und Ihnen die einfache Ausführung von Anwendungen auf einem verwalteten Cluster von Amazon EC2-Instances ermöglicht. Zuletzt bearbeitet: 2025-01-22 17:01

Scrollen Sie in der Vorlagenauswahl, um den zu erstellenden Tabellenkalkulationstyp zu finden, und doppelklicken Sie dann auf die Vorlage, um sie zu öffnen. Um eine neue Tabelle von Grund auf neu zu erstellen, doppelklicken Sie auf die leere Vorlage. Führen Sie einen der folgenden Schritte aus:Fügen Sie einer Tabelle Ihre eigenen Überschriften und Daten hinzu: Wählen Sie eine Tabellenzelle aus, und geben Sie dann . ein. Zuletzt bearbeitet: 2025-01-22 17:01

Textfarbe ändern Wählen Sie den Text aus. Klicken Sie auf die Schaltfläche Textfarbe. Wählen Sie die neue Farbe in der Farbpalette aus. Oder klicken Sie auf die Schaltfläche +, um mit der Farbauswahl eine andere Farbe auszuwählen. Ziehen Sie den Kreis auf die Farbe, die Sie verwenden möchten. Klicken Sie auf eine beliebige Stelle auf der Leinwand, um mit der Bearbeitung des Designs fortzufahren. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Distributed Ledger (auch als Shared Ledger oder Distributed Ledger Technology oder DLT bezeichnet) ist ein Konsens replizierter, gemeinsam genutzter und synchronisierter digitaler Daten, die geografisch über mehrere Standorte, Länder oder Institutionen verteilt sind. Es gibt keinen zentralen Administrator oder eine zentrale Datenspeicherung. Zuletzt bearbeitet: 2025-01-22 17:01

Dies macht es zum besten Werkzeug, um sich mit relationalen Datenbanken vertraut zu machen. PostgreSQL verfügt über eine sehr umfassende und detaillierte Dokumentation. Auch wenn es für Anfänger schwierig ist – es ist schwer, einen einfachen Einstiegspunkt zu finden – wenn Sie den ersten Schritt gemeistert haben, werden Ihnen nie die Informationen ausgehen, um Ihr Wissen zu erweitern. Zuletzt bearbeitet: 2025-06-01 05:06

Subnetz-Klasse-C-Adressen 1.0. Sie müssen 5 Subnetzwerke erstellen, wobei jedes Netzwerk maximal 10 Hosts hat. Wir können nur die ersten 8 Bit für Outsubnets verwenden, da diese 8 Bit als Hostadressen zugewiesen wurden. SoSubnet-Masken von 255.255. Zuletzt bearbeitet: 2025-01-22 17:01

Nur für die grundlegende automatische Hintergrundbildwechselfunktion müssen Sie keine Software installieren. Starten Sie einfach den vorinstallierten Shotwell-Fotomanager, wählen Sie die gewünschten Bilder aus (Sie müssen sie möglicherweise zuerst importieren) und gehen Sie dann zu Dateien -> Festlegen als Desktop-Diashow.Im nächsten Dialog das Zeitintervall abschließend einstellen und fertig. Zuletzt bearbeitet: 2025-01-22 17:01

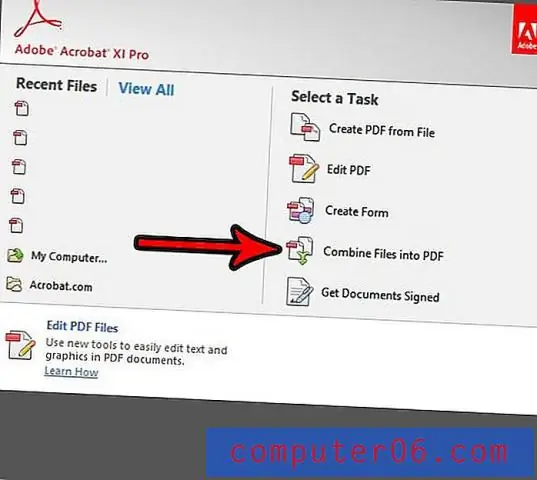

Führen Sie zwei oder mehr PDF-Dateien zusammen, indem Sie die Adobe Acrobat Reader-Funktion zum Kombinieren von PDF verwenden. Adobe AcrobatReader DC ist die Cloud-basierte Version von Adobe AcrobatPro. PDFs können nicht allein in Reader kombiniert werden; Sie benötigen die Werkzeuge, die in beiden Acrobat-Versionen zu finden sind. Zuletzt bearbeitet: 2025-01-22 17:01