Der beste Puffer für Social-Media-Management-Tools für eine unkomplizierte Social-Media-Planung. Hootsuite für All-in-One-Planung, Überwachung und Analyse sozialer Medien. Sprout Social für teambasiertes Social Media Management. Iconosquare für die Verwaltung von Instagram-Geschäftskonten. Zur Lead-Generierung senden. Zuletzt bearbeitet: 2025-01-22 17:01

Trigger und Prozedur führen beide eine bestimmte Aufgabe bei ihrer Ausführung aus. Der grundlegende Unterschied zwischen Trigger und Prozedur besteht darin, dass der Trigger beim Auftreten eines Ereignisses automatisch ausgeführt wird, während die Prozedur ausgeführt wird, wenn sie explizit aufgerufen wird. Zuletzt bearbeitet: 2025-01-22 17:01

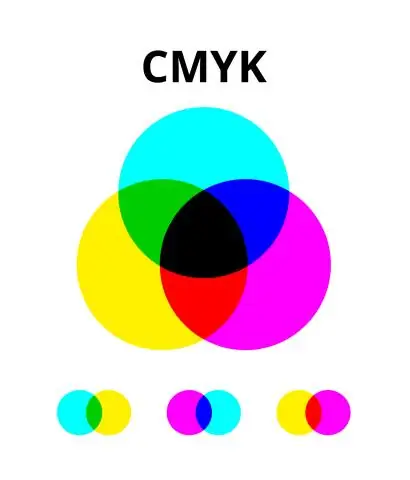

CMYK-Farbprofile. Damit Farben korrekt von Ihrem Computerbildschirm auf einen Drucker übertragen werden können, muss Ihr Dokument im sogenannten CMYK-Farbschema gestaltet sein. CMYK steht für Cyan, Magenta, Yellow und Keyblack) – die vier Tinten, die beim Farbdruck verwendet werden. Zuletzt bearbeitet: 2025-01-22 17:01

2 Antworten Klicken Sie mit der rechten Maustaste auf den leeren Bereich des Entity Data model Designer. Klicken Sie auf die Option Modell aus Datenbank aktualisieren. Jetzt haben Sie den Update-Assistenten verlassen, der 3 Optionen zum Hinzufügen, Aktualisieren und Löschen von Tabellen bietet. Klicken Sie auf Option hinzufügen. Wählen Sie Zieltabellen aus, indem Sie auf die Kontrollkästchen klicken, die vor dem Tabellennamen stehen. Zuletzt bearbeitet: 2025-01-22 17:01

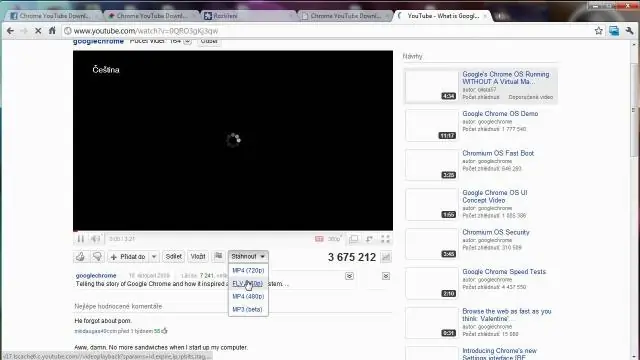

Starten Sie den Google Chrome-Browser und navigieren Sie zu der Seite, die einen Download des Videos enthält, das Sie auf der Festplatte Ihres Computers speichern möchten. Klicken Sie auf den Link für den Video-Download. Wenn Sie auf den Link klicken, wird unten im Browser eine Symbolleiste angezeigt. Diese Symbolleiste zeigt den Fortschritt des Downloads an. Zuletzt bearbeitet: 2025-01-22 17:01

Auf die im elektronischen Blockspeicher vorhandenen Daten kann über EC2 „zugegriffen“werden. Dies kann über Befehlszeilentools oder andere Tools von Drittanbietern erfolgen. EBS ist derzeit der sicherste und kostengünstigste Speicherplatz. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Indexzahl ist das Maß für die Veränderung einer Variablen (oder einer Variablengruppe) im Zeitverlauf. Indexzahlen sind eines der am häufigsten verwendeten statistischen Werkzeuge in der Wirtschaftswissenschaft. Indexzahlen sind nicht direkt messbar, sondern repräsentieren allgemeine, relative Veränderungen. Sie werden normalerweise in Prozent ausgedrückt. Zuletzt bearbeitet: 2025-01-22 17:01

Erzwungenes Lernen führt zu keinem Lernen, weil erzwungenes Lernen unsere Aufmerksamkeit ablenkt. Ursache Nr. 2. Zeiträume: Ursache Nr. 3. Störung: Ursache Nr. 4. Mangel an Ruhe und Schlaf: Ursache Nr. 5. Schlechte Gesundheit und mangelhafter Geisteszustand: Ursache Nr. 6. Art des gelernten Materials: Ursache Nr. 8. Erhöhung im Gefühl:. Zuletzt bearbeitet: 2025-01-22 17:01

Sowohl das iPad Air als auch das iPad Pro sind auf starke Leistung ausgelegt, bieten jedoch leicht unterschiedliche Spezifikationen. Das iPad Air hat einen 10,5-Zoll-Bildschirm, während das iPad Pro wahlweise einen 11-Zoll- oder einen 12,9-Zoll-Bildschirm bietet. Generell sind beide iPad Pro-Modelle einfach leistungsstärker als das iPadAir. Zuletzt bearbeitet: 2025-06-01 05:06

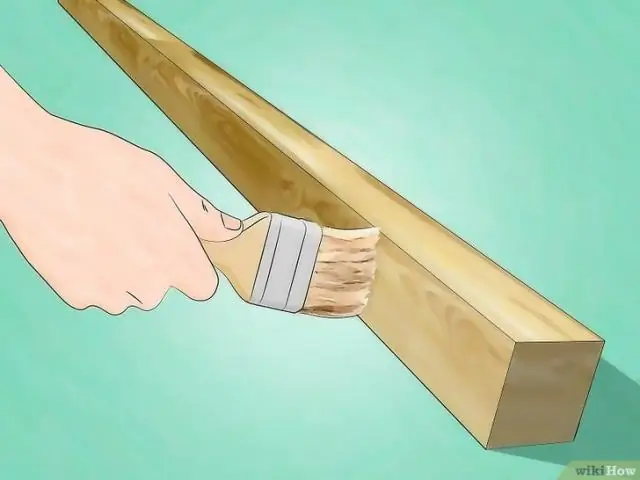

Holz (oder ein anderes Zellulosematerial) gleichmäßig mit Borsäure bestreichen oder besprühen. Pflanzen Sie den Borsäure-Köder in den Garten in der Nähe Ihres Hauses oder in einen offenen Befall. Kontrollieren Sie die Köderstation regelmäßig und füllen Sie sie bei Bedarf mit Borsäure auf. Sie sollten die Termitenkadaver in der Nähe sehen. Zuletzt bearbeitet: 2025-01-22 17:01

Prepaid-Kunden können ein SMSBundle kaufen, indem sie *135# (kostenlos) wählen oder eine SMS mit der Paketgröße an 136 von ihrem Handy senden. Um die Anzahl der verbleibenden SMS in seinem Paket zu überprüfen, kann ein Kunde *135# kostenlos von seinem Mobiltelefon aus wählen. Zuletzt bearbeitet: 2025-01-22 17:01

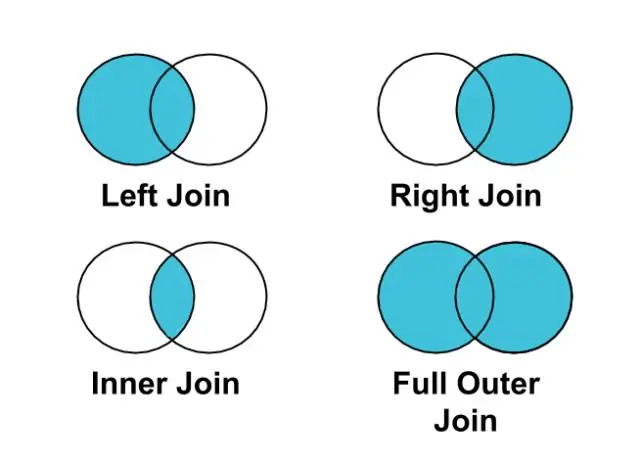

4 verschiedene Typen. Zuletzt bearbeitet: 2025-01-22 17:01

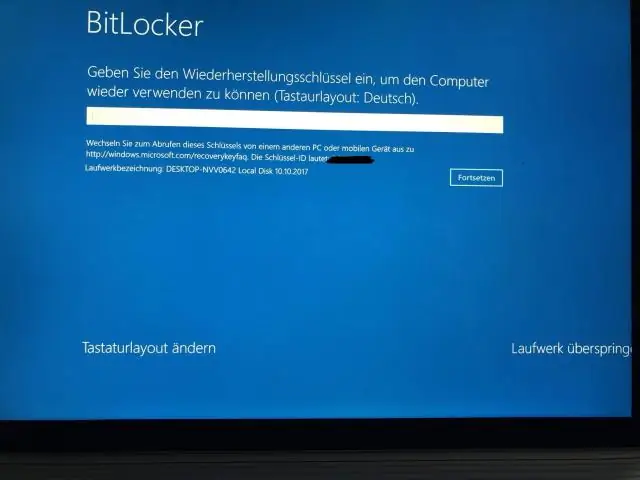

Microsoft: Windows 10 Bitlocker ist langsamer, aber auch besser. Wenn Sie die Festplatte eines Computers mit Windows 7 und dann auf demselben Computer mit Windows 10 verschlüsseln, werden Sie feststellen, dass der Verschlüsselungsprozess unter Windows 7 schneller ist. Mit Bitlocker und anderer Verschlüsselungssoftware wird dies verhindert. Zuletzt bearbeitet: 2025-01-22 17:01

Der Befehl 'cat' [Abkürzung für „concatenate“] ist einer der am häufigsten verwendeten Befehle in Linux und anderen Betriebssystemen. Der Befehl cat ermöglicht es uns, einzelne oder mehrere Dateien zu erstellen, den Dateiinhalt anzuzeigen, Dateien zu verketten und die Ausgabe im Terminal oder in Dateien umzuleiten. Zuletzt bearbeitet: 2025-06-01 05:06

Warum ein Kontaktmanagementsystem verwenden? Ein Kontaktmanager ist ein Softwareprogramm, mit dem Benutzer Kontaktinformationen wie Telefonnummern, Adressen und Namen leicht speichern und finden können. Mit anderen Worten, ein CMS kann Unternehmen dabei helfen, die Herausforderungen im Zusammenhang mit inkonsistenter Informationsfragmentierung zu meistern. Zuletzt bearbeitet: 2025-06-01 05:06

ToString gibt eine Darstellung der aktuellen Ausnahme zurück, die von Menschen verstanden werden soll. Die Standardimplementierung von ToString erhält den Namen der Klasse, die die aktuelle Ausnahme ausgelöst hat, die Nachricht, das Ergebnis des Aufrufs von ToString für die innere Ausnahme und das Ergebnis des Aufrufs von Environment. Zuletzt bearbeitet: 2025-01-22 17:01

Wie viele andere Browser verwendet Vivaldi Google Safe Browsing, um Benutzer vor bösartigen Websites zu schützen, die Malware oder Phishing-Schemata enthalten. Dies ist eine ausgezeichnete Wahl, da es sich um eine der besten sicheren Browserdatenbanken auf dem Markt handelt. Zuletzt bearbeitet: 2025-01-22 17:01

Iterator ermöglicht es Ihnen, durch eine Sammlung zu blättern und Elemente zu erhalten oder zu entfernen. Jede der Sammlungsklassen stellt eine iterator()-Methode bereit, die einen Iterator an den Anfang der Sammlung zurückgibt. Mit diesem Iterator-Objekt können Sie auf jedes Element in der Sammlung zugreifen, ein Element nach dem anderen. Zuletzt bearbeitet: 2025-01-22 17:01

Nonverbale Kommunikation ist der Prozess, eine Nachricht ohne die Verwendung von Worten zu übermitteln. Dies kann Gestik und Mimik, Tonfall, Timing, Körperhaltung und Ihre Position bei der Kommunikation umfassen. Betrachten Sie ein Element, Gesichtsausdrücke. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Internetnutzer ist definiert als eine Person, die zu Hause über einen Computer oder ein mobiles Gerät Zugang zum Internet hat. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Zone ist ein Bereitstellungsbereich für Google Cloud-Ressourcen innerhalb einer Region. Zonen sollten als einzelne Fehlerdomäne innerhalb einer Region betrachtet werden. Um fehlertolerante Anwendungen mit hoher Verfügbarkeit bereitzustellen und vor unerwarteten Ausfällen zu schützen, stellen Sie Ihre Anwendungen in mehreren Zonen in einer Region bereit. Zuletzt bearbeitet: 2025-01-22 17:01

Hexadezimale Zahlen Jemand hat der normalen 0-9 sechs Ziffern hinzugefügt, sodass eine Zahl bis zu 15 durch ein einzelnes Symbol dargestellt werden kann. Da sie auf einer normalen Tastatur eingegeben werden mussten, wurden die Buchstaben A-F verwendet. Eine davon kann einen Wert von vier Bits darstellen, daher wird ein Byte als zwei hexadezimale Ziffern geschrieben. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Trojanisches Pferd ist ein nicht replizierendes Programm, das legitim erscheint, aber bei seiner Ausführung tatsächlich bösartige und illegale Aktivitäten ausführt. Angreifer verwenden Trojaner, um die Passwortinformationen eines Benutzers zu stehlen, oder sie zerstören einfach Programme oder Daten auf der Festplatte. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können Sprachen auf Duolingo völlig kostenlos lernen. Sie können es auf Ihrem Computer verwenden und mit unseren kostenlosen Apps für Ihr Mobilgerät synchronisieren. Zuletzt bearbeitet: 2025-01-22 17:01

Dies ist eine monatliche Gebühr, die Sie an den Webhoster zahlen müssen. Einige Gastgeber bieten auch Rabatte an, wenn Sie ein Jahr (oder mehr) im Voraus bezahlen. Die Preise variieren von Webhost zu Webhost, betragen jedoch normalerweise (zu der Zeit, als ich diesen Artikel schrieb) etwa 10 USD pro Monat, wenn Ihre Website neu ist und nicht viel Verkehr oder Daten hat. Zuletzt bearbeitet: 2025-01-22 17:01

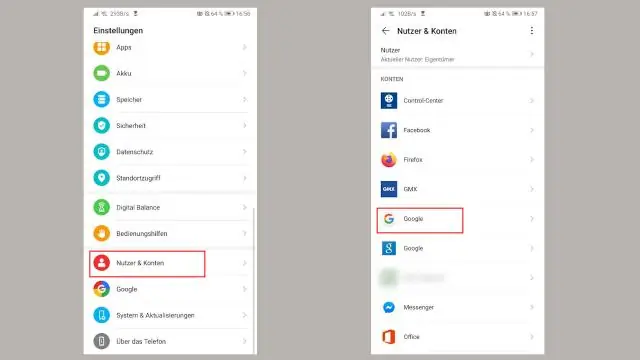

1 Antwort Melden Sie sich bei dem Konto an, das Sie löschen möchten. Rufen Sie MyAccount.Google.com auf. Klicken Sie unter Kontoeinstellungen auf "Konto oder Dienste löschen". Klicken Sie auf "Google-Konto und -Daten löschen". Bestätigen Sie, dass es sich um Ihr Konto handelt. Folgen Sie dem Rest des Prozesses. Zuletzt bearbeitet: 2025-01-22 17:01

Zuerst müssen Sie die Adresse auf dem Umschlag mit einem schwarzen Permanentmarker durchstreichen und dann die neue Adresse in Druckbuchstaben schreiben. Dann schreiben Sie „Moved or Forward“auf den Umschlag und legen ihn zurück in Ihren Briefkasten oder bringen ihn zur Post. Zuletzt bearbeitet: 2025-06-01 05:06

CP n. Paar. Dieser Internet-Slang-Begriff wird oft verwendet, um Paare in Filmen oder Fernsehserien zu beschreiben. Manchmal wird es auch verwendet, um echte Paare zu beschreiben. CP? [CP fěn] n. Zuletzt bearbeitet: 2025-01-22 17:01

NFC ist eine drahtlose Hochfrequenz-Kommunikationstechnologie mit kurzer Reichweite, die den Austausch von Daten zwischen Geräten über eine Entfernung von etwa 10 cm ermöglicht. NFC ist ein Upgrade des bestehenden Proximity-Card-Standards (RFID), der die Schnittstelle einer Smartcard und eines Lesegeräts in einem einzigen Gerät vereint. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können diese Option nach Bedarf wie folgt aktivieren oder deaktivieren: Klicken Sie auf Datei > Optionen. Wählen Sie in der Kategorie Erweitert unter Bearbeitungsoptionen die Option oder deaktivieren Sie das Kontrollkästchen Ausfüllkästchen und Zellen-Drag-and-Drop aktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Auch gefragt, wie schließt man einen Tisch? Klicken Sie auf die Office-Schaltfläche (2007) Registerkarte Datei (2010), um die Dropdown-Liste anzuzeigen, wählen Sie und klicken Sie auf Nah dran Datenbank. iii. Zu nah dran Zugriff, klicken Sie auf die Registerkarte Datei, scrollen Sie nach unten und wählen Sie Beenden.. Zuletzt bearbeitet: 2025-01-22 17:01

Enum ist eine abstrakte Klasse, die statische Hilfsmethoden zum Arbeiten mit Enumerationen enthält. Gibt ein Array mit den Werten aller Konstanten der angegebenen Enumeration zurück. object Parse(type, string) Konvertiert die String-Darstellung des Namens oder numerischen Werts einer oder mehrerer Aufzählungskonstanten in ein äquivalentes Aufzählungsobjekt. Zuletzt bearbeitet: 2025-01-22 17:01

Mit Ihrem eigenen Domainnamen, Ihrer eigenen Website und E-Mail-Adressen können Sie und Ihr Unternehmen professioneller aussehen. Ein weiterer Grund für ein Unternehmen, einen Domainnamen zu registrieren, besteht darin, Urheberrechte und Marken zu schützen, die Kreditwürdigkeit aufzubauen, die Markenbekanntheit zu steigern und die Suchmaschinenpositionierung. Zuletzt bearbeitet: 2025-01-22 17:01

Teddy, um Tilly dazu zu bringen, zuzugeben, dass sie doch nicht verflucht ist, springt in das Silo, von dem er glaubt, dass es voller Weizen ist. (Wir haben ihn vorhin hineinspringen sehen. Es ist einfach eine Sache, die die Leute in dieser Stadt tun. Nur dass der Silo mit Sorghum gefüllt ist, das weniger dicht ist als Weizen, also sinkt Teddy wie ein Stein und ertrinkt. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Angebot ist eine Beziehung zwischen den Eigenschaften eines Objekts und den Fähigkeiten des Agenten, die bestimmen, wie das Objekt möglicherweise verwendet werden könnte. Zuletzt bearbeitet: 2025-01-22 17:01

Schritt 1: Schalten Sie die Stromversorgung des Stromkreises aus. Schritt 2: Installieren Sie eine Doppelschalter-Wandbox und führen Sie das Zufuhrkabel durch. Schritt 3: Verlegen Sie die Kabel von der Wandbox zu den Positionen der Leuchte. Schritt 4: Bringen Sie Pigtails an den Schaltern an. Schritt 5: Verbinden Sie die Erdungsdrähte. Schritt 6: Schließen Sie die heißen Zuführungsdrähte an. Zuletzt bearbeitet: 2025-01-22 17:01

Die Six Sigma-Schritte zur Prozessverbesserung, auch als DMAIC bezeichnet, sind ziemlich direkt und unkompliziert. Definiere das Problem. Erstellen Sie eine Problemstellung, eine Zielaussage, eine Projektcharta, eine Kundenanforderung und eine Prozesslandkarte. Messen Sie den aktuellen Prozess. Analysieren Sie die Ursache von Problemen. Verbessern Sie den Prozess. Steuerung. Zuletzt bearbeitet: 2025-01-22 17:01

Laravel hat eine spezielle kurze Hilfsfunktion zum Anzeigen von Variablen – dd() – steht für „Dump and Die“, aber das ist nicht immer praktisch. Zuletzt bearbeitet: 2025-06-01 05:06

Die implizite OAuth2-Erteilung ist eine Variante anderer Autorisierungserteilungen. Es ermöglicht einem Client, ein Zugriffstoken (und id_token, wenn OpenId Connect verwendet wird) direkt vom Autorisierungsendpunkt zu erhalten, ohne den Token-Endpunkt zu kontaktieren oder den Client zu authentifizieren. Zuletzt bearbeitet: 2025-01-22 17:01

Mit den Druckerservereigenschaften können Sie Formulare, Druckerports, Treiber und verschiedene Einstellungen in Bezug auf den Drucker verwalten, d. h. die Informationsbenachrichtigung für lokale oder Netzwerkdrucker aktivieren oder deaktivieren. Erweitern Sie Druckerserver und klicken Sie mit der rechten Maustaste auf den Namen Ihres Computers und wählen Sie Eigenschaften. Zuletzt bearbeitet: 2025-01-22 17:01