- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Ein Trojanisches Pferd ist ein sich nicht replizierendes Programm das erscheint legitim , aber in Wirklichkeit führt aus bösartig und illegale Aktivitäten, wenn sie ausgeführt werden. Angreifer verwenden Trojaner, um die Passwortinformationen eines Benutzers zu stehlen, oder sie können einfach zerstören Programme oder Daten auf der Festplatte.

Ist ein Computerprogramm ebenfalls schädlich oder bösartig?

Würmer sind eine Art von Malware ähnlich wie Viren, sich selbst replizierend, um sich auf andere auszubreiten Computers über ein Netzwerk, in der Regel durch Zerstörung von Daten und Dateien Schaden anrichten. Ein Trojaner oder Trojanisches Pferd ist eines der gefährlichsten Malware Typen. Es stellt sich normalerweise als etwas Nützliches dar, um Sie zu täuschen.

Außerdem, welche Form von Malware repliziert sich selbst und benötigt eine Hostdatei, auf der sie reisen kann? Der Wurm ist ein Typ von Virus, es auch repliziert sich selbst und Reisen System zu System. Worms sind ein eigenständiger Computer Malware das braucht keine Gastgeber verbreiten. Es braucht keine menschliche Hilfe, um es auszuführen. Würmer replizieren sich und verbreiten sich automatisch mit Hilfe des Netzwerks oder des E-Mail-Kontos des Benutzers.

In Anbetracht dessen, handelt es sich um die Erlangung eines unbefugten Zugriffs?

Die Akt des unberechtigten Zugriffs an Computersystemen (Cracking) sollte nicht kriminalisiert werden, vorausgesetzt, es liegt kein Schaden vor.“„Schaden“ist definiert als jeglicher politischer, emotionaler, physischer oder finanzieller Schaden, der auf absichtliche oder unabsichtliche Ursachen zurückzuführen ist.

Welcher Begriff bedeutet einen Fehler in der Softwareprogrammierung?

EIN Software Fehler ist ein Fehler, Mangel , Versager Fehler in einem Computer Programm oder System, das dazu führt, dass es ein falsches oder unerwartetes Ergebnis liefert oder sich unbeabsichtigt verhält.

Empfohlen:

Wie werden zwei oder mehr Methoden innerhalb derselben Klasse definiert, die denselben Namen, aber unterschiedliche Parameterdeklarationen haben?

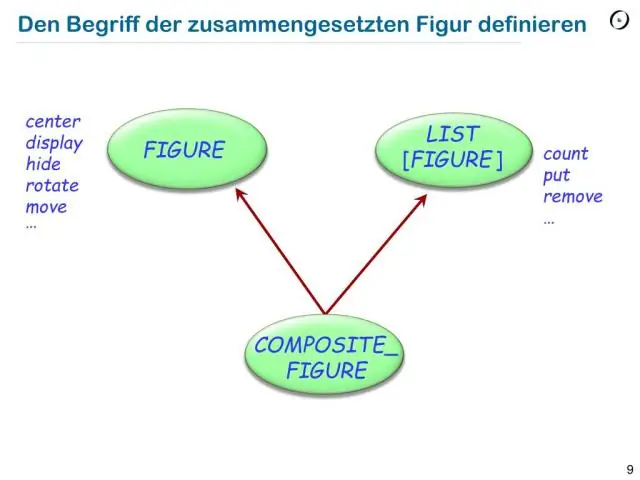

Überladen von Methoden Die Signatur einer Methode besteht nicht aus ihrem Rückgabetyp, ihrer Sichtbarkeit oder den Ausnahmen, die sie auslösen kann. Das Definieren von zwei oder mehr Methoden innerhalb derselben Klasse, die denselben Namen haben, aber unterschiedliche Parameter haben, wird als Überladen von Methoden bezeichnet

Warum wird Mehrfachvererbung in C++ unterstützt, aber nicht in Java?

C++, Common Lisp und einige andere Sprachen unterstützen die Mehrfachvererbung, während Java dies nicht unterstützt. Java lässt keine Mehrfachvererbung zu, um die dadurch verursachte Mehrdeutigkeit zu vermeiden. Ein Beispiel für ein solches Problem ist das Diamantproblem, das bei Mehrfachvererbung auftritt

Kann man tatsächlich einen Gedankenpalast erschaffen?

Und der Erinnerungspalast, ein Ort in Ihrem Kopf, an dem Sie Informationen speichern können, an die Sie sich erinnern müssen, ist auch heute noch relevant. Es wird nicht nur von Weltrekordhaltern im Gedächtnis verwendet, sondern auch vom berühmten Detektiv Sherlock Holmes. Mit ein wenig Planung und Übung kannst du auch einen Gedächtnispalast bauen

Kann ein Meme ein GIF sein?

Der Hauptunterschied zwischen einem animierten Gif und einem Ameme besteht darin, dass Memes dazu neigen, statische Bilder zu sein, die eine aktuelle oder popkulturelle Referenz darstellen, und animierte Gifs sind einfacher bewegte Bilder. Sie finden alle animierten Gif-Memes, die Ihr Herz begehrt, auf Websites wie Giphy und Awesome Gifs

Kann ein Primärschlüssel auch ein Fremdschlüssel sein?

Primärschlüssel müssen immer eindeutig sein, Fremdschlüssel müssen nicht eindeutige Werte zulassen, wenn die Tabelle eine 1:n-Beziehung ist. Es ist völlig in Ordnung, einen Fremdschlüssel als Primärschlüssel zu verwenden, wenn die Tabelle durch eine Eins-zu-Eins-Beziehung verbunden ist, nicht durch eine Eins-zu-Viele-Beziehung