- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Was ist kaputte Zugangskontrolle? ? Zugangskontrolle erzwingt Richtlinien, sodass Benutzer nicht außerhalb ihrer beabsichtigten Berechtigungen handeln können. Fehler führen in der Regel zur unbefugten Offenlegung von Informationen, zur Änderung oder Zerstörung aller Daten oder zur Durchführung einer Geschäftsfunktion außerhalb der Grenzen des Benutzers.

Welche Auswirkungen hat eine fehlerhafte Zugangskontrolle hierin?

Sobald ein Fehler entdeckt wird, die Folgen eines Fehlers Zugangskontrolle Schema kann verheerend sein. Ein Angreifer kann nicht nur nicht autorisierte Inhalte anzeigen, sondern auch Inhalte ändern oder löschen, nicht autorisierte Funktionen ausführen oder sogar die Site-Administration übernehmen.

Anschließend stellt sich die Frage, was ist eine defekte Authentifizierung? Diese Art von Schwächen kann es einem Angreifer ermöglichen, die Authentifizierung Methoden, die von einer Webanwendung verwendet werden. Ermöglicht automatisierte Angriffe wie Credential Stuffing, bei dem der Angreifer über eine Liste gültiger Benutzernamen und Passwörter verfügt.

Ebenso wird gefragt, was ein gemeinsames Merkmal einer defekten Zugangskontrolle ist?

Anwendung betreten Richtlinien können sein gebrochen wenn die Funktionsebene betreten wird von Entwicklern falsch konfiguriert, was zu betreten Schwachstellen. Bestritten betreten ist wohl am meisten gemeinsames Ergebnis von kaputte Zugangskontrollen . Betreten kann in Anwendungen, Netzwerken, Servern, einzelnen Dateien, Datenfeldern und im Speicher abgelehnt werden.

Was ist eine unzulässige Zugangskontrolle?

Die Unsachgemäße Zugangskontrolle Schwäche beschreibt einen Fall, in dem Software nicht eingeschränkt wird betreten zu einem Objekt richtig.

Empfohlen:

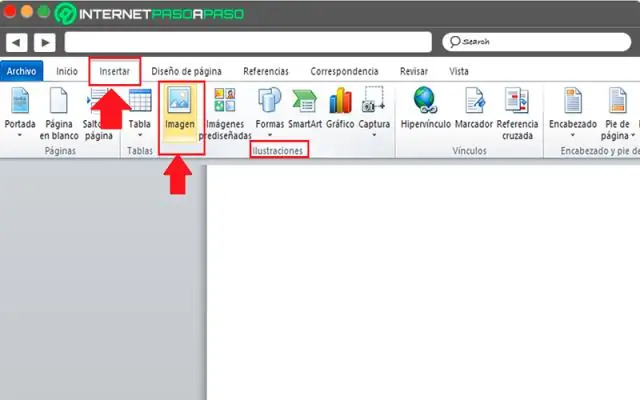

Wie füge ich ein Symbol in ein Word-Dokument 2010 ein?

Klicken Sie auf der Registerkarte Einfügen auf die Schaltfläche Objekt am rechten Ende. Klicken Sie im sich öffnenden Dialogfeld auf die Registerkarte Aus Datei erstellen. Klicken Sie auf die Schaltfläche Durchsuchen und suchen Sie die einzufügende Dokumentdatei. Aktivieren Sie das Kontrollkästchen für Als Symbol anzeigen und klicken Sie auf OK

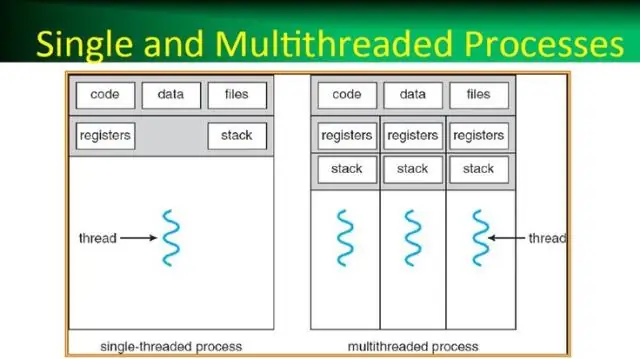

Was ist ein Prozess in einem Betriebssystem, was ist ein Thread in einem Betriebssystem?

Ein Prozess ist im einfachsten Sinne ein ausführendes Programm. Ein oder mehrere Threads laufen im Kontext des Prozesses. Ein Thread ist die Grundeinheit, der das Betriebssystem Prozessorzeit zuweist. Der Threadpool wird hauptsächlich verwendet, um die Anzahl der Anwendungs-Threads zu reduzieren und die Verwaltung der Worker-Threads zu ermöglichen

Was ist ein Hypervisor Was ist ein Beispiel für einen?

Goldberg klassifizierte zwei Arten von Hypervisoren: Typ-1-, native oder Bare-Metal-Hypervisoren. Diese Hypervisoren laufen direkt auf der Hardware des Hosts, um die Hardware zu steuern und Gastbetriebssysteme zu verwalten. VMware Workstation, VMware Player, VirtualBox, Parallels Desktop für Mac und QEMU sind Beispiele für Typ-2-Hypervisoren

Wie fügt man ein Bild in ein balsamiq Mockup ein?

Erstellen Sie in myBalsamiq ein Modell und fügen Sie ein Bild hinzu. Laden Sie das Projekt auf den Desktop herunter und entpacken Sie das Projekt. Öffnen Sie das Mockup in Balsamiq Mockups 2.x und wählen Sie Mockup XML exportieren. Bearbeiten Sie die Confluence-Seite, wählen Sie + UI-Mockup (mit dem Menüelement „+“in der Symbolleiste). Wählen Sie Mockup-XML importieren und fügen Sie Mockup-XML ein

Welche Art von Netzwerk ist das Internet Das Internet ist ein Beispiel für ein Netzwerk?

Das Internet ist ein sehr gutes Beispiel für ein öffentliches WAN (Wide Area Network). Ein Unterschied zwischen WAN und anderen Netzwerktypen besteht darin, dass es