Apollo Client ist ein voll ausgestatteter Caching GraphQL-Client mit Integrationen für React, Angular und mehr. Es ermöglicht Ihnen, auf einfache Weise UI-Komponenten zu erstellen, die Daten über GraphQL abrufen. Universell kompatibel, sodass Apollo mit jedem Build-Setup, jedem GraphQL-Server und jedem GraphQL-Schema funktioniert. Zuletzt bearbeitet: 2025-01-22 17:01

Der Spread-Operator ermöglicht die Erweiterung eines Iterables an Stellen, an denen 0+ Argumente erwartet werden. Es wird hauptsächlich in variablen Arrays verwendet, in denen mehr als 1 Werte erwartet werden. Es ermöglicht uns, eine Liste von Parametern aus einem Array zu erhalten. Zuletzt bearbeitet: 2025-01-22 17:01

Um Memcached zu aktivieren, melden Sie sich bei Ihrem cPanel an. Suchen Sie Memcached im Abschnitt Software und klicken Sie darauf: Um Memcached zu aktivieren, wählen Sie die maximale Cache-Größe, die Memcached verwenden soll, aus der Dropdown-Box unten und klicken Sie auf den Schalter auf Ein. Zuletzt bearbeitet: 2025-06-01 05:06

Lassen Sie uns das Transpilieren eines einfachen TypeScript Hello World-Programms durchgehen. Schritt 1: Erstellen Sie eine einfache TS-Datei. Öffnen Sie VS Code in einem leeren Ordner und erstellen Sie eine helloworld. Schritt 2: Führen Sie den TypeScript-Build aus. Schritt 3: Machen Sie TypeScript Build zum Standard. Schritt 4: Build-Probleme prüfen. Zuletzt bearbeitet: 2025-01-22 17:01

So verbinden Sie Kunstrasen Schritt 1: Ausrollen in Position. Legen Sie Ihren Kunstrasen nebeneinander und rollen Sie ihn ab. Schritt 2: Schneiden. Um die perfekte Naht zu erhalten, stellen Sie sicher, dass der Abstand zwischen den einzelnen Perlen während dieses Vorgangs beibehalten wird. Schritt 3: Legen Sie die beiden Teile zusammen. Schritt 4: Beobachten. Schritt 5: Klebeband verbinden und kleben. Schritt 6: Letzter Schritt. Zuletzt bearbeitet: 2025-06-01 05:06

Das Ausführen einer Abfrage mit einem parallelen Ausführungsplan bedeutet, dass von SQL Server mehrere Threads verwendet werden, um die erforderlichen Operatoren aus dem Ausführungsplan auszuführen. Zuletzt bearbeitet: 2025-01-22 17:01

1.1 Spring Bean-Lebenszyklus Spring Bean ist für die Verwaltung des Lebenszyklus von Bohnen verantwortlich, die durch den Spring-Container erzeugt werden. Der Bean-Lebenszyklus besteht aus Callback-Methoden nach der Initialisierung und vor der Zerstörung. Zuletzt bearbeitet: 2025-01-22 17:01

ASP.NET MVC-Bootstrap. Bootstrap ist ein beliebtes Web-Framework, das verwendet wird, um eine responsive Webanwendung zu erstellen, die sogar auf dem mobilen Gerät ausgeführt werden kann. Es bietet HTML-, CSS- und JavaScript-Bibliotheken zum Erstellen von Anwendungen. Der Script-Ordner des Projekts enthält die Bootstrap-JavaScript-Bibliotheken. Zuletzt bearbeitet: 2025-01-22 17:01

Die Oberflächen von Disketten und Magnetbändern sind mit Millionen winziger Eisenpartikel beschichtet, damit darauf Daten gespeichert werden können. Die Schreib-/Leseköpfe von Plattenlaufwerken oder Bandlaufwerken enthalten Elektromagnete, die beim Überfahren der Platte oder des Bandes Magnetfelder im Eisen des Speichermediums erzeugen. Zuletzt bearbeitet: 2025-06-01 05:06

Mit dem RedBot Wheel Encoder können Sie die Anzahl der Umdrehungen jedes Rads verfolgen. Dieser Sensor funktioniert, indem er die Bewegung kleiner Zähne, die mit einem Motor verbunden sind, durch die Reflexion von Infrarotlicht erkennt. Mit zwei Befestigungslöchern können Sie diesen Sensor einfach an Ihr Roboterchassis anschließen. Zuletzt bearbeitet: 2025-06-01 05:06

Software-Genre: Anwendungsserver, Webserver. Zuletzt bearbeitet: 2025-01-22 17:01

Im Kern ist Azure eine öffentliche Cloud-Computing-Plattform – mit Lösungen wie Infrastructure as a Service (IaaS), Platform as a Service (PaaS) und Software as a Service (SaaS), die für Dienste wie Analysen, virtuelle Computer, Speicher, Netzwerke und vieles mehr. Zuletzt bearbeitet: 2025-06-01 05:06

Die Fehlerkorrektur kann auf zwei Arten gehandhabt werden: Rückwärtsfehlerkorrektur: Sobald der Fehler entdeckt wurde, fordert der Empfänger den Sender auf, die gesamte Dateneinheit erneut zu übertragen. Vorwärtsfehlerkorrektur: In diesem Fall verwendet der Empfänger den Fehlerkorrekturcode, der die Fehler automatisch korrigiert. Zuletzt bearbeitet: 2025-01-22 17:01

Java-Plattform, Standard Edition 11 Java SE 11.0.6 ist die neueste Version der Java SE 11-Plattform. Oracle empfiehlt allen Benutzern von Java SE 11 dringend, auf diese Version zu aktualisieren. Zuletzt bearbeitet: 2025-01-22 17:01

Die Delphi-Methode ist ein Prognoseprozess-Framework, das auf den Ergebnissen mehrerer Fragebogenrunden basiert, die an ein Expertengremium gesendet wurden. Mehrere Runden von Fragebögen werden an die Expertengruppe verschickt, und die anonymen Antworten werden aggregiert und nach jeder Runde mit der Gruppe geteilt. Zuletzt bearbeitet: 2025-01-22 17:01

Microsoft HUP, das für Home Use Program steht, ist ein völlig legitimer Dienst, den Microsoft Organisationen anbietet. Es ermöglicht Unternehmen, beliebte Microsoft-Softwaretitel zu erheblichen Rabatten gegenüber den Einzelhandelspreisen anzubieten. Zuletzt bearbeitet: 2025-01-22 17:01

Halten Sie die Windows-Taste gedrückt und drücken Sie die Tabulatortaste, um alle geöffneten Fenster sowie Ihren Desktop als Miniaturansichten anzuzeigen. Halten Sie die Tabulatortaste gedrückt, bis Sie das gewünschte Fenster markiert haben, und lassen Sie dann die Windows-Taste los. Drücken Sie Alt+Leer, um ein Menü aufzurufen, mit dem Sie das Fenster minimieren oder schließen können. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können auch eine Mikrozelle oder einen Netzwerk-Extender von Verizon in Ihrem Haus installieren. Netzwerk-Extender verwenden Ihre Internetverbindung auch, um einen kleinen Bereich des Verizon-Zellensignals in Ihrem Zuhause zu erzeugen. Netzwerk-Extender sind einfach einzurichten und können Sie auch zu Hause in Verbindung halten. Zuletzt bearbeitet: 2025-01-22 17:01

So verwalten Sie Ihre Filter: Wählen Sie das Jira-Symbol (oder) > Filter. Wählen Sie in der Seitenleiste Alle Filter anzeigen aus. Filter als Favorit hinzufügen Wählen Sie das Jira-Symbol (oder) > Filter. Suchen Sie den Filter, den Sie als Favoriten hinzufügen möchten. Klicken Sie auf das Sternsymbol neben dem Filternamen, um ihn zu Ihren Favoriten hinzuzufügen. Zuletzt bearbeitet: 2025-01-22 17:01

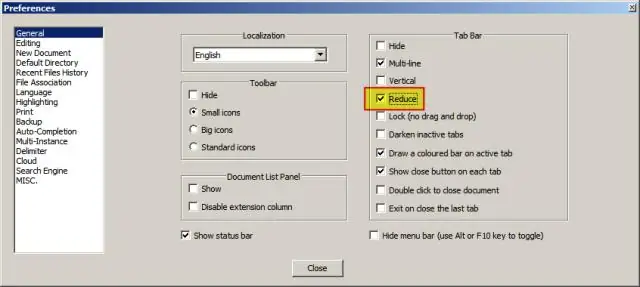

Sie können die Schriftgröße auch in Notepad++ ändern, indem Sie Strg + Scrollen mit dem Mausrad gedrückt halten. Dies erfolgt im Stil-Konfigurator: Gehe zu Menü > Einstellungen > Stil-Konfigurator. Schriftgröße einstellen. Aktivieren Sie Globale Schriftgröße aktivieren. Drücken Sie Speichern und schließen. Zuletzt bearbeitet: 2025-01-22 17:01

Die Caption-Eigenschaft wird verwendet, um den Text zu bestimmen, der für ein Objekt angezeigt wird. Im Allgemeinen ist der von Caption angegebene Text statisch (kann vom Benutzer nicht bearbeitet werden). Bearbeitbarer Text wird normalerweise durch die Value-Eigenschaft eines Objekts angegeben. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Schiedsrichter ist speziell darauf ausgelegt, ein „Ungleichgewicht“oder eine Mehrheit auf einer Seite zu schaffen, damit in diesem Fall eine Vorwahl gewählt werden kann. Wenn Sie auf beiden Seiten eine gerade Anzahl von Knoten erhalten, wählt MongoDB keinen Primärknoten und Ihr Set akzeptiert keine Schreibvorgänge. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie einen Löschvorgang mit 35 Durchgängen durchführen (was selbst für die wichtigsten Sicherheitszwecke übertrieben ist), dauert es 78,5 Minuten x 35 Durchgänge, was 2.747,5 Minuten oder 45 Stunden und 47 Minuten entspricht. Ja, das sind fast zwei Tage. Zuletzt bearbeitet: 2025-01-22 17:01

SOFTWARE-WARTUNGSPROZESS. MODELL. Gemäß der Definition von IEEE 1219-1998 besteht die Softwarewartung aus sieben Phasen, wobei jede Phase Eingabe, Prozess, Steuerung und Ausgabe umfasst. Die Phasen sind Problemidentifikation, Analyse, Design, Implementierung, Systemtest, Abnahmetest und Lieferung. Zuletzt bearbeitet: 2025-01-22 17:01

Java™ ist die weltweit führende Programmiersprache und Plattform. AdoptOpenJDK verwendet Infrastruktur-, Build- und Testskripts, um vorgefertigte Binärdateien aus OpenJDK™-Klassenbibliotheken und einer Auswahl zwischen OpenJDK HotSpot oder Eclipse OpenJ9 VM zu erstellen. Zuletzt bearbeitet: 2025-06-01 05:06

Der beste Weg, um Termiten mit Borsäure zu töten, ist die Verwendung von Köderstationen. Holz (oder ein anderes Zellulosematerial) gleichmäßig mit Borsäure bestreichen oder besprühen. Pflanzen Sie den Borsäure-Köder in den Garten in der Nähe Ihres Hauses oder in einen offenen Befall. Kontrollieren Sie die Köderstation regelmäßig und füllen Sie diese bei Bedarf mit Borsäure auf. Zuletzt bearbeitet: 2025-06-01 05:06

Wenn Sie die Schriftgröße in der E-Mail-Liste anpassen möchten, klicken Sie auf „Bearbeiten“in der oberen linken Ecke des AOL Desktop-Fensters, wählen Sie „Mail-Einstellungen“aus dem Dropdown-Menü und wählen Sie auf der Registerkarte „Schrift und Text“Ihre bevorzugte „Schriftgröße“aus dem Dropdown-Menü (Klein, Mittel oder Groß). Zuletzt bearbeitet: 2025-01-22 17:01

192.168. 0.11 ist die IP-Adresse des Hubs, und jeder Node sollte sich mit dieser IP-Adresse verbinden. 4444 ist die Standardportnummer, auf der Selenium Grid gehostet wird und auf Anfragen wartet. Zuletzt bearbeitet: 2025-01-22 17:01

Gute Einsatzmöglichkeiten für Botnets. Botnets werden im Allgemeinen und in den meisten Fällen auf destruktive und schädliche Weise verwendet, da sie als Amalware angesehen werden. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn die Roaming-Software Ihres Telefons nicht über das neueste Update verfügt oder die Software beschädigt ist, kann dies ebenfalls dazu beitragen, dass Anrufe unterbrochen werden. Schließlich benötigt ein Mobiltelefon Strom, um während eines Anrufs eine stabile Verbindung herzustellen. Wenn also der Akku leer ist, erhöht dies auch die Wahrscheinlichkeit eines unterbrochenen Anrufs. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Spektrumanalysator misst die Größe eines Eingangssignals gegenüber der Frequenz innerhalb des gesamten Frequenzbereichs des Instruments. Die primäre Verwendung besteht darin, die Leistung des Spektrums bekannter und unbekannter Signale zu messen. Zuletzt bearbeitet: 2025-01-22 17:01

Die interne elektronische Schaltung eines Mikrofons mit aktiver Rauschunterdrückung versucht, das Rauschsignal vom primären Mikrofon zu subtrahieren. Die Schaltung kann passive oder aktive Rauschunterdrückungstechniken verwenden, um das Rauschen herauszufiltern und ein Ausgangssignal zu erzeugen, das einen niedrigeren Rauschpegel und ein höheres Signal-Rausch-Verhältnis hat. Zuletzt bearbeitet: 2025-06-01 05:06

Gehen Sie zur Registerkarte Start und klicken Sie auf das Symbol Aufzählungszeichen, um Aufzählungszeichen zu Ihrer PowerPoint-Folie hinzuzufügen. Um Aufzählungszeichen in PowerPoint hinzuzufügen, klicken Sie in das Textfeld und dann auf das Symbol Aufzählungszeichen. Mit der Tabulatortaste können Sie Ihrem Text Unterpunkte hinzufügen. Verwenden Sie das Dropdown-Menü, um den Stil von Aufzählungszeichen in PowerPoint zu ändern. Zuletzt bearbeitet: 2025-01-22 17:01

Snapchats von Androids sind viel schlimmer als von iPhones. Das liegt daran, dass es viel einfacher ist, eine App für das iPhone zu entwickeln. Snapchat hat einen Weg gefunden, zu viele verschiedene Versionen seiner Android-App zu entwickeln. Anstatt ein tatsächliches Foto mit Ihrer tatsächlichen Kamera aufzunehmen, nimmt die App einfach einen Screenshot Ihrer Kameraansicht auf. Zuletzt bearbeitet: 2025-01-22 17:01

Strukturierte Programmierung ist ein Aspekt der intelligenten Codierung auf niedrigerer Ebene, und modulare Programmierung ist ein Aspekt auf höherer Ebene. Bei der modularen Programmierung geht es darum, Teile von Programmen in unabhängige und austauschbare Module aufzuteilen, um die Testbarkeit, Wartbarkeit, Trennung von Belang und Wiederverwendung zu verbessern. Zuletzt bearbeitet: 2025-01-22 17:01

So blockieren Sie einen Kontakt in Gmail Öffnen Sie die E-Mail-Nachricht dieses Kontakts. Klicken Sie auf die Pfeilschaltfläche neben der Antwortschaltfläche in der Nachricht. Klicken Sie auf Kontaktname blockieren, wobei Kontaktname der Name der Person ist. Klicken Sie im angezeigten Popup-Fenster auf die Schaltfläche Blockieren, um Ihre Auswahl zu bestätigen. Zuletzt bearbeitet: 2025-01-22 17:01

In diesem Artikel stellen wir die beste Webdesign-Software vor, mit der Sie Website-Vorlagen oder vollwertige Websites erstellen können. Weeblig. Adobe Photoshop. Adobe Dreamweaver. GIMP. Skizzieren. Figma. Leinwand. Canva ist ein kostenloses Designtool. Bootstrap. Bootstrap ist ein beliebtes Framework zum Erstellen von Webdesigns und Websites. Zuletzt bearbeitet: 2025-06-01 05:06

Die Kurzwahl ist eine Funktion auf Ihrem iPhone, mit der der Benutzer einen Anruf tätigen kann, indem er weniger Tasten drückt. Dies ist eine sehr hilfreiche Technik für Leute, die regelmäßig bestimmte Nummern wählen. Wenn Sie diese Person anrufen möchten, tippen Sie einfach auf das Symbol und dann auf „Anrufen“. Zuletzt bearbeitet: 2025-01-22 17:01

In vielen Webanwendungen werden Websockets verwendet, um Nachrichten für Echtzeit-Updates an einen Client zu senden. Normalerweise empfehlen wir die Verwendung einer Websocket-Verbindung, wenn Sie mit Feathers beginnen, da Sie Echtzeit-Updates kostenlos erhalten und dies schneller ist als eine herkömmliche HTTP-Verbindung. Zuletzt bearbeitet: 2025-01-22 17:01

Der am 1. März 1973 veröffentlichte Xerox Alto-Computer enthielt den ersten Computermonitor. Der Monitor verwendete CRT-Technologie und hatte ein monochromes Display. Das erste resistive Touchscreen-Display wurde 1975 von George Samuel Hurst entwickelt. Es wurde jedoch erst 1982 produziert und verwendet. Zuletzt bearbeitet: 2025-06-01 05:06