Prüfungsformat Die 2019 AP Computer Science Principles Exam dauert 2 Stunden und umfasst etwa 74 Multiple-Choice-Fragen. Es gibt zwei Arten von Fragen: Wählen Sie 1 Antwort aus 4 Optionen. Zuletzt bearbeitet: 2025-01-22 17:01

WPS (Wi-Fi Protected Setup) Zwei verschiedene Versionen von WPS werden unterstützt: Drucktaste und PIN. Starten Sie für Drucktasten WPS auf Ihrem Client-Gerät und drücken Sie dann die AOSS-Taste auf der AirStation. Zuletzt bearbeitet: 2025-01-22 17:01

Drucker unter Windows 95, 98 oder ME anschließen Schalten Sie Ihren Drucker ein und vergewissern Sie sich, dass er mit dem Netzwerk verbunden ist. Öffnen Sie die Systemsteuerung. Doppelklicken Sie auf Drucker. Doppelklicken Sie auf das Symbol Drucker hinzufügen. Klicken Sie auf Weiter, um den Assistenten zum Hinzufügen eines Druckers zu starten. Wählen Sie Netzwerkdrucker und klicken Sie auf Weiter. Geben Sie den Netzwerkpfad für den Drucker ein. Zuletzt bearbeitet: 2025-01-22 17:01

Bereitstellen von Code auf einer virtuellen Maschine Schritt 1: Erstellen Sie ein Schlüsselpaar. Schritt 2: Rufen Sie die CodeDeploy-Konsole auf. Schritt 3: Starten Sie eine virtuelle Maschine. Schritt 4: Benennen Sie Ihre Bewerbung und überprüfen Sie Ihre Bewerbungsrevision. Schritt 5: Erstellen Sie eine Bereitstellungsgruppe. Schritt 6: Erstellen Sie eine Servicerolle. Schritt 7: Stellen Sie Ihre Anwendung bereit. Schritt 8: Bereinigen Sie Ihre Instanzen. Zuletzt bearbeitet: 2025-01-22 17:01

Der Briefkasten kann eine beliebige Farbe haben. Das Trägersignal-Flag kann jede beliebige Farbe haben, außer in jedem Grün-, Braun-, Weiß-, Gelb- oder Blauton. Obwohl die USPS die Gestaltung von Montagezubehör nicht regelt, wird darauf hingewiesen, dass kein Teil davon über die Vorderseite des montierten Briefkastens hinausragen darf. Zuletzt bearbeitet: 2025-01-22 17:01

Die Gender-Schema-Theorie ist eine kognitive Theorie der Geschlechterentwicklung, die besagt, dass Gender ein Produkt der Normen der eigenen Kultur ist. Die Theorie wurde 1981 von der Psychologin Sandra Bem entwickelt. Sie legt nahe, dass Menschen Informationen teilweise basierend auf geschlechtsspezifischem Wissen verarbeiten. Zuletzt bearbeitet: 2025-01-22 17:01

Ansible Komponenten Inventar. Das „Inventar“ist eine Konfigurationsdatei, in der Sie die Hostinformationen definieren. Spielbücher. In den meisten Fällen – insbesondere in Unternehmensumgebungen – sollten Sie Ansible Playbooks verwenden. Theaterstücke. Playbooks enthalten Theaterstücke. Aufgaben. Rollen. Handler. Vorlagen. Variablen. Zuletzt bearbeitet: 2025-06-01 05:06

Ändern der Gerätekategorie Wählen Sie unter Bestand und Compliance > Übersicht > Geräte ein Gerät aus der Geräteliste aus. Wählen Sie auf der Registerkarte Start in der Gruppe Gerät die Option Kategorie ändern aus. Wählen Sie eine Kategorie und dann OK. Zuletzt bearbeitet: 2025-01-22 17:01

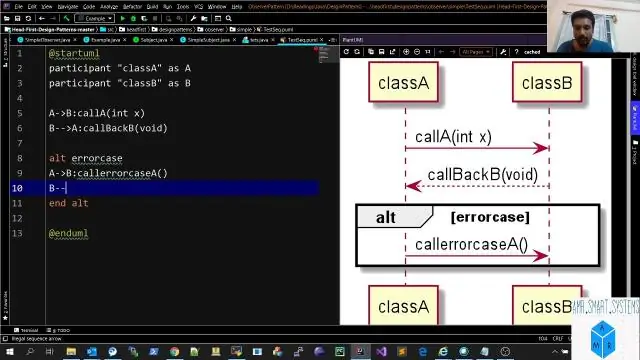

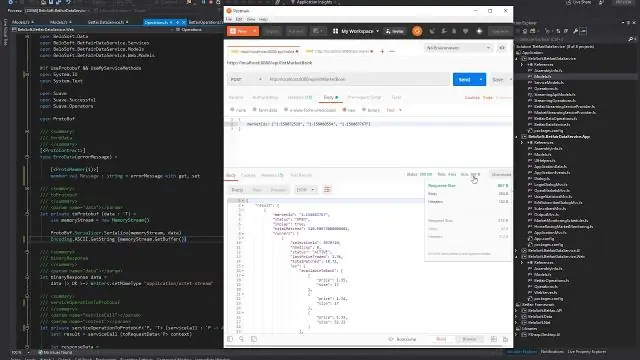

Programmierschnittstelle. Zuletzt bearbeitet: 2025-01-22 17:01

Ein iClicker ist ein Hochfrequenzgerät, mit dem ein Schüler anonym auf Fragen Ihres Lehrers im Unterricht antworten kann. So wissen Sie und Ihr Lehrer schnell, wie gut Sie den Unterrichtsstoff verstehen. Zuletzt bearbeitet: 2025-01-22 17:01

SQL Server bietet zwei physische Implementierungen der vom SQL-Standard definierten Read Committed-Isolationsstufe, Locking Read Committed und Read Committed Snapshot Isolation (RCSI). Zuletzt bearbeitet: 2025-01-22 17:01

Konfigurieren Ihres Android-Geräts für die Verwendung von Charles Proxy Gehen Sie zu Hilfe > SSL Proxying > Charles Root Certificate speichern. Ändern Sie den Dateityp vom Standard. Übertragen Sie die. Öffnen Sie die Datei über einen Dateimanager wie den Android File Manager oder einen Dateimanager eines Drittanbieters wie File Commander. Zuletzt bearbeitet: 2025-01-22 17:01

Der Unterschied zwischen ihnen besteht darin, wie sie mit den zugrunde liegenden Datenquellen kommunizieren. OLEDB kommuniziert direkt mit OLEDB-kompatiblen Quellen, aber ADO. NET-Quelle spricht durch a. NET-Anbieter. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie eine große, komplexe Unternehmensanwendung erstellen müssten, die unter Linux ausgeführt wird, würden Sie normalerweise Java verwenden. Jetzt gibt es eine Alternative, die reift und an Popularität gewinnt – Sie können laufen. NET-Anwendungen unter Linux, die die Open-Source-Mono-Laufzeit verwenden. NET-Binärdateien, ohne dass eine Konvertierung erforderlich ist. Zuletzt bearbeitet: 2025-01-22 17:01

Clever einsteigen? Mit dieser Funktion können Sie den gewünschten Methodenaufruf auswählen. Wählen Sie im Hauptmenü Ausführen | Smart Step In oder drücken Sie Umschalt+F7. Klicken Sie auf die Methode oder wählen Sie sie mit den Pfeiltasten aus und drücken Sie Enter / F7. Zuletzt bearbeitet: 2025-06-01 05:06

Netzbauende Spinnen neigen dazu, viel Energie zu verbrauchen, um ihre Netze zu machen, und Kugelspinnen müssen größere Netze machen als die meisten anderen. Die Seide müsste stark genug sein, um lange genug zu halten, damit die Spinne Nahrung fangen kann. Das gesamte Netz einer Kugelspinne ist groß, aber die Brückenlinie ist besonders groß. Zuletzt bearbeitet: 2025-06-01 05:06

Die kurze Antwort ist ja. Sie könnten mit einem Haftbefehl festgenommen werden und dafür ins Gefängnis kommen. Es hört sich so an, als ob Ihnen die Nichtrückgabe von Leasinggegenständen oder möglicherweise Diebstahl in Rechnung gestellt werden könnte. Wenn Sie Möbel von Aaron mieten, besitzen Sie sie nicht, es sei denn oder bis. Zuletzt bearbeitet: 2025-01-22 17:01

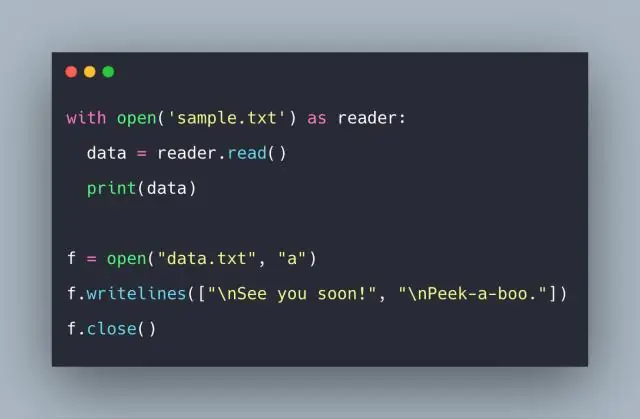

Colab enthält einen Texteditor, mit dem Sie erstellen, öffnen und löschen können. Ich fand es einfacher, die Datei lokal zu bearbeiten. Sie können es im linken Bereich herunterladen. Klicken Sie mit der rechten Maustaste auf eine beliebige Datei und laden Sie sie herunter. Bearbeiten Sie als Nächstes die Datei. Als nächstes laden Sie die Datei hoch. Verwenden Sie mv, um die Datei an den richtigen Ort zu verschieben. Zuletzt bearbeitet: 2025-01-22 17:01

Um eine Datei zu hashen, lesen Sie sie bitweise ein und aktualisieren Sie die aktuelle Hashing-Funktionsinstanz. Wenn alle Bytes in der richtigen Reihenfolge an die Hashing-Funktion übergeben wurden, können wir den Hex-Digest erhalten. Dieses Snippet druckt den Hash-Wert der Datei, die in der mit dem SHA256-Algorithmus generierten Datei angegeben ist. Zuletzt bearbeitet: 2025-01-22 17:01

Mit Simulieren einer sekundären Anzeige können Entwickler verschiedene Bildschirmgrößen simulieren. Dies soll den Entwicklern helfen zu überprüfen, ob ihre entwickelten Apps mit Displays unterschiedlicher Größe kompatibel sind oder nicht. Zuletzt bearbeitet: 2025-01-22 17:01

Protocol Buffers (auch bekannt als protobuf) sind der sprachneutrale, plattformneutrale und erweiterbare Mechanismus von Google zum Serialisieren strukturierter Daten. Um protobuf zu installieren, müssen Sie den Protokoll-Compiler (der zum Kompilieren von. proto-Dateien verwendet wird) und die protobuf-Laufzeit für die von Ihnen gewählte Programmiersprache installieren. Zuletzt bearbeitet: 2025-01-22 17:01

Die Methode invoke() der Method-Klasse Ruft die zugrunde liegende Methode, die durch dieses Method-Objekt repräsentiert wird, für das angegebene Objekt mit den angegebenen Parametern auf. Individuelle Parameter automatisch passend zu primitiven formalen Parametern. Zuletzt bearbeitet: 2025-01-22 17:01

Natürlich tragen viele Benutzer ihre AppleWatch nicht zum Schlafen. Wenn Sie Ihre Uhr NICHT im Bett tragen, laden Sie Ihre Uhr einfach kurz vor dem Schlafengehen auf. Sobald Sie morgens Ihr iPhone berühren oder Ihre Uhr wieder aufsetzen, wird AutoSleep wissen, dass Sie mit dem Schlafen fertig sind. Zuletzt bearbeitet: 2025-01-22 17:01

Das Standardmodell misst 140,1 x 72,2 x 7,3 mm, während das Plus-Modell 152,4 x 78,5 x 7,9 mm misst. Das normalGalaxy S8 hat ein 5,8-Zoll-Display, während das S8+ einen riesigen 6,2-Zoll-Bildschirm bekommt. Beide Telefone haben das gleiche Super-AMOLED-Panel mit einer Auflösung von 1440 x 2960 und sehen fantastisch aus. Zuletzt bearbeitet: 2025-01-22 17:01

Avid Media Composer First ist die kostenlose Version eines der beliebtesten Film- und Fernsehbearbeitungsprogramme Hollywoods. Es bietet viele der gleichen Funktionen, die Sie in der Pro-Version finden, aber der Export ist auf eine Auflösung von 1080p beschränkt und maximal auf vier Videospuren und acht Audiospuren. Zuletzt bearbeitet: 2025-01-22 17:01

OST-Dateien sind Outlook-Offline-Datendateien. Das OST-Dateiformat hat eine maximale Dateigröße, die von der ausgeführten Outlook-Version abhängt: Outlook 2010 und höher unterstützen eine OST-Dateigröße von bis zu fünfzig Gigabyte (50 GB) Outlook 2007 und 2003 und früher unterstützt eine OST-Dateigröße von bis zu zwanzig Gigabyte (20 GB). Zuletzt bearbeitet: 2025-01-22 17:01

Dateisicherheit ist eine Funktion Ihres Dateisystems, die steuert, welche Benutzer auf welche Dateien zugreifen können, und die Beschränkungen auferlegt, was Benutzer mit verschiedenen Dateien auf Ihrem Computer tun können. Zuletzt bearbeitet: 2025-01-22 17:01

Virtuelle Ethernet-Verbindung. Ein EVC wird vom Metro-Ethernet Forum (MEF) als eine Verbindung zwischen zwei oder mehr Benutzernetzwerkschnittstellen definiert, die einen Punkt-zu-Punkt- oder Mehrpunkt-zu-Mehrpunkt-Pfad innerhalb des Dienstanbieternetzwerks identifiziert. Ein EVC ist eine konzeptionelle Servicepipe innerhalb des Service-Provider-Netzwerks. Zuletzt bearbeitet: 2025-01-22 17:01

1 Antwort. Der Hauptunterschied sind die Benutzeroberflächen und die zugrunde liegenden Frameworks. iOS wurde von Grund auf für die Interaktion mit Berührung entwickelt, während macOS für die Interaktion mit einem Cursor entwickelt wurde. Stattdessen verwendet macOS AppKit für Benutzeroberflächenobjekte. Zuletzt bearbeitet: 2025-01-22 17:01

Yaml-Dateien), können Sie mehrere Zeilen auskommentieren, indem Sie: die zu kommentierenden Zeilen auswählen und dann. Strg + Umschalt + C. Zuletzt bearbeitet: 2025-01-22 17:01

Preis: 13,00 $. Ich liebe diese kleinen Notizbücher. Super für mein Reisenotizbuch. Zuletzt bearbeitet: 2025-01-22 17:01

Um Selenium selbst zu lernen, müssen Sie es auf praktische Weise lernen und kleine Schritte unternehmen, um es zu lernen. Ich habe einigen Kollegen Selenium beigebracht, die aus dem manuellen Testen stammen. Diese Kollegen hatten keine Vorkenntnisse in Java oder Programmierung. Zuletzt bearbeitet: 2025-01-22 17:01

Nein. Jio Phone 2 hat keine OTG-Unterstützung. Zuletzt bearbeitet: 2025-01-22 17:01

BLAZING CHARGE TIME: Mit 50000 mAh können Sie Ihre Geräte schnell und effizient auf volle Kapazität aufladen. Darüber hinaus kann jede voll aufgeladene Crave PowerPackpower-Bank Ihr Smartphone bis zu 15-mal von 0-100% Akkuleistung aufladen. Zuletzt bearbeitet: 2025-01-22 17:01

F. Erklären Sie die Double-Ended-Queue mit Hilfe eines geeigneten Beispiels? Eine doppelseitige Warteschlange (dequeue, oft abgekürzt mit deque, ausgesprochen Deck) ist eine abstrakte Datenstruktur, die eine Warteschlange implementiert, für die Elemente nur vorne (head) oder hinten (tail) hinzugefügt oder entfernt werden können. Zuletzt bearbeitet: 2025-01-22 17:01

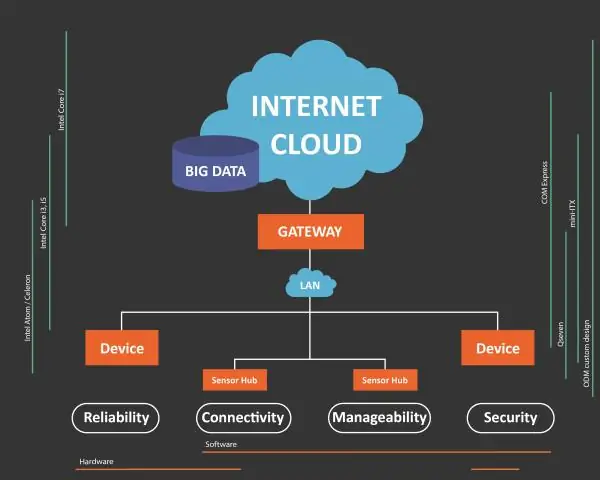

Ein IoT-System besteht aus Sensoren/Geräten, die über eine Art Konnektivität mit der Cloud „sprechen“. Sobald die Daten in der Cloud angekommen sind, verarbeitet die Software sie und entscheidet dann möglicherweise, eine Aktion auszuführen, z. B. eine Warnung zu senden oder die Sensoren/Geräte automatisch anzupassen, ohne dass der Benutzer benötigt wird. Zuletzt bearbeitet: 2025-06-01 05:06

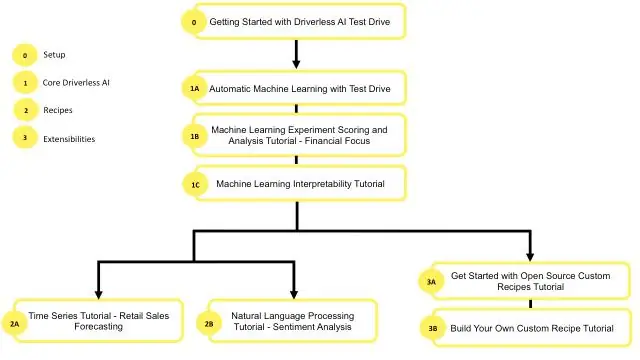

H2O AutoML-Tutorial. AutoML ist eine Funktion in H2O, die den Prozess der Erstellung einer großen Anzahl von Modellen automatisiert, mit dem Ziel, das „beste“Modell ohne Vorkenntnisse oder Aufwand des Datenwissenschaftlers zu finden. Zuletzt bearbeitet: 2025-01-22 17:01

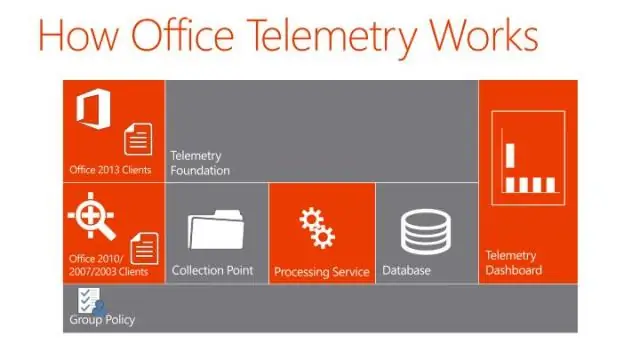

Office Telemetry Dashboard ist eine Excel-Arbeitsmappe, die Kompatibilitäts- und Bestands-, Nutzungs- und Integritätsdaten zu den Office-Dateien, Office-Add-Ins und Office-Lösungen anzeigt, die in einer Organisation verwendet werden. Zuletzt bearbeitet: 2025-01-22 17:01

Allgemein verfügbar unter Windows, Linux, Docker und Kubernetes. SQL Server 2019 ist die neueste Version von SQL Server, die auf der Microsoft Ignite vom 4. bis 8. November 2019 und dem PASS Summit vom 5. bis 8. November 2019 veröffentlicht wurde. Die vorherige Version ist SQL Server 2017. Zuletzt bearbeitet: 2025-06-01 05:06

Acer stellt einige gute Monitore her, aber der tatsächliche Rahmen, die Blenden und der Standfuß sehen nicht überragend aus oder so, obwohl es davon abhängt, welchen Sie bekommen. Ich habe den gleichen 23-Zoll-H233H und habe keine Probleme. Es ist ein ausgezeichneter Monitor - go for it. Zuletzt bearbeitet: 2025-01-22 17:01