Apple hat nicht nur seinen offiziellen Preis im letzten Monat auf 199 US-Dollar gesenkt, sondern während des Amazon Prime Day fiel diese Uhr auf ein Allzeittief von 169 US-Dollar. Für eine begrenzte Zeit bietet Amazon die Apple Watch Series 3 (GPS/38 mm) für 189 US-Dollar an. Das sind 10 US-Dollar weniger als der neue niedrigere Preis und der zweitbeste Preis, den wir für Appleswatch gesehen haben. Zuletzt bearbeitet: 2025-06-01 05:06

So installieren Sie einen Photoshop-Pinsel: Wählen Sie die zu installierende Datei aus und entpacken Sie die Datei. Legen Sie die Datei mit anderen Pinseln an einem Ort ab. Öffnen Sie Adobe Photoshop und fügen Sie Pinsel über das Menü Bearbeiten hinzu, klicken Sie dann auf Vorgaben und Vorgaben-Manager. Klicken Sie auf „Laden“und navigieren Sie zu den neuen Pinseln und öffnen Sie. Zuletzt bearbeitet: 2025-01-22 17:01

ConfigureAwait(false) beinhaltet eine Aufgabe, die zum Zeitpunkt des Wartens bereits abgeschlossen ist (was eigentlich unglaublich häufig vorkommt), dann ist ConfigureAwait(false) bedeutungslos, da der Thread danach weiterhin Code in der Methode ausführt und immer noch in derselben Kontext, der vorher da war. Zuletzt bearbeitet: 2025-01-22 17:01

Beheben Sie 'kein Internet gesichert' Wifi-Probleme Schritt 1: Öffnen Sie das Netzwerk und das Freigabecenter. Klicken Sie mit der rechten Maustaste auf das Netzwerksymbol in der Windows-Taskleiste und wählen Sie OpenNetwork and Sharing Center aus dem Kontextmenü, das sich öffnet. Schritt 2: Adaptereinstellungen ändern. Schritt 3: Öffnen Sie die Eigenschaften des Netzwerkadapters. Schritt 4: IPv6 deaktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

Wir stellen das bemerkenswerte Blink 500 vor, ein ultrakompaktes 2,4-GHz-Funkmikrofonsystem, das mühelos mit Ihren DSLRs, spiegellosen und Videokameras, Smartphones und Tablets zusammenarbeitet, mit denen Sie Ton in Sendequalität von bis zu zwei Mikrofonen drahtlos aufnehmen können. Zuletzt bearbeitet: 2025-01-22 17:01

Entwickler: Kernteam Prototypen. Zuletzt bearbeitet: 2025-01-22 17:01

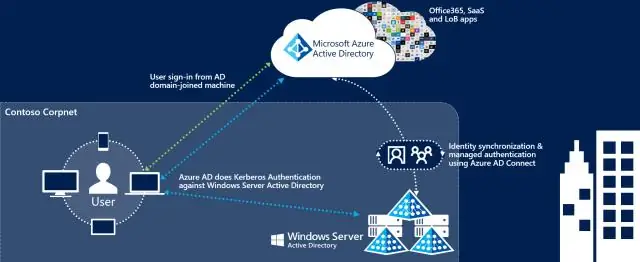

Azure Functions macht den App-Entwicklungsprozess produktiver und ermöglicht das Starten serverloser Anwendungen in Microsoft Azure. Es hilft bei der Verarbeitung von Daten, der Koordination mit verschiedenen Systemen für das IoT, der Integration verschiedener Prozesse und Systeme und dem Aufbau einfacher APIs und Microservices. Zuletzt bearbeitet: 2025-01-22 17:01

Internetzensur und -überwachung wurden in China eng umgesetzt, wodurch soziale Websites wie Gmail, Google, YouTube, Facebook, Instagram und andere blockiert werden. Die exzessiven Zensurpraktiken der Great Firewall of China haben nun auch die VPN-Dienstleister erfasst. Zuletzt bearbeitet: 2025-01-22 17:01

Mobile Entwickler sind Gutverdiener Es überrascht nicht, dass Führungskräfte (VP of Engineering, CTO, CIO usw.) die bestbezahlten Positionen in der Technologie mit einem durchschnittlichen Gehalt von 150.314 US-Dollar ausmachten. Ihnen folgten Ingenieurmanager mit einem Durchschnittsgehalt von 143.122 US-Dollar. Zuletzt bearbeitet: 2025-01-22 17:01

Lottie für Web, Android, iOS, React Native und Windows Lottie ist eine mobile Bibliothek für Web und iOS, die als JSON mit Bodymovin exportierte Adobe After Effects-Animationen analysiert und nativ auf Mobilgeräten rendert. Zuletzt bearbeitet: 2025-01-22 17:01

Hier sind die oben genannten Mobiltelefone, die sich am besten zum Spielen von PUBG eignen, zusammen mit vielen anderen Funktionen. OnePlus6T. Preis bei Amazon prüfen. POCO F1 von Xiaomi. Überprüfen Sie den Preis bei Flipkart. Ehre spielen. Preis bei Amazon prüfen. Vivo V11 Pro. Samsung Galaxy M20. Vivo V9Pro. Ehre 8X. Redmi Note 6 Pro. Zuletzt bearbeitet: 2025-01-22 17:01

Ein VPN ist ein enorm leistungsfähiges Werkzeug zur Sicherung Ihres Online-Lebens, und CyberGhost ist eines der besten VPNs auf dem Markt. Es legt einen intelligenten Schwerpunkt auf Videostreaming, unterstützt dies jedoch mit einer einfachen App und einem starken Funktionsumfang. Es kostet jedoch mehr als andere ausgezeichnete VPNs und sein Design ist nicht das intuitivste. Zuletzt bearbeitet: 2025-01-22 17:01

Branche: Cloud-Computing. Zuletzt bearbeitet: 2025-01-22 17:01

Sky Talk ist nur für Kunden verfügbar, die per Lastschrift/Kreditkartenmandat bezahlen. Anrufe an 0845- und 0870-Nummern unterliegen der Zugangsgebühr von Sky von 15 Seiten pro Minute und der Servicegebühr des Betreibers. Zuletzt bearbeitet: 2025-01-22 17:01

Wie funktioniert Kabel-Internet? Zuerst sendet Ihr Internetdienstanbieter ein Datensignal über das Koaxialkabel oder Koaxialkabel an Ihr Zuhause – insbesondere an Ihr Modem. Das Modem verbindet sich dann über ein Ethernet-Kabel mit Ihrem Computer oder Router, wodurch Sie Zugang zum Highspeed-Internet erhalten. Zuletzt bearbeitet: 2025-01-22 17:01

Es ist bekannt, dass Halbleiter bestimmte spezielle Eigenschaften aufweisen, die sie in einem elektronischen Gerät nützlich machen. Halbleiter haben einen höheren spezifischen Widerstand als ein Isolator, aber einen geringeren als ein Leiter. Außerdem ändert sich die Stromleitfähigkeit von Halbleitern, wenn eine geeignete Verunreinigung hinzugefügt wird. Zuletzt bearbeitet: 2025-01-22 17:01

Das Exploratorium befindet sich am Pier 15 am Embarcadero (in der Green Street) in San Francisco, und es gibt so viele Möglichkeiten, dorthin zu gelangen: Sie können mit BART, Fähre, Stadtbus, Privatbus oder Auto anreisen. BART ist eine großartige Möglichkeit, von Punkten in San Francisco und der größeren Bay Area zum Exploratorium zu gelangen. Zuletzt bearbeitet: 2025-06-01 05:06

Ein Mehrfachverriegelungssystem verriegelt die Tür im Rahmen und verriegelt an mehreren Stellen auf Knopfdruck, was ein hohes Maß an Sicherheit bietet. Es ist in modernen Häusern üblich, da Sie diese Art von Schloss normalerweise an Kunststoff- und Verbundtüren finden. Zuletzt bearbeitet: 2025-01-22 17:01

Plattform: Unix und Unix-like. Zuletzt bearbeitet: 2025-01-22 17:01

Die grafische Benutzeroberfläche (GUI /ˈguːa?/gee-you-eye) ist eine Form der Benutzeroberfläche, die es Benutzern ermöglicht, mit elektronischen Geräten über grafische Symbole und Audioindikatoren wie primäre Notation anstelle von textbasierten Benutzeroberflächen zu interagieren Befehlsbezeichnungen oder Textnavigation. Zuletzt bearbeitet: 2025-01-22 17:01

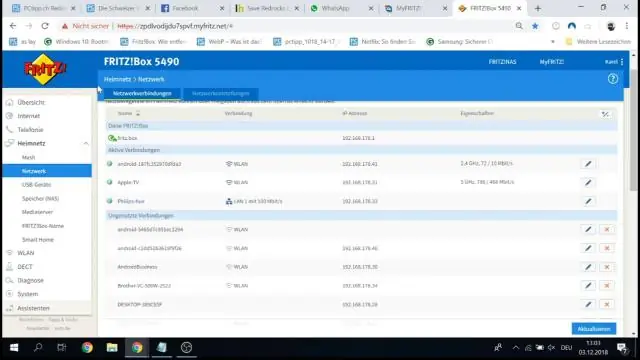

Internet Access Policy Öffnen Sie Ihren Webbrowser und geben Sie die IP-Adresse Ihres Routers ein, um auf die Verwaltungsschnittstelle zuzugreifen. Navigieren Sie auf dem Router zum Dienstprogramm für Internetzugriffsrichtlinien. Klicken Sie auf die Schaltfläche „Liste bearbeiten“, um die MAC-Adressen der Geräte hinzuzufügen, die Sie einschränken möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Die Griechen, die vorgaben, den Krieg zu verlassen, segelten zur nahe gelegenen Insel Tenedos und ließen Sinon zurück, der die Trojaner davon überzeugte, dass das Pferd ein Opfer für Athena (Göttin des Krieges) war, das Troja uneinnehmbar machen würde. Trotz der Warnungen von Laokoon und Cassandra wurde das Pferd durch die Stadttore gebracht. Zuletzt bearbeitet: 2025-01-22 17:01

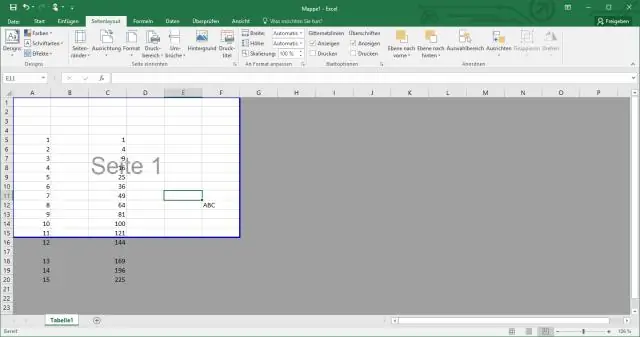

Um Zeilen einzublenden, klicken Sie auf das Pfeilsymbol, das über den ausgeblendeten Zeilennummern erscheint. Um eine Spalte auszublenden, klicken Sie mit der rechten Maustaste auf den Spaltenbuchstaben oben in der Tabelle und wählen Sie Spalte ausblenden. Zuletzt bearbeitet: 2025-01-22 17:01

Jamendo ist eine Pionier-Musik-Website und derzeit eine der größten aufstrebenden Musikplattformen. Es bietet kostenlose Musik für die persönliche Unterhaltung und verschiedene Lizenzen für Projekte oder Unternehmen. Jamendo unterstützt unabhängige, unabhängige Künstler, indem es ihnen einen globalen DIYspace bietet, um ihre Kreationen auszustellen und zu verkaufen. Zuletzt bearbeitet: 2025-01-22 17:01

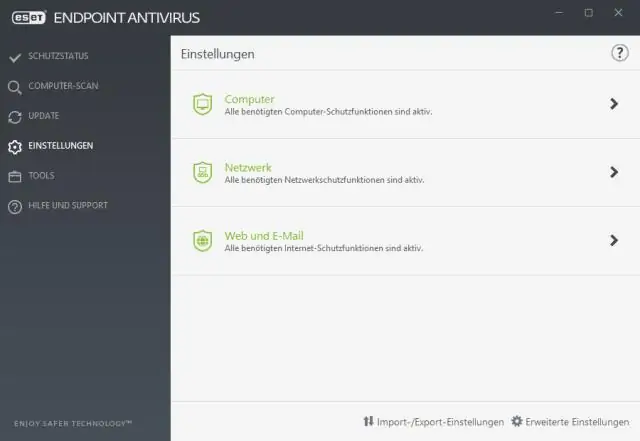

Klicken Sie auf Start → Alle Programme → ESET→ ESET Endpoint Antivirus/ESET Endpoint Security→ Deinstallieren. Der Einrichtungsassistent wird angezeigt. Klicken Sie auf Weiter und dann auf Entfernen. Aktivieren Sie das Kontrollkästchen, das am besten beschreibt, warum Sie eine Deinstallation durchführen, und klicken Sie dann auf Weiter. Zuletzt bearbeitet: 2025-01-22 17:01

Top 10 Roboter-Staubsauger mit Alexa-Unterstützung iRobot Roomba 690 Roboter-Staubsauger mit Wi-Fi-Konnektivität und Herstellergarantie. Shark ION ROBOT 750 Staubsauger mit Wi-Fi-Konnektivität + Sprachsteuerung (RV750) iRobot Roomba 980 Roboter-Staubsauger mit Wi-Fi-Konnektivität. Neato Botvac D5 Connected Navigierender Saugroboter. Samsung POWERbot Star Wars Limited Edition – Darth Vader. Zuletzt bearbeitet: 2025-06-01 05:06

Viele SQL-Operationen sind komplex und können von Always Encrypted nicht verarbeitet werden. SQL Server Transparent Data Encryption (TDE) und Cell Level Encryption (CLE) sind serverseitige Einrichtungen, die die gesamte SQL Server-Datenbank im Ruhezustand oder ausgewählte Spalten verschlüsseln. Zuletzt bearbeitet: 2025-01-22 17:01

Information. Dokumente, Bilder, Tabellenkalkulationen und alle möglichen anderen Dateien verschwinden, wenn Sie Ihre Festplatte löschen. Einige Daten können jedoch auf der Festplatte verborgen bleiben. Das Löschen oder Neuformatieren ist laut dem US-Heimatschutzministerium nicht sehr effektiv, um Dateien dauerhaft zu entfernen. Zuletzt bearbeitet: 2025-01-22 17:01

Die zuletzt gesehene Anzeige lautet Jetzt bis 15 Minuten aktiv, seit die Person das letzte Mal die App oder das Hangouts-Popup in Chrome verwendet oder über Gmail oder auf andere Weise darauf zugegriffen hat. Die zuletzt gesehenen Änderungen zu Aktiv vor 15 Minuten unmittelbar danach. Zuletzt bearbeitet: 2025-01-22 17:01

Der Bundesstaat Katsina wurde am Mittwoch, den 23. September 1987, aus dem ehemaligen Bundesstaat Kaduna von der Bundesmilitärverwaltung von General Badamasi Babangida . geschaffen. Zuletzt bearbeitet: 2025-01-22 17:01

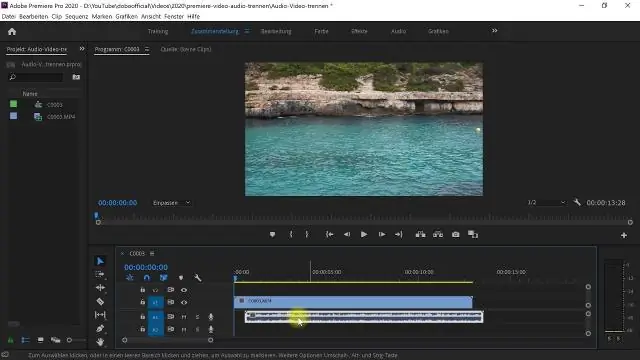

2Trennen Sie Audio von Video mit einem Klick Klicken Sie nun mit der rechten Maustaste auf die Videodatei, die Sie extrahieren möchten, und wählen Sie „Audio trennen“. Sie werden sofort feststellen, dass in der Musik-Timeline eine Audiodatei angezeigt wird. Ja, dies ist die Original-Audiodatei, die Sie benötigen. Jetzt haben Sie die Audiospur erfolgreich von der Videodatei getrennt. Zuletzt bearbeitet: 2025-01-22 17:01

Wi-Fi-Signale gehen sowohl nach unten als auch nach oben. Wenn Sie es also auf den Boden legen, geht ein Teil des Signals durch die Dielen. Wenn Sie es in einen Schrank stellen, verringern sich die WLAN-Geschwindigkeit und die Entfernung, die das Signal zurücklegen kann. Tipp 5: Fenster vermeiden: Platzieren Sie den Router in der Nähe eines Fensters und ein Teil des Signals wird nach draußen gesendet. Zuletzt bearbeitet: 2025-01-22 17:01

Nachdem Sie Prey heruntergeladen und auf Ihrem Gerät installiert haben, müssen Sie Ihre Zugangsdaten eingeben. Um dies zu tun: Besuchen Sie auf Laptops oder Desktops unsere Download-Site von dem Gerät aus, das Sie schützen möchten. Laden Sie auf Android-Telefonen und -Tablets Prey von Google Play herunter. Laden Sie auf iOS-Telefonen und -Tablets Prey aus dem AppStore herunter. Zuletzt bearbeitet: 2025-01-22 17:01

Verbundene Geräte sind physische Objekte, die sich über das Internet miteinander und mit anderen Systemen verbinden können. Sie verbinden sich mit dem Internet und untereinander über verschiedene kabelgebundene und kabellose Netzwerke und Protokolle wie WiFi, NFC, 3G- und 4G-Netzwerke. Zuletzt bearbeitet: 2025-06-01 05:06

Google Maps AR wurde entwickelt, damit Sie Augmented Reality verwenden können, um Ihnen beim Gehen zu helfen. Es verwendet die Kamera auf der Rückseite des Telefons, um zu erkennen, wo Sie sich befinden, und überlagert die Richtung und Details auf dem Display, anstatt Ihnen nur eine Karte zu präsentieren. Zuletzt bearbeitet: 2025-01-22 17:01

In diesem Tutorial zu C#-Sammlungen wird erläutert, wie Sie mit den C#-Sammlungsklassen List, ArrayList, HashTable, SortedList, Stack und Queue arbeiten. C#-Sammlungstypen wurden entwickelt, um ähnliche Daten effizienter zu speichern, zu verwalten und zu bearbeiten. Hinzufügen und Einfügen von Elementen zu einer Sammlung. Elemente aus einer Sammlung entfernen. Zuletzt bearbeitet: 2025-01-22 17:01

IOS App Icons für iOS 7 erstellen Name Größe (px) Verwendung Icon-60@2x.png 120x120 iPhone App Icon Icon-76.png 76x76 iPad App Icon Icon-76@2x.png 152x152 iPad App Icon für Retina Display iTunesArtwork.png 512x512 App-Einreichung. Zuletzt bearbeitet: 2025-06-01 05:06

Erstellen Sie eine Website-Remarketing-Liste Melden Sie sich bei Google Ads an. Klicken Sie auf das Werkzeugsymbol und dann auf Gemeinsame Bibliothek. Klicken Sie auf Zielgruppenmanager. Klicken Sie auf Zielgruppenlisten. Um eine Website-Besucherliste hinzuzufügen, klicken Sie auf die Plus-Schaltfläche und wählen Sie Website-Besucher aus. Geben Sie auf der sich öffnenden Seite zunächst einen beschreibenden Namen für die Remarketing-Liste ein. Zuletzt bearbeitet: 2025-01-22 17:01

Eine ObjectID ist ein eindeutiges Ganzzahlfeld, das nicht null ist und verwendet wird, um Zeilen in Tabellen in einer Geodatabase eindeutig zu identifizieren. Die Werte in diesem Feld werden von ArcGIS verwaltet. Die ObjectID wird von ArcGIS verwendet, um z. B. zu scrollen, Auswahlsätze anzuzeigen und Identifizierungsvorgänge für Features durchzuführen. Zuletzt bearbeitet: 2025-01-22 17:01

So geht's: Melden Sie sich mit der E-Mail-Adresse und dem Kennwort Ihres Microsoft-Kontos an. Wählen Sie Sicherheit. Klicken Sie auf Informationen aktualisieren. Klicken Sie neben Ihren Sicherheitsinformationen auf Verifizieren. Sie erhalten einen Sicherheitscode per SMS oder E-Mail, um zu bestätigen, dass Sie der Kontoinhaber sind. Geben Sie den Code ein, wenn Sie ihn erhalten haben, und klicken Sie dann auf Bestätigen. Zuletzt bearbeitet: 2025-01-22 17:01