Die Benutzer können Kaspersky Security for Mobile über einen direkten Link zu Google Play installieren. Öffnen Sie auf dem Mobilgerät Google Play. Wählen Sie Kaspersky Endpoint Security. Tippen Sie auf Installieren. Legen Sie die Verbindungseinstellungen zum Administrationsserver fest: Serveradresse. Zuletzt bearbeitet: 2025-01-22 17:01

Verschaffen wir uns zunächst einen Überblick über beides. Physischer Pfad – Dies ist der tatsächliche Pfad, in dem die Datei von IIS gefunden wird. Virtueller Pfad – Dies ist der logische Pfad für den Zugriff auf die Datei, auf die von außerhalb des IIS-Anwendungsordners verwiesen wird. Zuletzt bearbeitet: 2025-01-22 17:01

Die Gear VR von Samsung ist kompatibel mit dem Galaxy S7, S7 Edge, Note 5, S6 und S6 EdgePlus. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können zwei SIM-Karten nur in der Dual-SIM-Version von Galaxy S8 und S8+ verwenden. Wie in der GalaxyS8 SIM-Kartenanleitung erklärt, ist das SIM-Kartenfach für die SingleSIM- und Dual-SIM-Version von S8 und S8+ unterschiedlich. Aber der Unterschied liegt nicht nur im SIM-Kartensteckplatz. Auch die Firmware (Software) ist anders. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie dann zur Registerkarte System der Systemsteuerung und wählen Sie Pfad im Abschnitt Systemvariablen aus, und drücken Sie die Schaltfläche Bearbeiten. Dadurch werden die Pfadvariablen so eingestellt, dass das PuTTY-Programmverzeichnis in den Suchpfad eingeschlossen wird. Sie müssen dies nur einmal tun. Windows wird die Umgebungsvariable von nun an dauerhaft setzen. Zuletzt bearbeitet: 2025-01-22 17:01

27. Mai 1953. Zuletzt bearbeitet: 2025-01-22 17:01

Java NullPointerException ist eine ungeprüfte Ausnahme und erweitert RuntimeException. NullPointerException zwingt uns nicht, den catch-Block zu verwenden, um ihn zu behandeln. Diese Ausnahme ist für die meisten Java-Entwickler ein Albtraum. Sie tauchen normalerweise auf, wenn wir sie am wenigsten erwarten. Zuletzt bearbeitet: 2025-01-22 17:01

Die wahre Geschichte von Sleepy Hollow Irving schreibt, dass die Geschichte auf einer Folklore basiert, die er über den Geist eines hessischen Soldaten aus dem Unabhängigkeitskrieg hörte, der im Kampf enthauptet wurde und weiterhin die Stadt heimsuchte. Aber das war nicht nur eine alte Kriegsgeistergeschichte, die überliefert wurde. Zuletzt bearbeitet: 2025-01-22 17:01

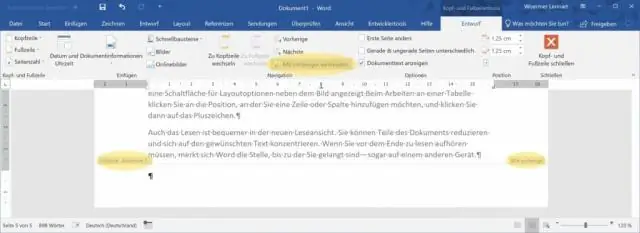

Word vs Pages: Dokumente erstellen In beiden Apps tippen Sie auf Neu und wählen entweder ein BlankDocument oder eine Vorlage. Word hat eine gute Auswahl an Vorlagen, aber für unser Geld ist die Auswahl in Pages besser. Pages hat 65 Vorlagen im Vergleich zu Words 18 (viele Pages-Vorlagen sind jedoch leichte Abweichungen). Zuletzt bearbeitet: 2025-01-22 17:01

Synonyme. Endergebnis Unterfolge Schlussfolgerungpoetische Gerechtigkeit Deal Fortsetzung Ende einfach desertiert Entscheidung beendenBeendigung Nachwirkungen Folge Trennung Ergebnis Auflösungschlechteste Folge. Zuletzt bearbeitet: 2025-01-22 17:01

Java-Sammler. Collectors ist eine letzte Klasse, die die Object-Klasse erweitert. Sie bietet Reduktionsoperationen, wie das Akkumulieren von Elementen in Sammlungen, das Zusammenfassen von Elementen nach verschiedenen Kriterien usw. Die Java Collectors-Klasse bietet verschiedene Methoden zum Umgang mit Elementen. Zuletzt bearbeitet: 2025-01-22 17:01

Betreff: Anzahl der Steckdosen nach gfci Bei 220.14 sind maximal 13 Steckdosen in einem 20A-Stromkreis erlaubt. Sie können einzeln oder dulpex sein und zählen dennoch nur als ein Gefäß. Zuletzt bearbeitet: 2025-01-22 17:01

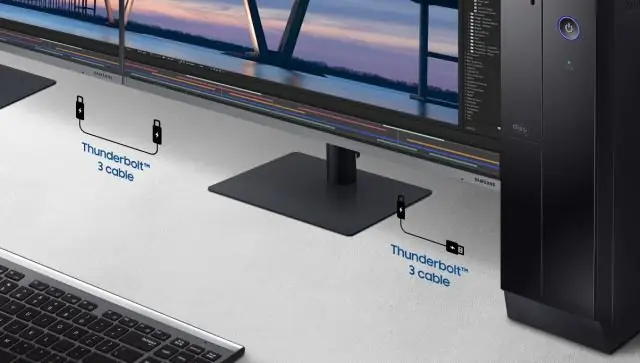

Thunderbolt-Displays können mit anderen Thunderbolt-Displays oder Thunderbolt 1- oder 2-Geräten verkettet werden, aber andere Arten von Displays (HDMI, DisplayPort usw.) können nicht direkt an ein Thunderbolt-Display angeschlossen werden. Zuletzt bearbeitet: 2025-01-22 17:01

Magento bietet sowohl eine kostenlose als auch eine kostenpflichtige Version seiner Plattform an. Als Open-Source-Software erstellt, wird die Communityedition kostenlos angeboten. Benutzer können Änderungen vornehmen, um ihre Anforderungen bestmöglich zu erfüllen; Tatsächlich haben viele bereits ihre eigenen Magento-Erweiterungen entwickelt, um sie anzupassen. Zuletzt bearbeitet: 2025-06-01 05:06

Analytical Engine wird verwendet, um den numerischen Wert trigonometrischer Funktionen einer beliebigen Formel zu berechnen. Babbage verwendete eine Reihe von Lochkarten für die Eingabe während des Entwurfs der analytischen Engine, die für arithmetische Operationen, numerische Konstanten sowie Lade- und Speicheroperationen bestimmt sind. Zuletzt bearbeitet: 2025-06-01 05:06

Die Funktion clear() wird verwendet, um alle Elemente des Vektorcontainers zu entfernen, wodurch er die Größe 0 erhält. Algorithmus Führe eine Schleife aus, bis die Größe des Vektors erreicht ist. Überprüfen Sie, ob das Element an jeder Position durch 2 teilbar ist, wenn ja, entfernen Sie das Element und dekrementieren Sie den Iterator. Drucken Sie den endgültigen Vektor. Zuletzt bearbeitet: 2025-01-22 17:01

Um AutoFill zu verwenden, wählen Sie die Zelle oder die Zellen aus, die bereits ein Beispiel für das zu füllende Element enthalten, und ziehen dann den Füllziehpunkt. Der Füllgriff ist das kleine schwarze Quadrat in der unteren rechten Ecke der ausgewählten Zelle oder des ausgewählten Bereichs. Zuletzt bearbeitet: 2025-01-22 17:01

Rufen Sie entweder das Git-Protokoll oder die GitHub-Benutzeroberfläche auf und holen Sie sich die eindeutigen Commit-Hashes für jeden der gewünschten Commits, und führen Sie dann diesen Befehl aus: git Cherry-pick super-long-hash-here. Dadurch wird nur dieser Commit in Ihren aktuellen Branch gezogen. Drücken Sie diesen Zweig wie gewohnt hoch. Zuletzt bearbeitet: 2025-01-22 17:01

Software-Genre: Anwendungsserver, Webserver. Zuletzt bearbeitet: 2025-01-22 17:01

Warum puffert YouTube? Der Grund für Ihre langsame YouTube-Erfahrung ist höchstwahrscheinlich Ihre Internetverbindung. Dies bedeutet nicht unbedingt, dass Ihr Internet zu langsam ist. Wenn Sie auf Reisen oder unterwegs eine YouTube-Pufferung sehen, liegt die Ursache wahrscheinlich an Ihrer Internetverbindung. Zuletzt bearbeitet: 2025-01-22 17:01

IOS – So erstellen Sie eine App-ID Navigieren Sie zu Apple Developer und melden Sie sich mit Ihren Zugangsdaten an. Klicken Sie auf „Zertifikate, Kennungen und Profile“. Klicken Sie im linken Menü auf den Abschnitt Bezeichner. Nun sehen Sie ein Formular, das Sie zur Registrierung einer neuen App-ID ausfüllen müssen: Sie gelangen zu einer Übersicht, um Ihre eingegebenen Daten zu überprüfen. Zuletzt bearbeitet: 2025-01-22 17:01

Lastenausgleich bezieht sich auf die effiziente Verteilung des eingehenden Netzwerkverkehrs auf eine Gruppe von Back-End-Servern, die auch als Serverfarm oder Serverpool bezeichnet wird. Auf diese Weise führt ein Load Balancer die folgenden Funktionen aus: Verteilt Client-Anfragen oder Netzwerklast effizient auf mehrere Server. Zuletzt bearbeitet: 2025-01-22 17:01

Es gibt verschiedene Arten von Technologien, die für Read Only Memory (ROM) verwendet werden. Es ist nicht dafür ausgelegt, schnell und häufig geschrieben zu werden wie Random Access Memory (RAM). Aber ROM ist nicht flüchtig und behält seinen Inhalt, wenn das Gerät ausgeschaltet ist. Der Prozess der ROM-Programmierung ist langsam, da er nur einmal oder selten durchgeführt wird. Zuletzt bearbeitet: 2025-01-22 17:01

Mit Android-Geräten koppeln Stellen Sie sicher, dass Ihre Beats Pill+ aufgeladen und eingeschaltet ist. Die 'b'-Taste pulsiert, um anzuzeigen, dass sich theBeats Pill+ im Erkennungsmodus befindet und bereit ist, gekoppelt zu werden. Gehen Sie auf Ihrem Android-Gerät zu den Bluetooth-Einstellungen und stellen Sie sicher, dass Bluetooth aktiviert ist. Zuletzt bearbeitet: 2025-01-22 17:01

Mit AWS Systems Manager Run Command können Sie die Konfiguration Ihrer verwalteten Instances aus der Ferne und sicher verwalten. Sie können Run Command über die AWS-Konsole, die AWS Command Line Interface, AWS Tools for Windows PowerShell oder die AWS SDKs verwenden. Run Command wird ohne zusätzliche Kosten angeboten. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO In ähnlicher Weise können Sie sich fragen, wie Sie einen 3-Wege-Dimmerschalter mit 4 Drähten verdrahten? Dimmer installieren: 3- und 4-Wege Vergewissern Sie sich, dass jede Gruppenbox einen Neutralleiter (normalerweise weiß) enthält.. Zuletzt bearbeitet: 2025-01-22 17:01

Der Bigint-Datentyp ist für die Verwendung vorgesehen, wenn ganzzahlige Werte den vom Datentyp int unterstützten Bereich überschreiten können. bigint passt zwischen smallmoney und int im Datentyp-Präzedenzdiagramm. Funktionen geben Bigint nur zurück, wenn der Parameterausdruck ein Bigint-Datentyp ist. Zuletzt bearbeitet: 2025-01-22 17:01

Häufige Herausforderungen eines virtuellen Teams Missverständnisse durch schlechte Kommunikation. Inkompatible Kommunikationspräferenzen. Unterschiede in der Arbeitsmoral. Mangel an Klarheit und Orientierung. Häufiges Nachdenken. Mangelndes Gefühl von Eigenverantwortung und Engagement. Unfähigkeit, die richtigen Fragen zu stellen. Schwierigkeiten beim Delegieren. Zuletzt bearbeitet: 2025-01-22 17:01

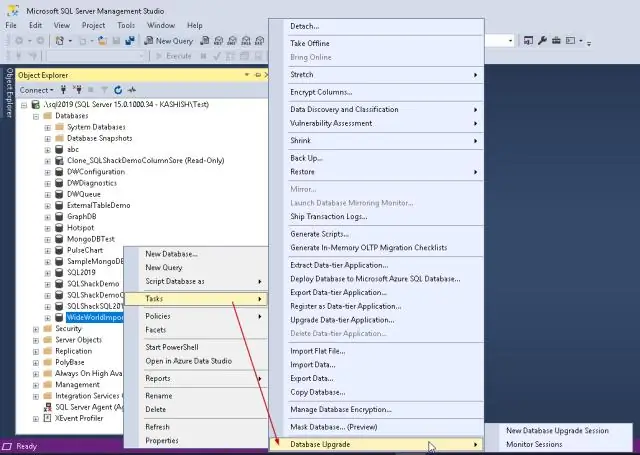

So stellen Sie Sicherungen mit vollständigen und differenziellen Sicherungen wieder her Öffnen Sie das Fenster Datenbank wiederherstellen in Microsoft SQL Server Management Studio. Stellen Sie sicher, dass das Feld An Datenbank mit dem gewünschten Namen ausgefüllt ist. Wählen Sie Von Gerät als Quelle für die Wiederherstellung. Wählen Sie die vollständige Sicherungsdatei aus, die Sie wiederherstellen möchten. Zuletzt bearbeitet: 2025-01-22 17:01

Fehler beim Validieren des Zugriffstokens: Der Benutzer ist an einem blockierenden, angemeldeten Kontrollpunkt registriert. Diese Fehlermeldung bedeutet, dass Ihr Facebook-Benutzerkonto einen Sicherheitscheck nicht bestanden hat und sich bei Facebook oder dem Facebook Business Manager anmelden muss, um das Problem zu beheben. Benutzername scheint kein echter Name zu sein. Zuletzt bearbeitet: 2025-01-22 17:01

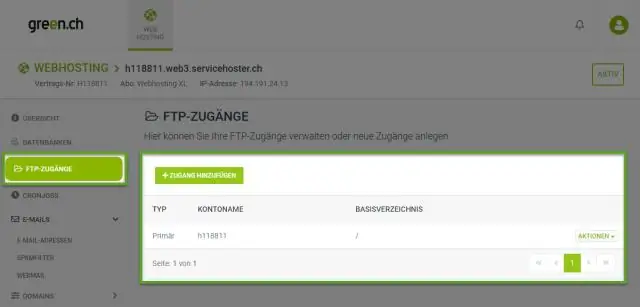

Geben Sie die FTP-Site-Adresse im Format ftp://ftp.domain.com in die Adressleiste ein. Drücken Sie 'Enter', um auf die FTP-Site zuzugreifen und ihre Dateien und Verzeichnisse anzuzeigen. Der Vorteil der Verwendung des Datei-Explorers besteht darin, dass Sie Dateien per Drag & Drop auf die und von der FTP-Site ziehen können. Zuletzt bearbeitet: 2025-01-22 17:01

Diebstahl geistigen Eigentums. Der Diebstahl von geistigem Eigentum (IP) wird als Diebstahl von urheberrechtlich geschütztem Material, Diebstahl von Geschäftsgeheimnissen und Markenrechtsverletzungen definiert. Beispiele für urheberrechtlich geschütztes Material, das häufig online gestohlen wird, sind Computersoftware, aufgezeichnete Musik, Filme und elektronische Spiele. Zuletzt bearbeitet: 2025-01-22 17:01

QnA Maker ist die benutzerfreundliche, cloudbasierte API von Microsoft, mit der Sie eine öffentlich zugängliche FAQ-Seite, Produkthandbücher und Supportdokumente in einen Bot-Service in natürlicher Sprache verwandeln können. Da es vorab geprüfte Daten als „Smarts“verwendet, ist dies eine der einfachsten Möglichkeiten, einen leistungsstarken Bot für Ihr Unternehmen zu erstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Multicatch-Block Ab Java 7 wird damit ein Multicatch-Block eingeführt, mit dem Sie mehr als eine Ausnahme innerhalb eines einzigen Catch-Blocks behandeln können. Zuletzt bearbeitet: 2025-01-22 17:01

Profi-Tipp: Sie können die Datei auch im Finale öffnen, indem Sie die Datei in Ihrem Finder auswählen und mit der rechten Maustaste klicken. Wählen Sie dann „Öffnen mit…“und wählen Sie Finale in der Programmleiste. Herzliche Glückwünsche! Sie haben mit ScanScore erfolgreich eine PDF-Datei in Finale importiert. Zuletzt bearbeitet: 2025-01-22 17:01

Die Daydream-Funktion von Android ist ein „interaktiver Bildschirmschoner-Modus“, der automatisch aktiviert werden kann, wenn Ihr Gerät angedockt oder aufgeladen wird, Ihren Bildschirm eingeschaltet lässt und Informationen anzeigt. Entwickler können ihre eigenen Daydream-Apps erstellen und Android bietet eine Vielzahl integrierter Optionen. Zuletzt bearbeitet: 2025-01-22 17:01

Ermitteln Sie die aktuelle Softwareversion auf Ihrem Fire-Tablet, bevor Sie ein Software-Update herunterladen und installieren. Wischen Sie vom oberen Bildschirmrand nach unten und tippen Sie auf Einstellungen. Tippen Sie auf Geräteoptionen und dann auf Systemaktualisierungen. Zuletzt bearbeitet: 2025-01-22 17:01

Über Ausnahmen Eine Ausnahme ist ein PL/SQL-Fehler, der während der Programmausführung entweder implizit von TimesTen oder explizit von Ihrem Programm ausgelöst wird. Behandeln Sie eine Ausnahme, indem Sie sie mit einem Handler abfangen oder an die aufrufende Umgebung weitergeben. Zuletzt bearbeitet: 2025-01-22 17:01

In diesem Artikel: Tipp #1: Verwenden Sie asynchron – warten Sie. Tipp #2: Machen Sie sich mit import und import() vertraut. Tipp #3: Machen Sie sich mit HTTP/2 vertraut. Tipp 4: Beseitigen Sie Kontroversen im Codestil. Tipp #5: Sichern Sie Ihren Node. js-Anwendungen. Tipp 6: Nutzen Sie Microservices. Tipp #7: Überwachen Sie Ihre Dienste. Tipp #8: Tragen Sie zu Open-Source-Projekten bei. Zuletzt bearbeitet: 2025-06-01 05:06

Im Allgemeinen sollten Sie maximal 20 Sekunden für ein langes Polling-Timeout verwenden. Zuletzt bearbeitet: 2025-01-22 17:01