Nodetool-Reparatur. Reparatur – Ein Prozess, der im Hintergrund läuft und die Daten zwischen den Knoten synchronisiert, sodass schließlich alle Replikate die gleichen Daten enthalten. Der Reparaturbefehl muss auf allen Knoten im Cluster ausgeführt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Die heiligen Tiere Poseidons waren der Stier, das Pferd und der Delphin. Als Meeresgott war er auch eng mit Fischen und anderen Meeresbewohnern verbunden. Sein Streitwagen wurde von einem Paar Fischschwanzpferde (griechisch: hippokampoi) gezogen. Das berühmteste seiner heiligen Tiere in der Mythologie war der kretische Stier, der Vater des Minotaurus. Zuletzt bearbeitet: 2025-01-22 17:01

Um die Indizierung zu deaktivieren, öffnen Sie das IndexingOptions-Systemsteuerungsfenster (wenn Sie nur 'Index' in das Suchfeld der Start-Schaltfläche eingeben, sehen Sie diese Auswahl oben im Startmenü), klicken Sie auf 'Ändern' und entfernen Sie indizierte Speicherorte und Dateitypen , auch. Zuletzt bearbeitet: 2025-01-22 17:01

Das lange Kurzzeitgedächtnis (LSTM) ist eine Architektur des künstlichen rekurrenten neuronalen Netzes (RNN), die im Bereich des Deep Learning verwendet wird. LSTM-Netzwerke sind gut geeignet, um auf der Grundlage von Zeitreihendaten zu klassifizieren, zu verarbeiten und Vorhersagen zu treffen, da zwischen wichtigen Ereignissen in einer Zeitreihe Verzögerungen unbekannter Dauer auftreten können. Zuletzt bearbeitet: 2025-06-01 05:06

Bringen Sie den Brief zu einem beliebigen Postamt. Wenn Sie Porto kaufen müssen, können Sie Ihren Brief bei einem Postangestellten hinterlassen, der ihn für Sie aufgibt. Auch wenn Sie kein Porto kaufen müssen, können Sie Ihren Brief dennoch zur Post bringen. Unter www.usps.com finden Sie Informationen darüber, wo Sie die nächste Postfiliale finden. Zuletzt bearbeitet: 2025-01-22 17:01

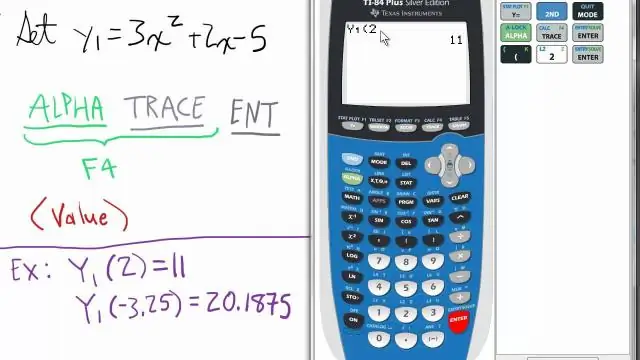

TI-84: Verwenden von Tabellen Richten Sie Ihre Tabelle ein. Gehe zu: [2nd] [TBLSET]. Sehen Sie sich die Tabelle an. Gehe zu: [2.] [Tabelle]. Fügen Sie eine zweite Funktion in [Y=] hinzu. Sehen Sie sich beide Tabellen nebeneinander an. Ändern Sie die Schrittweite (∆Tbl), um andere Werte in der Tabelle zu erhalten. Steuern Sie Ihre Tabelle nur auf die gewünschten Werte, ändern Sie die Indpnt: in 'Ask' Gehe zu: [2nd] [TBLSET]. Zuletzt bearbeitet: 2025-01-22 17:01

VxRack-Systeme unterstützen die Bereitstellung einer Vielzahl von Anwendungs-Workloads, sodass die IT schnell neue Dienste bereitstellen und gleichzeitig die allgemeine Agilität und Effizienz verbessern kann. VxRail ist die einzige vollständig integrierte, vorkonfigurierte und vorab getestete VMware Hyper-Converged Infrastructure Appliance-Familie auf dem Markt. Zuletzt bearbeitet: 2025-01-22 17:01

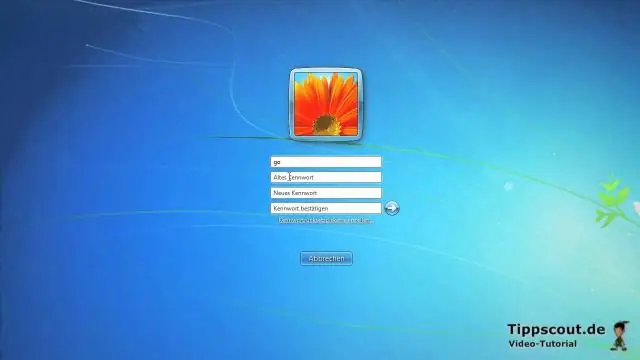

Der Ablauf von Passwörtern ist ein aussterbendes Konzept. Im Wesentlichen ist es der Fall, wenn eine Organisation von ihren Mitarbeitern verlangt, ihre Passwörter alle 60, 90 oder XX Tage zu ändern. Zuletzt bearbeitet: 2025-01-22 17:01

Öffnen Sie Chrome, geben Sie chrome://flags in die Adressleiste ein und drücken Sie dann „Enter“. Geben Sie das Wort „sicher“in das Suchfeld oben ein, um die gewünschte Einstellung leichter zu finden. Scrollen Sie nach unten zur Einstellung "Nicht sichere Ursprünge als nicht sicher markieren" und ändern Sie sie in "Deaktiviert", um die "Nicht sicher"-Warnungen auszuschalten. Zuletzt bearbeitet: 2025-01-22 17:01

Schritte Öffnen Sie Illustrator. Doppelklicken Sie auf das gelbe App-Symbol, das die Buchstaben "Ai" enthält, klicken Sie in der Menüleiste oben auf dem Bildschirm auf Datei und führen Sie einen der folgenden Schritte aus: Erstellen Sie den Text für den Hyperlink. Ordnen Sie das Objekt des Hyperlinks an. Speichern Sie Ihr Dokument als PDF. Zuletzt bearbeitet: 2025-01-22 17:01

Was sind die roten Outlets in Krankenhäusern und medizinischen Einrichtungen? Orangefarbene Steckdosen (manchmal mit grünen Punkten oder Dreiecken) sind isolierte Erdungssteckdosen, die für empfindliche Geräte verwendet werden sollten, die Erdspitzen aufnehmen können. Blaue Steckdosen sind selbsterdende Steckdosen mit Alarmmeldung, die den Verlust des Erdungsschutzes anzeigt. Zuletzt bearbeitet: 2025-06-01 05:06

Drücken Sie die 'Scroll'-Taste. Dadurch wird ein Bildschirmmenü mit einigen verschiedenen Optionen angezeigt. Verwenden Sie die Schaltfläche "Scrollen", um die Option "Zoom" zu markieren und auszuwählen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Metakonzept ist die verallgemeinerte Darstellung eines oder mehrerer Konzepte durch den Geist. Es handelt sich um ein Konzept über ein oder mehrere Konzepte. Beispiele Beispiele für Metakonzepte für Denkaufgaben sind:. Zuletzt bearbeitet: 2025-01-22 17:01

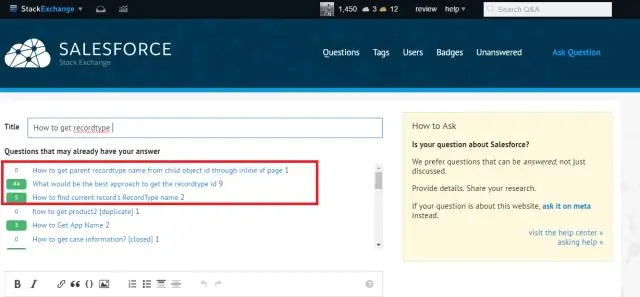

Ein sObject-Token ist einfach ein Verweis auf ein SObject. Es wird hauptsächlich verwendet, wenn wir uns über das von uns verwendete SObject nicht sicher sind. Wir können getSObjectType() aufrufen, um das Token für ein bestimmtes SObject zu erhalten, mit dem wir auf dieses SObject verweisen können. Zuletzt bearbeitet: 2025-01-22 17:01

Amazon EC2 P3-Instances sind eine ideale Plattform, um technische Simulationen, Computerfinanzen, seismische Analysen, molekulare Modellierung, Genomik, Rendering und andere GPU-Berechnungsworkloads auszuführen. High Performance Computing (HPC) ermöglicht es Wissenschaftlern und Ingenieuren, diese komplexen, rechenintensiven Probleme zu lösen. Zuletzt bearbeitet: 2025-01-22 17:01

Technisches SEO bezieht sich auf Website- und Serveroptimierungen, die Suchmaschinen-Spidern helfen, Ihre Website effektiver zu crawlen und zu indizieren (um das organische Ranking zu verbessern). Zuletzt bearbeitet: 2025-01-22 17:01

Informationsverarbeitungstheorie (G. Miller) George A. Miller hat zwei theoretische Ideen geliefert, die für die kognitive Psychologie und das Informationsverarbeitungs-Framework grundlegend sind. Zuletzt bearbeitet: 2025-06-01 05:06

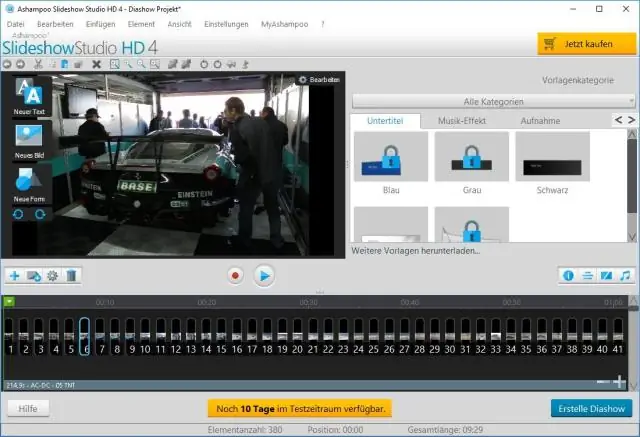

Videos importieren. Nachdem Sie den DVDslideshow Maker heruntergeladen und installiert haben, starten Sie das Programm. DVD-Menü anpassen. Klicken Sie auf 'Personalisieren', um Ihre Diashow anzupassen. Ausgabeeinstellungen. Klicken Sie auf der Registerkarte Ausgabeeinstellungen auf "Auf DVD brennen". Starten Sie das Brennen einer DVD-Diashow. Zuletzt bearbeitet: 2025-01-22 17:01

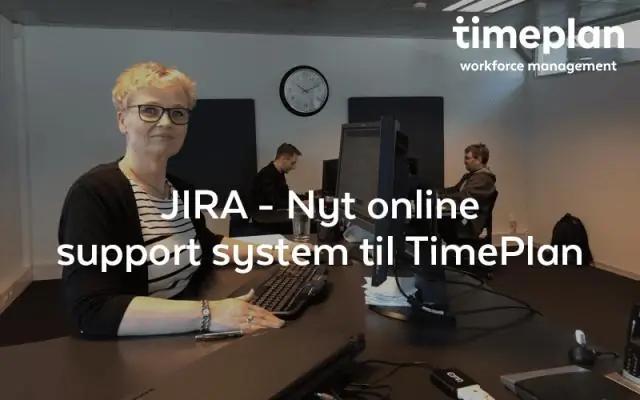

JIRA ist ein Projektmanagement-Tool, das für das Nachverfolgungssystem von Problemen und Fehlern verwendet wird. Es wird häufig als Tool zur Fehlerverfolgung für alle Arten von Tests verwendet. Zuletzt bearbeitet: 2025-01-22 17:01

Analysieren Sie Ihre Tweets und verstehen Sie Ihre Follower Jedes Wort, Foto, Video und Follower kann einen Einfluss haben. Die Analysen von Twitter helfen Ihnen zu verstehen, wie die Inhalte, die Sie auf Twitter teilen, Ihr Geschäft steigern. Die Konto-Startseite ist Ihr Twitter-Bericht mit hochrangigen Statistiken, die von Monat zu Monat verfolgt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Es ist kein Touchscreen, aber die Tasten an der Außenseite des Garmin Forerunner 935 sind, wie erwähnt, aus Metall und sehr leicht zu finden und zu treffen, ohne hinzusehen - was ein wichtiges Merkmal ist, wenn Sie ins Wasser springen, auf Fahrräder springen und herumsprinten Tracks mit diesem Gerät. Zuletzt bearbeitet: 2025-06-01 05:06

70' Klasse KU6300 4K UHD Fernseher - UN70KU6300FXZA | Samsung USA. Zuletzt bearbeitet: 2025-01-22 17:01

Wie über eine Java-Liste iterieren? Rufen Sie einen Iterator zum Anfang der Sammlung ab, indem Sie die Methode iterator() der Sammlung aufrufen. Richten Sie eine Schleife ein, die hasNext() aufruft. Lassen Sie die Schleife iterieren, solange hasNext() true zurückgibt. Rufen Sie innerhalb der Schleife jedes Element ab, indem Sie next() aufrufen. Zuletzt bearbeitet: 2025-01-22 17:01

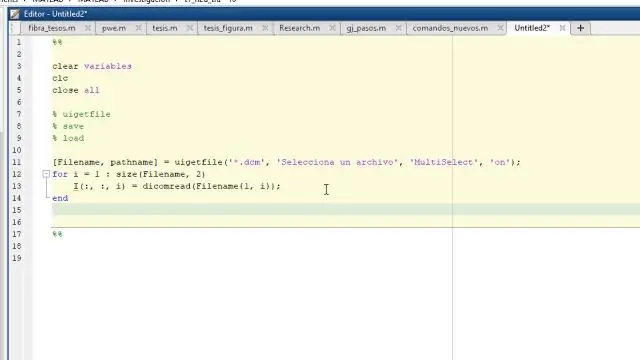

Beschreibung. file = uigetfile öffnet ein modales Dialogfeld, das Dateien im aktuellen Ordner auflistet. Es ermöglicht einem Benutzer, den Namen einer Datei auszuwählen oder einzugeben. Wenn die Datei vorhanden und gültig ist, gibt uigetfile den Dateinamen zurück, wenn der Benutzer auf Öffnen klickt. Zuletzt bearbeitet: 2025-01-22 17:01

ProPress® und ProPress XL (Kupfer) sind sichere, zuverlässige und wirtschaftliche Kupferrohr-Installationssysteme mit moderner Kaltpress-Verbindungstechnik. Viega® ProPress Fittings sind für die Verwendung mit Hartkupferrohren vom Typ K, L und M von ½' bis 4' und weiche Kupferrohre in ½' bis 1¼' Durchmesser. Zuletzt bearbeitet: 2025-01-22 17:01

Leeren Sie Ihren Papierkorb Öffnen Sie auf Ihrem Android-Smartphone oder -Tablet die GooglePhotos-App. Melden Sie sich bei Ihrem Google-Konto an. Tippen Sie auf Menü Papierkorb Mehr Papierkorb leeren Löschen. Zuletzt bearbeitet: 2025-01-22 17:01

Kurzzeit-Scheduling Der Kurzzeit-Scheduler (auch CPU-Scheduler genannt) entscheidet, welcher der bereiten, speicherinternen Prozesse nach einem Takt-Interrupt, einem I/O-Interrupt, einem Betriebssystem ausgeführt (einer CPU zugeordnet) wird Anruf oder eine andere Form von Signal. Zuletzt bearbeitet: 2025-01-22 17:01

Nicht verwaltete Ressourcen sind Ressourcen, die außerhalb des. NET-Laufzeit (CLR) (auch bekannt als Nicht-.NET-Code.) Beispielsweise ein Aufruf einer DLL in der Win32-API oder ein Aufruf einer . dll in C++ geschrieben. Zuletzt bearbeitet: 2025-01-22 17:01

Schritt 1: Legen Sie den hölzernen Hintergrund ein. Schritt 2: Erstellen Sie den „Gesucht“-Posterhintergrund. Schritt 3: Intensivieren Sie die verbrannten Kanten. Schritt 4: Fügen Sie den ersten Textblock hinzu. Schritt 5: Fügen Sie den „Gesucht“-Text hinzu. Schritt 6: Hinzufügen von mehr Text. Schritt 7: Fügen Sie ein Foto der Wild Bunch Gang hinzu. Schritt 8: Kopfgeld hinzufügen. Zuletzt bearbeitet: 2025-06-01 05:06

Es gibt Bild-, Audio-, Druck- und Datenausgabegeräte. Verschiedene Arten von spezifischer Hardware umfassen Monitore, Lautsprecher und Kopfhörer, Drucker und externe Festplatten. Zuletzt bearbeitet: 2025-01-22 17:01

Neo-Piagetsche Theoretiker schlagen ähnlich wie Piaget vor, dass die kognitive Entwicklung in treppenstufenähnlichen Stadien stattfindet. Im Gegensatz zu Piagets Theorie argumentieren Neo-Piagetianer jedoch, dass: Piagets Theorie nicht vollständig erklärt, warum die Entwicklung von Stufe zu Stufe stattfindet. Zuletzt bearbeitet: 2025-01-22 17:01

Aus Anfängersicht besteht das Unix-Dateisystem im Wesentlichen aus Dateien und Verzeichnissen. Verzeichnisse sind spezielle Dateien, die andere Dateien enthalten können. Das Unix-Dateisystem hat eine hierarchische (ortree-ähnliche) Struktur mit seinem obersten Verzeichnis namens root (gekennzeichnet durch /, ausgesprochener Schrägstrich). Zuletzt bearbeitet: 2025-01-22 17:01

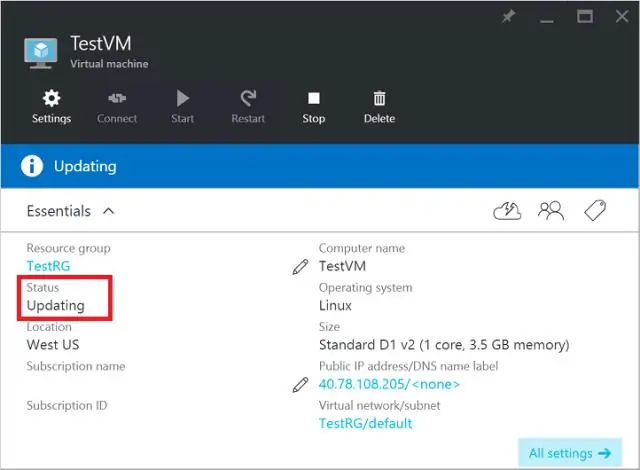

Benutzer des kostenlosen Azure-Kontos erhalten jeden Monat bis zu 1500 kostenlose Stunden für virtuelle Computer. Das kostenlose Azure-Konto umfasst: 750 Stunden B1 Standard Windows Virtual Machine. 2 P6 (64GiB) verwaltete Festplatten. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Programm ist ein bestimmter Satz von Anweisungen, die ein Computer befolgt, um eine Aufgabe auszuführen. Es enthält einen Datensatz zur Ausführung auf dem Computer. Zuletzt bearbeitet: 2025-01-22 17:01

Die Prüfungsergebnisse werden an die E-Mail-Adresse gesendet, die Sie mit Ihrer Bewerbung angegeben haben, sobald Sie den Test abgeschlossen haben. Die Prüfungsergebnisse bleiben bis zu dem Datum gültig, das auf Ihrem Bewertungsbescheid angegeben ist. Die Ergebnisse der Prüfung 473 bleiben sechs Jahre gültig, wenn Sie nicht eingestellt werden. Das Bestehen einer postalischen Prüfung bedeutet nicht, dass Sie eingestellt werden. Zuletzt bearbeitet: 2025-01-22 17:01

Gehen Sie im Windows-Datei-Explorer (Windows-TASTE+E) zu Dieser PC und Sie sehen „VR-Headset“als angeschlossenes Gerät aufgeführt. Öffne das, öffne dann den InternalShared Folder darin, und darin siehst du einen Ordner namens "Movies". Kopiere deine Videos von deinem Desktop in den Movies-Ordner auf der Oculus Go. Zuletzt bearbeitet: 2025-01-22 17:01

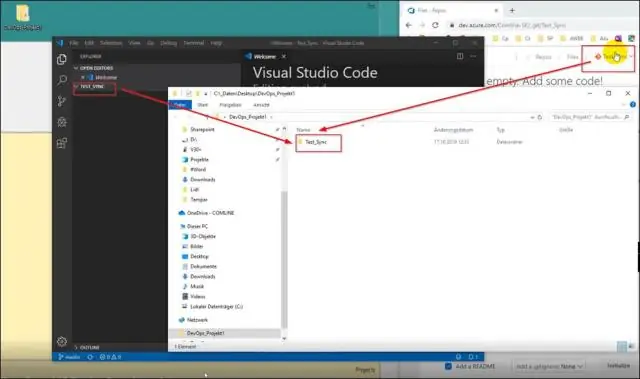

Siehe Klonen eines vorhandenen Git-Repositorys. Pipelines, um eine Pipeline zu definieren. Siehe Dokumentation zu Azure Pipelines. Testpläne zum Definieren von Testplänen und Testsuiten. Wählen Sie Azure DevOps aus, um die Seite Projekte zu öffnen. Wählen Sie die Organisation aus, und wählen Sie dann Neues Projekt aus. Geben Sie die Informationen in das bereitgestellte Formular ein. Wählen Sie Erstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Bei einem einfachen Periskop sind zwei Spiegel in einem Winkel von 45 Grad angeordnet. Funktionsprinzip: Parallelstrahlen vom entfernten Objekt fallen auf den ersten Spiegel und werden im gleichen Winkel reflektiert und sie werden auf den einfallenden zweiten Spiegel gebracht und wieder werden parallele Strahlen zu unseren Augen reflektiert, durch die wir sehen können. Zuletzt bearbeitet: 2025-01-22 17:01

Grad der Beziehung Eine ternäre Beziehung liegt vor, wenn drei Entitäten verbunden sind. Obwohl es höhere Abschlüsse gibt, sind sie selten und werden nicht speziell benannt. (Zum Beispiel wird eine Assoziation von vier Entitäten einfach als eine Vier-Grad-Beziehung beschrieben.). Zuletzt bearbeitet: 2025-01-22 17:01

Der Hauptunterschied zwischen einem animierten Gif und einem Ameme besteht darin, dass Memes dazu neigen, statische Bilder zu sein, die eine aktuelle oder popkulturelle Referenz darstellen, und animierte Gifs sind einfacher bewegte Bilder. Sie finden alle animierten Gif-Memes, die Ihr Herz begehrt, auf Websites wie Giphy und Awesome Gifs. Zuletzt bearbeitet: 2025-01-22 17:01