Melden Sie sich mit Ihrem Hotmail-Konto bei https://outlook.com/ an. Klicken Sie auf das Zahnradsymbol (Einstellungen) und wählen Sie Optionen.Registerkarte E-Mail erweitern > Konten > Verbundene Konten. Klicken Sie unter Absenderadresse auf Absenderadresse ändern. Zuletzt bearbeitet: 2025-01-22 17:01

Um zu sehen, welche Version von Windows 10 derzeit auf Ihrem Gerät ausgeführt wird, wählen Sie die Schaltfläche Start und dann Einstellungen > System > Info. Wählen Sie die Schaltfläche Start und dann Einstellungen > Netzwerk & Internet > Status > Netzwerkreset. Wählen Sie auf dem Bildschirm zum Zurücksetzen des Netzwerks die Option Jetzt zurücksetzen> Ja aus, um zu bestätigen. Zuletzt bearbeitet: 2025-01-22 17:01

Castify App zum Streamen von Audio/Video. Castify ist eine App zum Übertragen von Video/Audio mit Untertiteln von Ihrem Webbrowser auf Ihren Fernseher mit Streaming-Geräten wie Chromecast. Zuletzt bearbeitet: 2025-01-22 17:01

Beschreibung: Acer ePower Management.exe ist für das Windows-Betriebssystem nicht notwendig und verursacht relativ wenige Probleme. Acer ePower Management.exe befindet sich in einem Unterordner von 'C:Programme'. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn die Karte erstellt wurde, klicken Sie auf die Schaltfläche Smart Maps, klicken Sie dann auf den Grundriss, den Sie bearbeiten möchten, und klicken Sie dann auf die Schaltfläche Raumteiler in der unteren rechten Ecke des Smart Maps-Bildschirms. Sie können dann die Trennwände in der App hinzufügen, bearbeiten oder entfernen, damit die Räume besser zu Ihrem Zuhause passen. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden einer grafischen Oberfläche Öffnen Sie den Registrierungseditor (regedit.exe). Navigieren Sie im linken Bereich zu HKLM → SYSTEM → CurrentControlSet → Services → Eventlog. Klicken Sie mit der rechten Maustaste auf Ereignisprotokoll und wählen Sie Neu → Schlüssel. Geben Sie den Namen des neuen Ereignisprotokolls ein und drücken Sie die Eingabetaste. Zuletzt bearbeitet: 2025-01-22 17:01

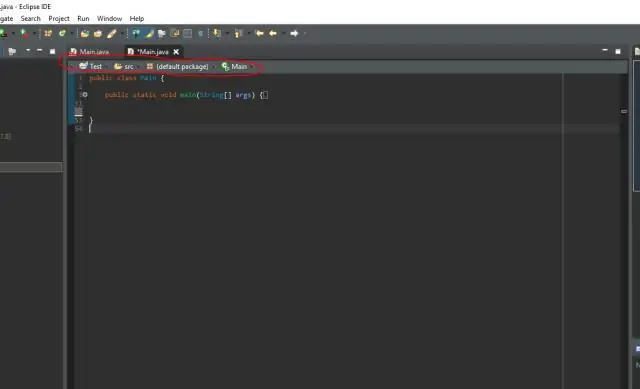

Laden Sie ein Site-Bundle zur Aktualisierung des Eclipse Checkstyle-Plug-ins herunter. Gehen Sie in Eclipse zu: Hilfe -> Neue Software installieren Drücken Sie auf Hinzufügen, dann auf Archiv, und wählen Sie die heruntergeladene Datei aus. Wählen Sie die zu installierende Eclipse Checkstyle Plugin-Funktion aus. Schließen Sie die Installation wie oben beschrieben ab. Zuletzt bearbeitet: 2025-01-22 17:01

1. Übersicht. Karten sind natürlich einer der am weitesten verbreiteten Stile der Java-Sammlung. Und vor allem ist HashMap keine Thread-sichere Implementierung, während Hashtable Thread-Sicherheit durch Synchronisieren von Operationen bietet. Zuletzt bearbeitet: 2025-01-22 17:01

Datenanmerkungen sind Attribute, die auf die Klasse oder Mitglieder angewendet werden, die Validierungsregeln angeben, angeben, wie die Daten angezeigt werden, und Beziehungen zwischen Klassen festlegen. Das System. Komponentenmodell. Der Namespace DataAnnotations enthält die Klassen, die als Datenattribute verwendet werden. Zuletzt bearbeitet: 2025-06-01 05:06

Lexar JumpDrive TwistTurn ist ein USB-Flash-Laufwerk mit hoher Kapazität, das eine bequeme Lösung zum Speichern, Übertragen und Freigeben von Multimedia und mehr bietet.JumpDrive TwistTurn ist in einer Reihe von großen Kapazitäten erhältlich, mit denen Sie eine Vielzahl von Daten, Fotos, übertragen, speichern und teilen können , Musik- und Videodateien. Zuletzt bearbeitet: 2025-01-22 17:01

Polling ist eine Technik, bei der der Client den Server regelmäßig nach neuen Daten fragt. Kurz gesagt ist Shortpolling ein AJAX-basierter Timer, der mit festen Verzögerungen aufruft, während Longpolling auf Comet basiert (d. h. der Server sendet Daten an den Client, wenn das Serverereignis mit Nodelay auftritt). Zuletzt bearbeitet: 2025-01-22 17:01

AWS Lambda unterstützt nativ Java, Go, PowerShell, Node. js-, C#-, Python- und Ruby-Code und stellt eine Laufzeit-API bereit, mit der Sie beliebige zusätzliche Programmiersprachen zum Erstellen Ihrer Funktionen verwenden können. Zuletzt bearbeitet: 2025-01-22 17:01

GetClass() ist die Methode der Object-Klasse. Diese Methode gibt die Laufzeitklasse dieses Objekts zurück. Das zurückgegebene Klassenobjekt ist das Objekt, das durch die statische synchronisierte Methode der repräsentierten Klasse gesperrt ist. Zuletzt bearbeitet: 2025-01-22 17:01

Strom bezieht sich auf die Menge an Elektronen, die sich pro Sekunde durch einen Stromkreis bewegen, und wird in Ampere oder Ampere gemessen. Zuletzt bearbeitet: 2025-01-22 17:01

Sohn. Adam hat einen Sohn namens Mason, der am 3. September 2015 (2015-09-03) [Alter 4] geboren wurde. Adam kämpfte gegen Alesa um das Sorgerecht für seinen Sohn Mason und gewann den Prozess. Zuletzt bearbeitet: 2025-01-22 17:01

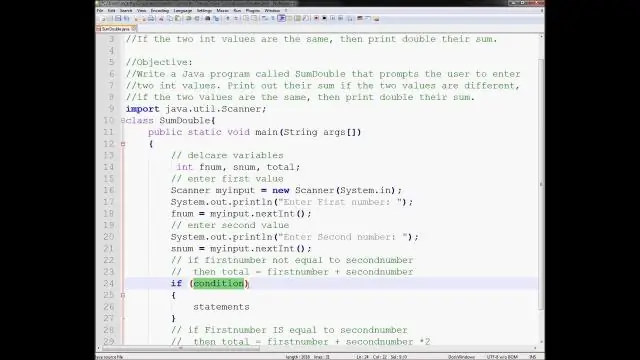

Java hat die folgenden bedingten Anweisungen: Verwenden Sie if, um einen auszuführenden Codeblock anzugeben, wenn eine angegebene Bedingung wahr ist. Verwenden Sie else, um einen auszuführenden Codeblock anzugeben, wenn dieselbe Bedingung falsch ist. Verwenden Sie else if, um eine neue Bedingung zum Testen anzugeben, wenn die erste Bedingung falsch ist. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn die Nachfrage nach Videos kein ausreichender Grund ist, sehen wir uns drei Vorteile der Verwendung von Videos auf Ihrer Website an. Erstellen Sie eine Beziehung. Videos zeigen alles. Bequem & unterhaltsam. Videos sind nicht nur transparenter als Text, sondern auch bequemer. Suchranking erhöhen. Zuletzt bearbeitet: 2025-01-22 17:01

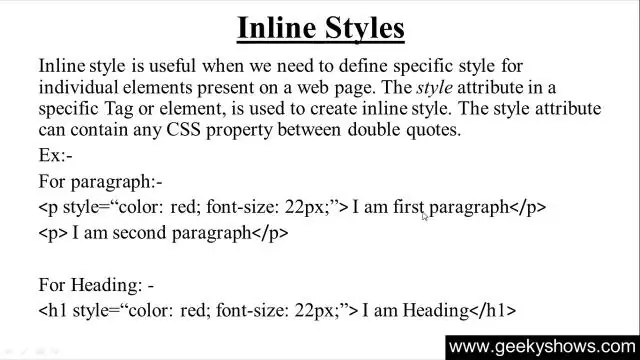

Mit Inline-CSS können Sie jeweils einem HTML-Element einen eindeutigen Stil zuweisen. Sie weisen CSS einem bestimmten HTML-Element zu, indem Sie das style-Attribut mit darin definierten CSS-Eigenschaften verwenden. Im folgenden Beispiel sehen Sie, wie Sie CSS-Stileigenschaften für ein HTML-Element in derselben Codezeile beschreiben. Zuletzt bearbeitet: 2025-01-22 17:01

Verwendete Sprachen: Java, JSON. Zuletzt bearbeitet: 2025-01-22 17:01

IP-Sperre ist eine Methode, mit der Sie den gesamten eingehenden Datenverkehr von einer bestimmten Domäne gleichzeitig auf die Whitelist setzen und gleichzeitig Spoofing verhindern können, indem Sie die zulässigen IP-Bereiche manuell definieren. Zuletzt bearbeitet: 2025-01-22 17:01

Es gibt keine abstrakten Klassen in Swift (genau wie Objective-C). Am besten verwenden Sie ein Protokoll, das wie eine Java-Schnittstelle ist. Mit Swift 2.0 können Sie dann Methodenimplementierungen und berechnete Eigenschaftsimplementierungen mithilfe von Protokollerweiterungen hinzufügen. Zuletzt bearbeitet: 2025-01-22 17:01

Bevor wir heute zur JavaScript-Programmierung übergehen, lernen wir, wie man eine einfache REST-API in PHP erstellt. Genießen Sie unsere Schritt-für-Schritt-Anleitung unten! Wir verwenden diese Klasse, um Daten aus der Datenbank zu lesen. Öffnen Sie den API-Ordner. Objektordner erstellen. Objektordner öffnen. Produkt erstellen. php-Datei. Fügen Sie den folgenden Code ein. Zuletzt bearbeitet: 2025-01-22 17:01

Zum Zeitpunkt des Schreibens gibt es fünf Handys, die mit MotoMods kompatibel sind: Moto Z. Moto Z Force Droid. Moto Z-Play. Moto Z2 spielen. Moto Z2 Force-Edition. Moto Z3 Play. Zuletzt bearbeitet: 2025-06-01 05:06

WebSockets werden wie folgt implementiert: Der Client stellt eine HTTP-Anfrage an den Server mit dem 'upgrade'-Header auf der Anfrage. Wenn der Server dem Upgrade zustimmt, tauschen Client und Server einige Sicherheitsanmeldeinformationen aus und das Protokoll auf dem vorhandenen TCP-Socket wird von HTTP auf webSocket umgestellt. Zuletzt bearbeitet: 2025-01-22 17:01

Muster vs. Trends: Ein Überblick Ein Trend ist die allgemeine Richtung eines Preises über einen bestimmten Zeitraum. Ein Muster ist ein Datensatz, der einer erkennbaren Form folgt und den Analysten dann in den aktuellen Daten zu finden versuchen. Die meisten Trader handeln in Trendrichtung. Zuletzt bearbeitet: 2025-01-22 17:01

In Illustrator gibt es eine sehr coole Verknüpfung: Sie drücken Befehl / STRG + d und Illustrator wiederholt die letzte Aktion für Sie. Zuletzt bearbeitet: 2025-01-22 17:01

Vergleichen Sie Apple iPhone 6s 32GB mit Apple iPhone XS Displaytyp IPS LCD OLED Pixeldichte 326 ppi 463 ppi Bildschirmschutz Verhältnis Bildschirm zu Gehäuse berechnet 65,47 % 80,93 % Bildschirmgröße 4,7 Zoll (11,94 cm) 5,8 Zoll (14,73 cm). Zuletzt bearbeitet: 2025-01-22 17:01

Glaubwürdige Quellen müssen daher zuverlässige Quellen sein, die Informationen liefern, von denen man glauben kann, dass sie wahr sind. Es ist wichtig, in einer wissenschaftlichen Arbeit glaubwürdige Quellen zu verwenden, da Ihr Publikum erwartet, dass Sie Ihre Behauptungen mit glaubwürdigen Beweisen untermauern. Zuletzt bearbeitet: 2025-01-22 17:01

SQL*Plus ist ein Befehlszeilentool, das Zugriff auf das Oracle RDBMS bietet. Mit SQL*Plus können Sie: SQL-Befehle und PL/SQL-Blöcke eingeben und ausführen. Abfrageergebnisse formatieren und drucken. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Netzteil (oder PSU) wandelt Netzwechselstrom in geregelten Gleichstrom mit niedriger Spannung für die internen Komponenten eines Computers. Manche Netzteile haben einen Handschalter zur Auswahl der Eingangsspannung, andere passen sich automatisch der Netzspannung an. Zuletzt bearbeitet: 2025-06-01 05:06

Wir senden Ihnen Sicherheitswarnungen, wenn wir: wichtige Aktionen in Ihrem Konto erkennen, beispielsweise wenn sich jemand auf einem neuen Gerät anmeldet. Erkennen Sie verdächtige Aktivitäten in Ihrem Konto, beispielsweise wenn ungewöhnlich viele E-Mails gesendet werden. Jemanden daran hindern, eine wichtige Aktion auszuführen, z. B. gespeicherte Passwörter anzuzeigen. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn Sie bereit sind, Ihre Prüfung abzulegen, besuchen Sie die Website von Pearson VUE, um ein autorisiertes Pearson VUE-Testzentrum in Ihrer Nähe zu finden, um Ihren Test zu planen. Sie können das Prüfungszentrum Ihrer Wahl bei der Planung Ihrer Prüfung auswählen. Zuletzt bearbeitet: 2025-01-22 17:01

Nur 5 Zeichen lang, ist die Fork-Bombe für einen Computer nicht dauerhaft schädlich, sondern nur nervig. Wir bauen nun auf der Einführung in Batch-Dateien auf. Stellen Sie sicher, dass eine VM eingerichtet ist und ausgeführt wird. Hier erzeugt die erste Zeile ein Label s. Zuletzt bearbeitet: 2025-01-22 17:01

Entwickler: Adobe Inc. Zuletzt bearbeitet: 2025-01-22 17:01

Human-Design-Kanäle. Ein Channel besteht aus zwei Gates und verbindet zwei Center. Wenn zwei Gates an beiden Enden des Kanals aktiviert werden, erzeugt dies das, was wir Definition nennen, beschrieben durch die eingefärbten Kanäle, die in Ihrem Design vorhanden sind. Im Grunde kann dies als die Kommunikation zwischen den Zentren angesehen werden. Zuletzt bearbeitet: 2025-06-01 05:06

Drei der Bedingungen, die Alarme verursachen, sind der Verlust der Rahmenausrichtung (LFA), der Verlust der Mehrfachrahmenausrichtung (LFMA) und der Signalverlust (LOS). Die LFA-Bedingung, auch Out-of-Frame (OOF)-Bedingung genannt, und die LFMA-Bedingung treten auf, wenn Fehler im eingehenden Rahmenmuster vorliegen. Zuletzt bearbeitet: 2025-01-22 17:01

So schließen Sie eine externe Festplatte an einen DirecTV DVR an Trennen Sie den DVR von der Stromversorgung und suchen Sie den mit „SATA“gekennzeichneten Anschluss auf der Rückseite des Geräts. Stecken Sie das eSATA-Kabel in die Rückseite Ihres DVR und stecken Sie dann das andere Ende des Kabels in den SATA-Port der tragbaren Festplatte. Stecken Sie die Festplatte in eine Stromversorgung und schalten Sie sie ein. Zuletzt bearbeitet: 2025-01-22 17:01

Sicherheitsfehlkonfigurationen können auf jeder Ebene eines Anwendungsstapels auftreten, einschließlich der Netzwerkdienste, der Plattform, des Webservers, des Anwendungsservers, der Datenbank, der Frameworks, des benutzerdefinierten Codes und vorinstallierter virtueller Maschinen, Container oder Speicher. Zuletzt bearbeitet: 2025-01-22 17:01

Die RED ONE Kamera ist eine digitale 4K-Kinokamera. Sie ist ursprünglich auf Filmaufnahmen im Kinostil ausgerichtet, was bedeutet, dass sie in vielerlei Hinsicht einer traditionellen Filmkamera ähnelt. Es verwendet traditionelle Filmobjektive und andere Filmhardware, einschließlich Matteboxen und Follow-Focus-Systemen. Aber statt Film zu drehen, wird digital gedreht. Zuletzt bearbeitet: 2025-01-22 17:01

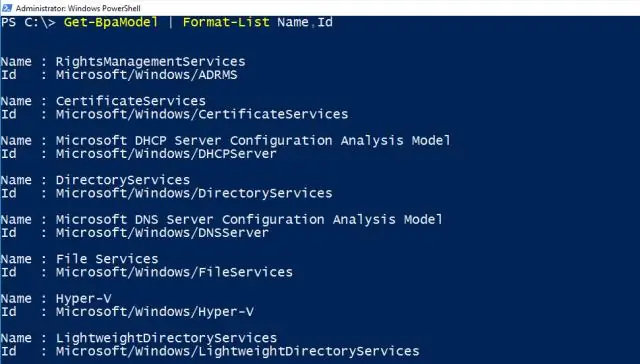

So öffnen Sie BPA im Server-Manager Klicken Sie zum Öffnen des Server-Managers auf Start, zeigen Sie auf Verwaltung, und klicken Sie dann auf Server-Manager. Öffnen Sie im Strukturbereich Rollen, und wählen Sie dann die Rolle aus, für die Sie BPA öffnen möchten. Öffnen Sie im Detailbereich den Abschnitt Zusammenfassung und dann den Bereich Best Practices Analyzer. Zuletzt bearbeitet: 2025-01-22 17:01