Inhaltsverzeichnis:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Die Virtualisierung Layer wird in das Betriebssystem eingefügt, um die Hardwareressourcen für mehrere VMs zu partitionieren, um ihre Anwendungen in mehreren virtuellen Umgebungen auszuführen. Zu implementieren Betriebssystem-Ebene Virtualisierung , sollten isolierte Ausführungsumgebungen (VMs) basierend auf einem einzigen Betriebssystem-Kernel erstellt werden.

Wie wird Virtualisierung in einer Organisation implementiert?

Lesen Sie diesen Artikel weiter

- Erstellen Sie Ihre virtuelle Umgebung.

- Konfigurieren Sie Ihre virtuelle Umgebung.

- Sichern Sie Ihre virtuelle Umgebung.

- Füllen Sie Ihre virtuelle Umgebung.

- Überwachen Sie Ihre virtuelle Umgebung.

- Pflegen Sie Ihre virtuelle Umgebung.

- Sichern Sie Ihre virtuelle Umgebung.

- Beheben Sie Fehler in Ihrer virtuellen Umgebung.

Was sind außerdem die 3 Arten der Virtualisierung? Es gibt drei Möglichkeiten zum Erstellen virtueller Server: voll Virtualisierung , Para- Virtualisierung und OS-Ebene Virtualisierung . Sie alle teilen einige gemeinsame Merkmale.

Davon, wie wird Virtualisierung erreicht?

Virtualisierung erzeugt eine Illusion, wenn ein Betriebssystem anfängt zu glauben, dass es die verschiedenen Hardwarekomponenten des Computersystems verwendet oder nutzt. Virtualisierung ist erreicht mit Software, die eine virtuelle Umgebung erstellt, die echt aussieht, aber nicht ist.

Was ist das Konzept der Virtualisierung?

Beim Rechnen, Virtualisierung bezieht sich auf das Erstellen einer virtuellen (und nicht einer tatsächlichen) Version von etwas, einschließlich virtueller Computerhardwareplattformen, Speichergeräte und Computernetzwerkressourcen.

Empfohlen:

Wie wird die digitale Signatur implementiert?

Um eine digitale Signatur zu erstellen, erstellt eine Signatursoftware – beispielsweise ein E-Mail-Programm – einen unidirektionalen Hash der zu signierenden elektronischen Daten. Der private Schlüssel wird dann verwendet, um den Hash zu verschlüsseln. Der verschlüsselte Hash ist – zusammen mit anderen Informationen, wie dem Hashing-Algorithmus – die digitale Signatur

Wie wird die Methode in Android Studio implementiert?

Methoden einer Schnittstelle oder abstrakten Klasse implementieren Klicken Sie im Menü Code auf Methoden implementieren Strg+I. Alternativ können Sie mit der rechten Maustaste auf eine beliebige Stelle in der Klassendatei klicken, dann auf Alt+Einfügen generieren klicken und Methoden implementieren auswählen. Wählen Sie die zu implementierenden Methoden aus. OK klicken

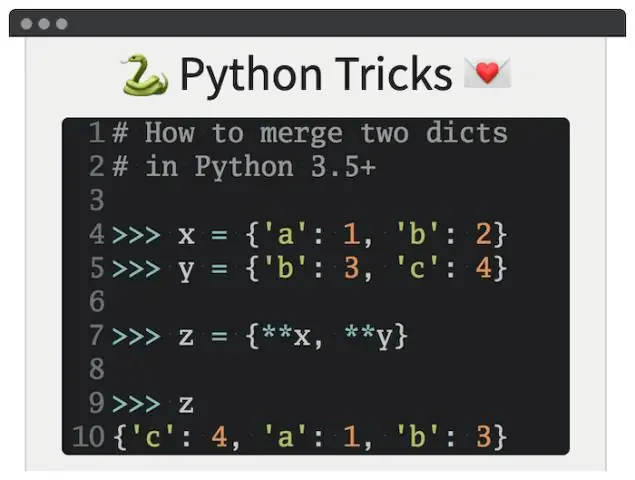

Wie werden Wörterbücher in Python implementiert?

Wörterbücher arbeiten, indem sie einen Hash-Code für jeden im Wörterbuch gespeicherten Schlüssel mit der integrierten Hash-Funktion berechnen. Der Hash-Code variiert stark je nach Schlüssel; „Python“hasht beispielsweise auf -539294296, während „python“, eine Zeichenfolge, die sich um ein einzelnes Bit unterscheidet, auf 1142331976 hasht

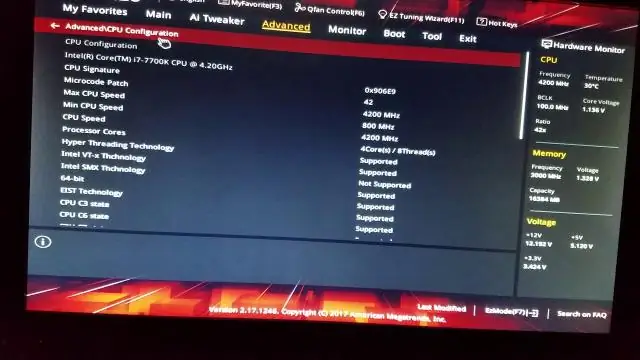

Wie aktiviere ich die Virtualisierung im AMD BIOS?

Drücken Sie die Taste F2 beim Start des BIOS-Setup. Drücken Sie die rechte Pfeiltaste zur Registerkarte Erweitert, wählen Sie VirtualizationTechnology aus und drücken Sie dann die Eingabetaste. Wählen Sie Aktiviert und drücken Sie die Eingabetaste. Drücken Sie die Taste F10 und wählen Sie Ja und drücken Sie die Eingabetaste, um die Änderungen zu speichern und Windows neu zu starten

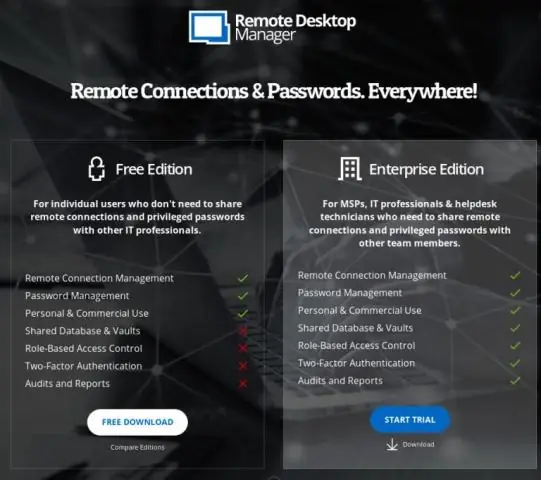

Wie wird die rollenbasierte Zugriffskontrolle implementiert?

Die rollenbasierte Zugriffskontrolle übernimmt die mit jeder Rolle im Unternehmen verbundenen Berechtigungen und ordnet sie direkt den Systemen zu, die für den Zugriff auf IT-Ressourcen verwendet werden. Richtig implementiert ermöglicht es den Benutzern, Aktivitäten durchzuführen – und nur die Aktivitäten, die durch ihre Rolle zulässig sind